Linux防火墙部署与配置

Linux防火墙部署与配置

1. 实验概述

Linux作为网关,搭建小型局域网,在此基础上进行实验,了解Linux防火墙的构成、NAT和包过滤配置方法等。

2. 实验环境

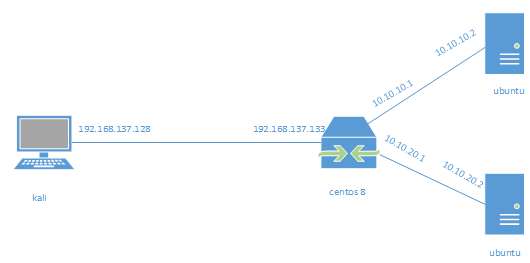

网络大致结构如图2-1所示,由centos虚拟机作为防火墙,实现NAT和包过滤等功能,两台ubuntu作为内网服务器,kali作为外网的客户端。

图2-1 拓扑结构

3. 实验原理

3.1 防火墙

防火墙是建立在两个网络的边界上的实现安全策略和网络通信监控的系统或系统组,强制执行对内部网和外部网的访问控制。通过建立一整套规则和策略来监测、限制、更改跨越防火墙的数据流,达到保护内部网络的目的。

简单来说,防火墙作为网关,可以检测进出局域网边界的所有数据包,并通过一些手段检测和处理这些数据包内的信息,达到保护局域网边界内部的所有设备的目的。

对于防火墙,其能实现的最基本的两个技术就是NAT和包过滤,NAT建立内外网络地址的映射,向外界隐藏内部的真实IP地址,包过滤对数据包进行检查和过滤,实现了信息安全。

3.2 Netfilter

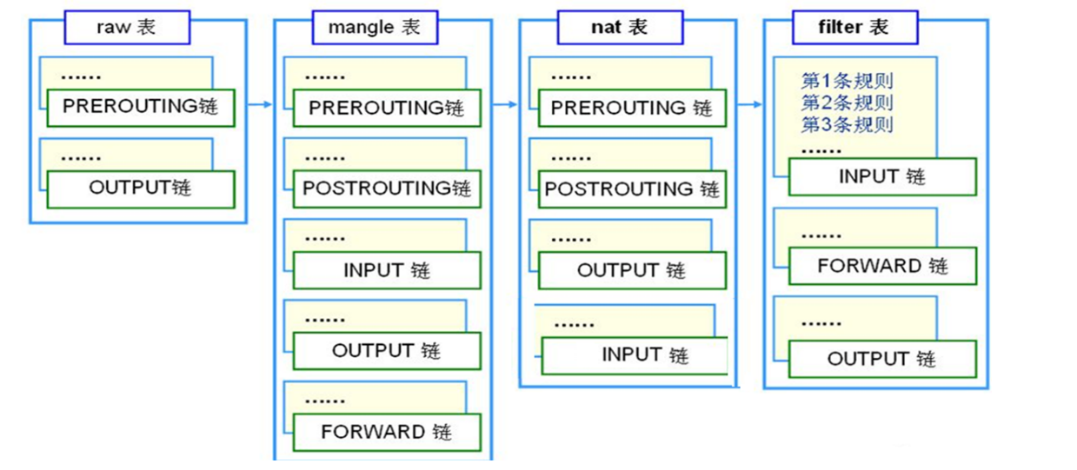

Netfilter是Linux内核中的一个重要框架,它允许实现对网络流量的各种操作,采用一组hook实现了包过滤、NAT和端口转换等相关功能。其组织架构分为三层,使用表来定义规则,而规则在表内被组织在链中。

Netfilter主要内置了三张表,其中filter表实现数据包的过滤,NAT表用于网络地址转换,mangle表用于包的重构。

对于不同的表,Netfilter中有先后顺序,分别为

security --> raw --> mangle --> nat --> filter

图3.2-1 Netfilter结构

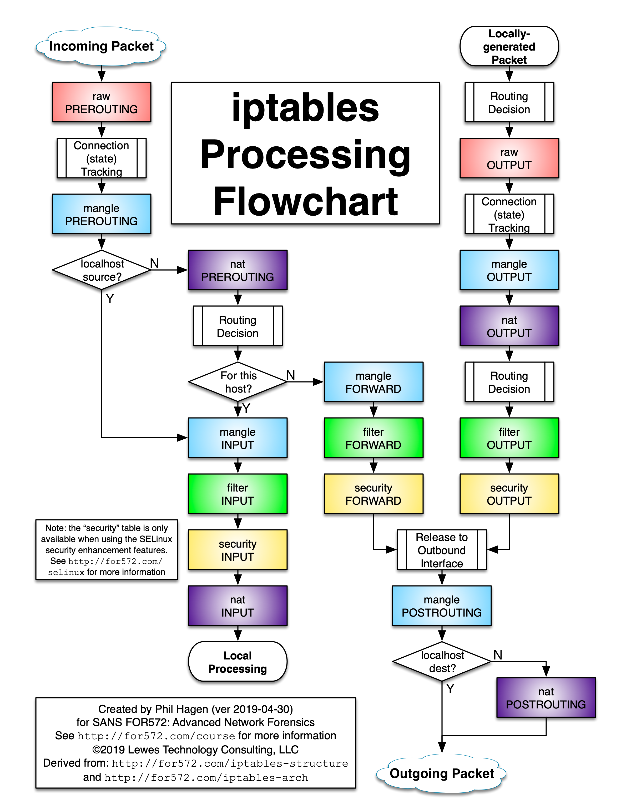

更详细地说,Netfilter模块内数据流向大致如图3.2-2所示。

图3.2-2 Netfilter数据流向

3.3 IPtables

IPtables是软件包iptables提供的命令行工具,其位于用户态空间,允许管理员配置内核防火墙的表。

iptables的命令格式为:

iptables [-t 表名] -子命令 [链名] 匹配条件 目标动作

其中 -t table指定配置的表格,表格有五个,分别为mangle、nat、filter、raw、security,其中前三个使用最多。

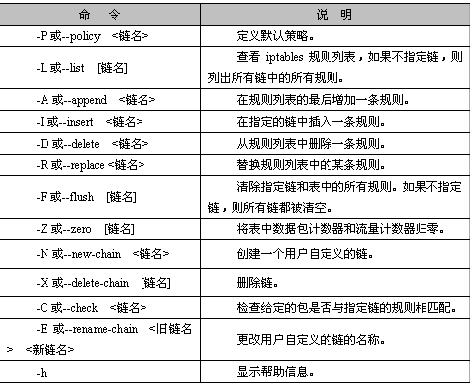

常用子命令及用途如图3.3-1。

图3.3-1 子命令

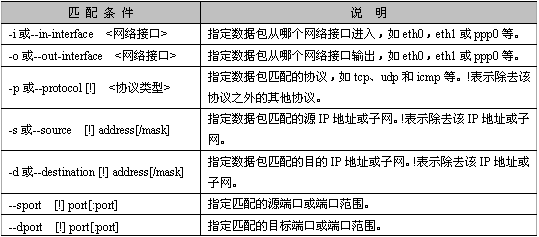

常见的匹配条件如图3.3-2所示。

图3.3-2 匹配条件

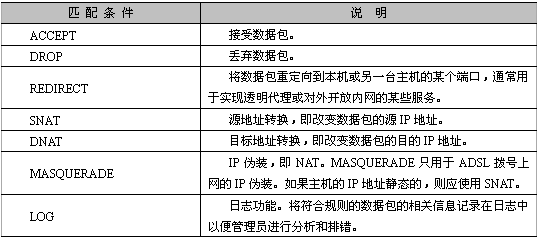

动作如图3.3-3。

图3.3-3 目标动作

3.4 NAT

局域网内数据包传送路径为

- 先经过 NAT table 的 PREROUTING 链;

- 经由路由判断确定这个封包是要进入本机与否,若不进入本机,则下一步;

- 再经过 Filter table 的 FORWARD 链;

- 通过 NAT table 的 POSTROUTING 链,最后传送出去

如果要使用iptables实现NAT,需要修改NAT table的PREROUTING 链和POSTROUTING 链,其中POSTROUTING 链修改来源IP,即SNAT,而PREROUTING 链修改目的IP,即DNAT

实验过程

4.1 小型局域网搭建与验证

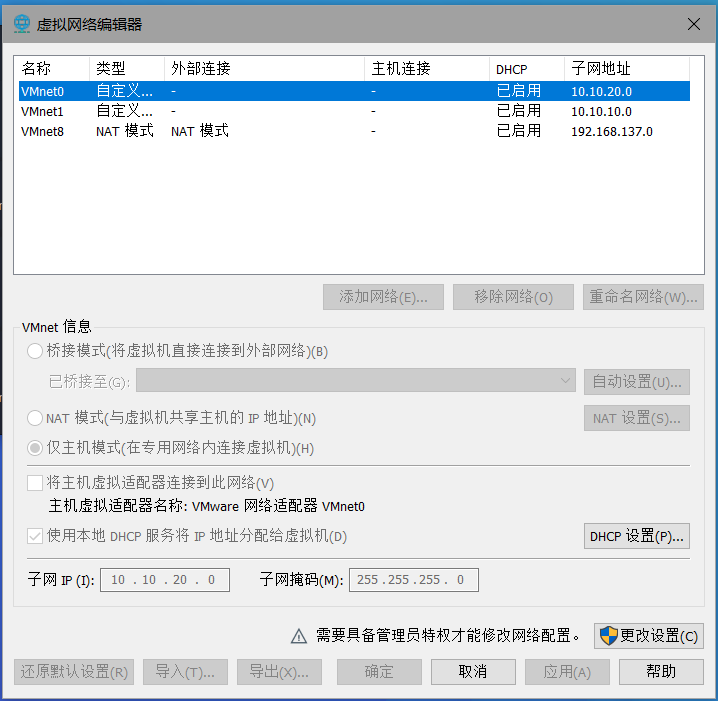

首先在VMware虚拟网络编辑器中添加两个仅主机模式的虚拟适配器VMnet0和VMnet1。

图4.1-1 添加虚拟适配器

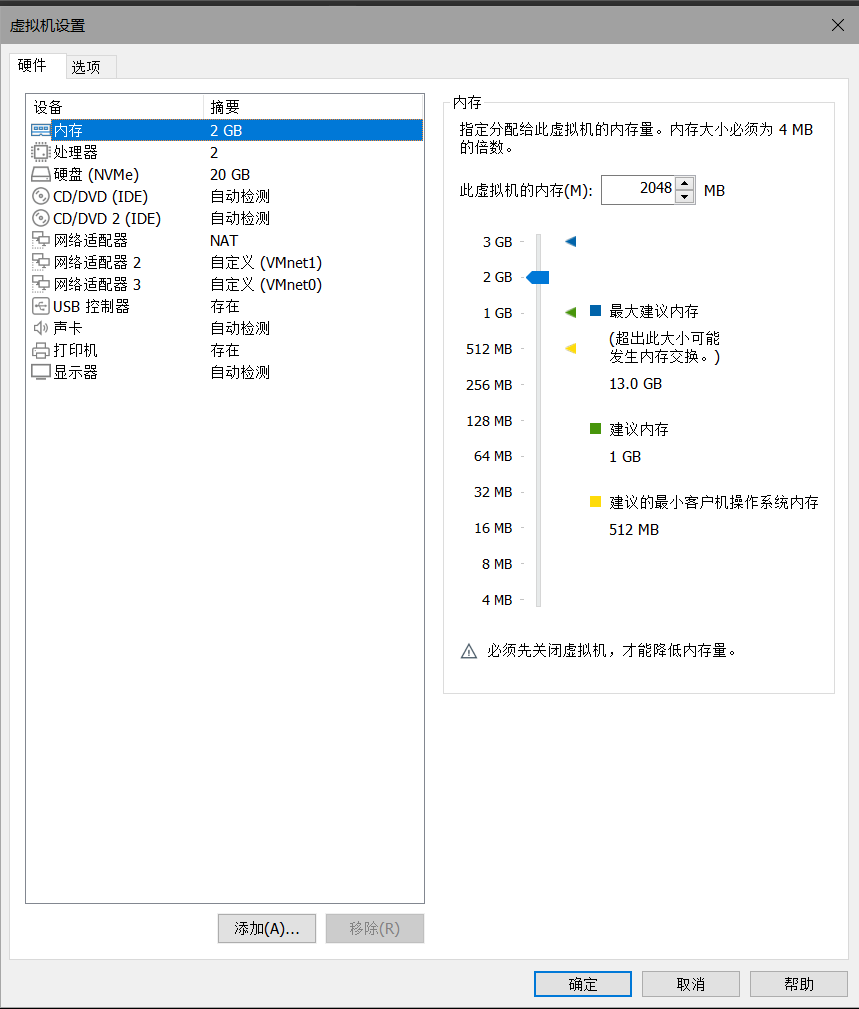

在centos上添加两个网卡,作为局域网网卡,分别连接这两个虚拟适配器。保留原来的NAT网卡作为外部网卡。

图4.1-2 防火墙网卡设置

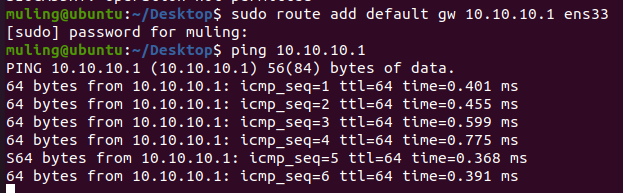

在两个ubuntu系统中将网卡分别连接到VMnet0和VMnet1。并将网关设置分别为10.10.10.1和10.10.20.1,再使用ping测试连通性。

sudo route add default gw 10.10.20.1 ens33

图4.1-3 10.10.10.2 ping 10.10.10.1

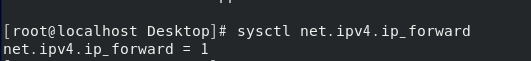

在centos设置允许转发。

sysctl -w net.ipv4.ip_forward=1

sysctl net.ipv4.ip_forward

图4.1-4 查询是否设置成功

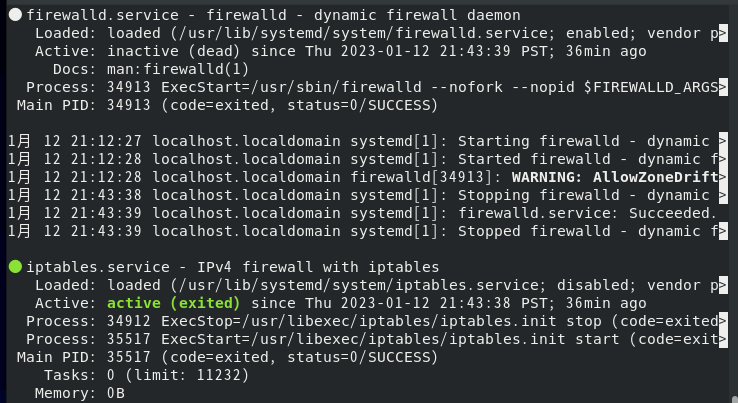

安装iptables和firewalld

yum install -y iptables

yum install iptables-services

yum install firewalld firewall-config

打开iptables服务

systemctl start firewalld

systemctl start iptables

查看是否成功打开。

systemctl status firewalld iptables

图4.1-5 查询是否设置成功

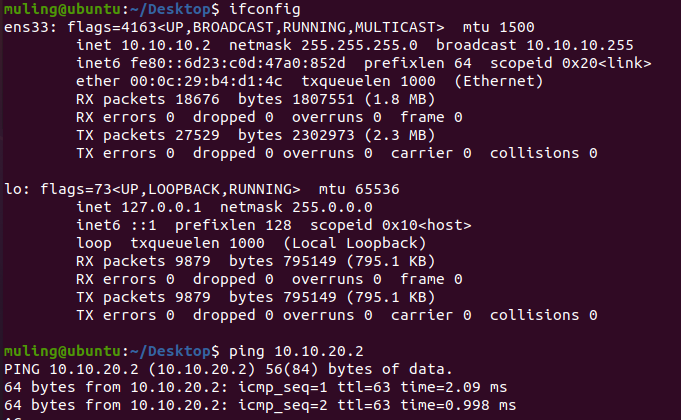

设置10.10.*.*到10.10.*.*的转发,允许局域网内互相通信。并ping测试是否联通。

iptables -I FORWARD -s 10.10.0.0/16 -d 10.10.0.0/16 -j ACCEPT

图4.1-6 10.10.10.2 ping 10.10.20.2

这样说明小型局域网搭建成功,局域网内可以通信了。

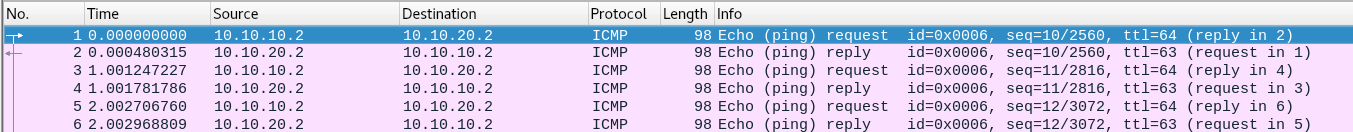

在centos使用wireshark在任一个内部网卡上抓包可以看到ICMP报文。

图4.1-7 wireshark捕获

4.2 SNAT实现内网设备访问外网与验证

在4.1节中,只实现了内网环境内IP为10.10.*.*的设备之间的通信,但所有的设备仍然无法实现对外部的访问,在这里可以使用nat 实现IP地址的转换。

在centos使用以下实现SNAT,修改源IP,将10.10.*.*的所有报文转发到自己的IP为192.168.137.133的网卡。再使用ping测试连通性。

iptables -t nat -A POSTROUTING -s 10.10.0.0/16 -j SNAT --to 192.168.137.133

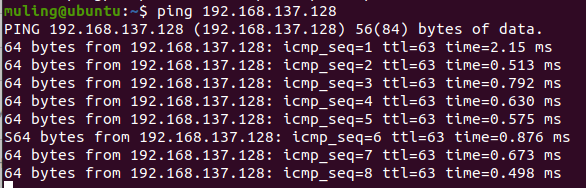

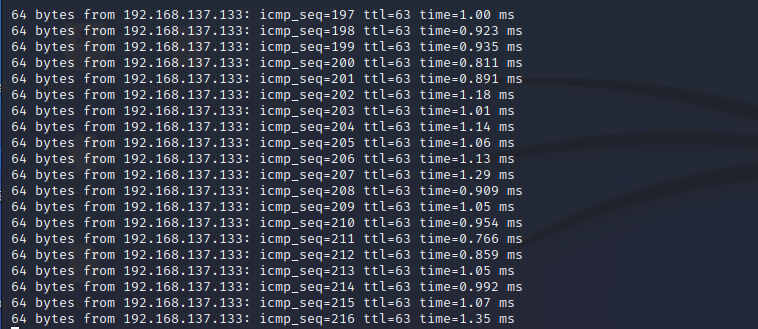

图4.2-1 ping kali 192.168.137.128

使用wireshark在内网网卡上捕获,可以看到10.10.20.2到192.168.137.128之间的ICMP报文。

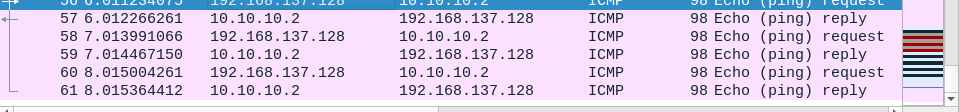

图4.2-2 内网网卡捕获

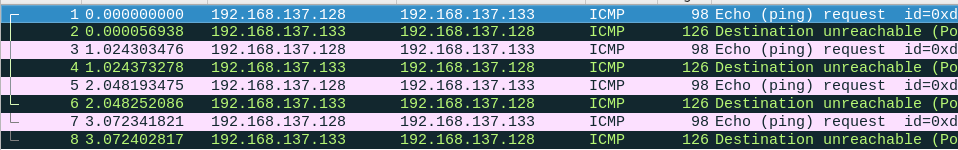

在外网网卡重新捕获,这里将10.10.20.2改为了192.168.137.133。对kali来说是192.168.137.133的IP地址与其进行通信,实现了NAT地址翻译。

图4.2-3 外网网卡捕获

4.3 DNAT实现外网访问内网设备

在centos将外部发送给192.168.137.133的流量全部转发给10.10.10.2,实现一对一DNAT。

iptables -t nat -A PREROUTING -d 192.168.137.133 -j DNAT --to-destination 10.10.10.2

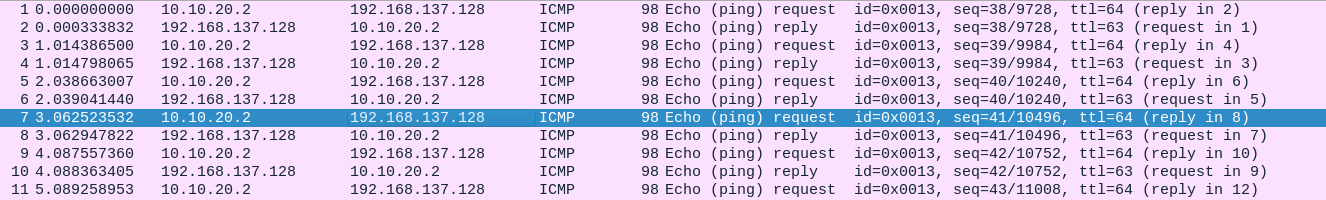

在192.168.137.128 ping 192.168.137.133。

图4.3-1 192.168.137.128 ping 192.168.137.133

在centos上使用wireshark查看10.10.10.1对应的网卡流量,发现有192.168.137.128到10.10.10.2的ICMP报文,说明将192.168.137.133映射到了10.10.10.2。

图4.3-2 wireshark捕获

4.4 包过滤

在centos使用

iptables -t filter -A FORWARD -p icmp --icmp-type 8 -s 0/0 -j REJECT

禁止外部ping内部设备。

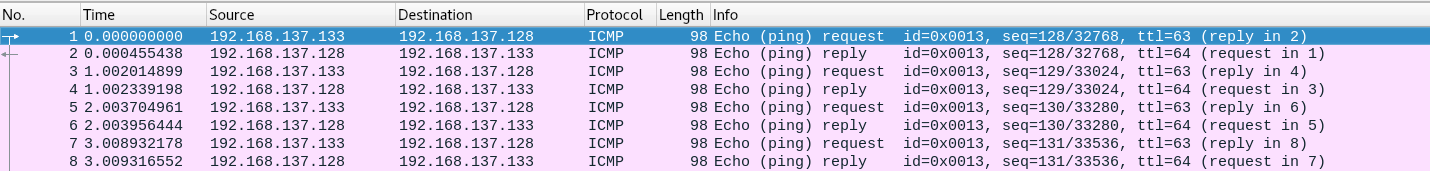

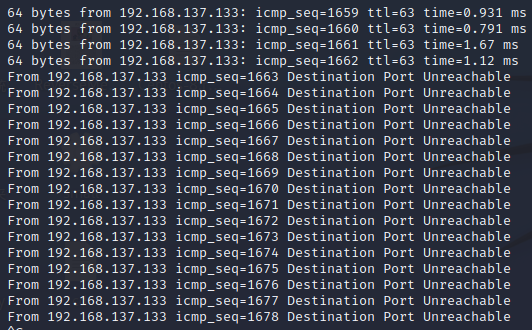

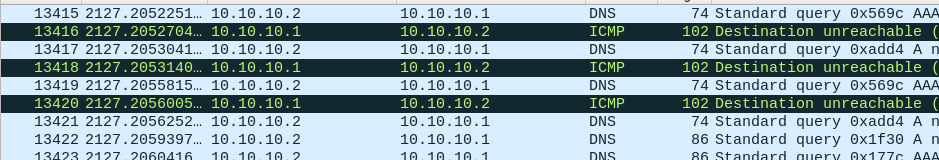

这里有一点需要注意,根据图3.2-2,如果是需要转发的报文(4.3中进行了DNAT映射),其不会经过filter表的INPUT链,需要在filter表的FORWARD链进行拦截,配置规则后ping显示Destination Port Unreachable。

在wireshark中查看内网网卡,不会再有192.168.137.128到10.10.10.2的ICMP报文,而在外部网卡存在192.168.137.128到192.168.137.133的ICMP报文,说明防火墙接收到了ICMP报文但是执行了过滤,没有进行转发。

图4.4-1 ping失败

图4.4-2 捕获内部网卡

图4.4-3 捕获外部网卡

Linux防火墙部署与配置的更多相关文章

- Linux防火墙简介 – iptables配置策略

Linux防火墙简介 – iptables配置策略 Netfilter/iptables简介 要想真正掌握Linux防火墙体系,首先要搞清楚Netfilter和iptables的关系,Netfilte ...

- Linux防火墙--IPtables企业级配置策略思路

一.防火墙简介 防火墙定义:是通过有机结合各类用于安全管理与筛选的软件和硬件设备,帮助计算机网络于其内.外网之间构建一道相对隔绝的保护屏障,以保护用户资料与信息安全性的一种技术. 防火墙发展应用:最早 ...

- Linux防火墙iptables安装配置--使用远程工具Xmanager和ftp服务安装配置

一.linux关闭防火墙: a.用户直接在终端输入:service iptables stop 查看防火墙状况:service iptables status b.root用户在终端输 ...

- linux防火墙使用以及配置

Centos 7 firewall : 1.firewalld的基本使用 启动: systemctl start firewalld 关闭: systemctl stop firewalld 查看状态 ...

- Ubuntu linux下部署golang配置环境,极客学院 无闻讲的安装配置是错的,折腾我好几遍,真是有点坑

开始按极客学院无闻讲的做,弄了几遍都不行,最后发现是错的,别人告诉我这是mac下的virtualbox是这样的,不管怎样,被坑的不浅. 虽然sudo apt install golang-go 就能安 ...

- Linux防火墙--iptables--白名单配置

1.服务器22端口和1521端口开通给指定IP [root@node2 sysconfig]# iptables -t filter -nL INPUT Chain INPUT (policy ACC ...

- Linux防火墙firewalld安全设置

背景描述 防火墙是具有很好的保护作用.入侵者必须首先穿越防火墙的安全防线,才能接触目标计算机.在公司里数据安全是最重要的,要求安全部门进行全公司进行服务器防火墙安全搭建,在原有的基础上进行安全的防火墙 ...

- 开源防火墙(pfSense)的安装部署与配置

pfSense是一个基于FreeBSD架构的软件防火墙,通常会被安装在多网卡的主板上作为路由器或者防火墙去使用.往往这些硬件都比较廉价,高性能的配置也就1千元左右.pfSense具有商业防火墙的大部分 ...

- Linux CentOS7部署ASP.NET Core应用程序,并配置Nginx反向代理服务器

前言: 本篇文章主要讲解的是如何在Linux CentOS7操作系统搭建.NET Core运行环境并发布ASP.NET Core应用程序,以及配置Nginx反向代理服务器.因为公司的项目一直都是托管在 ...

- Linux下Apache服务的部署和配置

目录 Apache服务的安装 yum源安装: 目录文件 源码包安装: 目录文件: Apache中添加对php的支持 Apache中添加php对mysql数据库的支持 Apache服务的高级配置 1:配 ...

随机推荐

- ubuntu下Mysql安装与root密码重置

一.安装 1.首先更新本地存储库索引,执行sudo apt update 2.从APT存储库安装MySQL,执行sudo apt install MySQL-server,在安装过程中,可能会出现[Y ...

- Python用yield form 实现异步协程爬虫

很古老的用法了,现在大多用的aiohttp库实现,这篇记录仅仅用做个人的协程底层实现的学习. 争取用看得懂的字来描述问题. 1.什么是yield 如果还没有怎么用过的话,直接把yield看做成一种特殊 ...

- Vue2学习笔记

1.插值语法: 1.1.功能: 用于解析标签体内容 1.2.写法: {{ xxx }},xxx是js表达式,且可以直接读取到data中的所有属性. 2.收集表单数据 若:<input type= ...

- mybatis-plus分页失效原因

mybatis-plus分页失效解决方法 方法一.在启动类添加如下配置 @SpringBootApplication @MapperScan("com.**.mapper") pu ...

- vue 3.0 常用API 的介绍

vue3.0 生命周期 写法一 和vue2.x 一致 区别在于(beforeUnmount.unmount)名称不一样 写法二 在setup 中使用, 需要引用 如: import { onBefor ...

- 【Devexpress】gridcontorl实现复制多个单元格

1.设置复制的时候不复制标题在OptionsClipboard.CopyColumnHeaders=false 2.设置选择的方式为按照单元格选择,以及可以多选 OptionsSelection.Mu ...

- Jvm上如何运行其他语言?JSR223规范最详细讲解

一 在Java的平台里,其实是可以执行其他的语言的.包括且不仅限于jvm发展出来的语言. 有的同学可能会说,在java项目里执行其他语言,这不吃饱了撑着么,java体系那么庞大,各种工具一应俱全,放着 ...

- v-if v-for同时使用 解决eslint报错问题

<template v-for="sec in item.goods"> <div v-if="item.showDetail" class= ...

- VMware ESXi 8.0 SLIC & Unlocker 集成网卡驱动和 NVMe 驱动 (集成驱动版)

发布 ESXi 8.0 集成驱动版,在个人电脑上运行企业级工作负载 请访问原文链接:VMware ESXi 8.0 SLIC & Unlocker 集成网卡驱动和 NVMe 驱动 (集成驱动版 ...

- Python开发Brup插件检测SSRF漏洞和URL跳转

作者:馒头,博客地址:https://www.cnblogs.com/mantou0/ 出身: 作为一名安全人员,工具的使用是必不可少的,有时候开发一些自己用的小工具在渗透时能事半功倍.在平常的渗透测 ...