PerfView专题 (第八篇):洞察 C# 内存泄漏之寻找静态变量名和GC模式

一:背景

这篇我们来聊一下 PerfView 在协助 WinDbg 分析 Dump 过程中的两个超实用技巧,可能会帮助我们快速定位最后的问题,主要有如下两块:

洞察内存泄漏中的静态大集合变量名。

验证当前程序的 GC 模式。

这里就把经验分享一下,希望让大家少走弯路。

二:如何洞察

1. 查看静态变量名

如果有过 dump 分析经验的朋友应该知道,当你历经千辛万苦在 内存泄漏 的dump文件中找到了那个内存泄漏最大的集合,但遗憾的是,你不知道这个 集合 的变量名叫什么?

为了方便讲述,先上一段测试代码:

namespace ConsoleApp10

{

internal class Program

{

static void Main(string[] args)

{

Task.Run(Alloc1);

Console.ReadLine();

}

public static List<string> mybiglist = new List<string>();

static void Alloc1()

{

var rand = new Random();

for (int i = 0; i < 10000; i++)

{

mybiglist.Add(string.Join(",", Enumerable.Range(1, 1000)));

Console.WriteLine(mybiglist.Count);

}

}

}

}

接下来把程序跑起来,终于你找到了那个内存占用最大的 List<string> 集合,代码如下:

0:000> !gcroot -all 0000000002e27038

HandleTable:

00000000004A13E8 (strong handle)

-> 000000001A841018 System.Object[]

-> 000000000284D680 System.Collections.Generic.List`1[[System.String, System.Private.CoreLib]]

-> 0000000012841038 System.String[]

-> 0000000002E27038 System.String

可以看到,这个变量被 HandleTable 所持有,从经验上来说其实就是一个 static 变量,现在我们迫切需要知道这个变量名叫什么,因为离真相真的咫尺之遥了。。。

如果你没有汇编基础,我敢打赌你肯定在 WinDBG 中找不到这个变量名。 那有没有快捷的方式显示变量名呢? 肯定是可以的,这就需要借助 PerfView 。

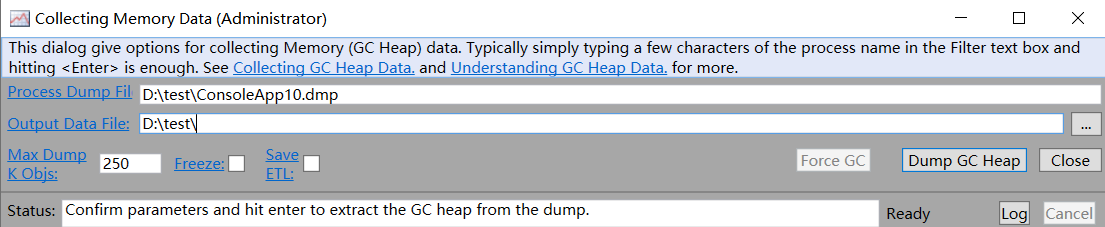

接下来点击菜单的 Memory -> Take Heap Snapshot From Dump 按钮,弹出如下对话框,输入 dump 文件以及 output 地址,截图如下:

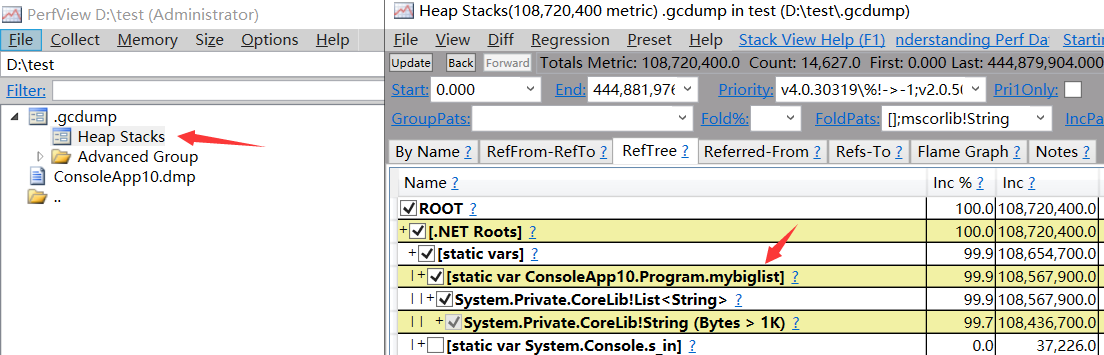

接下来点击 Dump GC Heap 让 PerfView 从 ConsoleApp10.dmp 中采样生成 *.gcdump 文件,接下来点击 Heap Stacks -> RefTree ,通过 Inc% 可以观察到 [static vars] 下的 mybiglist 采样占比最大,如图所示:

到这里第一个问题也就解决了,原来是一个叫 mybiglist 的 List<string> 集合把内存给吃掉了,是不是非常的方便哈。

2. 查看手工修改的 GC 模式

在我的 dump 分析之旅中,曾经就遇到过一个案例,需要修改 GC 模式,比如说 并发模式 改成 非并发模式,那改完之后我如何验证呢?

第一种方式就是通过 x 命令去搜 coreclr 中的符号,比如下面这样:

0:000> x coreclr!GCConfig*

00007ffa`782763f6 coreclr!GCConfig::s_ConcurrentGC = true

00007ffa`7827b799 coreclr!GCConfig::s_ServerGC = false

虽然可以用 WinDbg 实现,但这种需要生成 dump 或者附加到进程中,那能不能在没有侵入的情况下获取 CoreCLR 当前的 GC 模式呢? 肯定是可以的,这又得需要借助 PerfView 啦, 它的底层逻辑是截获 Runtime/Start 这个 ETW 事件,在这个事件中有一个叫 StartupFlags 枚举,里面就记录着当前的 GC 模式。

为了方便讲述,在 *.csproj 中修改 GC 的模式为 Server 版,代码如下:

<Project Sdk="Microsoft.NET.Sdk">

<PropertyGroup>

<ServerGarbageCollection>true</ServerGarbageCollection>

<OutputType>Exe</OutputType>

<TargetFramework>net6.0</TargetFramework>

<ImplicitUsings>enable</ImplicitUsings>

<Nullable>enable</Nullable>

<Platforms>AnyCPU;x86</Platforms>

</PropertyGroup>

</Project>

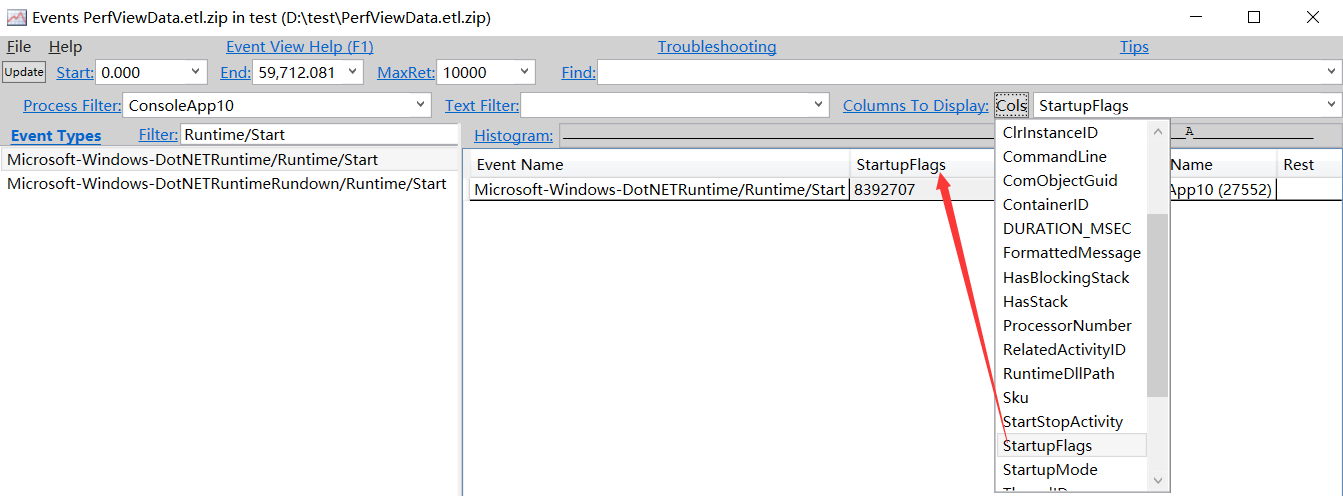

接下来启动 PerfView ,点击 Collect -> Collect 启动收集,然后把程序跑起来,停止收集后,我们在 Filter 中输入 Runtime/Start 事件,如果你的列表中没有 StartupFlags 列的话,记得在 Cols 上选择一下哦,截图如下:

从图中可以看到,当前的 StartupFlags=8392707 ,那这一串数字代表什么意思呢?这就需要到 CoreCLR 中找到它的枚举定义,接下来我们写段代码将它翻译出字符串形式。

internal class Program

{

static void Main(string[] args)

{

var value = "8392707";

Enum.TryParse<Test>(value, out var result);

var txt = result.ToString().Replace(", ", "\r\n");

Console.WriteLine(txt);

}

[Flags]

enum Test

{

STARTUP_CONCURRENT_GC = 0x1,

STARTUP_LOADER_OPTIMIZATION_MASK = (0x3 << 1),

STARTUP_LOADER_OPTIMIZATION_SINGLE_DOMAIN = (0x1 << 1),

STARTUP_LOADER_OPTIMIZATION_MULTI_DOMAIN = (0x2 << 1),

STARTUP_LOADER_OPTIMIZATION_MULTI_DOMAIN_HOST = (0x3 << 1),

STARTUP_LOADER_SAFEMODE = 0x10,

STARTUP_LOADER_SETPREFERENCE = 0x100,

STARTUP_SERVER_GC = 0x1000,

STARTUP_HOARD_GC_VM = 0x2000,

STARTUP_SINGLE_VERSION_HOSTING_INTERFACE = 0x4000,

STARTUP_LEGACY_IMPERSONATION = 0x10000,

STARTUP_DISABLE_COMMITTHREADSTACK = 0x20000,

STARTUP_ALWAYSFLOW_IMPERSONATION = 0x40000,

STARTUP_TRIM_GC_COMMIT = 0x80000,

STARTUP_ETW = 0x100000,

STARTUP_ARM = 0x400000,

STARTUP_SINGLE_APPDOMAIN = 0x800000,

STARTUP_APPX_APP_MODEL = 0x1000000,

STARTUP_DISABLE_RANDOMIZED_STRING_HASHING = 0x2000000

}

}

程序跑起来后,截图如下:

从图中可以清晰的看到,当前的 GC 模式为 CONCURRENT_GC & SERVER_GC,这和 WinDBG 的输出不约而同。

好了,本篇就聊这两个超实用的分析技巧,希望对大家有所帮助。

PerfView专题 (第八篇):洞察 C# 内存泄漏之寻找静态变量名和GC模式的更多相关文章

- 精华阅读第 13 期 |常见的八种导致 APP 内存泄漏的问题

本期是移动开发精英俱乐部的第13期文章,都是以技术为主,所以这里就不过多的进行赘述了,我们直接看干货内容吧!本文系ITOM管理平台OneAPM整理. 实际项目中的MVVM(积木)模式–序章 导读:开篇 ...

- PerfView专题 (第十篇):洞察 C# 终结队列引发的内存泄漏

一:背景 C# 程序内存泄漏的诱发因素有很多,但从顶层原理上来说,就是该销毁的 用户根 对象没有被销毁,从而导致内存中意料之外的对象无限堆积,导致内存暴涨,最终崩溃,这其中的一个用户根就是 终结器队列 ...

- PerfView专题 (第十一篇):使用 Diff 功能洞察 C# 内存泄漏增量

一:背景 去年 GC架构师 Maoni 在 (2021 .NET 开发者大会) [https://ke.segmentfault.com/course/1650000041122988/section ...

- PerfView专题 (第三篇):如何寻找 C# 中的 VirtualAlloc 内存泄漏

一:背景 上一篇我们聊到了如何用 PerfView 去侦察 NTHeap 的内存泄漏,这种内存泄漏往往是用 C 的 malloc 或者 C++ 的 new 分配而不释放所造成的,这一篇我们来聊一下由 ...

- PerfView专题 (第五篇):如何寻找 C# 托管内存泄漏

一:背景 前几篇我们聊的都是 非托管内存泄漏,这一篇我们再看下如何用 PerfView 来排查 托管内存泄漏 ,其实 托管内存泄漏 比较好排查,尤其是用 WinDbg,毕竟C#是带有丰富的元数据,不像 ...

- PerfView专题 (第七篇):如何洞察触发 GC 的 C# 代码?

一:背景 上一篇我们聊到了如何用 PerfView 洞察 GC 的变化,但总感觉还缺了点什么? 对,就是要跟踪到底是什么代码触发了 GC,这对我们分析由于 GC 导致的 CPU 爆高有非常大的参考价值 ...

- PerfView专题 (第四篇):如何寻找 C# 中程序集泄漏

一:背景 前两篇我们都聊到了非托管内存泄漏,一个是 HeapAlloc ,一个是 VirtualAlloc,除了这两种泄漏之外还存在其他渠道的内存泄漏,比如程序集泄漏,这一篇我们就来聊一聊. 二: 程 ...

- leakcanary内存泄漏:此篇有加了内存泄漏的apk demo

概括: ·用Android studio写一个demo ·配置leakcanary ·加入内存泄漏代码片段 ·安装apk 验证结果 ·源码地址 一.android ...

- 从一个微型例子看“C/C++的内存分配机制”和“数组变量名与指针变量名”(转)

C++的内存有五大分区:堆区.栈区.自由存储区.全局/静态存储区.常量存储区. 五个数据段:数据段.代码段.BSS段.堆.栈 内存分配方式有三种: 从静态存储区域分配.内存在程序编译的时候就已经分配好 ...

随机推荐

- csv.reader(f)和f.readlines()、追加数据

假如某个文档f中存储如下内容: 你好,中国. 1,2,3,4 共两行内容. 当你使用csv.reader(f),则会存储为如下形式: [['你','好','中','国'] ['1','2','3',' ...

- markdowm使用学习

markdowm学习 标题(#/##/###/####) 三级标题 四级标题 字体(*/) hello world! hello world! hello world! hello world! he ...

- 物联网无线数传应用中的Modbus通信网关协议到底是什么?

什么是物联网 通信Modbus网关 Modbus协议无线通信网关就是将一种Modbus协议帧转换为其他物联网无线数传协议帧. 比如将Modbus RTU的数据与Modbus TCP数据进行相互转换:也 ...

- camunda BPM支持的开发和运行环境

以Camunda7.13版本为例,介绍Camunda支持的开发运行环境. 一.支持的Java开发环境 • Java版本: 8 / 9 / 10 / 11 / 12 / 13 / 14• Springb ...

- Vue3.0系列——「vue3.0性能是如何变快的?」

前言 先学习vue2.x,很多2.x内容依然保留: 先学习TypeScript,vue3.0是用TS重写的,想知其然知其所以然必须学习TS. 为什么学习vue3.0? 性能比vue2.x快1.2-2倍 ...

- SAP 实例 12 List Box with Value List from PBO Module

REPORT demo_dynpro_dropdown_listbox. DATA: name TYPE vrm_id, list TYPE vrm_values, value LIKE LINE O ...

- VisionPro · C# · 图像显示十字光标

程序通过 CogRecordDisplay 显示控件显示视觉运行结果图像,当我们对调试时,可能需要用到图像中心十字对位光标. 本文通过VisionPro两个拟合线工具,一个拟合圆工具在图像中画出光标, ...

- 浅议.NET遗留应用改造

浅议.NET遗留应用改造 TLDR:本文介绍了遗留应用改造中的一些常见问题,并对改造所能开展的目标.原则.策略进行了概述. 一.背景概述 1.概述 或许仅"遗留应用"这个标题就比较 ...

- 《深入理解java虚拟机》读书笔记-第二章Java内存区域和内存溢出异常

java1.7和java8的jvm存在差异,本文先按照<深入理解java虚拟机>的讲解内容总结,并将java8的改变作为附录放在文末 一丶运行时数据区域 图:java虚拟机运行时数据区 ...

- java.super详解

package Demo.oop.APP.Demo03; //demo3包的启动器 //此启动器用于继承 public class application { public static void m ...