20145202马超《网络对抗》Exp7 网络欺诈技术防范

本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。具体有(1)简单应用SET工具建立冒名网站(2)ettercap DNS spoof(3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

大家做的时候可以根据个人兴趣有轻有重。

1.实验后回答问题

(1)通常在什么场景下容易受到DNS spoof攻击

- 干个啥都绑定手机号,导致的预防知道自己可能会喜欢什么,然后伪装成一个相似的网页进行欺骗攻击。

(2)在日常生活工作中如何防范以上两攻击方法 - 啥链接都不点就行了

2.实验总结与体会 - 总之这次实验做得一塌糊涂,主要原因就是按照亚军同学的死命做不出来(都重启好几次了,重启不是因为我设置乱了,是我脑子乱了),后来又看看别人是怎么解决问题的,发现之前确实少做了几步,来回换导致博客可能写的比较乱,希望老师谅解。

3.实践过程记

简单应用SET工具建立冒名网站

确保80端口的开放(这个应该之前做的,忘了)

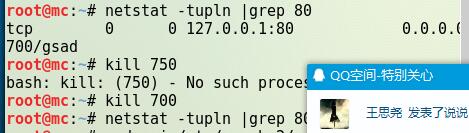

在终端中输入命令:netstat -tupln |grep 80,查看80端口是否被占用,如下图所示,我的被PID=700的进程占用了。

输入命令kill 700,杀死进程。

再次输入:netstat -tupln |grep 80,查看端口占用情况,如下图所示,80端口经没有被占用了。

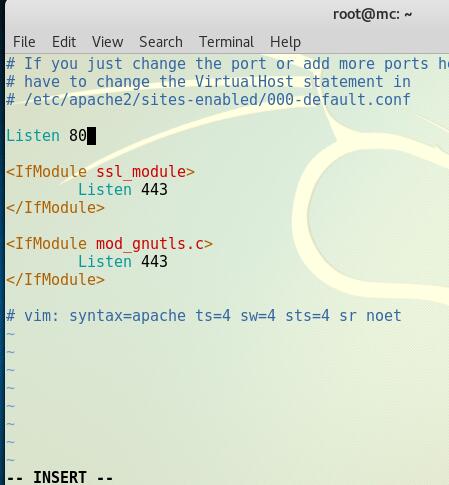

查看apache的配置文件中的监听端口是否为80

在终端中输入命令:sudo vi /etc/apache2/ports.conf.

修改图中框住的部分为80,并保存文件

- 在终端中输入命令:apachectl start打开apache2

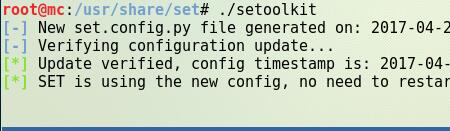

打开一个新终端,进入/usr/share/set目录使用setoolkit命令打开set工具:

进入后,输入1来选择1) Social-Engineering Attacks进入攻击方法选择,我选得是 2.网站攻击 ,然后选择一下攻击方法等信息。1-2-3-2.

分别输入自己的ip和想要克隆的网站,我克隆的是steam的官网。

克隆好的钓鱼网站不能直接发送IP地址,需要对网页域名进行伪装,以诱骗收信人的点击。登入:http://short.php5developer.com/,如下图所示输入kali的ip后,点击short,得到伪装地址:

在win10上打开这个伪装的网址

一开始的时候很慢

打开以后显示的不全,点击登陆按钮

就算我在win10上尽可能输入了很多的信息,但是kali里面什么信息也没有捕捉到

-win xp

xp系统也是一样的,太卡了,就不截图了吧

由此可以分析出,不是系统的问题,因该是网页对此做了一些防护,所以就换一个比较不安全的网站,这个网站距离我们很近很好找,这里就不透露了

在win xp下面打开结果below下面显示了用户名和密码。dns欺骗攻击实验前准备

1。主机和kali之间可以ping通

2、输入命令:ifconfig eth0 promisc改kali网卡为混杂模式

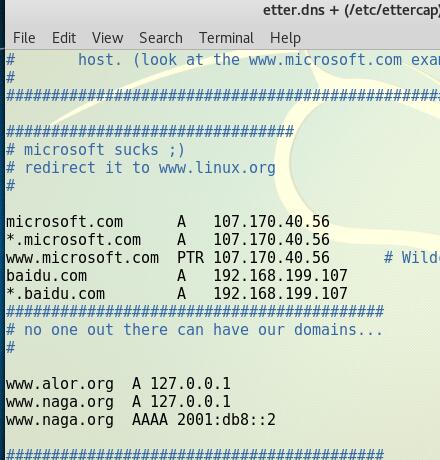

3、对ettercap的dns文件进行编辑。输入命令vi /etc/ettercap/etter.dns,在如下图示的位置添加两条指令:

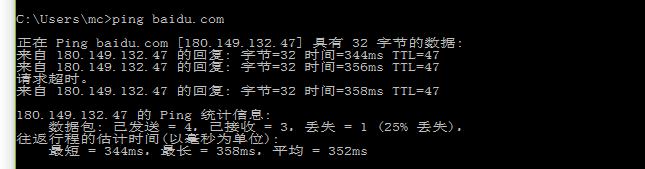

4、在win10的cmd中输入ping baidu.com,查看百度的ip地址。

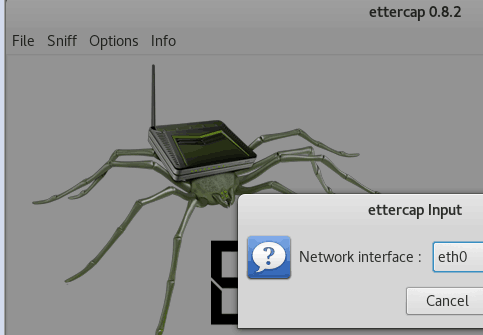

5.开始在kali中攻击,输入ettercap -G,开启ettercap,会自动弹出来一个ettercap的可视化界面,点击工具栏中的Sniff——>unified sniffing.

6.之后会弹出下面的界面,选择eth0——>ok

7、在工具栏中的host下点击扫描子网,并查看存活主机,如下图所示:

8.存活主机如下图所示,并分别加入Target 1,Target 2

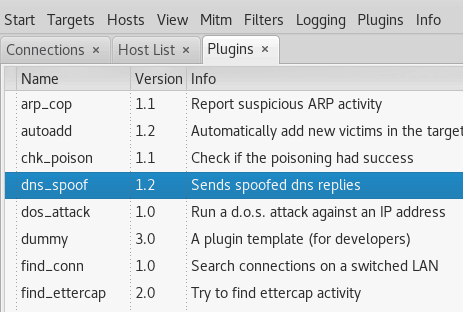

9、选择添加一个dns欺骗的插件,点击倒数第二个的普京,选第一个,然后选1.2这个

10.点击左上角的start开始sniffing。

11.在windows系统下cmd中输入ping baidu.com,可以发现,一直不能成功

后来再改一下dns文件

- 开启阿帕奇,使用service apache2 start命令开启apache2(这个应该在前面开启,我是从新开然后从头做了一遍)。

前面都一样,在选好dns攻击插件后,在继续点击mitm>arp poisoning,选择第一个勾上并确定。

- 还是不行啊啊啊啊啊啊啊,打开浏览器上百度一下就进去了,没任何阻碍,端口问题的话我在之前已经排除了。还不清楚是什么问题。

重启以后虚拟机重新做,竟然ping出来ping的是我自己的ip,难以想象,这说明是我dns文件改错了,dns文件我之前按照5208同学的做法改成主机的ip,看来应该改成kali的ip

目前的情况是:我ping百度时后面显示的是自己的ip但是我kali里面显示已经连上了,也就是说其实还是ping的我kali的那个假网站,我怀疑可能是kali设置的是网桥模式所以win10那里显示ip和预期的结果不一样。

20145202马超《网络对抗》Exp7 网络欺诈技术防范的更多相关文章

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155304《网络对抗》Exp7 网络欺诈技术防范

20155304<网络对抗>Exp7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网 ...

- 20145316许心远《网络对抗》EXP7网络欺诈技术防范

20145316许心远<网络对抗>EXP7网络欺诈技术防范 实验后回答问题 通常在什么场景下容易受到DNS spoof攻击 公共共享网络里,同一网段可以ping通的网络非常容易被攻击 在日 ...

- 20145220韩旭飞《网络对抗》Exp7 网络欺诈技术防范

20145220韩旭飞<网络对抗>Exp7 网络欺诈技术防范 应用SET工具建立冒名网站 要让冒名网站在别的主机上也能看到,需要开启本机的Apache服务,并且要将Apache服务的默认端 ...

- 20145307陈俊达《网络对抗》Exp7 网络欺诈技术防范

20145307陈俊达<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 什么是dns欺骗攻击! 利用dns spoof运行DNS欺骗,如果是请求解析某个域名,dnsspoof会让该域名 ...

- 20145317彭垚《网络对抗》Exp7 网络欺诈技术防范

20145317彭垚<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充 ...

- 20145211黄志远 《网络对抗》Exp7 网络欺诈技术防范

20145211黄志远 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范

20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. · 简单应用SET工具建立冒名网站 · ett ...

随机推荐

- hosts配置

转自:http://www.cnblogs.com/ylemzhang/archive/2011/10/19/2217187.htm 注意: hosts文件不支持端口映射 如果指定端口参考: //直 ...

- BUG Review:关于getting 'android:xxx' attribute: attribute is not a string value的问题及解决方法

我们在使用Android Studio开发完应用程序后,都要将打好的apk安装包上传到各大应用市场,但是有时候上传时应用市场会出现提交的安装包不能通过应用市场的aapt解析而被打回的情况. 他们使用a ...

- SAP CRM One Order跟踪和日志工具CRMD_TRACE_SET

事务码CRMD_TRACE_SET激活跟踪模式: 在跟踪模式下运行One Order场景.运行完毕后,使用事务码CRMD_TRACE_EVAL: 双击参数,就能看到参数明细: 点Callstack也能 ...

- ABAP SICF服务和Java Servlet的比较

In my opinion ABAP ICF handler and Java Servlet play the same role in enhancement which enables your ...

- Oracle拆分字符串,字符串分割的函数。

第一种:oracle字符串分割和提取 分割 create or replace function Get_StrArrayLength ( av_str varchar2, --要分割的字符串 av_ ...

- JDK工具系列之jps

一.简介 jps(JVM Process Status Tool)是虚拟机进程状态工具:可以列出正在运行的虚拟机进程,显示虚拟机正在执行的main()函数,及这些进程的ID(LVMID,Local V ...

- linq 和lamba表达式

一.什么是Linq(what)二.Linq的优点(why)三.Linq查询的步骤(how)四.查询基本操作五.結合實例代碼(具體聯繫用linqtosql來寫的增刪改查)一.什么是Linq(what). ...

- ASP.NET CORE 边学边记之 SwaggerUI简单配置

前言 当使用 ASP.NET CORE 开发WebApi程序时候,一般使用SwaggerUI生成接口文档.本文记录最简单的一个配置.(生成的文档无注释) 操作 首先安装Nuget包. 然后在Start ...

- HDU 1022 Train Problem I(栈的操作规则)

传送门:http://acm.hdu.edu.cn/showproblem.php?pid=1022 Train Problem I Time Limit: 2000/1000 MS (Java/Ot ...

- CSS3-transition常用属性及示例

transition参数 语法 transition: property duration timing-function delay transition属性是个复合属性,她包括以下几个子属性: t ...