shell+curl监控网站页面(域名访问状态),并利用sendemail发送邮件

应领导要求,对公司几个主要站点的域名访问情况进行监控。下面分享一个监控脚本,并利用sendemail进行邮件发送。

监控脚本如下:

下面是写了一个多线程的网站状态检测脚本,直接从文件中读出站点地址,然后用curl去检测返回码,发现速度非常好,基本几秒钟内就能出结果。

[root@bastion-IDC ~]# cat url-monit.sh

#!/bin/bash

#取出网站数据

data=`cat /root/url.list`

if [ -z "$data" ];then

echo "Faild to connect database!"

exit 1

fi

test -f result.log && rm -f result.log

function delay {

sleep 2

}

tmp_fifofile=/tmp/$$.fifo

mkfifo $tmp_fifofile

exec 6<>$tmp_fifofile

rm $tmp_fifofile

#定义并发线程数,需根据vps配置进行调整。

thread=100

for ((i=0 ;i<$thread;i++ ))

do

echo

done>&6

#开始多线程循环检测

for url in $data

do

read -u6

{

#curl抓取网站http状态码

code=`curl -o /dev/null --retry 3 --retry-max-time 8 -s -w %{http_code} $url`

echo "HTTP Status of $url is $code ">>result.log

#判断子线程是否执行成功,并输出结果

delay && {

echo "HTTP Status of $url is $code"

} || {

echo "Check thread error!"

}

echo >& 6

}&

done

#等待所有线程执行完毕

wait

exec 6>&-

exit 0

[root@bastion-IDC ~]# cat url.list

www.fangfull.com

www.huanqiu.com

erp.fangfull.com

fanghuadmin.huanqiu.com

www.hqsbtime.com

qmjjr.huanqiu.com

admin.huanqiu.com

m.huanqiu.com

fq.huanqiu.com

mfq.huanqiu.com

zc.huanqiu.com

mzc.huanqiu.com

uc.huanqiu.com

fanghu.huanqiu.com

img.huanqiu.com

app.huanqiu.com

www.fangfull.cn

www.huanqiu.wang.com

执行脚本:

[root@bastion-IDC ~]# sh url-monit.sh

HTTP Status of app.huanqiu.com is 301

HTTP Status of fanghu.huanqiu.com is 301

HTTP Status of www.huanqiu.com is 301

HTTP Status of fanghuadmin.huanqiu.com is 301

HTTP Status of admin.huanqiu.com is 301

HTTP Status of mfq.huanqiu.com is 301

HTTP Status of zc.huanqiu.com is 301

HTTP Status of erp.fangfull.com is 302

HTTP Status of www.fangfull.com is 200

HTTP Status of fq.huanqiu.com is 301

HTTP Status of img.huanqiu.com is 301

HTTP Status of www.hqsbtime.com is 200

HTTP Status of mzc.huanqiu.com is 301

HTTP Status of www.fangfull.cn is 000

HTTP Status of uc.huanqiu.com is 301

HTTP Status of qmjjr.huanqiu.com is 301

HTTP Status of m.huanqiu.com is 301

HTTP Status of www.huanqiu.wang.com is 000

测试利用上面的多线程的网站状态检测脚本的执行时间,如下,12s多执行完毕!

[root@bastion-IDC ~]# time sh url-monit.sh

HTTP Status of app.huanqiu.com is 301

HTTP Status of fanghu.huanqiu.com is 301

HTTP Status of www.huanqiu.com is 301

HTTP Status of fanghuadmin.huanqiu.com is 301

HTTP Status of admin.huanqiu.com is 301

HTTP Status of mfq.huanqiu.com is 301

HTTP Status of zc.huanqiu.com is 301

HTTP Status of erp.fangfull.com is 302

HTTP Status of www.fangfull.com is 200

HTTP Status of fq.huanqiu.com is 301

HTTP Status of img.huanqiu.com is 301

HTTP Status of www.hqsbtime.com is 200

HTTP Status of mzc.huanqiu.com is 301

HTTP Status of www.fangfull.cn is 000

HTTP Status of uc.huanqiu.com is 301

HTTP Status of qmjjr.huanqiu.com is 301

HTTP Status of m.huanqiu.com is 301

HTTP Status of www.huanqiu.wang.com is 000

real 0m12.782s

user 0m0.085s

sys 0m0.096s

下面再测试直接curl监测网站状态的时间:

[root@bastion-IDC ~]# cat testurl-monit.sh

#!/bin/bash

for url in `cat /root/url.list`

do

code=`curl -I -s $url | head -1 | cut -d " " -f2`

echo "HTTP Status of $url is $code "

done

如下,这个脚本执行时间要30s多!

[root@bastion-IDC ~]# time sh testurl-monit.sh

HTTP Status of www.fangfull.com is 200

HTTP Status of www.huanqiu.com is 301

HTTP Status of erp.fangfull.com is 302

HTTP Status of fanghuadmin.huanqiu.com is 301

HTTP Status of www.hqsbtime.com is 200

HTTP Status of qmjjr.huanqiu.com is 301

HTTP Status of admin.huanqiu.com is 301

HTTP Status of m.huanqiu.com is 301

HTTP Status of fq.huanqiu.com is 301

HTTP Status of mfq.huanqiu.com is 301

HTTP Status of zc.huanqiu.com is 301

HTTP Status of mzc.huanqiu.com is 301

HTTP Status of uc.huanqiu.com is 301

HTTP Status of fanghu.huanqiu.com is 301

HTTP Status of img.huanqiu.com is 301

HTTP Status of app.huanqiu.com is 301

HTTP Status of www.fangfull.cn is

HTTP Status of www.huanqiu.wang.com is

real 0m31.689s

user 0m0.067s

sys 0m0.124s

显然多线程的测试脚本执行速度要快点!所以保留第一个脚本url-monit.sh!

-------------------------------------------------------------------------------------------------------

下面是邮件报警设置:

1)先下载安装包到本地,解压。

[root@bastion-IDC ~]# cd /usr/local/src/

[root@bastion-IDC src]# wget -c http://caspian.dotconf.net/menu/Software/SendEmail/sendEmail-v1.56.tar.gz

[root@bastion-IDC src]# tar -zvxf sendEmail-v1.56.tar.gz

[root@bastion-IDC src]# cd sendEmail-v1.56

[root@bastion-IDC sendEmail-v1.56]# cp -a sendEmail /usr/local/bin/

[root@bastion-IDC sendEmail-v1.56]# chmod +x /usr/local/bin/sendEmail

[root@bastion-IDC sendEmail-v1.56]# file /usr/local/bin/sendEmail

/usr/local/bin/sendEmail: a /usr/bin/perl -w script text executable

2)安装下依赖

[root@bastion-IDC sendEmail-v1.56]# yum install perl-Net-SSLeay perl-IO-Socket-SSL -y

3)部署发送脚本

这里由于一些域名做了跳转,所以如果发现域名访问后的结果不是200,301,302,那么就是不能正常访问状态,需要发送报警邮件!

如下,报警邮件发送给wangshibo@huanqiu.cn和hugang@huanqiu.cn两个邮箱:

[root@bastion-IDC ~]# cat url-mail.sh

#!/bin/bash

NUM=$(/bin/sh /root/url-monit.sh|grep -v "200"|grep -v "301"|grep -v "302"|wc -l)

DOMAIN=$(/bin/sh /root/url-monit.sh|grep -v "200"|grep -v "301"|grep -v "302"|awk -F" " '{print $4}')

if [ $NUM -ne 0 ];then

for url in $DOMAIN;do

/usr/local/bin/sendEmail -f ops@huanqiu.cn -t wangshibo@huanqiu.cn -s smtp.huanqiu.cn -u "Domain monitoring" -o message-content-type=html -o message-charset=utf8 -xu ops@huanqiu.cn -xp zh@123bj -m "[$url] can not normally access,please deal with it as soon as possible "

/usr/local/bin/sendEmail -f ops@huanqiu.cn -t hugang@huanqiu.cn -s smtp.huanqiu.cn -u "Domain monitoring" -o message-content-type=html -o message-charset=utf8 -xu ops@huanqiu.cn -xp zh@123bj -m "[$url] can not normally access,please deal with it as soon as possible "

done

else

echo "it is OK"

fi

-----------------------------------------------------------------

邮件发送参数说明:

命令说明:

/usr/local/bin/sendEmail #命令主程序

-f from@uhanqiu.cn #发件人邮箱

-t to@huanqiu.cn #收件人邮箱

-s smtp.huanqi.cn #发件人邮箱的smtp服务器

-u "....." #邮件的标题

-o message-content-type=html #邮件内容的格式,html表示它是html格式

-o message-charset=utf8 #邮件内容编码

-xu from@huanqiu.cn #发件人邮箱的用户名

-xp zh@123bj #发件人邮箱密码

-m "......" #邮件的具体内容

-----------------------------------------------------------------

[root@bastion-IDC ~]# sh -x url-mail.sh

++ /bin/sh /root/url-monit.sh

++ grep -v 200

++ grep -v 301

++ grep -v 302

++ wc -l

+ NUM=2

++ /bin/sh /root/url-monit.sh

++ grep -v 200

++ grep -v 301

++ grep -v 302

++ awk '-F ' '{print $4}'

+ DOMAIN='www.fangfull.cn

www.huanqiu.wang.com'

+ '[' 2 -ne 0 ']'

+ for url in '$DOMAIN'

+ /usr/local/bin/sendEmail -f ops@huanqiu.cn -t wangshibo@huanqiu.cn -s smtp.huanqiu.cn -u 'Domain monitoring' -o message-content-type=html -o message-charset=utf8 -xu ops@huanqiu.cn -xp zh@123bj -m '[www.fangfull.cn] can not normally access,please deal with it as soon as possible '

Oct 25 19:21:43 bastion-idc sendEmail[19668]: Email was sent successfully!

+ for url in '$DOMAIN'

+ /usr/local/bin/sendEmail -f ops@huanqiu.cn -t wangshibo@huanqiu.cn -s smtp.huanqiu.cn -u 'Domain monitoring' -o message-content-type=html -o message-charset=utf8 -xu ops@huanqiu.cn -xp zh@123bj -m '[www.huanqiu.wang.com] can not normally access,please deal with it as soon as possible '

Oct 25 19:21:47 bastion-idc sendEmail[19672]: Email was sent successfully!

+ for url in '$DOMAIN'

+ /usr/local/bin/sendEmail -f ops@huanqiu.cn -t huang@huanqiu.cn -s smtp.huanqiu.cn -u 'Domain monitoring' -o message-content-type=html -o message-charset=utf8 -xu ops@huanqiu.cn -xp zh@123bj -m '[www.fangfull.cn] can not normally access,please deal with it as soon as possible '

Oct 25 19:21:43 bastion-idc sendEmail[19668]: Email was sent successfully!

+ for url in '$DOMAIN'

+ /usr/local/bin/sendEmail -f ops@huanqiu.cn -t hugang@huanqiu.cn -s smtp.huanqiu.cn -u 'Domain monitoring' -o message-content-type=html -o message-charset=utf8 -xu ops@huanqiu.cn -xp zh@123bj -m '[www.huanqiu.wang.com] can not normally access,please deal with it as soon as possible '

Oct 25 19:21:47 bastion-idc sendEmail[19672]: Email was sent successfully!

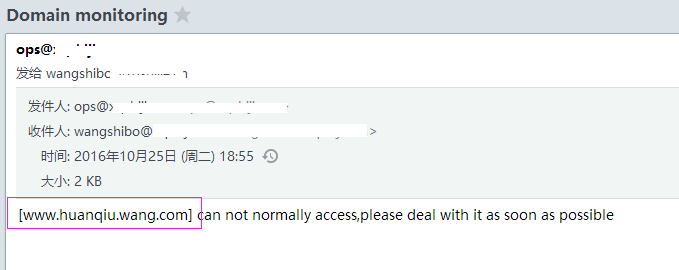

登陆wangshibo@huanqiu.cn邮箱,发现已经收到报警邮件了!

最后添加计划任务,每5分钟执行一次

[root@bastion-IDC ~]# crontab -l

#domain monit

*/5 * * * * /bin/bash -x /root/url-mail.sh >/dev/null 2>&1

shell+curl监控网站页面(域名访问状态),并利用sendemail发送邮件的更多相关文章

- shell+curl监控网站页面(域名访问状态),并利用sedemail发送邮件

应领导要求,对公司几个主要站点的域名访问情况进行监控.下面分享一个监控脚本,并利用sendemail进行邮件发送. 监控脚本如下:下面是写了一个多线程的网站状态检测脚本,直接从文件中读出站点地址,然后 ...

- shell脚本监控网站状态

shell脚本监控网站状态 #!/bin/sh date=`date +"%Y%m%d-%H%M"` title="status" contentFail=&q ...

- shell批量监控网站状态码

shell批量监控网站状态码脚本,使用curl很慢.等我学完其他方式,在来更新. #!/bin/bash #GuoYabin yuming=`/bin/cat yuming.txt` for i in ...

- 利用wget 和 curl 监控网站是否正常

监控网站URL是否正常最常见的方法莫过于wget和curl命令了,这两个命令都是非常强大,参数也非常多,下面列举几个常用的参数. wget 常用命令参数:--spider ...

- 部署Nginx网站服务实现访问状态统计以及访问控制功能

原文:https://blog.51cto.com/11134648/2130987 Nginx专为性能优化而开发,最知名的优点是它的稳定性和低系统资源消耗,以及对HTTP并发连接的高处理能力,单个物 ...

- 使用curl获取网站的http的状态码

发布:thebaby 来源:net [大 中 小] 本文分享一例shell脚本,一个使用curl命令获取网站的httpd状态码的例子,有需要的朋友参考下.本文转自:http://www.j ...

- shell脚本监控k8s集群job状态,若出现error通过触发阿里云的进程监控报警

#!/bin/bash while [ 1 ] do job_error_no=`kubectl get pod -n weifeng |grep -i "job"|grep -c ...

- shell脚本监控httpd服务80端口状态

监控httpd服务端口状态,根据端口判断服务器是否启动,如果没有启动则脚本自动拉起服务,如果服务正在运行则退出脚本程序:如果换成别的服务端口也可以,但是脚本程序需要做调整. #!/bin/bash # ...

- 案例六:shell脚本监控httpd服务80端口状态

这里是举例监控httpd服务端口状态,根据端口判断服务器是否启动,如果没有启动则脚本自动拉起服务,如果服务正在运行则退出脚本程序:如果换成别的服务端口也可以,但是脚本程序需要做调整. #!/bin/b ...

随机推荐

- CSS| 框模型-定位及相關屬性

CSS 定位 (Positioning) 属性允许你对元素进行定位. CSS 定位和浮动 CSS 为定位和浮动提供了一些属性,利用这些属性,可以建立列式布局,将布局的一部分与另一部分重叠,还可以完成多 ...

- Asp.Net WebApi Get请求整理(一)

Asp.Net WebApi+JQuery Ajax的Get请求整理 一.总结 1.Asp.Net WebApi默认不支持Get请求,需要在Action方法上指定[HttpGet], 除非Action ...

- 转:IIS 应用程序池 内存 自动回收

原文地址:https://www.cnblogs.com/guohu/p/5209209.html IIS可以设置定时自动回收,默认回收是1740分钟,也就是29小时.IIS自动回收相当于服务器IIS ...

- 使用Python语言理解递归

递归 一个函数在执行过程中一次或多次调用其本身便是递归,就像是俄罗斯套娃一样,一个娃娃里包含另一个娃娃. 递归其实是程序设计语言学习过程中很快就会接触到的东西,但有关递归的理解可能还会有一些遗漏,下面 ...

- 解决Windows10或者其他版本Windows Update报错的问题

最近更新系统,发现报错0x80248014,系统版本为redstone2(创意者更新). 总结发现,只要是windows各个版本自动更新报错的,如0x80开头的一系列错误,都可以通过如下步骤解决: 手 ...

- 【HDU4507】恨7不成妻

Description 单身! 依然单身! 吉哥依然单身! DS级码农吉哥依然单身! 所以,他生平最恨情人节,不管是214还是77,他都讨厌! 吉哥观察了214和77这两个数,发现: 2+1+4=7 ...

- c++のmap的遍历

一.定义如:map < int, CString > 或者 map < int, 结构体名>的元素遍历 map < int, CString > map; ...

- virtualbox+vagrant学习-1-环境安装及vagrantfile的简单配置-Mac系统

在学习docker-machine时,发现需要使用到虚拟化平台,所以选择了使用virtualBox. 然后后面发现需要使用vagrant来在mac系统中作为虚拟机管理软件,所以下面将会简述我自己学习使 ...

- 如何将爬取的数据写入ES中

前面章节一直在说ES相关知识点,现在是如何实现将爬取到的数据写入到ES中,首先的知道ES的python接口叫elasticsearch dsl 链接:https://github.com/elasti ...

- Visual studio 附加进程调试

建一个WebApplication项目,并新增Default.aspx页面 新增一个IIS网站 打开页面,任务管理器启动了进程:w3wp.exe 附加进程,方式:VS-调试-附加进程 浏览器打开页面D ...