Windows 2012 R2 修复CredSSP 远程执行代码漏洞 CVE-2018-0886

本文基于window 2012 R2版本,各位参考下载自己版本对应的补丁包即可

说明

公司的安全性检查,需要修复服务器上的漏洞,其中有个漏洞是CVE-2018-0886,结果网上的资料和一番折腾,终于是成功修复了,下面说明一下正确的修复方式

首先,看看漏洞的说明

微软官方说明CVE-2018-0886

修复方法

这里简单地说一下具体的修复方法

补丁包是msc文件,可以双击打开

下载微软补丁,KB4103725安装即可

PS:这个补丁安装有前提,需要系统已经安装了下面的6个补丁:分别为KB2919355 KB2932046、KB2934018、KB2937592、KB2938439、KB2959977

而安装KB2919355补丁也有前提,需要安装了KB2919442这个补丁

没有前提安装的话,在双击mcs文件之后会弹出不支持安装的提示

KB4103725补丁下载地址

KB2919355等6个补丁下载地址

KB2919442补丁下载地址)

按照顺序: KB2919442->KB2919355 KB2932046、KB2934018、KB2937592、KB2938439、KB2959977->可能要重启服务器?->KB4103725

PS:

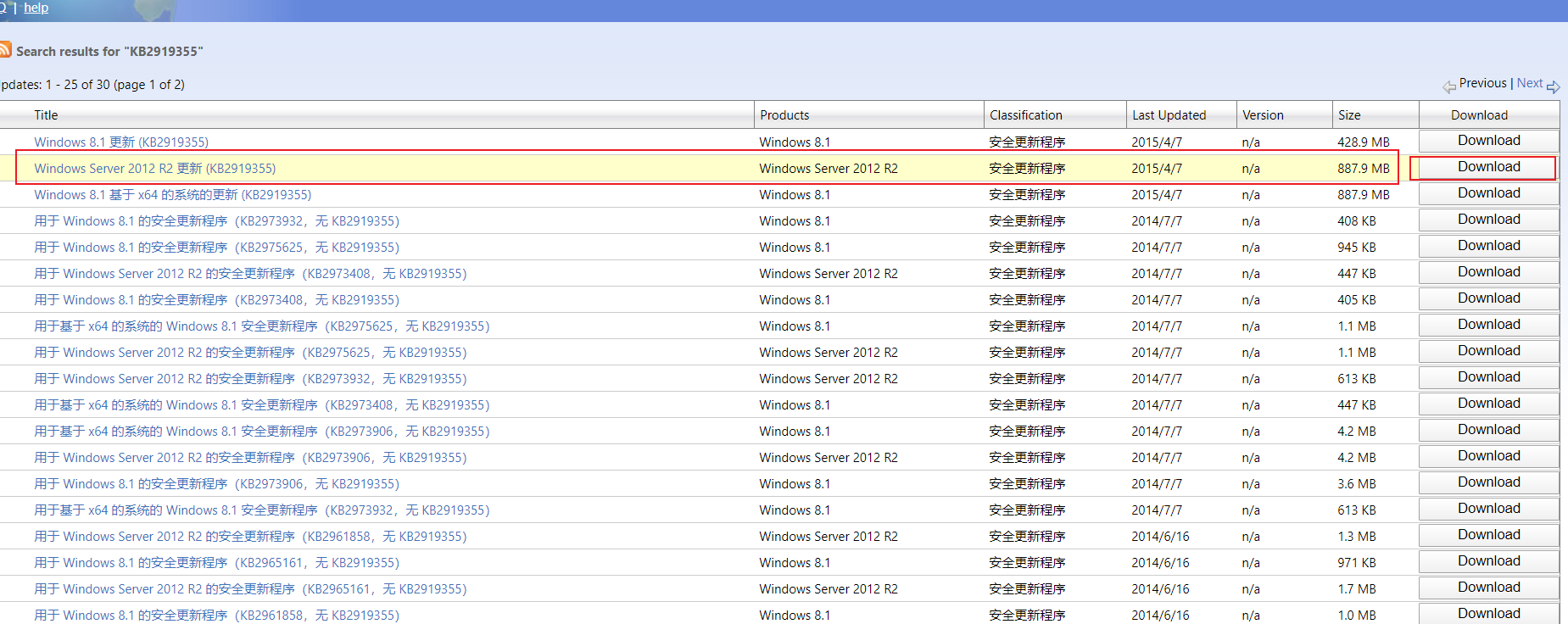

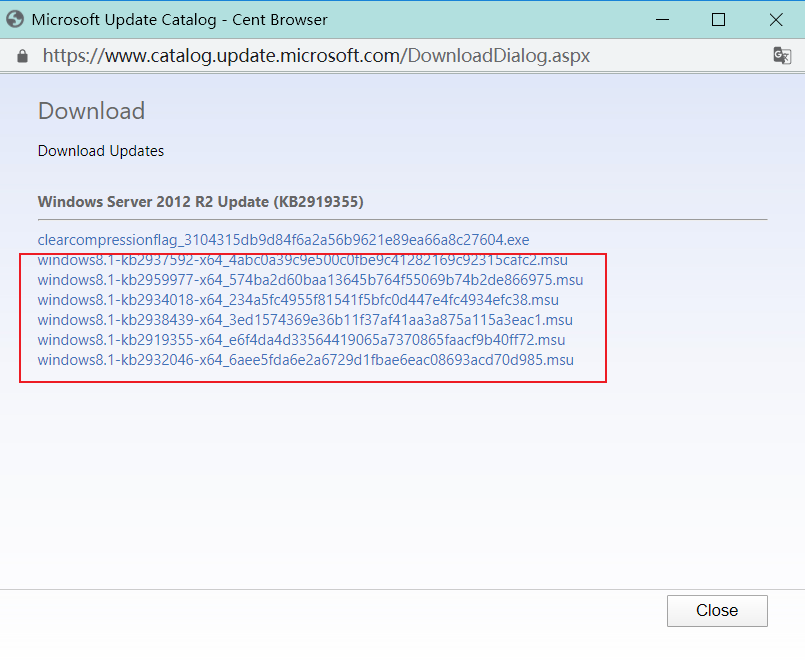

KB2919355补丁,点download按钮后,弹出页面中,文件列表会有6个补丁的下载地址,全部都要下载,按照顺序按照

KB2919442这个补丁在微软补丁下载网站上搜不到...

window2012 R2重启服务器,点击右下角,之后选择电源选项,弹出来的选项随便选一个,重启即可

修复过程

1.下载KB4103725补丁

文档也是提出了修复的方法,即是打补丁,地址为补丁下载地址

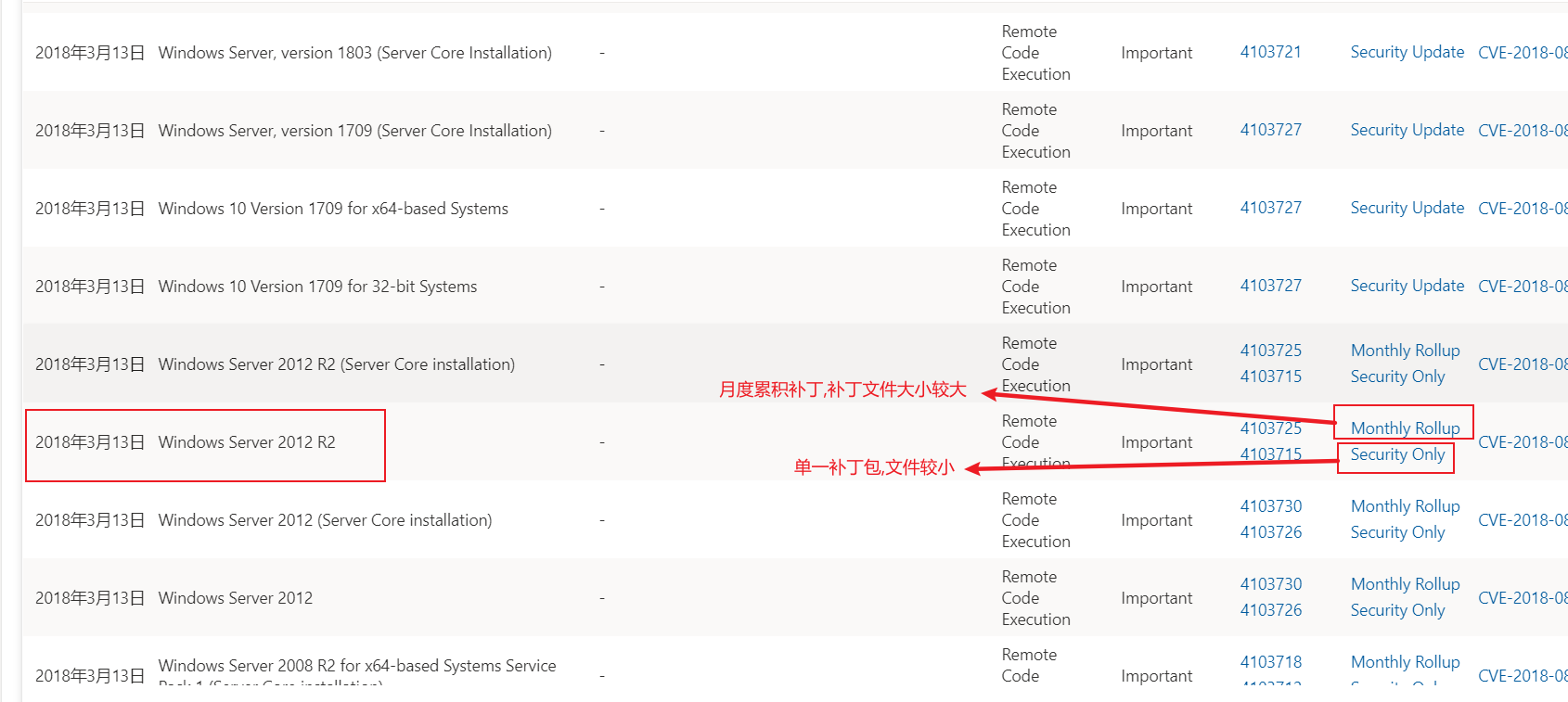

其中的表格就是下载的方式

我们选择下载Monthly Rollup的补丁包,补丁包是msc文件

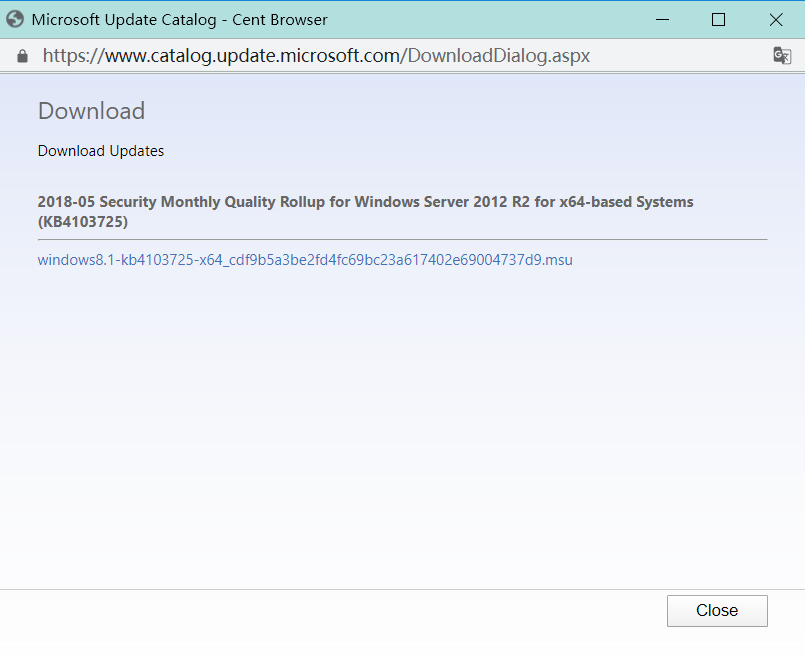

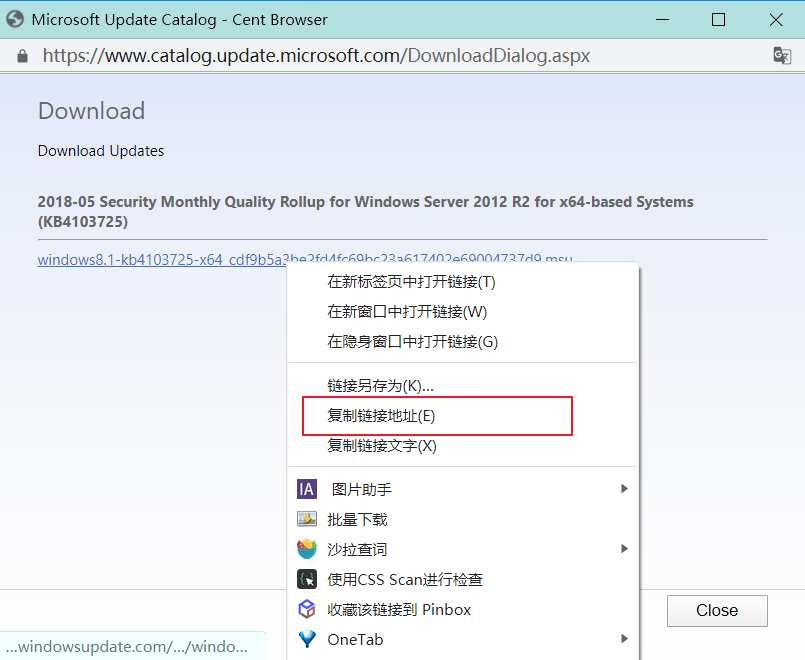

不知道是不是微软的锅,点下载会弹出一个页面

之后在这个页面无法下载,需要把超链接的地址复制,在浏览器粘贴打开才会下载..

2.下载KB2919355等6个补丁

直接搜索KB2919355,下载页面中有6个补丁的下载地址

3.下载KB2919442补丁

4.安装补丁

按照顺序安装即可:KB2919442->KB2919355 KB2932046、KB2934018、KB2937592、KB2938439、KB2959977->可能要重启服务器?->KB4103725

window2012 R2重启服务器,点击右下角,之后选择电源选项,弹出来的选项随便选一个,重启即可

参考

- Win10远程桌面连接winserver2012时, 出现 身份验证错误,要求的函数不受支持,这可能是由于CredSSP加密Oracle修正 解决方法-看准网

- win2012R2打Windows8.1-KB2919355 问题_wo_984633714的博客-CSDN博客

- cve-2018-0886在windows2012r2上的修复_luuuone的博客-CSDN博客

Windows 2012 R2 修复CredSSP 远程执行代码漏洞 CVE-2018-0886的更多相关文章

- windows 2012 r2如何开启远程桌面

windows 2012 r2如何开启远程桌面 编写人:左丘文 2019-7-6 Windows 2012安装完成后需要开启远程桌面才可以远程连接,网上搜索了一下,有以下几个解决办法,虽说最后还是自己 ...

- HTTP.SYS远程执行代码漏洞分析 (MS15-034 )

写在前言: 在2015年4月安全补丁日,微软发布了11项安全更新,共修复了包括Microsoft Windows.Internet Explorer.Office..NET Framework.S ...

- HTTP.sys远程执行代码漏洞

远程执行代码漏洞存在于 HTTP 协议堆栈 (HTTP.sys) 中,当 HTTP.sys 未正确分析经特殊设计的 HTTP 请求时会导致此漏洞. http://bbs.safedog.cn/thre ...

- HTTP.SYS 远程执行代码漏洞分析(MS15-034 )

在2015年4月安全补丁日,微软发布了11项安全更新,共修复了包括Microsoft Windows.Internet Explorer.Office..NET Framework.Server软件. ...

- 【研究】CVE-2015-1635-HTTP.SYS远程执行代码漏洞(ms15-034)

1.1.1 漏洞描述 在2015年4月安全补丁日,微软发布的众多安全更新中,修复了HTTP.sys中一处允许远程执行代码漏洞,编号为:CVE-2015-1635(MS15-034 ).利用HTTP. ...

- IIS_CVE-2015-1635-HTTP.SYS远程执行代码漏洞复现

CVE-2015-1635-HTTP.SYS远程执行代码漏洞复现 一.漏洞描述 远程执行代码漏洞存在于 HTTP 协议堆栈 (HTTP.sys) 中,当 HTTP.sys 未正确分析经特殊设计的 HT ...

- HTTP.sys远程执行代码漏洞检测

1.漏洞描述:HTTP 协议栈 (HTTP.sys) 中存在一个远程执行代码漏洞,这是 HTTP.sys 不正确地分析特制 HTTP 请求时导致的.成功利用此漏洞的攻击者可以在系统帐户的上下文中执行任 ...

- CVE-2019-0708远程桌面服务远程执行代码漏洞exp利用过程

CVE-2019-0708远程桌面服务远程执行代码漏洞 上边这洞是啥我就不多说了,描述类的自行百度. 受影响系统版本范围: Windows Server 2008 R2 Windows Server ...

- CVE-2013-1347Microsoft Internet Explorer 8 远程执行代码漏洞

[CNNVD]Microsoft Internet Explorer 8 远程执行代码漏洞(CNNVD-201305-092) Microsoft Internet Explorer是美国微软(Mic ...

- Jenkins Java 反序列化远程执行代码漏洞(CVE-2017-1000353)

Jenkins Java 反序列化远程执行代码漏洞(CVE-2017-1000353) 一.漏洞描述 该漏洞存在于使用HTTP协议的双向通信通道的具体实现代码中,jenkins利用此通道来接收命令,恶 ...

随机推荐

- 【学习笔记】Python 环境隔离

目录 前言 venv venv 环境管理 venv 包管理 virtualenv 以及 virtualenvwrapper 安装 virtualenvwrapper 环境管理 virtualenvwr ...

- 欢迎加入 DotNet NB 交流学习群

目录 起因 创建群组 群成员 技术交流 社区推广 社区前辈 欢迎加入 起因 自从2019年参加 .NET Conf China 大会之后,我创办了一个公众号 DotNet NB,内容主要是 关于 .N ...

- ABC 314

F 每次相当于创建一个包含 \(p_i,q_i\) 各自所在集合的点的大点 \(u\),然后 \(u\) 向 \(p_i,q_i\) 各自所在集合连边,边权就是胜率. 连完之后求每个点到根结点(\(\ ...

- TDD学习笔记(二)单元测试

单元测试 定义 单元测试最早来源于Kent Beck,他在开发SmallTalk中引入了这个概念,随着软件工程学的不断发展,使得单元测试已经成为软件编程中一项非常有用的实践. 在维基百科中," ...

- wmctf的题解&blindless&exit_hook

0x00 好久不见 2023.8.25 夜里 wmctf2023也是一个收获很大的比赛.只做了一个blindless,但是体会到了无泄露做出题来的奥妙.踩过的坑(学到的东西)包括但不限于 调试要用do ...

- NC16666 [NOIP2006]开心的金明

题目链接 题目 题目描述 金明今天很开心,家里购置的新房就要领钥匙了,新房里有一间他自己专用的很宽敞的房间.更让他高兴的是,妈妈昨天对他说:"你的房间需要购买哪些物品,怎么布置,你说了算,只 ...

- 【Unity3D】阴影原理及应用

1 阴影原理 光源照射到不透明物体上,会向该物体的后面投射阴影,如果阴影区域存在其他物体,这些物体不被光源照射的部分就需要渲染阴影.因此,我们可以将阴影的生成抽象出 2 个流程:物体投射阴影.物体 ...

- Js模块化导入导出

Js模块化导入导出 CommonJs.AMD.CMD.ES6都是用于模块化定义中使用的规范,其为了规范化模块的引入与处理模块之间的依赖关系以及解决命名冲突问题,并使用模块化方案来使复杂系统分解为代码结 ...

- cf的几道小题

1.E - Fridge 教训:做题的时候,没有想清楚问题,把问题复杂化了 #include <bits/stdc++.h> #define int long long using nam ...

- 《系列二》-- 5、单例bean缓存的获取

目录 1 判断bean是否完成整个加载流程 2 判断当前bean是否被加载过,是否已作为提前暴露的bean 关于循环依赖 阅读之前要注意的东西:本文就是主打流水账式的源码阅读,主导的是一个参考,主要内 ...