逆向破解之160个CrackMe —— 022

CrackMe —— 022

160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序

CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 crackme 的人可能是程序员,想测试一下自己的软件保护技术,也可能是一位 cracker,想挑战一下其它 cracker 的破解实力,也可能是一些正在学习破解的人,自己编一些小程序给自己破。

| 编号 | 作者 | 保护方式 |

| 022 | CarLitoZ | Serial(VB5) |

工具

x32dbg

VB Decompiler Pro

开始破解之旅

ON.1

爆破方式

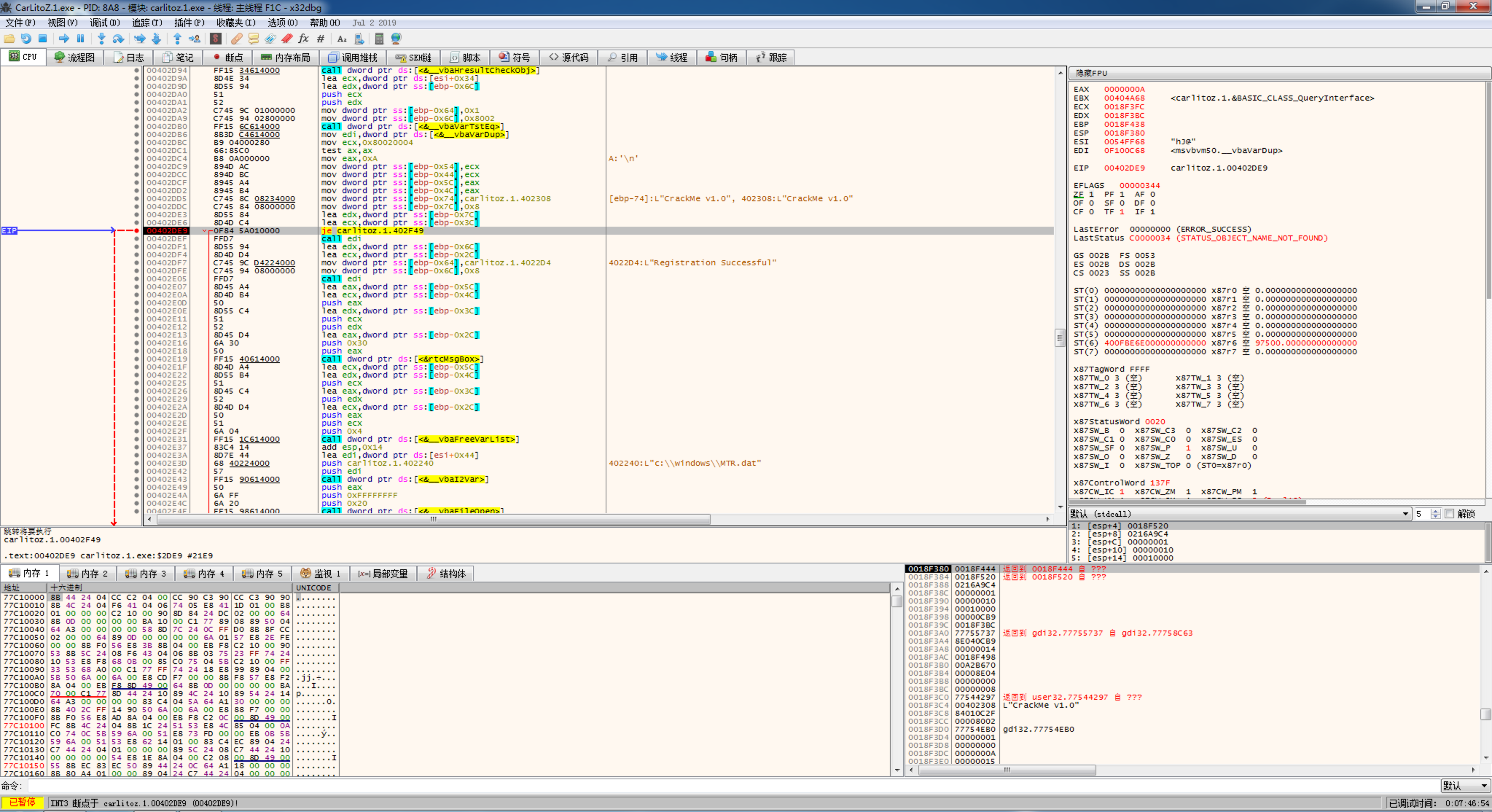

首先使用x32dbg打开022号程序,搜索字符串

此时我们看见了有多个字符串,包含正确提示字符串还有一个可以的字符串“C:\\windows\\MTR.dat” 疑似读取文件的地址

我们进入正确提示字符串地址处00402DF7向上查看来到最近的一处跳转处00402DE9处下断点

00402DE3 | 8D55 | lea edx,dword ptr ss:[ebp-0x7C] | edx:EntryPoint

00402DE6 | 8D4D C4 | lea ecx,dword ptr ss:[ebp-0x3C] |

00402DE9 | 0F84 5A010000 | je carlitoz..402F49 | 判断跳转处

00402DEF | FFD7 | call edi |

00402DF1 | 8D55 | lea edx,dword ptr ss:[ebp-0x6C] | edx:EntryPoint

00402DF4 | 8D4D D4 | lea ecx,dword ptr ss:[ebp-0x2C] |

00402DF7 | C745 9C D4224000 | mov dword ptr ss:[ebp-0x64],carlitoz..4022D4 | 4022D4:L"Registration Successful"

00402DFE | C745 | mov dword ptr ss:[ebp-0x6C],0x8 |

00402E05 | FFD7 | call edi |

F9运行,在输入框内输入任意数据,点击REGISTER按钮

此时停在了我们的断点处

我们将00402DE9处JE修改为NOP

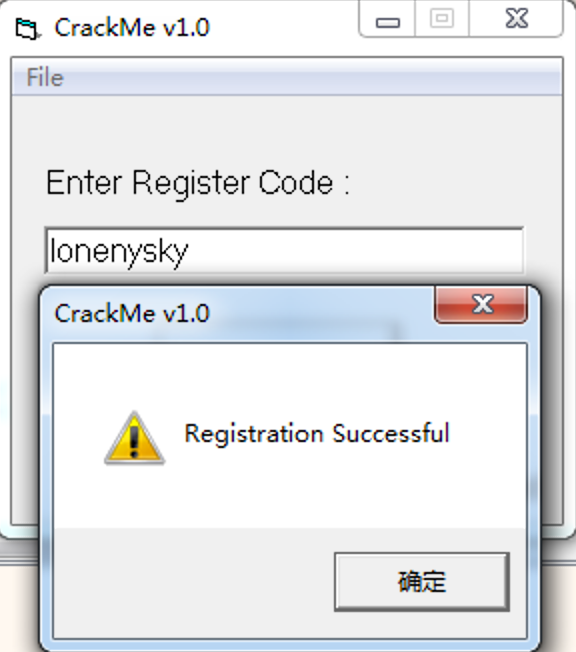

bingo ~ 破解成功

ON.2

追码方式

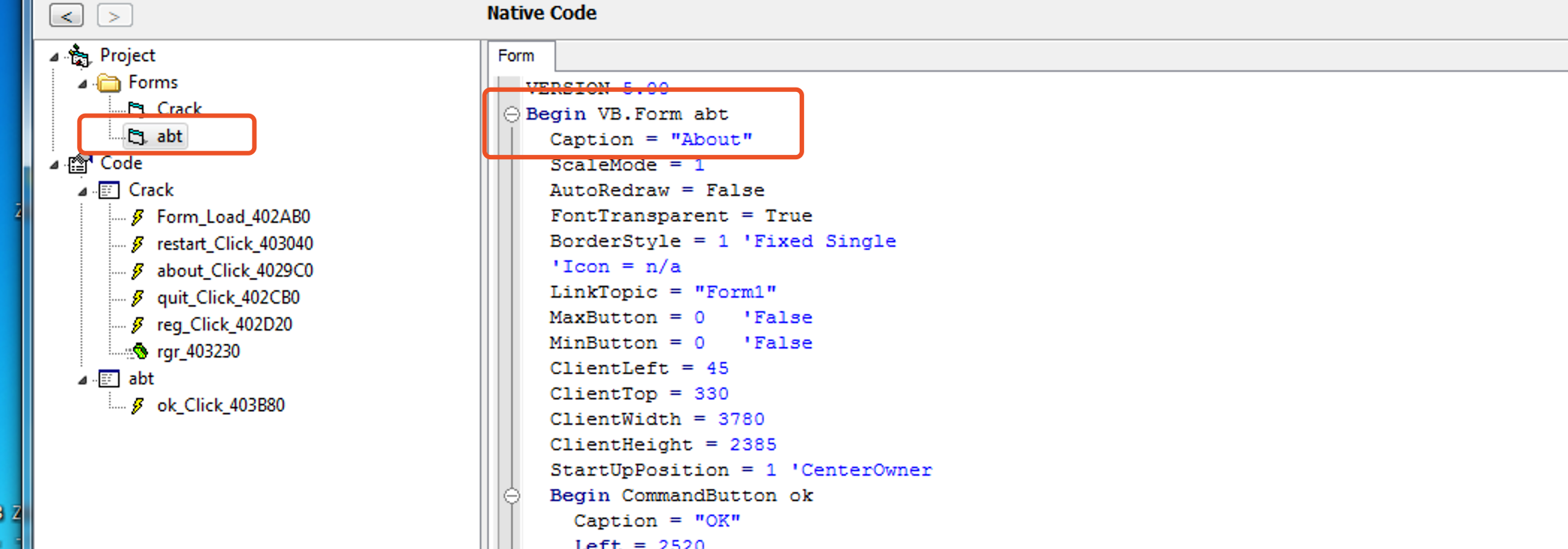

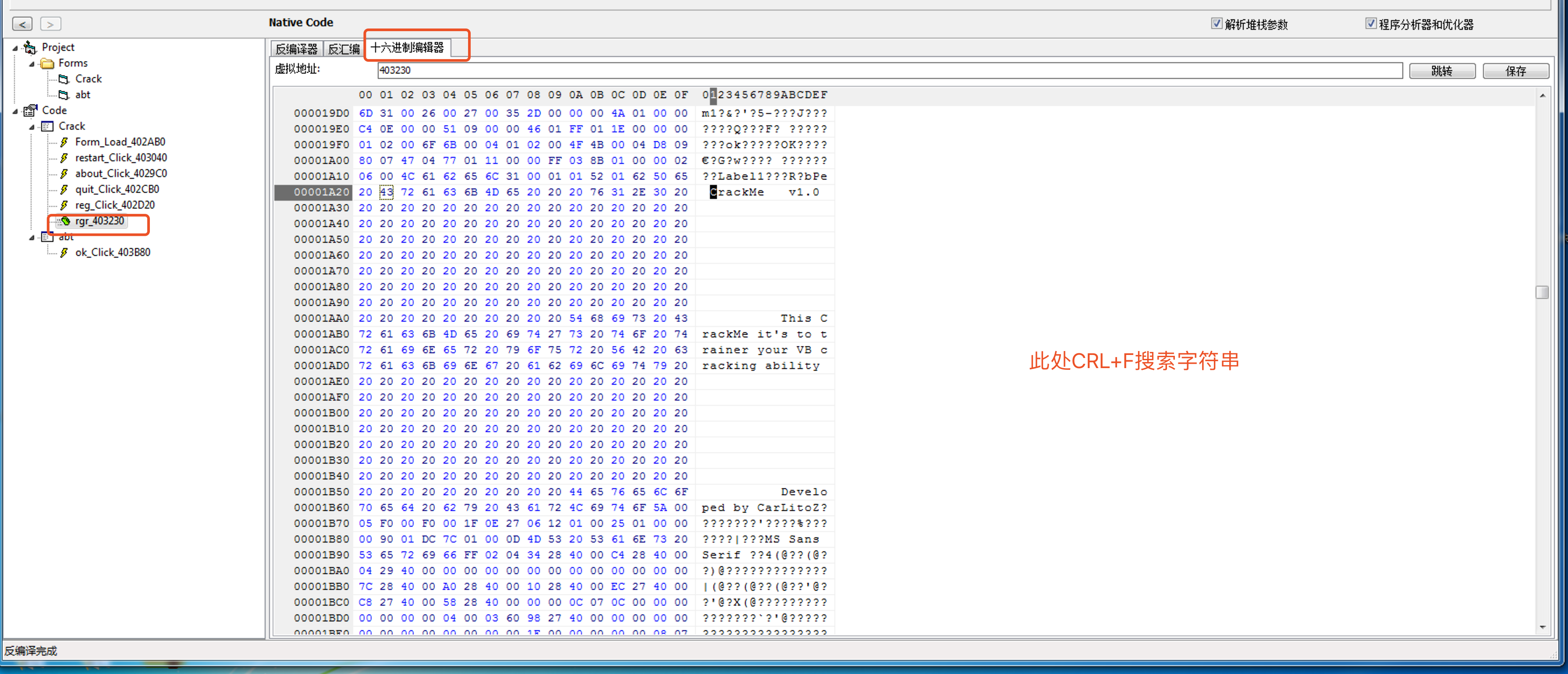

我们使用VB Decompiler Pro打开022号程序

在下图中我们看到了注册码的生成方式

现在我们要知道abt.Lable1.Caption是什么

我们打开Project->Forms->abt下我们看到窗体的Caption为“About”

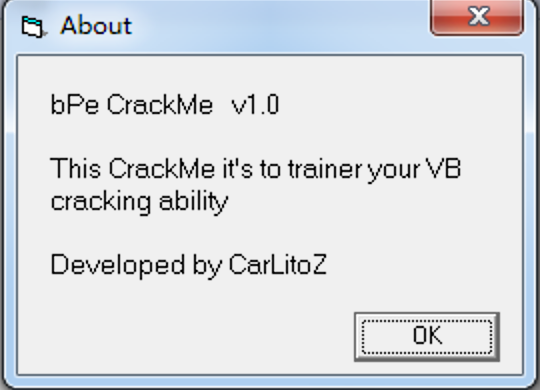

我们点击程序的About

看到了我们的提示信息,但是此时看到所有的字符才90多个,哪来的一百多个呢

我们在VB Decompiler Pro中找到提示信息处

看到了中间相隔很多个空格,一共123个空格

register = "bPe CrackMe v1.0" + " " * 123 + "This CrackMe it`s to trainer your VB cracking ability" + " " * 123 + "Developed by CarLitoZ"

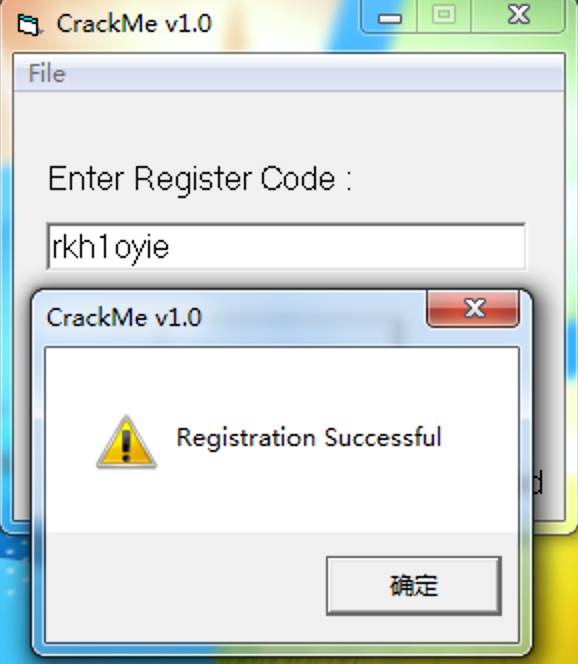

print(register[5:6] + register[8:9] + register[142:143] + register[15:16] + register[160:161] + register[170:171] + register[165:166] + register[167:168])

求出结果为“rkh1oyie”

输入到文本框内,点击REGISTER按钮

bingo ~ 破解成功

逆向破解之160个CrackMe —— 022的更多相关文章

- 逆向破解之160个CrackMe —— 001

CrackMe —— 001 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 002-003

CrackMe —— 002 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 004-005

CrackMe —— 004 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 013

CrackMe —— 013 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 014

CrackMe —— 014 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 016

CrackMe —— 016 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 017

CrackMe —— 017 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 018

CrackMe —— 018 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

- 逆向破解之160个CrackMe —— 025

CrackMe —— 025 160 CrackMe 是比较适合新手学习逆向破解的CrackMe的一个集合一共160个待逆向破解的程序 CrackMe:它们都是一些公开给别人尝试破解的小程序,制作 c ...

随机推荐

- 8.5 NOIP模拟测试13 矩阵游戏+跳房子+优美序列

T1矩阵游戏 数学题.首先这一列这一行先乘还是后乘对最后答案没有影响.a[i][j]表示矩阵中原始的值,h[i]表示i行的累乘,l[i]表示i列的累乘.易得ans=Σa[i][j]*h[i]*l[i] ...

- [LeetCode] 45. Jump Game II 跳跃游戏之二

Given an array of non-negative integers, you are initially positioned at the first index of the arra ...

- Webpack 一些核心概念了解

Webpack的几个核心概念 Entry:入口,Webpack执行构建的第一步将从Entry开始,可抽象成输入. Module:模块,在Webpack里一切皆模块,一个模块对应一个文件.Webpack ...

- 编译安装php-fpm5.6 (centos 7)

一.安装php-fpm依赖包 yum install -y make cmake gcc gcc-c++ autoconf automake libpng-devel libjpeg-devel zl ...

- 消息队列:RabbitMQ安装

1. 安装RabbitMQ之前需要先安装Erlang环境 然后配置环境变量 2. 安装完后 我们进入到我们安装到 sbin目录C:\Program Files\RabbitMQ Server\rabb ...

- mtd-utils编译安装过程

git clone git://git.infradead.org/mtd-utils.git cd mtd-utils apt install -y libssl-dev libzlb libzst ...

- 1 datax 安装和简单使用

DataX 是阿里巴巴集团内被广泛使用的离线数据同步工具/平台,实现包括 MySQL.Oracle.SqlServer.Postgre.HDFS.Hive.ADS.HBase.TableStore(O ...

- Redis学习之Redis服务器数据库实现

本文内容: 1.Redis服务器保存数据库的方法 2.客户端切换数据库的方法 3.数据库保存键值对的方法 4.数据库的添加,删除,查看,更新操作的实现方法 5.服务器保存键的过期时间的方法 6.服务器 ...

- 遇到 npm WARN npm npm does not support Node.js vx.x.x的解决办法

遇到如下警告 PS C:\Users\Administrator> npm npm WARN npm npm does not support Node.js v9.11.2 npm WARN ...

- Elasticsearch Field Options Norms

Elasticsearch 定义字段时Norms选项的作用 本文介绍ElasticSearch中2种字段(text 和 keyword)的Norms参数作用. 创建ES索引时,一般指定2种配置信息:s ...