20155334 《网络攻防》 Exp7 网络欺诈防范

20155334 《网络攻防》 Exp7 网络欺诈防范

一、基础问题回答

通常在什么场景下容易受到DNS spoof攻击

同一局域网下,以及各种公共网络。在日常生活工作中如何防范以上两攻击方法?

DNS欺骗攻击是很难防御的,通常情况下,除非发生欺骗攻击,否则你不可能知道你的DNS已经被欺骗。- 使用最新版本的DNS服务器软件,并及时安装补丁;

- 关闭DNS服务器的递归功能。DNS服务器利用缓存中的记录信息回答查询请求或是DNS服务器通过查询其他服务获得查询信息并将它发送给客户机,这两种查询成为递归查询,这种查询方式容易导致DNS欺骗。

- 不要依赖DNS:不要在高度敏感和保密要求高的系统上浏览网页,最好不要使用DNS。如果有软件依赖于主机名来运行,那么可以在设备主机文件里手动指定。

- 使用入侵检测系统:只要正确部署和配置,使用入侵检测系统就可以检测出大部分形式的ARP缓存中毒攻击和DNS欺骗攻击。

二、实践总结与体会

总的来说这次实验带给我的惊讶是在是太多太多,以前总以为不乱点可疑链接就能避免进入钓鱼网站,现在看来当初的想法还是太过于幼稚。

即便是对的网址,很有可能被引上了错误的网站,就像开车前进,人家把路标调换了,自己还屁颠屁颠的以为走向了正确的道路,去不曾想,前面是未知的悬崖。

为了减少被这种方法攻击的可能,要做的第一步,就是要戒掉公共场合直接就问人家要WIFI密码,多加小心是为上策。

三、实践过程记录

tips:攻击机kali;靶机:win7 sp3

应用SET工具冒名网站

- 需要将SET工具的访问端口改为默认的80端口。使用sudo vi /etc/apache2/ports.conf命令修改Apache的端口文件,将端口改为80,如下图所示:

2、在kali中使用netstat -tupln |grep 80命令查看80端口是否被占用。如果有,使用kill+进程号杀死该进程。如下图所示,无其他占用:

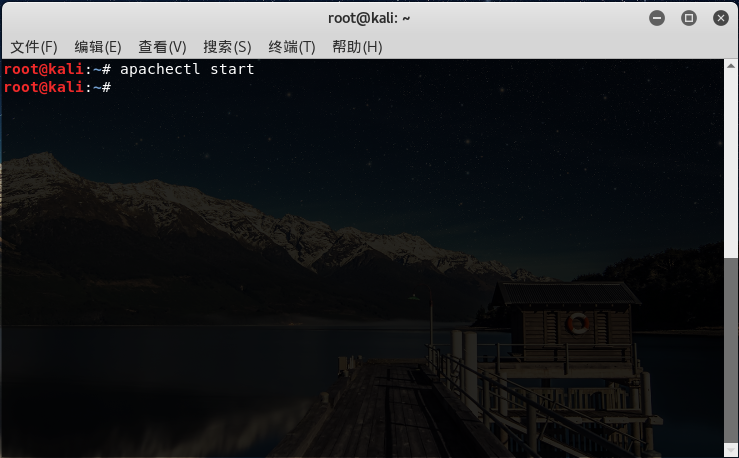

3、使用apachectl start开启Apache服务:

百度后······

解决

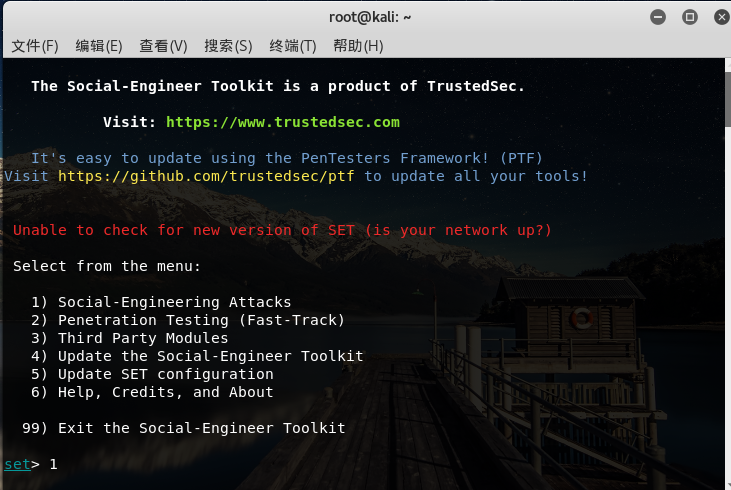

4、setoolkit打开SET工具:

选择1进行社会工程学攻击:

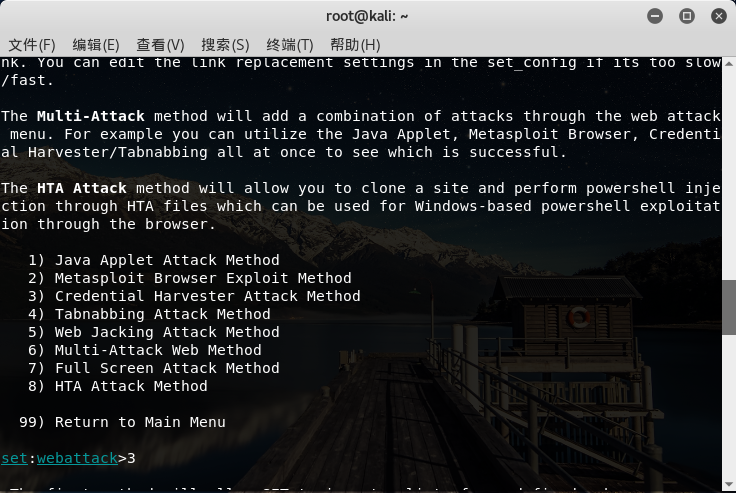

选择2即钓鱼网站攻击向量:

选择3即登录密码截取攻击:

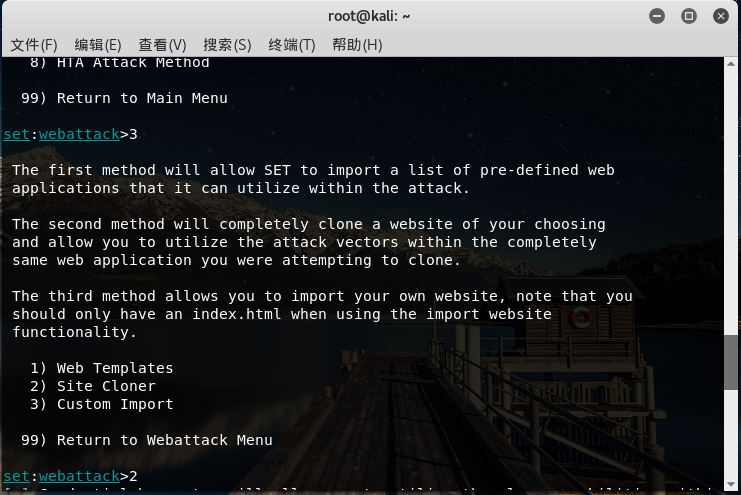

选择2进行克隆网站:

接着输入攻击机的IP地址,也就是kali的IP地址:

输入被克隆的url:(选用的是学校教务网,遮盖掉了部分信息)

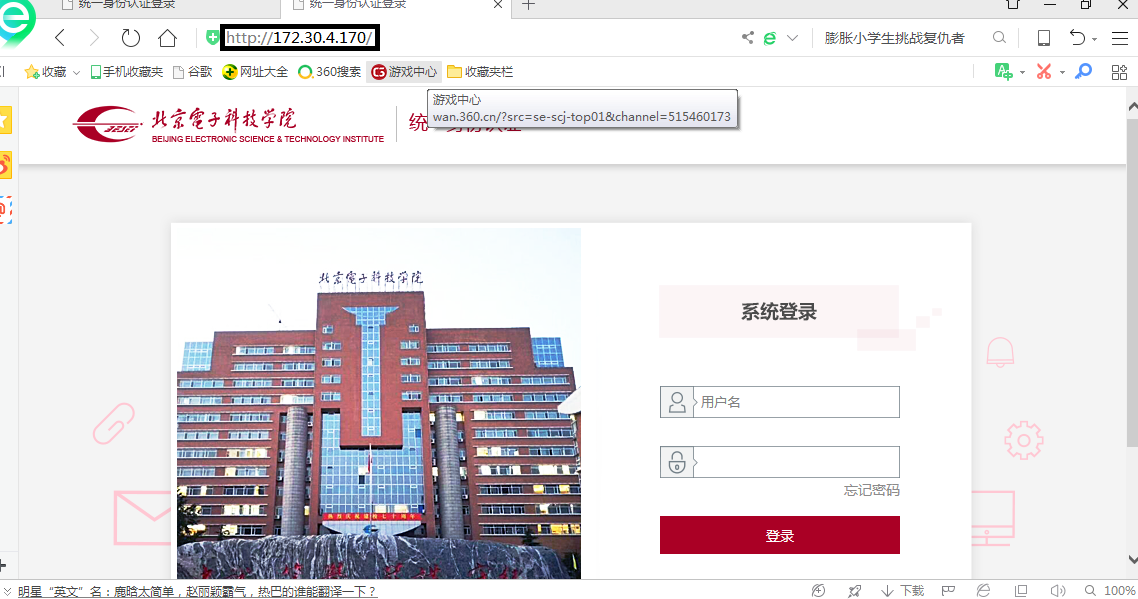

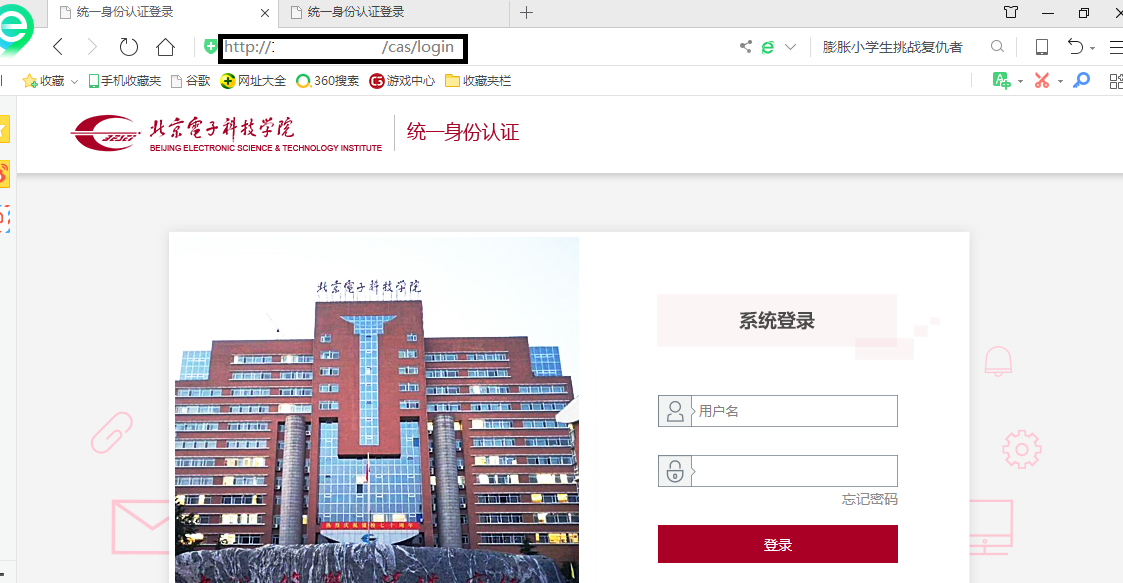

在靶机浏览器地址栏输入自己制成的地址,按下回车,可以看到出现了登录界面:

对比两个网站页面,并无差异:

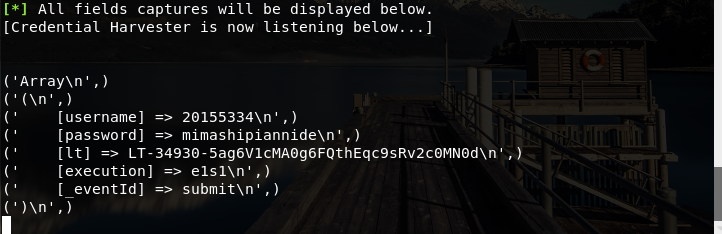

5.在靶机输入(示例密码肯定是假的啊)用户名和密码,攻击机可全部获取:

- 需要将SET工具的访问端口改为默认的80端口。使用sudo vi /etc/apache2/ports.conf命令修改Apache的端口文件,将端口改为80,如下图所示:

ettercap DNS spoof

1.使用指令ifconfig eth0 promisc将kali网卡改为混杂模式;

2.输入命令vi /etc/ettercap/etter.dns对DNS缓存表进行修改,如图所示,可以添加几条对网站和IP的DNS记录,图中的IP地址是我的kali主机的IP:

3.输入ettercap -G指令,开启ettercap,会自动弹出来一个ettercap的可视化界面,点击工具栏中的Sniff——>unified sniffing,然后在弹出的界面中选择eth0->ok,即监听eth0网卡:

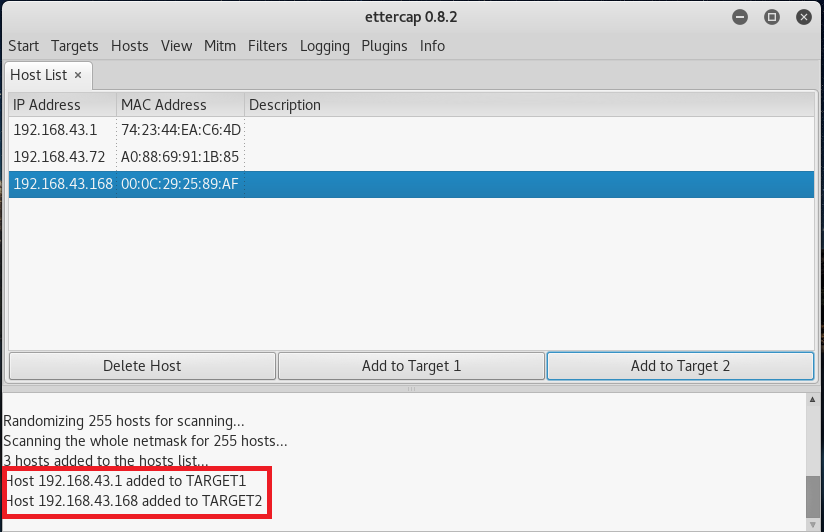

4.在工具栏中的Hosts下先点击Scan for hosts扫描子网,再点击Hosts list查看存活主机,将kali网关的IP添加到target1,靶机IP添加到target2:

5.选择Plugins—>Manage the plugins,双击dns_spoof选择DNS欺骗的插件:

6.然后点击左上角的start选项开始嗅探,此时在靶机中用命令行ping baidu.com会发现解析的地址是攻击机的IP地址,与之前的地址不同:

3.利用DNS spoof引导特定访问到冒名网站

综合使用以上两种技术,首先按照实验一的步骤克隆一个登录页面,在通过实验二实施DNS欺骗,此时在靶机输入网址www.baidu.com可以发现成功访问我们的冒名网站,因为我之前改成导向kali的IP,所以肯 定不会出现百度界面而是直接导向了kali的网站然后进入钓鱼网站即为假的学校教务网:

同样可以捕获到用户名和密码:

20155334 《网络攻防》 Exp7 网络欺诈防范的更多相关文章

- 20155211 网络攻防技术 Exp7 网络欺诈防范

20155211 网络攻防技术 Exp7 网络欺诈防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网站 (2)e ...

- 20155306 白皎 《网络攻防》 EXP7 网络欺诈技术防范

20155306 白皎 <网络攻防> EXP7 网络欺诈技术防范 问题回答 (1)通常在什么场景下容易受到DNS spoof攻击 局域网内的攻击以及连接公众场所的共享wifi (2)在日常 ...

- 20155318 《网络攻防》 Exp7 网络欺诈防范

20155318 <网络攻防> Exp7 网络欺诈防范 基础问题 通常在什么场景下容易受到DNS spoof攻击 DNS spoof攻击即执行DNS欺骗攻击,通过使用Ettercap来进行 ...

- 20155321 《网络攻防》 Exp7 网络欺诈防范

20155321 <网络攻防> Exp7 网络欺诈防范 实验内容 简单应用SET工具建立冒名网站 因为钓鱼网站是在本机的http服务下使用,因此需要将SET工具的访问端口改为http默认的 ...

- 20155338 《网络攻防》 Exp7 网络欺诈防范

20155338 <网络攻防> Exp7 网络欺诈防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击 在一些公共场所,看到有免费的公用WIFI就想连的时候就容易受到 在日常 ...

- 20145335郝昊《网络攻防》Exp7 网络欺诈技术防范

20145335郝昊<网络攻防>Exp7 网络欺诈技术防范 实验内容 本次实践本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 简单应用SET工具建立冒名网站. ...

- 2018-2019-2 20165312《网络攻防技术》Exp7 网络欺诈防范

2018-2019-2 20165312<网络攻防技术>Exp7 网络欺诈防范 目录 一.相关知识点总结 二.实验内容 三.实验步骤 四.实验总结及问题回答 五.实验中遇到的问题及解决方法 ...

- 20155304《网络对抗》Exp7 网络欺诈技术防范

20155304<网络对抗>Exp7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网 ...

- NetSec2019 20165327 Exp7 网络欺诈防范

NetSec2019 Exp7 网络欺诈防范 一.本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网站 (1分) (2)ette ...

随机推荐

- Linux 多个vi、vim进程编辑同一文件时的临时文件问题

多个vi.vim进程编辑同一文件时的临时文件问题 by:授客 QQ:1033553122 使用vi.vim编辑文件,实际是先copy一份临时文件并映射到内存里进行编辑,所以你编辑的是临时文件,不是 ...

- 免费的协作和协同办公软件平台onlyoffice轻松部署

一般说,协同和协作是不同的,协同是指文档基于一个版本,大家都是基于这个版本来添加,而且大家只能引用这个文档,却不能在上面直接添加,而且只能一个人添加,即锁住,不让其他人添加了. 而协作就不同了,大家同 ...

- RecyclerView--添加头部和底部

1.先构建WrapRecyclerAdapter /** * Description: 可以添加头部和底部的Adapter */ public class WrapRecyclerAdapter ex ...

- Java学习笔记之异常处理

一.异常的分类 1.由Java虚拟机抛出的异常(Error):程序无法处理的问题,用户不用去进行处理(虚拟机错误丶内存溢出错误丶线程死锁) 2.Exception异常:程序本身可以进行处理的异常 1. ...

- Expo大作战(十五)--expo中splash启动页的详细机制

简要:本系列文章讲会对expo进行全面的介绍,本人从2017年6月份接触expo以来,对expo的研究断断续续,一路走来将近10个月,废话不多说,接下来你看到内容,讲全部来与官网 我猜去全部机翻+个人 ...

- 如何在 Azure 中均衡 Windows 虚拟机负载以创建具有高可用性的应用程序

负载均衡通过将传入请求分布到多个虚拟机来提供更高级别的可用性. 本教程介绍了 Azure 负载均衡器的不同组件,这些组件用于分发流量和提供高可用性. 你将学习如何执行以下操作: 创建 Azure 负载 ...

- VUE中v-on:click事件中获取当前dom元素

在开发中总是忘记, 特意在此记录 关键字: $event <div class="bed" v-on:click="updateBed(index,$e ...

- python_距离测量

之所以写这个,其实就是希望能对距离有一些概念,当然这个也是很基础的,不过千里之行始于足下嘛,各种路径算法,比如a*什么的都会用到这个 距离测量有三种方式 1.欧式距离,这个是最常用的距离测量方式 (( ...

- SQL Server 复制表结构、整表数据

1.将表1结构复制到表2 SELECT * INTO 表2 FROM 表1 WHERE 1=2 2.将表1内容全部复制到表2 SELECT * INTO 表2 FROM 表1

- AWS服务学习

什么是云计算? 云计算是用户通过Internet云服务平台按需提供计算能力.数据库存储.应用程序和其他IT资源,采用按需支付定价模式 无论您是在运行拥有数百万移动用户的照片共享应用程序,还是要为您的业 ...