20155301 Exp6 信息搜集与漏洞扫描

20155301 Exp6 信息搜集与漏洞扫描

实践内容

(1)各种搜索技巧的应用

(2)DNS IP注册信息的查询

(3)基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点

(4)漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞

实践过程

1.外围信息搜集

1.1通过DNS和IP挖掘目标网站的信息

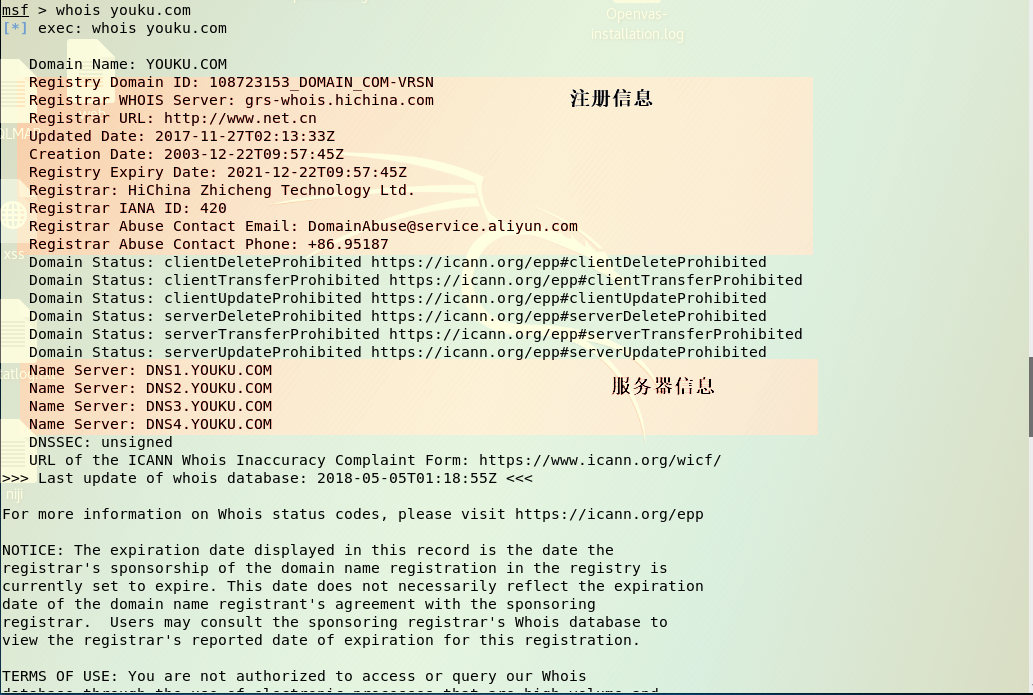

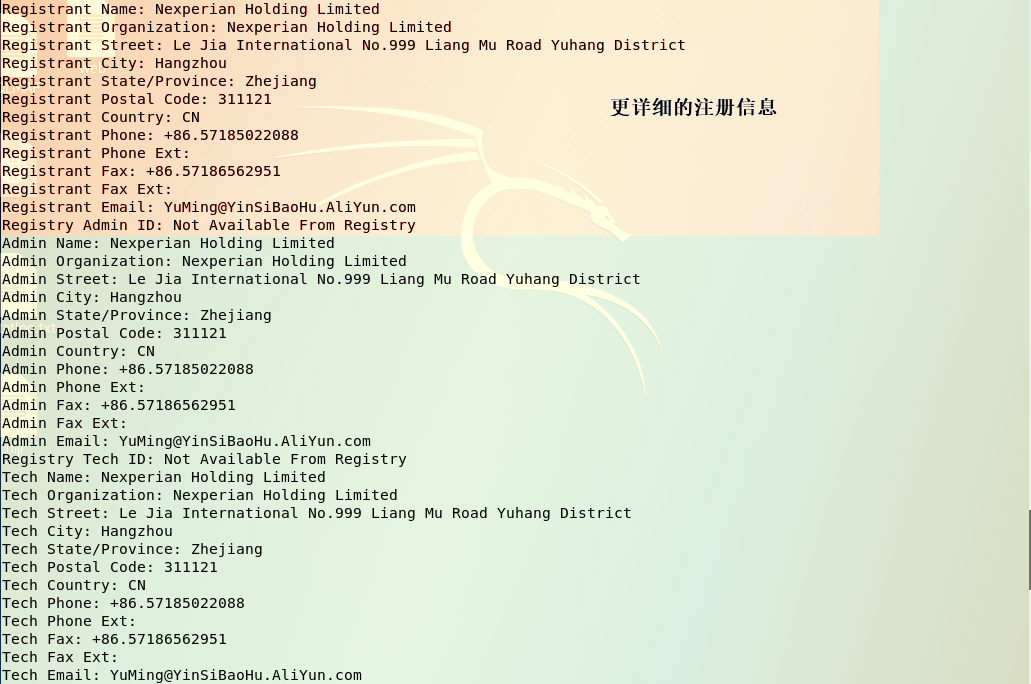

(1)whois域名注册信息查询

- 下面是用metasploit搜索youku.com得到的结果

这些信息都是公开的,所以很容易查到。

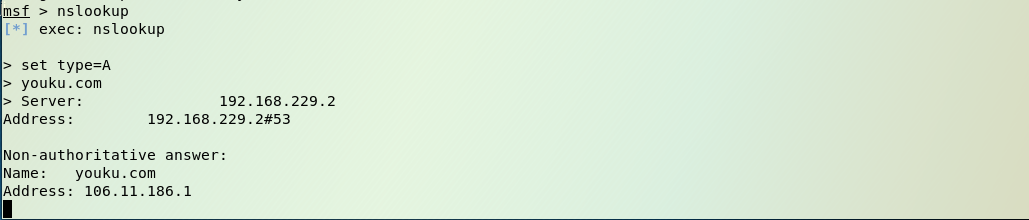

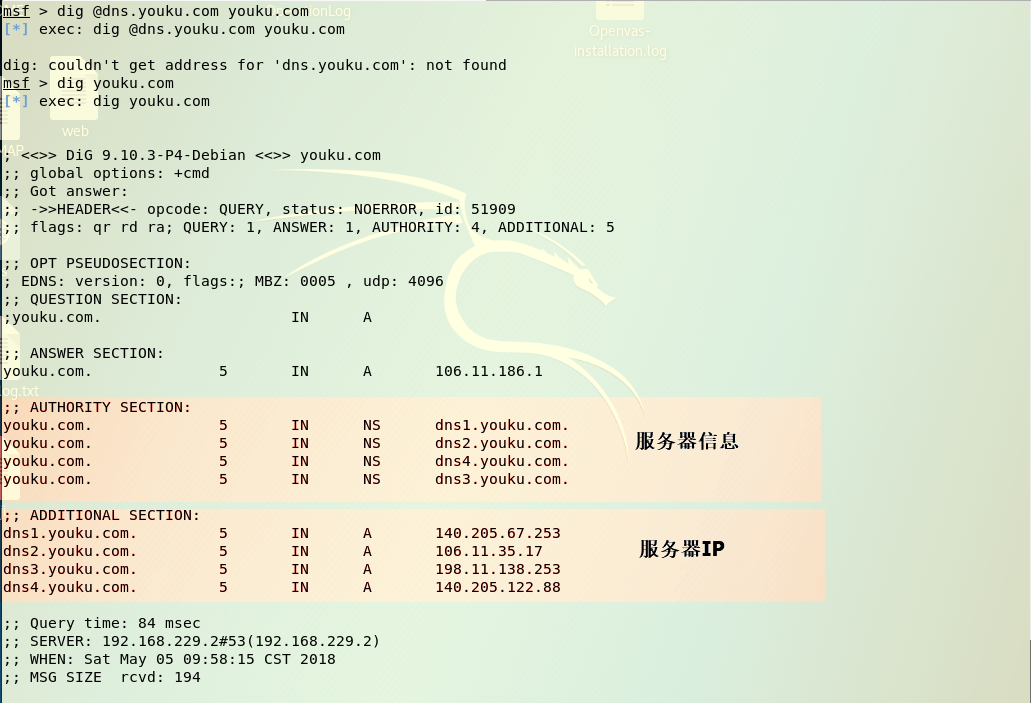

(2)nslookup,dig域名查询

nslookup可以得到DNS解析服务器保存的Cache的结果,但并不是一定准确的。dig可以从官方DNS服务器上查询精确的结果,所以一般dig查询的结果要准确一些。

nslookup查询的结果

可以看到能够获得的信息非常少,这是因为这个结果来自于DNS解析服务器保存的Cache。

- dig查询的结果

(3)IP2反域名查询

- 登陆

http://www.ip-adress.com/reverse_ip/,把刚刚查询到的优酷的IP地址输进去,不仅可以看到文字信息,还能通过地图看到具体位置。

1.2通过搜索引擎进行信息搜集

(1)搜索栏搜索

- 再百度中输入

filetype:xls 论文 site:edu.cn

随便点开一个,看看

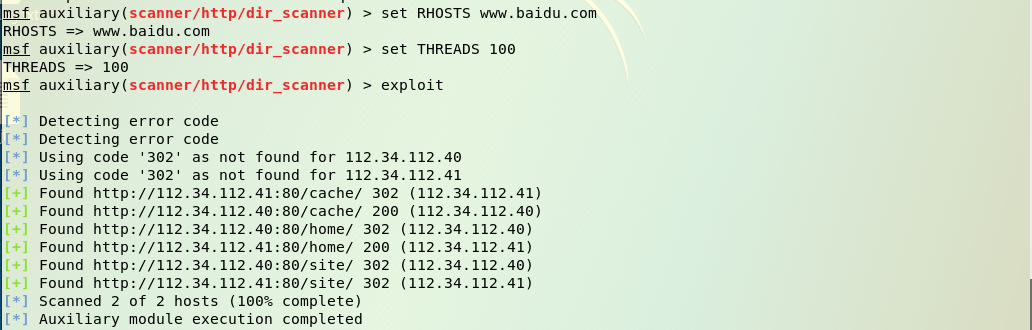

(2)搜索网址目录结构

- 自动化的工具:metasploit的brute_dirs,dir_listing,dir_scanner等辅助模块,主要是暴力猜解。

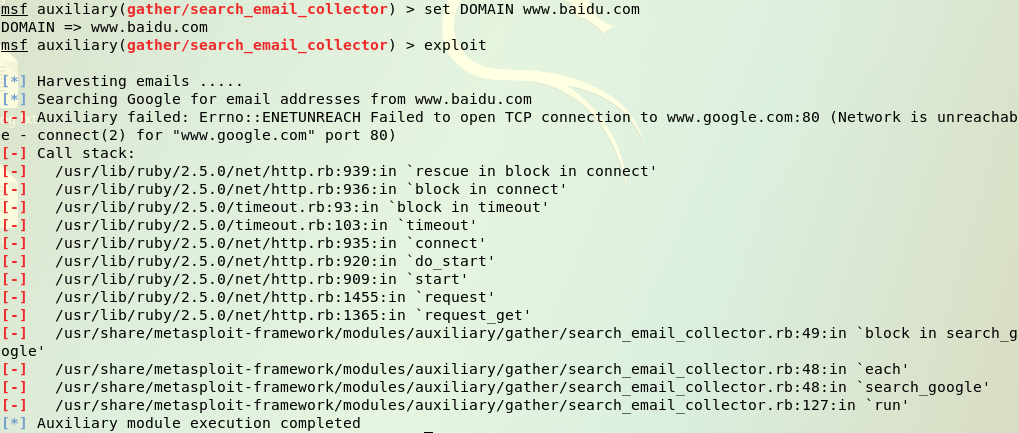

(3)搜索E-Mali

metasploit中有search_email_collector,进行针对性的搜集

可以看到搜索失败了,因为无法访问www.google.com这个网站,所以tcp连接不成功,在浏览器中尝试进入谷歌主页也是显示无法连接。

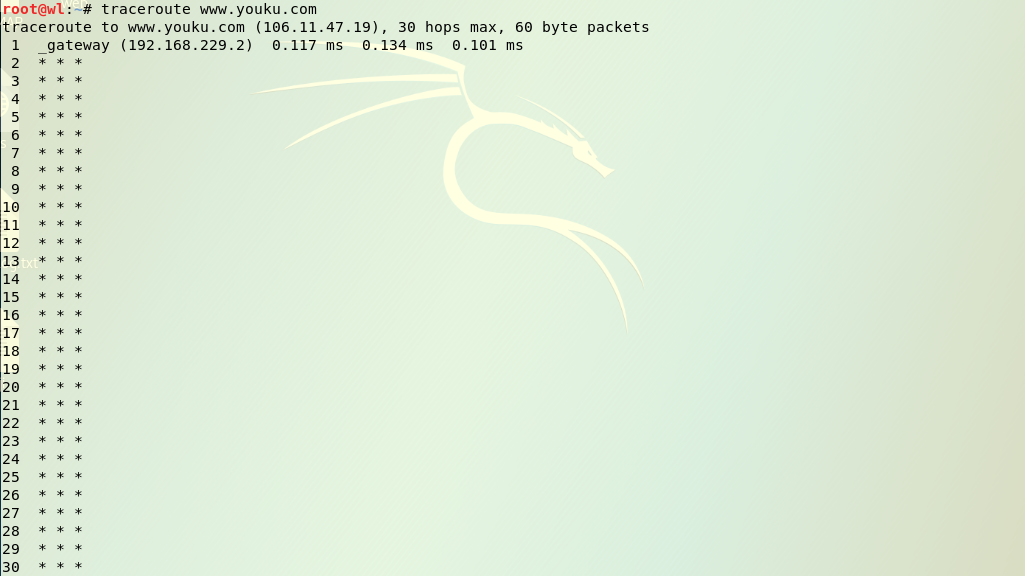

(4)IP路由侦查工具

- 利用traceroute工具,它用于追踪数据包在网络上的传输时的全部路径,它默认发送的数据包大小是40字节。

在kali中输入traceroute 域名,查看结果

- 我们traceroute时,会看到有一些行是以星号表示的。出现这样的情况,可能是优酷的防火墙封掉了ICMP的返回信息,所以我们得不到什么相关的数据包返回数据。

2.主机探测和端口扫描

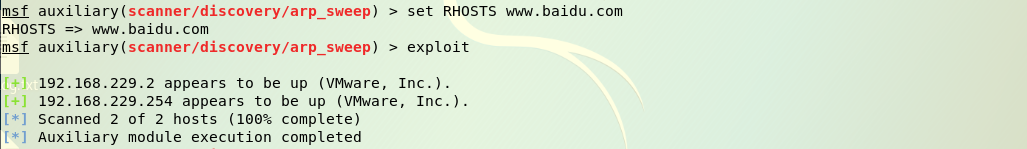

2.1 活跃主机扫描

(1)metasploit中的arp_sweep模块

- arp_sweep 使用ARP请求枚举本地局域网的活跃主机,即ARP扫描器 udp_sweep 使用UDP数据包探测。

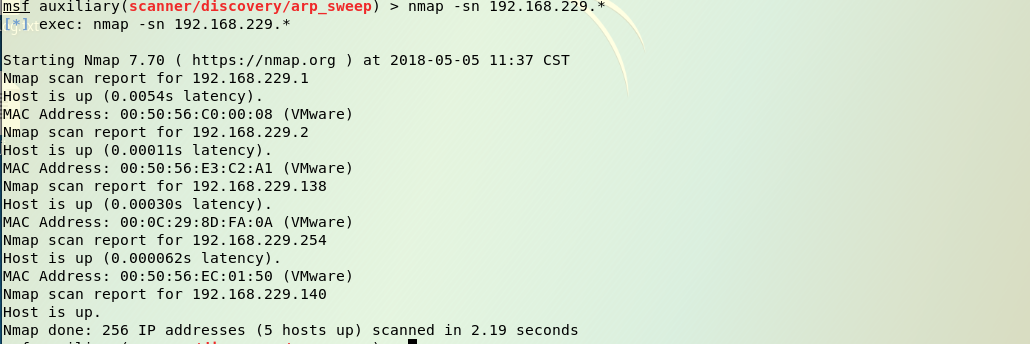

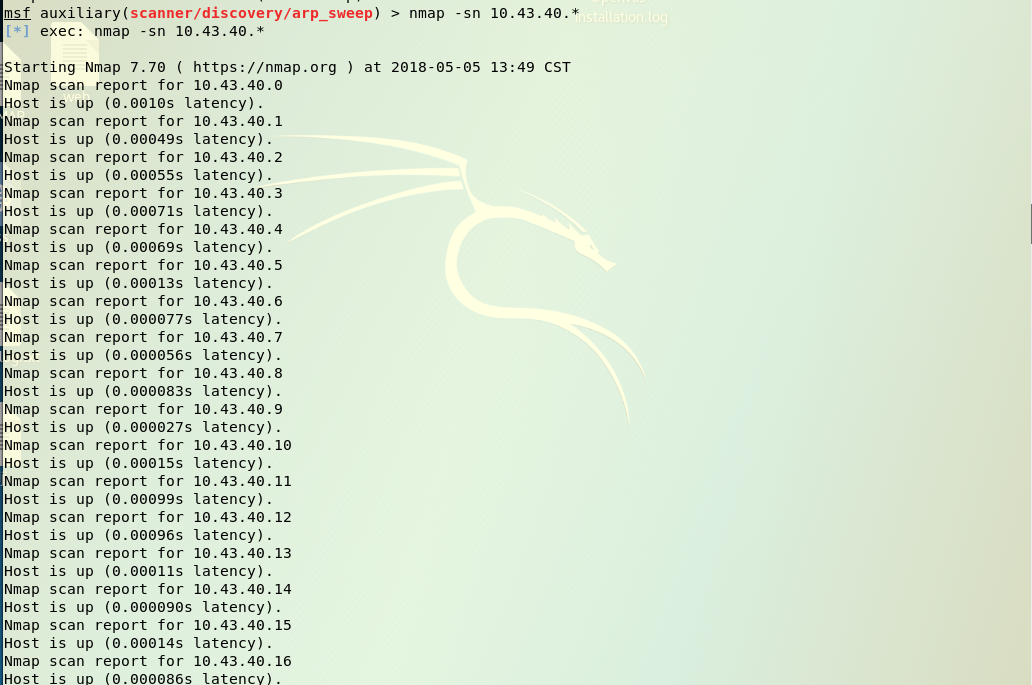

(2)Nmap探测

首先是用

nmap -sn 192.168.229.*扫描整个虚拟机网段的主机,得到如下结果

然后扫描了一下主机IP

明显可以看到主机与kali的交互还是非常频繁的

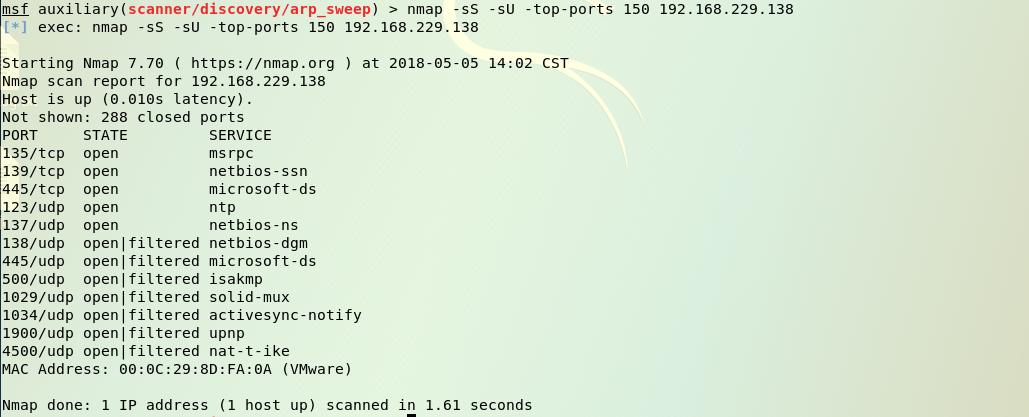

在Kali终端下输入

nmap -sS -sU -top-ports 150 IP 地址,-sU表示扫描UDP端口-top-ports150表示分别扫描tcp和udp最有可能开放的150个端口。通过图片,我们看到开放的端口和对应的服务。

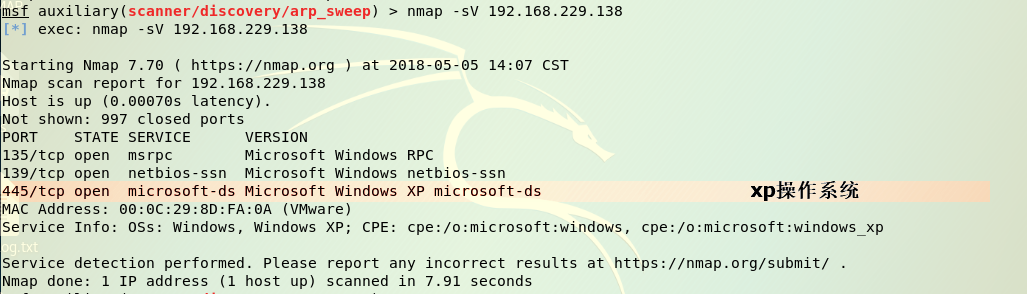

在Kali终端下输入

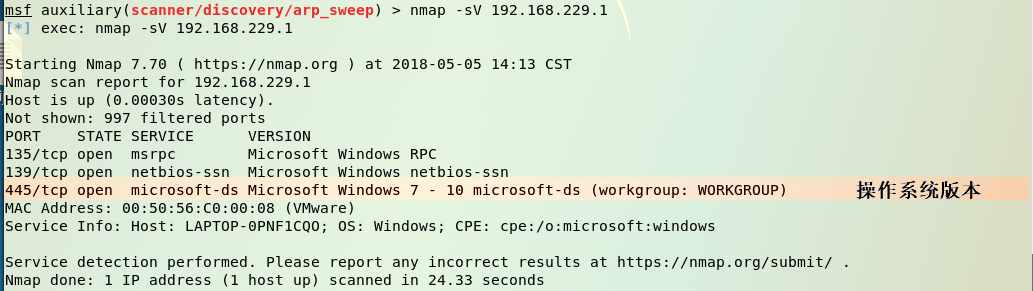

nmap -sV IP地址检测目标主机的服务版本。从455端口我们可以区分出来XP系统和Windows10系统。

xp虚拟机

主机

nmap -O IP地址对操作系统进行扫描。

3.服务扫描和查点

- metasploit中有许多相关工具,大部分都在Scanner辅助模块,常以[service_name]_version(用以遍历主机,确定服务版本)和[service_name]_login(进行口令探测攻击)命名

可输入 search name:_version查看所有服务查点模块

3.1网络服务扫描

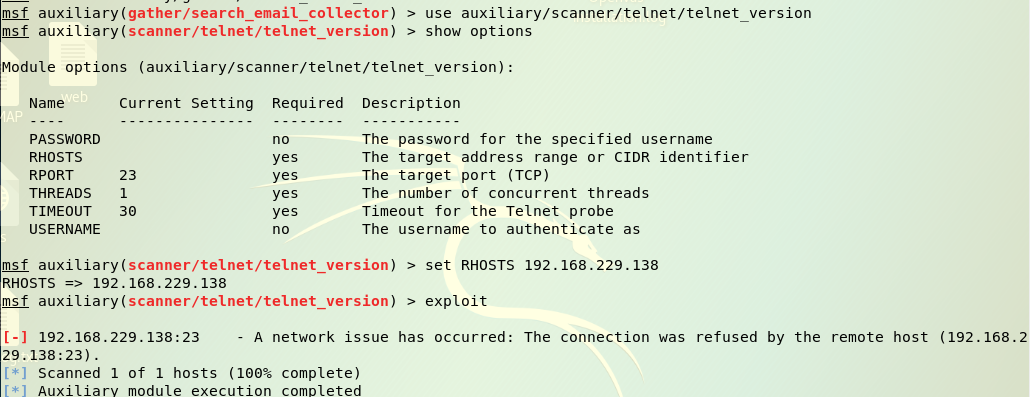

(1)telent服务扫描

- telent为用户提供了在本地计算机上完成远程主机工作的能力。在终端使用者的电脑上使用telnet程序,用它连接到服务器。终端使用者可以在telnet程序中输入命令,这些命令会在服务器上运行,就像直接在服务器的控制台上输入一样,我们可以用如下的命令扫描它。

输入msf > use auxiliary/scanner/telent/telent_version,配置完成后exploit

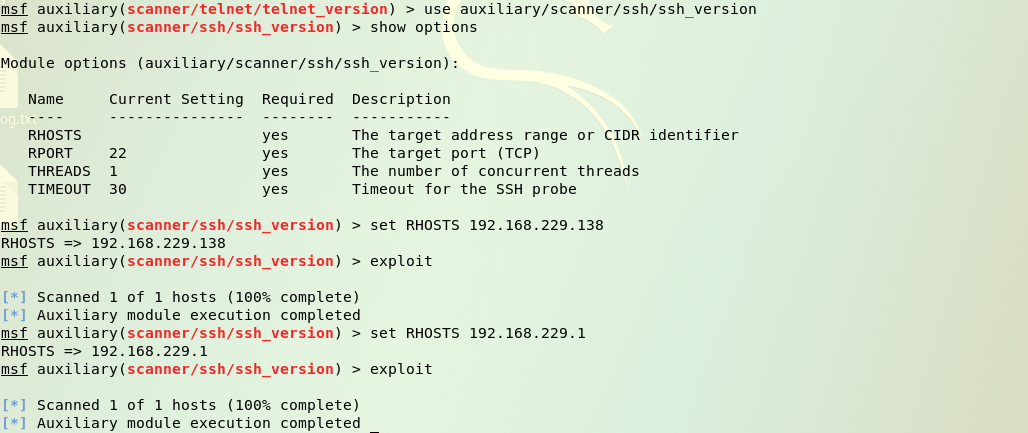

(2)SSH服务扫描

- SSH 是目前较可靠,专为远程登录会话和其他网络服务提供安全性的协议。利用SSH协议可以有效防止远程管理过程中的信息泄露问题,我们可以用如下的命令扫描它。

输入use auxiliary/scanner/ssh/ssh_version配置完成后exploit

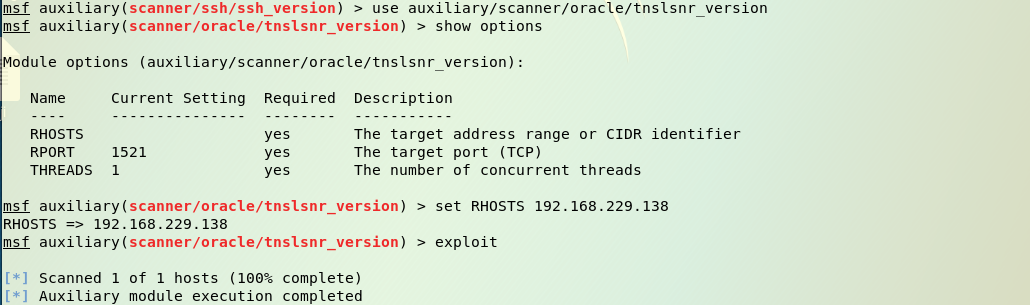

(3)Oracle数据库服务查点

- ORACLE数据库系统提供的以分布式数据库为核心的一组软件产品,是目前最流行的客户/服务器(CLIENT/SERVER)或B/S体系结构的数据库之一。我们可以用如下的命令扫描它。

输入use auxiliary/scanner/oracle/tnslsnr_version配置完成后exploit

网络漏洞扫描

OpenVAS漏洞扫描器

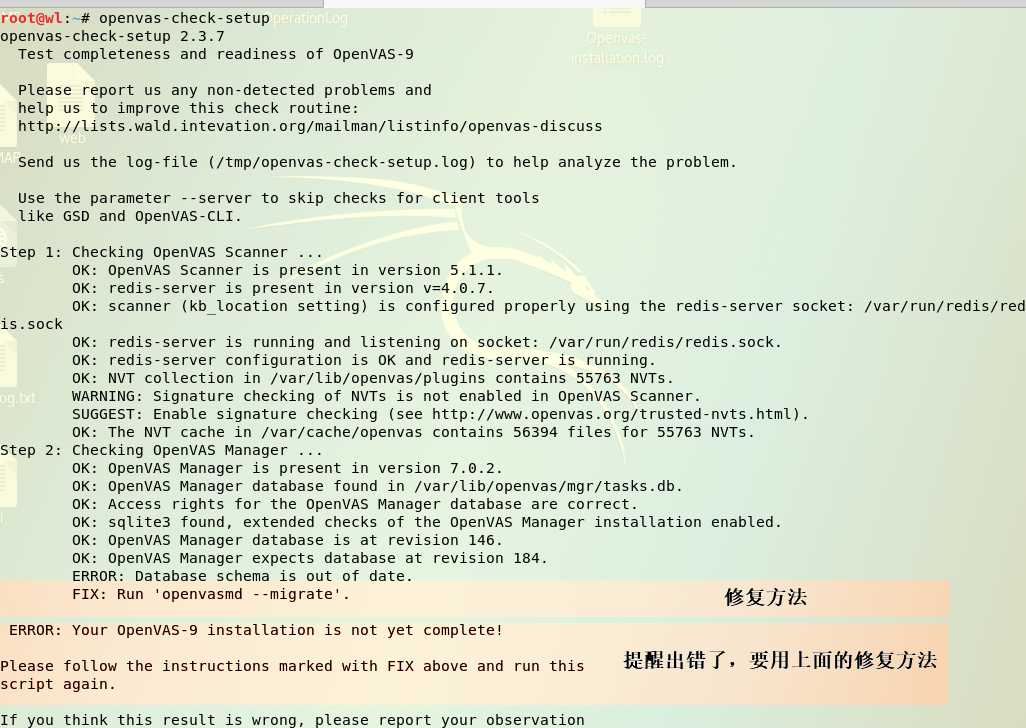

在Kali中输入

openvas-check-setup来查看openvas的安装状态:

提醒我们要修复问题,输入

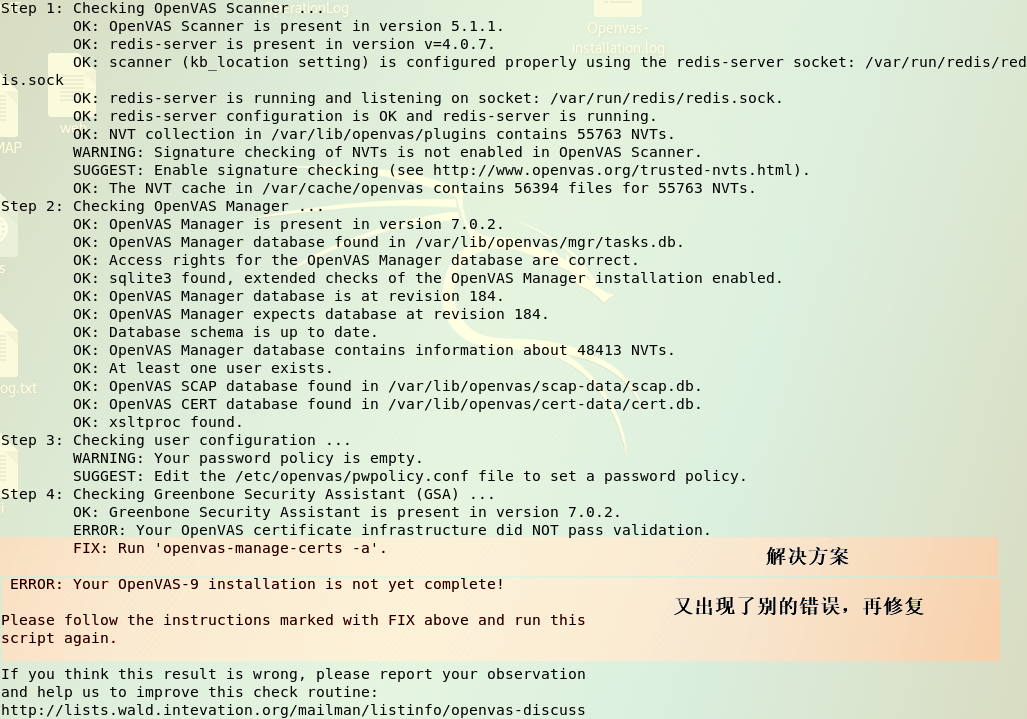

openvasmd --migrate之后再次尝试openvas-check-setup

解决问题之后,输入

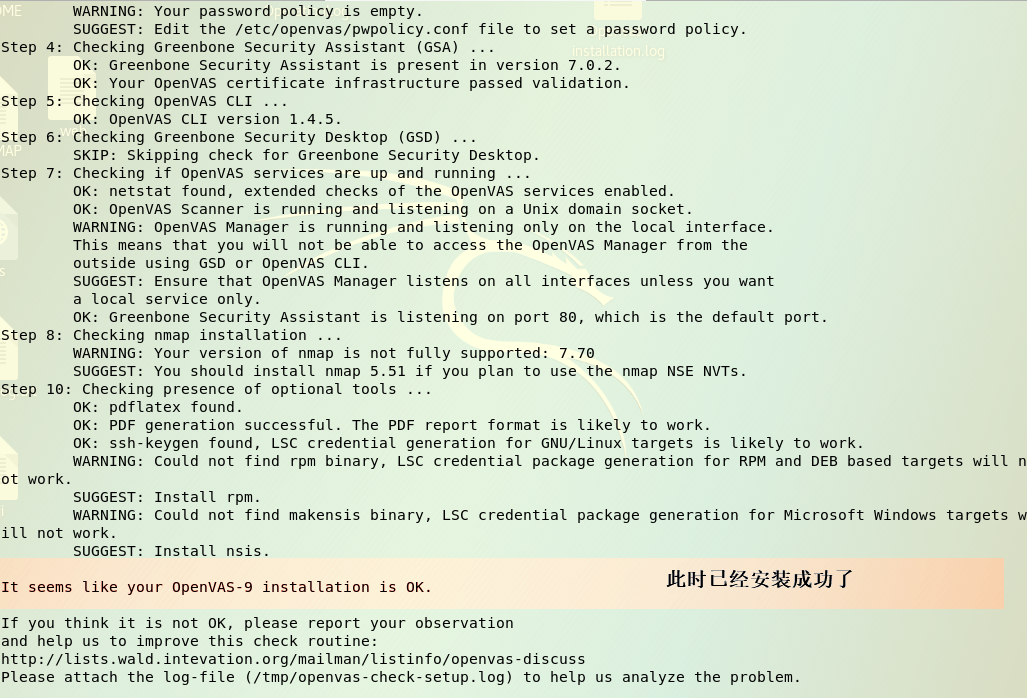

openvas-check-setup可以看到安装成功的画面

- 输入

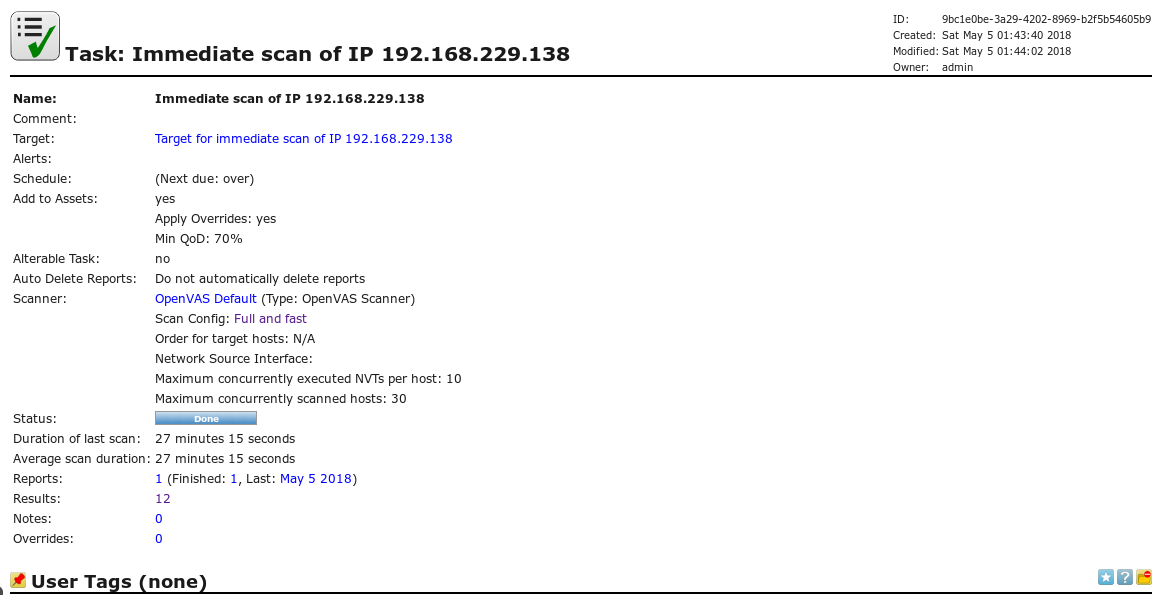

openvas-start开启openvas。会自动跳转到网页https://127.0.0.1:9392 将xp虚拟机的IP地址填入相应位置之后开始扫描,扫描完毕后会出现下面的画面

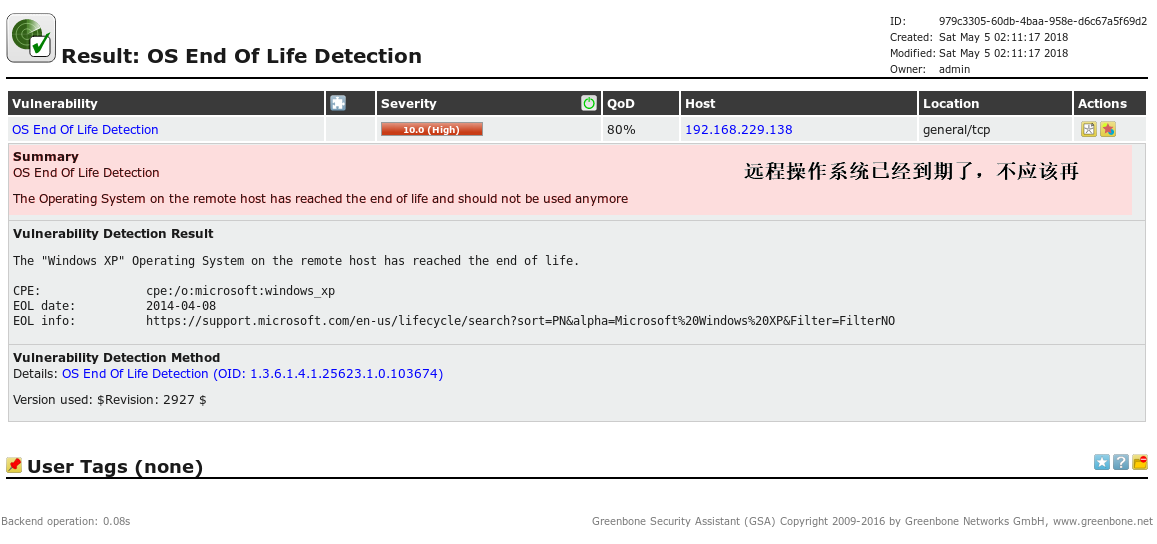

- 点进去之后,可以看到详细的信息,

OS End Of Life Detection一项漏洞的危险系数最高 查看

OS End Of Life Detection的详细信息

课后问题

(1)哪些组织负责DNS,IP的管理

全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器、DNS和IP地址管理。

全球一共有5个地区性注册机构:ARIN主要负责北美地区业务,RIPE主要负责欧洲地区业务,APNIC主要负责亚太地区业务,LACNIC主要负责拉丁美洲美洲业务,AfriNIC负责非洲地区业务。

(2)什么是3R信息

是指注册人(Registrant)、注册商(Registrar) 以及官方注册局(Registry)。

(3)评价下扫描结果的准确性

个人认为扫描的还是比较准确的吧,与自己所知道的地方没有发现不符的。

实验感受

通过这次实验学到了很多种查看各种漏洞的方法,不只是网络漏洞,还能查看到许多系统漏洞,感觉非常有用。

20155301 Exp6 信息搜集与漏洞扫描的更多相关文章

- 2018-2019-2 20165232 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165232 <网络对抗技术> Exp6 信息搜集与漏洞扫描 一.实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 二.实践内容. 各种搜索技巧的应 D ...

- 2018-2019-2 网络对抗技术 20165237 Exp6 信息搜集与漏洞扫描

2018-2019-2 网络对抗技术 20165237 Exp6 信息搜集与漏洞扫描 实验目标 1 各种搜索技巧的应用: 2 DNS IP注册信息的查询: 3 基本的扫描技术: 主机发现.端口扫描.O ...

- 2018-2019-2 20165221 【网络对抗技术】-- Exp6 信息搜集与漏洞扫描

2018-2019-2 20165221 [网络对抗技术]-- Exp6 信息搜集与漏洞扫描 目录 1. 实践目标 2. 实践内容 3. 各种搜索技巧的应用 a. 搜索网址的目录结构 b.使用IP路由 ...

- 2018-2019-2 20165325 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165325 <网络对抗技术> Exp6 信息搜集与漏洞扫描 实验内容(概要) 1 各种搜索技巧的应用: 2 DNS IP注册信息的查询: 3 基本的扫描技术 ...

- 2018-2019-2 网络对抗技术 20165206 Exp6 信息搜集与漏洞扫描

- 2018-2019-2 网络对抗技术 20165206 Exp6 信息搜集与漏洞扫描 - 实验任务 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现.端口 ...

- 2018-2019-2 20165235 《网络对抗技术》 Exp6 信息搜集与漏洞扫描

2018-2019-2 20165235 <网络对抗技术> Exp6 信息搜集与漏洞扫描 1.实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 2.实践内容 (1)各种搜索技巧的应 ...

- 网络对抗技术 20165220 Exp6 信息搜集与漏洞扫描

网络对抗技术 20165220 Exp6 信息搜集与漏洞扫描 实验任务 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现.端口扫描.OS及服务版本探测.具体服 ...

- 2018-2019-2 网络对抗技术 20162329 Exp6 信息搜集与漏洞扫描

目录 Exp6 信息搜集与漏洞扫描 一.实践原理 1. 间接收集 2. 直接收集 3. 社会工程学 二.间接收集 1. Zoomeye 2. FOFA 3. GHDB 4. whois 5. dig ...

- Exp6 信息搜集与漏洞扫描 20165110

Exp6 信息搜集与漏洞扫描 20165110 一.实践目标 掌握信息搜集的最基础技能与常用工具的使用方法. 二.实践内容 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描 ...

随机推荐

- WOSA/XFS PTR Form解析库—测试工具预览

- flutter .g文件生成不了

[SEVERE] Conflicting outputs were detected and the build is unable to prompt for permission to remov ...

- ionic左滑删除

<html ng-app="ionicApp"> <head> <meta charset="utf-8"> <met ...

- Unity Profiler GPU Usage(GPU使用情况)

一般情况下性能瓶颈都在CPU上,这儿也列举下几个常见的GPU耗时函数吧. 1 Render.Mesh 绘制网格面(没批处理的面) 2 Batch.DrawStatic 静态批处理 3 Batch.Dr ...

- leveldb源码分析--BloomFilter

bloomfilter是leveldb中的一大性能利器,所以为了文章的表现完整性这里新启这么一篇文章.leveldb中的bloomfilter的实现在bloom.cc中,是一个较为简单的实现,所以就不 ...

- 使用 PowerShell 管理 Azure 磁盘

Azure 虚拟机使用磁盘来存储 VM 操作系统.应用程序和数据. 创建 VM 时,请务必选择适用于所需工作负荷的磁盘大小和配置. 本教程介绍如何部署和管理 VM 磁盘. 学习内容: OS 磁盘和临时 ...

- search文件中的config

config文件中出现这句话时,代表该部分search应写成文件中封装好的search部分.即: var search = null; this.search = search; se ...

- percona pt toolkit 总结

##=====================================================##pt-osc之工作流程:1.检查更改表是否有主键或唯一索引,是否有触发器2.检查修改表 ...

- round()和trunc()用法

round(数字 | 列 保留小数的位数):四舍五入. select a.*,round(s),round(-s) from bqh4 a trunc(数字 | 列 保留小数的位数):舍弃指定位置的内 ...

- mysql 5.7.16 忘记root 密码 如何修改root密码

今天在电脑上安装 mysql5.7.16 (压缩包)时,在初始化data文件夹之后,没有记住密码,DOS框没有显示,没办法,为了学习一下怎么修改密码,在网上找了好多方法去解决,最终还是解决了,下面来 ...