2018-2019-2 20165235《网络对抗技术》Exp7 网络欺诈防范

2018-2019-2 20165235《网络对抗技术》Exp7 网络欺诈防范

实验目的

本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法

实验内容

(1)简单应用SET工具建立冒名网站

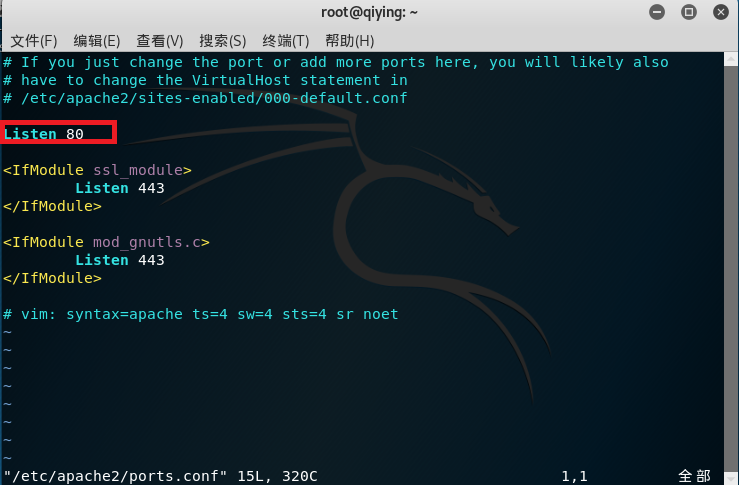

使用sudo vi /etc/apache2/ports.conf命令修改Apache的端口文件,将端口改为http对应的80号端口

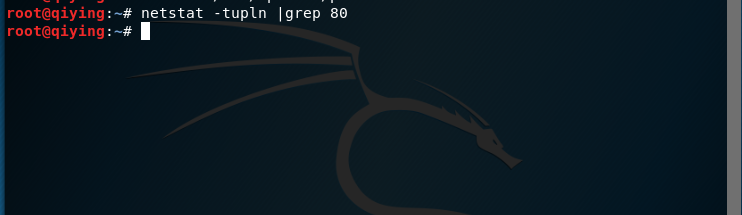

使用netstat -tupln |grep 80查看80端口是否被占用

开启Apache服务:systemctl start apache2

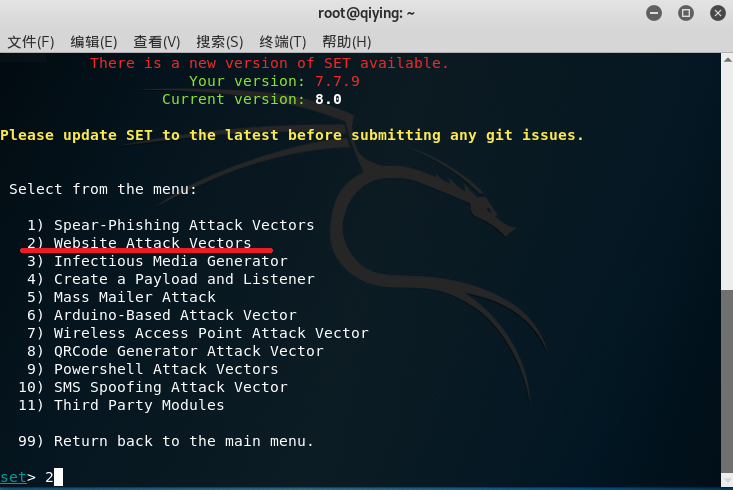

开启SET工具:setoolkit

选择1:Social-Engineering Attacks

选择2:Website Attack Vectors

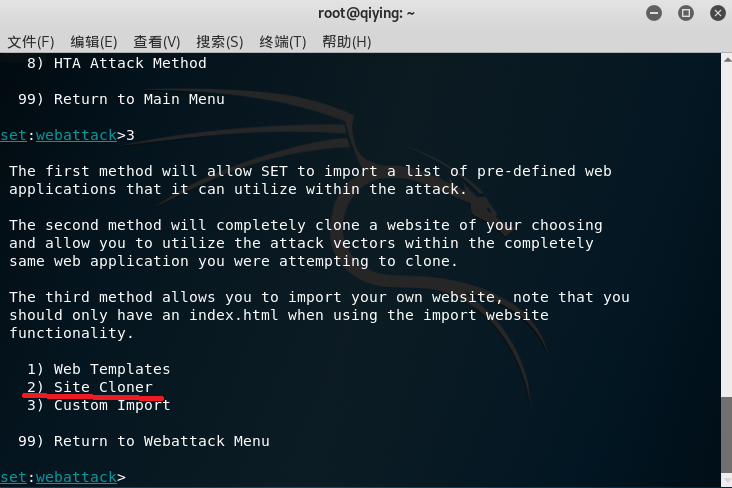

选择3::Credential Harvester Attack Method

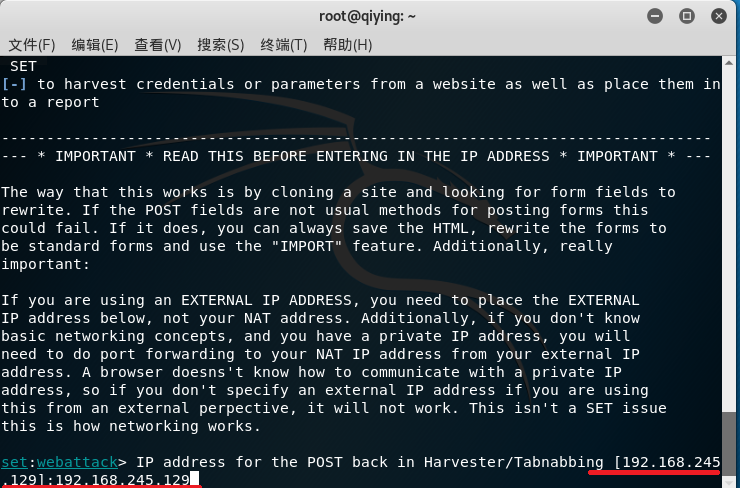

选择2:Site Cloner

输入攻击机kali的IP地址:192.168.245.129

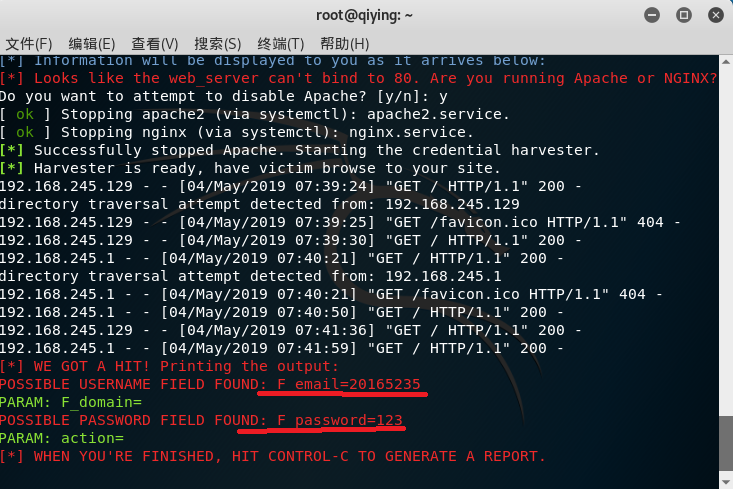

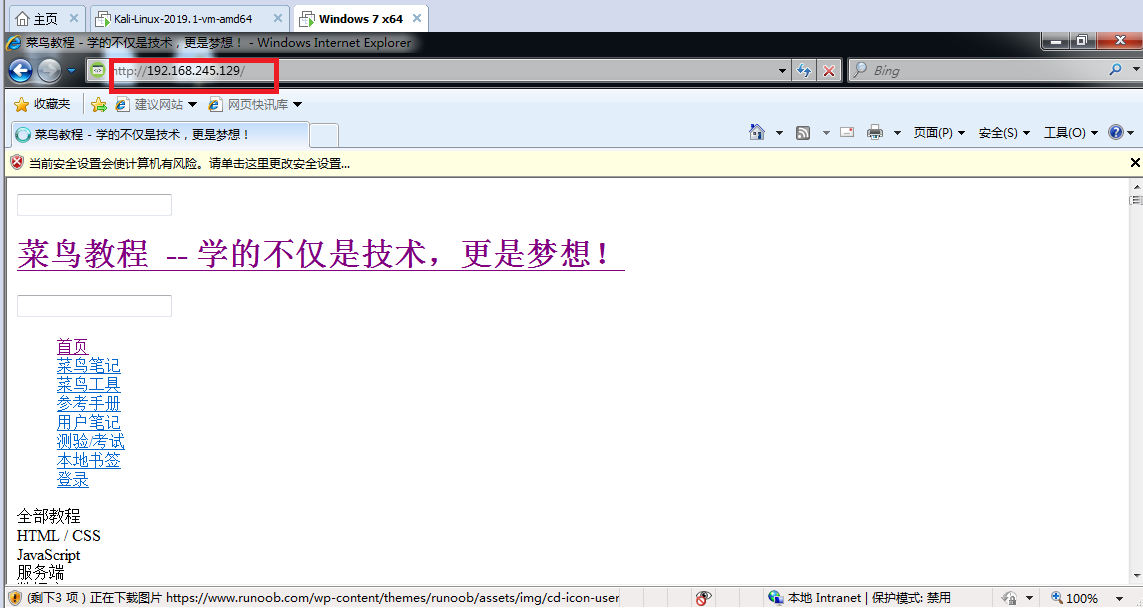

之后我们输入一个url,在靶机浏览器地址栏中输入攻击机kali的IP地址访问,并进行登录操作:

(2)ettercap DNS spoof

使用指令ifconfig eth0 promisc将kali网卡改为混杂模式,输入vi /etc/ettercap/etter.dns对DNS缓存表进行修改:

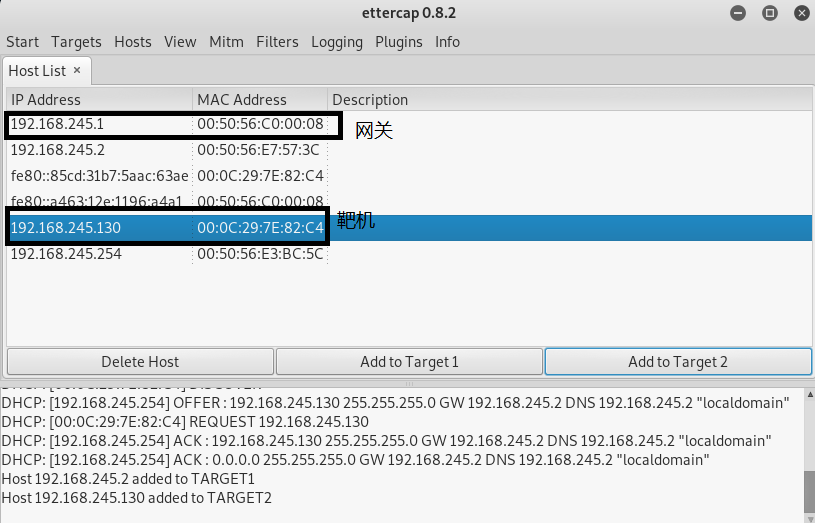

开启ettercap:ettercap -G,点击Sniff,unified sniffing,选择eth0后点击确定.

点击Hosts,Scan for hosts,点击Hosts list查看存活主机,将网关IP添加到target1,靶机IP添加到target2

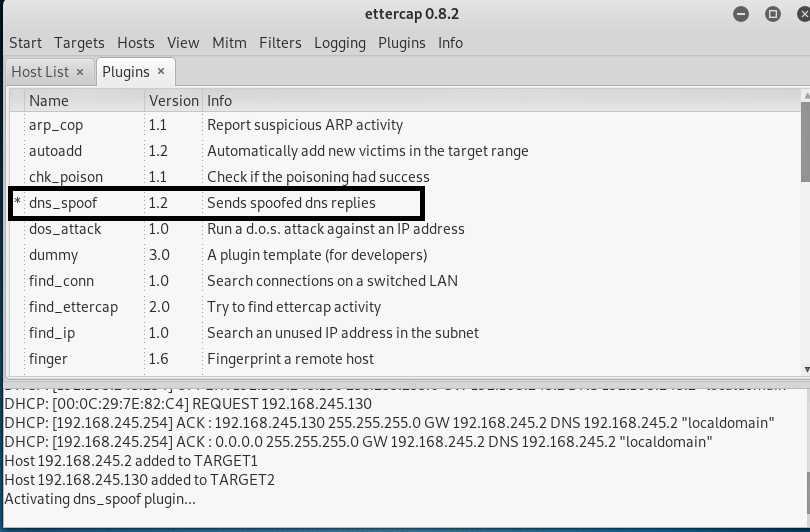

点击工具栏中的Plugins,Manage the plugins,双击dns_spoof:

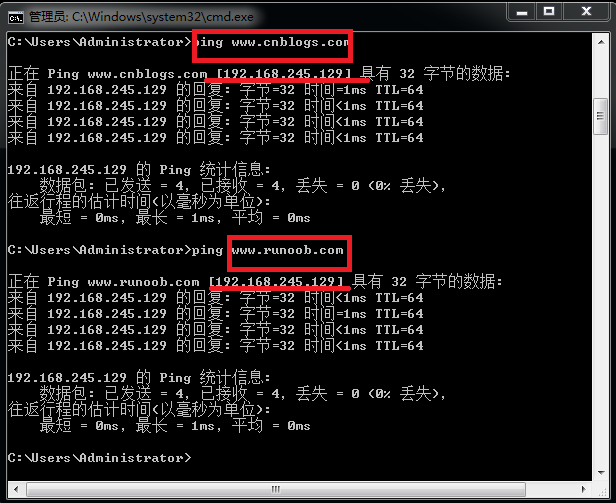

点击Start开始嗅探,在靶机中用命令行ping www.runoob.com,ping www.cnblogs.com会发现解析的地址是攻击机kali的IP地址:

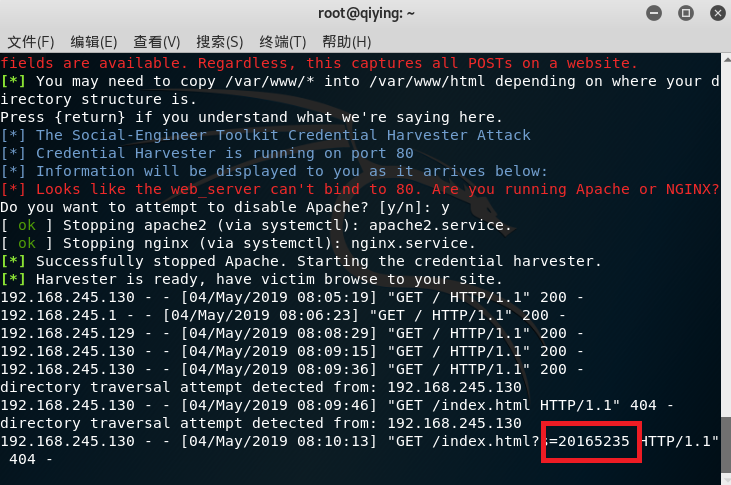

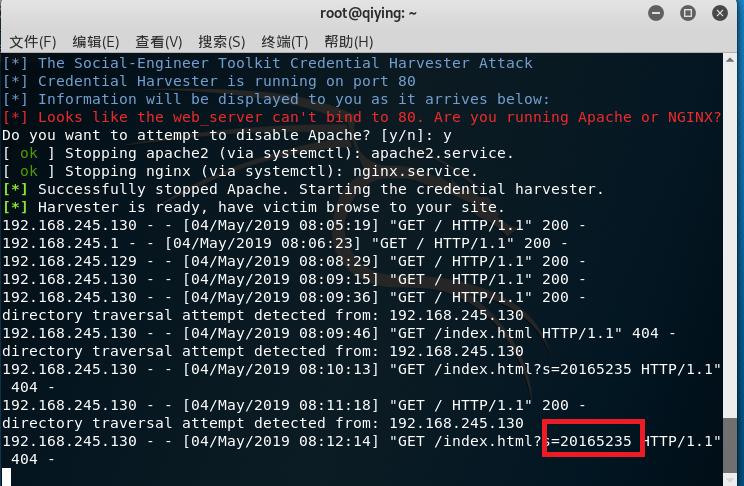

在ettercap上也成功捕获到访问记录:

(3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站

安照实验一的步骤克隆一个页面:

在靶机中输入:kali的ip,在随便的一个文本框中输入学号信息:(进入登录界面后输入用户名密码后信息无法被捕获,所以选择一个文本框)

按照实验二的步骤进行DNS欺骗:

依旧能捕获到文本框中的信息:

基础问题

(1)通常在什么场景下容易受到DNS spoof攻击

在同一局域网下容易受到DNS spoof攻击。

还有连接公共场合的WiFi。

(2)在日常生活工作中如何防范以上两攻击方法

不随意连接WiFi,不随意进入不知名的网页。

使用入侵检测系统。

可以将IP地址和MAC地址进行绑定 。

实验中遇到的问题

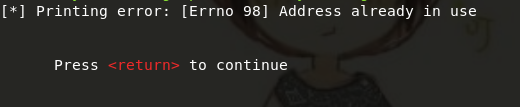

在使用setoolkit时,出现如下问题:

解决方式:查询到占用80端口的线程号,使用指令 kill+进程号,杀死线程。

实验总结与体会

通过本次实验,我学会了如何利用工具克隆网页,制作一个钓鱼网站,如何将自己的IP伪装,监控靶机的输入。我们也要多加防范这些钓鱼网站,以免被非法获取个人信息,对于以后的防范方法也有了一定的了解,受益颇多

2018-2019-2 20165235《网络对抗技术》Exp7 网络欺诈防范的更多相关文章

- 20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范

20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. · 简单应用SET工具建立冒名网站 · ett ...

- 2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范

2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范 实验内容 本次实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET ...

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155304《网络对抗》Exp7 网络欺诈技术防范

20155304<网络对抗>Exp7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网 ...

- 20145316许心远《网络对抗》EXP7网络欺诈技术防范

20145316许心远<网络对抗>EXP7网络欺诈技术防范 实验后回答问题 通常在什么场景下容易受到DNS spoof攻击 公共共享网络里,同一网段可以ping通的网络非常容易被攻击 在日 ...

- 20145220韩旭飞《网络对抗》Exp7 网络欺诈技术防范

20145220韩旭飞<网络对抗>Exp7 网络欺诈技术防范 应用SET工具建立冒名网站 要让冒名网站在别的主机上也能看到,需要开启本机的Apache服务,并且要将Apache服务的默认端 ...

- 20145307陈俊达《网络对抗》Exp7 网络欺诈技术防范

20145307陈俊达<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 什么是dns欺骗攻击! 利用dns spoof运行DNS欺骗,如果是请求解析某个域名,dnsspoof会让该域名 ...

- 20145317彭垚《网络对抗》Exp7 网络欺诈技术防范

20145317彭垚<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充 ...

随机推荐

- 2-django配置

一.settings.py配置 1.时区配置 现在看到的界面是英文的,将 LANGUAGE_CODE = 'en-us' 改为 LANGUAGE_CODE = 'zh-Hans '就可以看到如下界面 ...

- 在 Chrome DevTools 中调试 JavaScript 入门

第 1 步:重现错误 找到一系列可一致重现错误的操作始终是调试的第一步. 点击 Open Demo. 演示页面随即在新标签中打开. OPEN DEMO 在 Number 1 文本框中输入 5. 在 N ...

- vue项目报错1 Vue is a constructor and should be called with the `new` keyword && jquery.js?eedf:3850 Uncaught TypeError: this._init is not a function...

Vue is a constructor and should be called with the `new` keyword Uncaught TypeError: this._init is n ...

- Android 组件化之路 资源冲突问题

比如我现在有3个模块:app模块,user模块,me模块,其中app模块依赖user模块和me模块. 然后我在user模块和me模块的strings.xml中都定义了greet字符串: // user ...

- RabbitMQ延迟队列插件安装

RabbitMQ延迟队列插件安装 一.下载插件 下载地址:https://www.rabbitmq.com/community-plugins.html 二.把下载的插件放到指定位置 下载的文件为zi ...

- 2019.9.17更换ubuntu的镜像源 ubuntu安装lamp iis安装网站和ftp站

更换ubuntu的镜像源 /etc/apt/sources.list cp /etc/apt/sources.list /etc/apt/sources.list.bak 备份这个文件 vim / ...

- CDN杂谈

两大cdn公司:一个是Akamai,一个是LimeLight,所以有两个阵营 CDN在利用DNS的转授权来引导最终访问者找到最理想的缓存或者镜像点,他是一种基于域名的服务.在不同的实现方式下,最终的定 ...

- HTTP/1.1-HTTP/2.0-HTTP/3.0-HTTPS

HTTP/1.1 网上关于HTTP/1.1的讨论多是基于RFC2616文档,而IETF已更新了HTTP/1.1并将其分为六个部分,使协议变得更简单易懂,对老版本RFC2616中模糊不清的部分做了解释 ...

- Linux下vim显示行数

在Linux环境下的编辑器有vi.vim.gedit等等.进入这些编辑器之后,为了方便我们需要编辑器显示出当前的行号,可偏偏编辑器默认是不会显示行号的.我们有二种办法可以解决: 第一种是,手动显示:在 ...

- xDSL相关

----------------------- --------------