RHEL6 搭建 keepalived + lvs/DR 集群

搭建 keepalived + lvs/DR 集群

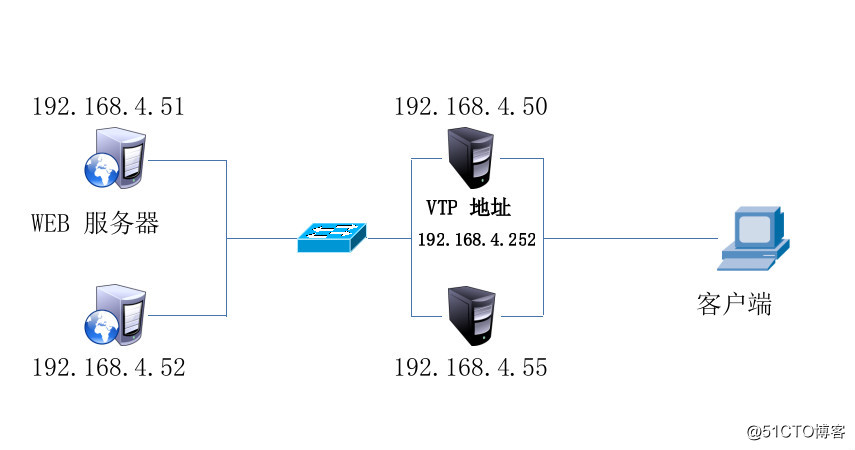

使用Keepalived为LVS调度器提供高可用功能,防止调度器单点故障,为用户提供Web服务:

LVS1调度器真实IP地址为192.168.4.50

LVS2调度器真实IP地址为192.168.4.55

服务器VIP地址设置为192.168.4.252

真实Web服务器地址分别为192.168.4.51、192.168.4.52

实验拓扑图:

实验步骤:

实验准备:

配置yum源

# service iptables stop //关闭防火墙

# chkconfig iptables off //关闭开机自启

# setenforce 0 //设置SELinux 为宽松模式

配置WEB服务器 pc51 / pc52

#yum -y install httpd

#service httpd start

#chkconfig httpd on

[root@pc51 ~] #echo " 192.168.4.51 " > /var/www/html/test.html

[root@pc52 ~] #echo " 192.168.4.52 " > /var/www/html/test.html

本次实验有些步骤就不详细介绍了,具体有关 keepalived 和 ipvsadm 的相关配置 可以参考

keepalived 配置高可用集群 : https://blog.51cto.com/13558754/2060950

ipvsadm 配置LVS/DR 负载均衡集群:https://blog.51cto.com/13558754/2060405

1 在web服务上 配置 VIP地址 pc51 / pc52

# ifconfig lo:1 192.168.4.252/32 //只拥有ip 就可以

# ifconfig lo:1

lo:1 Link encap:Local Loopback

inet addr:192.168.4.252 Mask:0.0.0.0

UP LOOPBACK RUNNING MTU:65536 Metric:1

# cd /proc/sys/net/ipv4/conf/

# echo 1 > lo/arp_ignore

# echo 2 > lo/arp_announce

# echo 1 > all/arp_ignore

# echo 2 > all/arp_announce

2 配置分发器 50(主) 55(备) 分别安装keepalived软件 装包 ipvsadm

# rpm -q ipvsadm keepalived

ipvsadm-1.26-4.el6.x86_64

keepalived-1.2.13-5.el6_6.x86_64

4 修改配置文件

[root@pc50 ~]# vim /etc/keepalived/keepalived.conf

vrrp_instance VI_1 {

state MASTER // 描述信息 MASTER为主服务器

interface eth0 // 定义网络接口

virtual_router_id 51 //主 备VRID号必须一致

priority 150 //服务器优先级

advert_int 1

authentication {

auth_type PASS //验证方式

auth_pass 1111 //验证密码 主 备服务器密码必须一致

}

virtual_ipaddress {

192.168.4.252 //VIP地址

}

}

virtual_server 192.168.4.252 80 { //配置 VIP为192.168.0.252 80 端口

delay_loop 6

lb_algo rr //设置LVS调度算法为RR

lb_kind DR //设置LVS的模式为DR

nat_mask 255.255.255.0

persistence_timeout 50

protocol TCP

connect_timeout 3

nb_get_retry 3

delay_before_retry 3

real_server 192.168.4.51 80 {

weight 1 //设置权重为1

}

real_server 192.168.4.52 80 {

weight 1 //设置权重为1

}

}

使用第一个虚拟服务的模版

其余的都删除

主机55

[root@pc55 ~]# vim /etc/keepalived/keepalived.conf

vrrp_instance VI_1 {

state BACKUP // 描述信息 BACKUP为备用服务器

interface eth0

virtual_router_id 51

priority 100

advert_int 1

authentication {

auth_type PASS

auth_pass 1111

}

virtual_ipaddress {

192.168.4.252

}

}

virtual_server 192.168.4.252 80 {

delay_loop 6

lb_algo rr

lb_kind DR

nat_mask 255.255.255.0

persistence_timeout 50

protocol TCP

connect_timeout 3

nb_get_retry 3

delay_before_retry 3

real_server 192.168.4.51 80 {

weight 1

}

real_server 192.168.4.52 80 {

weight 1

}

}

5 启动服务

# service keepalived start

[root@pc50 ~]# ipvsadm -Ln

IP Virtual Server version 1.2.1 (size=4096)

Prot LocalAddress:Port Scheduler Flags

-> RemoteAddress:Port Forward Weight ActiveConn InActConn

TCP 192.168.4.252:80 rr persistent 50

-> 192.168.4.51:80 Route 1 0 0

-> 192.168.4.52:80 Route 1 0 0

[root@pc50 ~]# ip addr show | grep 192.168.4

inet 192.168.4.50/24 brd 192.168.4.255 scope global eth0

inet 192.168.4.252/32 scope global eth0

[root@pc55 ~]# ipvsadm -Ln --stats

IP Virtual Server version 1.2.1 (size=4096)

Prot LocalAddress:Port Conns InPkts OutPkts InBytes OutBytes

-> RemoteAddress:Port

TCP 192.168.4.252:80 0 0 0 0 0

-> 192.168.4.51:80 0 0 0 0 0

-> 192.168.4.52:80 0 0 0 0 0

[root@pc55 ~]# ip addr show | grep 192.168.4

inet 192.168.4.55/24 brd 192.168.4.255 scope global eth0

6 客户端访问

# elinks --dump 192.168.4.252

192.168.4.52

[root@room1pc32 桌面]# elinks --dump 192.168.4.252

192.168.4.51

[root@room1pc32 桌面]# elinks --dump 192.168.4.252

192.168.4.52

[root@room1pc32 桌面]# elinks --dump 192.168.4.252

192.168.4.51

[root@room1pc32 桌面]# elinks --dump 192.168.4.252

192.168.4.52

# ipvsadm -Ln --stats

IP Virtual Server version 1.2.1 (size=4096)

Prot LocalAddress:Port Conns InPkts OutPkts InBytes OutBytes

-> RemoteAddress:Port

TCP 192.168.4.252:80 5 25 0 2075 0

-> 192.168.4.51:80 2 10 0 830 0

-> 192.168.4.52:80 3 15 0 1245 0

[root@pc55 ~]# ipvsadm -Ln --stats

IP Virtual Server version 1.2.1 (size=4096)

Prot LocalAddress:Port Conns InPkts OutPkts InBytes OutBytes

-> RemoteAddress:Port

TCP 192.168.4.252:80 0 0 0 0 0

-> 192.168.4.51:80 0 0 0 0 0

-> 192.168.4.52:80 0 0 0 0 0

模拟50 故障 验证Keepalived 高可用

[root@pc50 ~]# service keepalived stop

[root@pc50 ~]# ip addr show | grep 192.168.4

inet 192.168.4.50/24 brd 192.168.4.255 scope global eth0

[root@pc55 ~]# ip addr show | grep 192.168.4

inet 192.168.4.55/24 brd 192.168.4.255 scope global eth0

inet 192.168.4.252/32 scope global eth0

客户端访问

# elinks --dump 192.168.4.252

192.168.4.52

# elinks --dump 192.168.4.252

192.168.4.51

# elinks --dump 192.168.4.252

192.168.4.52

# elinks --dump 192.168.4.252

192.168.4.51

# elinks --dump 192.168.4.252

192.168.4.52

# ipvsadm -Ln --stats

IP Virtual Server version 1.2.1 (size=4096)

Prot LocalAddress:Port Conns InPkts OutPkts InBytes OutBytes

-> RemoteAddress:Port

TCP 192.168.4.252:80 5 25 0 2075 0

-> 192.168.4.51:80 2 10 0 830 0

-> 192.168.4.52:80 3 15 0 1245 0

转载于:https://blog.51cto.com/13558754/2061009

RHEL6 搭建 keepalived + lvs/DR 集群的更多相关文章

- Keepalived+LVS+nginx搭建nginx高可用集群

1. 环境准备 1. VMware; 2. 4台CentOs7虚拟主机:192.168.122.248,192.168.122.68, 192.168.122.110, 192.168.122.167 ...

- 每秒处理3百万请求的Web集群搭建-用 LVS 搭建一个负载均衡集群

这篇文章是<打造3百万次请求/秒的高性能服务器集群>系列的第3部分,有关于性能测试工具以及优化WEB服务器部分的内容请参看以前的文章. 本文基于你已经优化好服务器以及网络协议栈的基础之上, ...

- 用 LVS 搭建一个负载均衡集群(转)

http://blog.jobbole.com/87503/ 第一篇:<如何生成每秒百万级别的 HTTP 请求?> 第二篇:<为最佳性能调优 Nginx> 第三篇:<用 ...

- Keepalived高可用集群应用

Keepalived高可用集群应用 1.keepalived服务说明 1.1.keepalived介绍 Keepalived是一个用C语言编写的路由软件.该项目的主要目标是为Linux系统和基于Lin ...

- Nginx+Keepalived高可用集群应用实践

Nginx+Keepalived高可用集群应用实践 1.Keepalived高可用软件 1.1 Keepalived服务的三个重要功能 1.1.1管理LVS负载均衡软件 早期的LVS软件,需要通过命令 ...

- 使用Kubeadm搭建高可用Kubernetes集群

1.概述 Kubenetes集群的控制平面节点(即Master节点)由数据库服务(Etcd)+其他组件服务(Apiserver.Controller-manager.Scheduler...)组成. ...

- 亿级Web系统搭建——单机到分布式集群

当一个Web系统从日访问量10万逐步增长到1000万,甚至超过1亿的过程中,Web系统承受的压力会越来越大,在这个过程中,我们会遇到很多的问题.为了解决这些性能压力带来问题,我们需要在Web系统架构层 ...

- 亿级Web系统搭建——单机到分布式集群[转]

当一个Web系统从日访问量10万逐步增长到1000万,甚至超过1亿的过程中,Web系统承受的压力会越来越大,在这个过程中,我们会遇到很多的问题.为了解决这些性能压力带来问题,我们需要在Web系统架构层 ...

- 【web】 亿级Web系统搭建——单机到分布式集群

当一个Web系统从日访问量10万逐步增长到1000万,甚至超过1亿的过程中,Web系统承受的压力会越来越大,在这个过程中,我们会遇到很多的问题.为了解决这些性能压力带来问题,我们需要在Web系统架 ...

随机推荐

- Shell:Day09.笔记

awk [单独的编程语言解释器]1.awk介绍 全称:Aho Weinberger Kernaighan 三个人的首字母缩写: 1970年第一次出现在Unix机器上,后来在开源领域使用它: 所以,我 ...

- .net 垃圾回收

垃圾回收器帮我们处理了内存中不在使用的对象,提高了机器的性能,让开发人员轻松了很多. 你真的了解垃圾回收吗? 或许你知道垃圾回收,听说过是通过标记回收,可是怎么标记回收呢就不是很清楚了,好吧,如果不清 ...

- 操作文件-取出一个60s内log日志中ip访问次数超过100次的ip

import timea=0while True: d={} f = open(r"/Users/**juan/Downloads/access.log",encoding=&qu ...

- java中取得用户输入的方法

java中取得用户输入的方法 1.采用java.util.Scanner类 采用Scannerd的next()方法读取,测试代码如下: Scanner sc=new Scanner(System.in ...

- 【FreeMarker】【程序开发】数据模型,对象包装

[FreeMarker][程序开发]数据模型,对象包装 分类: Java.FreeMarker2014-10-25 18:49 413人阅读 评论(0) 收藏 举报 FreeMarker 目录(? ...

- AJ学IOS 之ipad开发Popover的基本使用

AJ分享,必须精品 一:效果图 二:注意 对于方法[UIPopoverController dealloc] reached while popover is still visible. 当popo ...

- 014-预处理指令-C语言笔记

014-预处理指令-C语言笔记 学习目标 1.[掌握]枚举 2.[掌握]typedef关键字 3.[理解]预处理指令 4.[掌握]#define宏定义 5.[掌握]条件编译 6.[掌握]static与 ...

- 理解SVG的缩放 偏移的计算公式

SVG中DOM元素的偏移与缩放都是基于SVG元素的左上角,所以如何理解与计算SVG中元素的真实位置就比较难,下面的例子都以圆(circle)为例. 1.缩放假定缩放的比例为s,执行缩放后,圆的圆心坐标 ...

- 【three.js第六课】物体3D化

1.在[three.js第五课]的基础上引入AnaglyphEffect.js文件. 文件路径: three源码包中进入[examples]文件夹: 进入[js]文件夹: 进入[effects]文件夹 ...

- Extjs更新grid

基于Extjs4.2 原理是创建一个新的store,来覆盖原有的store. //创建数据 var newdatas = { name: "ly", age: 17, adress ...