2019"深思杯"山东省大学生网络安全技能大赛部分wp

签到

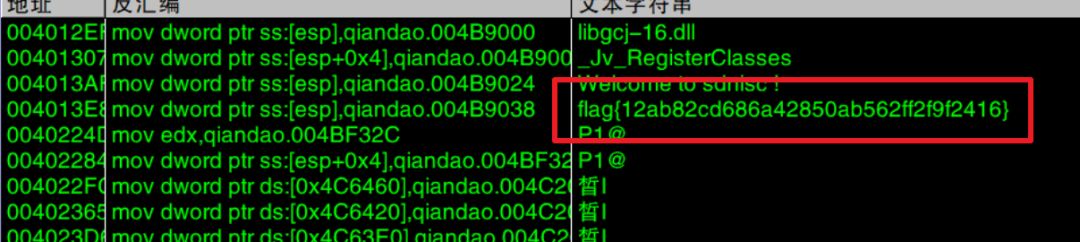

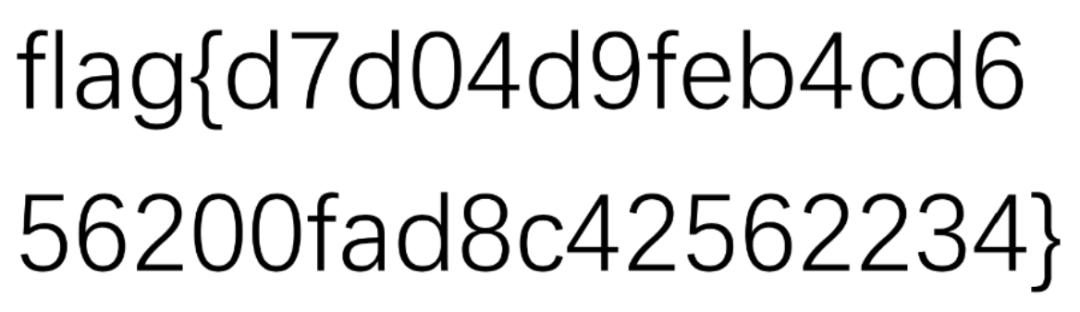

载入OD查看字符串

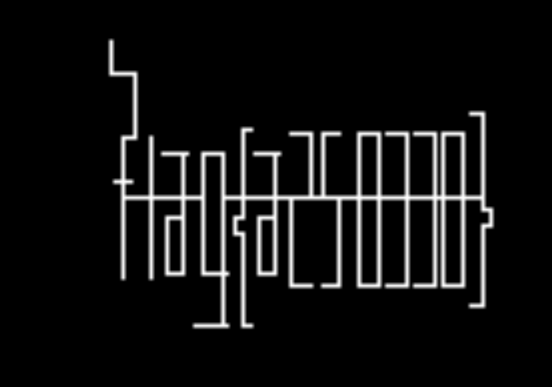

上下左右

这道题出来的时候真的是一点思路都没有,一直以为是什么编码来着,看了大佬们的 wp 原来是画图

拿大佬的脚本:

from PIL import Image

im = Image.new('RGB',(1000,1000),'black')

#把flag中的字母读出来

file = open('flag.txt')

line = file.readline()

a = [300,300] #起始位置

#把flag[0]当做左右移动 flag[1]当做上下移动

for i in line:

if i == 'D':

a[1] = a[1]+1

if i == 'U':

a[1] = a[1]-1

if i == 'R':

a[0] = a[0]+1

if i == 'L':

a[0] = a[0]-1

im.putpixel(a ,(255,255,255)) ## putpixel是通过坐标点来进行画图

##刚开始是按照惯例 让i == 'u' +1 画出来是个倒立的图形 所以只能让 ‘D'+1

im.show()

来自这里:

https://blog.csdn.net/qq_43559371/article/details/102907525

话说这么抽象,我估计当时就算我写出来了也要试很多遍

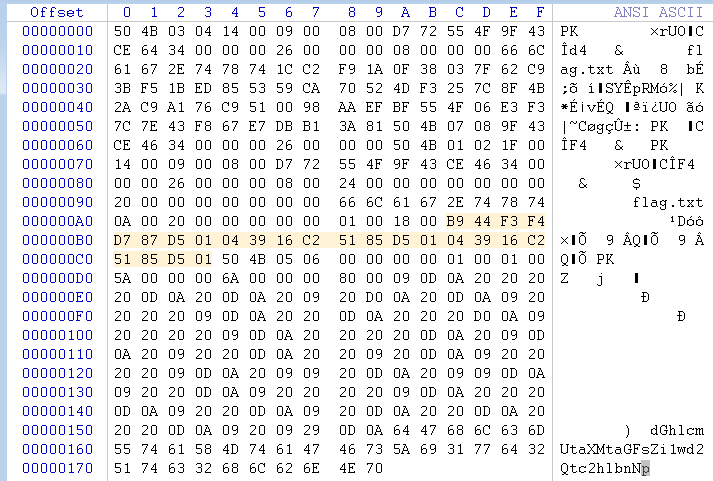

压缩包的秘密

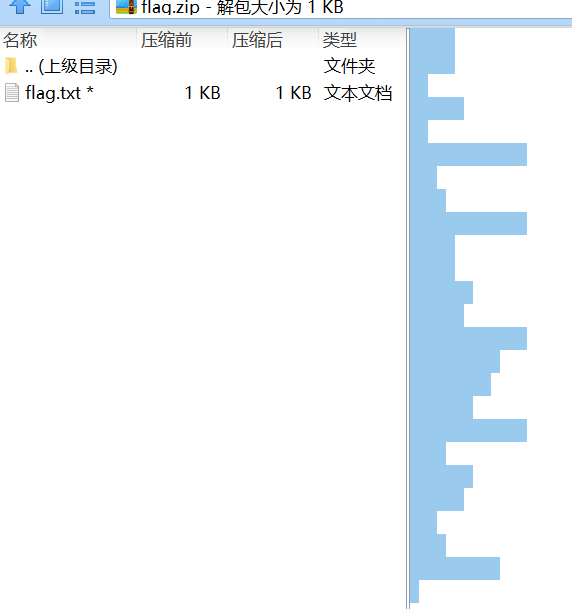

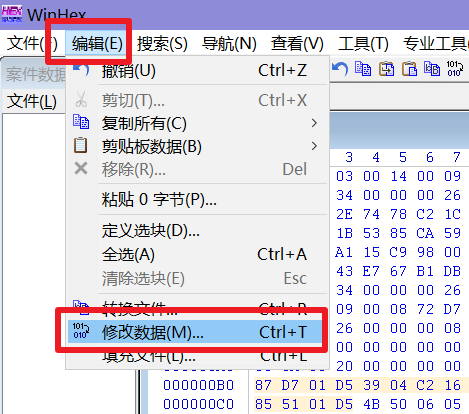

拿到一个压缩包但是打不开,用winhex看了一下文件头反了,就改了文件头,又试了试还是打不开。

发现有些东西,比如:flag.txt 也是乱序的,也把他们反过来了,结果试了试还是不行,突然想到,不会是全都反过来吧!?因为不会写脚本手动一点一点改完了,试了试打开了

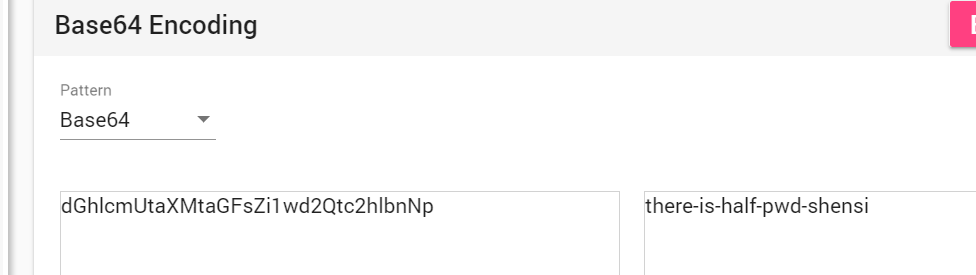

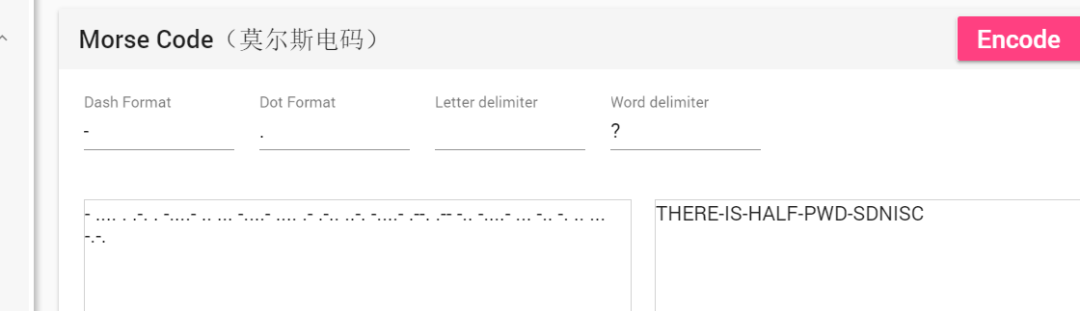

同时反转后末尾是BASE64:there-is-half-pwd-shensi

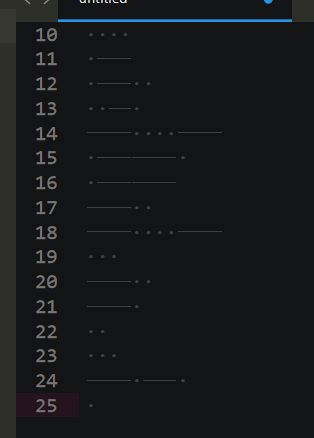

全选压缩包注释,看了一下好像是摩斯密码

放在 sublime 里面(后面应该是加上那一个空格的)

转一下:THERE-IS-HALF-PWD-SDNISC

当时两部分密码怎么拼都提示密码错误,试了各种拼法都不行。结果昨天一看是我两两互换的时候有一个地方写反了,压缩包可以正常打开但是密码验证不通过

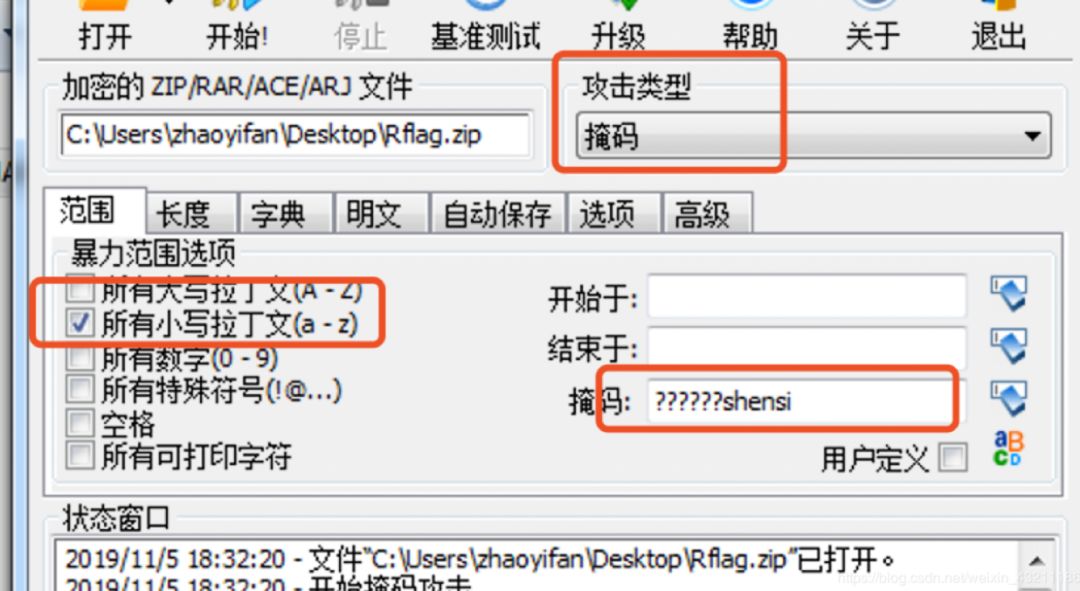

在找 wp 的时候还发现一种压缩包密码破解方式:掩码攻击,这样在知道一部分的时候可以减少工作量

https://blog.csdn.net/weixin_43211186/article/details/102943733

ps. 复现的时候还发现一个更快捷的反转方法:

特别方便(菜鸡写不了脚本只能用这种办法了 )

)

啾咪

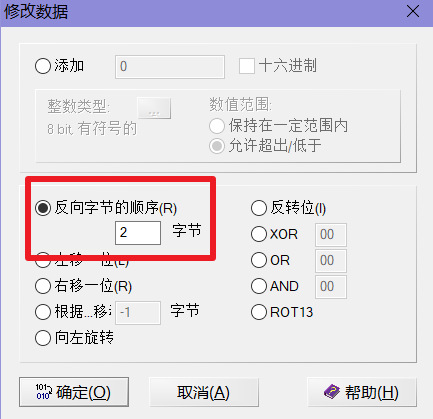

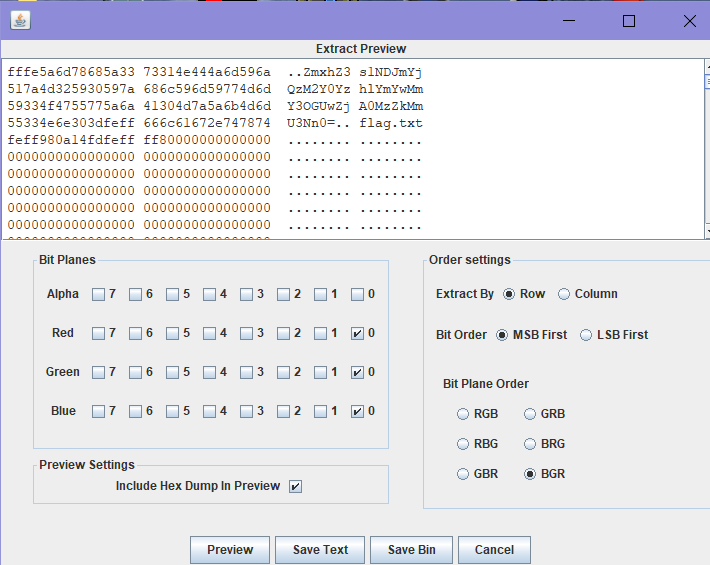

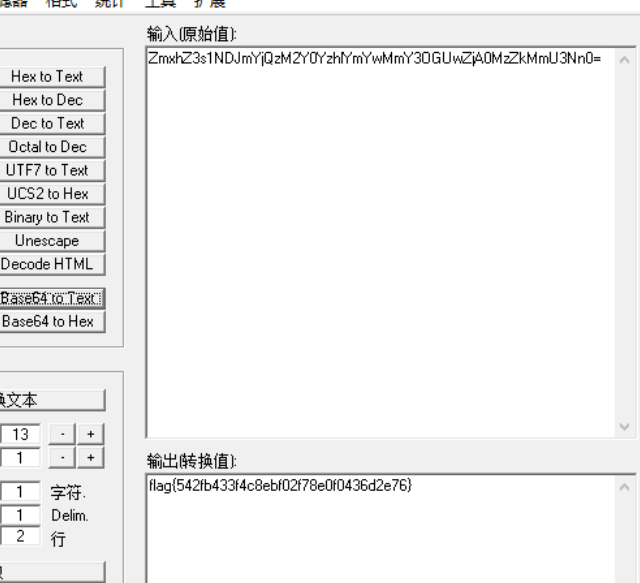

用 Stegsolve 分析,在下面这张图的设置的时候发现 flag(之前查看通道的时候顶部有些像摩斯密码的东西,但是没去试,也不知道能不能做出来)

Base64 解码得到 flag

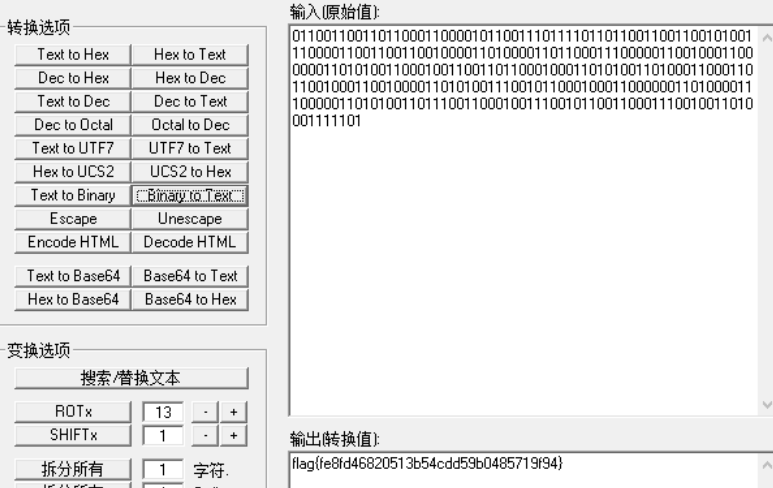

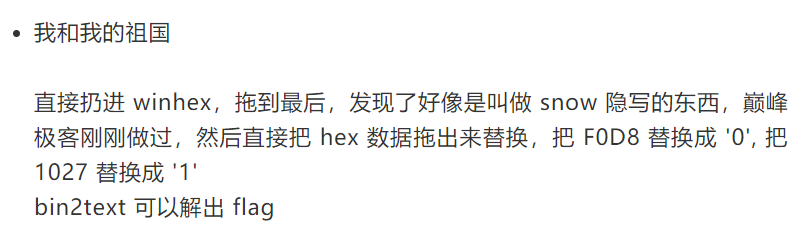

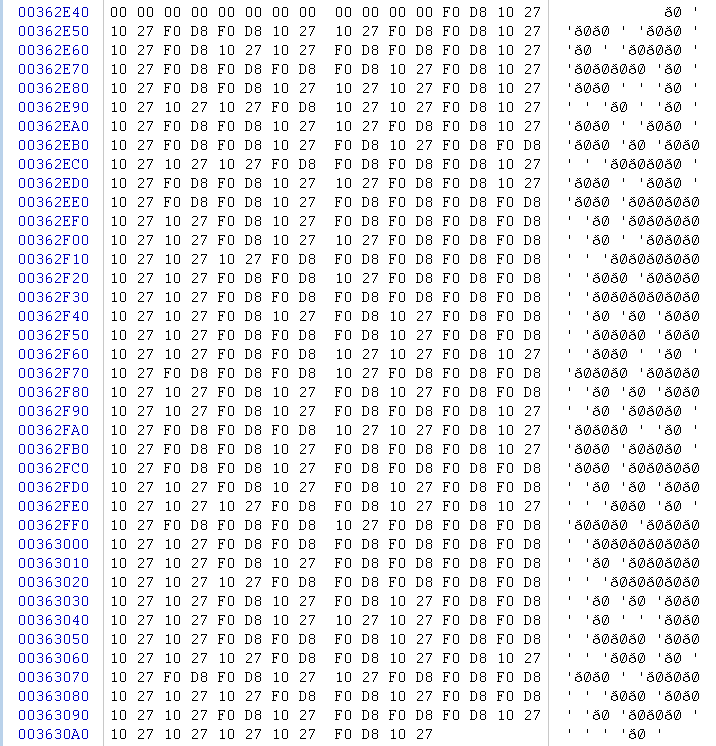

我和我的祖国

用 Audacity 打开,放大以后看到结尾一段是这样的

把上面的点作为 1,下面的点作为 0,保存出来如下:

0110011001101100011000010110011101111011011001100110010100111000011001100110010000110100001101100011100000110010001100000011010100110001001100110110001000110101001101000110001101100100011001000011010100111001011000100011000000110100001110000011010100110111001100010011100101100110001110010011010001111101

ps. 看山科大师傅们解法是:

winhex 最下面的数据如下,比赛的时候看到过,但是没有想过去替换成 0 1 的形式

你真的很不错

当时这个解压出来是个视频,我还以为又要用 pr 一帧一帧的看,然而太长了,看了一分多钟放弃了,事实证明也确实不是

特别服气自己,当时好像都放出提示用 winrar 解压了,竟然没有想到 ntfs 数据流隐写,看到 wp 那一刻,我都自闭了!!

用 winrar 解压给的压缩包,然后直接扫描所在的文件夹

就可以看到 flag.png 了,然后直接导出查看就可以

简单密码学

当时看到以后想到是培根密码,但是把小写换成 A,大写换成 B 以后,用了两个工具解出来的都不是,后来比赛结束跟队友交流发现米斯特的工具可以正常解出来

被加密的消息

本来如果是普通的 AES 加密还能用收藏的脚本解出来,但是有个 dp?没见过啊!!

然而,看了师傅们的 wp 好像是个很常规的题目,啊!?无所谓了,密码学的题本就没接触过几道

web 铜牌:简单的 web

查看源代码(好像是来)发现提示:另一种方式(没有截图)

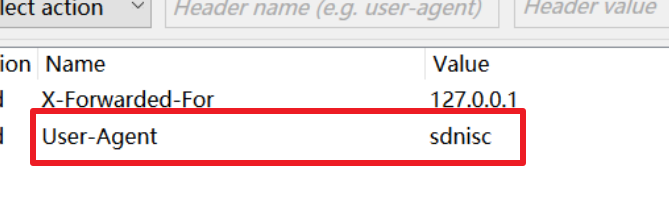

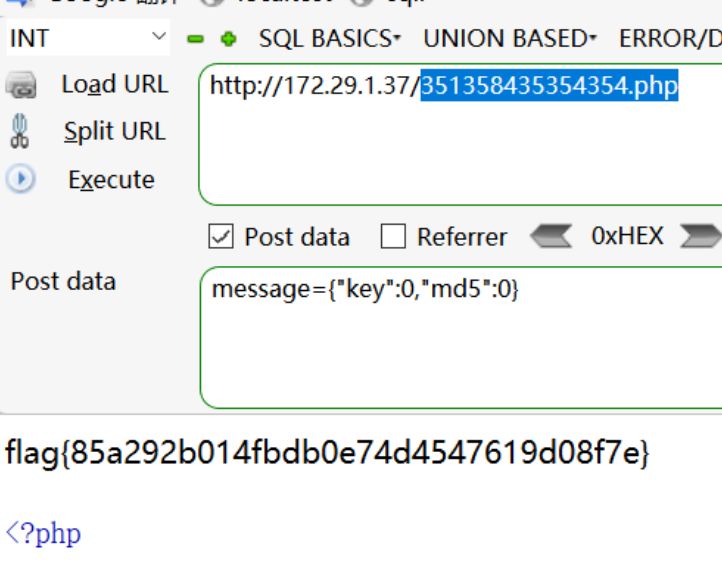

使用 Post 传参 id=1得到弹窗提示 351358435354354.php,访问 351358435354354.php 提示:请使用唯一指定浏览器(sdnisc)

改请求头

访问得到源代码:

<?php

include('flag.php');//key & flag

if (strstr($_SERVER["HTTP_USER_AGENT"],'sdnisc')){

if (isset($_POST['message'])) {

$message = json_decode($_POST['message']);

if ($message->key == $key && md5($message->md5) == $message->key) {

echo $flag;

}

else{

echo "~~~~";

}

}

highlight_file(__FILE__);

}

else{

echo "请使用唯一指定浏览器(sdnisc)";

}

?>

首先是 json_decode() ,所以要发 encode 的,看到 == ,尝试了一下弱类型传参 message={"key":0,"md5":0}

附见过的几篇 wp:

https://mp.weixin.qq.com/s/c30nvWLOkO9vioCcp5vagg

https://mp.weixin.qq.com/s/CvBu9_jQIrTHdUF7me3YGg

https://blog.csdn.net/qq_43559371/article/details/102907525

https://blog.csdn.net/weixin_43211186/article/details/102943733

https://blog.csdn.net/missmengjin/article/details/102876933

2019"深思杯"山东省大学生网络安全技能大赛部分wp的更多相关文章

- 2021陕西省大学生网络安全技能大赛 Web ez_checkin

web ez_checkin 进去看了一会,啥也没找到,直接上dirsearch 扫到一个index.php~,打开看一看,是php审计 <?php error_reporting(0); in ...

- 第三届“传智杯”全国大学生IT技能大赛(初赛A组)题解

留念 C - 志愿者 排序..按照题目规则说的排就可以.wa了两发我太菜了qwq #include<bits/stdc++.h> using namespace std; const in ...

- 第四届“传智杯”全国大学生IT技能大赛题解

目录 A B C D E F G 今年题目难度普遍偏低.只有 D,F 还好. A 按题目给的公式计算即可.注意应在最后的答案中去掉小数部分. B 按照题意模拟即可.注意答案要与 \(0\) 取 \(\ ...

- 第二届360杯全国大学生信息安全技术大赛部分解题思路(WEB安全)

第一题如下: 用burpsuit设置好代理后,点击发送验证码,可以看到如下: 然后go之后可以看到如下的验证码: 提交验证码后即可获得key 第二题如下: 通过/data/mysql_error_tr ...

- 2019西湖论剑网络安全技能大赛(大学生组)--奇怪的TTL字段(补充)

鉴于有人不会将得到的16进制数据在winhex中转成图片,我在这里写一个详细的步骤. 首先就是将六张图片的十六进制数据找出并提取出来. 打开winhex,新建一个文档. 大小可以选1bytes 将数据 ...

- 2019西湖论剑网络安全技能大赛(大学生组)部分WriteUp

这次比赛是我参加以来成绩最好的一次,这离不开我们的小团队中任何一个人的努力,熬了一整天才答完题,差点饿死在工作室(门卫大爷出去散步,把大门锁了出不去,还好学弟提了几个盒饭用网线从窗户钓上来才吃到了午饭 ...

- 山东省网络安全技能大赛 部分writeup

web1 提示:ip不在范围内 直接抓包加client-ip: 127.0.0.1 即可得到flag web2 <?php include 'here.php'; $key = 'kela ...

- 2019年上海市大学生网络安全大赛两道misc WriteUp

2019年全国大学生网络安全邀请赛暨第五届上海市大学生网络安全大赛 做出了两道Misc== 签到 题干 解题过程 题干提示一直注册成功,如果注册失败也许会出现flag. 下载下来是包含010edito ...

- Writeup:第五届上海市大学生网络安全大赛-Web

目录 Writeup:第五届上海市大学生网络安全大赛-Web 一.Decade 无参数函数RCE(./..) 二.Easysql 三.Babyt5 二次编码绕过strpos Description: ...

随机推荐

- led汇编点灯

1. 汇编LED原理 为什么使用Cortex-A汇编 使用汇编初始化soc外设 使用汇编初始化DDR,I.MX不需要,因为它内部的96k ROM中存放了自己编写的启动代码,这些代码可以读取DDR配置信 ...

- 【Azure 应用服务】App Service 无法连接到Azure MySQL服务,报错:com.mysql.cj.jdbc.exceptions.CommunicationsException: Communications link failure

问题描述 App Service使用jdbc连接MySQL服务,出现大量的 Communications link failure: com.mysql.cj.jdbc.exceptions.Com ...

- 《HelloGitHub》第 68 期

兴趣是最好的老师,HelloGitHub 让你对编程感兴趣! 简介 HelloGitHub 分享 GitHub 上有趣.入门级的开源项目. https://github.com/521xueweiha ...

- vue-if和show

<template> <div> <div v-if="flag">今晚要上课</div> <div v-else> 今 ...

- CF1592F2 Alice and Recoloring 2

目前在看贪心/构造/DP 杂题选做,发现一道非常不错的结论题,具有启发意义. 先说明如下结论 结论一:如何怎么样都不会使用二和三操作 证明: 二三操作显然可以通过两次一操作达到,而其操作费用大于两次一 ...

- 洛谷 P4564 [CTSC2018]假面(期望+dp)

题目传送门 题意: 有 \(n\) 个怪物,第 \(i\) 个怪物初始血量为 \(m_i\).有 \(Q\) 次操作: 0 x u v,有 \(p=\frac{u}{v}\) 的概率令 \(m_x\) ...

- Qemu/kvm虚拟化源码解析学习视频资料

地址链接:tao宝搜索:Linux云计算KVM Qemu虚拟化视频源码讲解+实践https://item.taobao.com/item.htm?ft=t&id=646300730262 L ...

- C语言中的字节对齐

下面这个篇博客讲解很好 http://blog.csdn.net/meegomeego/article/details/9393783 总的来看分三类: 1. 不加 #pragma pack(n)伪指 ...

- vue-baidu-map相关随笔

一,使用vue-baidu-map 1.下载相关包依赖 npm i vue-baidu-map 2.在main.js中import引入相关包依赖,在main.js中添加如下代码: import B ...

- 12-gauge/bore shotgun

12-gauge/bore shotgun不是弹夹(magazine)容量为12发的霰(xian)弹枪.[LDOCE]gauge - a measurement of the width or thi ...