Windows系统调用中的系统服务表描述符

Windows内核分析索引目录:https://www.cnblogs.com/onetrainee/p/11675224.html

Windows系统调用中的系统服务表描述符(SSDT)

在前面,我们将解过 系统服务表。可是,我们有个疑问,系统服务表存储在哪里呢?

答案就是:系统服务表 存储在 系统服务描述符表中。(其又称为 SSDT Service Descriptor Table)

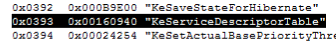

一、使用PELord函数从ntoskrnl.exe文件中查看SSDT导出函数

如图,可以看出KeServiceDescriptorTable导出函数。

通过该函数可以查找SSDT表的位置。

二、通过Windbg来内存中查看SSDT表

使用Windbg,可以使用 kd> dd nt!KeServiceDescriptorTable 指令来查看SSDT表。

但该指令存在缺点,可以看到第二张表为0,说明如果使用KeServiceDescriptorTable这个公开的导出函数,我们无法看到win32k.sys这张表结构

kd> dd nt!KeServiceDescriptorTable

83f759c0 83e89d9c 00000000 00000191 83e8a3e4

83f759d0 00000000 00000000 00000000 00000000

83f759e0 83ee86af 00000000 0327aa43 000000bb

83f759f0 00000011 00000100 5385d2ba d717548f

为了解决上面这个问题,我们只能使用另外一个指令,该指令对应的是一个未公开导出的函数。

如下,可以看到其第二行,win32k.sys系统服务表已经可见。

kd> dd KeServiceDescriptorTableShadow

83f75a00 83e89d9c 00000000 00000191 83e8a3e4

83f75a10 83b66000 00000000 00000339 83b6702c

83f75a20 00000000 00000000 83f75a24 00000340

83f75a30 00000340 855e8440 00000007 00000000

三、验证ReadMemory真正的内核实现部分

我们在这篇《Windows系统调用中API的三环部分(依据分析重写ReadProcessMemory函数)》中曾提到过直接使用快速调用来摒弃R3层层封装的API,其中给eax一个函数号,现在我们来实战刨析一下。

mov eax, 0x115

mov edx, 0X7FFE0300

如下,系统描述符的数据结构,其依次分别为

其依次分别为 ServiceTable 83e89d9c,Count 00000000,ServiceLimit 00000191,ServiceTable 83e8a3e4

使用Windbg来查看其115h序号的函数地址 115h*4 + 83e89d9c (ServiceTable)

得到函数地址为 8406c82c

kd> dd 115h*4 + 83e89d9c

83e8a1f0 8406c82c 840feb46 83fb488c 83fb6128

再对此进行反汇编可得

kd > u 8406c82c

nt!NtReadVirtualMemory:

8406c82c 6a18 push 18h

8406c82e 68282ae683 push offset nt!? ? ::FNODOBFM::`string'+0x3ea8 (83e62a28)

8406c833 e870e3e1ff call nt!_SEH_prolog4(83e8aba8)

8406c838 648b3d24010000 mov edi, dword ptr fs : [124h]

8406c83f 8a873a010000 mov al, byte ptr[edi + 13Ah]

8406c845 8845e4 mov byte ptr[ebp - 1Ch], al

8406c848 8b7514 mov esi, dword ptr[ebp + 14h]

8406c84b 84c0 test al, al

之后,我们查看该nt!NtReadVirtualMemory函数的参数个数

kd > db 83e8a3e4 + 115

83e8a4f9 14 08 04 04 14 04 10 08 - 0c 04 14 18 08 08 08 0c

83e8a509 0c 08 10 14 08 08 0c 08 - 0c 0c 04 08 08 08 08 08

83e8a519 08 0c 0c 24 00 08 08 08 - 0c 04 08 04 08 10 08 04

四、通过修改SSDT表增添系统服务函数

我们在 Windows系统调用中API的三环部分(依据分析重写ReadProcessMemory函数) 调用的是 115h 号函数。

现在,我们将该函数地址放到 191 号函数处(之前一共有191个函数,占据0-190位)。

修改思路:

1)将 nt!NtReadVirtualMemory 函数地址 8406c82c 放到 191号处(83e89d9 + 191h*4)

kd> ed 83e89d9 + 191h*4 8406c82c

2) 增大 服务表最大个数。 (因为我们上一节分析其反汇编代码的时候,发现其会进行最大个数的判断)

kd> ed 83f75a00+8 192

3) 修改参数个数表中对应的191号参数个数。(我们之前查阅过其为 14,以字节为单位)

kd> eb 83e8a3e4+191 14

4) 之后,我们运行下列代码。其与《Windows系统调用中API的三环部分(依据分析重写ReadProcessMemory函数)》唯一的不同调用函数号为192,最终效果完全一样。

#include "pch.h"

#include <iostream>

#include <algorithm>

#include <Windows.h>

void ReadMemory(HANDLE hProcess, PVOID pAddr, PVOID pBuffer, DWORD dwSize, DWORD *dwSizeRet)

{ _asm

{

lea eax, [ebp + 0x14]

push eax

push[ebp + 0x14]

push[ebp + 0x10]

push[ebp + 0xc]

push[ebp + ]

sub esp,

mov eax, 0x192 // 注意:修改的是这里

mov edx, 0X7FFE0300 //sysenter不能直接调用,我间接call的

CALL DWORD PTR[EDX]

add esp, }

}

int main()

{

HANDLE hProcess = ;

int t = ;

DWORD pBuffer;

//hProcess = OpenProcess(PROCESS_ALL_ACCESS, 0,a);

ReadMemory((HANDLE)-, (PVOID)&t, &pBuffer, sizeof(int), );

printf("%X\n", pBuffer);

ReadProcessMemory((HANDLE)-, &t, &pBuffer, sizeof(int), );

printf("%X\n", pBuffer); getchar();

return ;

}

五、驱动代码实现

其中涉及页保护问题,可以查看我的博客其他文章,有介绍。

/*

利用IDT_HOOK技术,将115h号函数地址挂靠在191h处。

*/ #include <ntddk.h>

#include <ntstatus.h>

// 系统服务表的结构体

typedef struct _KSYSTEM_SERVICE_TABLE

{

PULONG ServiceTableBase; // SSDT (System Service Dispatch Table)的基地址

PULONG ServiceCounterTableBase; // 用于 checked builds, 包含 SSDT 中每个服务被调用的次数

ULONG NumberOfService; // 服务函数的个数, NumberOfService * 4 就是整个地址表的大小

// ParamTableBase[0x115],一个字节一个数,因此要使用PUCHAR数据类型而不是PULONG

PUCHAR ParamTableBase // SSPT(System Service Parameter Table)的基地址

} KSYSTEM_SERVICE_TABLE, *PKSYSTEM_SERVICE_TABLE;

// SSDT结构体

typedef struct _KSERVICE_TABLE_DESCRIPTOR

{

KSYSTEM_SERVICE_TABLE ntoskrnl; // ntoskrnl.exe 的服务函数

KSYSTEM_SERVICE_TABLE win32k; // win32k.sys 的服务函数(GDI32.dll/User32.dll 的内核支持)

KSYSTEM_SERVICE_TABLE notUsed1;

KSYSTEM_SERVICE_TABLE notUsed2;

}KSERVICE_TABLE_DESCRIPTOR, *PKSERVICE_TABLE_DESCRIPTOR;

// KeServiceDescriptorTable 这个变量名不能改,其为 ntoskrnl.exe 导出的变量名

extern PKSYSTEM_SERVICE_TABLE KeServiceDescriptorTable;

//关闭内存保护裸函数

void _declspec(naked)OffMemoryProtect()

{

__asm { //关闭内存保护

push eax;

mov eax, cr0;

and eax, ~0x10000;

mov cr0, eax;

pop eax;

ret;

}

}

//开启内存保护裸函数

void _declspec(naked)OnMemoryProtect()

{

__asm { //恢复内存保护

push eax;

mov eax, cr0;

or eax, 0x10000;

mov cr0, eax;

pop eax;

ret;

}

} // 驱动卸载函数

NTSTATUS DriverUnload(PDRIVER_OBJECT Driver) {

return STATUS_SUCCESS;

} // 驱动入口函数

NTSTATUS DriverEntry(PDRIVER_OBJECT Driver, PUNICODE_STRING RegPath) {

NTSTATUS status; Driver->DriverUnload = DriverUnload;

DbgPrint("---> %x", KeServiceDescriptorTable); // 关闭内存保护

OffMemoryProtect(); // 修改服务表的最大个数

KeServiceDescriptorTable->NumberOfService++;

// 增加一个新地址

KeServiceDescriptorTable->ServiceTableBase[0x191] = KeServiceDescriptorTable->ServiceTableBase[0x115];

// 将参数地址也给同步更新

KeServiceDescriptorTable->ParamTableBase[0x191] = KeServiceDescriptorTable->ParamTableBase[0x115]; // 开启内存保护

OnMemoryProtect();

return STATUS_SUCCESS;

}

Windows系统调用中的系统服务表描述符的更多相关文章

- Windows系统调用中的系统服务表

Windows内核分析索引目录:https://www.cnblogs.com/onetrainee/p/11675224.html Windows系统调用中的系统服务表 如果这部分不理解,可以查看 ...

- Windows系统调用中的现场保存

Windows内核分析索引目录:https://www.cnblogs.com/onetrainee/p/11675224.html Windows系统调用中的现场保存 我们之前介绍过三环进零环的步骤 ...

- Windows系统调用中API从3环到0环(下)

Windows内核分析索引目录:https://www.cnblogs.com/onetrainee/p/11675224.html Windows系统调用中API从3环到0环(下) 如果对API在 ...

- Windows系统调用中API从3环到0环(上)

Windows内核分析索引目录:https://www.cnblogs.com/onetrainee/p/11675224.html Windows系统调用中API从3环到0环(上) 如果对API在三 ...

- 自学Linux Shell14.2-在脚本中使用其他文件描述符

点击返回 自学Linux命令行与Shell脚本之路 14.2-在脚本中使用其他文件描述符 在脚本中重定向输入和输出,并布局限于以上讲的3个默认的文件描述符,shell最多可以有9个打开的文件描述符.这 ...

- Windows系统调用中API的3环部分(依据分析重写ReadProcessMemory函数)

Windows内核分析索引目录:https://www.cnblogs.com/onetrainee/p/11675224.html Windows系统调用中API的3环部分 一.R3环API分析的重 ...

- 【windows 访问控制】二、安全描述符(Security Descriptors,SD)

安全描述符(Security Descriptors,SD) 定义 安全描述符是与安全对象的安全信息,它含有这个对象所有者的SID,以及一个访问控制列表(ACL,Access Control List ...

- Linux中通过Socket文件描述符寻找连接状态介绍

针对下文的总结:socket是一种文件描述符 进程的打开文件描述符表 Linux的三个系统调用:open,socket,pipe 返回的都是一个描述符.不同的进程中,他们返回的描述符可以相同.那么,在 ...

- 用 C# 在 Windows 7 中写注册表想到的

摘自:http://blog.163.com/dpj_001/blog/static/2742941520110251500753/ 某日做一个项目,需要在注册表中加入键,同时写值,操作系统环境为 W ...

随机推荐

- 人体行为识别(骨架提取),搭建openpose环境,VS2019(python3.7)+openpose

这几天开始接触人体行为识别,经过多方对比后,选择了现在最热的人体骨架提取开源库,openpose. 下面就不多说了,直接开始openpose在win10下的配置: 需求如下:1. VS2019 ...

- JSP静态include和动态include的区别

静态include是指令元素.include指令的语法格式:<%@ include file="filename" %>.include指令的作用是在JSP页面中静态包 ...

- 关于纯xmlhttprequest请求服务器数据

今天我们的web技术已经相当的完善, 各种前端框架如jquery或者再深一点的工具APIcloud 的使用极大的方便了我们的开发工作. 今天我要分享一个纯javascript的方式来解决请求服务器数据 ...

- ios 各个手机型号尺寸及分辨率适配

常用宏 // 判断是否是ipad #define isPad ([[UIDevice currentDevice] userInterfaceIdiom] == UIUserInterfaceIdio ...

- 字符串之————图文讲解字符串排序(LSD、MSD)

本篇文章围绕字符串排序的核心思想,通过图示例子和代码分析的方式讲解了两个经典的字符串排序方法,内容很详细,完整代码放在文章的最后. 一.键索引计数法 在一般排序中,都要用里面的元素不断比较,而字符串这 ...

- YQL获取天气

$(function () { $.getJSON("http://query.yahooapis.com/v1/public/yql?callback=?", { q: &quo ...

- PopUpWindow 的使用笔记

最接做需求的时候,碰到了 PopUpWindow,但是也没做过多了解,就是照搬别人的代码改改逻辑.后面视觉看了之后,说让我加一些动画效果,使用起来更加舒服.可是我看别人以前也没有写,于是就开始捣鼓 P ...

- 验证fstab文件修改是否正确

/etc/fstab文件是系统启动时要挂载点文件系统. 如果fstab文件配置错误,会导致系统无法正常启动. 最近我就是因为大意,在配置fstab重启服务器后,出现系统无法识别挂载点/opt/back ...

- alpha测试和beta测试的区别

alpha测试版,有点相当于内部测试,一般开发人员在场 ,是由用户做测试,但开发人员在场,一般是请用户到开发现场去测试 beta测试版,完全交给用户,由用户做测试,返回测试报告,相当于发行前的一 ...

- Redis数据库之KEY的操作与事务管理

目的 了解并掌握各种数据类型的命令操作方式,以及各种数据类型值的操作方式.同时,主要培养对KEY的操作命令运用的能力.重点掌握对KEY信息的管理.事务常规管理和事务回滚操作. KEYS命令的练习,对K ...