i春秋Upload

打开是一句普普通通的话,先查看源码,发现提示,我们需要post我们从i春秋得到的东西

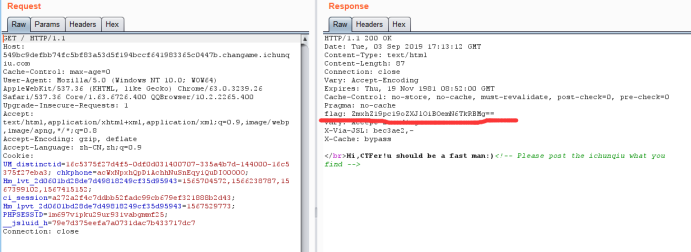

得到了什么呢?不知道,去看看cookie,没什么特别的地方,再去抓包试试

找到了我们需要post的东西,不过这东西会一直刷新,并且频率很快,所以这里只能借助脚本

import base64,requests

def main():

a = requests.session()

b = a.get("http://549bc9defbb74fc5bf83a53d5f194bccf641983365c0447b.changame.ichunqiu.com/")

key1 = b.headers["flag"]

c = base64.b64decode(key1)

d = str(c).split(':')

key = base64.b64decode(d[1])

body = {"ichunqiu":key}

f = a.post("http://549bc9defbb74fc5bf83a53d5f194bccf641983365c0447b.changame.ichunqiu.com/",data=body)

print (f.text)

if __name__ == '__main__':

main()

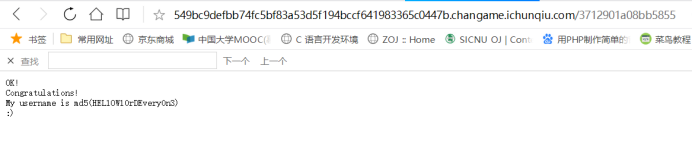

跑出来是一串字符串

字符串的意思是提示我们一个路径,不管了,访问之

Url/3712901a08bb58557943ca31f3487b7d

进去是一个普普通通的跳转界面,看源码没什么特别的

点按钮进入下一界面

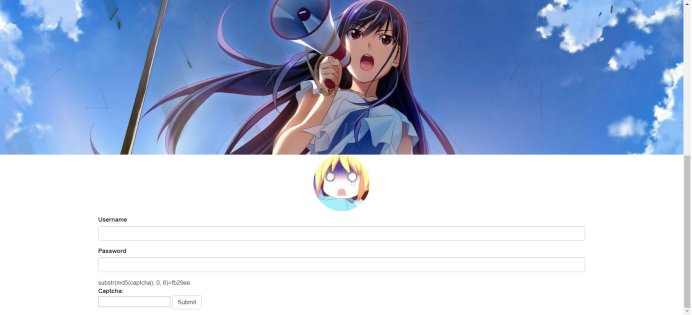

就是一个登录界面了

尝试注入

注入失败。。。

下面还有给验证码,这个验证码我还真遇到过,就一字符串取其前六位再md5加密后得到的东西,反向解密就可以得到验证码

然后试试再在username中注入。。。。注入失败,看来这里就不是注入可能

看了别人的wp才知道这里是svn泄露(目前还不知道这么测,难道一个个排查吗)

直接访问http://549bc9defbb74fc5bf83a53d5f194bccf641983365c0447b.changame.ichunqiu.com/3712901a08bb58557943ca31f3487b7d/.svn/wc.db

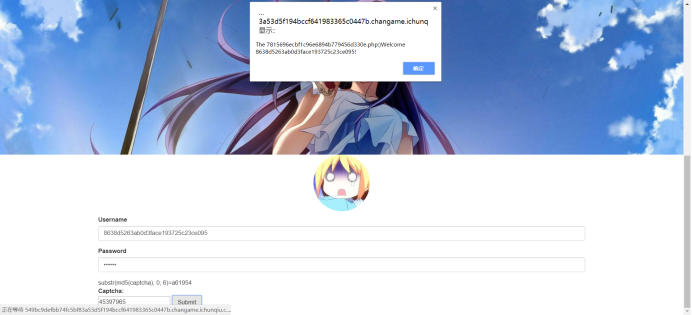

得到username和password(md5加密的,直接用解码工具解开就行了)

解开username是8638d5263ab0d3face193725c23ce095

密码随便填

验证码爆破

就可以登录成功了

但是登录后并没有什么东西,还是原来的输入账号密码验证码。。。。

看了提示才知道弹窗上面有个文件名

不多说,访问之

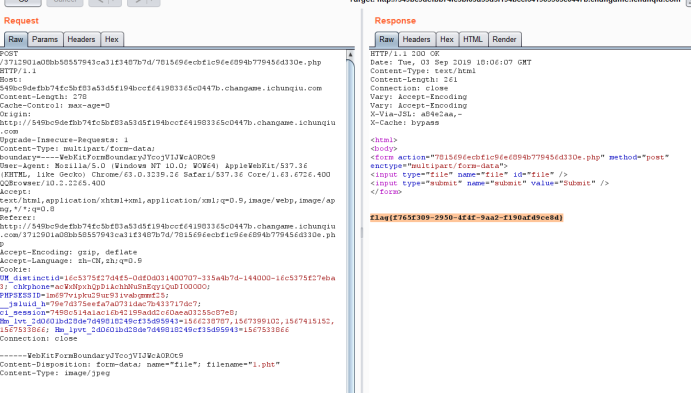

是一个文件上传的界面

这时我想到的是一句话木马,就直接上传个php文件上去,提交后提示我们需要JPG。。。这种题我也遇到过,抓包改就行了。。。。

。。。。。

被嘲笑了似乎

看别人wp才知道这里原来是0x00截断

就先传一个jpg的图片文件上去再用bp抓submit的包再修改文件后缀为pht(这个我完全想不到。。。)

Go一遍得到flag

i春秋Upload的更多相关文章

- i春秋-第三届“百越杯”福建省高校网络空间安全大赛-Do you know upload?

进去提示有提示文件包含漏洞 拿到源码发现这里上传验证只有MIME验证 可直接抓包改 image/gif 绕过 接下来就是这次学到的点了 菜刀连接过后怎么都找不到flag文件,但是这里找到了数据库配置文 ...

- i春秋CTF web题(1)

之前边看writeup,边做实验吧的web题,多多少少有些收获.但是知识点都已记不清.所以这次借助i春秋这个平台边做题,就当记笔记一样写写writeup(其实都大部分还是借鉴其他人的writeup). ...

- 2020i春秋新春战疫

简单的招聘系统 登陆这里就可以注入 查询这里也可以注入 从登陆这里注入把 爆破数据库名 爆破表名 列名 flag 就很奇怪跑出来的东西 重开容器跑一遍列,估计是flaaag.后面可能是发生了502 再 ...

- 解决ngnix服务器上的Discuz!x2.5 Upload Error:413错误

1.修改php.ini sudo nano /etc/php5/fpm/php.ini #打开php.ini找到并修改以下的参数,目的是修改上传限制 max_execution_time = 900 ...

- 页面无刷新Upload File

页面无刷新Upload File. 利用jquery.form.js的ajaxForm提交文件. 具体参考以下代码: 前台html <%@ Page Language="C#" ...

- i春秋url地址编码问题

i春秋学院是国内比较知名的安全培训平台,前段时间看了下网站,顺便手工简单测试常见的XSS,发现网站搜索功能比较有意思. 其实是对用户输入的内容HTML编码和URL编码的处理方式在这里不合理,提交到乌云 ...

- 基于Picture Library创建的图片文档库中的上传多个文件功能(upload multiple files)报错怎么解决?

复现过程 首先,我创建了一个基于Picture Library的图片文档库,名字是 Pic Lib 创建完毕后,我点击它的Upload 下拉菜单,点击Upload Picture按钮 在弹出的对话框中 ...

- 多文档上传(upload multiple documents)功能不能使用怎么办?

问题描述: 在SharePoint 2010的文档库里选择documents标签,然后选择upload document下拉菜单,你会发现upload multiple documents那个按钮是灰 ...

- web 前端常用组件【06】Upload 控件

因为有万恶的IE存在,所以当Web项目初始化并进入开发阶段时. 如果是项目经理,需要知道客户将会用什么浏览器来访问系统. 明确知道限定浏览器的情况下,你才能从容的让手下的封装必要的前端组件. 本篇文章 ...

- AzCopy Upload Files

We can use many ways upload our Files to Azure, Than I Introduction to you a good way, AzCopy ! 1. ...

随机推荐

- KingbaseES 数据库删除功能组件

关键字: KingbaseES.卸载.删除功能 一.安装后检查 在安装完成后,可以通过以下几种方式进行安装正确性验证: 1. 查看安装日志,确认没有错误记录; 2. 查看开始菜单: 查看应用程 ...

- KingbaseES图形化安装未弹出界面应该如何处理

关键字: KingbaseES.X Windows.Gnome.DISPLAY 一.Linux下图形安装环境要求 1) 系统首先安装了X Windows的图形化支持软件包. 2) 系统安装了KDE ...

- shell脚本自动化部署Zabbix4.2(修改脚本替换版本)

#!/bin/bash # 检查操作系统版本,该脚本只能运行在 Centos 7.x 系统上 cat /etc/redhat-release |grep -i centos |grep '7.[[:d ...

- Java 多线程:线程池

Java 多线程:线程池 作者:Grey 原文地址: 博客园:Java 多线程:线程池 CSDN:Java 多线程:线程池 工作原理 线程池内部是通过队列结合线程实现的,当我们利用线程池执行任务时: ...

- Kubernetes 日志:日志收集架构

应用程序和系统日志可以帮助我们了解集群内部的运行情况,日志对于我们调试问题和监视集群情况也是非常有用的.而且大部分的应用都会有日志记录,对于传统的应用大部分都会写入到本地的日志文件之中.对于容器化应用 ...

- 修复 Elasticsearch 集群的常见错误和问题

文章转载自:https://mp.weixin.qq.com/s/8nWV5b8bJyTLqSv62JdcAw 第一篇:Elasticsearch 磁盘使用率超过警戒水位线 从磁盘常见错误说下去 当客 ...

- Logstash:使用ELK堆栈进行API分析

- shell分割字符串并赋值给变量

假如变量var的值为:num=12,也即var="num=12",现在想把 12赋值给变量id awk 的-F 后跟上要分割字符串时的指定分隔符 awk中$0是要分割的字符串,$1 ...

- Logstash: 启动监控及集中管理-总结

Logstash: 启动监控 配置文件:logstash.yml xpack.monitoring.enabled: true xpack.monitoring.elasticsearch.usern ...

- MongoDB分片集群中配置参数说明

replication: #副本集的名称 replSetName: myshardrs01 sharding: #分片角色 clusterRole: shardsvr sharding.clust ...