第二十三章 Firewalld的防火墙

一、防火墙基本概述

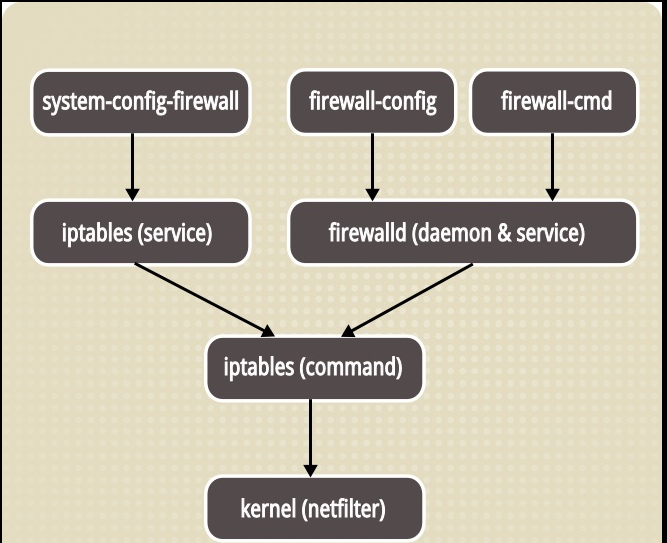

在CentOS7系统中集成了多款防火墙管理工具,默认启用的是firewalld(动态防火墙管理器)防火墙管理工具,

Firewalld支持CLI(命令行)以及GUI(图形)的两种管理方式。

对于接触Linux较早的人员对Iptables比较熟悉,但由于Iptables的规则比较的麻烦,并且对网络有一定要求,

所以学习成本较高。但firewalld的学习对网络并没有那么高的要求,相对iptables来说要简单不少,所以建议刚接

触CentOS7系统的人员直接学习Firewalld

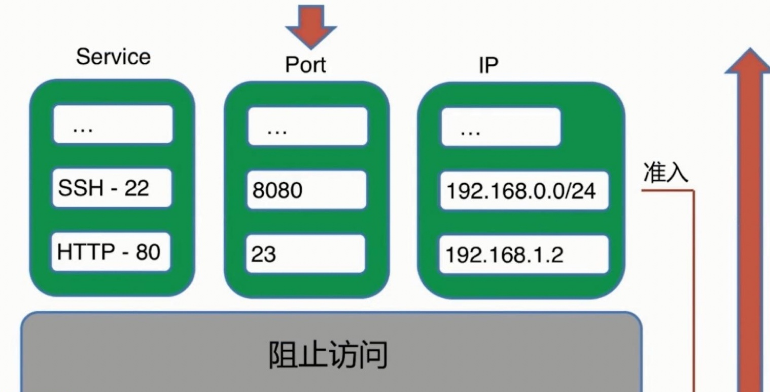

需要注意的是:如果开启防火墙工具,并且没有配置任何允许的规则,那么从外部访问防火墙设备默认会被阻止,

但是如果直接从防火墙内部往外部流出的流量默认会被允许。

#firewalld默认规则是全部拒绝

#iptable默认规则是全部允许

firewalld 只能做和IP/Port相关的限制,web相关的限制无法实现。

二、防火墙使用区域管理

那么相较于传统的Iptables防火墙,firewalld支持动态更新,并加入了区域zone的概念

简单来说,区域就是firewalld预先准备了几套防火墙策略集合(策略模板),用户可以根据不同的场景选择不同的策略模板,

从而实现防火墙策略之间的快速切换

需要注意的是Firewalld中的区域与接口

一个网卡仅能绑定一个区域, eth0 --> A区域

但一个区域可以绑定多个网卡; A区域 --> eth0 eth1 eth2

还可以根据来源的地址设定不同的规则。比如:所有人能访问80端口,但只有公司的IP才允许访问22端口。

1.区域

| 区域选项 | 默认规则策略 |

|---|---|

| trusted | 允许所有的数据包流入流出 |

| home | 拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh、mdns、ipp-client、amba-client与dhcpv6-client服务相关,则允许流量 |

| internal | 等同于home区域 |

| work | 拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh、ipp-client、dhcpv6-client服务相关,则允许流量 |

| public | 拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh、dhcpv6-client服务相关,则允许流量 |

| external | 拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh服务相关,则允许流量 |

| dmz | 拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh服务相关,则允许流量 |

| block | 拒绝流入的流量,除非与流出的流量相关 |

| drop | 拒绝流入的流量,除非与流出的流量相关 |

#必须要记住的

trusted区域 #白名单

public区域 #默认

drop区域 #黑名单

三、防火墙基本指令参数

| 参数 | 作用 |

|---|---|

| zone区域相关指令 | |

| --get-default-zone | 获取默认的区域名称 |

| --set-default-zone=<区域名称> | 设置默认的区域,使其永久生效 |

| --get-active-zones | 显示当前正在使用的区域与网卡名称 |

| --get-zones | 显示总共可用的区域 |

| services服务相关命令 | |

| --get-services | 列出服务列表中所有可管理的服务 |

| --add-service= | 设置默认区域允许该填加服务的流量 |

| --remove-service= | 设置默认区域不允许该删除服务的流量 |

| Port端口相关指令 | |

| --add-port=<端口号/协议> | 设置默认区域允许该填加端口的流量 |

| --remove-port=<端口号/协议> | 置默认区域不允许该删除端口的流量 |

| Interface网卡相关指令 | |

| --add-interface=<网卡名称> | 将源自该网卡的所有流量都导向某个指定区域 |

| --change-interface=<网卡名称> | 将某个网卡与区域进行关联 |

| --remove-interface=<网卡名称> | 移除网卡 |

| 其他相关指令 | |

| --list-all | 显示当前区域的网卡配置参数、资源、端口以及服务等信息 |

| --reload | 让“永久生效”的配置规则立即生效,并覆盖当前的哦诶之规则 |

| IP相关指令 | |

| --add-source=<IP/位数> | 设置默认区域允许该IP的流量 |

| --remove-source=<IP/位数> | 设置默认区域移除允许该IP的流量 |

四、防火墙区域配置策略

为了能正常使用firewalld服务和相关工具去管理防火墙,必须启动firewalld服务,同时关闭以前旧的防火墙相关服务,需要注意firewalld的规则分为两种状态:

runtime运行时: 修改规则马上生效,但如果重启服务则马上失效,测试建议。

permanent持久配置: 修改规则后需要reload重载服务才会生效,生产建议。

1.禁用其他防火墙

#禁用iptables

[root@web02 ~]# systemctl mask iptable

Created symlink from /etc/systemd/system/iptable.service to /dev/null.

#取消禁用iptables

[root@web02 ~]# systemctl unmask iptables

Removed symlink /etc/systemd/system/iptables.service.

2.启动firewalld

[root@web02 ~]# systemctl start firewalld

3.firewalld常用命令

#查看默认区域

[root@web02 ~]# firewall-cmd --get-default-zone

public #查看区域规则(默认区域)

[root@web02 ~]# firewall-cmd --list-all

public

target: default

icmp-block-inversion: no

interfaces:

sources:

services: dhcpv6-client ssh

ports:

protocols:

masquerade: no

forward-ports:

source-ports:

icmp-blocks:

rich rules: #查看区域规则(指定区域)

[root@web02 ~]# firewall-cmd --list-all --zone=trusted

trusted #区域名称

target: ACCEPT #状态:接收(默认状态)

icmp-block-inversion: no #icmp块

interfaces: #绑定的网卡

sources: #允许通过的IP地址、网段

services: #允许通过的服务

ports: #允许访问的端口

protocols: #允许通过的协议 (TCP/UDP/DCCP/SCTP)

masquerade: no #IP伪装

forward-ports: #转发的端口

source-ports: #源端口

icmp-blocks: #icmp块

rich rules: #富规则 #查询一个区域是否有某条规则

[root@web02 ~]# firewall-cmd --query-service=ssh

yes

[root@web02 ~]# firewall-cmd --query-service=http

no #重启防火墙(清理默认的规则)

[root@web02 ~]# firewall-cmd --reload

success

五、防火墙配置放行策略

1.firewalld放行服务

[root@web02 ~]# firewall-cmd --add-service=http

success #放行多个服务

[root@web02 ~]# firewall-cmd --add-service={https,mysql,redis}

success #所有可放行的服务全都写在这个目录,可以自行修改

[root@web02 /usr/lib/firewalld/services]# pwd

/usr/lib/firewalld/services #自定义配置服务

[root@web02 ~]# firewall-cmd --add-service=nginx

Error: INVALID_SERVICE: nginx

[root@web02 /usr/lib/firewalld/services]# cp http.xml nginx.xml

[root@web02 ~]# firewall-cmd --reload

success

[root@web02 ~]# firewall-cmd --add-service=nginx

success

2.firewalld放行端口

#开放端口必须加上协议

[root@web02 ~]# firewall-cmd --add-port=80/tcp

success

#添加多个端口

[root@web02 ~]# firewall-cmd --add-port={443/tcp,80/udp}

success [root@web02 ~]# firewall-cmd --list-all

public (active)

target: default

icmp-block-inversion: no

interfaces: eth0

sources:

services: dhcpv6-client ssh

ports: 80/tcp 443/tcp 80/udp

protocols:

masquerade: no

forward-ports:

source-ports:

icmp-blocks:

rich rules:

3.放行ip

#允许一个IP所有的操作

[root@web02 ~]# firewall-cmd --add-source=10.0.0.1 --zone=trusted

success

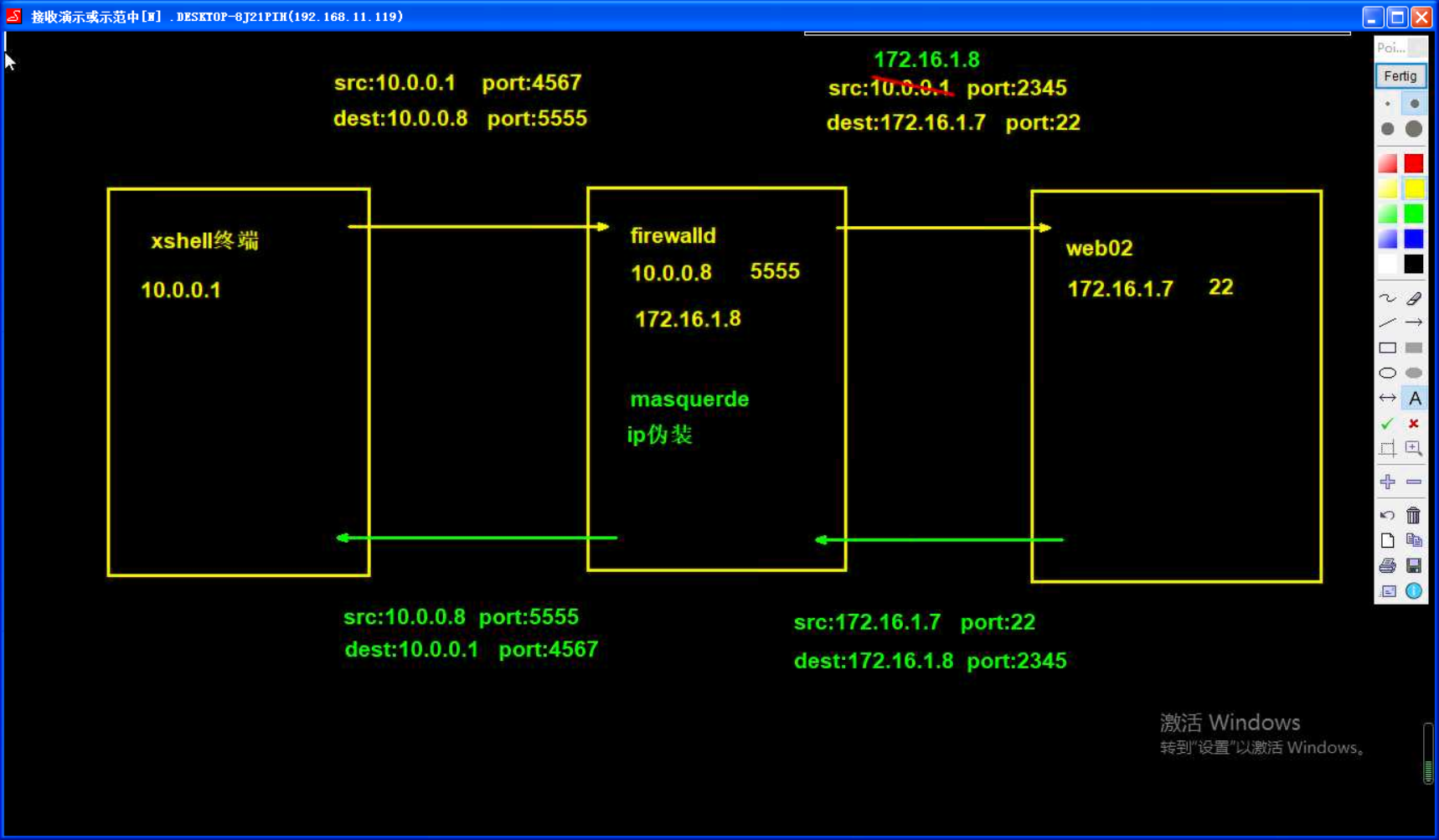

六、防火墙端口转发策略

1.语法

端口转发是指传统的目标地址映射,实现外网访问内网资源

流量转发命令格式为:

firewalld-cmd --permanent --zone=<区域> --add-forward-port=

port=<源端口号>:proto=<协议>:toport=<目标端口号>:toaddr=<目标IP地址>

2.配置实例

#将本地的10.0.0.8:5555端口映射到172.16.1.7:22端口,可以连接

1.配置端口转发

[root@web02 ~]# firewall-cmd --add-forward-port=port=5555:proto=tcp:toport=22:toaddr=172.16.1.7success 2.开启IP伪装

[root@web02 ~]# firewall-cmd --add-masquerade

success 3.连接测试

[c:\~]$ ssh 10.0.0.8 5555

Connecting to 10.0.0.8:5555...

Connection established.

To escape to local shell, press 'Ctrl+Alt+]'. Last login: Mon Sep 14 09:04:43 2020 from 10.0.0.1

[root@web01 ~]#

七、防火墙富规则

firewalld中的富语言规则表示更细致,更详细的防火墙策略配置,他可以针对系统服务、端口号、原地址

和目标地址等诸多信息进行更有针对性的策略配置,优先级在所有的防火墙策略中也是最高的,下面为firewalld富语言规则帮助手册

1.富规则语法

[root@web02 ~]# man firewalld.richlanguage

rule

[source]

[destination]

service|port|protocol|icmp-block|icmp-type|masquerade|forward-port|source-port

[log]

[audit]

[accept|reject|drop|mark] rule [family="ipv4|ipv6"]

source [not] address="address[/mask]"|mac="mac-address"|ipset="ipset"

destination [not] address="address[/mask]"

service name="service name"

port port="port value" protocol="tcp|udp"

protocol value="protocol value"

forward-port port="port value" protocol="tcp|udp" to-port="port value" to-addr="addr

ess"

source-port port="port value" protocol="tcp|udp"

[accept|reject|drop|mark] #富语言规则相关命令

--add-rich-rule='<RULE>' #在指定的区域添加一条富语言规则

--remove-rich-rule='<RULE>' #在指定的区删除一条富语言规则

--query-rich-rule='<RULE>' #找到规则返回0,找不到返回1

--list-rich-rules #列出指定区里的所有富语言规则

2.富规则实例一

允许10.0.0.1主机能够访问http服务,允许172.16.1.0/24能访问111端口

#允许10.0.0.1主机能够访问http服务

[root@web02 ~]# firewall-cmd --add-rich-rule='rule family=ipv4 source address=10.0.0.1 service name=http accept'

success #允许172.16.1.0/24能访问111端口

[root@web02 ~]# firewall-cmd --add-rich-rule='rule family=ipv4 source address=172.16.1.0/24 port port=111 protocol=tcp accept'

success

3.富规则实例二

默认public区域对外开放所有人能通过ssh服务连接,但拒绝172.16.1.0/24网段通过ssh连接服务器

[root@web02 ~]# firewall-cmd --add-service=ssh #但拒绝172.16.1.0/24网段通过ssh连接服务器

1.方式一:

[root@web02 ~]# firewall-cmd --add-rich-rule='rule family=ipv4 source address=172.16.1.0/24 service name=ssh reject'

success

#连接返回结果

[root@web01 ~]# ssh 172.16.1.8 22

ssh: connect to host 172.16.1.8 port 22: Connection refused 2.方式二:

[root@web02 ~]# firewall-cmd --add-rich-rule='rule family=ipv4 source address=172.16.1.0/24 service name=ssh drop'

success

#连接返回结果

[root@web01 ~]# ssh 172.16.1.8 22

ssh: connect to host 172.16.1.8 port 22: Connection timed out #drop和reject区别

reject直接拒绝,返回拒绝

drop是丢弃,直到超时

3.富规则实例三

当用户来源IP地址是10.0.0.1主机,则将用户请求的5555端口转发至后端172.16.1.7的22端口

[root@web02 ~]# firewall-cmd --add-rich-rule='rule family=ipv4 source address=10.0.0.1 forward-port port=5555 protocol=tcp to-port=22 to-addr=172.16.1.7'

success [root@web02 ~]# firewall-cmd --add-masquerade

success

4.查看富规则

[root@web02 ~]# firewall-cmd --list-all

public

target: default

icmp-block-inversion: no

interfaces:

sources:

services: dhcpv6-client ssh

ports:

protocols:

masquerade: yes

forward-ports:

source-ports:

icmp-blocks:

rich rules:

rule family="ipv4" source address="10.0.0.1" forward-port port="5555" protocol="tcp" to-port="22" to-addr="172.16.1.7" #之查看富规则

[root@web02 ~]# firewall-cmd --list-rich-rules

rule family="ipv4" source address="10.0.0.1" forward-port port="5555" protocol="tcp" to-port="22" to-addr="172.16.1.7"

5.防火墙配置网站禁ping

[root@web02 ~]# firewall-cmd --add-rich-rule='rule family=ipv4 protocol value=icmp drop'

success

八、防火墙规则备份

#防火墙规则永久生效后,会写入配置文件

[root@web02 ~]# ll /etc/firewalld/zones/

total 12

-rw-r--r-- 1 root root 515 Sep 15 18:49 public.xml

-rw-r--r--. 1 root root 366 Sep 15 18:46 public.xml.old

-rw-r--r-- 1 root root 193 Sep 15 18:52 trusted.xml #备份可以备份整个目录 #添加新机器,需要配置防火墙,直接把规则拷贝过去启动即可

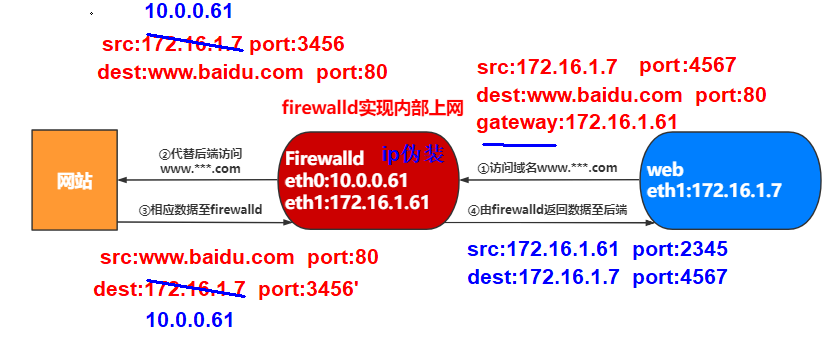

九、防火墙内部共享上网

在指定的带有公网IP的实例上启动Firewalld防火墙的NAT地址转换,以此达到内部主机上网。

1.开启IP伪装

[root@m01 ~]# firewall-cmd --add-masquerade

success

2.开启内核转发

注意这一步只有CentOS6系统需要做,CentOS7中默认已经开启。 #配置内核转发

[root@m01 ~]# vim /etc/sysctl.conf

net.ipv4.ip_forward = 1 #在CentOS6中开启之后生效命令

[root@m01 ~]# sysctl -p #查看内核转发是否开启

[root@m01 ~]# sysctl -a|grep net.ipv4.ip_forward

net.ipv4.ip_forward = 1

3.配置内网机器的网关地址

[root@web01 ~]# vim /etc/sysconfig/network-scripts/ifcfg-eth1

#添加以下两行

GATEWAY=172.16.1.61

DNS1=223.5.5.5 #重启网卡

[root@web02 ~]# ifdown eth1 && ifup eth1

4.测试访问外网

[root@web02 ~]# ping baidu.com

PING baidu.com (39.156.69.79) 56(84) bytes of data.

64 bytes from 39.156.69.79 (39.156.69.79): icmp_seq=1 ttl=127 time=33.3 ms

64 bytes from 39.156.69.79 (39.156.69.79): icmp_seq=2 ttl=127 time=31.1 ms

64 bytes from 39.156.69.79 (39.156.69.79): icmp_seq=3 ttl=127 time=39.8 ms

64 bytes from 39.156.69.79 (39.156.69.79): icmp_seq=4 ttl=127 time=30.9 ms

第二十三章 Firewalld的防火墙的更多相关文章

- 《Linux命令行与shell脚本编程大全》 第二十三章 学习笔记

第二十三章:使用数据库 MySQL数据库 MySQL客户端界面 mysql命令行参数 参数 描述 -A 禁用自动重新生成哈希表 -b 禁用 出错后的beep声 -B 不使用历史文件 -C 压缩客户端和 ...

- Gradle 1.12用户指南翻译——第二十三章. Java 插件

其他章节的翻译请参见: http://blog.csdn.net/column/details/gradle-translation.html 翻译项目请关注Github上的地址: https://g ...

- “全栈2019”Java多线程第二十三章:活锁(Livelock)详解

难度 初级 学习时间 10分钟 适合人群 零基础 开发语言 Java 开发环境 JDK v11 IntelliJ IDEA v2018.3 文章原文链接 "全栈2019"Java多 ...

- “全栈2019”Java第二十三章:流程控制语句中决策语句switch上篇

难度 初级 学习时间 10分钟 适合人群 零基础 开发语言 Java 开发环境 JDK v11 IntelliJ IDEA v2018.3 文章原文链接 "全栈2019"Java第 ...

- 20190928 On Java8 第二十三章 注解

第二十三章 注解 定义在 java.lang 包中的5种标准注解: @Override:表示当前的方法定义将覆盖基类的方法.如果你不小心拼写错误,或者方法签名被错误拼写的时候,编译器就会发出错误提示. ...

- Introduction to 3D Game Programming with DirectX 12 学习笔记之 --- 第二十三章:角色动画

原文:Introduction to 3D Game Programming with DirectX 12 学习笔记之 --- 第二十三章:角色动画 学习目标 熟悉蒙皮动画的术语: 学习网格层级变换 ...

- 第二十三章 多项目集中权限管理及分布式会话——《跟我学Shiro》

二十三章 多项目集中权限管理及分布式会话——<跟我学Shiro> 博客分类: 跟我学Shiro 跟我学Shiro 目录贴:跟我学Shiro目录贴 在做一些企业内部项目时或一些互联网后台时 ...

- 第二十三章、软件安装: RPM, SRPM 与 YUM 功能

SRPM 的使用 : rpmbuild 包含Source code 的 SRPM 新版的 rpm 已经将 RPM 与 SRPM 的命令分开了,SRPM 使用的是 rpmbuild 这个命令,而不是 r ...

- 【WPF学习】第二十三章 列表控件

WPF提供了许多封装项的集合的控件,本章介绍简单的ListBox和ComboBox控件,后续哈会介绍更特殊的控件,如ListView.TreeView和ToolBar控件.所有这些控件都继承自Item ...

随机推荐

- Spring Boot实战之Redis缓存登录验证码

1.工具类 1 import lombok.experimental.UtilityClass; 2 3 import java.awt.*; 4 import java.awt.image.Buff ...

- Zookeeper集群"脑裂"问题 - 运维总结

关于集群中的"脑裂"问题,之前已经在这里详细介绍过,下面重点说下Zookeeper脑裂问题的处理办法.ooKeeper是用来协调(同步)分布式进程的服务,提供了一个简单高性能的协调 ...

- 一篇带你快速入门ansible和使用

#基本概述 ansible是一款开源自动化工具,基于python paramiko模块开发,分布式,无需客户端 官网网址:https://www.ansible.com 官方文档:https://do ...

- Redis5设计与源码分析读后感(一)认识Redis

一.初识redis 定义 Redis是一个开源的Key-Value数据库,通常被称为数据结构服务器,其值可以是多种常见的数据格式,且读写性能极高,且所有操作都是原子性的. 高性能的主要原因 1.基于内 ...

- 2019.7.12 sdfzoier做题统计

lixf_lixf :9 P1981 表达式求值 P1076 寻宝 P1199 三国游戏 P1308 统计单词数 P1190 接水问题 P1158 导弹拦截 P1070 道路游戏 P1069 细胞分裂 ...

- Go map相关

map Go语言中的map是一种无序的,基于key-value的数据解构,在Go语言中map是引用类型,因此必须初始化后才能使用. 以下示例将展示如何声明一个map类型,以及如何简单使用. 需要注意的 ...

- 图像分辨率 像素 大小 LCD显示 为OLED屏增加GUI支持

1. 根据一张标准图片的分辨率,结合每个像素的大小,可以计算得到这张图片的大小(字节数) 补充点:bmp格式的图片有24色或者32色.(其一个像素点可能占用24bits或者32bits) 至于图片怎 ...

- spring-boot-route(四)全局异常处理

在开发中,我们经常会使用try/catch块来捕获异常进行处理,如果有些代码中忘记捕获异常或者不可见的一些异常出现,就会响应给前端一些不友好的提示,这时候我们可以使用全局异常处理.这样就不用在代码中写 ...

- 设计模式PDF下载了4.0万本!那,再肝一本《Java面经手册》吧!

作者:小傅哥 博客:https://bugstack.cn 沉淀.分享.成长,让自己和他人都能有所收获! 一.前言 1. 先祝贺下自己拿下4.0万本下载量! <重学Java设计模式>PDF ...

- 无所不能的Embedding 2. FastText词向量&文本分类

Fasttext是FaceBook开源的文本分类和词向量训练库.最初看其他教程看的我十分迷惑,咋的一会ngram是字符一会ngram又变成了单词,最后发现其实是两个模型,一个是文本分类模型[Ref2] ...