JWT签发token

一. 认证的发展历程简介

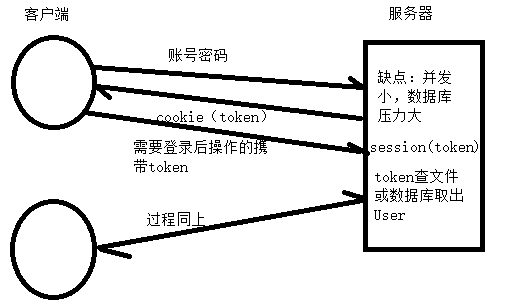

这里真的很简单的提一下认证的发展历程。以前大都是采用cookie、session的形式来进行客户端的认证,带来的结果就是在数据库上大量存储session导致数据库压力增大,大致流程如下:

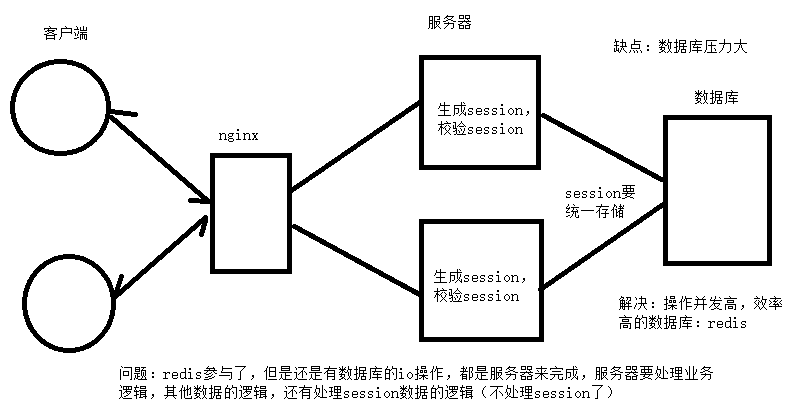

在该场景下,分布式、集群、缓存数据库应运而生,认证的过程大致如下:

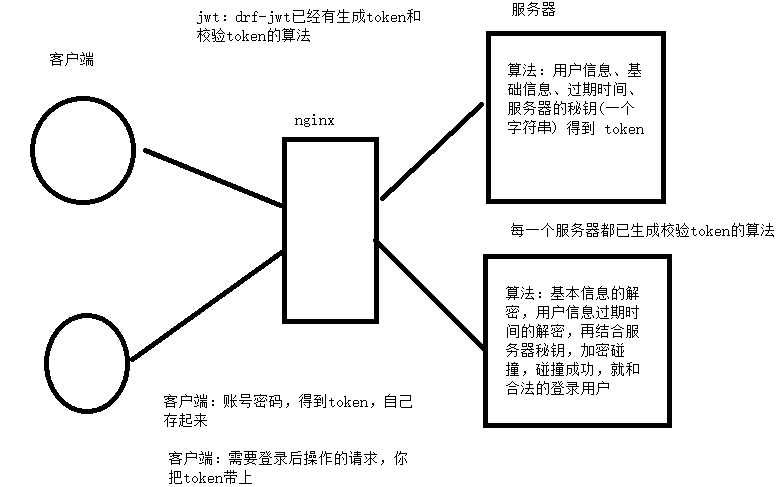

不过该方式还是缓解不了数据库压力,一个项目中应该尽可能多的减少IO操作,于是后来采用签名的方式,在服务端只保存token的签名算法,当客户端认证时,只需用算法去生成或是判断token的合法性即可。大致方式如下:

二. JWT签发Token源码分析

2.1 JWT工作原理及简介

Json web token (JWT), 是为了在网络应用环境间传递声明而执行的一种基于JSON的开放标准((RFC 7519)。该token被设计为紧凑且安全的,特别适用于分布式站点的单点登录(SSO)场景。JWT的声明一般被用来在身份提供者和服务提供者间传递被认证的用户身份信息,以便于从资源服务器获取资源,也可以增加一些额外的其它业务逻辑所必须的声明信息,该token也可直接被用于认证,也可被加密。

JWT由三部分组成,分别是头.载荷.签名(header.payload.signature),格式如下:

eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9

.eyJ1c2VyX2lkIjoxLCJ1c2VybmFtZSI6Im93ZW4iLCJleHAiOjE1NTgzMDM1NDR9

.4j5QypLwufjpqoScwUB9LYiuhYcTw1y4dPrvnv7DUyo

- header:一般存放如何处理token的方式:加密的算法、是否有签名等

- payload:数据的主体部分:用户信息、发行者、过期时间等

- signature:签名:将header、payload再结合密码盐整体处理一下

其中JWT的头和载荷均采用base64加密,是可以被反解的,主要用于反解之后提取用户信息、过期时间等。而签名部分采用摘要算法SHA256不可逆加密,里面掺杂了密钥,密钥是存储于Django中的固定字符串,主要用于认证token。

jwt = base64(头部).base64(载荷).hash256(base64(头部).base(载荷).密钥)

JWT官网:https://github.com/jpadilla/django-rest-framework-jwt

2.2 JWT生成token源码分析

首先,django-jwt提供了一个生成token的接口,先安装django-jwt模块:

pip install djangorestframework-jwt

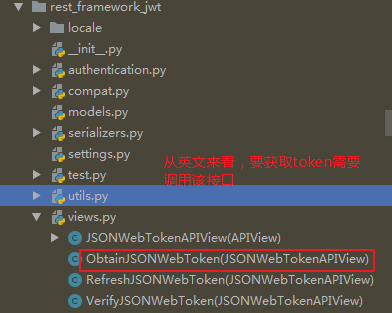

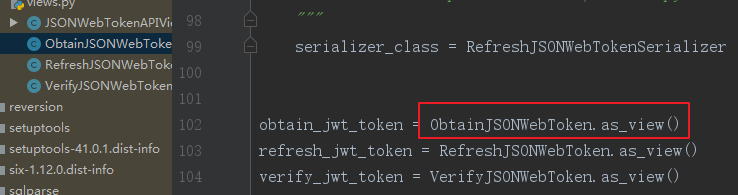

首先看看jwt的视图views.py:

因为是CBV,通过类名.as_view()调用视图类,而jwt中已经有加了as_view的属性:

所以在路由urls.py中,我们只需导入该属性即可(path是django2.x版本的语法,不是正则匹配):

from django.urls import path

from rest_framework_jwt.views import obtain_jwt_token urlpatterns = [

path('get_token/', obtain_jwt_token)

]

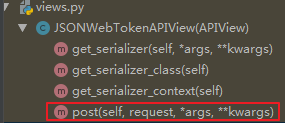

因为生成token是在用户登录的时候,所以是post请求,依据属性查找顺序找到post方法:

看看post方法的详情:

首先看看get_serilizer方法:

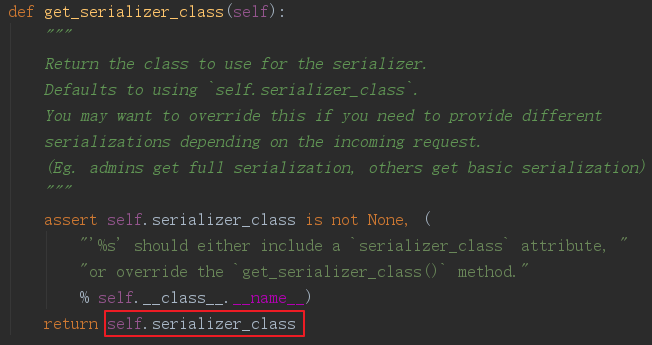

get_serializer_class方法:

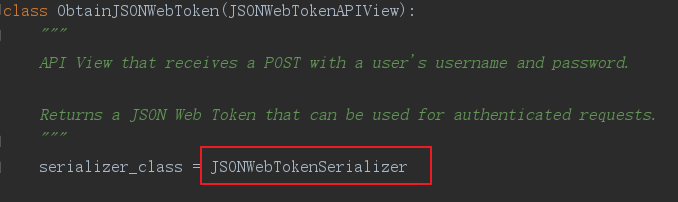

生成token的类中的serializer_class:

所以post方法中的get_serializer方法返回的是JSONWebTokenSerializer的对象:

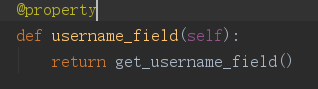

其中username_field是封装的方法,PasswordField一看就是类:

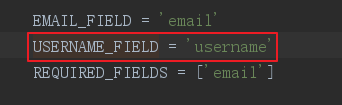

还有USERNAME_FIELD默认就叫username:

由上述可以得知get_serializer方法返回的是一个反序列化后的对象,而且该序列化还提供了全局钩子。

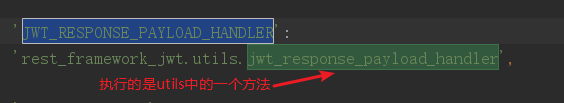

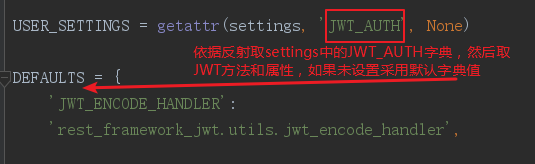

现在post方法接着往下走,让我们看看其中的jwt_response_payload_handler方法,依据数据的查找顺序:

点击api_settings中,查找JWT_RESPONSE_PAYLOAD_HANDLER:

所以要让它采用自定义的函数时,只需要在项目中的settings.py中加Jwt-AUTH字典,然后在里面填写相应配置即可。

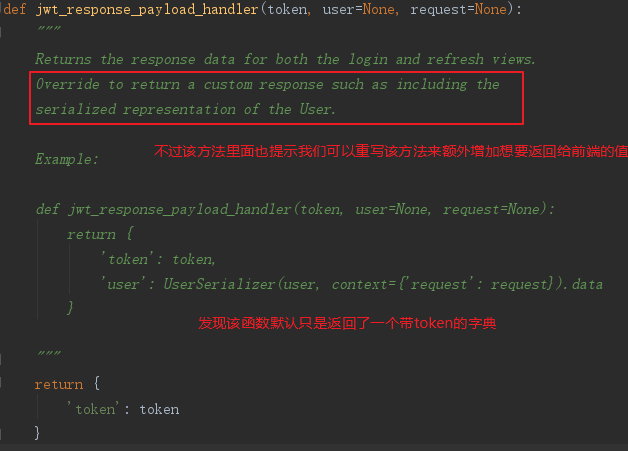

那么看看jwt_response_payload_handler:

可以重写该方法增加返回给前端的值,同时需要在配置文件中配置JWT_RESPONSE_PAYLOAD_HANDLER:

from .serializers import UserModelSerializers

def jwt_response_payload_handler(token, user=None, request=None):

return {

'token': token,

'user': UserModelSerializer(user).data

}

# restful 规范

# return {

# 'status': 0,

# 'msg': 'OK',

# 'data': {

# 'token': token,

# 'username': user.username

# }

# }

配置文件中添加以下配置:

JWT_AUTH = {

# 自定义认证结果:见下方序列化user和自定义response

'JWT_RESPONSE_PAYLOAD_HANDLER': 'user.utils.jwt_response_payload_handler',

}

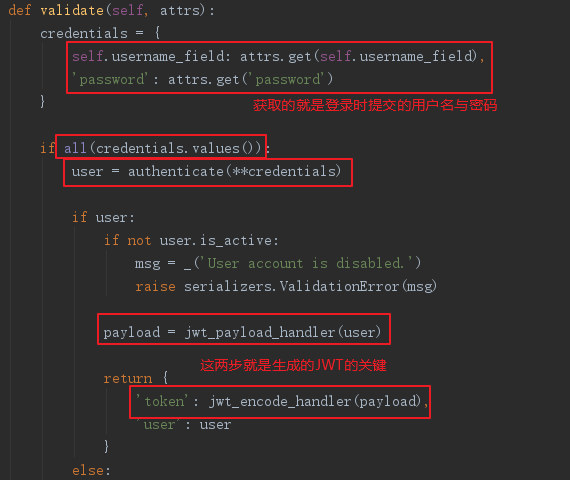

走到这里,发现token已经有了,那么是在哪一步生成的呢?没错,就是当序列化通过时,执行is_valid时会执行序列化类的钩子函数,而token就是在全局钩子函数中生成的:

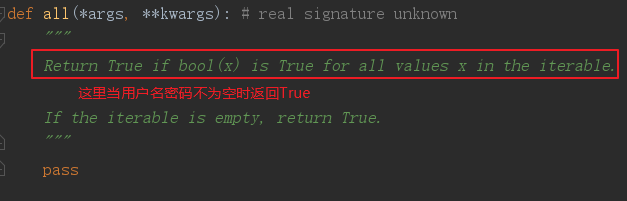

先看看all(credentials.values())方法:

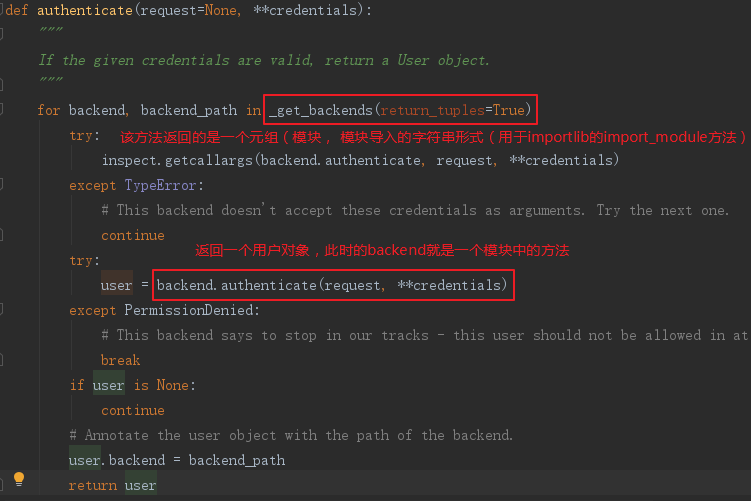

再往下走authenticate方法,其中的credentials就是用户名与密码:

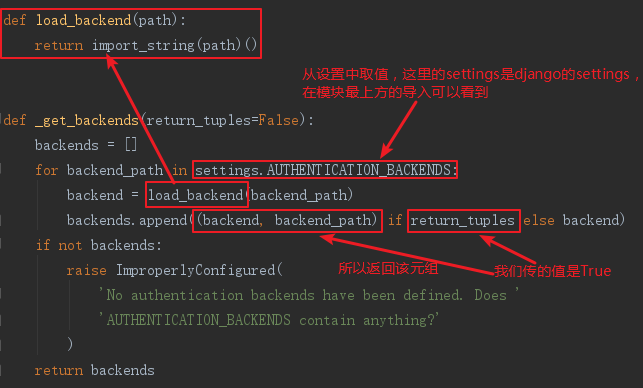

看看_get_backends(return_tuples=True)方法:

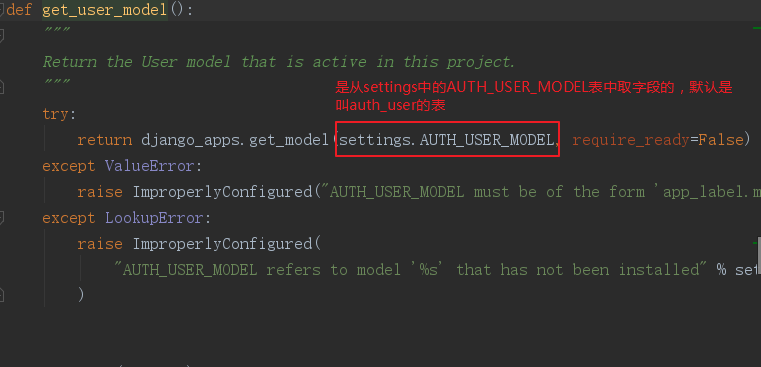

首先点击因为settings是django.conf中的,我们直接点击通过最上方导入的conf点击过去,然后通过属性的查找顺序,settings对象是先使用我们项目中的settings.pu配置,其次是django自带的global_settings.py中的配置,依据属性查找顺序,我们找到global_settings.py中的AUTHENTICATION_BACKENDS:

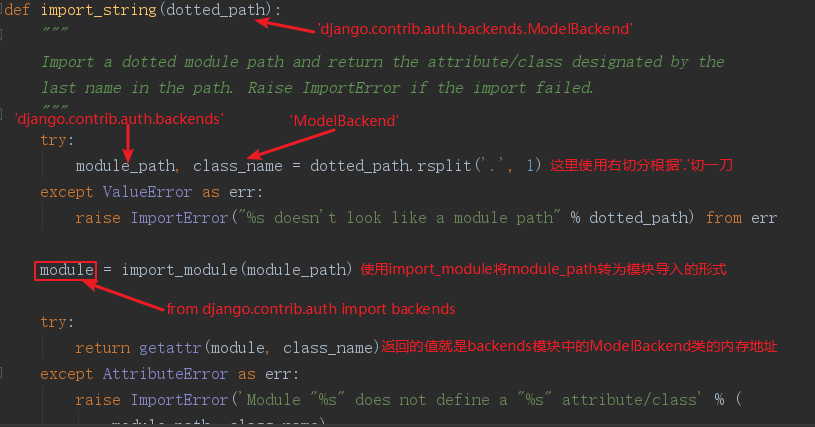

再看看load_backend方法里的import_string(path)():

所以authenticate(request=None, **credentials)方法中的backend.authenticate(request, **credentials)方法实际上就是ModelBackend.authenticate方法:

这里意味着我们可以重写ModelBackend的authenticate实现多方式登录,因为只需要最终返回一个user对象或者None就行:

from django.contrib.auth.backends import ModelBackend

from .models import User

import re

class JWTModelBackend(ModelBackend):

def authenticate(self, request, username=None, password=None, **kwargs):

"""

:param request:

:param username: 前台传入的用户名

:param password: 前台传入的密码

:param kwargs:

:return:

"""

try:

if re.match(r'^1[3-9]\d{9}$', username):

user = User.objects.get(mobile=username)

elif re.match(r'.*@.*', username):

user = User.objects.get(email=username)

else:

user = User.objects.get(username=username)

except User.DoesNotExist:

return None # 认证失败就返回None即可,jwt就无法删除token

# 用户存在,密码校验通过,是活着的用户 is_active字段为1

if user and user.check_password(password) and self.user_can_authenticate(user):

return user # 认证通过返回用户,交给jwt生成token

回到我们的序列化类JSONWebTokenSerializer中的全局钩子:

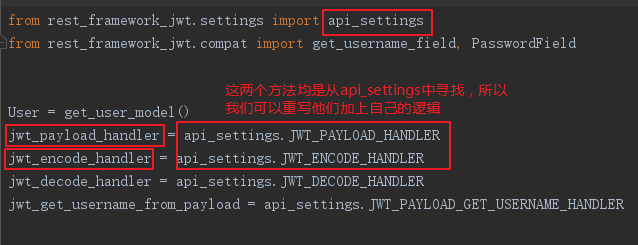

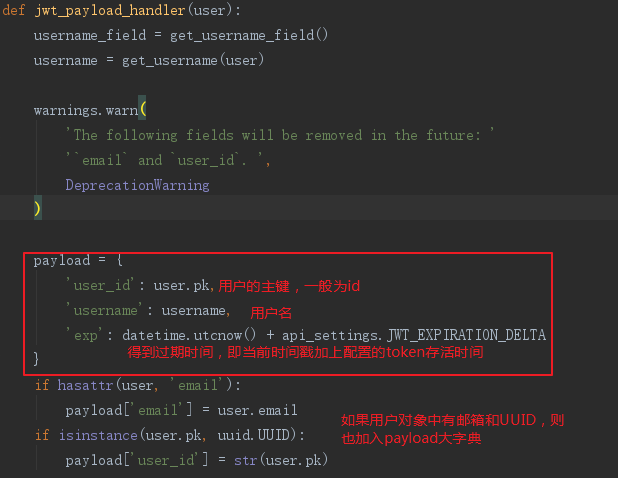

先来看看jwt_payload_handler(user)方法:

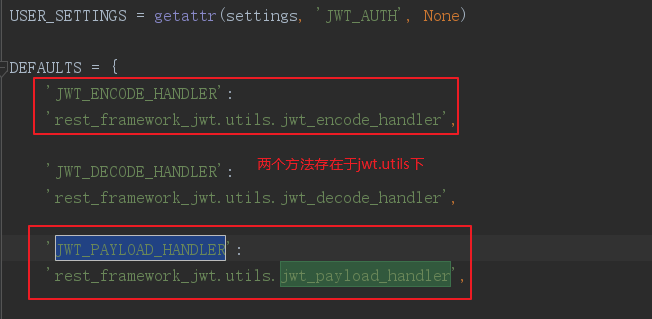

点击跳转至api_settings:

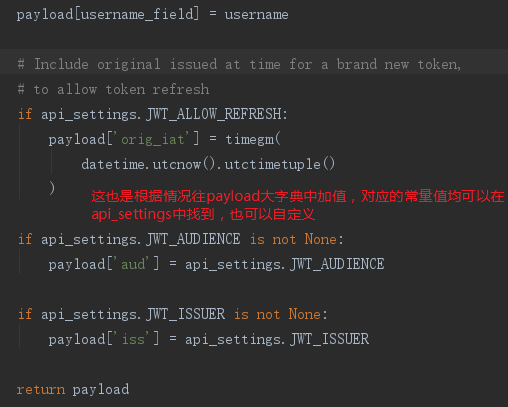

找到这两个方法,先来看一下jwt_payload_handler:

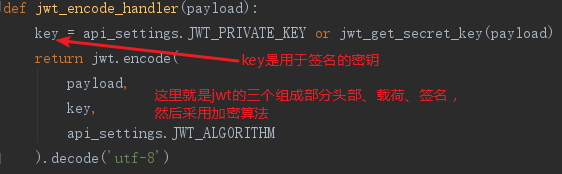

接下来看看jwt_encode_handler(payload)方法:

上述的jwt.encode就是生成token的方法接下来看看他里面的几个参数。

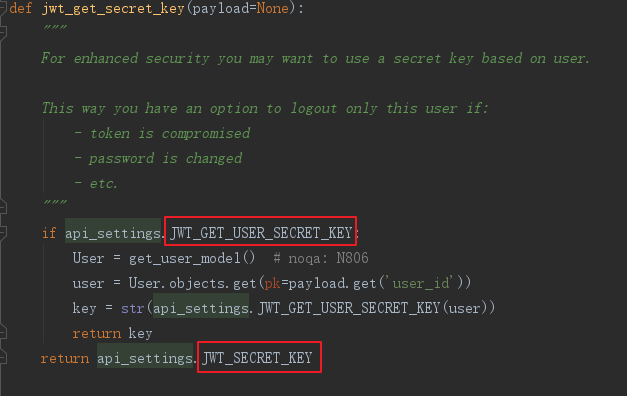

设置中JWT_PRIVATE_KEY值为None,所以会走jwt_get_secret_key:

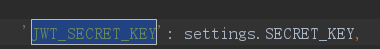

因为默认配置中JWT_GET_USER_SECRET_KEY值也为None,所以直接返回JWT_SECRET_KEY:

最终返回的是django项目setting.py中的SECRET_KEY,是一串无序的字符串,用于JWT的签名。

走到这里,JWT生成token的源码差不多都走一遍了。然后我们可以在views.py中导入jwt_payload_handler和jwt_encode_handler实现手动签发token。

from rest_framework_jwt.settings import api_settings jwt_payload_handler = api_settings.JWT_PAYLOAD_HANDLER

jwt_encode_handler = api_settings.JWT_ENCODE_HANDLER payload = jwt_payload_handler(user)

token = jwt_encode_handler(payload) # 了解,原生视图

# 原生APIView可以实现手动签发 jwt

class LoginAPIView(APIView):

def post(self):

# 完成手动签发

pass

JWT签发token的更多相关文章

- 在node中使用jwt签发与验证token

1.什么是token token的意思是“令牌”,是服务端生成的一串字符串,作为客户端进行请求的一个标识. token是在服务端产生的.如果前端使用用户名和密码向服务端发送请求认证,服务端认证成功,那 ...

- drf中的jwt使用与手动签发token、校验用户

jwt认证 1)session存储token,需要数据库参与,耗服务器资源.低效2)缓存存token,需要缓存参与,高效,不易集群3)客户端存token,服务器存签发与交易token的算法,高效,易集 ...

- 国服最强JWT生成Token做登录校验讲解,看完保证你学会!

转载于:https://blog.csdn.net/u011277123/article/details/78918390 Free码农 2017-12-28 00:08:02 JWT简介 JWT(j ...

- SpringBoot集成JWT实现token验证

原文:https://www.jianshu.com/p/e88d3f8151db JWT官网: https://jwt.io/ JWT(Java版)的github地址:https://github. ...

- 基于jwt的token验证

一.什么是JWT Json web token (JWT), 是为了在网络应用环境间传递声明而执行的一种基于JSON的开放标准((RFC 7519). 该token被设计为紧凑且安全的,特别适用于分布 ...

- 基于JWT的Token登录认证

1.JWT简介 JSON Web Token(缩写 JWT),是目前最流行的跨域认证解决方案. 2.JWT的原理 JWT的原理是,服务器认证以后,生成一个JSON格式的对象,发回给客 ...

- day76_10_23自定义签发token,其他drf组件

一.签发token的原理 当认证类authentication_classes是JSONWebTokenAuthentication时,其父类JSONWebTokenAPIView只有post 方法, ...

- jwt、token

什么是JWT jwt是一段密文;然而密码是如何产生的? 密码是由三个部分生成: 1.JWT头:JWT头部分是一个描述JWT元数据的JSON对象:{"alg":"hash2 ...

- tp5使用jwt生成token,做api的用户认证

首先 composer 安装 firebase/php-jwt github:https://github.com/firebase/php-jwt composer require firebas ...

随机推荐

- jQuery2.0.0版本以后不再支持ie8的原因

在引用jQuery时,引用高版本的Jq会在IE8下报错,在网上查了一下,jq在2.0+的版本就已经放弃对ie8的支持了.之前没有仔细研究过jq版本,借此机会去看了一下jq版本的知识.一.如何查看jq的 ...

- 【基础篇】hexo博客搭建教程

[基础篇]搭建hexo博客(一) 作者:Huanhao bilibili:Mrhuanhao 前言 你是否想拥有属于自己的博客?你是否无奈与自己不会写网站而烦恼? 不要担心,本系列教程将会实现你白嫖的 ...

- SpringBoot快速上手系列01:入门

1.环境准备 1.1.Maven安装配置 Maven项目对象模型(POM),可以通过一小段描述信息来管理项目的构建,报告和文档的项目管理工具软件. 下载Maven可执行文件 cd /usr/local ...

- LeetCode 31:递归、回溯、八皇后、全排列一篇文章全讲清楚

本文始发于个人公众号:TechFlow,原创不易,求个关注 今天我们讲的是LeetCode的31题,这是一道非常经典的问题,经常会在面试当中遇到.在今天的文章当中除了关于题目的分析和解答之外,我们还会 ...

- Python——12类的继承

*/ * Copyright (c) 2016,烟台大学计算机与控制工程学院 * All rights reserved. * 文件名:text.cpp * 作者:常轩 * 微信公众号:Worldhe ...

- ODI学习资料

ODI12.2.1.4入门指南:https://docs.oracle.com/en/middleware/fusion-middleware/data-integrator/12.2.1.4/ind ...

- 名企6年Java程序员的工作感悟,送给迷茫的你

程序员从开始选择到坚持下去,工作了六年对一个程序员意味什么?在职位上:高级开发工程师?架构师?技术经理?or ... ?在能力上:各种编码无压力?核心代码无压力?平台架构无压力? or ... fuc ...

- 进阶之路 | 奇妙的Handler之旅

前言 本文已经收录到我的Github个人博客,欢迎大佬们光临寒舍: 我的GIthub博客 需要已经具备的知识: Handler的基本概念及使用 学习导图: 一.为什么要学习Handler? 在Andr ...

- 第一篇:注册中心Eureka

1.什么是Eureka,有什么用? Eureka是Netflix开源的一款提供服务注册和发现的产品,它提供了完整的Service Registry和Service Discovery实现.也是spri ...

- Web前端经典面试试题(二)

上次由于时间有限只分享了一部分的前端面试题,所以本篇继续分享前端经典面试试题 一. 栈和队列的区别? 栈的插入和删除操作都是在一端进行的,而队列的操作却是在两端进行的. 队列先进先出,栈先进后出. 栈 ...