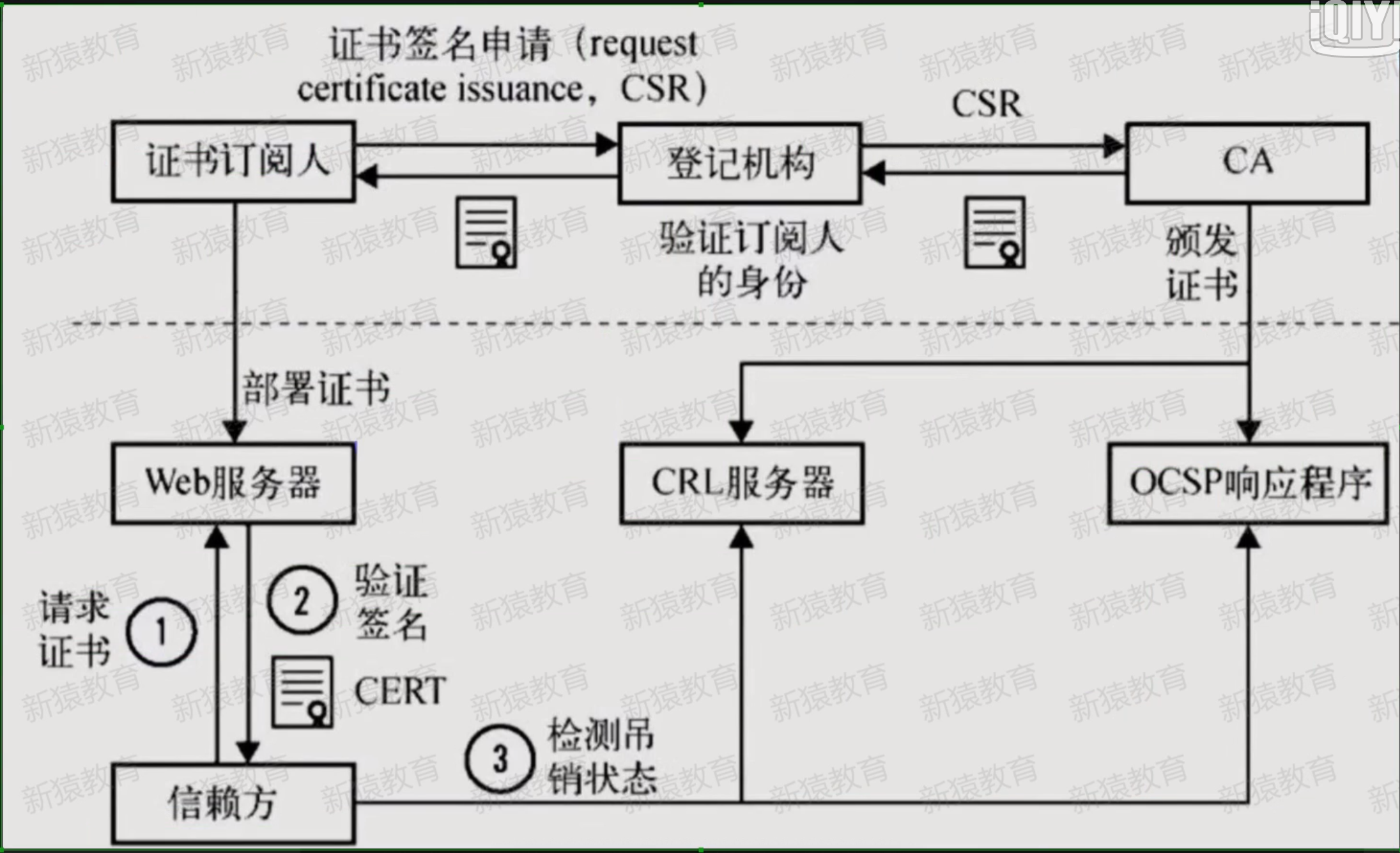

HTTPS加密证书流程(2)

一:HTTPS加密证书流程

- 简介

- 1、浏览器发起往服务器的443端口发起请求,请求携带了浏览器支持的加密算法和哈希算法。

- 2、服务器收到请求,选择浏览器支持的加密算法和哈希算法。

- 3、服务器下将数字证书返回给浏览器,这里的数字证书可以是向某个可靠机构申请的,也可以是自制的。

4、浏览器进入数字证书认证环节,这一部分是浏览器内置的TLS完成的:

4.1 首先浏览器会从内置的证书列表中索引,找到服务器下发证书对应的机构,如果没有找到,此时就会提示用户该证书是不是由权威机构颁发,是不可信任的。如果查到了对应的机构,则取出该机构颁发的公钥。

4.2 用机构的证书公钥解密得到证书的内容和证书签名,内容包括网站的网址、网站的公钥、证书的有效期等。浏览器会先验证证书签名的合法性(验证过程类似上面Bob和Susan的通信)。签名通过后,浏览器验证证书记录的网址是否和当前网址是一致的,不一致会提示用户。如果网址一致会检查证书有效期,证书过期了也会提示用户。这些都通过认证时,浏览器就可以安全使用证书中的网站公钥了。

4.3 浏览器生成一个随机数R,并使用网站公钥对R进行加密。

5、浏览器将加密的R传送给服务器。

6、服务器用自己的私钥解密得到R。

7、服务器以R为密钥使用了对称加密算法加密网页内容并传输给浏览器。

8、浏览器以R为密钥使用之前约定好的解密算法获取网页内容。

二:证书对比

| 对比 | 域名型 DV | 企业型 OV | 增强型 EV |

|---|---|---|---|

| 绿色地址栏 |  小锁标记+https 小锁标记+https |

小锁标记+https 小锁标记+https |

小锁标记+企业名称+https 小锁标记+企业名称+https |

| 一般用途 | 个人站点和应用; 简单的https加密需求 | 电子商务站点和应用; 中小型企业站点 | 大型金融平台; 大型企业和政府机构站点 |

| 审核内容 | 域名所有权验证 | 全面的企业身份验证; 域名所有权验证 | 最高等级的企业身份验证; 域名所有权验证 |

| 颁发时长 | 10分钟-24小时 | 3-5个工作日 | 5-7个工作日 |

| 单次申请年限 | 1年 | 1-2年 | 1-2年 |

| 赔付保障金 | —— | 125-175万美金 | 150-175万美金 |

三:自签证书

- 使用openssl命令充当CA权威机构创建证书(生产不使用此方式生成证书,不被互联网认可的黑户证书)

1.(lb服务器负载均衡代理)

1.切换目录

cd /etc/nginx

2.创建证书目录

mkdir ssl

3.切换证书目录下

cd ssl

2.(创建CA证书 创建密码)

[root@lb01 ssl]# openssl genrsa -idea -out server.key 2048

Generating RSA private key, 2048 bit long modulus

...............................+++

........+++

e is 65537 (0x10001)

Enter pass phrase for server.key: 123456

Verifying - Enter pass phrase for server.key: 123456

[root@web01 ssl_key]# ll

total 4

-rw-r--r--. 1 root root 1739 Dec 9 11:27 server.key

3.生成自签证书(公钥),同时去掉私钥的密码(Enter)

[root@web01 ssl_key]# openssl req -days 36500 -x509 -sha256 -nodes -newkey rsa:2048 -keyout server.key -out server.crt

Generating a 2048 bit RSA private key

.....................................+++

............+++

writing new private key to 'server.key'

-----

You are about to be asked to enter information that will be incorporated

into your certificate request.

What you are about to enter is what is called a Distinguished Name or a DN.

There are quite a few fields but you can leave some blank

For some fields there will be a default value,

If you enter '.', the field will be left blank.

-----

Country Name (2 letter code) [XX]:china

string is too long, it needs to be less than 2 bytes long

Country Name (2 letter code) [XX]:CN

State or Province Name (full name) []:meiguo

Locality Name (eg, city) [Default City]:riben

Organization Name (eg, company) [Default Company Ltd]:heishoudang

Organizational Unit Name (eg, section) []:oldboy

Common Name (eg, your name or your server's hostname) []:oldboy

Email Address []:123@qq.com

四:证书内容解析说明

# req --> 用于创建新的证书

# new --> 表示创建的是新证书

# x509 --> 表示定义证书的格式为标准格式

# key --> 表示调用的私钥文件信息

# out --> 表示输出证书文件信息

# days --> 表示证书的有效期

# sha256 --> 加密方式

#1.开启证书

Syntax: ssl on | off;

Default: ssl off;

Context: http, server

#2.指定证书文件

Syntax: ssl_certificate file;

Default: —

Context: http, server

#3.指定私钥文件

Syntax: ssl_certificate_key file;

Default: —

Context: http, server

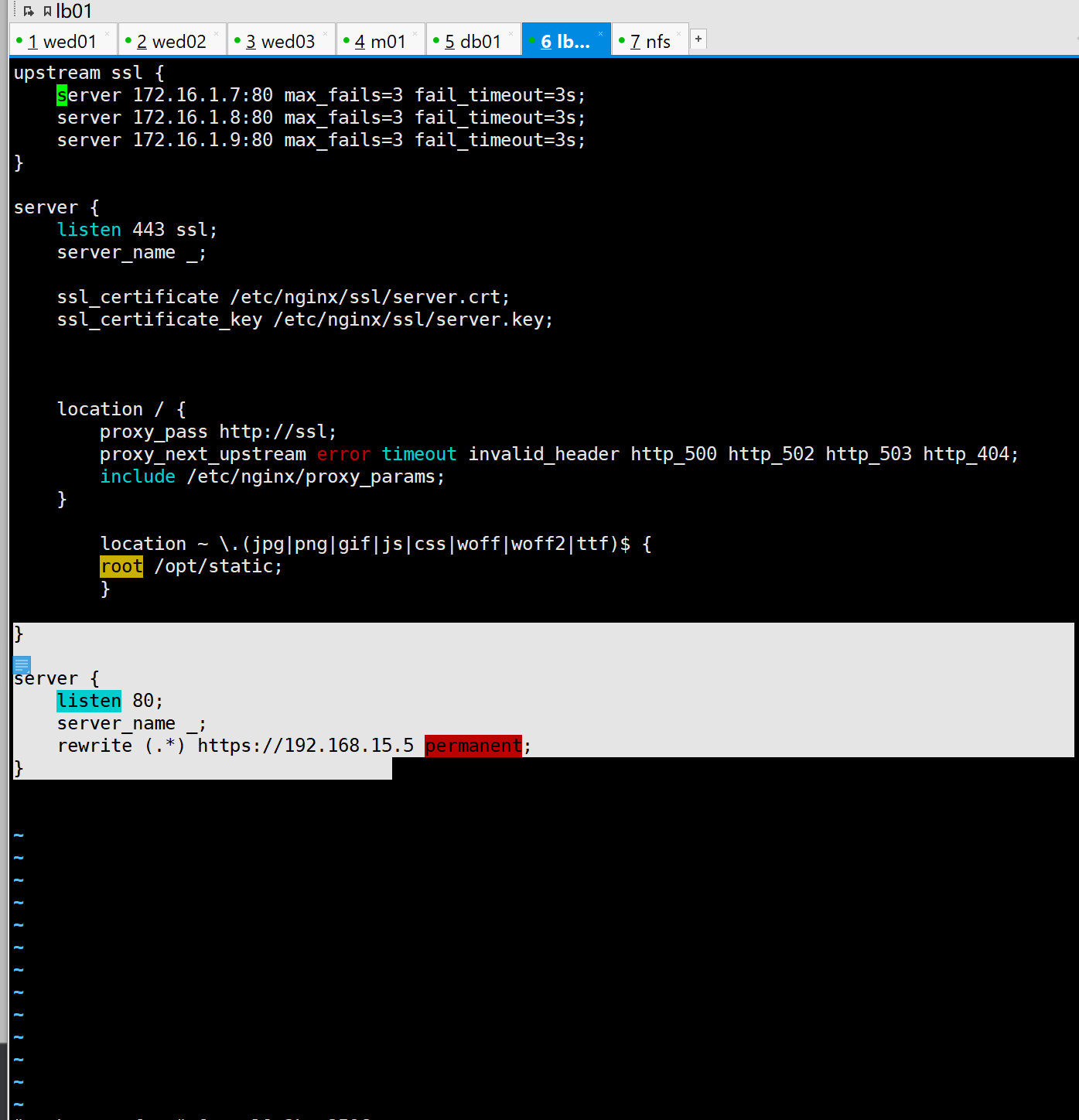

五:配置证书网址模块文件

1.切换路径

cd /etc/nginx/conf.d

1.编写网址模块配置文件

[root@lb01 ~]# vim /etc/nginx/conf.d/https.conf

server {

listen 443 ssl;

server_name _;

ssl_certificate /etc/nginx/ssl/server.crt;

ssl_certificate_key /etc/nginx/ssl/server.key;

location / {

proxy_pass http://ssl;

proxy_next_upstream error timeout invalid_header http_500 http_502 http_503 http_404;

include /etc/nginx/proxy_params;

}

location ~ \.(jpg|png|gif|js|css|woff|woff2|ttf)$ {

root /opt/static;

}

}

server {

listen 80;

server_name _;

rewrite (.*) https://192.168.15.5 permanent;

}

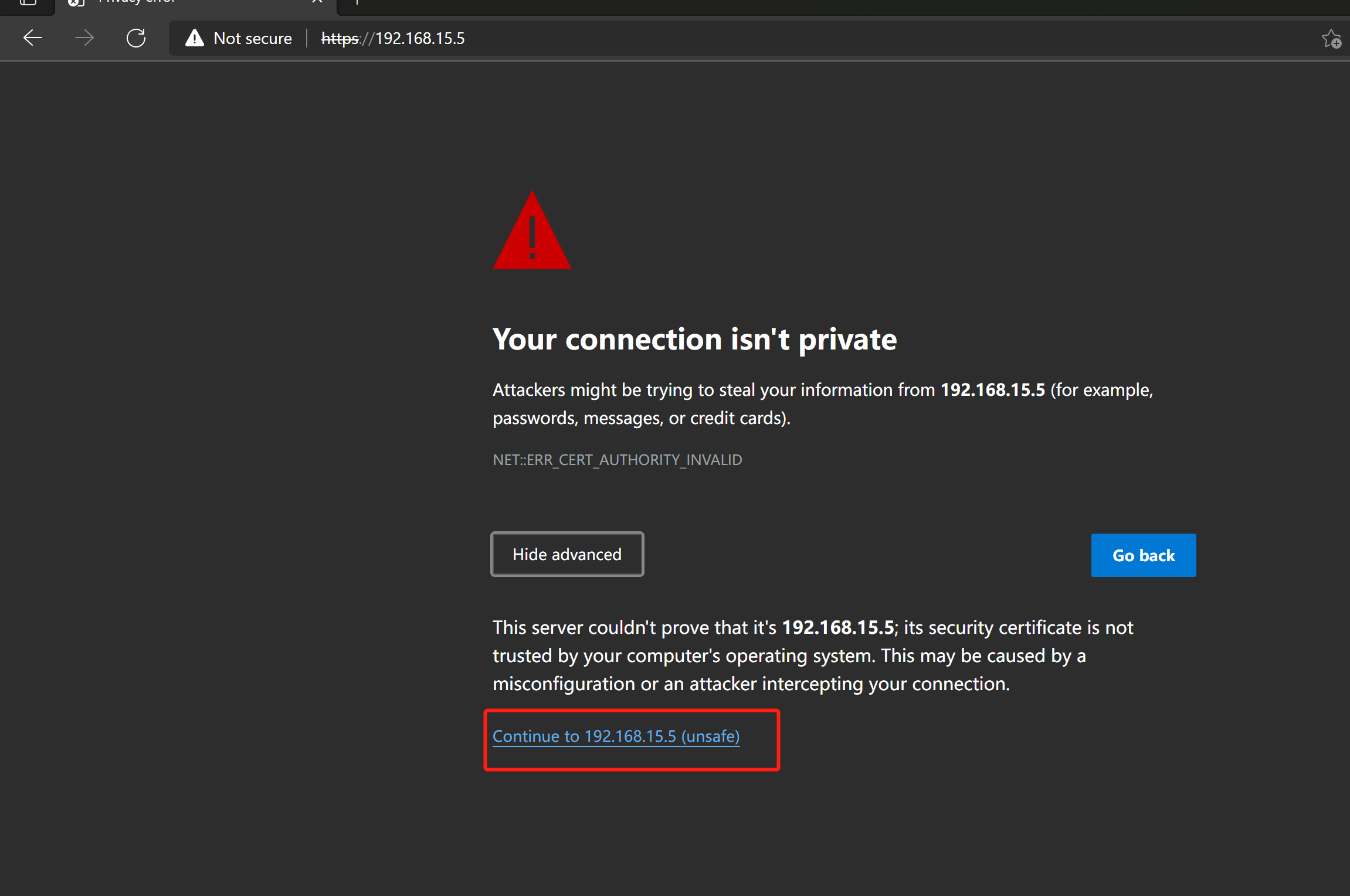

2.网址测试

192.168.15.5

测试成功

创建证书成功

HTTPS加密证书流程(2)的更多相关文章

- 转: https 加密通信流程

https 加密通信流程当用户在浏览器中输入一个以https开头的网址时,便开启了浏览器与被访问站点之间的加密通信.下面我们以一个用户访问https://qbox.me为例,给读者展现一下SSL/TL ...

- nginx安装Lets Encrypt SSL免费HTTPS加密证书

Linux Nginx网站:Certbot安装配置Lets Encrypt SSL免费HTTPS加密证书 原文地址:https://renwole.com/archives/157 实验环境:Cent ...

- mkcert本地 HTTPS 加密证书生成工具

软件介绍: mkcert 是一个生成本地 HTTPS 加密证书的工具,一个命令就可以生成证书,不需要任何配置. 下载地址: https://github.com/FiloSottile/mkcert/ ...

- Nginx Configuration 免费HTTPS加密证书

Linux就该这么学 2018-05-11 实验环境:CentOS Linux release 7.3.1611 (Core) 内核版本:Linux version 3.10.0-514.el7.x8 ...

- HTTPS加密证书(1)

目录 一:HTTPS 1.HTTPS简介 二:模拟网站劫持 1.正常的页面(web01) 2.文件增加权限 3.编写文件网址配置 4.网址测试 三:安装鲨鱼鳍(抓取数据包) 四:(网站劫持)lb代理 ...

- HTTPS加密流程超详解(一)前期准备

0.前言 前一阵子想写一个HTTPS的嗅探工具,之前只是大致了解SSL/TLS协议的加密流程,真正上起手来一步一步分析发现还是有点复杂的,于是我参考了wireshark的源码以及各种RFC,弄清楚了S ...

- HTTPS加密流程超详解(二)

2.进入正题 上篇文章介绍了如何简单搭建一个环境帮助我们分析,今天我们就进入正题,开始在这个环境下分析. 我们使用IE浏览器访问Web服务器根目录的test.txt文件并抓包,可以抓到如下6个包(前面 ...

- https加密流程

引用其它博主博客,在这里谢谢这位博主,原博客地址:https://blog.csdn.net/xincai/article/details/51954468 1,下面,用一幅图展示一下https建立 ...

- 转 关于Https协议中的ssl加密解密流程

关于Https协议中的ssl加密解密流程 2016年09月28日 09:51:15 阅读数:14809 转载自:http://www.cnblogs.com/P_Chou/archive/2010/1 ...

随机推荐

- 【LeetCode】346. Moving Average from Data Stream 解题报告(C++)

作者: 负雪明烛 id: fuxuemingzhu 个人博客:http://fuxuemingzhu.cn/ 目录 题目描述 题目大意 解题方法 队列 日期 题目地址:https://leetcode ...

- <数据结构>hash进阶

hash函数构建 采取26进制 对于字符串str,令**H[i] = H[i-1]*26 + index(str[i]) **,最后H[i-1]就是str的hash值 问题:hash值过大,无法表式 ...

- [黑科技]pb_ds库(G++)

一.hash(速度快的恐怖).http://codevs.cn/problem/1230/ 1 #include<stdio.h> 2 #include<ext/pb_ds/asso ...

- python 脚本或者flask 注册成为windows服务

分享下脚本注册成为win服务 这个借鉴了其他大佬得 具体是谁忘记了有机会推荐 今天也是找了之前得改出来得 首先安装三个模块 最后一个是定时任务如果不需要可以不装 pip install psutil ...

- Oracle数据库导入csv文件(sqlldr命令行)

1.说明 Oracle数据库导入csv文件, 当csv文件较小时, 可以使用数据库管理工具, 比如DBevaer导入到数据库, 当csv文件很大时, 可以使用Oracle提供的sqlldr命令行工具, ...

- Sqoop2开启Kerberos安全模式

Sqoop2开启Kerberos安全模式, 基于版本sqoop-1.99.7, 在已经安装好的sqoop2环境上配置kerberos. 1.安装规划 10.43.159.9 zdh-9 sqoop2k ...

- Kafka集群安装Version2.10

Kafka集群安装,基于版本2.10, 使用kafka_2.10-0.10.1.0.tgz安装包. 1.安装规划 Storm集群模式,安装到下面三台机器 IP Hostname 10.43.159.2 ...

- 很漂亮的一个背景控件——ribbons.js

写博客的人都喜欢优化自己的博客主页,博主也一样,找了一些背景控件,像canvas-nest.js等等,最终选择了ribbons.js,并基于源码,稍作了一丁点的修改,这里分享出来 (function ...

- TYPESCRIPT中文教程基础部分下----翻译自TS官方

type 别名 我们已经使用过 object 和 联合的方式 直接声明类型.但是某个类型在使用多次的情况下就要用到别名了. 别名的语法就像是在定义一个具名的对象一样: type Point = { x ...

- django在创建用户时设置一个默认的密码

1. 在settings.py文件中定义初始密码 2. 在signal.py文件中密码加密时导入settings中的配置 去查看数据库密码已加密 来自为知笔记(Wiz)