Wireshark 过滤器语法

wireshark有两种过滤器:

捕捉过滤器(CaptureFilters):用于决定将什么样的信息记录在捕捉结果中。 显示过滤器(DisplayFilters):用于在捕捉结果中进行详细查找。

捕捉过滤器 (此过滤器不需要比较运算符,查询关键字请全部小写)

捕捉过滤器是数据经过的第一层过滤器,它用于控制捕捉数据的数量,以避免产生过大的日志文件。

显示过滤器是一种更为强大(复杂)的过滤器。它允许您在日志文件中迅速准确地找到所需要的记录。

捕捉过滤器的语法与其它使用Lipcap(Linux)或者Winpcap(Windows)库开发的软件一样,比如著名的TCPdump。捕捉过滤器必须在开始捕捉前设置完毕,这一点跟显示过滤器是不同的。

设置捕捉过滤器的步骤是:-选择capture->options。

-填写"capturefilter"栏或者点击"capturefilter"按钮为您的过滤器起一个名字并保存,以便在今后的捕捉中继续使用这个过滤器。-点击开始(Start)进行捕捉。

例子:

1. tcp dst port 3128

显示目的TCP端口为3128的封包。

2. Ip src host10.1.1.1

显示来源IP地址为10.1.1.1的封包。

3. Host 10.1.2.3

显示目的或来源IP地址为10.1.2.3的封包。

4. Src portrange 2000-2500

显示来源为UDP或TCP,并且端口号在2000至2500范围内的封包。

5. Not imcp --同样于显示过滤器

显示除了icmp以外的所有封包。(icmp通常被ping工具使用)

6. src host 10.7.2.12 and not dst net10.200.0.0/16

显示来源IP地址为10.7.2.12,但目的地不是10.200.0.0/16的封包。

(src host 10.4.1.12 or src net10.6.0.0/16) and tcp dst portrange200-10000 and dst net10.0.0.0/8

显示来源IP为10.4.1.12或者来源网络为10.6.0.0/16,目的地TCP端口号在200至10000之间,并且目的位于网络10.0.0.0/8内的所有封包。

显示过滤器 (支持比较运算符,关键字全部小写)

通常经过捕捉过滤器过滤后的数据还是很复杂。此时您可以使用显示过滤器进行更加细致的查找。它的功能比捕捉过滤器更为强大,而且在您想修改过滤器条件时,并不需要重新捕捉一次。

Protocol(协议):

您可以使用大量位于OSI模型第2至7层的协议。点击"Expression..."按钮后,您可以看到它们。

比如:IP,TCP,DNS,SSH

Wireshark的网站提供了对各种协议以及它们子类的说明。String1,String2(可选项):

协议的子类。

同样也支持英文写法: 如tcp.flags.fin eq 1

Logicalexpression(逻辑运算符):

And &&逻辑与

Or || 逻辑或 -- 实际使用时,or, ||效果是一样的。

xor^^逻辑异或 – 好像不支持。

not!逻辑非

被程序员们熟知的逻辑异或是一种排除性的或。当其被用在过滤器的两个条件之间时,只有当且仅当其中的一个条件满足时,这样的结果才会被显示在屏幕上。让我们举个例子:

tcp.dstport == 80 || tcp.dstport == 1025 –成功

tcp.dstport == 80 && tcp.dstport == 1025 --成功

tcp.dstport == 80 ^^ tcp.dstport == 1025 –失败(只有当目的TCP端口为80或者来源于端口1025(但又不能同时满足这两点)时,这样的封包才会被显示。)

更多例子:

2. snmp||dns||icmp显示SNMP或DNS或ICMP封包。

3. ip.addr==10.1.1.1

显示来源或目的IP地址为10.1.1.1的封包。

4. ip.src!=10.1.2.3 or ip.dst!=10.4.5.6 --背景显示为yellow,表示有可能会有非预期的结果出现

显示来源不为10.1.2.3或者目的不为10.4.5.6的封包。换句话说,显示的封包将会为:

来源IP:除了10.1.2.3以外任意;目的IP:任意以及

来源IP:任意;目的IP:除了10.4.5.6以外任意

5. ip.src!=10.1.2.3 and ip.dst!=10.4.5.6 --背景显示为yellow,表示有可能会有非预期的结果出现

显示来源不为10.1.2.3并且目的IP不为10.4.5.6的封包。换句话说,显示的封包将会为:

来源IP:除了10.1.2.3以外任意;同时须满足,目的IP:除了10.4.5.6以外任意

6. tcp.port==25 显示来源或目的TCP端口号为25的封包。

7. tcp.dstport==25显示目的TCP端口号为25的封包。

8. tcp.flags显示包含TCP标志的封包。tcp.flags.syn==0x02显示包含TCPSYN标志的封包。

捕捉过滤器--捕捉前依据协议的相关信息进行过滤设置

语法: Protocol Direction Host(s) Value Logical Operations Other expression 例子: tcp dst 10.1.1.1 80 and tcp dst 10.2.2.2 3128

示例:

(host 10.4.1.12 or src net 10.6.0.0/16) and tcp dst portrange 200-10000 and dst net 10.0.0.0/8

捕捉IP为10.4.1.12或者源IP位于网络10.6.0.0/16,目的IP的TCP端口号在200至10000之间,并且目的IP位于网络 10.0.0.0/8内的所有封包。

字段详解:

Protocol(协议): 可能值: ether, fddi, ip, arp, rarp, decnet, lat, sca, moprc, mopdl, tcp and udp. 如果没指明协议类型,则默认为捕捉所有支持的协议。 注:在wireshark的HELP-Manual Pages-Wireshark Filter中查到其支持的协议。

Direction(方向): 可能值: src, dst, src and dst, src or dst 如果没指明方向,则默认使用 “src or dst” 作为关键字。 ”host 10.2.2.2″与”src or dst host 10.2.2.2″等价。

Host(s): 可能值: net, port, host, portrange. 默认使用”host”关键字,”src 10.1.1.1″与”src host 10.1.1.1″等价。

Logical Operations(逻辑运算): 可能值:not, and, or. 否(“not”)具有最高的优先级。或(“or”)和与(“and”)具有相同的优先级,运算时从左至右进行。 “not tcp port 3128 and tcp port 23″与”(not tcp port 3128) and tcp port 23″等价。 “not tcp port 3128 and tcp port 23″与”not (tcp port 3128 and tcp port 23)”不等价。

显示过滤器--对捕捉到的数据包依据协议或包的内容进行过滤

1.协议过滤语法

语法: Protocol . String 1 . String 2 Comparison operator Value Logical Operations Other expression 例子: http request method == "POST" or icmp.type

string1和string2是可选的。

依据协议过滤时,可直接通过协议来进行过滤,也能依据协议的属性值进行过滤。

按协议进行过滤:

snmp || dns || icmp 显示SNMP或DNS或ICMP封包。

按协议的属性值进行过滤:

ip.addr == 10.1.1.1

ip.src != 10.1.2.3 or ip.dst != 10.4.5.6

ip.src == 10.230.0.0/16 显示来自10.230网段的封包。

tcp.port == 25 显示来源或目的TCP端口号为25的封包。

tcp.dstport == 25 显示目的TCP端口号为25的封包。

http.request.method== "POST" 显示post请求方式的http封包。

http.host == "tracker.1ting.com" 显示请求的域名为tracker.1ting.com的http封包。

tcp.flags.syn == 0×02 显示包含TCP SYN标志的封包。

2.内容过滤语法

2.1深度字符串匹配

contains :Does the protocol, field or slice contain a value

示例

tcp contains "http" 显示payload中包含"http"字符串的tcp封包。

http.request.uri contains "online" 显示请求的uri包含"online"的http封包。

2.2特定偏移处值的过滤

tcp[20:3] == 47:45:54 /* 16进制形式,tcp头部一般是20字节,所以这个是对payload的前三个字节进行过滤 */

http.host[0:4] == "trac"

过滤中函数的使用(upper、lower)

upper(string-field) - converts a string field to uppercase lower(string-field) - converts a string field to lowercase 示例 upper(http.request.uri) contains "ONLINE"

记下一些用过的capture filter

port 2425 只抓取2425端口

portrange 6881-6889 抓取端口范围6881-6889

host 211.69.198.223(相当于src or dst host 211.69.198.223)只抓取本机和211.69.198.223之间的通信

src host 211.69.198.223(或者src 211.69.198.223 )只抓取来自211.69.198.223 的包,本机发往 211.69.198.223 的包不抓

dst host 211.69.198.223 (或者dst 211.69.198.223 )只抓去发往211.69.198.223 的包,211.69.198.223 发来的不抓

tcp dst port 2425 只抓发往tcp2425端口的包

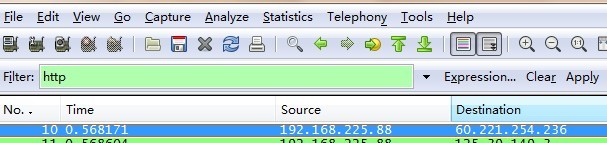

至于抓包结束后,想在结果中再进行过滤,只看某一种协议、某一个ip等等的包,那么就要用到Filter

这里可以直接输入协议名字,如http、tcp等

可以输入ip,但是语法和capture filter不一样,是ip.addr==192.168.255.100

可以输入端口,udp.port==999表示udp端口999

Wireshark 过滤器语法的更多相关文章

- wireshark基础学习—第三部分wireshark的过滤器语法

我们都知道,wireshark可以实现本地抓包,同时Wireshark也支持remote packet capture protocol(rpcapd)协议远程抓包,只要在远程主机上安装相应的rpca ...

- Wireshark常用快捷键&&过滤器语法

目录 一.快捷键 二.过滤器语法 1.捕获过滤器的BPF(Berkeley Packet Filter)语法 2.显示过滤器 一.快捷键 Ctrl+M 标记/取消标记 shift+ctrl+N/B 下 ...

- 抓包工具Wireshark过滤器

抓包工具WireShark分为两种过滤器: 捕捉过滤器(CaptureFilters) 显示过滤器(DisplayFilters) 捕捉过虑器语法: Protocol Direction Host ...

- wireshark过滤语法总结-重点偏移过滤

http://chenjiji.com/post/3371.html 作者: CHAN | 发布: 2013 年 10 月 24 日 做应用识别这一块经常要对应用产生的数据流量进行分析. 抓包采用wi ...

- wireshark基础学习—第四部分wireshark过滤器总结

这两天一直在熟悉wireshark的过滤器语法规则,以前也接触过这个工具,但只是学校老师教的如何去选择一个接口进行抓取,以及如何去分析一个包的数据.可惜当时对此也没有过多深入.对于我当前,并未接触太多 ...

- wireshark系列之wireshark过滤器

一:过滤器 使用wireshark工具抓包,如果使用默认配置,会得到大量的数据,所以我们就很难找到我们要分析的封包数据.所以使用wireshark过滤器就显得尤为重要. wireshark过滤器分为两 ...

- 转: wireshark过滤语法总结

from: http://blog.csdn.net/cumirror/article/details/7054496 wireshark过滤语法总结 原创 2011年12月09日 22:38:50 ...

- Wireshark filter语法

过滤器语法 ------------------------------------------------------------- 最简单的过滤允许你检查一个协议或者字段的存在.如果你想查看所有的 ...

- Wireshark过滤器详解

Wireshark过滤器详解 1.Wireshark主要提供两种主要的过滤器 捕获过滤器:当进行数据包捕获时,只有那些满足给定的包含/排除表达式的数据包会被捕获 显示过滤器:该过滤器根据指定的表达式用 ...

随机推荐

- vue中富文本编辑框

.npm install vue-quill-editor --save .npm install quill --save .封装成子组件 <template> <quill-ed ...

- [js]js中函数传参判断

1,通过|| function fun(x,y){ x=x||0; y=y||1; alert(x+y); } fun(); 2.通过undefined对比 function fun(x,y){ if ...

- 【UML】-NO.45.EBook.5.UML.1.005-【UML 大战需求分析】- 通讯图(Communication Diagram)

1.0.0 Summary Tittle:[UML]-NO.45.EBook.1.UML.1.005-[UML 大战需求分析]- 通讯图(Conmunication Diagram) Style:De ...

- 四、latex字体字号设置

latex的思想是格式与内容的分离,所以不建议在文中使用大量命令,而是定义一个新的命令

- windows程序设计 vs2012 新建win32项目

1.文件->新建->项目 2.选择win32项目,确定 3.下一步 4.选择windows应用程序,选中空项目,安全开发生命周期不选.点击完成. 5.空项目建好了.

- 数据库SQL的多表查询

数据库 SQL 的多表查询:eg: table1: employees, table2: departments,table3: salary_grades; 一:内连接: 1):等值连接: 把表em ...

- Network In Network学习笔记

Network In Network学习笔记 原文地址:http://blog.csdn.net/hjimce/article/details/50458190 作者:hjimce 一.相关理论 本篇 ...

- nodejs笔记之文件操作

文件操作包含: 读取文件 写入文件 删除文件 创建目录 删除目录 读取文件: // 异步操作 var fs = require("fs"); fs.readFile(". ...

- linux 安装nginx+php+mysql

http://www.cnblogs.com/kyuang/p/6801942.htmlnginx安装 本文是介绍使用源码编译安装,包括具体的编译参数信息. 正式开始前,编译环境gcc g++ 开发库 ...

- Linux 进程管理、系统状态查询

1.内存给进程一段空间让他启动,让内核通过cpu来管理它. 2.ps命令查看命令信息. 用户.pid号.使用cpu.使用内存.虚拟内存.真实内存.控制台.状态.启动时间.运行时间.名 USER PID ...