地址解析协议ARP,网络层协议IP、ICMP协议

分析所用软件下载:Wireshark-win32-1.10.2.exe

阅读导览

1.分析arp报文的格式与内容

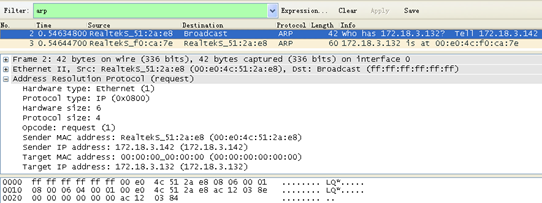

(1)ping 172.18.3.132 的arp请求报文:

000108000604000100e04c512ae8ac12038e000000000000ac120384

物理网络类型Hardware type: 0001 - Ethernet (1)

协议类型Protocol type: 0800 - IP (0x0800)

物理地址长度Hardware size: 06 - 6

协议地址长度Protocol size: 04 - 4

操作Opcode: 0001 - request (1):

发送方物理地址Sender MAC address:

00e04c512ae8 - RealtekS_51:2a:e8 (00:e0:4c:51:2a:e8)

发送方IP地址Sender IP address:

ac12038e - 172.18.3.142 (172.18.3.142)

目标物理地址Target MAC address:

000000000000 - 00:00:00_00:00:00 (00:00:00:00:00:00)

目标IP地址Target IP address:

ac120384 - 172.18.3.132 (172.18.3.132)

(2)ping 172.18.3.132 的arp响应报文:

000108000604000200e04cf0ca7eac12038400e04c512ae8ac12038e

物理网络类型Hardware type: 0001 - Ethernet (1)

协议类型Protocol type: 0800 - IP (0x0800):

物理地址长度Hardware size: 06 - 6

协议地址长度Protocol size: 04 - 4

操作Opcode: 0002 - reply (2)

发送方物理地址Sender MAC address:

00e04cf0ca7e - RealtekS_f0:ca:7e (00:e0:4c:f0:ca:7e)

发送方IP地址Sender IP address:

ac120384 - 172.18.3.132 (172.18.3.132):

目标物理地址Target MAC address:

00e04c512ae8 - RealtekS_51:2a:e8 (00:e0:4c:51:2a:e8)

目标IP地址Target IP address:

ac12038e - 172.18.3.142 (172.18.3.142):

(3)ping 202.202.96.35(西南大学主页) 的arp请求报文:

000108000604000100e04c512ae8ac12038e000000000000ac120381

物理网络类型Hardware type: 0001 - Ethernet (1)

协议类型Protocol type: 0800 - IP (0x0800)

物理地址长度Hardware size: 06 - 6

协议地址长度Protocol size: 04 - 4

操作Opcode: 0001 - request (1):

发送方物理地址Sender MAC address:

00e04c512ae8 - RealtekS_51:2a:e8 (00:e0:4c:51:2a:e8)

发送方IP地址Sender IP address:

ac12038e - 172.18.3.142 (172.18.3.142)

目标物理地址Target MAC address:

000000000000 - 00:00:00_00:00:00 (00:00:00:00:00:00)

目标IP地址Target IP address:

ac120381 - 172.18.3.129(172.18.3.129)

(4)ping 202.202.96.35 的arp响应报文:

0001080006040002001906561e4bac12038100e04c512ae8ac12038e

物理网络类型Hardware type: 0001 - Ethernet (1)

协议类型Protocol type: 0800 - IP (0x0800):

物理地址长度Hardware size: 06 - 6

协议地址长度Protocol size: 04 - 4

操作Opcode: 0002 - reply (2)

发送方物理地址Sender MAC address:

001906561e4b - Cisco_56:1e:4b (00:19:06:56:1e:4b)

发送方IP地址Sender IP address:

ac120381 - 172.18.3.129 (172.18.3.129):

目标物理地址Target MAC address:

00e04c512ae8 - RealtekS_51:2a:e8 (00:e0:4c:51:2a:e8)

目标IP地址Target IP address:

ac12038e - 172.18.3.142 (172.18.3.142):

因为202.202.96.35不是局域网内IP所以请求会通过网关送到外网,所以以上操作实际是在与网关通信获取网关的mac地址以建立arp缓存。

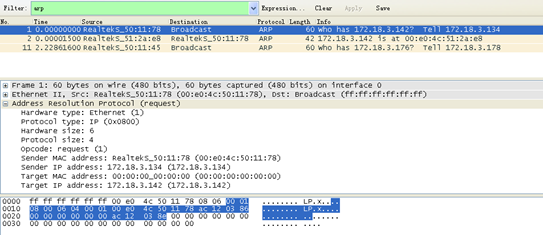

(5)由他机(172.18.3.134)ping本机IP(172.18.3.142) 的arp请求报文:

000108000604000100e04c501178ac120386000000000000ac12038e

物理网络类型Hardware type: 0001 - Ethernet (1)

协议类型Protocol type: 0800 - IP (0x0800):

物理地址长度Hardware size: 06 - 6

协议地址长度Protocol size: 04 - 4

操作Opcode: 0001 - request (1)

发送方物理地址Sender MAC address:

00e04c501178 - RealtekS_50:11:78 (00:e0:4c:50:11:78)

发送方IP地址Sender IP address:

ac120386 - 172.18.3.134 (172.18.3.134):

目标物理地址Target MAC address:

000000000000 - 00:00:00_00:00:00 (00:00:00:00:00:00)

目标IP地址Target IP address:

ac12038e - 172.18.3.142 (172.18.3.142):

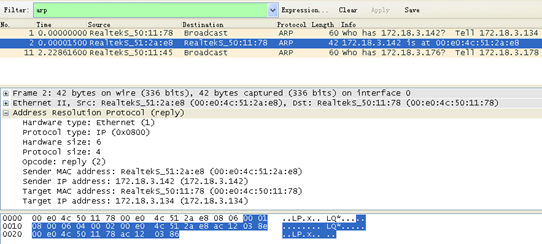

(6) 由他机(172.18.3.134)ping本机IP(172.18.3.142) 的arp响应报文:

000108000604000200e04c512ae8ac12038e00e04c501178ac120386

物理网络类型Hardware type: 0001 - Ethernet (1)

协议类型Protocol type: 0800 - IP (0x0800)

物理地址长度Hardware size: 06 - 6

协议地址长度Protocol size: 04 - 4

操作Opcode: 0001 - request (1):

发送方物理地址Sender MAC address:

00e04c512ae8 - RealtekS_51:2a:e8 (00:e0:4c:51:2a:e8)

发送方IP地址Sender IP address:

ac12038e - 172.18.3.142 (172.18.3.142)

目标物理地址Target MAC address:

00e04c501178 - RealtekS_50:11:78 (00:e0:4c:50:11:78)

目标IP地址Target IP address:

ac120386 - 172.18.3.134(172.18.3.134)

2.分析ip报文的格式与内容

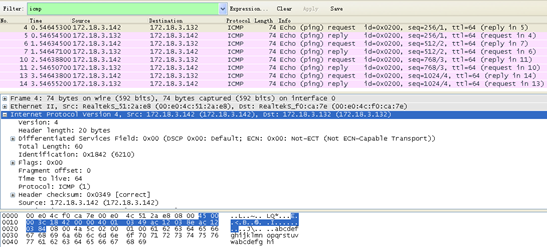

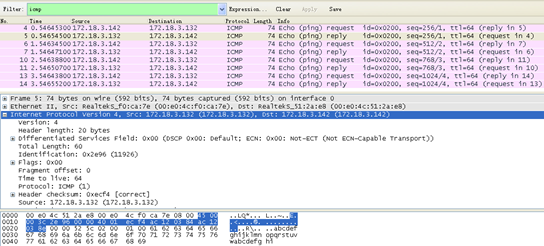

(1)ping 172.18.3.132 过程中icmp回送请求的ip报文:

4500003c1842000040010349ac12038eac120384

版本(Version):4

首部长度(Header length): 5 - 20 bytes

服务类型(Differentiated Services Field):00

-0x00 (DSCP 0x00: Default; ECN: 0x00: Not-ECT (Not ECN-Capable Transport))

总长度(Total Length):003c - 60

标识(Identification):18 42 - 0x1842 (6210)

标志(Flags):00 - 0x00

片偏移量(Fragment offset):0000 - 0

寿命(Time to live):40 - 64

协议(Protocol):01 - ICMP (1)

首部校验和(Header checksum):03 49 - 0x0349 [correct]

源IP地址(Source):ac 12 03 8e - 172.18.3.142 (172.18.3.142)

目的ip地址(Destination):ac 12 03 84 -172.18.3.132 (172.18.3.132)

(2)ping 172.18.3.132 过程中icmp回送应答的ip报文:

4500003c2e9600004001ecf4ac120384ac12038e

版本(Version):4

首部长度(Header length): 5 - 20 bytes

服务类型(Differentiated Services Field):00

-0x00 (DSCP 0x00: Default; ECN: 0x00: Not-ECT (Not ECN-Capable Transport))

总长度(Total Length):003c - 60

标识(Identification):2e 96 - 0x2e96 (11926)

标志(Flags):00 - 0x00

片偏移量(Fragment offset):0000 - 0

寿命(Time to live):40 - 64

协议(Protocol):01 - ICMP (1)

首部校验和(Header checksum):ec f4 - 0xecf4 [correct]

源IP地址(Source):ac 12 03 84 -172.18.3.132 (172.18.3.132)

目的ip地址(Destination):ac 12 03 8e - 172.18.3.142 (172.18.3.142)

数据:为icmp报文

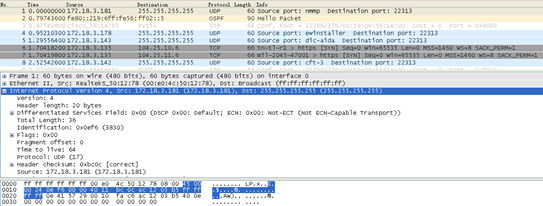

(3)访问swu.edu.cn 过程中某UDP协议的ip报文:

450000240ef600004011bc0cac1203b5ffffffff

版本(Version):4

首部长度(Header length): 5 - 20 bytes

服务类型(Differentiated Services Field):00

-0x00 (DSCP 0x00: Default; ECN: 0x00: Not-ECT (Not ECN-Capable Transport))

总长度(Total Length):00 24 - 36

标识(Identification):0e f6 - 0x0ef6 (3830)

标志(Flags):00 - 0x00

片偏移量(Fragment offset):0000 - 0

寿命(Time to live):40 - 64

协议(Protocol):11 - UDP (17)

首部校验和(Header checksum):bc 0c - 0xbc0c [correct]

源IP地址(Source):ac 12 03 b5 -172.18.3.181 (172.18.3.181)

目的ip地址(Destination):ff ff ff ff - 255.255.255.255 (255.255.255.255)

数据:为UDP报文

(4)访问swu.edu.cn 过程中某OSPF协议的ip报文:

6e00000000245901fe80000000000000021906fffe561e4bff020000000000000000000000000005

版本(Version):6

通信类型(Traffic class): = e 0

位流标记( Flowlabel): 0 00 00

载荷长度(Payload length):00 24 - 36

下一个报头(Next header): 59 -OSPF IGP (89)

跳数限制(Hop limit): 01 - 1

源ip地址(Source): fe 80 00 00 00 00 00 00 02 19 06 ff fe 56 1e 4b

- fe80::219:6ff:fe56:1e4b

目的ip(Destination): ff 02 00 00 00 00 00 00 00 00 00 00 00 00 00 05

- ff02::5

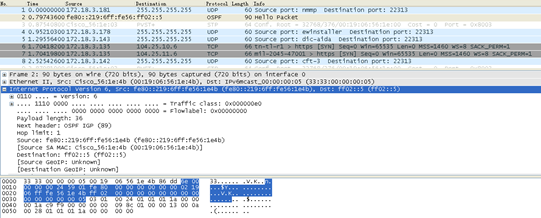

(5)访问swu.edu.cn 过程中某tcp协议的ip报文:

450000341c4d40004006fcbeac12038768190a06

版本(Version):4

首部长度(Header length): 5 - 20 bytes

服务类型(Differentiated Services Field):00

-0x00 (DSCP 0x00: Default; ECN: 0x00: Not-ECT (Not ECN-Capable Transport))

总长度(Total Length):00 34 - 52

标识(Identification):1c 4d - 0x1c4d (7245)

标志(Flags):40 - 0x02( Don't Fragment)

片偏移量(Fragment offset):0000 - 0

寿命(Time to live):40 - 64

协议(Protocol):06 - TCP (6)

首部校验和(Header checksum):fc be - 0xfcbe [correct]

源IP地址(Source):ac 12 03 87 -172.18.3.135

目的ip地址(Destination):68 19 0a 06 - 104.25.10.6

数据:为TCP报文

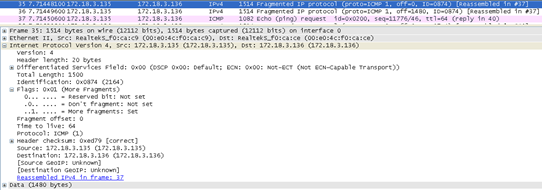

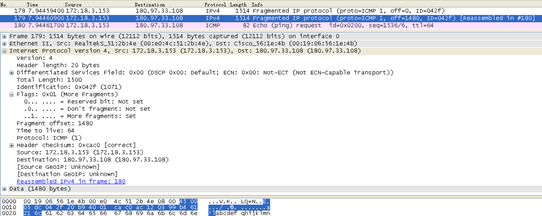

分析ip分片报文的格式与内容

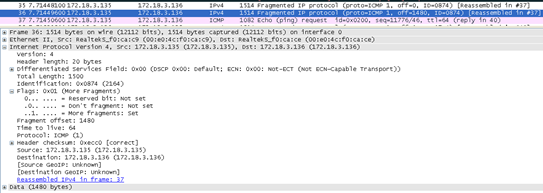

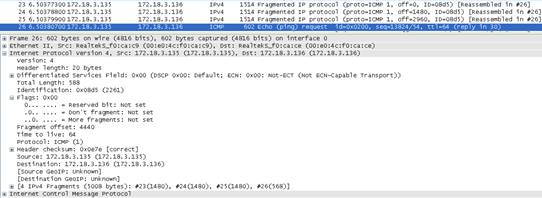

(1) ping -l 4000 172.18.3.136 过程中icmp回送请求的ip分片报文:

本次ip报文被分成3片:

第一个分片

45000034087340004006cacdac120387246e937c

DF:0

MF:1

Fragment offset: 0

第二个分片:

450005dc087420b94001ecc0ac120387ac120388

DF:0

MF:1

Fragment offset: 1480

第三个分片:

4500042c0874017240010db8ac120387ac120388

DF:0

MF:0

Fragment offset: 2960

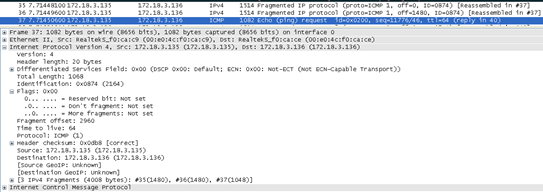

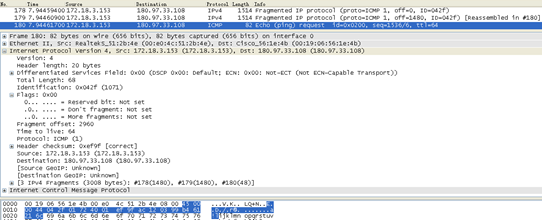

(2) ping -l 5000 172.18.3.136 过程中icmp回送请求的ip分片报文

本次ip报文被分成4片:

第一个分片

450005dc08d520004001ed18ac120387ac120388

DF:0

MF:1

Fragment offset: 0

第二个分片:

450005dc08d520b94001ec5fac120387ac120388

DF:0

MF:1

Fragment offset: 1480

第三个分片:

450005dc08d521724001eba6ac120387ac120388

DF:0

MF:1

Fragment offset: 2960

第四个分片:

4500024c08d5022b40010e7eac120387ac120388

DF:0

MF:0

Fragment offset: 4440

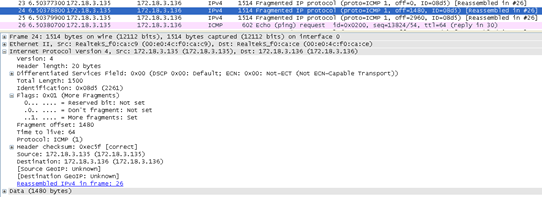

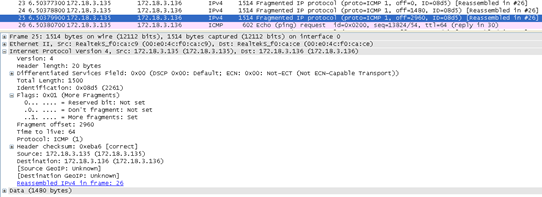

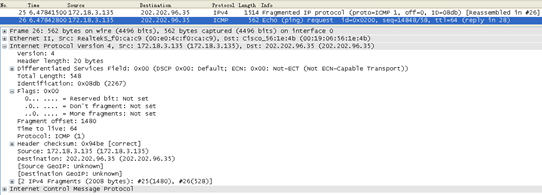

(3)ping -l 2000 202.202.96.35 过程中icmp回送请求的ip分片报文

本次ip报文被分成2片:

第一个分片

450005dc08db2000400171bfac120387caca6023

DF:0

MF:1

Fragment offset: 0

第二个分片:

4500022408db00b9400194beac120387caca6023

DF:0

MF:0

Fragment offset: 1480

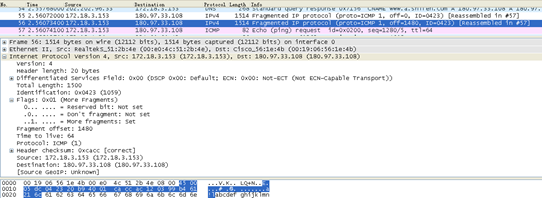

(4)ping -l 3000 www.baidu.com(未ping通) 过程中icmp回送请求1的ip分片报文

本次ip报文被分成3片:

第一个分片

450005dc042320004001cb85ac120399b461216c

DF:0

MF:1

Fragment offset: 0

第二个分片:

450005dc042320b94001caccac120399b461216c

DF:0

MF:1

Fragment offset: 1480

第三个分片:

45000044042301724001efabac120399b461216c

DF:0

MF:0

Fragment offset: 2960

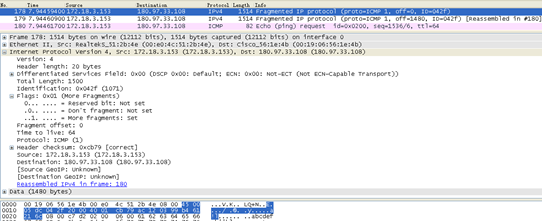

(5)ping -l 3000 www.baidu.com(未ping通) 过程中icmp回送请求2的ip分片报文

本次ip报文被分成3片:

第一个分片

450005dc042f20004001cb79ac120399b461216c

DF:0

MF:1

Fragment offset: 0

第二个分片:

450005dc042f20b94001cac0ac120399b461216c

DF:0

MF:1

Fragment offset: 1480

第三个分片:

45000044042f01724001ef9fac120399b461216c

DF:0

MF:0

Fragment offset: 2960

在进行ip分片报文分析实验的时候,注意使用ping –l命令设置合适ip报文的长度以达到不同的分片效果。

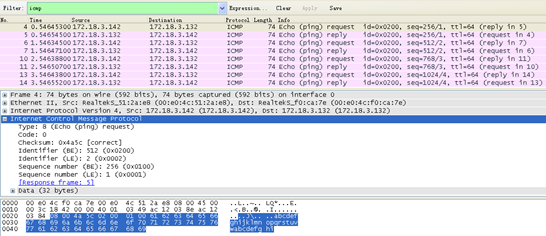

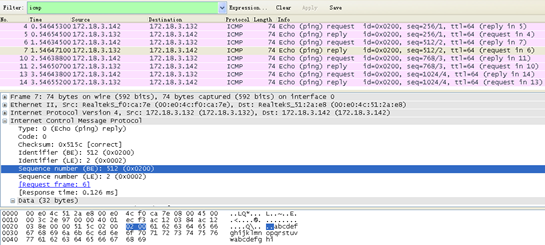

3. 分析icmp报文的格式与内容

(1)ping 172.18.3.132 的icmp回送请求报文1:

08004a5c020001006162636465666768696a6b6c6d6e6f7071727374757677616263646566676869

类型(type):08 -回送请求

代码(code):00

校验和(Checksum):4a 5c

标识Identifier (BE) Identifier (LE):02 00

序号Sequence number (BE)、Sequence number (LE):01 00

可选数据(Date):

6162636465666768696a6b6c6d6e6f7071727374757677616263646566676869

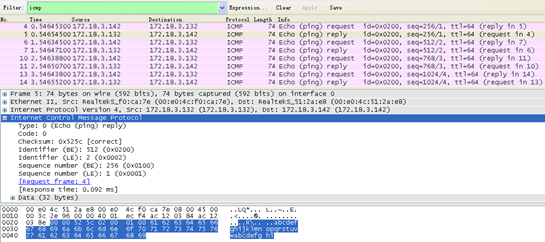

(2)ping 172.18.3.132 的icmp回送应答报文1:

0000525c020001006162636465666768696a6b6c6d6e6f7071727374757677616263646566676869

类型(type):00 -回送应答

代码(code):00

校验和(Checksum):52 5c

标识Identifier (BE) Identifier (LE):02 00

序号Sequence number (BE)、Sequence number (LE):01 00

可选数据(Date):

6162636465666768696a6b6c6d6e6f7071727374757677616263646566676869

(3)ping 172.18.3.132 的icmp回送请求报文2:

0800495c020002006162636465666768696a6b6c6d6e6f7071727374757677616263646566676869

类型(type):08 -回送请求

代码(code):00

校验和(Checksum):49 5c

标识Identifier (BE) Identifier (LE):02 00

序号Sequence number (BE)、Sequence number (LE):02 00

可选数据(Date):

6162636465666768696a6b6c6d6e6f7071727374757677616263646566676869

(4)ping 172.18.3.132 的icmp回送应答报文2:

0000515c020002006162636465666768696a6b6c6d6e6f7071727374757677616263646566676869

类型(type):00 -回送应答

代码(code):00

校验和(Checksum):51 5c

标识Identifier (BE) Identifier (LE):02 00

序号Sequence number (BE)、Sequence number (LE):02 00

可选数据(Date):

6162636465666768696a6b6c6d6e6f7071727374757677616263646566676869

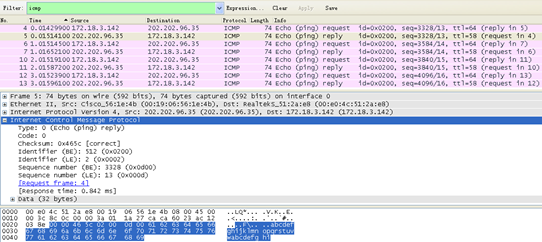

(5) 202.202.96.35(西南大学主页) 的icmp回送请求报文1:

08003e5c02000d006162636465666768696a6b6c6d6e6f7071727374757677616263646566676869

类型(type):08 -回送请求

代码(code):00

校验和(Checksum):3e 5c

标识Identifier (BE) Identifier (LE):02 00

序号Sequence number (BE)、Sequence number (LE):0d 00

可选数据(Date):

6162636465666768696a6b6c6d6e6f7071727374757677616263646566676869

(6)ping202.202.96.35(西南大学主页) 的icmp回送应答报文1:

0000465c02000d006162636465666768696a6b6c6d6e6f7071727374757677616263646566676869

类型(type):00 -回送应答

代码(code):00

校验和(Checksum):46 5c

标识Identifier (BE) Identifier (LE):02 00

序号Sequence number (BE)、Sequence number (LE):0d 00

可选数据(Date):

6162636465666768696a6b6c6d6e6f7071727374757677616263646566676869

由上述实验看出:

成对的icmp请求和应答报文的标识和序号字段相同。

Ping命令基于icmp回送请求和应答报文工作,它的作用是检测一个目的站是否可达。

Icmp用于解决控制问题和实现报错机制,它可以帮助维护Internet的投递秩序。

地址解析协议ARP,网络层协议IP、ICMP协议的更多相关文章

- 网络协议抓包分析——IP互联网协议

前言 IP协议是位于OSI模型的第三层协议,其主要目的就是使得网络间可以相互通信.在这一层上运行的协议不止IP协议,但是使用最为广泛的就是互联网协议. 什么是IP数据报 TCP/IP协议定义了一个在因 ...

- Linux--网络基础(概念+协议的了解+OSI七层模型,TCP/IP五层协议,网络数据传输流程)

网络的发展 网络的发展有下面几个阶段: 独立模式:计算机最开始是以单机模式被广泛使用的.每一台计算机都是独立的,之间不能够进行数据共享与通信 网络互联: 计算机之间可以链接在一起,完成数据共享,计算机 ...

- 地址转换协议ARP

地址转换协议ARP 在以太网协议中规定,同一局域网中的一台主机要和另一台主机进行直接通信,必须要知道目标主机的MAC地址.而在TCP/IP协议中,网络层和传输层只关心目标主机的IP地址.这就导致在以太 ...

- TCP/IP网络协议基础入门及实验

TCP/IP简介 提到网络协议栈结构,最著名的当属 OSI 七层模型,但是 TCP/IP 协议族的结构则稍有不同,它们之间的层次结构有如图对应关系: 可见 TCP/IP 被分为 4 层,每层承担的任务 ...

- 今天带大家了解一下ICMP协议及基本使用

ICMP协议的介绍及基本使用 1.IP数据包头的格式 2.ICMP协议的功能介绍 3.ICMP的基本使用方法 1.在讲解ICMP协议之前,我们先来简单了解一下IP数据包格式如图所示: 2.好现在切入正 ...

- TCP/IP协议详解笔记——IP协议

简介 TCP/IP协议族中最核心的协议,提供不可靠.无连接的数据报传输服务. 不可靠:不能保证IP数据报能成功送达. 无连接:并不维护后续数据报的状态信息,每个数据报的处理都是相互独立.数据报可能不会 ...

- (网络层)IP 协议首部格式与其配套使用的四个协议(ARP,RARP,ICMP,IGMP)

目录 IP协议首部格式地址解析协议 ARP逆向地址解析协议 RARP网际控制报文协议 ICMP网际组管理协议IGMP IP 数据报首部 IP数据报首部格式: 最高位在左边,记为0 bit:最低位在右边 ...

- 网络层 IP 协议首部格式与其配套使用的四个协议(ARP,RARP,ICMP,IGMP)

目录 IP协议首部格式地址解析协议 ARP逆向地址解析协议 RARP网际控制报文协议 ICMP网际组管理协议IGMP IP 数据报首部 IP数据报首部格式: 最高位在左边,记为0 bit:最低位在右边 ...

- IP 协议首部格式与其配套使用的四个协议(ARP,RARP,ICMP,IGMP)

目录 IP协议首部格式地址解析协议 ARP逆向地址解析协议 RARP网际控制报文协议 ICMP网际组管理协议IGMP IP 数据报首部 IP数据报首部格式: 最高位在左边,记为0 bit:最低位在右边 ...

随机推荐

- Java程序员的日常—— Spring Boot单元测试

关于Spring boot 之前没有用Spring的时候是用的MockMvc,做接口层的测试,原理上就是加载applicationContext.xml文件,然后模拟启动各种mybatis\连接池等等 ...

- ajax post 400 bad request

是前端ajax没有加声明:contentType:'application/json',

- JMeter基础:请求参数Parameters 、Body Data的区别

使用Jmeter测试时,很多人不知道请求参数Parameters .Body Data的区别和用途,这里简单介绍下 先了解一个接口的基本概念 在客户机和服务器之间进行请求-响应时,HTTP协议中包括G ...

- Java MVC和三层架构

一.设计模式 Model 1 和Model 2 Model 1 前面学习了Servlet和Jsp,对这两个有个大概的认识,Servlet就是为了解决静态页面的问题,能够实现动态的页面,使维护,开发更加 ...

- Python初体验(一)—【配置环境变量】【变量】【input】【条件语句】【循环语句】

写在前面的: 作为一个控制专业的女研究生,不知道每天在研究什么,但总归逃脱不了码代码的命运.之前也学习过一些C语言.C++,基础嘛,稍稍微有一些.本不想走上码农的道路,天真烂漫的过此生(白日梦过程中. ...

- mysql中授权其它电脑链接指令。

grant all privileges on yourDatabaseName to 'user'@'databaseIPAddress' identified by 'password' with ...

- Requests库入门实例

爬虫入门5个实例 实例1:京东商品页面的爬取 import requests def getHTMLText(url): try: r = requests.get(url,timeout = 30) ...

- (转)MySQL字段类型详解

MySQL字段类型详解 原文:http://www.cnblogs.com/100thMountain/p/4692842.html MySQL支持大量的列类型,它可以被分为3类:数字类型.日期和时间 ...

- 给访问私有变量添加access method

class TestAccessPrivateVar{ private int a = 1; class MyInner{ /* synthetic final TestAccessPrivateVa ...

- Python -- 网络编程 -- 抓取网页图片 -- 图虫网

字符串(str)编码成字节码(bytes),字节码解码为字符串 获取当前环境编码:sys.stdin.encoding url编码urllib.parse.quote() url解码urllib.pa ...