MVC源码分析 - Authorize授权过滤器

从 上一篇 其实能看到, 程序执行的过滤器, 有四种 :

|

过滤器类型 |

接口 |

描述 |

|

Authorization |

IAuthorizationFilter |

此类型(或过滤器)用于限制进入控制器或控制器的某个行为方法 |

|

Exception |

IExceptionFilter |

用于指定一个行为,这个被指定的行为处理某个行为方法或某个控制器里面抛出的异常 |

|

Action |

IActionFilter |

用于进入行为之前或之后的处理 |

|

Result |

IResultFilter |

用于返回结果的之前或之后的处理 |

但是默认实现它们的过滤器只有三种,分别是Authorize(授权),ActionFilter,HandleError(错误处理);各种信息如下表所示

|

过滤器 |

类名 |

实现接口 |

描述 |

|

ActionFilter |

AuthorizeAttribute |

IAuthorizationFilter |

此类型(或过滤器)用于限制进入控制器或控制器的某个行为方法 |

|

HandleError |

HandleErrorAttribute |

IExceptionFilter |

用于指定一个行为,这个被指定的行为处理某个行为方法或某个控制器里面抛出的异常 |

|

自定义 |

ActionFilterAttribute |

IActionFilter和IResultFilter |

用于进入行为之前或之后的处理或返回结果的之前或之后的处理 |

下面就来介绍一下这几种过滤器.

一、授权过滤器 Authorize

1. 方式一 : Controller类中的 OnAuthorization 方法

我们新建的控制器类里面, 都会直接或者间接继承自 Controller 类, 那么在Controller里面, 有一个 OnAuthorization 方法, 这个方法也是授权过滤器里面的.

// 摘要:

// 定义授权筛选器所需的方法。

public interface IAuthorizationFilter

{

// 摘要:

// 在需要授权时调用。

//

// 参数:

// filterContext:

// 筛选器上下文。

void OnAuthorization(AuthorizationContext filterContext);

}

这种方式, 是不需要在 FilterConfig 文件中, 配置自己的过滤器的.

我先建一个特性, 只要方法加上此特性, 都是不需要登录验证的.

public class AllowLoginAttribute : Attribute

{

}

里面没有任何的内容, 也不需要什么内容.

然后就是过滤器方法了.

public class HomeController : Controller

{

protected override void OnAuthorization(AuthorizationContext filterContext)

{

var attrs = filterContext.ActionDescriptor.GetCustomAttributes(typeof(AllowLoginAttribute), true);

if (attrs.Count() > )

{

return;

}

var cookie = Request.Cookies["Login"];

if (cookie == null || cookie.Value != "Already Login")

{

//正如前面解析的, 只需要给Result赋值, 就可以影响MVC走的流程

filterContext.Result = RedirectToAction("Login");

}

}

//此方法会给浏览器一个 Cookie, 用来识别是否已登录身份的

//实际使用中, 可以做成登录页面, 要求登录, 然后给Cookie和Session

[AllowLogin]

public ActionResult Login()

{

HttpCookie cookie = new HttpCookie("Login", "Already Login");

cookie.Expires = DateTime.Now.AddMinutes();

Response.Cookies.Add(cookie);

return View();

}

//这里就是我想要访问的页面了

public ActionResult Index()

{

return View();

}

}

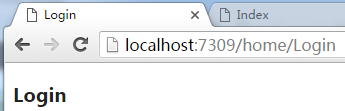

接下来, 我先直接访问Index页面看一下:

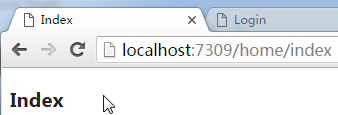

直接跳转到登陆页面了, 此时, 浏览器已经得到想要的Cookie了, 这时候, 再去访问Index页面看看.

成功访问.

由于这种方式是写在控制器里面的, 所以就只对控制器里面的方法有效, 也就是说, 如果此时我访问一个别的控制器, 这种方法就不起作用了.

那么, 我是不是要在每个控制器里面写一遍? 或者我自己弄一个控制器父类, 让别的类来继承我写的类? 是不是有点太麻烦了了.

肿么办呢? 方法就在下面

2. 方式二 : AuthorizeAttribute 的 OnAuthorization 方法

方法里面的内容和上面其实是一样的, 只不过这个方法存放的位置不一样.

但是有几个不一样的地方.

2.1 需要在FilterConfig中注册自己的过滤器

public class FilterConfig

{

public static void RegisterGlobalFilters(GlobalFilterCollection filters)

{

filters.Add(new MyAuthAttribute());

filters.Add(new HandleErrorAttribute());

}

}

2.2 跳转的时候, 稍有不同

public class MyAuthAttribute : AuthorizeAttribute

{public override void OnAuthorization(AuthorizationContext filterContext)

{

var attrs = filterContext.ActionDescriptor.GetCustomAttributes(typeof(AllowLoginAttribute), true);

if (attrs.Count() > )

{

return;

}

var cookie = HttpContext.Current.Request.Cookies["Login"];

if (cookie == null || cookie.Value != "Already Login")

{

filterContext.Result = new RedirectToRouteResult(

new RouteValueDictionary(new { controller = "Home", action = "Login" }));

return;

}

}

}

2.3 最好在Web.config文件中修改下配置.

<system.web>

<authentication mode="Forms">

<forms loginUrl="~/Home/Login" timeout="2880" />

</authentication>

</system.web>

我自测过了, 是可以的. 结果就不贴了, 看不出什么别的. 和上面是一样的.

3. 方式三 : AuthorizeAttribute 的 AuthorizeCore 方法

这个方法就简单了, 只要返回false, 就回按照上面配置文件配置的去跳转. 一般都会将这里的 OnAuthorization 和 AuthorizeCore 方法一起用.

来看一下代码:

public class MyAuthAttribute : AuthorizeAttribute

{

//在这个方法中, 我判断了用户是否已经登录

protected override bool AuthorizeCore(HttpContextBase httpContext)

{

bool isAuth = httpContext.User.Identity.IsAuthenticated;

return isAuth;

}

//在这个方法中, 我判断了 Action 是否需要 登录

public override void OnAuthorization(AuthorizationContext filterContext)

{

var attrs = filterContext.ActionDescriptor.GetCustomAttributes(typeof(AllowLoginAttribute), true);

if (attrs.Count() > 0)

{

return;

}

base.OnAuthorization(filterContext);

}

}

然后要修改一下HomeController控制器中的Login方法.

[AllowLogin]

public ActionResult Login()

{

//执行这个方法之后, Identity 的那里才能得到 true

FormsAuthentication.SetAuthCookie("Login", false);

return View();

}

如果不想修改配置文件, 想在程序中完成自定义跳转, 可以重写 AuthorizeAttribute的 HandleUnauthorizedRequest方法, 如:

protected override void HandleUnauthorizedRequest(AuthorizationContext filterContext)

{

filterContext.HttpContext.Response.Redirect("~/Home/Login");

}

这个方法是处理权限验证不通过后的事情.

在使用这个过滤器的时候, 也是有两种方法的.

1). 可以像上面那样, 在FilterConfig文件中注册进去, 这样都会从这个过滤器走一遍.

2). 还有一种方式, 更加的灵活. 并不注册进去, 而是只在想要验证权限的方法上面加上特性, 别的方法并不受影响.

[MyAuth]

public ActionResult Index()

{

return View();

}

这里只会对这一个方法进行权限验证, 因为我在方法上面标注了需要验证. 对于别的方法, 却不会进行权限验证, 非常的灵活.

MVC源码分析 - Authorize授权过滤器的更多相关文章

- MVC源码分析 - Action/Result 过滤器执行时机

前面 的篇章, 解析了Action方法的查找, 以及 Authorize, Action, Result, Error 过滤器的加载时机. 也花了两篇去看授权和错误过滤器的使用. 但是对于 Actio ...

- MVC源码分析 - Action/Result 过滤器(续)

上一篇 看到了Action/Result过滤器的执行顺序: OnActionExecuting -> Action -> OnActionExecuted -> OnResultEx ...

- ASP.NET MVC 源码分析(一)

ASP.NET MVC 源码分析(一) 直接上图: 我们先来看Core的设计: 从项目结构来看,asp.net.mvc.core有以下目录: ActionConstraints:action限制相关 ...

- 精尽Spring MVC源码分析 - 寻找遗失的 web.xml

该系列文档是本人在学习 Spring MVC 的源码过程中总结下来的,可能对读者不太友好,请结合我的源码注释 Spring MVC 源码分析 GitHub 地址 进行阅读 Spring 版本:5.2. ...

- WebForm / MVC 源码分析

ASP.NET WebForm / MVC 源码分析 浏览器 Url:https//localhost:6565/Home/Index ,https//localhost:6565/WebForm ...

- ASP.NET WebForm / MVC 源码分析

浏览器 Url:https//localhost:6565/Home/Index ,https//localhost:6565/WebForm1.aspx,请求服务器(构建请求报文,并且将请求报文发送 ...

- ASP.NET MVC源码分析

MVC4 源码分析(Visual studio 2012/2013) HttpModule中重要的UrlRoutingModule 9:this.OnApplicationPostResolveReq ...

- asp.net mvc源码分析-DefaultModelBinder 自定义的普通数据类型的绑定和验证

原文:asp.net mvc源码分析-DefaultModelBinder 自定义的普通数据类型的绑定和验证 在前面的文章中我们曾经涉及到ControllerActionInvoker类GetPara ...

- asp.net mvc源码分析-ModelValidatorProviders 客户端的验证

几年写过asp.net mvc源码分析-ModelValidatorProviders 当时主要是考虑mvc的流程对,客户端的验证也只是简单的提及了一下,现在我们来仔细看一下客户端的验证. 如图所示, ...

随机推荐

- Linux 禁ping和开启ping操作

方法一: # echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_all 如果要恢复,只要: # echo 0 > /proc/sys/net ...

- Mac 下netstat和linux下不一样

Linux's netstat command options and OS X(/BSD)'s have almost nothing to do with each other. Of the o ...

- android 发送url带中文出现乱码怎么解决

上传的时候参数中带中文的时候发送参数的时候就有可能出现乱码,这种情况怎么解决呢,就是设置url的格式为utf-8 httpRequest.setEntity(new UrlEncodedFormEnt ...

- Eclipse运行wordcount步骤

Eclipse运行wordcount步骤 第一步:建立工程,导入代码. 第二步:建立文件写入数据(以空格分开),并上传到hdfs上. 1.创建文件并写入数据: 2.上传hdfs 在hadoop权限下就 ...

- JMS 消息队列

1.jms broker服务器:Broker:消息队列核心,相当于一个控制中心,负责路由消息.保存订阅和连接.消息确认和控制事务

- cpu、内存、raid初识

计算机基础 1u = 4.45cm dmidecode -s system-product-name 查看linux系统是物理机还是虚拟机 `逻辑CPU个数: cat /proc/cpuinfo | ...

- Java 学习的几个基础实验(Learn by doing)

0 引子 不少情况下,学生连开发环境都搭建不好,有了实验楼,这个问题基本就解决了. 实验楼是国内首家IT在线实训平台,拥有最丰富的计算机在线实验课,而且全部免费.创业团队对师生的服务非常贴心细致. 1 ...

- android.os.NetworkOnMainThreadException的解决方案

06-24 18:04:36.857: E/AndroidRuntime(22251): FATAL EXCEPTION: main 06-24 18:04:36.857: E/AndroidRunt ...

- 一个简单的用python 实现系统登录的http接口服务实例

用python 开发一个登录的http接口: 用户登录数据存在缓存redis里,登录时根据session判断用户是否已登录,session有效,则直接返回用户已登录,否则进mysql查询用户名及密码, ...

- spark-mllib 密集向量和稀疏向量

spark-mllib 密集向量和稀疏向量 MLlib支持局部向量和矩阵存储在单台服务器,也支持存储于一个或者多个rdd的分布式矩阵 . 局部向量和局部矩阵是用作公共接口的最简单的数据模型. 基本的线 ...