2018-2019 20165237网络对抗 Exp4 恶意代码分析

2018-2019 20165237网络对抗 Exp4 恶意代码分析

实验目标

1.1是监控你自己系统的运行状态,看有没有可疑的程序在运行。

1.2是分析一个恶意软件,就分析Exp2或Exp3中生成后门软件;分析工具尽量使用原生指令或sysinternals,systracer套件。

1.3假定将来工作中你觉得自己的主机有问题,就可以用实验中的这个思路,先整个系统监控看能不能找到可疑对象,再对可疑对象进行进一步分析,好确认其具体的行为与性质。

Exp 4.1

一、系统运行监控——计划任务

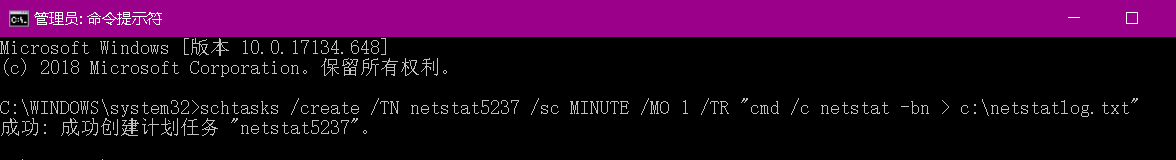

创建计划任务,使系统每1分钟自动检测到有哪些程序在连接我们的网络。

TN:Task Name,本例中是netstat

SC: SChedule type,本例中是MINUTE,以分钟来计时

MO: MOdifier

TR: Task Run,要运行的指令是 netstat

-bn,b表示显示可执行文件名,n表示以数字来显示IP和端口

C:\schtasks /create /TN netstat5237 /sc MINUTE /MO 1/TR "cmd /c netstat -bn > c:\netstatlog.txt"

- 因为C盘无法直接创建文件的原因,我就在桌面先创建了txt文件,随后再复制到C盘中。

在netstatlog.txt中输入以下内容:

date /t >> c:\netstatlog.txt

time /t >> c:\netstatlog.txt

netstat -bn >> c:\netstatlog.txt

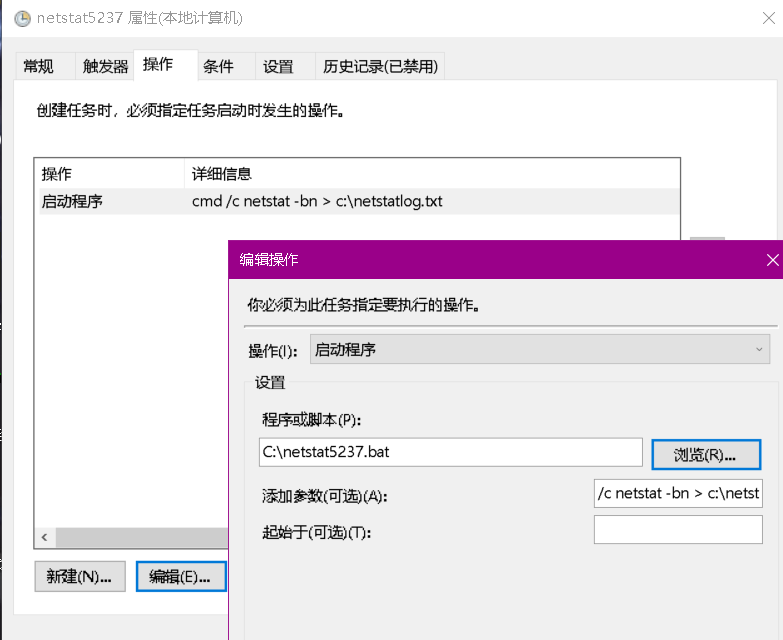

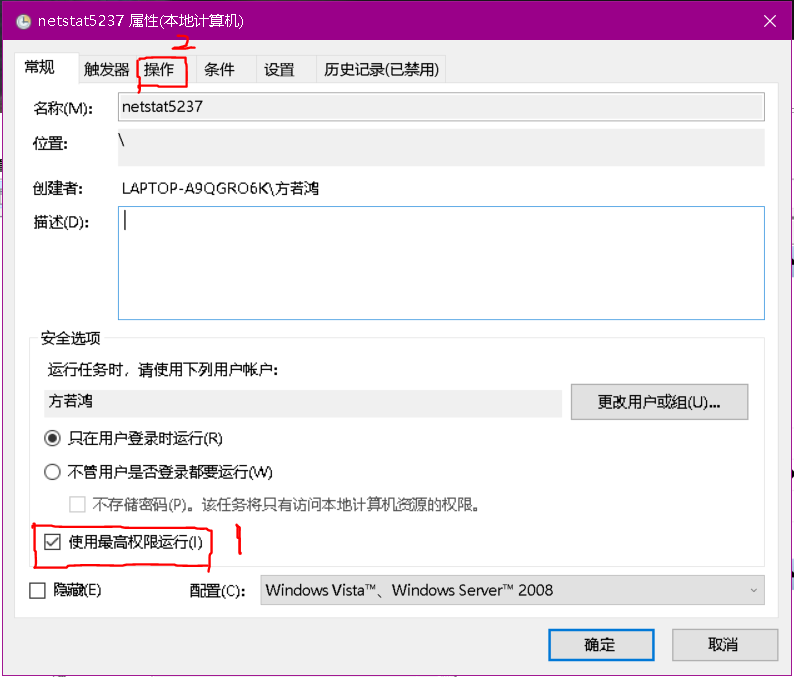

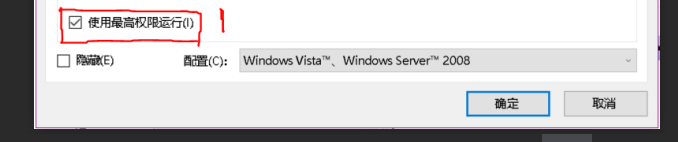

- 任务计划程序->netstat5237->属性->操作(一定要将常规中使用最高权限运行勾上!),接着如下设置:

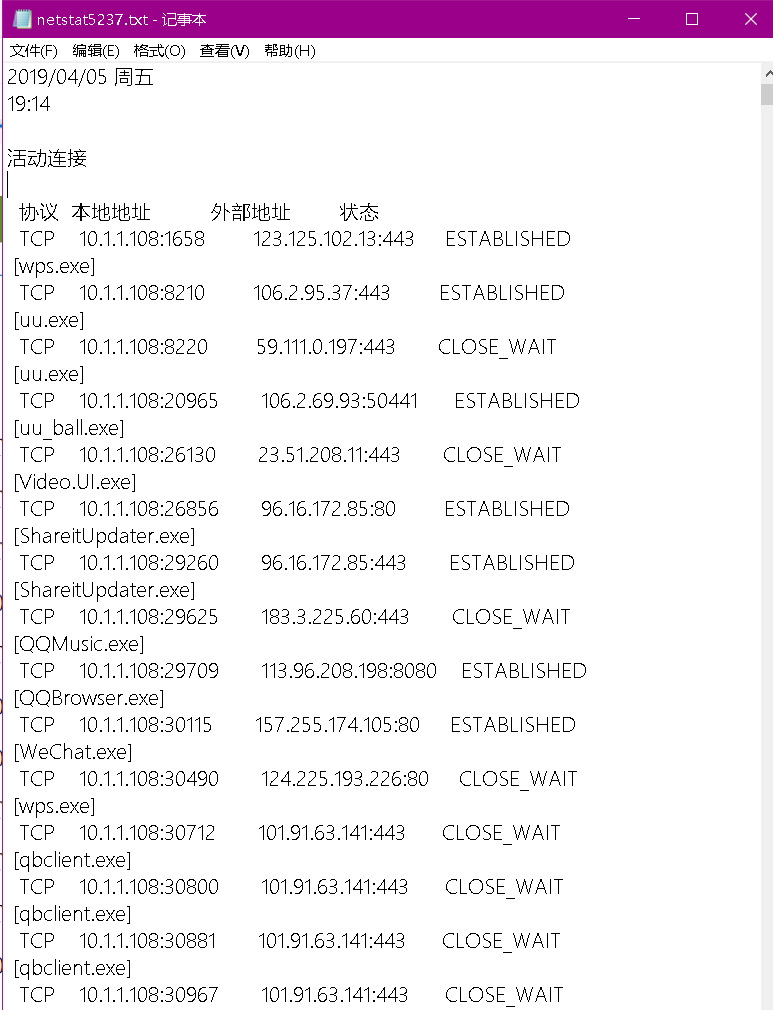

大约过了很久,打开C盘中的netstat5237.txt,会发现文件中多了成千上万行字:

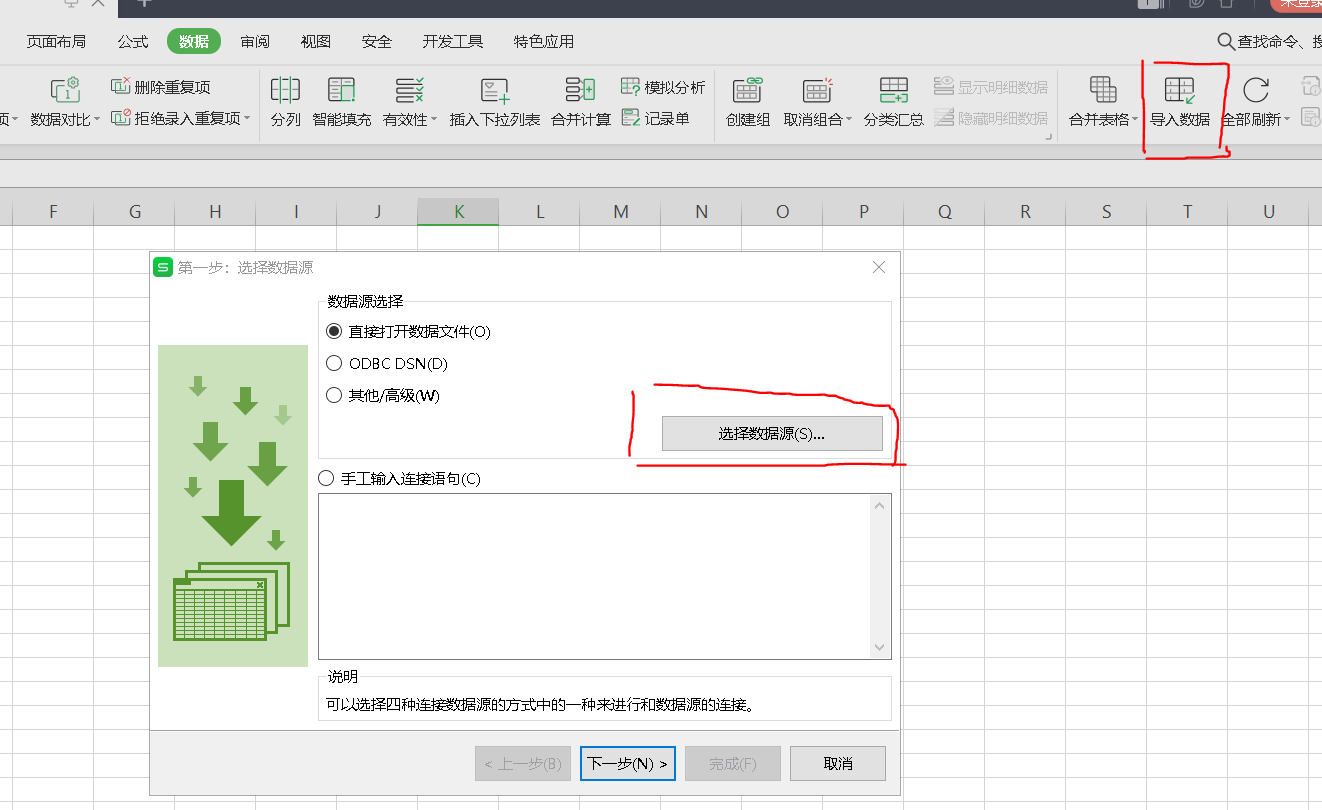

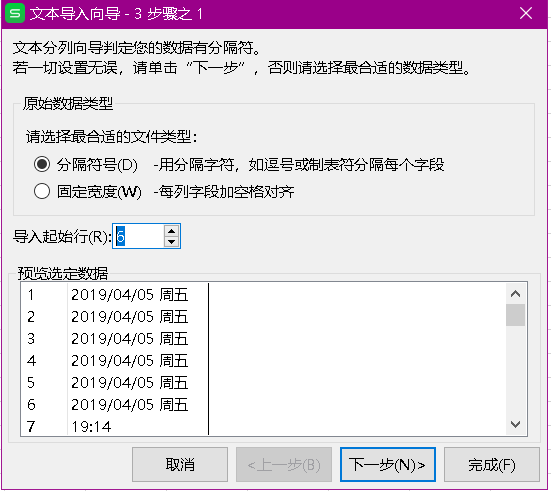

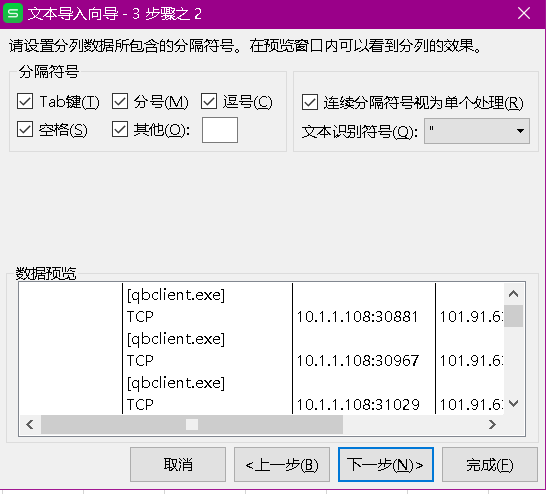

将netstat5237.txt导入WPS的数据表格中,和Excel的步骤一样,数据->导入数据->选择数据源,接着设置如下:

大功告成,数据导入成功:

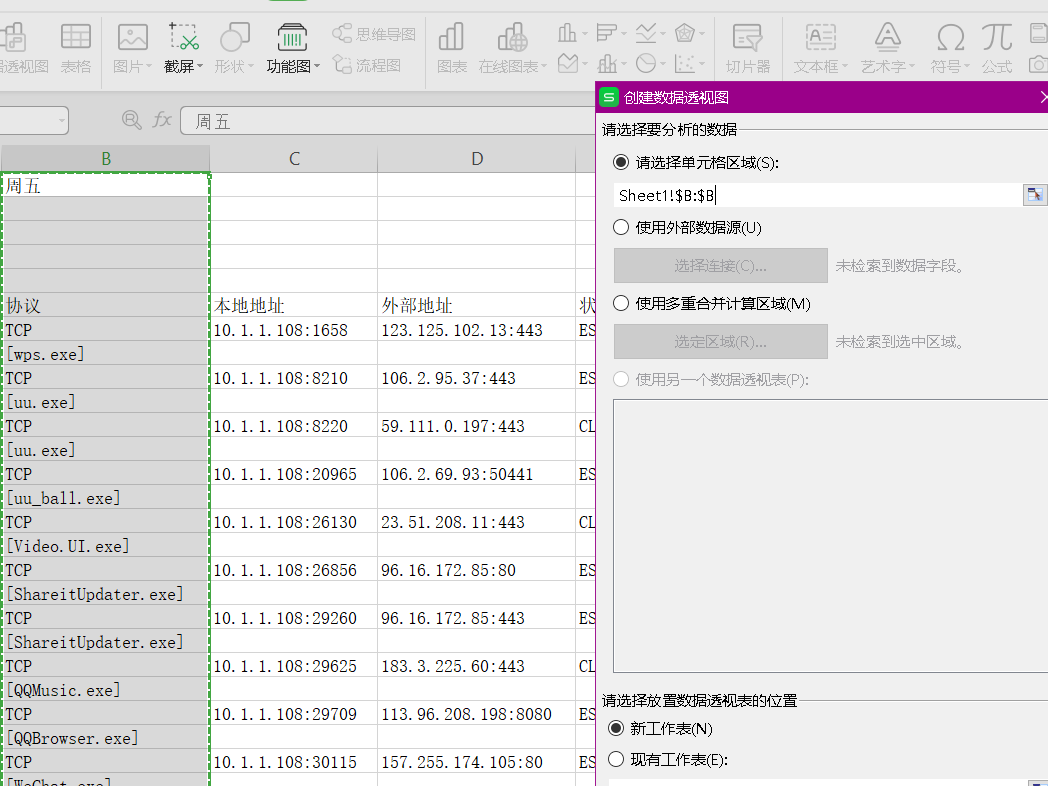

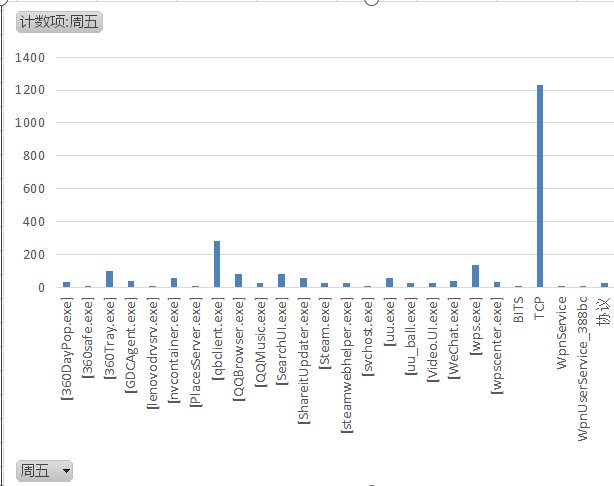

首先查看所有联网程序的联网次数,选中我们要分析的列,

点击上方“插入”->“数据透视图”

默认选择在一个新工作表中生成

在右侧“选择要添加到报表的字段”中点击对应字段右侧的小箭头->取消选择那些没有意义的字段,然后点击“确定”,并将该字段拖动到下方的“轴字段”和“数值”两个区域中

然后就可以看到我们的统计图进行分析

可以看到,第一多的是TCP,其次是qbclient.exe和wps.exe,qbclient是我所用的游戏加速器(其实我是忘记关了。。。),另外一个是wps软件,我想可能我的电脑目前是安全的吧。

二、系统运行监控——利用Sysmon

- 写配置文件20165237monconfig.exe,并老办法放到C盘中

<Sysmon schemaversion="3.10">

<!-- Capture all hashes -->

<HashAlgorithms>*</HashAlgorithms>

<EventFiltering>

<!-- Log all drivers except if the signature -->

<!-- contains Microsoft or Windows -->

<ProcessCreate onmatch="exclude">

<Image condition="end with">chrome.exe</Image>

</ProcessCreate>

<FileCreateTime onmatch="exclude" >

<Image condition="end with">chrome.exe</Image>

</FileCreateTime>

<NetworkConnect onmatch="exclude">

<Image condition="end with">chrome.exe</Image>

<SourcePort condition="is">137</SourcePort>

<SourceIp condition="is">127.0.0.1</SourceIp>

</NetworkConnect>

<NetworkConnect onmatch="include">

<DestinationPort condition="is">80</DestinationPort>

<DestinationPort condition="is">443</DestinationPort>

</NetworkConnect>

<CreateRemoteThread onmatch="include">

<TargetImage condition="end with">explorer.exe</TargetImage>

<TargetImage condition="end with">svchost.exe</TargetImage>

<TargetImage condition="end with">winlogon.exe</TargetImage>

<SourceImage condition="end with">powershell.exe</SourceImage>

</CreateRemoteThread>

</EventFiltering>

</Sysmon>

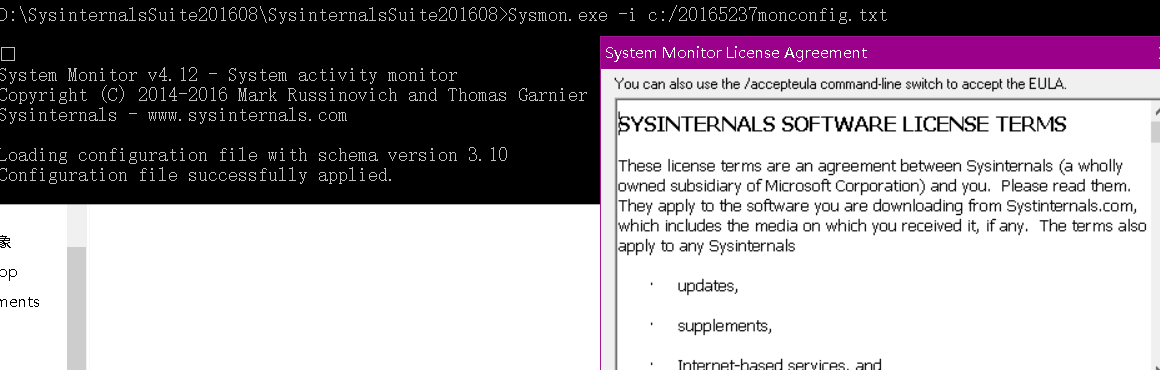

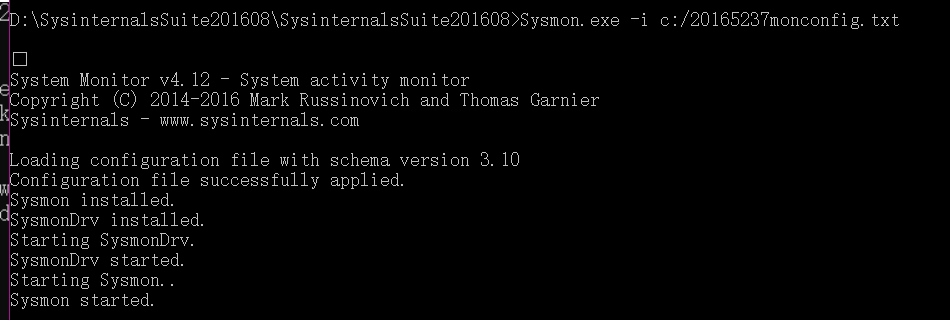

安装sysmon:以管理员身份执行命令sysmon.exe -i C:\20165237monconfig.txt

成功启动:

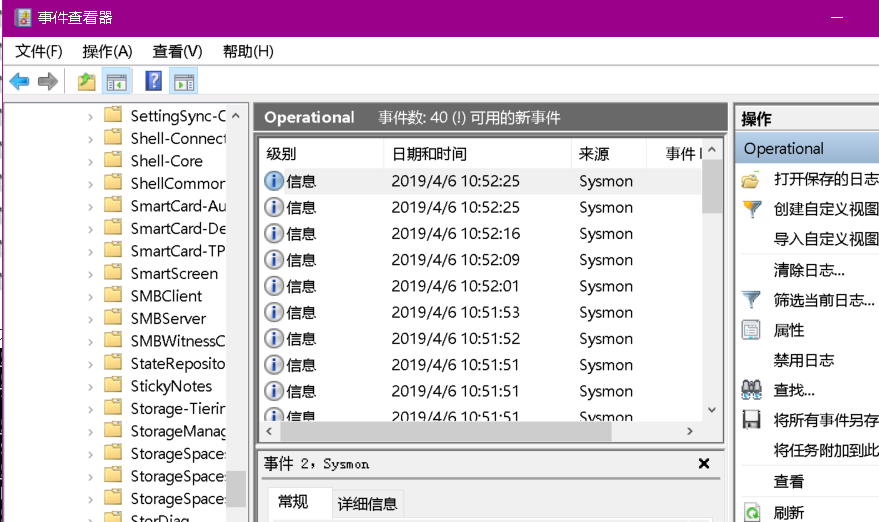

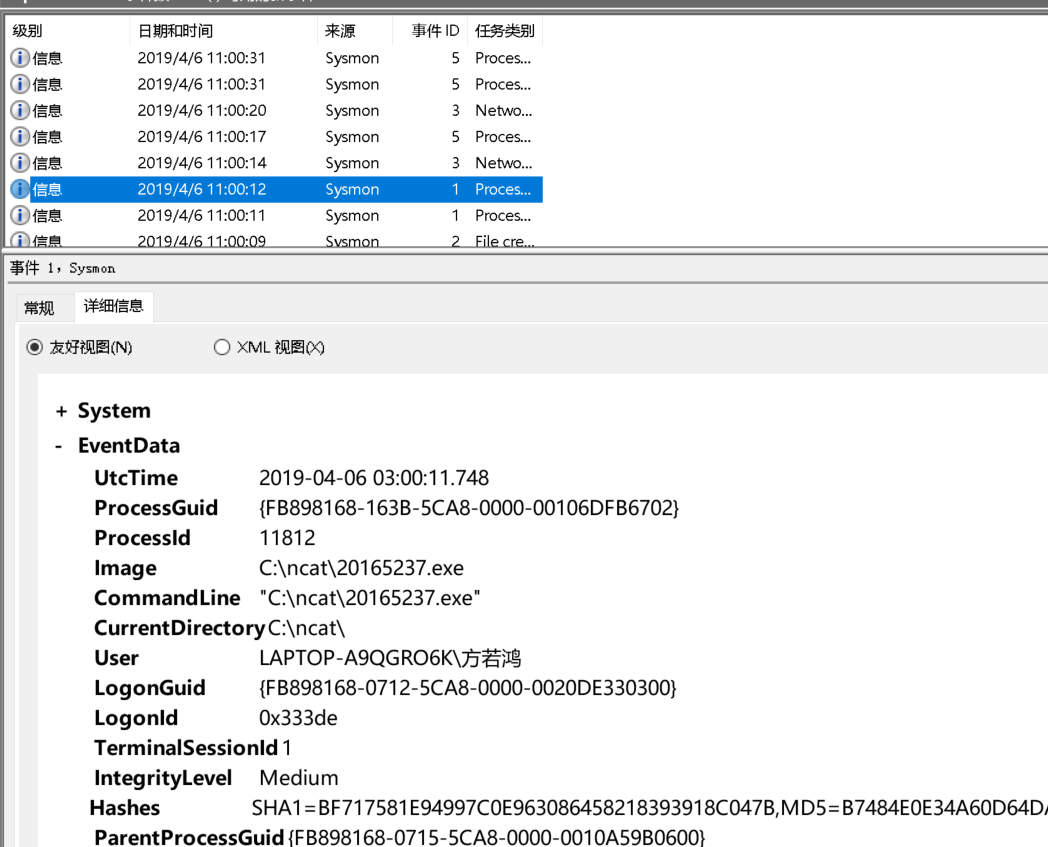

在事件查看器里查看日志;“事件查看器”->应用程序和服务日志/Microsoft/Windows/Sysmon/Operational

这里我选择了自己实验二中生成的后门20165237.exe进行分析,进行回连:

使用getpid指令找到进程号11812

在事件查看器中通过进程号找到这个进程

Exp 4.2

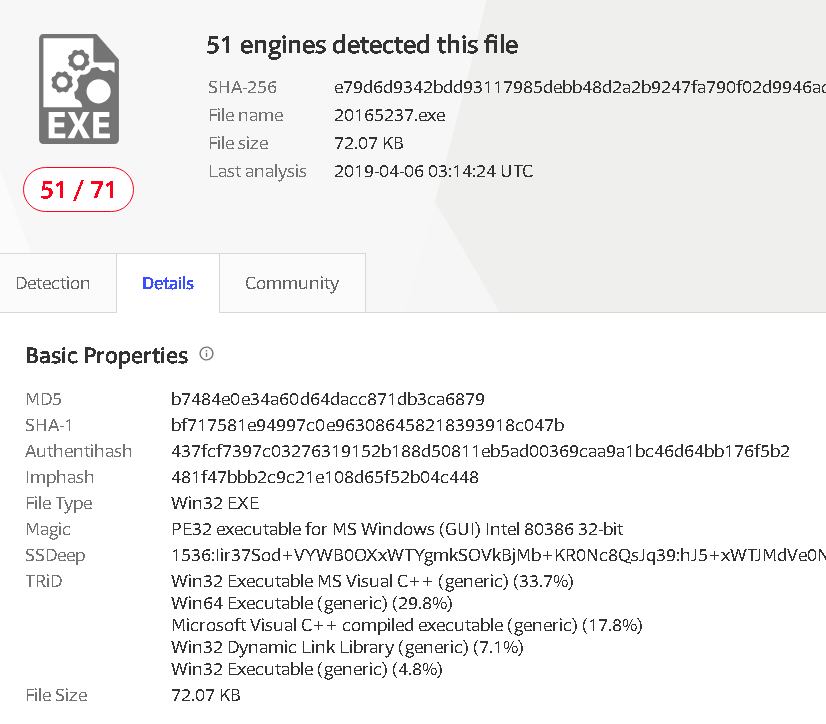

一、恶意软件分析-viru totals

- 在viru totals网站上查看上次实验检查所做的后门程序。结果(包括MD5 SHA-1 Hash的值)如下:

二、恶意软件分析——Systracer

下载安装Systracer->

下载完成->运行->agree->选第二个->设置监听端口号->安装完成:

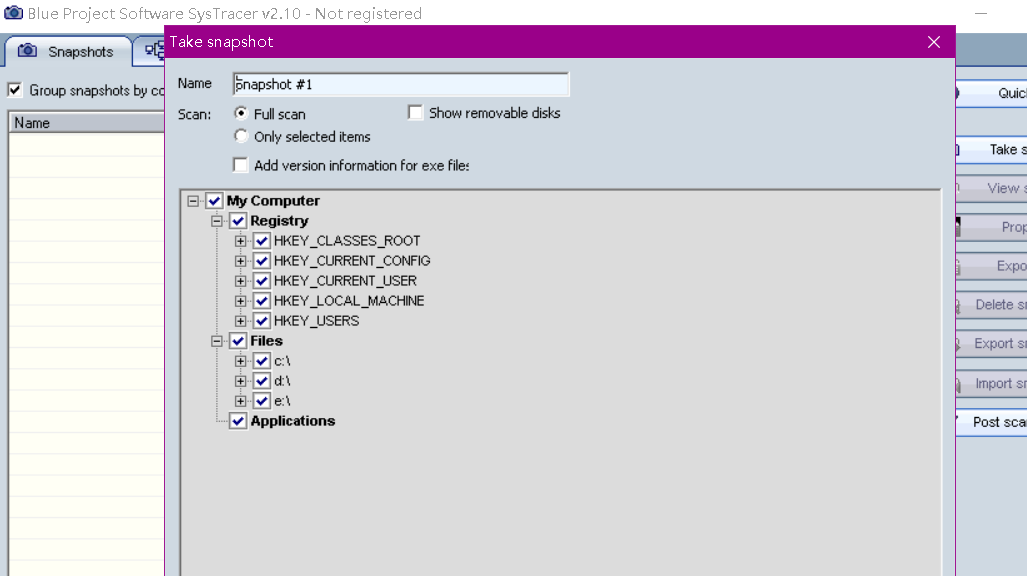

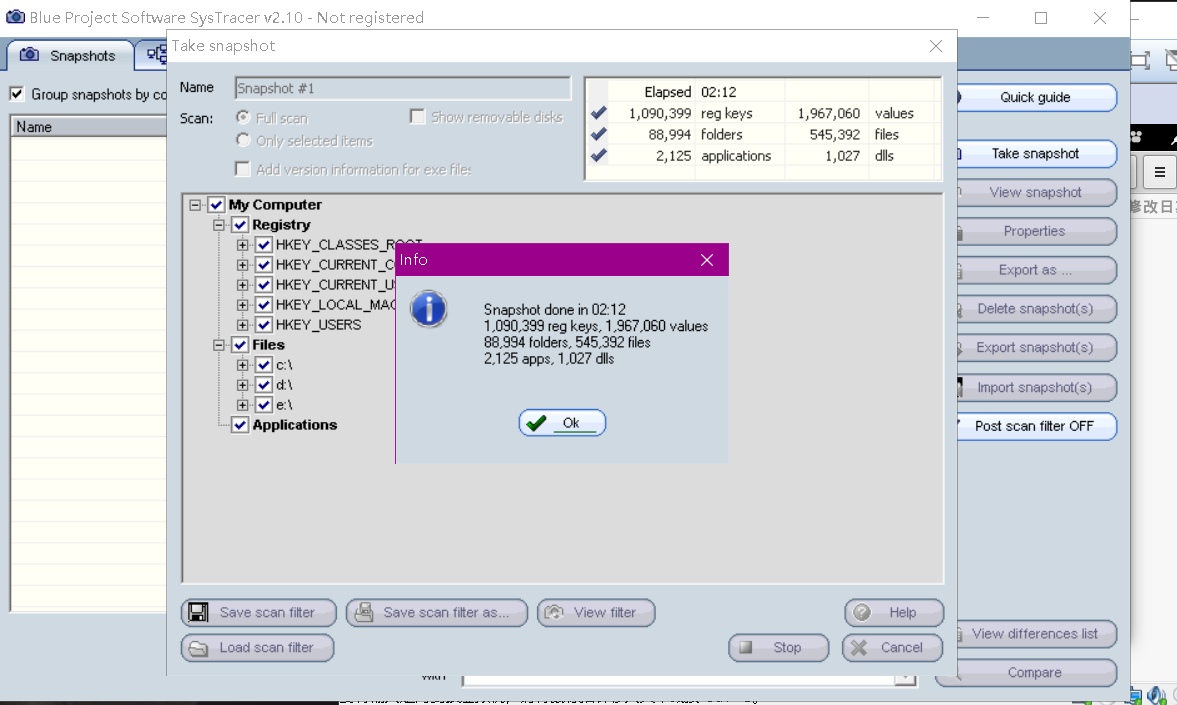

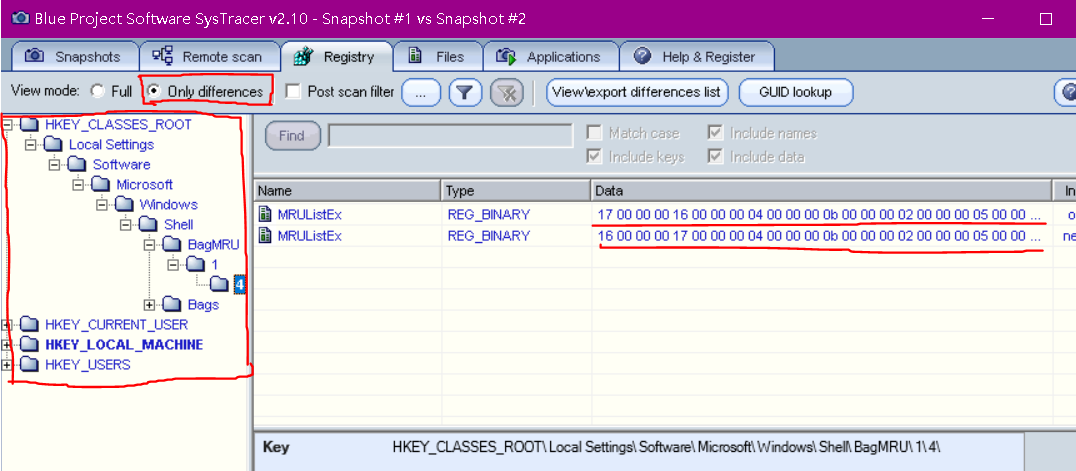

我主要进行2次快照,一次是回连前,一次是回连并执行dir命令:

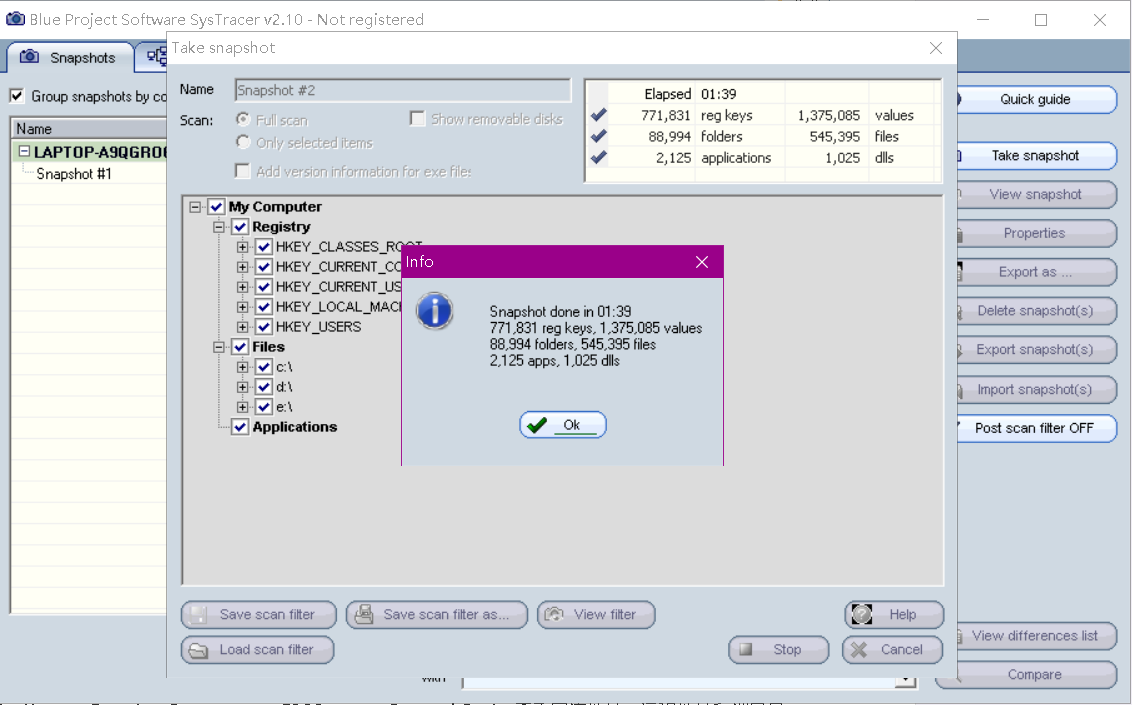

点击上方“Applications”->左侧“Running Processes”->找到后门进程“20165237.exe”->点击“Opened Ports”查看回连地址、远程地址和端口号:

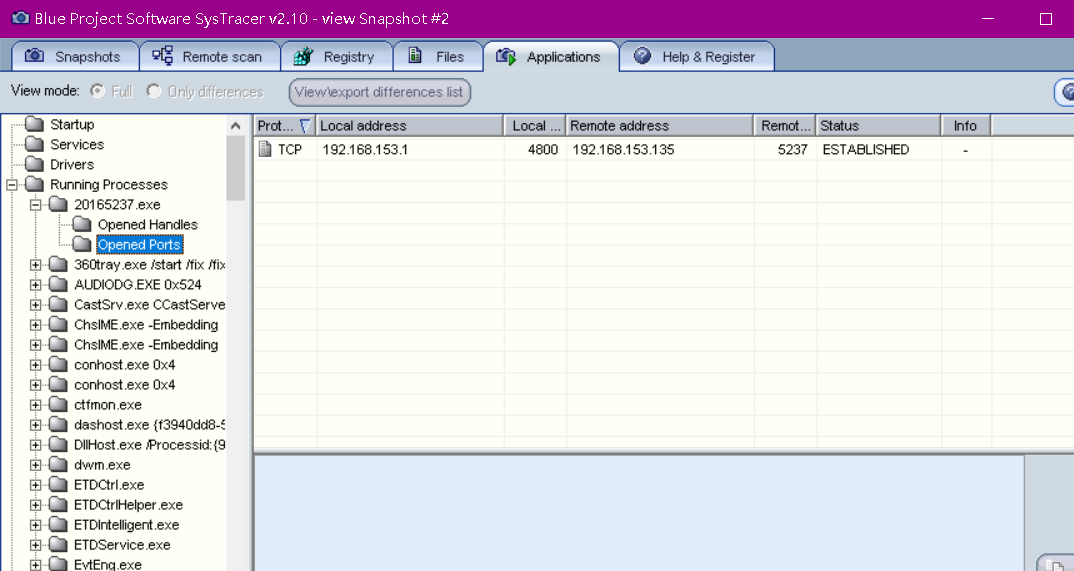

在快照界面“Snapshots”右下角点击“Compare”,比对一下回连前后计算机发生的变化,这里可以选择only difference:

三、Wireshark进行抓包分析:

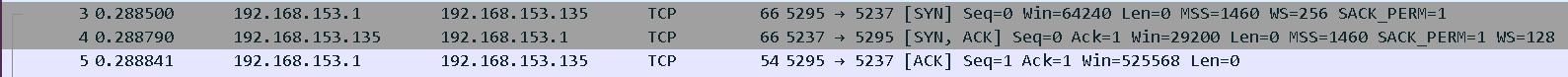

- 选择对VMnet8网络捕捉。在回连之前,开始捕获;回连完成后结束捕获,并把过滤规则设置为ip.addr == 192.168.153.135:

不难看出,这里回连时使用的是TCP三次握手,接下来的数据传输也是通过TCP协议来完成。

实验中遇到的问题及解决方法

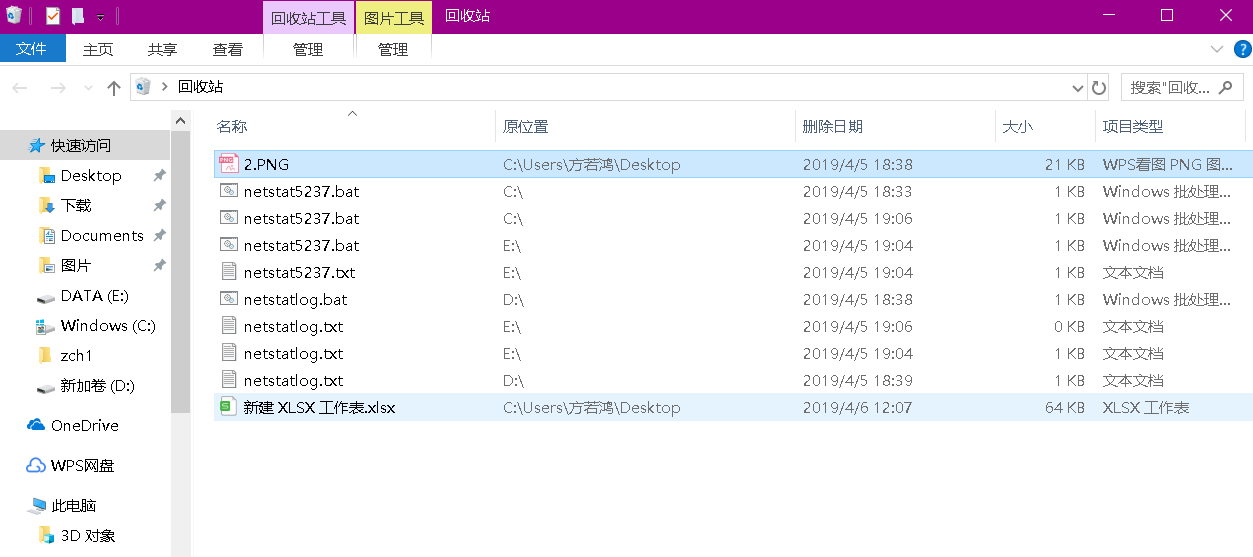

- 实话实说,这次的实验第一步就把我困住了。我的netstat。txt只有时间和日期,却没有网络内容。我尝试了很多办法(管理员权限启动CMD.EXE,换个盘存放20165237.bat,改配置内容),最后还是要感谢陈厚康同学帮我解决这个难题将事件属性的常规中勾上最高权限运行(看看回收站就知道了。。哎)。

实验感想和问题

如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控

答:可以设置用schtasks设置计划任务,让它每天定时检测并输出网络通话的数据,再通过分析使用量和内容来判断是否有恶意代码。

如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息

答:通过viru totals扫描内容,再用杀毒软件对其分析。

感想:这次实验难度不大,但是需要注意的细节很多,通过网络抓包来分析电脑中的恶意软件或恶意程序,监控、发现恶意攻击,也复习了抓包软件的使用。(其实在第一步就卡住了很长时间的我,早就已经崩溃了。。。)

2018-2019 20165237网络对抗 Exp4 恶意代码分析的更多相关文章

- 2018-2019 20165235 网络对抗 Exp4 恶意代码分析

2018-2019 20165235 网络对抗 Exp4 恶意代码分析 实验内容 系统运行监控 使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里.运行一段时间并分析该文件 ...

- 2018-2019 20165319 网络对抗 Exp4 恶意代码分析

基础问题回答 1. 如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么.请设计下你想监控的操作有哪些,用什么方法来监控 答:1.使用Windows自带的schta ...

- 2018-2019-2 《网络对抗技术》Exp4 恶意代码分析 Week6 20165311

2018-2019 20165311 网络对抗 Exp4 恶意代码分析 2018-2019 20165311 网络对抗 Exp4 恶意代码分析 实验内容 系统运行监控(2分) 恶意软件分析(1.5分) ...

- 20155207 《网络对抗》exp4 恶意代码分析 学习总结

20155207 <网络对抗> 恶意代码分析 学习总结 实践目标 1.是监控你自己系统的运行状态,看有没有可疑的程序在运行. 2.是分析一个恶意软件,就分析Exp2或Exp3中生成后门软件 ...

- 20155207王雪纯《网络对抗》Exp4 恶意代码分析

20155207 <网络对抗> 恶意代码分析 学习总结 实践目标 1.是监控你自己系统的运行状态,看有没有可疑的程序在运行. 2.是分析一个恶意软件,就分析Exp2或Exp3中生成后门软件 ...

- 20155338《网络对抗》 Exp4 恶意代码分析

20155338<网络对抗>恶意代码分析 实验过程 1.计划任务监控 在C盘根目录下建立一个netstatlog.bat文件(先把后缀设为txt,保存好内容后记得把后缀改为bat),内容如 ...

- 2018-2019-2 网络对抗技术 20165232 Exp4 恶意代码分析

2018-2019-2 网络对抗技术 20165232 Exp4 恶意代码分析 1.实践目标 监控你自己系统的运行状态,看有没有可疑的程序在运行. 分析一个恶意软件,就分析Exp2或Exp3中生成后门 ...

- 2018-2019-2 20165325 网络对抗技术 Exp4 恶意代码分析

2018-2019-2 20165325 网络对抗技术 Exp4 恶意代码分析 实验内容(概要) 一.系统(联网)运行监控 1. 使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,逐步排查并且 ...

- 2018-2019-2 网络对抗技术 20165206 Exp4 恶意代码分析

- 2018-2019-2 网络对抗技术 20165206 Exp4 恶意代码分析 - 实验任务 1系统运行监控(2分) (1)使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP ...

随机推荐

- Bloom Filter(布隆过滤器)如何解决缓存穿透

本文摘抄自我的微信公众号"程序员柯南",欢迎关注!原文阅读 缓存穿透是什么? 关于缓存穿透,简单来说就是系统处理了大量不存在的数据查询.正常的使用缓存流程大致是,数据查询先进行缓存 ...

- 【递归】hex2dec

自己捉摸了好久,由于不熟悉. #include <stdio.h> int dec2hex(char *p); int base; int num; int main(void) { ch ...

- Node.js中的console.log()输出彩色字体

转自:https://www.jianshu.com/p/cca3e72c3ba7 console.log('\033[42;30m DONE \033[40;32m Compiled success ...

- 企微云CRM操作指南 – 道一云|企微

企微云CRM操作指南 – 道一云|企微https://wbg.do1.com.cn/xueyuan/2568.html 线索及线索池 – 道一云|企微https://wbg.do1.com.cn/xu ...

- JasperReports® Library | Jaspersoft Community

JasperReport报表导出踩坑实录 - 小卖铺的老爷爷 - 博客园https://www.cnblogs.com/laoyeye/p/7707149.html jasperreport_百度百科 ...

- springdata 一对多配置

- 正则 re模块

Python 正则表达式 re 模块 简介 正则表达式(regular expression)是可以匹配文本片段的模式.最简单的正则表达式就是普通字符串,可以匹配其自身.比如,正则表达式 ‘hello ...

- 【pytorch】关于Embedding和GRU、LSTM的使用详解

1. Embedding的使用 pytorch中实现了Embedding,下面是关于Embedding的使用. torch.nn包下的Embedding,作为训练的一层,随模型训练得到适合的词向量. ...

- 实用HTML5游戏资源

awesome games Web-First游戏引擎协同构建令人惊叹的HTML5可视化和游戏 HTML5游戏开发者和技术传播者,华沙,波兰- @EnclaveGames独立工作室的创始人 代表作 ...

- jforum(2)--中文乱码的解决方式

安装好jforum后可能出现如下乱码页面: 解决方式 1.在建数据库时要用如下语句: CREATE DATABASE JForum DEFAULT CHARACTER SET utf8 COLLATE ...