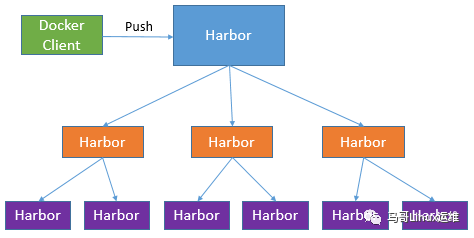

Kubernetes-5-2:Harbor仓库的几种高可用方案与搭建

高可用Harbor搭建

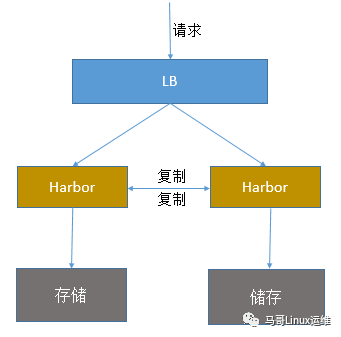

二、双主架构:

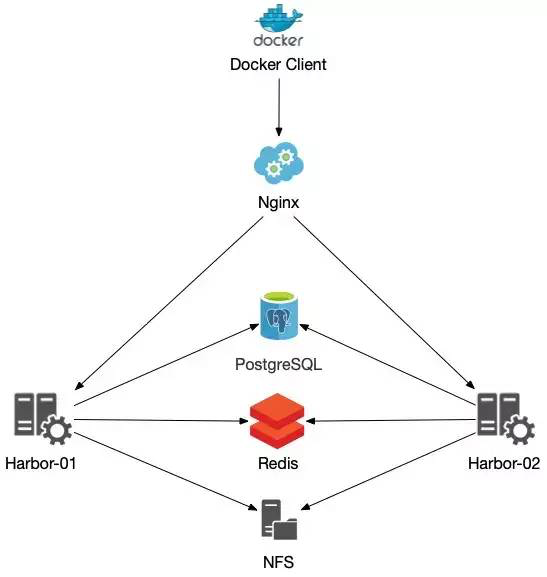

三、还有一种就是利用共享存储和共享数据库来实现服务的高可用性和数据的冗余:

- 将PostgreSQL服务单独部署出来,并将Harbor中默认创建在PostgreSQL的所有表的结构、初始数据等导入进单独部署的PostgreSQL服务中,PostgreSQL数据的冗余就完全可以使用PostgreSQL的同步策略来实现;

- Redis服务单独部署出来,其他特殊操作无需执行,Redis的高可用也可直接使用其集群解决方案;

- 最后存储后端要使用共享存储,来实现数据的统一;

具体操作

|

ip

|

系统版本

|

服务

|

|

192.168.24.253(post1)

|

Centos7

|

PostgreSQL、Redis、Harbor

|

|

192.168.24.252(post2)

|

Centos8

|

NFS、Harbor

|

在此所有其他服务均搭建在post1中,并且是搭建单机,仅为演示使用,生产中数据的备份等再自行研究。我这里post1 和 post2的域名分别为:hub.vfancloud1.com;hub.vfancloud2.com,记得先要写入hosts文件中以防解析不到。

https://www.cnblogs.com/v-fan/p/13034272.html

## 进入PostgreSQL容器

docker exec -it xxxx bash ## 执行 psql 进入数据库

postgres [ / ]$ psql

psql (9.6.14)

Type "help" for help. ## 查看当前所有的数据库,postgres、template0、template1为默认数据库

postgres=# \l

List of databases

Name | Owner | Encoding | Collate | Ctype | Access privileges

--------------+----------+----------+-------------+-------------+-----------------------

notaryserver | postgres | UTF8 | en_US.UTF-8 | en_US.UTF-8 | =Tc/postgres +

| | | | | postgres=CTc/postgres+

| | | | | server=CTc/postgres

notarysigner | postgres | UTF8 | en_US.UTF-8 | en_US.UTF-8 | =Tc/postgres +

| | | | | postgres=CTc/postgres+

| | | | | signer=CTc/postgres

postgres | postgres | UTF8 | en_US.UTF-8 | en_US.UTF-8 |

registry | postgres | UTF8 | en_US.UTF-8 | en_US.UTF-8 |

template0 | postgres | UTF8 | en_US.UTF-8 | en_US.UTF-8 | =c/postgres +

| | | | | postgres=CTc/postgres

template1 | postgres | UTF8 | en_US.UTF-8 | en_US.UTF-8 | =c/postgres +

| | | | | postgres=CTc/postgres

(6 rows) ## 导出表结构及数据

postgres [ / ]$ pg_dump -U postgres registry > /tmp/registry.sql

postgres [ / ]$ pg_dump -U postgres notaryserver > /tmp/notaryserver.sql

postgres [ / ]$ pg_dump -U postgres notarysigner > /tmp/notarysigner.sql

-U 数据库用户

-p 访问端口

-f 指定文件,和 > 功能一样

-h 指定数据库地址

-s 表示只导出表结构,不导数据 ## 导出到宿主机

docker cp [容器id]:/tmp/registry.sql ./

docker cp [容器id]:/tmp/notaryserver.sql ./

docker cp [容器id]:/tmp/notarysigner.sql ./

# Install RPM

sudo yum install -y https://download.postgresql.org/pub/repos/yum/reporpms/EL-7-x86_64/pgdg-redhat-repo-latest.noarch.rpm # Install server

sudo yum install -y postgresql13-server # init db

sudo /usr/pgsql-13/bin/postgresql-13-setup initdb # 修改远程访问配置

vim /var/lib/pgsql/13/data/postgresql.conf

...

将 listen_addresses = 'localhost' 修改为

listen_addresses = '*'

... # 添加信任的远程连接,生产中不要添加0.0.0.0

vim /var/lib/pgsql/13/data/pg_hba.conf

...

host all all 0.0.0.0/0 trust

# host all all 0.0.0.0/0 md5

# 最后一列如果是trust,则登录pg不需要密码,若为md5,则需要密码

... # start and enable server

sudo systemctl enable postgresql-13

sudo systemctl start postgresql-13 # 检查服务是否启动成功

ps看进程 或 ss看端口号

## 直接写入新密码

postgres=# \password

输入新的密码:

再次输入:

## 创建数据库

postgres=# CREATE DATABASE registry;

postgres=# CREATE DATABASE notaryserver;

postgres=# CREATE DATABASE notarysigner; ## 导入数据

psql -h post1 -U postgres -p 5432 -d registry -f registry.sql

psql -h post1 -U postgres -p 5432 -d notaryserver -f notaryserver.sql

psql -h post1 -U postgres -p 5432 -d notarysigner -f notarysigner.sql

-U 数据库用户

-p 访问端口

-f 指定文件,和 < 功能一样

-h 指定数据库地址

-d 指定数据库名

## 安装nfs工具

yum -y install nfs-utils rpcbind ## 编辑共享目录

vim /etc/exports

...

/alibaba *(rw,no_root_squash,no_all_squash,sync)

... ## 挂载

mkdir /alibaba

mount -t nfs post2:/alibaba/ /alibaba/

## 安装 || 或源码安装自行选择

yum -y install redis ##

vim /etc/redis

...

bind 0.0.0.0 # 设置所有主机可以连接

requirepass redis # 设置客户端连接密码

daemonize yes # 打开守护进程模式

... ## 启动redis

systemctl start redis ## 查看端口状态

[root@centos7 src]# ss -tnlp | grep 6379

LISTEN 0 128 127.0.0.1:6379 *:* users:(("redis-server",pid=3405,fd=6))

## 自行下载源码包

https://github.com/goharbor/harbor/releases ## 解压进入

tar zxvf harbor-offline-installer-v2.1.2.tgz && cd harbor/ ## 导入镜像

docker load -i harbor.v2.1.2.tar.gz ## 编辑配置文件,需要更改的主要有以下几点:

1.hostname 改为主机ip或完全限定域名,不要使用127.0.0.1或localhost

2.https选项,如需要,指定crt和key的路径,若不需要,直接注释掉

3.harbor_admin_password,默认密码,可以更改

4.data_volume,数据默认存储位置,设计为共享路径

5.注释掉database模块 及 Clair模块

6.开启external_database 和 external_redis模块及正确配置其中参数

7.集群内所有harbor配置均一样,改一下hostname值即可

hostname: hub.vfancloud1.com https:

# https port for harbor, default is 443

port: 443

# The path of cert and key files for nginx

certificate: /data/cert/server.crt

private_key: /data/cert/server.key harbor_admin_password: Harbor12345 data_volume: /alibaba external_database:

harbor:

host: 192.168.24.253

port: 5432

db_name: external_redis

username: postgres

password: 123456

ssl_mode: disable

max_idle_conns: 2

max_open_conns: 0

clair:

host: 192.168.24.253

port: 5432

db_name: clair

username: postgres

password: 123456

ssl_mode: disable

notary_signer:

host: 192.168.24.253

port: 5432

db_name: notarysigner

username: postgres

password: 123456

ssl_mode: disable

notary_server:

host: 192.168.24.253

port: 5432

db_name: notaryserver

username: postgres

password: 123456

ssl_mode: disable external_redis:

# support redis, redis+sentinel

# host for redis: <host_redis>:<port_redis>

# host for redis+sentinel:

# <host_sentinel1>:<port_sentinel1>,<host_sentinel2>:<port_sentinel2>,<host_sentinel3>:<port_sentinel3>

host: 192.168.24.253:6379

password: redis

# sentinel_master_set must be set to support redis+sentinel

#sentinel_master_set:

# db_index 0 is for core, it's unchangeable

registry_db_index: 1

jobservice_db_index: 2

chartmuseum_db_index: 3

clair_db_index: 4

trivy_db_index: 5

idle_timeout_seconds: 30

./install.sh

----Harbor has been installed and started successfully.---- [root@kubenode2 harbor]# docker ps

CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES

0fffdbdc1efd goharbor/harbor-jobservice:v2.1.2 "/harbor/entrypoint.…" 3 minutes ago Up 3 minutes (healthy) harbor-jobservice

330d73923321 goharbor/nginx-photon:v2.1.2 "nginx -g 'daemon of…" 3 minutes ago Up 3 minutes (healthy) 0.0.0.0:80->8080/tcp, 0.0.0.0:443->8443/tcp nginx

f6511d387e7f goharbor/harbor-core:v2.1.2 "/harbor/entrypoint.…" 3 minutes ago Up 3 minutes (healthy) harbor-core

2fe648a128da goharbor/harbor-registryctl:v2.1.2 "/home/harbor/start.…" 3 minutes ago Up 3 minutes (healthy) registryctl

62c6de742d9b goharbor/registry-photon:v2.1.2 "/home/harbor/entryp…" 3 minutes ago Up 3 minutes (healthy) registry

f5e6b82363bb goharbor/harbor-portal:v2.1.2 "nginx -g 'daemon of…" 3 minutes ago Up 3 minutes (healthy) harbor-portal

bb0fb84251f1 goharbor/harbor-log:v2.1.2 "/bin/sh -c /usr/loc…" 3 minutes ago Up 3 minutes (healthy) 127.0.0.1:1514->10514/tcp harbor-log

hostname: hub.vfancloud2.com

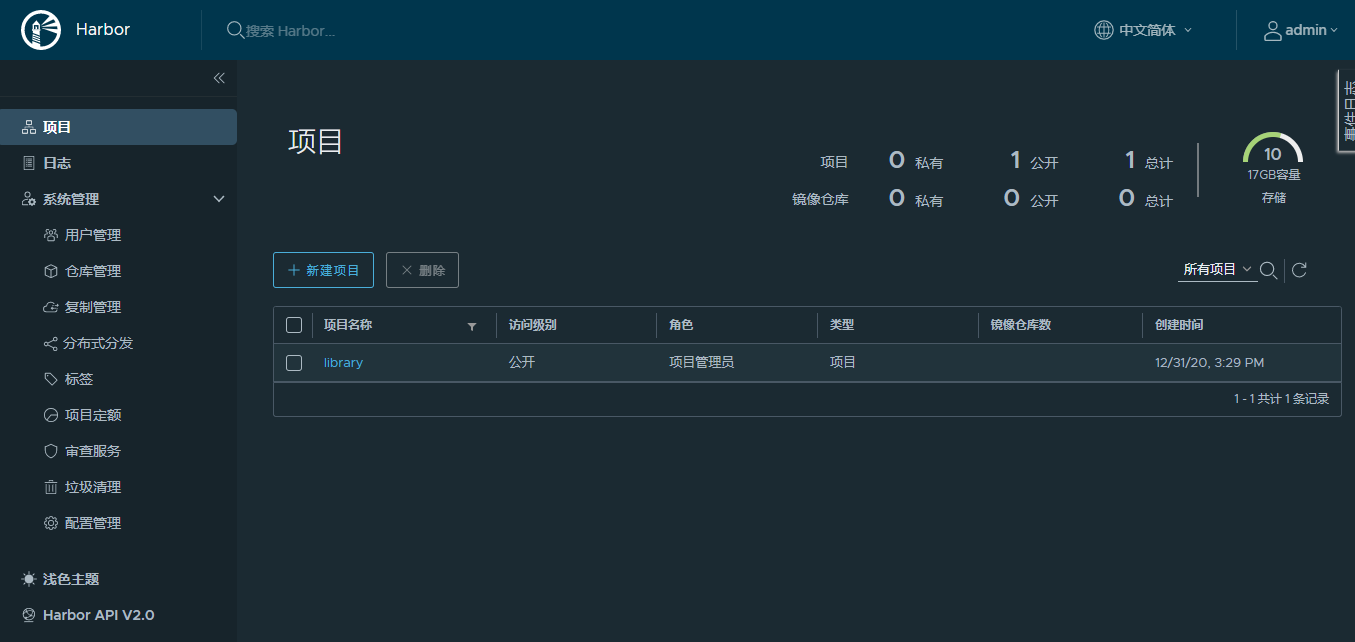

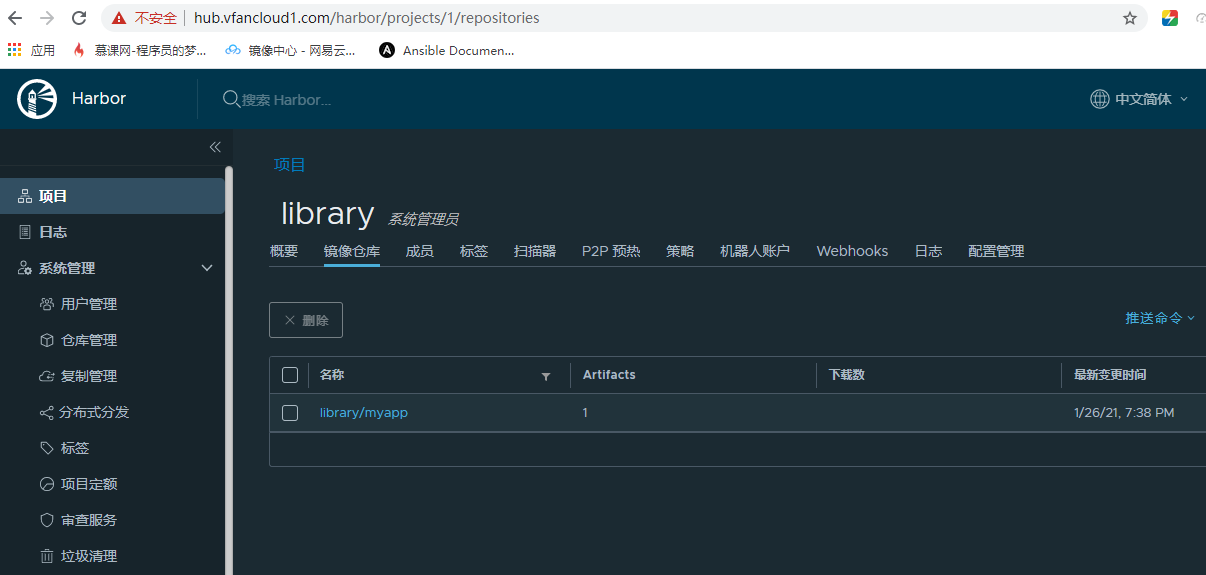

测试

## 在192.168.24.253中push镜像

## 先在/etc/docker/daemon.json文件添加以下内容

vim /etc/docker/daemon.json

...

{

"insecure-registries": ["https://hub.vfancloud1.com","https://hub.vfancloud2.com"]

}

... ## 重新加载docker服务

systemctl daemon-reload

systemctl restart docker ## 登录harbor

[root@centos7 harbor]# docker login hub.vfancloud1.com

Username: admin

Password:

WARNING! Your password will be stored unencrypted in /root/.docker/config.json.

Configure a credential helper to remove this warning. See

https://docs.docker.com/engine/reference/commandline/login/#credentials-store Login Succeeded ## push镜像

[root@centos7 alibaba]# docker tag hub.vfancloud.com/test/myapp:v1 hub.vfancloud1.com/library/myapp:v1

[root@centos7 alibaba]# docker push hub.vfancloud1.com/library/myapp:v1

The push refers to repository [hub.vfancloud1.com/library/myapp]

a0d2c4392b06: Pushed

05a9e65e2d53: Pushed

68695a6cfd7d: Pushed

c1dc81a64903: Pushed

8460a579ab63: Pushed

d39d92664027: Pushed

v1: digest: sha256:9eeca44ba2d410e54fccc54cbe9c021802aa8b9836a0bcf3d3229354e4c8870e size: 1569

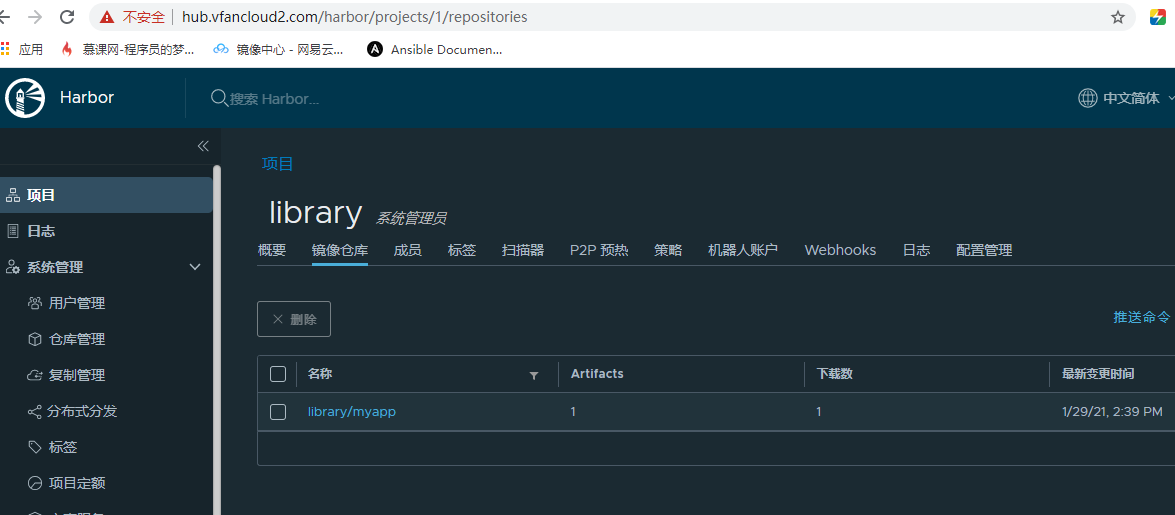

注意看域名不同

[root@kubenode2 harbor]# docker pull hub.vfancloud2.com/library/myapp:v1

v1: Pulling from library/myapp

550fe1bea624: Pull complete

af3988949040: Pull complete

d6642feac728: Pull complete

c20f0a205eaa: Pull complete

438668b6babd: Pull complete

bf778e8612d0: Pull complete

Digest: sha256:9eeca44ba2d410e54fccc54cbe9c021802aa8b9836a0bcf3d3229354e4c8870e

Status: Downloaded newer image for hub.vfancloud2.com/library/myapp:v1

hub.vfancloud2.com/library/myapp:v1

至此Harbor高可用完成!实际使用中将两台Harbor前边加一层负载即可!

Kubernetes-5-2:Harbor仓库的几种高可用方案与搭建的更多相关文章

- Redis安装、主从配置及两种高可用集群搭建

Redis安装.主从配置及两种高可用集群搭建 一. 准备 Kali Linux虚拟机 三台:192.168.154.129.192.168.154.130.192.168.154 ...

- Oracle的三种高可用集群方案

浏览了一下Oracle官方的网页以及非官方的ppt,简单了解了一下Oracle提供的高可用方案. 主要有三种: 1. RAC RAC, Real Application Clusters 多个Ora ...

- [经验交流] kubernetes v1.11 更新了高可用方案

kubernetes v1.11已经发布了一段时间,和以前相比,一个显著亮点是更新了高可用方案: https://kubernetes.io/docs/setup/independent/high-a ...

- (转载)MySQL数据库的几种常见高可用方案

转自: https://yq.aliyun.com/articles/74454 随着人们对数据一致性的要求不断的提高,越来越多的方法被尝试用来解决分布式数据一致性的问题,如MySQL自身的优化. ...

- Linux搭建Nexus仓库+高可用方案

Linux搭建nexus仓库 1.安装jdk 1.1 获取安装包,解压到指定目录: tar xf jdk.tar.gz -C /opt/export 1.2 配置环境变量: # vim /etc/pr ...

- 014.Docker Harbor+Keepalived+LVS+共享存储高可用架构

一 多Harbor高可用介绍 共享后端存储是一种比较标准的方案,将多个Harbor实例共享同一个后端存储,任何一个实例持久化到存储的镜像,都可被其他实例中读取.通过前置LB组件,如Keepalived ...

- kubernetes实战(二十六):kubeadm 安装 高可用 k8s v1.16.x dashboard 2.x

1.基本配置 基本配置.内核升级.基本服务安装参考https://www.cnblogs.com/dukuan/p/10278637.html,或者参考<再也不踩坑的Kubernetes实战指南 ...

- harbor高可用集群搭建

高可用harbor集群搭建 一.安装部署 1.节点角色 角色 数量 名称 备注 harbor主节点 2 harbor-1 harbor-2 双主模式 haproxy 2 HA-1 HA-2 需要通过k ...

- kubernetes实战(二十五):kubeadm 安装 高可用 k8s v1.13.x

1.系统环境 使用kubeadm安装高可用k8s v.13.x较为简单,相比以往的版本省去了很多步骤. kubeadm安装高可用k8s v.11 和 v1.12 点我 主机信息 主机名 IP地址 说明 ...

随机推荐

- C#扫盲篇(一):反射机制--情真意切的说

在一线编码已有多年,积累了不少非常实用的技能,最近的更新会逐步的分享出来,希望能帮助到还有一丢丢喜欢.Net的朋友,当然这些都比较适合入门选手,虽然自己已是个精通抄代码的老猿,但技术造诣仍是渣渣. 犹 ...

- vue的favicon.ico的不能修改替换问题解决。

vue的favicon.ico解决办法: 暴力替换图片: <link rel="icon" href="favicon.ico" type="i ...

- oracle 11.2.0.1.0 升级 11.2.0.4.0 并 patch 到11.2.0.4.7

升级步骤: (1) 备份数据库 (2) 运行patchset,升级oracle 软件 (3) 准备新的ORACLE_HOME (4) 运行dbua 或者脚本升级实例 (5) ...

- Sentry(v20.12.1) K8S 云原生架构探索, SENTRY FOR JAVASCRIPT 手动捕获事件基本用法

系列 Sentry-Go SDK 中文实践指南 一起来刷 Sentry For Go 官方文档之 Enriching Events Snuba:Sentry 新的搜索基础设施(基于 ClickHous ...

- 为什么.NET Standard 仍然有意义?

.NET Standard 是.NET 官方的API规范,可在许多.NET环境中使用.之所以存在,面向.NET Standard 2.0的库提供了最大可能的覆盖范围,并启用了几乎所有现代的.NET功能 ...

- 在 Azure 上执行一些简单的 python 工作

1. 公司禁用了 python 我的主业是桌面开发,偶尔也需要搞搞数据和算法.最近在用 python 处理一些工作,正搞得热火朝天,突然 python 就不能用了,一查记录原来是 IT 管理员禁止我使 ...

- (四)React Ant Design Pro + .Net5 WebApi:PostgreSQL数据库环境搭建

一.简介 PostgreSQL,开源数据库(没听过小伙伴自己反思一下自行百度) PgAdmin,官方提供的数据库管理工具. 二.环境 1. 官网下载包,安装数据库 tar xjvf /app/pack ...

- 让 Mongoose 不再重复链接数据库(如何正确连接以解决升级后的报错)

升级了 Mongoose 后,发现项目打不开了.报错: MongooseError: You can not `mongoose.connect()` multiple times while con ...

- 痞子衡嵌入式:MCUBootFlasher v3.0发布,为真实的产线操作场景而生

-- 痞子衡维护的NXP-MCUBootFlasher工具(以前叫RT-Flash)距离上一个版本(v2.0.0)发布过去一年半以上了,这一次痞子衡为大家带来了全新版本v3.0.0,从这个版本开始,N ...

- UVM基础总结——基于《UVM实战》示例

一.前言 工作一直在做SoC验证,更关注模块间的连接性和匹配性,所以相比于擅长随机约束激励的UVM来说,定向测试的概念更容易debug.当然前提是IP已经被充分验证.因此觉得接触UVM的机会较少.到现 ...