20165214 2018-2019-2 《网络对抗技术》Exp7 网络欺诈防范 Week10

《网络对抗技术》Exp7 网络欺诈防范 Week10

一、实验目标与内容

- 1.实践目标

- 理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法

2.实践内容

(1)简单应用SET工具建立冒名网站

(2)ettercap DNS spoof

(3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站

(4)请勿使用外部网站做实验

3.一些问题

- (1)通常在什么场景下容易受到DNS spoof攻击

答: 击机和靶机在同一子网,比如连接同一Wifi

- (2)在日常生活工作中如何防范以上两攻击方法

答:不要乱连来源不明的Wifi,连接公共Wifi时不要在随意输入自己的隐私信息,如账号密码等。

二、实验步骤

应用SET工具建立冒名网站

SET工具:SET(Social-Engineer Toolkit)是一个高级的,并且易于使用的计算机社会工程学工具集。

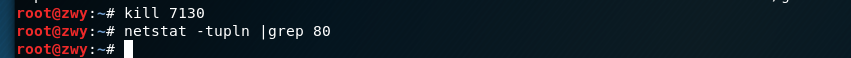

1、首先查看80端口是否被占用。在命令行输入

netstat -tupln |grep 80后回车

2、看到80端口已经被占用了。输入

kill [PID]杀死占用80端口的进程。(上图中7130就是该进程的PID)然后再次输入netstat -tupln |grep 80,发现没有进程占用80端口了

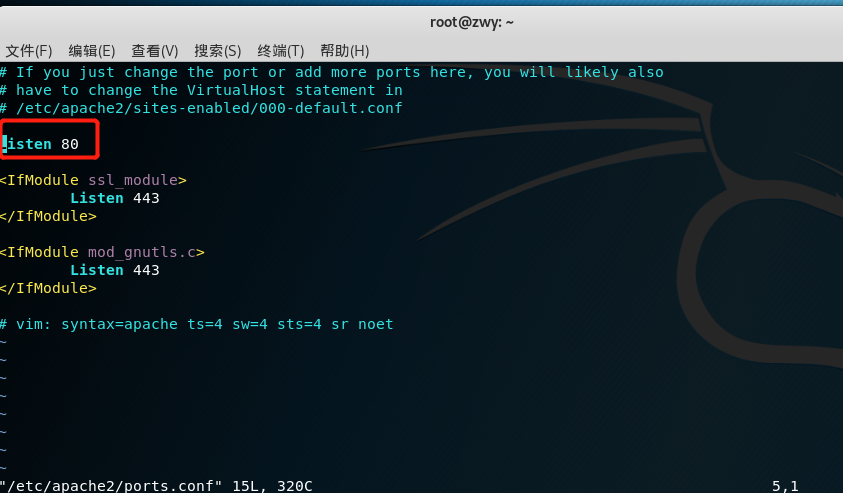

3、输入

sudo vi /etc/apache2/ports.conf进入Apache的端口配置文件,查看图示位置是否为80,若不是修改为80后退出。

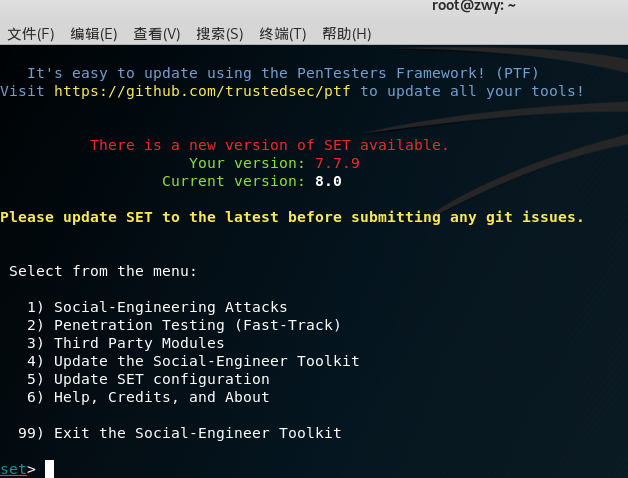

4、输入

apachectl start开启Apache。接着输入setoolkit打开SET工具(如果弹出询问y/n,输入y后回车即可)

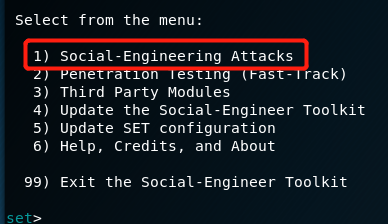

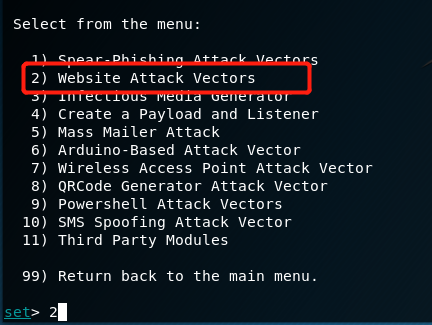

5、输入1选择社会工程学攻击

6、再输入2选择钓鱼网站攻击

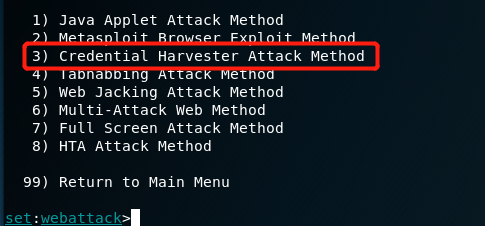

7、再输入3选择登录密码截取攻击

8、再输入2选择克隆网站

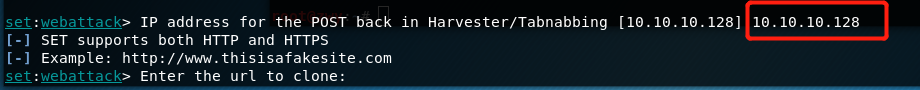

9、输入kali的IP地址

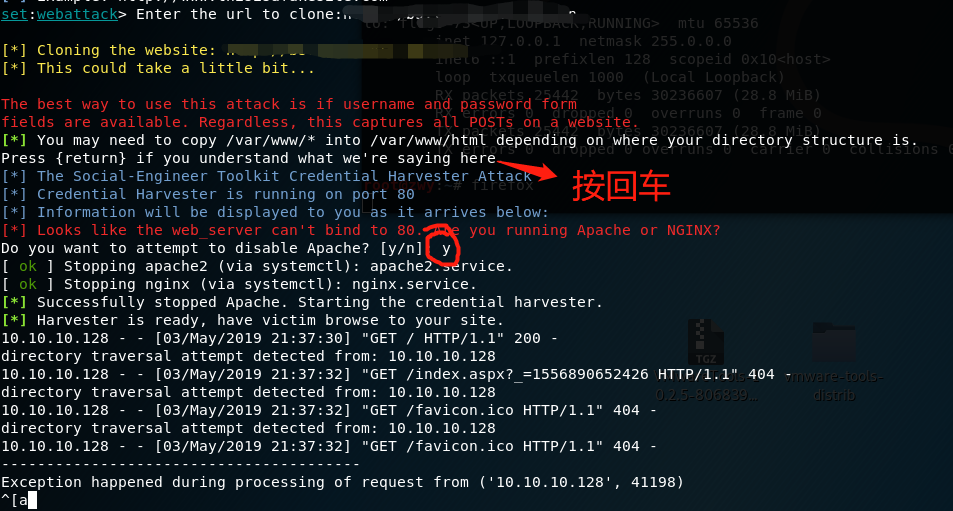

10、输入要克隆的IP,出现的提示按下图操作:

11、在本机上的浏览器输入虚拟机的ip地址10.10.10.128,发现跳转到了克隆的页面:

ettercap DNS spoof(局域网内DNS欺骗)

1、输入

ifconfig eth0 promisc将网卡eth0改为混杂模式2、输入

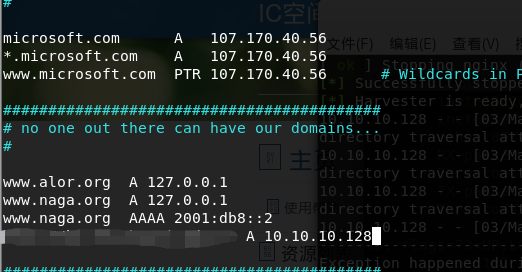

vi /etc/ettercap/etter.dns进入DNS缓存表,添加如下内容:

3、输入

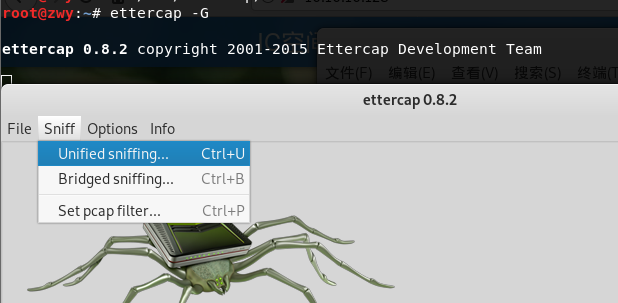

ettercap -G开启ettercap。启动后点击Sniff -> unified sniffing

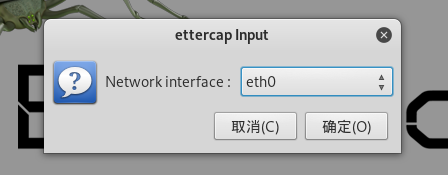

4、在弹出的窗口中选择eth0后确认,监听eth0网卡。

5、点击

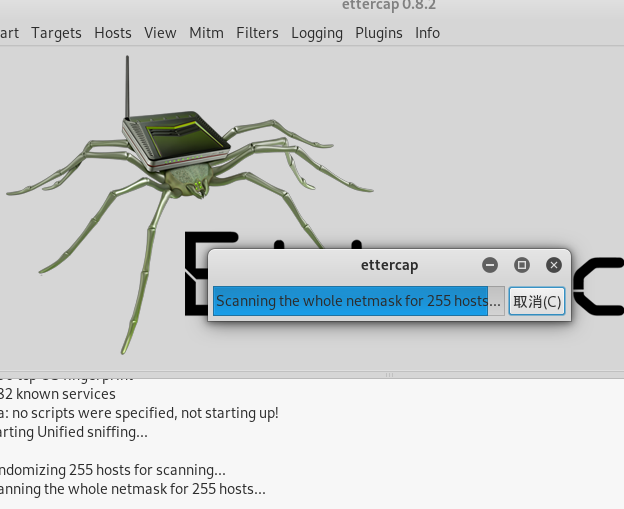

Hosts -> Scan for hosts扫描子网

6、点击

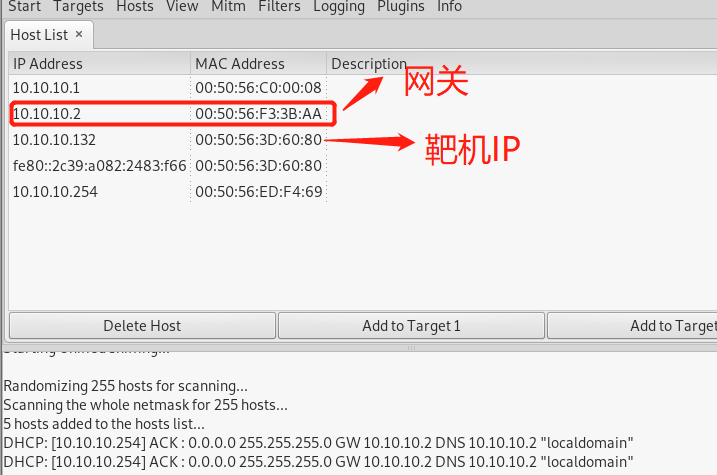

Hosts -> Hosts list查看存活主机

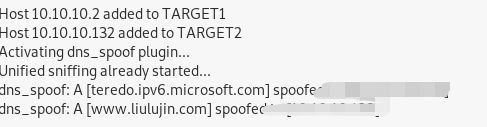

7、在上图中选择网关IP,点击

Add to Target1;选择靶机IP,点击Add to Target28、在菜单中选择

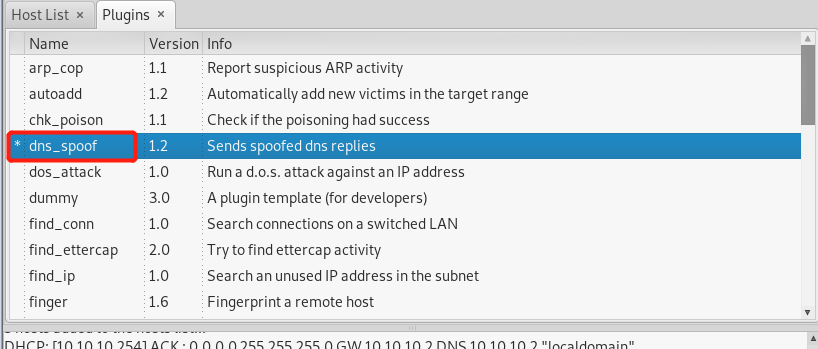

Plugins -> Manage the plugins -> 双击dns_spoof ->

9、在菜单中选择

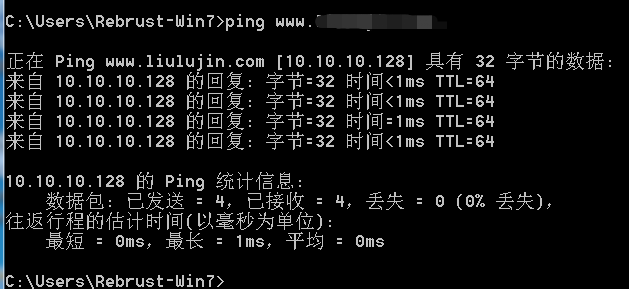

start -> Start sniffing,在靶机中ping [kali的IP],发现回复的IP是kali的IP

结合应用两种技术,用DNS spoof引导特定访问到冒名网站

- 这里不用多余的步骤,直接延用上面的成果就可以了。

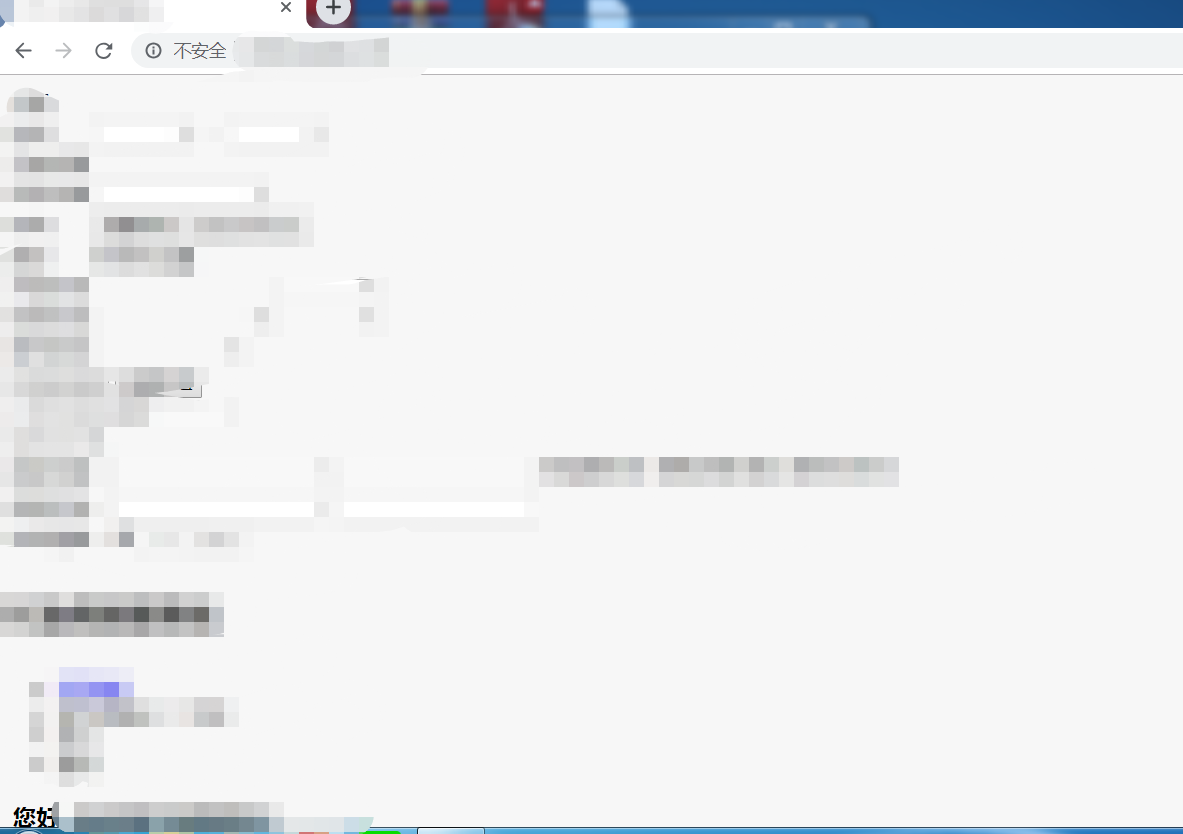

- 直接在靶机中打开浏览器,输入www.*.com(这里网址是自己在DNS缓存表中所添加的),发现跳转到了之前克隆的网站:

三、遇到的问题

本次实验很顺利,没有遇到什么问题,只有自己不小心的几个小失误。

四、心得体会

这次实验让我知道了局域网内的DNS欺骗是很容易实现的,简单操作即可。通过实验中的方式,可以在用户不知不觉中偷取其账号密码。也让我意识到了信息安全隐患时时在身边,今后要加强信息安全防范意识。

20165214 2018-2019-2 《网络对抗技术》Exp7 网络欺诈防范 Week10的更多相关文章

- 20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范

20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. · 简单应用SET工具建立冒名网站 · ett ...

- 2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范

2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范 实验内容 本次实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET ...

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155304《网络对抗》Exp7 网络欺诈技术防范

20155304<网络对抗>Exp7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网 ...

- 20145316许心远《网络对抗》EXP7网络欺诈技术防范

20145316许心远<网络对抗>EXP7网络欺诈技术防范 实验后回答问题 通常在什么场景下容易受到DNS spoof攻击 公共共享网络里,同一网段可以ping通的网络非常容易被攻击 在日 ...

- 20145220韩旭飞《网络对抗》Exp7 网络欺诈技术防范

20145220韩旭飞<网络对抗>Exp7 网络欺诈技术防范 应用SET工具建立冒名网站 要让冒名网站在别的主机上也能看到,需要开启本机的Apache服务,并且要将Apache服务的默认端 ...

- 20145307陈俊达《网络对抗》Exp7 网络欺诈技术防范

20145307陈俊达<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 什么是dns欺骗攻击! 利用dns spoof运行DNS欺骗,如果是请求解析某个域名,dnsspoof会让该域名 ...

- 20145317彭垚《网络对抗》Exp7 网络欺诈技术防范

20145317彭垚<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充 ...

随机推荐

- instr函数的用法

1.定义 instr函数返回要截取的字符串在源字符串中的位置 语法如下: instr( string1, string2 [, start_position [, nth_appearance ] ...

- DP之背包

一.01背包: (以下均可用一维来写 即只能选择一次的物品装在一定容积的背包中.f[i][j]表示前i件物品在容积为j时的最大价值. for(int i = 1; i <= n ; i++){ ...

- Flask应用启动流程

目录 flask应用启动流程 WSGI 启动流程 flask应用启动流程 WSGI 所有的 python web 框架都要遵循 WSGI 协议 在这里还是要简单回顾一下 WSGI 的核心概念. WSG ...

- boto3用法

aws是Amazon Web Service的简写,它包括众多服务,其中最有名的两个是EC2和S3. S3是Simple Storage Service的简写,它是一种对象存储的实现. 安装和配置 安 ...

- 设计模式之(七)适配器模式(Adapter)

作为一个码农,天天都要面对电脑.知道电脑一直在不停的升级换代.电脑的很多零件接口也不断的变化.如果你曾经花巨资采购的一台电脑在使用一段时间后,发现硬盘空间不够使用,需要加一块硬盘,在加的时候才发现新硬 ...

- vue + yarn 创建项目

前期准备工作node,npm,vue,yarn等环境要准备好 1.命令行vue init webpack myproject 2.使用vs code打开项目文件夹, vs终端运行一下yarn 3.添加 ...

- Spring之IoC详解(非原创)

文章大纲 一.Spring介绍二.Spring的IoC实战三.IoC常见注解总结四.项目源码及参考资料下载五.参考文章 一.Spring介绍 1. 什么是Spring Spring是分层的Java ...

- AI-数据标注

目录 素材标注工具 标注可能存在的问题 标注注意事项 如何提高素材标注质量 算力和数据是影响深度学习的两个关键因素.在算力满足的情况下,为了达到更好的效果,我们就需要提供海量优质素材数据给神经 ...

- UGUI:窗口限制以及窗口缩放

版权申明: 本文原创首发于以下网站: 博客园『优梦创客』的空间:https://www.cnblogs.com/raymondking123 优梦创客的官方博客:https://91make.top ...

- Palindrome Mouse(2019年牛客多校第六场C题+回文树+树状数组)

目录 题目链接 题意 思路 代码 题目链接 传送门 题意 问\(s\)串中所有本质不同的回文子串中有多少对回文子串满足\(a\)是\(b\)的子串. 思路 参考代码:传送门 本质不同的回文子串肯定是要 ...