著名的sql注入问题-问题的原因分析及总结

Statement安全漏洞(sql注入问题)

问题展示:

首先我的Mysql数据库中有一张users表,如下图所示

/**

* 根据用户名查询用户

* @param username 需要查询的用户名

* @return User 记录对应的JavaBean对象

*/

public static User find(String name){

Connection conn = null;

Statement sta = null;

ResultSet re = null;

User user = null;

try{

//获取JavaApp与Mysql数据的连接

conn = JDBCUtils.getConnection();

//创建封装SQL语句的对象

sta = conn.createStatement();

//执行sql语句返回结果集合'or true or'

String sql = "select id,username,password,email,Date from users where username='"+ name + "'";

re = sta.executeQuery(sql);

while(re.next()){

int id = re.getInt("id");

String username = re.getString("username");

String password = re.getString("password");

String email = re.getString("email");

Date d = re.getDate("Date");

user = new User(id,username,password,email,d);

} }catch(Exception e){

e.printStackTrace();

throw new RuntimeException("根据用户名查询失败");

}finally{

JDBCUtils.close(re);

JDBCUtils.close(sta);

JDBCUtils.close(conn);

}

return user;

}

public static void main(String[] args) {

//我们查找的是表中已有的数据李四

User user = Demo2_find.find("李四");

System.out.println(user == null ? "查无此人" : "查有此人");

}

运行上面这段代码,程序返回的结果是李四在Mysql数据库确实存在 ,为了验证测试效果,

,为了验证测试效果,

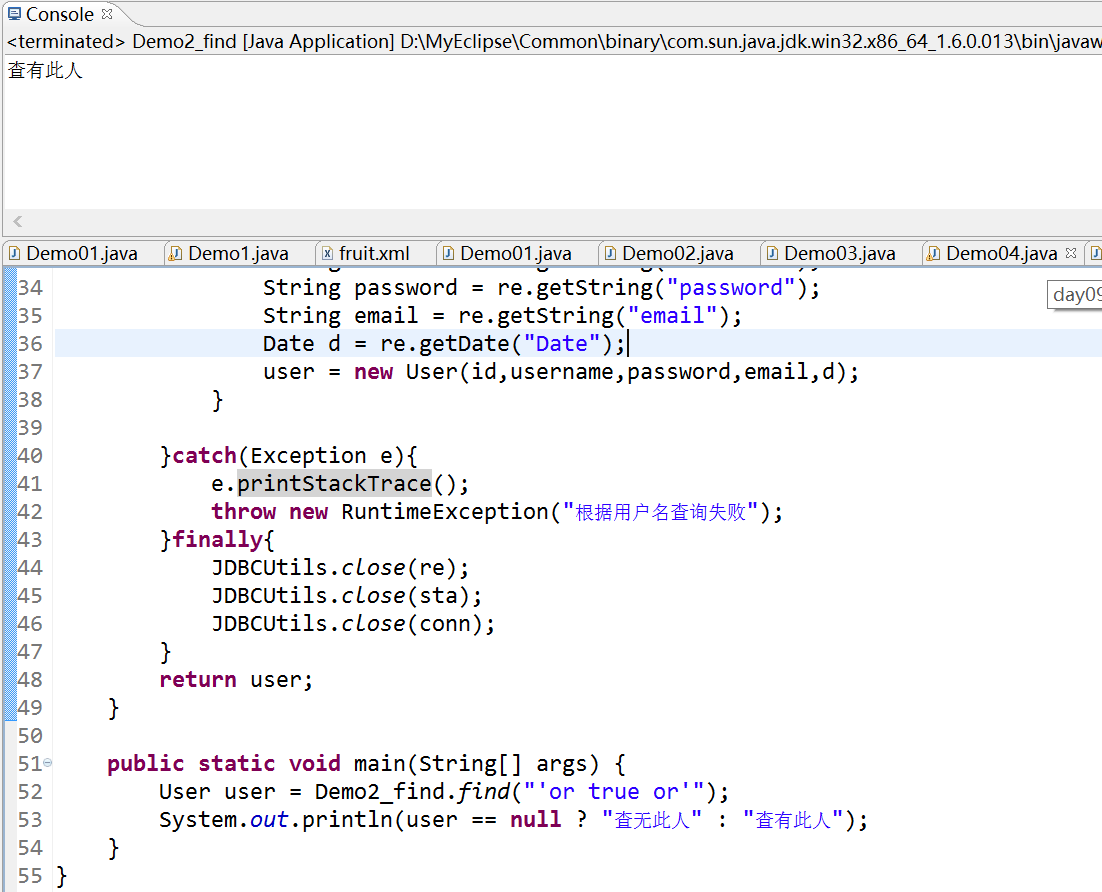

这一次,我将上图中标红的部分User user = Demo2_find.find("李四");改为查找王五这个人,大家都知道王五这个人在数据库是不存在的.这次运行的结果为 进一步证明,上面的代码是没有问题的,这是我依旧将标红部分的代码改掉,改成User user = Demo2_find.find("'or true or'");这时会发生什么神奇的效果呢?我们运行代码看一下.

进一步证明,上面的代码是没有问题的,这是我依旧将标红部分的代码改掉,改成User user = Demo2_find.find("'or true or'");这时会发生什么神奇的效果呢?我们运行代码看一下.

为了让大家看的清楚一点,我将整张屏幕截取了下来

我们可以发现,当我们输入'or true or'进行查询的时候竟然通过了,能够查询到Mysql中的数据.

这就是著名的sql注入问题.

产生原因:

因为SQL语句拼接,传入了SQL语句的关键字,绕过了安全检查.

客户端利用JDBC-【Statement】的缺点,传入非法的参数,从而让JDBC返回不合法的值,我们将这种情况下,统称为SQL注入。

解决方案:

使用PreparedStatement对象就可以解决。PreparedStatement对象预处理对象。允许使用占位符对SQL语句中的变量进行占位。对SQL语句进行预先编译。传入SQL语句的关键字,不会被当成关键字而是普通的字符串。包括:程序执行时动态为?符号设置值,安全检查,避免SQL注入问题,预处理能力

select * from user where username = ? and password = ?

Statement与PreparedStatement的区别

现在项目中都不直接用Statement了,而用PreparedStatement。

PreparedStatement它除了具有Statement是所有功能外,

还有动态SQL处理能力,包括:程序执行时动态为?符号设置值,安全检查,避免SQL注入问题,预处理能力。

Statement只能处理静态SQL

1,PreparedStatement既能处理静态SQL,又能处理动态SQL,它继承了Statement的特点

2,站在预处理这个角度来说的:

PreparedStatement【适合】做连续多次相同结构的SQL语句,有优势。

Statement【适合】做连续多次不相同结构的SQL语句,有优势。

适合:是只效率会更高,但并不表示一定要这才样

3,PreparedStatement

1_支持动态SQL,也支持静态SQL

2_预处理

---相同结构的SQL

select id,name from users where id = 1

select id,name,gender from users where id = 2;

是不相同结构

---不同结构的SQL

声明:

静态SQL也可以用PreparedStatement

适合:

静态SQL---优先Statement

著名的sql注入问题-问题的原因分析及总结的更多相关文章

- SQL查询速度慢的原因分析和解决方案

SQL查询速度慢的原因分析和解决方案 查询速度慢的原因很多,常见如下几种: 1.没有索引或者没有用到索引(这是查询慢最常见的问题,是程序设计的缺陷) 2.I/O吞吐量小,形成了瓶颈效应. 3.没有创建 ...

- SQL注入漏洞产生的原因是什么?怎么防止?XSS呢?

SQL注入产生的原因:程序开发过程中不注意规范书写sql语句和对特殊字符进行过滤,导致客户端可以通过全局变量POST和GET提交一些sql语句正常执行. 防止SQL注入: 1.开启配置文件中的magi ...

- SQL 注入漏洞产生的原因?如何防止?

SQL 注入产生的原因:程序开发过程中不注意规范书写 sql 语句和对特殊字符进 行过滤,导致客户端可以通过全局变量 POST 和 GET 提交一些 sql 语句正常执行. 防止 SQL 注入的方式: ...

- PHPCMS9.6.0最新版SQL注入和前台GETSHELL漏洞分析 (实验新课)

PHPCMS9.6.0最新版中,由于/modules/attachment/attachments.php的过滤函数的缺陷导致了可以绕过它的过滤机制形成SQL注入漏洞,可导致数据库中数据泄漏. 而且在 ...

- SQL 注入防御方法总结

SQL 注入是一类危害极大的攻击形式.虽然危害很大,但是防御却远远没有XSS那么困难. SQL 注入可以参见:https://en.wikipedia.org/wiki/SQL_injection S ...

- PHP的SQL注入攻击的技术实现以及预防措施

最近在折腾 PHP + MYSQL 的编程.了解了一些 PHP SQL 注入攻击的知识,总结一下经验.在我看来,引发 SQL 注入攻击的主要原因,是因为以下两点原因: 1. php 配置文件 php. ...

- ADO.NET笔记——SQL注入攻击

相关知识: 可以通过字符串的拼接来构造一个SQL命令字符串,但是SQL命令字符串的拼接确是造成“SQL注入攻击”的重要原因. 考虑下列例子:从ProductCategory表中检索出Name为“Bik ...

- 防御SQL注入的方法总结

这篇文章主要讲解了防御SQL注入的方法,介绍了什么是注入,注入的原因是什么,以及如何防御,需要的朋友可以参考下 SQL 注入是一类危害极大的攻击形式.虽然危害很大,但是防御却远远没有XSS那么困难 ...

- PHP的SQL注入技术实现以及预防措施

SQL 攻击(SQL injection,台湾称作SQL资料隐码攻击),简称注入攻击,是发生于应用程序之数据库层的安全漏洞.简而言之,是在输入的字符串之中注入SQL指 令,在设计不良的程序当中忽略了检 ...

随机推荐

- Java设计模式之结构型模式

结构型模式,共七种:适配器模式.装饰器模式.代理模式.外观模式.桥接模式.组合模式.享元模式. 一.适配器模式: 意图: 将一个类的接口转换成客户希望的另外一个接口.Adapter 模式使得原本由于接 ...

- 由一段字符串中查找URL引出——正则表达式

需求很简单,是从一段文本中匹配出其中的超链接.基本的做法就是用正则表达式去匹配.但是有这样一个问题. 网上大部分的识别URL的正则表达式url末尾有空格的情况下可以正确识别.比如这样的情况: &quo ...

- 【Java EE 学习 29 上】【PL/SQL】【存储过程】【存储函数】【触发器】

一.PL/SQL简介 1.概念:PL/SQL语言是Oracle数据库专用的一种高级程序设计语言,是对标准SQL语言进行了过程化扩展的语言. 2.功能:既能够实现对数据库的操作,也能够通过过程化语言中的 ...

- angular 依赖注入原理

依赖注入(Dependency Injection,简称DI)是像C#,java等典型的面向对象语言框架设计原则控制反转的一种典型的一种实现方式,angular把它引入到js中,介绍angular依赖 ...

- 联合体(union)的使用方法及其本质

转自:http://blog.csdn.net/huqinwei987/article/details/23597091 有些基础知识快淡忘了,所以有必要复习一遍,在不借助课本死知识的前提下做些推理判 ...

- 注解:【有连接表的】Hibernate双向1->N关联 (N端、1端同时参与控制关联关系)

Person与Address关联:双向1->N,[有连接表的],N端.1端同时参与控制关联关系 Person.java package org.crazyit.app.domain; impor ...

- android用户界面之Gallery3D学习资料汇总

一.Gallery之根蒂根基教程1.Android Gallery与衍生BaseAdapter容器 http://www.apkbus.com/android-6249-1-1.html 2.Andr ...

- 常见开发需求之前端利器webstorm中的git和快捷键

需求 前端开发中我们最常用的一般是webstorm.hbuilder和sublime,因为以前使用过一段时间eclipse所以我对webstorm的感觉比较良好,再加上以前使用hbuilder维护 ...

- Git-将已有的项目提交到Git

准备工作:1. 安装Githttp://git-scm.com/download/2.申请一个GitHub或者coding账号(coding为国产,不需FQ呦.两者方法基本相同,本文以coding为例 ...

- Codeforces Round #363 (Div. 2)

A题 http://codeforces.com/problemset/problem/699/A 非常的水,两个相向而行,且间距最小的点,搜一遍就是答案了. #include <cstdio& ...