Django csrf,xss,sql注入

一、csrf跨站请求伪造(Cross-site request forgery)

CSRF的攻击原理:简单说就是利用了高权限帐号(如管理员)的登录状态或者授权状态去做一些后台操作,但实际这些状态并没有被我们直接获取到(获取那是XSS干的事)。

CSRF能够攻击的根本原因是:服务器无法识别你的来源是否可靠。

防御CSRF攻击:服务端验证请求的token一致性

CSRF攻击的核心原理就是利用用户验证信息储存cookie中,发送请求,使得服务器无法判断真伪,而token之所以能够拦截,就是因为它是CSRF攻击过程中几乎不可能伪造的东西。

django项目setting.py里的中间件django.middleware.csrf.CsrfViewMiddleware,再配合模板里的表单以post方式提交时添加的{% csrf_token %}就是采用此原理实现。但是有的项目采用前后端分离,就需要后端手动生成token发送给前端。

关于生成token:可以参考https://www.cnblogs.com/hooo-1102/p/12048232.html

二、xss跨站脚本攻击(Cross Site Scripting)

xss的攻击原理:通过对网页注入可执行代码且成功地被浏览器 执行,达到攻击的目的,形成了一次有效XSS攻击,一旦攻击成功,它可以获取用户的联系人列表,然后向联系人发送虚假诈骗信息,可以删除用户的日志等等,有时候还和其他攻击方式同时实施比如SQL注入攻击服务器和数据库、Click劫持、相对链接劫持等实施钓鱼,它带来的危害是巨大的,是web安全的头号大敌

下面举个栗子,比较简单:

前端:

后端:

json_str = request.body

if not json_str:

result = {'code':302, 'error': 'Please give me data'}

return JsonResponse(result) json_obj = json.loads(json_str) title = json_obj.get('title') if not title:

result = {'code':303, 'error': 'Please give me title !!'}

return JsonResponse(result)

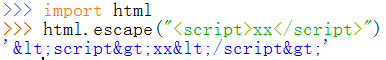

#防止xss cross site script 攻击

title = html.escape(title)

对前端传过来的title进行了html.excape()处理,可以对相应的字符进行转义,标题下面的大文本框是第三方的,应该做了相应的处理,不需要我们再进行转义

三、sql注入

所谓SQL注入就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串(注入本质上就是把输入的字符串变成可执行的程序语句),最终达到欺骗服务器执行恶意的SQL命令。具体来说,它是利用现有应用程序,将(恶意的)SQL命令注入到后台数据库引擎执行的能力,它可以通过在Web表单中输入(恶意)SQL语句得到一个存在安全漏洞的网站上的数据库,而不是按照设计者意图去执行SQL语句。在Web应用漏洞中,SQL Injection 漏洞的风险要高过其他所有的漏洞。

举个栗子:

前端就是一个简单的登录表单,

后端

from django.shortcuts import render, HttpResponse, redirect

from django.views.generic.base import View class LoginNotSafeView(View):

def get(self, request):

return render(request, 'login.html')

def post(self, request):

user_name = request.POST.get("username", "")

pass_word = request.POST.get("password", "") import pymysql

conn = pymysql.connect(host='127.0.0.1', port=3306, user='root', password='', db='mxonline',charset='utf8' )

cursor = conn.cursor()

# 黑客可通过user或者password输入数据库语句对数据非法利用

sql_select = " select * from users_userprofile where username='{0}' and passworf='{1}' ".format(user_name, pass_word)

result = cursor.execute(sql_select)

for i in cursor.fetchall():

# 数据库所有查询结果

pass

如果在前端的username框中填写admin,password为123,

上面

sql_select = " select * from users_userprofile where username='{0}' and passworf='{1}'

相当于

select * from users_userprofile where username=admin and passworf=123

但是如果在前端username框中填写admin or admin=admin #,password为123

现在就成这样了:

select * from users_userprofile where username=admin or admin = admin # and passworf=123

这里的#相当于把后面的所有查询包括password查询给注释,并且

or admin = admin

的查询永远是正确的,所以sql攻击注入就完成了

防御sql注入攻击:

使用Django自带的数据库API

对用户的输入进行校验,可以通过正则表达式限制长度;对单引号和双"-"进行转换等。

不要使用管理员权限的数据库连接,为每个应用使用单独的权限有限的数据库连接。

不要把机密信息直接存放,加密或者hash掉密码和敏感的信息。

Django csrf,xss,sql注入的更多相关文章

- csrf xss sql注入

1.输入框 sql注入 测试直接在输入框输入1' ,看sql会不会拼接出错 xss攻击 csrf攻击 测试直接在输入框输入 <script>alert(123)</script> ...

- Django中的sql注入

Django中防止SQL注入的方法 方案一总是使用Django自带的数据库API.它会根据你所使用的数据库服务器(例如PostSQL或者MySQL)的转换规则,自动转义特殊的SQL参数.这被运用到了整 ...

- Web站点如何防范XSS、CSRF、SQL注入攻击

XSS跨站脚本攻击 XSS跨站脚本攻击指攻击者在网页中嵌入客户端脚本(例如JavaScript),当用户浏览此网页时,脚本就会在用户的浏览器上执行,从而达到攻击者的目的,比如获取用户的Cookie,导 ...

- Web安全XSS、CSRF和SQL注入

SQL注入 SQL注入是以用户的输入作为sql语句的一部分,如后端接收到用户的请求数据后,不经过数据转义,就把数据拼接到SQL中执行,容易导致SQL的语义被篡改,即受到攻击了. 解决办法是对接收的数据 ...

- 安全漏洞XSS、CSRF、SQL注入以及DDOS攻击

随着互联网的普及,网络安全变得越来越重要,程序员需要掌握最基本的web安全防范,下面列举一些常见的安全漏洞和对应的防御措施. 0x01: XSS漏洞 1.XSS简介 跨站脚本(cross site s ...

- 程序员常用的3大Web安全漏洞防御解决方案:XSS、CSRF及SQL注入(图文详解)

https://blog.csdn.net/ChenRui_yz/article/details/86489067 随着互联网的普及,网络安全变得越来越重要,程序员需要掌握最基本的web安全防范,下面 ...

- django中安全sql注入等

模拟sql注入 使用原生sql语句编写login登录逻辑 class LoginUnsafeView(View): def get(self, request): return render(requ ...

- Django JSONField/HStoreField SQL注入漏洞(CVE-2019-14234)

复现 访问http://192.168.49.2:8000/admin 输入用户名admin ,密码a123123123 然后构造URL进行查询,payload: http://192.168.49. ...

- 第三百九十二节,Django+Xadmin打造上线标准的在线教育平台—sql注入攻击,xss攻击,csrf攻击

第三百九十二节,Django+Xadmin打造上线标准的在线教育平台—sql注入攻击,xss攻击,csrf攻击 sql注入攻击 也就是黑客通过表单提交的地方,在表单里输入了sql语句,就是通过SQL语 ...

随机推荐

- 基于 Python 的自定义分页组件

基于 Python 的自定义分页组件 分页是网页中经常用到的地方,所以将分页功能分出来,作为一个组件可以方便地使用. 分页实际上就是不同的 url ,通过这些 url 获取不同的数据. 业务逻辑简介 ...

- AspNetCore使用MySQL

既然NetCore开源,那么也使用开源的MySQL的数据库呢?当然NetCore不止单单配MSSQL数据库而已.今天我来讲解NetCore怎么使用MySQL进行开发. 首先新建一个NetCore项目 ...

- lua视频教程三套高清新

目录 1. 下载地址 2. 某网校 Lua 经典教程 3. lua脚本语言零基础开发教程19课全 4. LUA完整视频+Cocos2d-x项目实战 1. 下载地址 https://www.cnblog ...

- kafka参数设置

一.broker参数 broker.id:kafka集群的唯一标识. log.dirs:kafka存储消息日志的目录,多个用逗号隔开,需要保证指定的目录有充足的磁盘空间. zookeeper.conn ...

- django之mysql数据库的配置和orm交互

一:django默认数据库的配置 DATABASES = { 'default': { 'ENGINE': 'django.db.backends.sqlite3', 'NAME': os.path. ...

- 前端之form表单与css(1)

目录 一.form表单 1.1表单的属性 1.2input 1.2.1form表单提交数据的两种方式 1.3select标签 1.4label标签 1.5textarea多行文本标签 二.CSS 2. ...

- Fabric的使用总结

环境说明 建议python版本:2.7 fabric版本:最新版(当前为1.10.2) fabric安装 通过pip.py的方式安装(详细可以在fabric官网了解) fabric执行py文件的方法, ...

- 对排序(Sort)的研究

这一篇主要是介绍一些数据排序的基本算法和高级算法并利用JavaScript来逐一实现, 算法的说明: 稳定:如果a原本在b前面,当a=b时,排序之后a仍然在b的前面 不稳定:如果a原本在b的前面,当a ...

- js arguments参数

在调用函数时,浏览器每次都会传递进两个隐含的参数: 1.函数的上下文对象 this 2.封装实参的对象 arguments - arguments是一个类数组对象, ...

- 现在的编辑器不能复制粘贴word中的文本

我司需要做一个需求,就是使用富文本编辑器时,不要以上传附件的形式上传图片,而是以复制粘贴的形式上传图片. 在网上找了一下,有一个插件支持这个功能. WordPaster 安装方式如下: 直接使用Wor ...