网站私有CA证书制作

大体步骤:

创建私有CA:

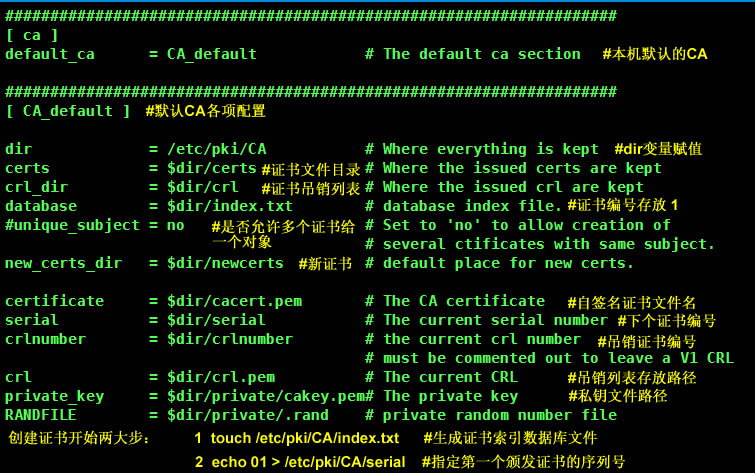

openssl的配置文件:/etc/pki/tls/openssl.cnf

三种策略:匹配、支持和可选

匹配指要求申请填写的信息跟CA设置信息必须一致,支持指必

须填写这项申请信息,可选指可有可无

1、创建所需要的文件

touch /etc/pki/CA/index.txt 生成证书索引数据库文件

echo 01 > /etc/pki/CA/serial 指定第一个颁发证书的序列号 #此处数字必须为两位数

2、 CA自签证书

生成私钥

cd /etc/pki/CA/ #路径很重要,默认的按照配置文件里的来

(umask 066; openssl genrsa -out

/etc/pki/CA/private/cakey.pem 2048)

3 创建CA

openssl req -new -x509 /etc/pki/CA/private/cakey.pem -days 7300 /etc/pki/CA/cacert.pem #路径很重要,默认的按照配置文件里的来

查看证书命令 openssl x509 -in cakey.pem -noout -text #如果不在/etc/pki/CA/private目录则路径cakey.pem文件要换成局对路径。

客户端上申请证书步骤:

1 (umask 066; openssl genrsa -out /app/service.key -des 1024) #因为客户端生成私钥没有要求所以一般自由决定放的位置。

2 openssl req -new -key /app/service.key -out /app/service.csr #客户端申请证书

Country Name (2 letter code) [XX]:CN #默认必填,必须和根证书内容一致

State or Province Name (full name) []:HN #默认必填,必须和根证书内容一致

Locality Name (eg, city) [Default City]:ZHENGZHOU

Organization Name (eg, company) [Default Company Ltd]:chykj.com #默认必填,必须和根证书内容一致

Organizational Unit Name (eg, section) []:amoukj

Common Name (eg, your name or your server's hostname) []:chykj.com #默认必填,必须和根证书内容一致

Email Address []:

Please enter the following 'extra' attributes

to be sent with your certificate request

A challenge password []:amoukj #可选填

An optional company name []:chykj.com #可选填

(1,2,4,6项要求和根证书资料保持一致,其他选填即可)

3 上传客户端生成的请求证书到根证书服务器

openssl ca -in /etc/pki/CA/csr/service.csr -out /etc/pki/CA/certs/service.crt -days 365 #输出的格式一般是crt或cer

三 证书的状态查询及如何吊销

1 查看证书中的信息

openssl x509 -in /PATH/FROM/CERT_FILE -noout -text |issuer|subject|serial|dates

openssl ca -status SERIAL 查看指定编号的证书状态

2 在客户端获取要吊销的证书的serial

openssl x509 -in /PATH/FROM/CERT_FILE -noout -serial -subject

3 指定第一个吊销证书的编号

注意:第一次更新证书吊销列表前,才需要执行

echo 01 > /etc/pki/CA/crlnumber

更新证书吊销列表

openssl ca -gencrl -out /etc/pki/CA/crl/crl.pem

查看crl文件:

openssl crl -in /etc/pki/CA/crl/crl.pem -noout -text

4 在CA上,根据客户提交的serial与subject信息,对比校验是否与index.txt文件中的信息一致,吊销证书

openssl ca -revoke /etc/pki/CA/newcerts/SERIAL.pem

备注:在etc/pki/CA目录里有个index.txt.attr文件 unique_subject = yes #即为证书内容的唯一性,是否允许相同内容的证书同时存在。

网站私有CA证书制作的更多相关文章

- 自签名证书和私有CA签名的证书的区别 创建自签名证书 创建私有CA 证书类型 证书扩展名【转】

自签名的证书无法被吊销,CA签名的证书可以被吊销 能不能吊销证书的区别在于,如果你的私钥被黑客获取,如果证书不能被吊销,则黑客可以伪装成你与用户进行通信 如果你的规划需要创建多个证书,那么使用私有 ...

- k8s记录-ca证书制作(二)

1)下载cfssl #!/bin/bash wget https://pkg.cfssl.org/R1.2/cfssl_linux-amd64 wget https://pkg.cfssl.org/R ...

- CA证书制作

目录 手动制作CA证书 1.安装 CFSSL 2.初始化cfssl 3.创建用来生成 CA 文件的 JSON 配置文件 4.创建用来生成 CA 证书签名请求(CSR)的 JSON 配置文件 5.生成C ...

- Linux系统搭建私有CA证书服务器

一.CA简介 CA是什么?CA是Certificate Authority的简写,从字面意思翻译过来是凭证管理中心,认证授权.它有点类似我们生活中的身份证颁发机构,这里的CA就相当于生活中颁发身份证的 ...

- Kubernetes集群部署之二CA证书制作

创建TLS证书和秘钥 kubernetes 系统的各组件需要使用 TLS 证书对通信进行加密,本文档使用 CloudFlare 的 PKI 工具集 cfssl 来生成 Certificate Auth ...

- ca证书校验用户证书

openssl verify -CAfile ca.cer server.crt 现在很多网站和服务都使用了HTTPS进行链路加密.防止信息在传输中间节点被窃听和篡改.HTTPS的启用都需要一个CA证 ...

- http的CA证书安装(也就是https)

近几年随着安全意识的提高,https流行起来,很多小伙伴不太了解https是什么,其实http和https并没有区别,简单的来说,https就是将http通信进行了加密和解密的一个过程.加上谷歌浏览器 ...

- 【HTTPS】自签CA证书 && nginx配置https服务

首先,搭建https服务肯定需要一个https证书.这个证书可以看做是一个应用层面的证书.之所以这么说是因为https证书是基于CA证书生成的.对于正式的网站,CA证书需要到有资质的第三方证书颁发机构 ...

- 基于开源CA系统ejbca community 6.3.1.1构建私有CA管理数字证书

最后更新于2017年01月24日 一.为什么 为什么写这篇文章?ca是什么?数字证书是什么?ejbca又是什么? 让我们从http与https说起.http是超文本传输协议(HyperText Tra ...

随机推荐

- Git远程新建分支之后,本地看不到最新分支

git remote update origin –prune 注意 双- csdn 对于 两个 - 看起来像一个

- 部署jumpserver

参考:https://jumpserver.readthedocs.io/zh/master/setup_by_centos7.html yum update -y systemctl start f ...

- 为什么要重写hashcode( )和equals( )?

打个比方,一个名叫张三的人去住酒店,在前台登记完名字就去了99层100号房间,此时警察来前台找叫张三的这个人住在哪间房,经过查询,该酒店住宿的有50个叫张三的,需要遍历查询,查询起来很不方便. 那么就 ...

- Java面试题系列(六)优化tomcat配置

序言 资料 如何优化tomcat配置(从内存.并发.缓存3个方面)优化

- window.location.hash(hash应用)---跳转到hash值制定的具体页面

location是javascript里边管理地址栏的内置对象,比如location.href就管理页面的url,用location.href=url就可以直接将页面重定向url.而location. ...

- HDU1575--Tr A(矩阵快速幂)

Time Limit: 1000/1000 MS (Java/Others) Memory Limit: 32768/32768 K (Java/Others) Total Submission(s) ...

- Redis单节点部署

安装Redis 由于REDIS使用单线程处理请求,CPU的快慢最对REDIS的性能有较大影响,官方建议INTEL的CPU,其效率能比AMD高一倍左右. 下载Redis:wget http://down ...

- [LeetCode]-DataBase-Employees Earning More Than Their Managers

The Employee table holds all employees including their managers. Every employee has an Id, and there ...

- 听说你还不理解JavaScript闭包

闭包(Closure) 闭包是一个函数和词法环境的组合,函数声明在这个词法环境中 词法作用域 看下面一个例子 function init() { var name = 'Mozilla'; // na ...

- Mybaits基本的CURD操作

1 首先在Mapper.xml配置 <!-- parameterType:参数类型,可以省略, 获取自增主键的值: mysql支持自增主键,自增主键值的获取,mybatis也是利用stateme ...