PHP 代码审计代码执行注入

PHP 代码审计代码执行注入

所谓的代码执行注入就是 在php里面有些函数中输入的字符串参数会当做PHP代码执行。

如此的文章里面就大有文章可以探究了

一 常见的代码执行函数

Eval,assert,preg_replace

Eval函数在PHP手册里面的意思是:将输入的字符串编程PHP代码

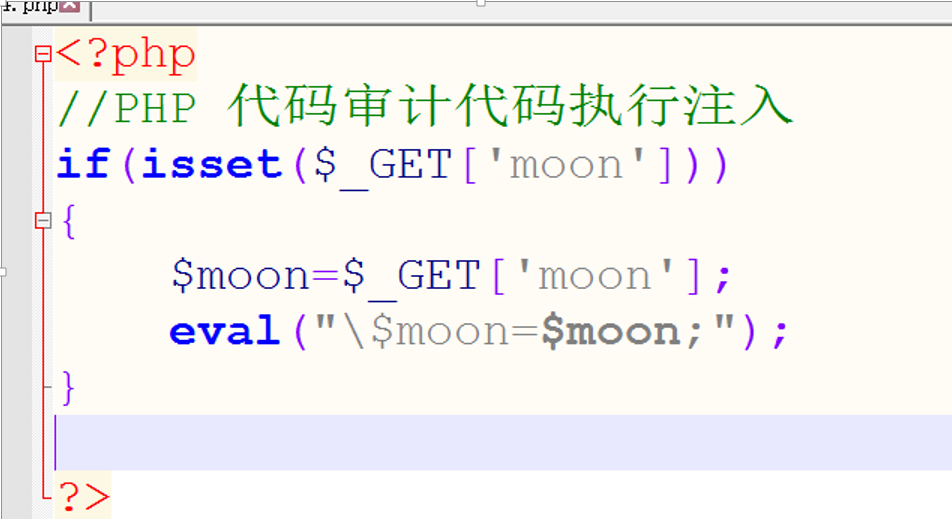

测试代码如下,然后在URL里面将变量moon的值赋值为phpinfo()

执行成功 得出当前PHP版本,

preg_replace执行正则表达式搜索和替换

当pattern 中存在/e 模式修饰符,即允许执行代码

assert()将检查给定的断言,如果其结果为FALSE,则采取适当的操作。

首先测试eval函数 这是测试代码

下面是测试结果

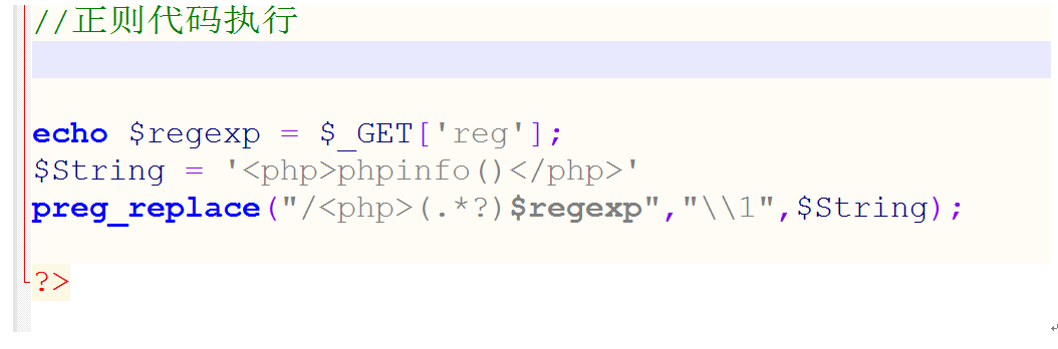

preg_replace()

1第一个参数注入

/* 大致就是正则表达式过滤后是phpinfo()

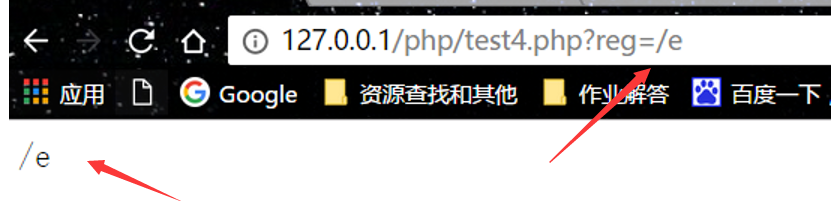

必须有参数/e URL测试 加 reg=/e

*/

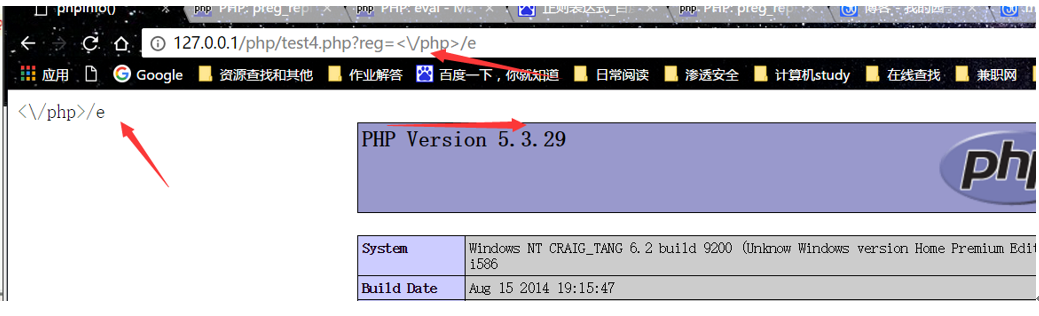

大致意思就是 将String中含reg的字符串的样式去除

首先都有参数/e ,这个模式下才能进行代码执行

然后输入要过滤的字符,输入<\/php>,模式/e,将<php>phpinfo()</php>过滤成

Phpinfo(),成功执行

2 第二种方式比较简单好理解,直接注入

preg_replace("/moon/e",$_GET['moon'],"I love moon");

3参数三注入成功

后面附上整个测试代码

<?php

//PHP 代码审计代码执行注入

/* if(isset($_GET['moon']))

{

$moon=$_GET['moon'];

//1.eval("\$moon=$moon;");

//2.assert("\$moon=$moon;");

} */

//正则代码执行

/* 参数一注入

echo $regexp = $_GET['reg'];

$String = '<php>phpinfo()</php>';

//preg_replace("/<php>(.*?)$regexp","\\1",$String);

var_dump(preg_replace("/<php>(.*?)$regexp","\\1",$String)); */

//参数二注入

//preg_replace("/moon/e",$_GET['moon'],"I love moon");

//参数三注入

preg_replace("/\s*\[php\](.+?)\[\/php\]\s*/ies", "\\1", $_GET['moon']);

?>

PHP 代码审计代码执行注入的更多相关文章

- ecshop SQL注入漏洞导致代码执行

漏洞名称:ecshop SQL注入漏洞导致代码执行补丁编号:11208761补丁文件:/includes/libinsert.php补丁来源:云盾自研漏洞描述:ecshop的/includes/lib ...

- [漏洞分析]thinkcmf 1.6.0版本从sql注入到任意代码执行

0x00 前言 该漏洞源于某真实案例,虽然攻击没有用到该漏洞,但在分析攻击之后对该版本的cmf审计之后发现了,也算是有点机遇巧合的味道,我没去找漏洞,漏洞找上了我XD thinkcmf 已经非常久远了 ...

- 【代码审计】YUNUCMS_v1.0.6 后台代码执行漏洞分析

0x00 环境准备 QYKCMS官网:http://www.yunucms.com 网站源码版本:YUNUCMSv1.0.6 程序源码下载:http://www.yunucms.com/Downl ...

- Ecshop 2.x_3.x SQL注入和代码执行漏洞复现和分析

0x00 前言 问题发生在user.php的的显示函数,模版变量可控,导致注入,配合注入可达到远程代码执行 0x01 漏洞分析 1.SQL注入 先看user.php的$ back_act变量来源于HT ...

- php代码审计4审计代码执行漏洞

代码执行漏洞代码执行漏洞是指应用程序本身过滤不严,用户可以通过请求将代码注入到应用中执行,当应用在调用一些能将字符串转化成代码的函数(如php中的eval)时,没有考虑到用户是否能控制这个字符串,造成 ...

- ecshop 全系列版本网站漏洞 远程代码执行sql注入漏洞

ecshop漏洞于2018年9月12日被某安全组织披露爆出,该漏洞受影响范围较广,ecshop2.73版本以及目前最新的3.0.3.6.4.0版本都受此次ecshop漏洞的影响,主要漏洞是利用远程代码 ...

- 20.Ecshop 2.x/3.x SQL注入/任意代码执行漏洞

Ecshop 2.x/3.x SQL注入/任意代码执行漏洞 影响版本: Ecshop 2.x Ecshop 3.x-3.6.0 漏洞分析: 该漏洞影响ECShop 2.x和3.x版本,是一个典型的“二 ...

- Confluence未授权模板注入/代码执行(CVE-2019-3396)

--- title: Confluence未授权模板注入/代码执行(CVE-2019-3396) tags: [poc,cve] num :g7y12 --- # 简介 --- Confluence是 ...

- CVE-2019-3396:Confluence未授权模板注入_代码执行

title: Confluence未授权模板注入/代码执行(CVE-2019-3396) tags: [poc,cve] 简介 Confluence是一个专业的企业知识管理与协同软件,也可以用于构建企 ...

随机推荐

- LPC2478的SPI使用

LPC2478的spi使用 LPC2748具有一个SPI控制器,可以当做SPI主机或者从机使用,有以下特性 其使用起来很方便,并且支持中断,使用的寄存器如下 基本上,使用起来就是设置控制为,CPOL ...

- 配置Linux Kernel时make menuconfig执行流程分析

在编译内核前,一般是根据已有的配置文件(一般在内核根目录下的arch/arm/configs/文件夹下,把该目录下的xxx_defconfig文件拷贝到内核根目录下,并重命名为.config)来 ...

- [git] 细说commit (git add/commit/diff/rm/reset 以及 index 的概念)

http://kasicass.blog.163.com/blog/static/39561920133294219374/ 创建测试仓库 $ git init $ echo "line o ...

- android TextView实现滚动显示效果

在android中,如果设置了TextView控件为单行显示,且显示的文本太长的话,默认情况下会造成显示不全的情况,这种情况下我们需要设置该控件属性如下: <TextView android:i ...

- console 高级用法

console.log()用法,相信大家都很熟悉了,这里就不再啰嗦. 下面来玩几个新鲜点的,我用的是chrome28,不保证兼容其他浏览器:console.log的第一个参数中可以指定一个格式字符,这 ...

- 配置xdebug远程调试php的三种方法(配合phpstorm)

使用xdebug对PHP进行远程调试是一个php程序员一定要掌握的技能,关于在本机设置xdebug进行调试的方法,请自行百度,下面说一下如何配置远程服务器在开发机上的调试. 首先要在远程服务器上安装x ...

- Angular - - $http请求服务

$http $http是Angular的一个核心服务,它有利于浏览器通过XMLHttpRequest 对象或者 JSONP和远程HTTP服务器交互. $HTTP API 是基于 $q服务暴露的defe ...

- Selenium2(java)TestNG的使用 七

TestNG,即Testing Next Generation,下一代测试技术,是一套根据JUnit和NUnit思想而构建的利用注释来强化测试功能的一个测试框架,即可以用来做单元测试,也可以用来做 ...

- jquery 组合键键盘事件

jQuery处理键盘事件,比如小说网站中常见的按左右键来实现上一篇文章和下一篇文章,按ctrl+回车实现表单提交,google reader和有道阅读中的全快捷键操作... 本文讲述jQuery处理按 ...

- java发送邮件完整实例 java邮件工具类

http://yuncode.net/code/c_552a2e2dc593894 package com.srie.mail; import java.util.Properties; import ...